架構圖作為軟體系統的藍圖。它們將抽象的邏輯轉化為團隊能夠理解、討論並在此基礎上開發的視覺結構。

快速要點:本指南提供實用且工具無關的策略,用於在C4組件視圖中表示認證邏輯——幫助團隊以清晰、精確且具長期可維護性的方式記錄安全關鍵流程。

🧩 理解C4模型的背景

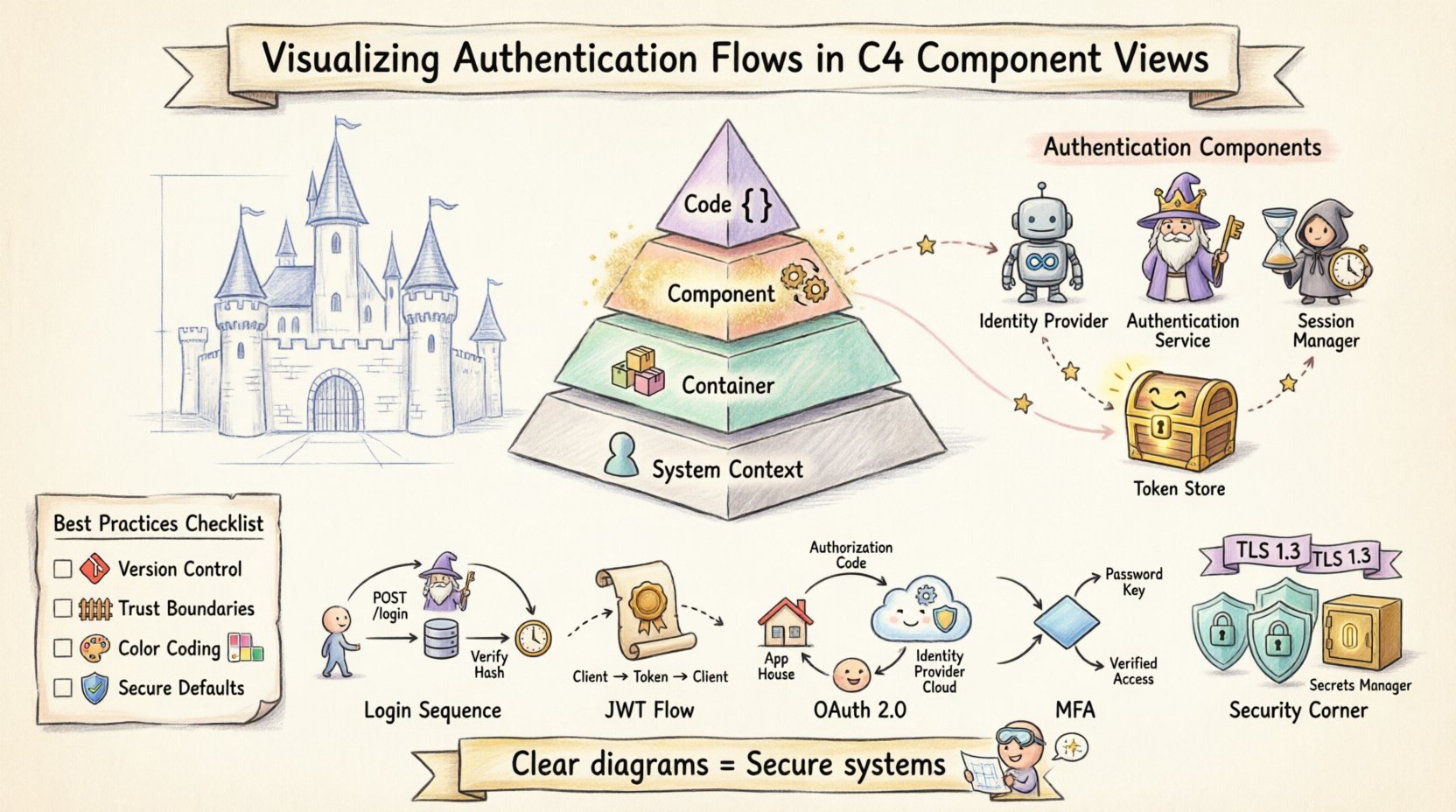

C4模型將架構文件組織成四個逐步抽象的層級 [[8]]:

| 層級 | 重點 | 典型受眾 |

|---|---|---|

| 系統上下文 | 系統作為一個單一方塊,以及與人員/外部系統的關係 | 高階主管、利益相關者 |

| 容器 | 高階軟體容器(網頁應用程式、API、資料庫、行動應用程式) | 架構師、DevOps |

| 組件 | 整合的功能單元內部容器內 | 開發人員、安全工程師 |

| 程式碼 | 類別、介面與內部結構 | 實作功能的開發人員 |

認證邏輯至關重要,因此必須在以下層級予以重視容器層級與組件層級。雖然容器視圖可能顯示認證端點存在的位置,組件視圖則揭示了憑證如何被處理、驗證與保護的內部機制內部機制憑證被處理、驗證與保護的方式。

💡 專業提示: 從第 1 層(系統上下文)開始,逐步向下進行——這能確保您的組件圖始終立足於業務背景 [[2]]。

🔍 為什麼要使用組件視圖來描述驗證?

組件視圖在記錄驗證時達到了理想的平衡:細節程度足夠揭示安全邏輯,同時又具備足夠的抽象性,以確保可維護性。

主要優勢:

| 優勢 | 對驗證而言的重要性 |

|---|---|

| 邏輯可見性 | 揭示處理登入、令牌生成與會話驗證的服務 |

| 互動清晰度 | 明確前端 ↔ 後端安全服務之間的通信 |

| 邊界定義 | 明確標示受信任的系統邊界與外部依賴之間的區別 |

| 安全審計 | 為威脅建模與合規審查提供參考依據 |

在記錄驗證時,您不僅僅是在畫方框——您其實是在記錄敏感資料的流動過程。一個精心設計的組件圖能減少對秘密存放位置、傳輸方式以及誰能存取它們的模糊認知。

🎯 最佳實務: 將每個圖表的範圍限制在 6 到 12 個組件之間。如果您的驗證系統較為複雜,可建立專注的子視圖(例如「驗證切片」)[[1]]。

📦 定義驗證組件

為了有效呈現驗證,應根據 功能來識別不同的組件,而非實現方式。

核心身分組件

| 組件 | 職責 | 典型互動 |

|---|---|---|

| 身分提供者 | 發放憑證/令牌(外部或內部) | OAuth 重定向,令牌發放 |

| 驗證服務 | 驗證憑證(密碼雜湊、多因素驗證) | 查詢使用者儲存庫,通知會話管理員 |

| 會話管理員 | 建立、維護、銷毀使用者會話 | 讀取/寫入會話狀態,與快取整合 |

| 令牌儲存庫 | 重新整理令牌與黑名單的儲存庫 | 驗證令牌撤銷,支援輪換 |

| 使用者憑證儲存庫 | 用於雜湊密碼和個人資料的安全儲存 | 登入期間由驗證服務查詢 |

外部依賴:視覺化表示指南

| 組件類型 | 圖示表示 | 範例標籤 |

|---|---|---|

| 外部系統 | 帶有「外部」邊框/圖示的矩形 | 身份提供者(Auth0) |

| 資料庫 | 圓柱形 | 使用者憑證儲存庫(PostgreSQL) |

| API 端點 | 帶有箭頭指示的方框 | POST /auth/login |

| 機密管理員 | 上鎖的方框圖示 | Vault / AWS 機密管理員 |

⚠️ 關鍵: 始終顯示外部身份來源——即使像 Auth0 或 Okta 這樣的第三方提供者——以明確信任邊界 [[28]]。

🔄 描繪特定的驗證流程

靜態圖表顯示結構;流程增加動態背景。使用有方向且標註的箭頭來表示請求/回應。

1️⃣ 登入序列(基於憑證)

[前端] --POST /login--> [驗證服務]

[驗證服務] --查詢--> [使用者憑證儲存區]

[使用者憑證儲存區] --傳回雜湊值--> [驗證服務]

[驗證服務] --驗證--> [驗證服務]

[驗證服務] --建立會話--> [會話管理員]

[會話管理員] --傳回會話 ID--> [前端]

圖表標籤:

-

箭頭:

POST /login,驗證雜湊值(bcrypt),建立會話 -

資料註記:

密碼(傳輸中加密),會話 ID(HTTP-only Cookie)

2️⃣ 基於權杖的驗證(JWT)

[前端] --POST /login--> [驗證服務]

[驗證服務] --產生 JWT--> [權杖產生器]

[驗證服務] --傳回 JWT--> [前端]

[前端] --GET /api/data + JWT--> [API 網關]

[API 網關] --驗證簽章--> [權杖驗證器]

[權杖驗證器] --允許/拒絕--> [API 網關]

視覺規範:

-

使用虛線箭頭用於權杖傳輸(客戶端持有的憑證)

-

標註驗證步驟:

驗證 RS256 簽章,檢查過期 -

區分 初始驗證 對比 後續受保護的請求

3️⃣ OAuth 2.0 流程(第三方整合)

[前端] -重定向-> [身份提供者(外部)]

[身份提供者] -使用者驗證-> [身份提供者]

[身份提供者] -回調 + 授權碼-> [前端]

[前端] -POST /token + 碼-> [驗證服務]

[驗證服務] -交換碼-> [身份提供者]

[身份提供者] -返回存取權杖-> [驗證服務]

[驗證服務] -發放會話-> [前端]

圖示提示:

-

將身份提供者表示為一個 外部組件 並使用獨特的邊框樣式

-

繪製一個 迴圈箭頭 用於重定向/回調循環

-

明確標示:

授權碼,權杖交換,範圍:read:user

4️⃣ 多重因素驗證(MFA)

[前端] --POST /login--> [驗證服務]

[驗證服務] --驗證密碼--> [使用者憑證儲存]

[驗證服務] --需要 MFA?--> {判斷節點}

{判斷節點} --是--> [MFA 模組]

[MFA 模組] --發送代碼--> [電子郵件/SMS 服務]

[前端] --POST /mfa/verify + 代碼--> [MFA 模組]

[MFA 模組] --驗證--> [驗證服務]

[驗證服務] --建立會話--> [會話管理器]

視覺最佳實務:

-

使用一個 菱形判斷節點 用於條件式 MFA 邏輯

-

以顏色標示敏感路徑(例如,MFA 驗證使用紅色)

-

在 MFA 憑證上包含超時/到期提醒

🔒 圖表中的安全考量

圖表是一張 信任,不僅僅是資料。明確標示安全邊界。

加密與傳輸安全

| 連接類型 | 視覺指示 | 標籤範例 |

|---|---|---|

| 傳輸中(內部) | 鎖圖示 + 實線 | TLS 1.3 |

| 傳輸中(外部) | 鎖圖示 + 虛線 | HTTPS + mTLS |

| 靜止狀態(資料庫) | 帶鎖圖示的圓柱體 | AES-256 加密 |

✅ 規則:所有跨越信任邊界的箭頭 必須顯示加密指示。

機密管理的視覺化

| 機密類型 | 建議的圖表表示法 |

|---|---|

| API 金鑰 / 客戶端機密 | 連結至 機密管理員組件 |

| 資料庫憑證 | 注意:在執行階段透過環境變數注入 |

| JWT簽名金鑰 | 顯示為金鑰管理服務相依性 |

| 絕不 | 組件方框中的硬編碼值 |

🚫 反模式:避免暗示機密資訊儲存在程式碼中。請使用通用的

組態來源組件,如果注入細節屬於實作特定內容。

🛑 應避免的常見陷阱

| 陷阱 | 為何存在問題 | 修正 |

|---|---|---|

通用標籤 ("處理", "處理") |

隱藏了安全關鍵動作 | 使用精確的動詞:"驗證 JWT 簽章", "雜湊密碼 (argon2)" |

| 缺少外部依賴 | 造成自我封閉的錯誤感覺 | 始終顯示身分提供者、電子郵件服務等 |

| 忽略權杖生命週期 | 忽略重新整理/撤銷邏輯 | 包含 權杖重新整理 和 黑名單檢查 流程 |

| 過度設計視圖 | 降低可讀性和可維護性 | 保持元件視圖專注於 邏輯;將類別細節移至程式碼視圖 [[5]] |

| 符號不一致 | 讓不同圖表的讀者感到混淆 | 記錄並執行團隊風格指南 [[3]] |

📝 可維護文件的最佳實務

-

統一符號

在共用圖例中定義箭頭樣式、圖示和顏色含義。一致性可降低認知負荷 [[4]]。 -

將圖表視為程式碼

將圖表儲存在版本控制中(例如:PlantUML、Structurizr DSL)。與認證邏輯更新同步追蹤變更 [[24]]。 -

與審查流程整合

在修改認證流程的PR中要求更新圖表。「程式碼變動,圖表也應變動。」 -

強調信任邊界

使用粗邊框或背景陰影標示系統信任結束的位置。這有助於威脅建模 [[14]]。 -

謹慎且語意性地使用顏色

保留顏色用於安全狀態:-

🔴 紅色:敏感資料/高風險操作

-

🟢 綠色:公開端點/低風險

-

🔵 藍色:內部可信通訊

避免僅以顏色作為差異化依據(可及性)唯一差異化依據(可及性)。

-

-

包含「最後更新」時間戳

驗證需求快速演變。時間戳可顯示圖表的新鮮度。

🧠 詳細流程範例

範例 1:使用者註冊流程

[前端] --POST /register--> [註冊元件]

[註冊元件] --驗證格式--> [驗證規則]

[註冊元件] --檢查唯一性--> [使用者憑證儲存區]

[註冊元件] --雜湊密碼--> [密碼雜湊器(argon2)]

[註冊元件] --寫入使用者記錄--> [使用者憑證儲存區]

[註冊元件] --發送驗證訊息--> [電子郵件服務(外部)]

[電子郵件服務] --使用者點擊連結--> [驗證端點]

[驗證端點] --啟用帳戶--> [使用者憑證儲存區]

圖示重點說明:

-

顯示

電子郵件服務作為外部元件——明確指出非同步依賴關係 -

標示雜湊演算法:對安全審計至關重要

-

若驗證規則複雜,應將其作為元件包含(例如:密碼政策引擎)

範例 2:帶有輪換的權杖重新整理

[前端] --POST /refresh + refresh_token--> [驗證服務]

[驗證服務] --驗證簽章--> [權杖驗證器]

[驗證服務] --檢查廢止狀態--> [權杖儲存區(黑名單)]

[驗證服務] --產生新權杖--> [權杖產生器]

[驗證服務] --廢止舊的重新整理權杖--> [權杖儲存區]

[驗證服務] --回傳新的存取與重新整理權杖--> [前端]

安全重點:

-

明確顯示權杖輪換(舊的重新整理權杖已廢止)

-

標示廢止檢查:防止重播攻擊

-

在元件描述中註明權杖過期時間

範例 3:會話無效化(登出)

[前端] --POST /logout + session_id--> [會話管理員]

[會話管理員] --加入黑名單--> [權杖儲存區]

[會話管理員] --刪除會話資料--> [會話快取(Redis)]

[會話管理員] --確認終止--> [前端]

[API 網關] --未來請求 + 黑名單權杖--> [權杖驗證器]

[權杖驗證器] --拒絕--> [API 網關] --401 未授權--> [前端]

這為何重要:

可視化伺服器端的清理可以防止「登出僅限於客戶端」的錯誤觀念。對於防範令牌竊取至關重要。

📊 比較認證策略:圖示重點指南

| 策略 | 主要圖示重點 | 需強調的關鍵組件 | 視覺提示 |

|---|---|---|---|

| 基於會話 | 伺服器端狀態管理 | 會話儲存 (Redis/資料庫) |

實線箭頭表示會話查詢 |

| 基於令牌(JWT) | 加密驗證 | 令牌驗證器 + 金鑰管理員 |

虛線箭頭表示令牌傳輸 |

| OAuth 2.0 / OIDC | 重定向/回調協調 | 身份提供者(外部) |

迴圈箭頭表示授權碼流程 |

| 無密碼(WebAuthn) | 挑戰/回應協定 | 驗證器認證服務 |

硬體金鑰/生物辨識圖示 |

🔍 專業洞察:AI驅動的工具現在可以根據自然語言描述自动生成 C4 圖表,並自動遵循模型規範 [[7]]。建議利用這些工具製作初步草圖,但務必仔細審查安全性準確性。

🚀 結論:可視化作為一種安全實踐

可視化認證流程超越了美學層面——它是一種安全溝通紀律。透過將圖示固定在C4元件檢視中,您可建立活文件,以支援:

-

✅ 開發人員:明確的實作指引

-

✅ 安全工程師:可稽核的信任邊界

-

✅ 新進人員:加速上崗

-

✅ 事件回應人員:事件發生時的快速背景理解

發布圖示前的最後檢查清單:

-

每條穿越信任邊界的箭頭是否都顯示加密?

-

憑證是否從未暗示存在於程式碼中?

-

外部相依性是否明確標示?

-

圖示是否反映目前的目前驗證邏輯(非舊有)?

-

是否有版本/時間戳記以利追蹤?

🌟 請記住:當您繪製連接線時,請問自己:「這是否代表一個受信任的通道?」當您繪製方框時,請問自己:「這個元件是否處理敏感資料?」這些問題將圖表從靜態的產物轉變為主動的安全工具。

透過採用這些實踐,您的架構文件將成為一個主動資產——促進安全意識,減少誤解,並確保隨著系統的演進,您的驗證流程始終保持穩健、易於理解且可維護。

📚 參考清單

- Visual Paradigm 的 C4 圖表工具 – 輕鬆可視化軟體架構:此資源介紹了一款工具,可讓軟體架構師使用 C4 建模技術,輕鬆創建清晰、可擴展且易於維護的系統圖表。

- 使用 Visual Paradigm AI 工具進行 C4 模型可視化的終極指南:本指南說明如何利用人工智慧自動化並增強 C4 模型的可視化,以實現更智慧的架構設計。

- 利用 Visual Paradigm 的 AI C4 Studio 簡化架構文件編制:探討了由人工智慧增強的 C4 Studio,讓團隊能夠創建乾淨、可擴展且高度可維護的軟體架構文件。

- C4 模型圖表入門指南:一項逐步教程,專為幫助初學者在四個抽象層級(上下文、容器、組件和程式碼)上創建 C4 模型圖表而設計。

- C4-PlantUML Studio 終極指南:革新軟體架構設計:本文探討了人工智慧驅動的自動化與 PlantUML 的靈活性結合,以簡化軟體架構設計流程。

- Visual Paradigm AI 驅動的 C4 PlantUML Studio 完整指南:一份詳細指南,說明此專用工作室如何將自然語言轉換為精確、分層的 C4 圖表。

- C4-PlantUML Studio:AI 驅動的 C4 圖表生成器:此功能概覽描述了一款 AI 工具,可直接從簡單的文字描述自動生成 C4 軟體架構圖表。

- 完整教程:使用 AI 聊天機器人生成與修改 C4 組件圖表:一項實作教程,示範如何使用 AI 驅動的聊天機器人,透過實際案例研究生成並優化 C4 組件圖表。

- Visual Paradigm 完整 C4 模型支援版本發佈:官方公告,宣布平台內全面支援 C4 模型,以管理多個抽象層級的架構圖表。

- C4 模型 AI 生成器:為 DevOps 與雲端團隊自動化圖表:本文探討對話式 AI 提示如何自動化完整的 C4 建模生命週期,確保技術團隊的一致性與速度。