Diagramas de arquitetura servem como planta baixa para sistemas de software. Eles traduzem lógica abstrata em estruturas visuais que equipes podem entender, discutir e aprimorar.

Conclusão Rápida: Este guia oferece estratégias práticas e independentes de ferramentas para representar a lógica de autenticação na Visão de Componentes C4 — ajudando equipes a documentar processos críticos para a segurança com clareza, precisão e manutenibilidade de longo prazo.

🧩 Compreendendo o Contexto do Modelo C4

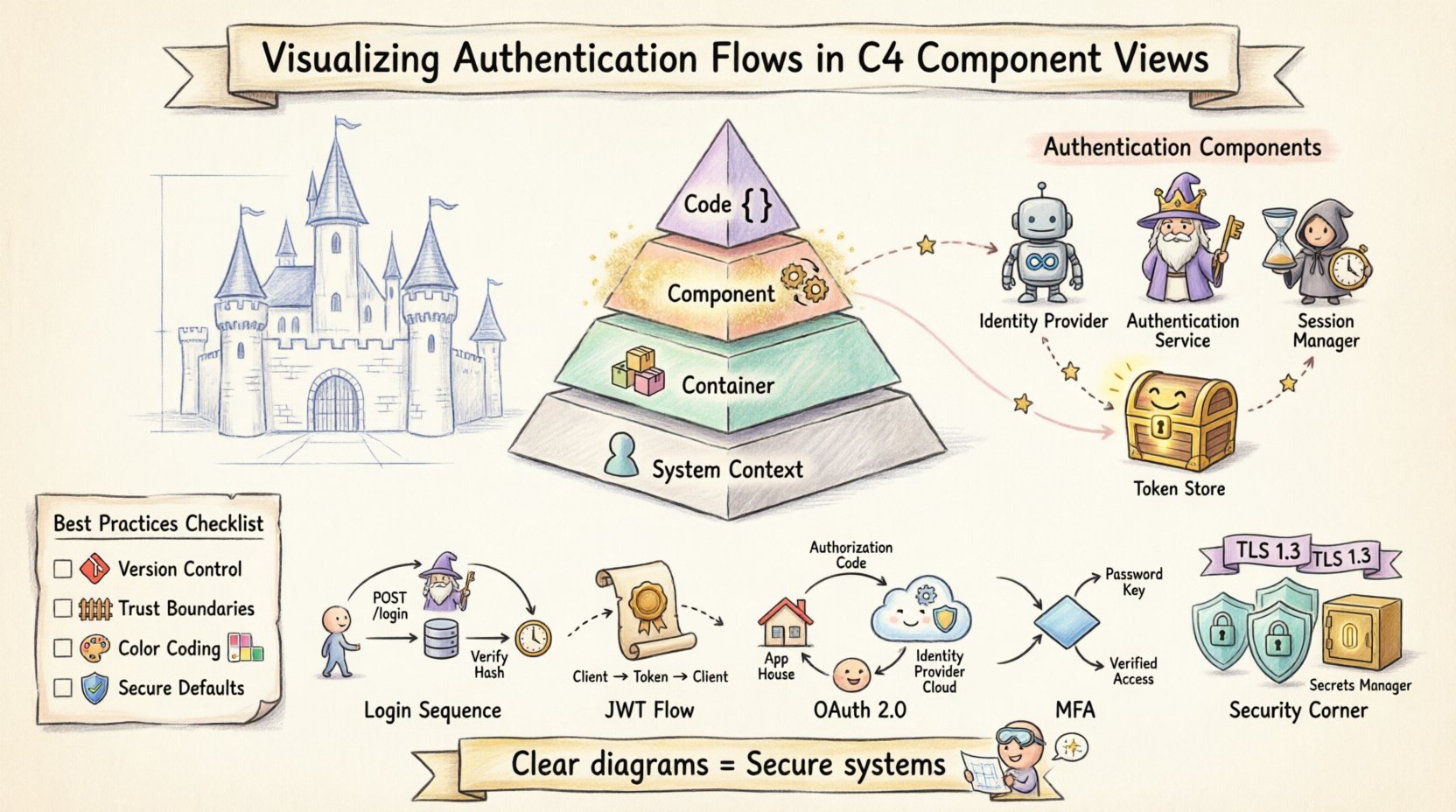

O modelo C4 organiza a documentação de arquitetura em quatro níveis progressivos de abstração [[8]]:

| Nível | Foco | Público-Típico |

|---|---|---|

| Contexto do Sistema | O sistema como uma única caixa + relações com pessoas/sistemas externos | Executivos, partes interessadas |

| Container | Containers de software de alto nível (aplicativos web, APIs, bancos de dados, aplicativos móveis) | Arquitetos, DevOps |

| Componente | Unidades funcionais coesasdentro containers | Desenvolvedores, engenheiros de segurança |

| Código | Classes, interfaces e estrutura interna | Desenvolvedores implementando funcionalidades |

A lógica de autenticação é crítica o suficiente para exigir atenção em ambos os níveis de Container e Componente. Enquanto a Visão de Container pode mostrar onde os pontos de extremidade de autenticação existem, a Visão de Componente revela o mecanismos internos de como as credenciais são processadas, validadas e protegidas.

💡 Dica Profissional: Comece no Nível 1 (Contexto do Sistema) e vá descendo — isso garante que seus diagramas de Componentes permaneçam ancorados no contexto de negócios [[2]].

🔍 Por que a Visualização de Componentes para Autenticação?

A Visualização de Componentes atinge o equilíbrio ideal para documentar a autenticação: suficientemente granular para expor a lógica de segurança, mas suficientemente abstrata para permanecer manutenível.

Vantagens Principais:

| Benefício | Por que Isso Importa para a Autenticação |

|---|---|

| Visibilidade da Lógica | Exibe serviços responsáveis pelo login, geração de tokens e validação de sessão |

| Clareza nas Interações | Deixa claro a comunicação entre os serviços de segurança do frontend e backend |

| Definição de Fronteiras | Marca explicitamente os limites dos sistemas confiáveis em comparação com dependências externas |

| Auditoria de Segurança | Fornece uma referência para modelagem de ameaças e revisões de conformidade |

Ao documentar a autenticação, você não está apenas desenhando caixas — está documentando o fluxo de dados sensíveis. Um diagrama de componentes bem elaborado reduz a ambiguidade sobre onde os segredos residem, como eles viajam e quem pode acessá-los.

🎯 Melhor Prática: Limite o escopo a 6–12 componentes por diagrama. Se o seu sistema de autenticação for complexo, crie visualizações focadas (por exemplo, “Fatia de Autenticação”) [[1]].

📦 Definindo Componentes de Autenticação

Para visualizar a autenticação de forma eficaz, identifique componentes distintos por função, e não pela implementação.

Componentes Principais de Identidade

| Componente | Responsabilidade | Interações Comuns |

|---|---|---|

| Provedor de Identidade | Emitir credenciais/tokens (externos ou internos) | Redirecionamentos OAuth, emissão de tokens |

| Serviço de Autenticação | Verifica credenciais (hash de senha, MFA) | Consulta o Armazenamento de Usuários, sinaliza o Gerenciador de Sessões |

| Gerenciador de Sessões | Cria, mantém e destrói sessões de usuários | Lê/escrita do estado da sessão, integra-se com o cache |

| Armazenamento de Tokens | Repositório para tokens de atualização, listas negras | Valida a revogação de tokens, suporta rotação |

| Armazenamento de Credenciais do Usuário | Armazenamento seguro para senhas criptografadas, dados do perfil | Consultado pelo Serviço de Autenticação durante o login |

Dependências Externas: Guia de Representação Visual

| Tipo de Componente | Representação no Diagrama | Rótulo de Exemplo |

|---|---|---|

| Sistema Externo | Retângulo com borda/ícone ‘Externo’ | Provedor de Identidade (Auth0) |

| Banco de Dados | Forma de cilindro | Armazenamento de Credenciais do Usuário (PostgreSQL) |

| Ponto de Extremidade da API | Caixa com indicadores de seta | POST /auth/login |

| Gerenciador de Segredos | Ícone de caixa trancada | Vault / Gerenciador de Segredos da AWS |

⚠️ Crítico: Sempre mostre fontes de identidade externas — mesmo provedores de terceiros como Auth0 ou Okta — para esclarecer os limites de confiança [[28]].

🔄 Visualizando Fluxos Específicos de Autenticação

Diagramas estáticos mostram a estrutura; fluxos acrescentam contexto dinâmico. Use setas direcionadas e rotuladas para representar solicitações/respostas.

1️⃣ A Sequência de Login (Baseada em Credenciais)

[Frontend] --POST /login--> [Serviço de Autenticação]

[Serviço de Autenticação] --consulta--> [Armazenamento de Credenciais do Usuário]

[Armazenamento de Credenciais do Usuário] --retorna hash--> [Serviço de Autenticação]

[Serviço de Autenticação] --valida--> [Serviço de Autenticação]

[Serviço de Autenticação] --cria sessão--> [Gerenciador de Sessão]

[Gerenciador de Sessão] --retorna ID da sessão--> [Frontend]

Rótulos do Diagrama:

-

Setas:

POST /login,Verificar Hash (bcrypt),Criar Sessão -

Notas de dados:

Senha (criptografada em trânsito),ID da Sessão (cookie HTTP-only)

2️⃣ Autenticação Baseada em Token (JWT)

[Frontend] --POST /login--> [Serviço de Autenticação]

[Serviço de Autenticação] --gera JWT--> [Gerador de Token]

[Serviço de Autenticação] --retorna JWT--> [Frontend]

[Frontend] --GET /api/dados + JWT--> [Gateway da API]

[Gateway da API] --valida assinatura--> [Validador de Token]

[Validador de Token] --permite/nega--> [Gateway da API]

Convenções Visuais:

-

Use setas tracejadas para transmissão de token (credencial mantida pelo cliente)

-

Rótulos para etapas de validação:

Verificar assinatura RS256,Verificar expiração -

Distinguir autenticação inicial vs. solicitações protegidas posteriores

3️⃣ Fluxos OAuth 2.0 (Integração de Terceiros)

[Frontend] -redirecionar-> [Provedor de Identidade (Externo)]

[Provedor de Identidade] -usuário autentica-> [Provedor de Identidade]

[Provedor de Identidade] -callback + código de autenticação-> [Frontend]

[Frontend] -POST /token + código-> [Serviço de Autenticação]

[Serviço de Autenticação] -trocar código-> [Provedor de Identidade]

[Provedor de Identidade] -retornar token de acesso-> [Serviço de Autenticação]

[Serviço de Autenticação] -emitir sessão-> [Frontend]

Dicas para o Diagrama:

-

Represente o Provedor de Identidade como um componente externo com estilo de borda distinto

-

Desenhe um seta de loop para o ciclo de redirecionamento/callback

-

Labelize claramente:

Código de Autorização,Troca de Token,Escopo: read:user

4️⃣ Autenticação Multifator (MFA)

[Frontend] --POST /login--> [Serviço de Autenticação]

[Serviço de Autenticação] --verificar senha--> [Armazenamento de Credenciais do Usuário]

[Serviço de Autenticação] --MFA necessária?--> {Nó de Decisão}

{Nó de Decisão} --Sim--> [Componente MFA]

[Componente MFA] --enviar código--> [Serviço de E-mail/SMS]

[Frontend] --POST /mfa/verificar + código--> [Componente MFA]

[Componente MFA] --validar--> [Serviço de Autenticação]

[Serviço de Autenticação] --criar sessão--> [Gerenciador de Sessão]

Melhores Práticas Visuais:

-

Use um nó de decisão em diamante para lógica condicional de MFA

-

Codifique por cores os caminhos sensíveis (por exemplo, vermelho para verificação de MFA)

-

Inclua observações de tempo limite/expiração nos tokens de MFA

🔒 Considerações de Segurança em Diagramas

Um diagrama é um mapa de confiança, não apenas dados. Marque explicitamente os limites de segurança.

Criptografia e Segurança de Transporte

| Tipo de Conexão | Indicador Visual | Exemplo de Rótulo |

|---|---|---|

| Em Trânsito (Interno) | Ícone de cadeado + linha sólida | TLS 1.3 |

| Em Trânsito (Externo) | Ícone de cadeado + linha tracejada | HTTPS + mTLS |

| Em Repouso (Banco de Dados) | Cilindro com sobreposição de cadeado | Criptografado com AES-256 |

✅ Regra: Todas as setas que cruzam os limites de confiança devem mostrar indicadores de criptografia.

Visualização de Gerenciamento de Segredos

| Tipo de Segredo | Representação de Diagrama Recomendada |

|---|---|

| Chaves de API / Segredos do Cliente | Link para Gerenciador de Segredos componente |

| Credenciais do Banco de Dados | Observação: Injetado por variáveis de ambiente em tempo de execução |

| Chaves de Assinatura JWT | Mostrar como Serviço de Gerenciamento de Chaves dependência |

| Nunca | Valores codificados diretamente nas caixas de componente |

🚫 Anti-padrão: Evite sugerir que segredos vivem no código. Use um genérico

Fonte de Configuraçãocomponente se os detalhes de injeção forem específicos da implementação.

🛑 Armadilhas Comuns para Evitar

| Armadilha | Por que é problemático | Correção |

|---|---|---|

Rótulos Genéricos ("Processar", "Gerenciar") |

Oculta ações críticas para a segurança | Use verbos precisos: "Validar Assinatura JWT", "Criptografar Senha (argon2)" |

| Dependências Externas Ausentes | Cria uma falsa sensação de autocontenção | Sempre mostre provedores de identidade, serviços de e-mail, etc. |

| Ignorar o Ciclo de Vida do Token | Ignora a lógica de atualização/revogação | Inclua Atualização do Token e Verificação na Lista Negra fluxos |

| Engenharia Excessiva da Visualização | Reduz a legibilidade e a manutenibilidade | Mantenha a Visualização do Componente focada em lógica; mova os detalhes da classe para a Visualização de Código [[5]] |

| Notação Inconsistente | Confunde leitores entre diagramas | Documente e aplique um guia de estilo da equipe [[3]] |

📝 Melhores Práticas para Documentação Mantenível

-

Padronize a Notação

Defina estilos de setas, ícones e significados de cores em uma legenda compartilhada. A consistência reduz a carga cognitiva [[4]]. -

Trate Diagramas como Código

Armazene diagramas no controle de versão (por exemplo, PlantUML, DSL Structurizr). Rastreie mudanças junto com atualizações na lógica de autenticação [[24]]. -

Integre com Processos de Revisão

Exija atualizações de diagramas em PRs que modificam fluxos de autenticação. “Se o código mudar, o diagrama muda.” -

Destaque Fronteiras de Confiança

Use bordas em negrito ou sombreamento de fundo para marcar onde a confiança do sistema termina. Isso auxilia na modelagem de ameaças [[14]]. -

Use Cores com Moderação e de Forma Semântica

Reserve cores para estados de segurança:-

🔴 Vermelho: dados sensíveis / operações de alto risco

-

🟢 Verde: Pontos finais públicos / baixo risco

-

🔵 Azul: Comunicação interna confiável

Evite usar cor como o único diferenciador (acessibilidade).únicodiferenciador (acessibilidade).

-

-

Inclua uma marcação de tempo de “Última Atualização”

Os requisitos de autenticação evoluem rapidamente. As marcas de tempo indicam a atualidade do diagrama.

🧠 Exemplos detalhados de fluxo

Exemplo 1: Fluxo de Registro de Usuário

[Frontend] --POST /register--> [Componente de Registro]

[Componente de Registro] --validar formato--> [Regras de Validação]

[Componente de Registro] --verificar unicidade--> [Armazenamento de Credenciais do Usuário]

[Componente de Registro] --criptografar senha--> [Gerador de Hash de Senha (argon2)]

[Componente de Registro] --gravar registro do usuário--> [Armazenamento de Credenciais do Usuário]

[Componente de Registro] --enviar verificação--> [Serviço de E-mail (Externo)]

[Serviço de E-mail] --usuário clica no link--> [Ponto de Verificação]

[Ponto de Verificação] --ativar conta--> [Armazenamento de Credenciais do Usuário]

Observações-chave do diagrama:

-

Mostre

Serviço de E-mailcomo externo—esclarece a dependência assíncrona -

Rotule o algoritmo de hash: crítico para auditorias de segurança

-

Inclua as regras de validação como um componente se forem complexas (por exemplo, motor de política de senha)

Exemplo 2: Atualização de Token com Rotação

[Frontend] --POST /refresh + refresh_token--> [Serviço de Autenticação]

[Serviço de Autenticação] --validar assinatura--> [Validador de Token]

[Serviço de Autenticação] --verificar revogação--> [Armazenamento de Token (Lista Negra)]

[Serviço de Autenticação] --gerar novos tokens--> [Gerador de Token]

[Serviço de Autenticação] --invalidar o antigo token de atualização--> [Armazenamento de Token]

[Serviço de Autenticação] --retornar novos tokens de acesso e atualização--> [Frontend]

Destaques de Segurança:

-

Mostre explicitamenterotação de token (o antigo token de atualização invalidado)

-

Rotule a verificação de revogação: previne ataques de replay

-

Anote os tempos de expiração dos tokens nas descrições dos componentes

Exemplo 3: Invalidação de Sessão (Sair)

[Frontend] --POST /logout + session_id--> [Gerenciador de Sessão]

[Gerenciador de Sessão] --adicionar à lista negra--> [Armazenamento de Token]

[Gerenciador de Sessão] --excluir dados da sessão--> [Cache de Sessão (Redis)]

[Gerenciador de Sessão] --confirmar encerramento--> [Frontend]

[Gateway da API] --requisição futura + token na lista negra--> [Validador de Token]

[Validador de Token] --rejeitar--> [Gateway da API] --401 Não Autorizado--> [Frontend]

Por que isso importa:

Visualizar a limpeza do lado do servidor evita o equívoco de que “sair = apenas do lado do cliente”. Crítico para se defender contra o roubo de tokens.

📊 Comparando Estratégias de Autenticação: Guia de Foco no Diagrama

| Estratégia | Foco Principal no Diagrama | Componente Chave para Destacar | Pista Visual |

|---|---|---|---|

| Baseado em Sessão | Gerenciamento de estado do lado do servidor | Armazenamento de Sessão (Redis/Banco de Dados) |

Seta sólida para busca de sessão |

| Baseado em Token (JWT) | Validação criptográfica | Validador de Token + Gerenciador de Chaves |

Seta tracejada para transmissão de token |

| OAuth 2.0 / OIDC | Orquestração de redirecionamento/retorno | Provedor de Identidade (Externo) |

Seta em loop para fluxo de código de autenticação |

| Sem Senha (WebAuthn) | Protocolo de desafio/resposta | Serviço de Attestation do Autenticador |

Ícone para chave de hardware / biométrico |

🔍 Dica Profissional: Ferramentas com inteligência artificial agora podem gerar diagramas C4 a partir de descrições em linguagem natural, seguindo automaticamente as convenções do modelo [[7]]. Considere utilizá-las para rascunhos iniciais — mas revise sempre quanto à precisão em segurança.

🚀 Conclusão: Visualização como Prática de Segurança

Visualizar fluxos de autenticação vai além da estética — é umdisciplina de comunicação de segurança. Ao ancorar diagramas na Visualização de Componentes C4, você cria documentação viva que serve:

-

✅ Desenvolvedores: Orientação clara para implementação

-

✅ Engenheiros de Segurança: Limites de confiança auditáveis

-

✅ Novos Contratados: Onboarding acelerado

-

✅ Respondentes a Incidentes: Contexto rápido durante violações

Lista Final de Verificação Antes de Publicar um Diagrama:

-

Cada seta que cruza uma fronteira de confiança mostra criptografia?

-

Os segredos estãonuncaimplícitos em código?

-

As dependências externas estão explicitamente marcadas?

-

O diagrama reflete o atual lógicas de autenticação (não legadas)?

-

Há uma versão/data-hora para rastreabilidade?

🌟 Lembre-se: Quando você desenha uma linha de conexão, pergunte: “Isso representa um canal confiável?” Quando você desenha uma caixa, pergunte: “Este componente manipula dados sensíveis?”Essas perguntas transformam diagramas de artefatos estáticos em ferramentas de segurança ativas.

Ao adotar essas práticas, sua documentação de arquitetura torna-se umativo proativo—fomentando a conscientização sobre segurança, reduzindo mal-entendidos e garantindo que seus fluxos de autenticação permaneçam robustos, compreensíveis e mantidos à medida que seu sistema evolui.

📚 Lista de Referências

- Ferramenta de Diagramas C4 pela Visual Paradigm – Visualize Arquitetura de Software com Facilidade: Este recurso destaca uma ferramenta que permite aos arquitetos de software criar diagramas de sistema claros, escaláveis e mantidos usando a técnica de modelagem C4.

- Guia Definitivo para a Visualização do Modelo C4 usando as Ferramentas de IA da Visual Paradigm: Este guia explica como aproveitar a inteligência artificial para automatizar e aprimorar a visualização do modelo C4 para um design de arquitetura mais inteligente.

- Aproveitando o Estúdio C4 de IA da Visual Paradigm para Documentação de Arquitetura Simplificada: Uma exploração do Estúdio C4 aprimorado por IA, que permite às equipes criar documentação de arquitetura de software limpa, escalável e altamente mantida.

- Guia para Iniciantes em Diagramas do Modelo C4: Um tutorial passo a passo projetado para ajudar iniciantes a criar diagramas do modelo C4 em todos os quatro níveis de abstração: Contexto, Containers, Componentes e Código.

- O Guia Definitivo para o Estúdio C4-PlantUML: Revolucionando o Design de Arquitetura de Software: Este artigo discute a integração da automação impulsionada por IA com a flexibilidade do PlantUML para simplificar o processo de design de arquitetura de software.

- Um Guia Compreensivo sobre o Estúdio C4 PlantUML com IA da Visual Paradigm: Um guia detalhado explicando como este estúdio especializado transforma linguagem natural em diagramas C4 precisos e em camadas.

- Estúdio C4-PlantUML: Gerador de Diagramas C4 com IA: Esta visão geral da funcionalidade descreve uma ferramenta de IA que gera automaticamente diagramas de arquitetura de software C4 diretamente a partir de descrições de texto simples.

- Tutorial Completo: Gerando e Modificando Diagramas de Componentes C4 com Chatbot de IA: Um tutorial prático que demonstra como usar um chatbot com IA para gerar e aprimorar diagramas de componentes C4 por meio de um estudo de caso do mundo real.

- Lançamento do Suporte Completo ao Modelo C4 da Visual Paradigm: Um anúncio oficial sobre a inclusão do suporte abrangente ao modelo C4 para gerenciar diagramas de arquitetura em múltiplos níveis de abstração dentro da plataforma.

- Gerador de Modelo C4 com IA: Automatizando Diagramas para Equipes de DevOps e Nuvem: Este artigo discute como prompts de IA conversacional automatizam todo o ciclo de vida da modelagem C4, garantindo consistência e velocidade para equipes técnicas.