Các sơ đồ kiến trúc đóng vai trò như bản vẽ thiết kế cho các hệ thống phần mềm. Chúng chuyển đổi logic trừu tượng thành các cấu trúc trực quan mà các đội nhóm có thể hiểu, thảo luận và phát triển tiếp.

Tóm tắt nhanh: Hướng dẫn này cung cấp các chiến lược thực tế, không phụ thuộc công cụ, để biểu diễn logic xác thực trong Khía cạnh Thành phần C4—giúp các đội nhóm tài liệu hóa các quy trình quan trọng về bảo mật một cách rõ ràng, chính xác và dễ bảo trì trong dài hạn.

🧩 Hiểu bối cảnh Mô hình C4

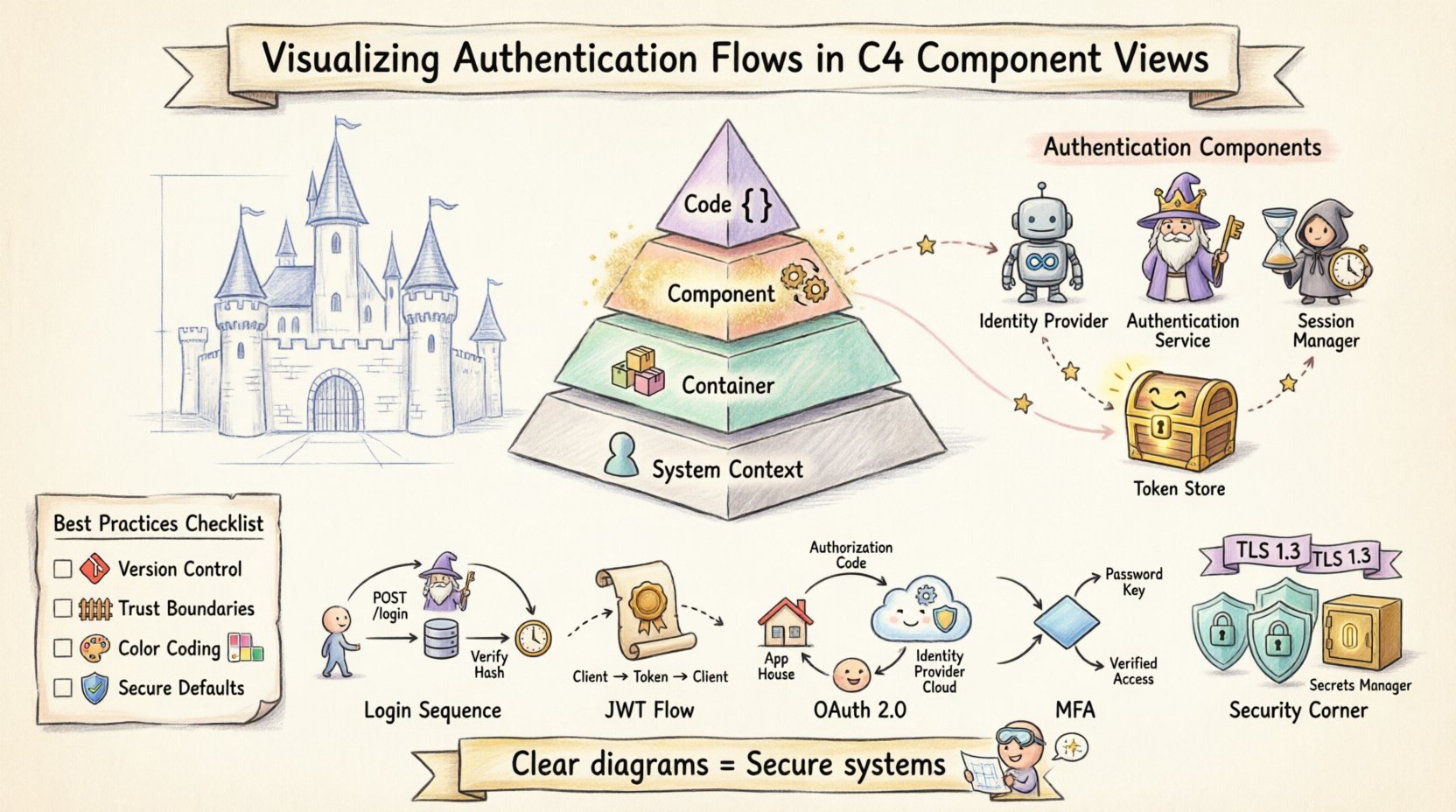

Mô hình C4 sắp xếp tài liệu kiến trúc thành bốn cấp độ trừu tượng tiến triển [[8]]:

| Cấp độ | Trọng tâm | Đối tượng thường gặp |

|---|---|---|

| Bối cảnh Hệ thống | Hệ thống dưới dạng một hộp duy nhất + các mối quan hệ với con người/hệ thống bên ngoài | Lãnh đạo cấp cao, các bên liên quan |

| Thùng chứa | Các thùng chứa phần mềm cấp cao (ứng dụng web, API, cơ sở dữ liệu, ứng dụng di động) | Kiến trúc sư, DevOps |

| Thành phần | Các đơn vị chức năng gắn kếtbên trongcác thùng chứa | Lập trình viên, kỹ sư bảo mật |

| Mã nguồn | Lớp, giao diện và cấu trúc nội bộ | Lập trình viên triển khai tính năng |

Logic xác thực quan trọng đến mức cần được chú ý ở cấp độcả cấp độ Thùng chứa và Thành phần. Trong khi Khía cạnh Thùng chứa có thể cho thấyở đâucác điểm kết nối xác thực tồn tại, thì Khía cạnh Thành phần tiết lộcơ chế bên trongvề cách thức thông tin xác thực được xử lý, xác thực và bảo mật.

💡 Mẹo hay: Bắt đầu từ Mức 1 (Bối cảnh Hệ thống) và đi xuống dưới—điều này đảm bảo các sơ đồ Thành phần của bạn luôn được gắn kết với bối cảnh kinh doanh [[2]].

🔍 Tại sao lại dùng Quan điểm Thành phần cho Xác thực?

Quan điểm Thành phần đạt được sự cân bằng lý tưởng để tài liệu hóa xác thực: đủ chi tiết để tiết lộ logic bảo mật, nhưng cũng đủ trừu tượng để duy trì được.

Ưu điểm chính:

| Lợi ích | Tại sao điều này quan trọng đối với Xác thực |

|---|---|

| Tính minh bạch về Logic | Tiết lộ các dịch vụ xử lý đăng nhập, sinh token, xác thực phiên |

| Tính rõ ràng trong Tương tác | Làm rõ giao tiếp giữa dịch vụ bảo mật phía frontend ↔ backend |

| Định nghĩa ranh giới | Chỉ rõ rõ ràng ranh giới của các hệ thống đáng tin cậy so với các phụ thuộc bên ngoài |

| Kiểm toán Bảo mật | Cung cấp tài liệu tham khảo cho mô hình hóa mối đe dọa và đánh giá tuân thủ |

Khi tài liệu hóa xác thực, bạn không chỉ đang vẽ các hình hộp—bạn đang ghi lại luồng dữ liệu nhạy cảm. Một sơ đồ thành phần được xây dựng tốt sẽ giảm thiểu sự mơ hồ về nơi các bí mật được lưu trữ, chúng di chuyển như thế nào, và ai có thể truy cập chúng.

🎯 Thực hành tốt nhất: Hạn chế phạm vi chỉ từ 6–12 thành phần trên mỗi sơ đồ. Nếu hệ thống xác thực của bạn phức tạp, hãy tạo các bản xem tập trung (ví dụ: “Lát cắt Xác thực”) [[1]].

📦 Xác định các Thành phần Xác thực

Để trực quan hóa xác thực hiệu quả, hãy xác định các thành phần riêng biệt dựa trênchức năng, chứ không phải triển khai.

Các Thành phần Nhận diện Chính

| Thành phần | Trách nhiệm | Tương tác Thường thấy |

|---|---|---|

| Nhà cung cấp Nhận diện | Phát hành chứng chỉ/token (bên ngoài hoặc bên trong) | Chuyển hướng OAuth, cấp phát token |

| Dịch vụ xác thực | Xác minh thông tin đăng nhập (băm mật khẩu, xác thực đa yếu tố) | Truy vấn Kho người dùng, gửi tín hiệu đến Quản lý Phiên |

| Quản lý Phiên | Tạo, duy trì và hủy bỏ các phiên người dùng | Đọc/ghi trạng thái phiên, tích hợp với bộ nhớ đệm |

| Kho lưu trữ Token | Kho lưu trữ token làm mới, danh sách đen | Xác thực việc thu hồi token, hỗ trợ xoay vòng token |

| Kho lưu trữ thông tin xác thực người dùng | Kho lưu trữ an toàn cho mật khẩu đã băm, dữ liệu hồ sơ | Được truy vấn bởi Dịch vụ Xác thực trong quá trình đăng nhập |

Phụ thuộc bên ngoài: Hướng dẫn biểu diễn trực quan

| Loại thành phần | Biểu diễn sơ đồ | Nhãn ví dụ |

|---|---|---|

| Hệ thống bên ngoài | Hình chữ nhật với viền/ biểu tượng “Bên ngoài” | Cung cấp danh tính (Auth0) |

| Cơ sở dữ liệu | Hình trụ | Kho lưu trữ thông tin xác thực người dùng (PostgreSQL) |

| Điểm cuối API | Hộp với các chỉ báo mũi tên | POST /auth/login |

| Trình quản lý bí mật | Biểu tượng hộp khóa | Vault / Trình quản lý bí mật AWS |

⚠️ Quan trọng: Luôn hiển thị các nguồn xác thực bên ngoài—kể cả các nhà cung cấp bên thứ ba như Auth0 hoặc Okta—để làm rõ các ranh giới tin cậy [[28]].

🔄 Minh họa các luồng xác thực cụ thể

Các sơ đồ tĩnh thể hiện cấu trúc; luồng thêm bối cảnh động. Sử dụng các mũi tên có hướng, có nhãn để biểu diễn các yêu cầu/phản hồi.

1️⃣ Thứ tự đăng nhập (dựa trên chứng thực)

[Giao diện người dùng] --POST /login--> [Dịch vụ xác thực]

[Dịch vụ xác thực] --truy vấn--> [Kho lưu trữ chứng thực người dùng]

[Kho lưu trữ chứng thực người dùng] --trả về mã băm--> [Dịch vụ xác thực]

[Dịch vụ xác thực] --xác thực--> [Dịch vụ xác thực]

[Dịch vụ xác thực] --tạo phiên--> [Quản lý phiên]

[Quản lý phiên] --trả về ID phiên--> [Giao diện người dùng]

Nhãn sơ đồ:

-

Mũi tên:

POST /login,Xác minh Mã băm (bcrypt),Tạo phiên -

Ghi chú dữ liệu:

Mật khẩu (được mã hóa trong quá trình truyền tải),ID phiên (cookie chỉ HTTP)

2️⃣ Xác thực dựa trên token (JWT)

[Giao diện người dùng] --POST /login--> [Dịch vụ xác thực]

[Dịch vụ xác thực] --tạo JWT--> [Bộ sinh token]

[Dịch vụ xác thực] --trả về JWT--> [Giao diện người dùng]

[Giao diện người dùng] --GET /api/data + JWT--> [Cổng API]

[Cổng API] --xác thực chữ ký--> [Bộ xác thực token]

[Bộ xác thực token] --cho phép/từ chối--> [Cổng API]

Quy ước trực quan:

-

Sử dụng các mũi tên gạch để biểu diễn việc truyền token (chứng thực do khách hàng giữ)

-

Nhãn các bước xác thực:

Xác minh chữ ký RS256,Kiểm tra thời hạn hết hạn -

Phân biệt xác thực ban đầu so với các yêu cầu được bảo vệ tiếp theo

3️⃣ Các luồng OAuth 2.0 (Tích hợp bên thứ ba)

[Frontend] -chuyển hướng-> [Cung cấp dịch vụ xác thực (Bên ngoài)]

[Cung cấp dịch vụ xác thực] -người dùng xác thực-> [Cung cấp dịch vụ xác thực]

[Cung cấp dịch vụ xác thực] -gọi lại + mã xác thực-> [Frontend]

[Frontend] -POST /token + mã-> [Dịch vụ Xác thực]

[Dịch vụ Xác thực] -trao đổi mã-> [Cung cấp dịch vụ xác thực]

[Cung cấp dịch vụ xác thực] -trả về mã truy cập-> [Dịch vụ Xác thực]

[Dịch vụ Xác thực] -phát hành phiên-> [Frontend]

Gợi ý về sơ đồ:

-

Biểu diễn Cung cấp dịch vụ xác thực như một thành phần bên ngoài với kiểu viền riêng biệt

-

Vẽ một mũi tên vòng lặp cho chu kỳ chuyển hướng/gọi lại

-

Nhãn rõ ràng:

Mã ủy quyền,Trao đổi mã,Phạm vi: đọc:người dùng

4️⃣ Xác thực đa yếu tố (MFA)

[Frontend] --POST /đăng nhập--> [Dịch vụ Xác thực]

[Dịch vụ Xác thực] --xác minh mật khẩu--> [Kho lưu trữ thông tin xác thực người dùng]

[Dịch vụ Xác thực] --Yêu cầu MFA?--> {Nút quyết định}

{Nút quyết định} --Có--> [Thành phần MFA]

[Thành phần MFA] --gửi mã--> [Dịch vụ Email/SMS]

[Frontend] --POST /mfa/xác minh + mã--> [Thành phần MFA]

[Thành phần MFA] --xác thực--> [Dịch vụ Xác thực]

[Dịch vụ Xác thực] --tạo phiên-> [Quản lý Phiên]

Thực hành tốt nhất về hình ảnh:

-

Sử dụng một nút quyết định hình thoi cho logic xác thực đa yếu tố điều kiện

-

Mã hóa màu các đường đi nhạy cảm (ví dụ: màu đỏ cho xác thực MFA)

-

Bao gồm ghi chú thời hạn/đến hạn trên các token MFA

🔒 Các cân nhắc bảo mật trong sơ đồ

Một sơ đồ là bản đồ của sự tin tưởng, không chỉ dữ liệu. Ghi rõ các ranh giới bảo mật.

Mã hóa và bảo mật truyền tải

| Loại kết nối | Chỉ báo trực quan | Ví dụ nhãn |

|---|---|---|

| Đang truyền (nội bộ) | Biểu tượng ổ khóa + đường nét liền | TLS 1.3 |

| Đang truyền (bên ngoài) | Biểu tượng ổ khóa + đường nét đứt | HTTPS + mTLS |

| Đang nghỉ (cơ sở dữ liệu) | Hình trụ với lớp phủ ổ khóa | Được mã hóa AES-256 |

✅ Quy tắc: Tất cả các mũi tên đi qua các ranh giới tin cậy phải hiển thị các chỉ báo mã hóa.

Trực quan hóa quản lý bí mật

| Loại bí mật | Biểu diễn sơ đồ được khuyến nghị |

|---|---|

| Khóa API / Bí mật khách hàng | Liên kết đến Quản lý bí mật thành phần |

| Thông tin xác thực cơ sở dữ liệu | Ghi chú: Chèn thông qua biến môi trường tại thời điểm chạy |

| Khóa ký JWT | Hiển thị như Dịch vụ quản lý khóa phụ thuộc |

| Không bao giờ | Giá trị được ghi cứng trong các hộp thành phần |

🚫 Mẫu sai lầm: Tránh ngụ ý rằng bí mật nằm trong mã nguồn. Sử dụng một

Nguồn cấu hìnhthành phần nếu chi tiết chèn là cụ thể với triển khai.

🛑 Những sai lầm phổ biến cần tránh

| Sai lầm | Tại sao điều này gây vấn đề | Sửa chữa |

|---|---|---|

Nhãn chung ("Xử lý", "Xử lý") |

Che giấu các hành động quan trọng về bảo mật | Sử dụng động từ chính xác: "Xác minh chữ ký JWT", "Băm mật khẩu (argon2)" |

| Thiếu các phụ thuộc bên ngoài | Tạo cảm giác sai lầm về tính tự chứa đựng | Luôn hiển thị các nhà cung cấp danh tính, dịch vụ email, v.v. |

| Bỏ qua vòng đời của token | Bỏ qua logic làm mới/khóa token | Bao gồm Làm mới token và Kiểm tra danh sách đen luồng |

| Thiết kế quá mức cho giao diện | Làm giảm khả năng đọc và bảo trì | Giữ giao diện thành phần tập trung vào logic; di chuyển chi tiết lớp sang chế độ Xem Mã nguồn [[5]] |

| Ký hiệu không nhất quán | Gây nhầm lẫn cho người đọc qua các sơ đồ | Tài liệu hóa và thực thi hướng dẫn phong cách nhóm [[3]] |

📝 Các thực hành tốt cho tài liệu dễ bảo trì

-

Tiêu chuẩn hóa ký hiệu

Xác định kiểu mũi tên, biểu tượng và ý nghĩa màu sắc trong một chú giải chung. Tính nhất quán giúp giảm tải nhận thức [[4]]. -

Xem sơ đồ như mã nguồn

Lưu sơ đồ trong kiểm soát phiên bản (ví dụ: PlantUML, Structurizr DSL). Theo dõi các thay đổi cùng với cập nhật logic xác thực [[24]]. -

Tích hợp với quy trình xem xét

Yêu cầu cập nhật sơ đồ trong các PR thay đổi luồng xác thực. “Nếu mã thay đổi, sơ đồ cũng phải thay đổi.” -

Nhấn mạnh các ranh giới tin cậy

Sử dụng viền đậm hoặc tô nền để đánh dấu nơi tin cậy của hệ thống kết thúc. Điều này hỗ trợ mô hình hóa mối đe dọa [[14]]. -

Sử dụng màu sắc một cách tiết chế và mang ý nghĩa

Dành màu sắc cho các trạng thái bảo mật:-

🔴 Đỏ: Dữ liệu nhạy cảm / các thao tác rủi ro cao

-

🟢 Xanh: Các điểm cuối công khai / rủi ro thấp

-

🔵 Xanh dương: Giao tiếp nội bộ đáng tin cậy

Tránh sử dụng màu sắc như là yếu tố phân biệt duy nhất (tính khả dụng).chỉyếu tố phân biệt duy nhất (tính khả dụng).

-

-

Bao gồm một mốc thời gian ‘Cập nhật lần cuối’

Yêu cầu xác thực thay đổi nhanh chóng. Các mốc thời gian cho thấy độ mới của sơ đồ.

🧠 Các ví dụ luồng chi tiết

Ví dụ 1: Luồng đăng ký người dùng

[Frontend] --POST /register--> [Thành phần đăng ký]

[Thành phần đăng ký] --xác thực định dạng--> [Quy tắc xác thực]

[Thành phần đăng ký] --kiểm tra tính duy nhất--> [Kho lưu trữ thông tin đăng nhập người dùng]

[Thành phần đăng ký] --băm mật khẩu--> [Bộ băm mật khẩu (argon2)]

[Thành phần đăng ký] --ghi bản ghi người dùng--> [Kho lưu trữ thông tin đăng nhập người dùng]

[Thành phần đăng ký] --gửi xác thực--> [Dịch vụ Email (Bên ngoài)]

[Dịch vụ Email] --người dùng nhấp vào liên kết--> [Điểm cuối xác thực]

[Điểm cuối xác thực] --kích hoạt tài khoản--> [Kho lưu trữ thông tin đăng nhập người dùng]

Ghi chú sơ đồ quan trọng:

-

Hiển thị

Dịch vụ Emailnhư bên ngoài—giúp làm rõ mối quan hệ phụ thuộc bất đồng bộ -

Gắn nhãn thuật toán băm: quan trọng cho các cuộc kiểm toán bảo mật

-

Bao gồm quy tắc xác thực như một thành phần nếu phức tạp (ví dụ: bộ động lực chính sách mật khẩu)

Ví dụ 2: Làm mới token với xoay vòng token

[Frontend] --POST /refresh + refresh_token--> [Dịch vụ xác thực]

[Dịch vụ xác thực] --xác thực chữ ký--> [Bộ xác thực token]

[Dịch vụ xác thực] --kiểm tra thu hồi--> [Kho lưu trữ token (Danh sách đen)]

[Dịch vụ xác thực] --tạo token mới--> [Bộ sinh token]

[Dịch vụ xác thực] --vô hiệu hóa token làm mới cũ--> [Kho lưu trữ token]

[Dịch vụ xác thực] --trả về token truy cập và token làm mới mới--> [Frontend]

Điểm nổi bật về bảo mật:

-

Hiển thị rõ ràng xoay vòng token (token làm mới cũ bị vô hiệu hóa)

-

Gắn nhãn kiểm tra thu hồi: ngăn chặn các cuộc tấn công lặp lại

-

Ghi chú thời gian hết hạn token trong mô tả thành phần

Ví dụ 3: Vô hiệu hóa phiên (Đăng xuất)

[Frontend] --POST /logout + session_id--> [Trình quản lý phiên]

[Trình quản lý phiên] --thêm vào danh sách đen--> [Kho lưu trữ token]

[Trình quản lý phiên] --xóa dữ liệu phiên--> [Bộ đệm phiên (Redis)]

[Trình quản lý phiên] --xác nhận kết thúc--> [Frontend]

[API Gateway] --yêu cầu tương lai + token bị chặn--> [Bộ xác thực token]

[Bộ xác thực token] --từ chối--> [API Gateway] --401 Không được ủy quyền--> [Frontend]

Tại sao điều này quan trọng:

Việc trực quan hóa việc dọn dẹp phía máy chủ ngăn ngừa hiểu lầm rằng “đăng xuất = chỉ ở phía client”. Điều này rất quan trọng để phòng chống việc đánh cắp token.

📊 So sánh các chiến lược xác thực: Hướng dẫn tập trung vào sơ đồ

| Chiến lược | Tập trung chính của sơ đồ | Thành phần chính cần làm nổi bật | Dấu hiệu trực quan |

|---|---|---|---|

| Dựa trên phiên | Quản lý trạng thái phía máy chủ | Kho lưu trữ phiên (Redis/Cơ sở dữ liệu) |

Mũi tên liền để tra cứu phiên |

| Dựa trên token (JWT) | Xác thực mật mã | Bộ xác thực token + Bộ quản lý khóa |

Mũi tên gạch nối cho việc truyền token |

| OAuth 2.0 / OIDC | Điều phối chuyển hướng / phản hồi | Nhà cung cấp danh tính (bên ngoài) |

Mũi tên vòng tròn cho luồng mã xác thực |

| Không cần mật khẩu (WebAuthn) | Giao thức thách thức/phản hồi | Dịch vụ xác thực xác thực |

Biểu tượng cho khóa phần cứng / sinh trắc học |

🔍 Lưu ý chuyên gia: Các công cụ được hỗ trợ bởi AI hiện có thể tạo sơ đồ C4 từ mô tả bằng ngôn ngữ tự nhiên, tuân theo các quy ước mô hình một cách tự động [[7]]. Hãy cân nhắc sử dụng chúng cho bản nháp ban đầu — nhưng luôn kiểm tra lại để đảm bảo độ chính xác về bảo mật.

🚀 Kết luận: Trực quan hóa như một thực hành bảo mật

Việc trực quan hóa các luồng xác thực vượt ra ngoài yếu tố thẩm mỹ — đó là một kỷ luật giao tiếp bảo mật. Bằng cách định vị các sơ đồ trong Góc nhìn Thành phần C4, bạn tạo ra tài liệu sống động phục vụ:

-

✅ Nhà phát triển: Hướng dẫn triển khai rõ ràng

-

✅ Kỹ sư bảo mật: Các ranh giới tin cậy có thể kiểm toán

-

✅ Người mới vào việc: Nhanh chóng hòa nhập

-

✅ Người phản ứng sự cố: Bối cảnh nhanh chóng trong các vụ vi phạm

Danh sách kiểm tra cuối cùng trước khi công bố một sơ đồ:

-

Mỗi mũi tên đi qua ranh giới tin cậy có hiển thị mã hóa không?

-

Các bí mật cókhông bao giờngụ ý tồn tại trong mã nguồn?

-

Các phụ thuộc bên ngoài có được đánh dấu rõ ràng không?

-

Sơ đồ có phản ánh logic xác thực hiện tạikhông phải là cũ)?

-

Có phiên bản/thời gian ghi chép để truy xuất nguồn gốc không?

🌟 Hãy nhớ: Khi bạn vẽ một đường kết nối, hãy tự hỏi: “Liệu điều này có đại diện cho một kênh đáng tin cậy không?” Khi bạn vẽ một hộp, hãy tự hỏi: “Thành phần này có xử lý dữ liệu nhạy cảm không?”Những câu hỏi này biến các sơ đồ từ những tài sản tĩnh thành công cụ bảo mật chủ động.

Bằng cách áp dụng những thực hành này, tài liệu kiến trúc của bạn trở thành mộttài sản chủ động—thúc đẩy nhận thức về bảo mật, giảm thiểu hiểu lầm, và đảm bảo các luồng xác thực của bạn vẫn vững chắc, dễ hiểu và dễ bảo trì khi hệ thống của bạn phát triển.

📚 Danh sách tham khảo

- Công cụ Sơ đồ C4 của Visual Paradigm – Trực quan hóa Kiến trúc Phần mềm một cách dễ dàng: Tài nguyên này nhấn mạnh một công cụ giúp các kiến trúc sư phần mềm tạo ra các sơ đồ hệ thống rõ ràng, mở rộng được và dễ bảo trì bằng kỹ thuật mô hình hóa C4.

- Hướng dẫn toàn diện về Trực quan hóa Mô hình C4 bằng Công cụ AI của Visual Paradigm: Hướng dẫn này giải thích cách tận dụng trí tuệ nhân tạo để tự động hóa và nâng cao việc trực quan hóa mô hình C4 nhằm thiết kế kiến trúc thông minh hơn.

- Tận dụng AI C4 Studio của Visual Paradigm để đơn giản hóa tài liệu kiến trúc: Một khám phá về C4 Studio được nâng cấp bằng AI, cho phép các đội tạo ra tài liệu kiến trúc phần mềm sạch sẽ, dễ mở rộng và dễ bảo trì cao.

- Hướng dẫn cho người mới bắt đầu về Sơ đồ Mô hình C4: Một hướng dẫn từng bước được thiết kế để giúp người mới bắt đầu tạo sơ đồ mô hình C4 ở tất cả bốn cấp độ trừu tượng: Bối cảnh, Bộ chứa, Thành phần và Mã nguồn.

- Hướng dẫn toàn diện về C4-PlantUML Studio: Cách mạng hóa thiết kế kiến trúc phần mềm: Bài viết này thảo luận về việc tích hợp tự động hóa dựa trên AI với tính linh hoạt của PlantUML để tối ưu hóa quy trình thiết kế kiến trúc phần mềm.

- Hướng dẫn toàn diện về C4 PlantUML Studio được hỗ trợ AI của Visual Paradigm: Một hướng dẫn chi tiết giải thích cách studio chuyên biệt này chuyển đổi ngôn ngữ tự nhiên thành các sơ đồ C4 chính xác, nhiều lớp.

- C4-PlantUML Studio: Trình sinh sơ đồ C4 được hỗ trợ AI: Bản tổng quan tính năng này mô tả một công cụ AI tự động tạo sơ đồ kiến trúc phần mềm C4 trực tiếp từ các mô tả văn bản đơn giản.

- Hướng dẫn toàn diện: Tạo và chỉnh sửa sơ đồ Thành phần C4 bằng Trợ lý Ảo AI: Một hướng dẫn thực hành minh họa cách sử dụng trợ lý ảo được hỗ trợ AI để tạo và tinh chỉnh sơ đồ thành phần C4 thông qua một nghiên cứu trường hợp thực tế.

- Phiên bản Hỗ trợ Toàn diện Mô hình C4 của Visual Paradigm: Một thông báo chính thức về việc tích hợp hỗ trợ mô hình C4 toàn diện nhằm quản lý các sơ đồ kiến trúc ở nhiều cấp độ trừu tượng khác nhau trong nền tảng.

- Trình sinh AI Mô hình C4: Tự động hóa sơ đồ cho các đội DevOps và Cloud: Bài viết này thảo luận về cách các lời nhắc AI tương tác tự động hóa toàn bộ vòng đời mô hình hóa C4, đảm bảo tính nhất quán và tốc độ cho các đội kỹ thuật.