Les diagrammes d’architecture servent de plan directeur pour les systèmes logiciels. Ils transforment la logique abstraite en structures visuelles que les équipes peuvent comprendre, discuter et améliorer.

Point clé rapide: Ce guide propose des stratégies concrètes et indépendantes des outils pour représenter la logique d’authentification dans la vue Composant C4, aidant les équipes à documenter les processus critiques pour la sécurité avec clarté, précision et maintenabilité à long terme.

🧩 Comprendre le contexte du modèle C4

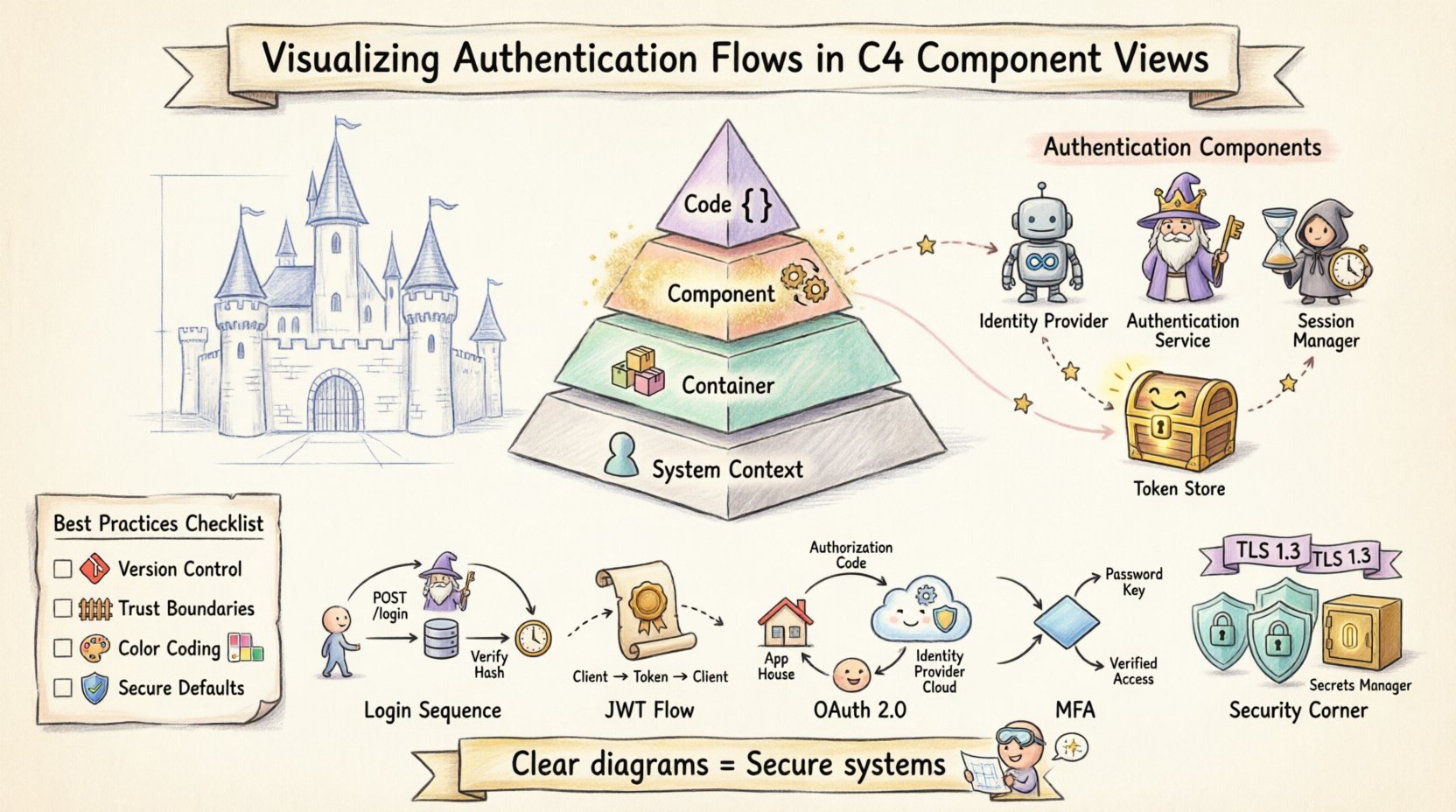

Le modèle C4 organise la documentation d’architecture en quatre niveaux progressifs d’abstraction [[8]] :

| Niveau | Focus | Public cible habituel |

|---|---|---|

| Contexte du système | Le système sous forme d’une seule boîte + les relations avec les personnes ou les systèmes externes | Dirigeants, parties prenantes |

| Conteneur | Conteneurs logiciels de haut niveau (applications web, API, bases de données, applications mobiles) | Architectes, DevOps |

| Composant | Unités fonctionnelles cohérentesà l’intérieurdes conteneurs | Développeurs, ingénieurs sécurité |

| Code | Classes, interfaces et structure interne | Développeurs implémentant des fonctionnalités |

La logique d’authentification est suffisamment critique pour exiger une attention au niveau desniveaux Conteneur et Composant. Alors que la vue Conteneur peut montreroùles points d’entrée d’authentification existent, la vue Composant révèle lesmécanismes internesdu traitement, de la validation et de la sécurisation des identifiants.

💡 Astuce: Commencez au niveau 1 (contexte du système) et descendez progressivement — cela garantit que vos diagrammes de composants restent ancrés dans le contexte métier [[2]].

🔍 Pourquoi la vue des composants pour l’authentification ?

La vue des composants trouve le bon équilibre pour documenter l’authentification : suffisamment fine pour révéler la logique de sécurité, mais assez abstraite pour rester maintenable.

Avantages clés :

| Avantage | Pourquoi cela importe pour l’authentification |

|---|---|

| Visibilité de la logique | Révèle les services chargés de la connexion, de la génération de jetons et de la validation des sessions |

| Clarté des interactions | Clarifie la communication entre les services de sécurité frontend ↔ backend |

| Définition des limites | Marque explicitement les limites des systèmes fiables par rapport aux dépendances externes |

| Contrôle de sécurité | Fournit une référence pour le modélisation des menaces et les revues de conformité |

En documentant l’authentification, vous ne dessinez pas seulement des boîtes — vous documentez le flux de données sensibles. Un diagramme de composants bien conçu réduit l’ambiguïté quant à l’emplacement des secrets, à leur trajet et à qui peut y accéder.

🎯 Meilleure pratique: Limitez la portée à 6 à 12 composants par diagramme. Si votre système d’authentification est complexe, créez des sous-vues ciblées (par exemple, « Tranche d’authentification ») [[1]].

📦 Définition des composants d’authentification

Pour visualiser efficacement l’authentification, identifiez les composants distincts par fonction, et non par implémentation.

Composants fondamentaux d’identité

| Composant | Responsabilité | Interactions typiques |

|---|---|---|

| Fournisseur d’identité | Émet des identifiants/jetons (externes ou internes) | Redirections OAuth, émission de jetons |

| Service d’authentification | Vérifie les identifiants (hachage de mot de passe, MFA) | Interroge le magasin d’utilisateurs, signale le gestionnaire de session |

| Gestionnaire de session | Crée, maintient et détruit les sessions utilisateur | Lit/écrit l’état de session, s’intègre au cache |

| Magasin de jetons | Référentiel pour les jetons de rafraîchissement, les listes noires | Valide la révocation de jetons, prend en charge la rotation |

| Magasin de crédits utilisateur | Stockage sécurisé pour les mots de passe hachés, les données de profil | Interrogé par le service d’authentification lors de la connexion |

Dépendances externes : Guide de représentation visuelle

| Type de composant | Représentation du diagramme | Étiquette d’exemple |

|---|---|---|

| Système externe | Rectangle avec une bordure ou une icône « externe » | Fournisseur d'identité (Auth0) |

| Base de données | Forme de cylindre | Magasin de crédits utilisateur (PostgreSQL) |

| Point d’entrée API | Boîte avec des indicateurs de flèches | POST /auth/login |

| Gestionnaire de secrets | Icône de boîte verrouillée | Vault / Gestionnaire de secrets AWS |

⚠️ Critique: Affichez toujours les sources d’identité externes, même les fournisseurs tiers comme Auth0 ou Okta, afin de clarifier les limites de confiance [[28]].

🔄 Visualisation des flux d’authentification spécifiques

Les diagrammes statiques montrent la structure ;fluxajoutent un contexte dynamique. Utilisezflèches orientées et étiquetéespour représenter les requêtes/réponses.

1️⃣ La séquence de connexion (basée sur les identifiants)

[Frontend] --POST /login--> [Service d'authentification]

[Service d'authentification] --recherche--> [Magasin des identifiants utilisateur]

[Magasin des identifiants utilisateur] --retourne hachage--> [Service d'authentification]

[Service d'authentification] --valide--> [Service d'authentification]

[Service d'authentification] --crée session--> [Gestionnaire de session]

[Gestionnaire de session] --retourne ID de session--> [Frontend]

Étiquettes du diagramme:

-

Flèches :

POST /login,Vérifier le hachage (bcrypt),Créer une session -

Notes sur les données :

Mot de passe (chiffré en transit),ID de session (cookie HTTP-only)

2️⃣ Authentification basée sur les jetons (JWT)

[Frontend] --POST /login--> [Service d'authentification]

[Service d'authentification] --génère JWT--> [Générateur de jetons]

[Service d'authentification] --retourne JWT--> [Frontend]

[Frontend] --GET /api/data + JWT--> [Passerelle API]

[Passerelle API] --valide signature--> [Validateur de jeton]

[Validateur de jeton] --autorise/refuse--> [Passerelle API]

Conventions visuelles:

-

Utilisezflèches pointilléespour la transmission des jetons (identifiant détenue par le client)

-

Étiquetez les étapes de validation :

Vérifier la signature RS256,Vérifier l'expiration -

Distinction authentification initiale vs. demandes protégées ultérieures

3️⃣ Flux OAuth 2.0 (Intégration tierce)

[Frontend] -redirection-> [Fournisseur d'identité (externe)]

[Fournisseur d'identité] -l'utilisateur s'authentifie-> [Fournisseur d'identité]

[Fournisseur d'identité] -appel de retour + code d'autorisation-> [Frontend]

[Frontend] -POST /token + code-> [Service d'authentification]

[Service d'authentification] -échanger le code-> [Fournisseur d'identité]

[Fournisseur d'identité] -retourner le jeton d'accès-> [Service d'authentification]

[Service d'authentification] -émettre la session-> [Frontend]

Conseils pour le diagramme:

-

Représentez le fournisseur d’identité comme un composant externe avec un style de bordure distinct

-

Tracez un flèche en boucle pour le cycle de redirection/appel de retour

-

Marquez clairement :

Code d'autorisation,Échange de jeton,Portée : read:user

4️⃣ Authentification multifacteur (MFA)

[Frontend] --POST /login--> [Service d'authentification]

[Service d'authentification] --vérifier le mot de passe--> [Stockage des identifiants utilisateur]

[Service d'authentification] --MFA requise ?--> {Nœud de décision}

{Nœud de décision} --Oui--> [Composant MFA]

[Composant MFA] --envoyer le code--> [Service email/SMS]

[Frontend] --POST /mfa/verifier + code--> [Composant MFA]

[Composant MFA] --valider--> [Service d'authentification]

[Service d'authentification] --créer la session--> [Gestionnaire de session]

Meilleures pratiques visuelles:

-

Utilisez un nœud de décision en losange pour la logique conditionnelle MFA

-

Colorer les chemins sensibles (par exemple, en rouge pour la vérification MFA)

-

Inclure des notes de délai d’expiration sur les jetons MFA

🔒 Considérations de sécurité dans les diagrammes

Un diagramme est une carte de la confiance, pas seulement des données. Marquez explicitement les frontières de sécurité.

Chiffrement et sécurité du transport

| Type de connexion | Indicateur visuel | Exemple d’étiquette |

|---|---|---|

| En transit (interne) | Icône de serrure + ligne pleine | TLS 1.3 |

| En transit (externe) | Icône de serrure + ligne pointillée | HTTPS + mTLS |

| Au repos (base de données) | Cylindre avec superposition de serrure | Chiffré AES-256 |

✅ Règle: Toutes les flèches traversant les frontières de confiance doivent afficher des indicateurs de chiffrement.

Visualisation de la gestion des secrets

| Type de secret | Représentation recommandée du diagramme |

|---|---|

| Clés API / Secrets clients | Lien vers Secrets Managercomposant |

| Informations d’identification de la base de données | Remarque : Injecté via des variables d'environnement à l'exécution |

| Clés de signature JWT | Afficher comme Service de gestion des clésdépendance |

| Jamais | Valeurs codées en dur dans les boîtes de composants |

🚫 Anti-modèle: Évitez de suggérer que les secrets sont stockés dans le code. Utilisez un générique

Source de configurationcomposant si les détails d’injection sont spécifiques à l’implémentation.

🛑 Pièges courants à éviter

| Piège | Pourquoi c’est problématique | Correction |

|---|---|---|

Étiquettes génériques ("Traiter", "Gérer") |

Masque des actions critiques pour la sécurité | Utilisez des verbes précis : "Valider la signature JWT", "Hacher le mot de passe (argon2)" |

| Dépendances externes manquantes | Crée un faux sentiment d’autosuffisance | Afficher toujours les fournisseurs d’identité, les services de messagerie, etc. |

| Ignorer le cycle de vie du jeton | Omet la logique de rafraîchissement ou de révocation | Inclure Rafraîchissement du jeton et Vérification dans la liste noire flux |

| Surconception de la vue | Réduit la lisibilité et la maintenabilité | Garder la vue des composants centrée sur logique; déplacer les détails de la classe dans la vue du code [[5]] |

| Notation incohérente | Confuse les lecteurs à travers les diagrammes | Documenter et appliquer un guide de style d’équipe [[3]] |

📝 Meilleures pratiques pour une documentation maintenable

-

Standardiser la notation

Définir les styles de flèches, les icônes et les significations des couleurs dans une légende partagée. La cohérence réduit la charge cognitive [[4]]. -

Traiter les diagrammes comme du code

Stockez les diagrammes dans un système de contrôle de version (par exemple, PlantUML, DSL Structurizr). Suivez les modifications aux côtés des mises à jour de la logique d’authentification [[24]]. -

Intégrer aux processus de revue

Exiger la mise à jour des diagrammes dans les demandes de tirage (PR) qui modifient les flux d’authentification. « Si le code change, le diagramme change. » -

Mettre en évidence les frontières de confiance

Utilisez des bordures en gras ou un hachurage de fond pour indiquer où s’arrête la confiance du système. Cela facilite le modélisation des menaces [[14]]. -

Utiliser les couleurs avec parcimonie et de manière sémantique

Réserver les couleurs pour les états de sécurité :-

🔴 Rouge : données sensibles / opérations à haut risque

-

🟢 Vert : points d’entrée publics / faible risque

-

🔵 Bleu : communication interne de confiance

Évitez d’utiliser la couleur comme seulseul différenciateur (accessibilité).

-

-

Inclure une horodatage « Dernière mise à jour »

Les exigences d’authentification évoluent rapidement. Les horodatages indiquent la fraîcheur du diagramme.

🧠 Exemples détaillés de flux

Exemple 1 : Flux d’inscription utilisateur

[Frontend] --POST /register--> [Composant d'inscription]

[Composant d'inscription] --valider le format--> [Règles de validation]

[Composant d'inscription] --vérifier l'unicité--> [Magasin des identifiants utilisateur]

[Composant d'inscription] --hacher le mot de passe--> [Hachage de mot de passe (argon2)]

[Composant d'inscription] --enregistrer le compte utilisateur--> [Magasin des identifiants utilisateur]

[Composant d'inscription] --envoyer la vérification--> [Service de messagerie (externe)]

[Service de messagerie] --utilisateur clique sur le lien--> [Point d'entrée de vérification]

[Point d'entrée de vérification] --activer le compte--> [Magasin des identifiants utilisateur]

Notes clés du diagramme:

-

Afficher

Service de messageriecomme externe : clarifie la dépendance asynchrone -

Étiqueter l’algorithme de hachage : essentiel pour les audits de sécurité

-

Inclure les règles de validation comme un composant si elles sont complexes (par exemple, moteur de politique de mot de passe)

Exemple 2 : Récupération du jeton avec rotation

[Frontend] --POST /refresh + refresh_token--> [Service d'authentification]

[Service d'authentification] --valider la signature--> [Validateur de jeton]

[Service d'authentification] --vérifier la révocation--> [Magasin de jetons (liste noire)]

[Service d'authentification] --générer de nouveaux jetons--> [Générateur de jetons]

[Service d'authentification] --invalider l'ancien jeton de rafraîchissement--> [Magasin de jetons]

[Service d'authentification] --retourner de nouveaux jetons d'accès et de rafraîchissement--> [Frontend]

Points forts de sécurité:

-

Afficher explicitement rotation des jetons (ancien jeton de rafraîchissement invalide)

-

Étiqueter la vérification de révocation : empêche les attaques par rejeu

-

Indiquer les durées d’expiration des jetons dans les descriptions des composants

Exemple 3 : Invalidation de session (déconnexion)

[Frontend] --POST /logout + session_id--> [Gestionnaire de session]

[Gestionnaire de session] --ajouter à la liste noire--> [Magasin de jetons]

[Gestionnaire de session] --supprimer les données de session--> [Cache de session (Redis)]

[Gestionnaire de session] --confirmer la terminaison--> [Frontend]

[Passerelle API] --requête future + jeton sur liste noire--> [Validateur de jeton]

[Validateur de jeton] --rejeter--> [Passerelle API] --401 Non autorisé--> [Frontend]

Pourquoi cela importe:

Visualiser le nettoyage côté serveur évite la méprise selon laquelle « déconnexion = uniquement côté client ». Essentiel pour se prémunir contre le vol de jetons.

📊 Comparaison des stratégies d’authentification : guide de focus du diagramme

| Stratégie | Focus principal du diagramme | Composant clé à mettre en évidence | Indice visuel |

|---|---|---|---|

| Basé sur les sessions | Gestion d’état côté serveur | Stockage de session (Redis/BDD) |

Flèche pleine pour la recherche de session |

| Basé sur les jetons (JWT) | Validation cryptographique | Validateur de jeton + Gestionnaire de clés |

Flèche pointillée pour la transmission du jeton |

| OAuth 2.0 / OIDC | Orchestration de redirection / rappel | Fournisseur d'identité (externe) |

Flèche en boucle pour le flux de code d’autorisation |

| Sans mot de passe (WebAuthn) | Protocole défi/réponse | Service d'attestation d'authentificateur |

Icône pour clé matérielle / biométrie |

🔍 Conseil expert: Les outils alimentés par l’IA peuvent désormais générer des diagrammes C4 à partir de descriptions en langage naturel, en suivant automatiquement les conventions du modèle [[7]]. Pensez à les utiliser pour les premiers brouillons, mais vérifiez toujours leur exactitude en matière de sécurité.

🚀 Conclusion : la visualisation comme pratique de sécurité

Visualiser les flux d’authentification va au-delà de l’esthétique — c’est undiscipline de communication de sécurité. En ancrant les diagrammes dans la vue des composants C4, vous créez une documentation vivante qui sert :

-

✅ Développeurs: Des directives claires pour l’implémentation

-

✅ Ingénieurs de sécurité: Des frontières de confiance vérifiables

-

✅ Nouveaux embauchés: Intégration accélérée

-

✅ Répondants aux incidents: Contexte rapide lors des violations

Vérification finale avant de publier un diagramme :

-

Chaque flèche traversant une frontière de confiance montre-t-elle un chiffrement ?

-

Les secrets sont-ilsjamaissupposés vivre dans le code ?

-

Les dépendances externes sont-elles explicitement marquées ?

-

Le diagramme reflète-t-il le système deactuellogique d’authentification (pas héritée) ?

-

Y a-t-il une version/heure pour la traçabilité ?

🌟 Souvenez-vous: Lorsque vous dessinez une ligne de connexion, demandez-vous :« Ce cela représente-t-il un canal de confiance ? »Lorsque vous dessinez une boîte, demandez-vous :« Ce composant traite-t-il des données sensibles ? »Ces questions transforment les diagrammes d’artefacts statiques en outils de sécurité actifs.

En adoptant ces pratiques, votre documentation d’architecture devient unactif proactif—favorisant la sensibilisation à la sécurité, réduisant les malentendus et garantissant que vos flux d’authentification restent robustes, compréhensibles et maintenables au fur et à mesure de l’évolution de votre système.

📚 Liste de références

- Outil de diagrammes C4 par Visual Paradigm – Visualisez l’architecture logicielle facilement: Cette ressource met en évidence un outil qui permet aux architectes logiciels de créer des diagrammes de systèmes clairs, évolutifs et maintenables en utilisant la technique de modélisation C4.

- Guide ultime pour la visualisation du modèle C4 à l’aide des outils d’IA de Visual Paradigm: Ce guide explique comment tirer parti de l’intelligence artificielle pour automatiser et améliorer la visualisation du modèle C4 afin de concevoir des architectures plus intelligentes.

- Mise à profit de l’AI C4 Studio de Visual Paradigm pour une documentation d’architecture simplifiée: Une exploration de l’AI C4 Studio, qui permet aux équipes de créer une documentation d’architecture logicielle propre, évolutif et hautement maintenable.

- Guide pour débutants sur les diagrammes du modèle C4: Un tutoriel pas à pas conçu pour aider les débutants à créer des diagrammes du modèle C4 à travers les quatre niveaux d’abstraction : Contexte, Conteneurs, Composants et Code.

- Le guide ultime pour C4-PlantUML Studio : Révolutionner la conception d’architecture logicielle: Cet article traite de l’intégration de l’automatisation pilotée par l’IA avec la flexibilité de PlantUML afin de simplifier le processus de conception d’architecture logicielle.

- Un guide complet sur le studio C4 PlantUML alimenté par l’IA de Visual Paradigm: Un guide détaillé expliquant comment ce studio spécialisé transforme le langage naturel en diagrammes C4 précis et multicouches.

- Studio C4-PlantUML : Générateur de diagrammes C4 alimenté par l’IA: Cette présentation des fonctionnalités décrit un outil d’IA qui génère automatiquement des diagrammes d’architecture logicielle C4 directement à partir de descriptions textuelles simples.

- Tutoriel complet : Génération et modification de diagrammes de composants C4 avec un chatbot alimenté par l’IA: Un tutoriel pratique démontrant comment utiliser un chatbot alimenté par l’IA pour générer et affiner des diagrammes de composants C4 à travers une étude de cas réelle.

- Sortie de la prise en charge complète du modèle C4 par Visual Paradigm: Un communiqué officiel concernant l’inclusion d’une prise en charge complète du modèle C4 pour gérer des diagrammes d’architecture à plusieurs niveaux d’abstraction au sein de la plateforme.

- Générateur d’IA du modèle C4 : Automatisation des diagrammes pour les équipes DevOps et cloud: Cet article traite de la manière dont les invites conversationnelles d’IA automatisent tout le cycle de vie de la modélisation C4, garantissant cohérence et rapidité pour les équipes techniques.