Diagram arsitektur berfungsi sebagai gambaran rancangan untuk sistem perangkat lunak. Mereka menerjemahkan logika abstrak menjadi struktur visual yang dapat dipahami, dibahas, dan dikembangkan oleh tim.

Poin Utama Cepat: Panduan ini menyediakan strategi praktis yang tidak terikat alat untuk merepresentasikan logika autentikasi dalam Tampilan Komponen C4—membantu tim mendokumentasikan proses-proses kritis keamanan dengan kejelasan, ketepatan, dan kemampuan pemeliharaan jangka panjang.

🧩 Memahami Konteks Model C4

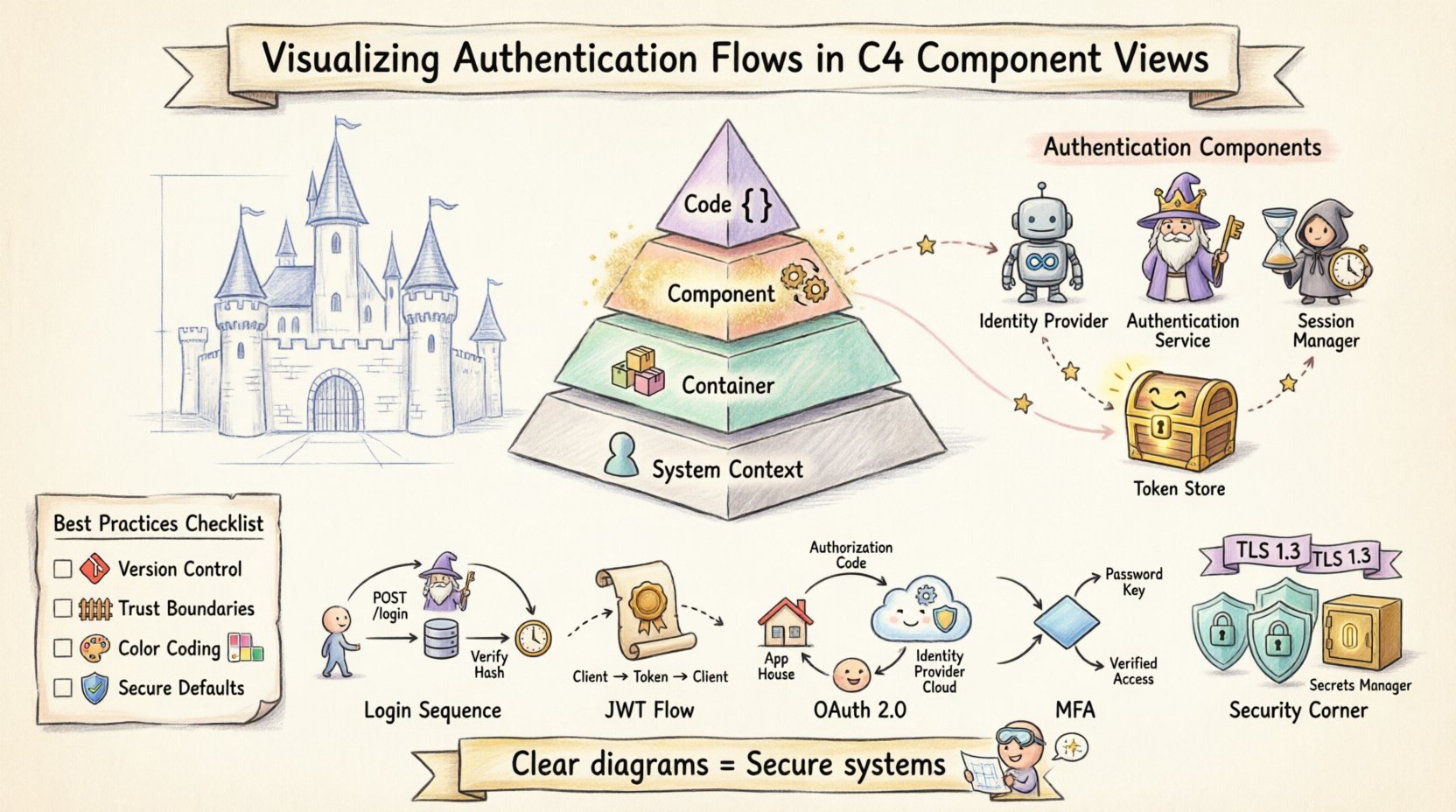

Model C4 mengorganisasi dokumentasi arsitektur menjadi empat tingkatan abstraksi yang progresif [[8]]:

| Tingkatan | Fokus | Pendengar Umum |

|---|---|---|

| Konteks Sistem | Sistem sebagai satu kotak + hubungan dengan orang/orang/ sistem eksternal | Eksekutif, pemegang saham |

| Kontainer | Kontainer perangkat lunak tingkat tinggi (aplikasi web, API, basis data, aplikasi mobile) | Arsitek, DevOps |

| Komponen | Unit fungsional yang koherendi dalamkontainer | Pengembang, insinyur keamanan |

| Kode | Kelas, antarmuka, dan struktur internal | Pengembang yang menerapkan fitur |

Logika autentikasi cukup penting sehingga memerlukan perhatian pada tingkatbaik pada tingkat Kontainer maupun Komponen. Meskipun Tampilan Kontainer mungkin menunjukkandi manatitik akhir autentikasi ada, Tampilan Komponen mengungkapkanmekanisme internalbagaimana kredensial diproses, divalidasi, dan dilindungi.

💡 Kiat Pro: Mulai dari Level 1 (Konteks Sistem) dan turun secara bertahap—ini memastikan diagram Komponen Anda tetap berakar pada konteks bisnis [[2]].

🔍 Mengapa View Komponen untuk Otorisasi?

View Komponen menemukan keseimbangan ideal untuk mendokumentasikan otorisasi: cukup rinci untuk mengungkap logika keamanan, namun cukup abstrak agar tetap dapat dipelihara.

Keunggulan Utama:

| Manfaat | Mengapa Ini Penting untuk Otorisasi |

|---|---|

| Visibilitas Logika | Mengungkap layanan yang menangani login, pembuatan token, dan validasi sesi |

| Kesadaran Interaksi | Mengklarifikasi komunikasi layanan keamanan frontend ↔ backend |

| Definisi Batas | Secara eksplisit menandai batas sistem tepercaya dibandingkan dengan ketergantungan eksternal |

| Audit Keamanan | Menyediakan acuan untuk pemodelan ancaman dan tinjauan kepatuhan |

Saat mendokumentasikan otorisasi, Anda tidak hanya menggambar kotak—Anda sedang mendokumentasikan aliran data sensitif. Diagram komponen yang dirancang dengan baik mengurangi ambiguitas tentang di mana rahasia berada, bagaimana mereka berpindah, dan siapa yang dapat mengaksesnya.

🎯 Praktik Terbaik: Batasi cakupan hingga 6–12 komponen per diagram. Jika sistem otorisasi Anda kompleks, buat tampilan sub fokus (misalnya, “Potongan Otorisasi”) [[1]].

📦 Menentukan Komponen Otorisasi

Untuk memvisualisasikan otorisasi secara efektif, identifikasi komponen yang berbeda berdasarkan fungsi, bukan implementasi.

Komponen Inti Identitas

| Komponen | Tanggung Jawab | Interaksi Umum |

|---|---|---|

| Penyedia Identitas | Menerbitkan kredensial/token (eksternal atau internal) | Redirect OAuth, penerbitan token |

| Layanan Autentikasi | Memverifikasi kredensial (hash kata sandi, MFA) | Meminta ke User Store, memberi sinyal ke Session Manager |

| Manajer Sesi | Membuat, mempertahankan, menghancurkan sesi pengguna | Membaca/menulis status sesi, terintegrasi dengan cache |

| Penyimpanan Token | Repository untuk token pembaruan, daftar hitam | Memvalidasi pencabutan token, mendukung rotasi |

| Penyimpanan Kredensial Pengguna | Penyimpanan aman untuk kata sandi yang di-hash, data profil | Dipanggil oleh Layanan Autentikasi saat login |

Ketergantungan Eksternal: Panduan Representasi Visual

| Jenis Komponen | Representasi Diagram | Label Contoh |

|---|---|---|

| Sistem Eksternal | Persegi panjang dengan batas/ikon ‘Eksternal’ | Penyedia Identitas (Auth0) |

| Database | Bentuk silinder | Penyimpanan Kredensial Pengguna (PostgreSQL) |

| Titik Akhir API | Kotak dengan indikator panah | POST /auth/login |

| Manajer Rahasia | Ikon kotak terkunci | Vault / Manajer Rahasia AWS |

⚠️ Kritis: Selalu tampilkan sumber identitas eksternal—bahkan penyedia pihak ketiga seperti Auth0 atau Okta—untuk memperjelas batas kepercayaan [[28]].

🔄 Memvisualisasikan Alur Autentikasi Tertentu

Diagram statis menunjukkan struktur; alur menambahkan konteks dinamis. Gunakan panah berarah dan berlabel untuk mewakili permintaan/respons.

1️⃣ Urutan Masuk (Berdasarkan Kredensial)

[Frontend] --POST /login--> [Layanan Autentikasi]

[Layanan Autentikasi] --query--> [Penyimpanan Kredensial Pengguna]

[Penyimpanan Kredensial Pengguna] --kembalikan hash--> [Layanan Autentikasi]

[Layanan Autentikasi] --validasi--> [Layanan Autentikasi]

[Layanan Autentikasi] --buat sesi--> [Manajer Sesi]

[Manajer Sesi] --kembalikan ID Sesi--> [Frontend]

Label Diagram:

-

Panah:

POST /login,Verifikasi Hash (bcrypt),Buat Sesi -

Catatan Data:

Kata sandi (dienkripsi saat dalam perjalanan),ID Sesi (cookie HTTP-only)

2️⃣ Autentikasi Berbasis Token (JWT)

[Frontend] --POST /login--> [Layanan Autentikasi]

[Layanan Autentikasi] --hasilkan JWT--> [Pembuat Token]

[Layanan Autentikasi] --kembalikan JWT--> [Frontend]

[Frontend] --GET /api/data + JWT--> [Gerbang API]

[Gerbang API] --validasi tanda tangan--> [Pemvalidasi Token]

[Pemvalidasi Token] --izinkan/tolak--> [Gerbang API]

Kebiasaan Visual:

-

Gunakan panah putus-putus untuk transmisi token (kredensial yang dipegang klien)

-

Label langkah validasi:

Verifikasi Tanda Tangan RS256,Periksa Kedaluwarsa -

Bedakan otentikasi awal vs. permintaan dilindungi berikutnya

3️⃣ Alur OAuth 2.0 (Integrasi Pihak Ketiga)

[Frontend] -arahkan-> [Penyedia Identitas (Eksternal)]

[Penyedia Identitas] -pengguna otentikasi-> [Penyedia Identitas]

[Penyedia Identitas] -kembali panggilan + kode otentikasi-> [Frontend]

[Frontend] -POST /token + kode-> [Layanan Otentikasi]

[Layanan Otentikasi] -pertukaran kode-> [Penyedia Identitas]

[Penyedia Identitas] -kembalikan token akses-> [Layanan Otentikasi]

[Layanan Otentikasi] -berikan sesi-> [Frontend]

Kiat Diagram:

-

Wakili Penyedia Identitas sebagai komponen eksternal dengan gaya batas yang berbeda

-

Gambarlah sebuah panah lingkaran untuk siklus arahan/kembali panggilan

-

Beri label dengan jelas:

Kode Otorisasi,Pertukaran Token,Lingkup: baca:pengguna

4️⃣ Otentikasi Faktor Ganda (MFA)

[Frontend] --POST /login--> [Layanan Otentikasi]

[Layanan Otentikasi] --verifikasi kata sandi--> [Penyimpanan Kredensial Pengguna]

[Layanan Otentikasi] --MFA diperlukan?--> {Node Keputusan}

{Node Keputusan} --Ya--> [Komponen MFA]

[Komponen MFA] --kirim kode--> [Layanan Email/SMS]

[Frontend] --POST /mfa/verifikasi + kode--> [Komponen MFA]

[Komponen MFA] --validasi--> [Layanan Otentikasi]

[Layanan Otentikasi] --buat sesi--> [Manajer Sesi]

Praktik Terbaik Visual:

-

Gunakan sebuah node keputusan berbentuk berlian untuk logika MFA bersyarat

-

Warnai jalur sensitif dengan kode warna (misalnya, merah untuk verifikasi MFA)

-

Sertakan catatan waktu habis/berakhir pada token MFA

🔒 Pertimbangan Keamanan dalam Diagram

Diagram adalah peta dari kepercayaan, bukan hanya data. Tandai secara eksplisit batas keamanan.

Enkripsi & Keamanan Transportasi

| Jenis Koneksi | Indikator Visual | Contoh Label |

|---|---|---|

| Sedang Dalam Perjalanan (Internal) | Ikon kunci + garis padat | TLS 1.3 |

| Sedang Dalam Perjalanan (Eksternal) | Ikon kunci + garis putus-putus | HTTPS + mTLS |

| Diam (Database) | Silinder dengan overlay kunci | Dienkripsi AES-256 |

✅ Aturan: Semua panah yang melintasi batas kepercayaan harus menampilkan indikator enkripsi.

Visualisasi Manajemen Rahasia

| Jenis Rahasia | Representasi Diagram yang Direkomendasikan |

|---|---|

| Kunci API / Rahasia Klien | Tautan ke Manajer Rahasiakomponen |

| Kredensial Basis Data | Catatan: Diinjeksikan melalui variabel lingkungan saat runtime |

| Kunci Tanda Tangan JWT | Tampilkan sebagai Layanan Manajemen Kunciketergantungan |

| Jangan pernah | Nilai yang dikodekan secara langsung dalam kotak komponen |

🚫 Anti-Pola: Hindari menyiratkan bahwa rahasia tersimpan dalam kode. Gunakan

Sumber Konfigurasikomponen jika detail injeksi bersifat spesifik implementasi.

🛑 Kesalahan Umum yang Harus Dihindari

| Kesalahan | Mengapa Ini Bermasalah | Koreksi |

|---|---|---|

Label Umum ("Proses", "Kelola") |

Mengaburkan tindakan yang kritis bagi keamanan | Gunakan kata kerja yang tepat: "Validasi Tanda Tangan JWT", "Hash Kata Sandi (argon2)" |

| Ketergantungan Eksternal yang Hilang | Menciptakan rasa salah tentang kemandirian | Tampilkan Identity Providers, layanan email, dll secara selalu |

| Mengabaikan Siklus Token | Mengabaikan logika pembaruan/pencabutan | Sertakan Pembaruan Token dan Pemeriksaan Daftar Hitam aliran |

| Mengembangkan Tampilan secara Berlebihan | Mengurangi keterbacaan dan kemudahan pemeliharaan | Pertahankan Tampilan Komponen fokus pada logika; pindahkan detail kelas ke Tampilan Kode [[5]] |

| Notasi yang Tidak Konsisten | Membuat pembaca bingung di antara diagram | Dokumentasikan dan terapkan panduan gaya tim [[3]] |

📝 Praktik Terbaik untuk Dokumentasi yang Dapat Dipelihara

-

Standarkan Notasi

Tentukan gaya panah, ikon, dan makna warna dalam legenda bersama. Konsistensi mengurangi beban kognitif [[4]]. -

Anggap Diagram sebagai Kode

Simpan diagram dalam kontrol versi (misalnya, PlantUML, Structurizr DSL). Lacak perubahan bersamaan dengan pembaruan logika otentikasi [[24]]. -

Terintegrasi dengan Proses Tinjauan

Haruskan pembaruan diagram dalam PR yang mengubah aliran otentikasi. “Jika kode berubah, diagram juga berubah.” -

Soroti Batas Kepercayaan

Gunakan batas tebal atau pewarnaan latar belakang untuk menandai di mana kepercayaan sistem berakhir. Ini membantu dalam pemodelan ancaman [[14]]. -

Gunakan Warna Secara Terbatas dan Secara Semantik

Cadangkan warna untuk status keamanan:-

🔴 Merah: Data sensitif / operasi berisiko tinggi

-

🟢 Hijau: Endpoint publik / risiko rendah

-

🔵 Biru: Komunikasi internal tepercaya

Hindari menggunakan warna sebagai satu-satunya pembeda (aksesibilitas).satu-satunyapembeda (aksesibilitas).

-

-

Sertakan timestamp ‘Terakhir Diperbarui’

Persyaratan otentikasi berkembang dengan cepat. Timestamp menandakan kesegaran diagram.

🧠 Contoh Alur yang Rinci

Contoh 1: Alur Pendaftaran Pengguna

[Frontend] --POST /register--> [Komponen Pendaftaran]

[Komponen Pendaftaran] --validasi format--> [Aturan Validasi]

[Komponen Pendaftaran] --cek unikitas--> [Penyimpanan Kredensial Pengguna]

[Komponen Pendaftaran] --hash kata sandi--> [Penghash Kata Sandi (argon2)]

[Komponen Pendaftaran] --tulis catatan pengguna--> [Penyimpanan Kredensial Pengguna]

[Komponen Pendaftaran] --kirim verifikasi--> [Layanan Email (Eksternal)]

[Layanan Email] --pengguna mengklik tautan--> [Endpoint Verifikasi]

[Endpoint Verifikasi] --aktifkan akun--> [Penyimpanan Kredensial Pengguna]

Catatan Diagram Kunci:

-

Tampilkan

Layanan Emailsebagai eksternal—menjelaskan ketergantungan asinkron -

Label algoritma hashing: penting untuk audit keamanan

-

Sertakan aturan validasi sebagai komponen jika kompleks (misalnya, mesin kebijakan kata sandi)

Contoh 2: Pembaruan Token dengan Rotasi

[Frontend] --POST /refresh + refresh_token--> [Layanan Autentikasi]

[Layanan Autentikasi] --validasi tanda tangan--> [Validator Token]

[Layanan Autentikasi] --cek pembatalan--> [Penyimpanan Token (Daftar Hitam)]

[Layanan Autentikasi] --hasilkan token baru--> [Pembuat Token]

[Layanan Autentikasi] --nonaktifkan refresh token lama--> [Penyimpanan Token]

[Layanan Autentikasi] --kembalikan token akses dan refresh baru--> [Frontend]

Sorotan Keamanan:

-

Tampilkan secara eksplisitrotasi token (refresh token lama dibatalkan)

-

Label pemeriksaan pembatalan: mencegah serangan replikasi

-

Catat waktu kedaluwarsa token dalam deskripsi komponen

Contoh 3: Pembatalan Sesi (Logout)

[Frontend] --POST /logout + session_id--> [Manajer Sesi]

[Manajer Sesi] --tambahkan ke daftar hitam--> [Penyimpanan Token]

[Manajer Sesi] --hapus data sesi--> [Cache Sesi (Redis)]

[Manajer Sesi] --konfirmasi penghentian--> [Frontend]

[Gateway API] --permintaan masa depan + token yang diblokir--> [Validator Token]

[Validator Token] --tolak--> [Gateway API] --401 Tidak Diizinkan--> [Frontend]

Mengapa Ini Penting:

Menggambarkan pembersihan di sisi server mencegah kesalahpahaman bahwa “keluar sesi = hanya di sisi klien.” Sangat penting untuk melindungi terhadap pencurian token.

📊 Membandingkan Strategi Otentikasi: Panduan Fokus Diagram

| Strategi | Fokus Utama Diagram | Komponen Kunci yang Harus Ditebalkan | Petunjuk Visual |

|---|---|---|---|

| Berdasarkan Sesi | Manajemen status di sisi server | Penyimpanan Sesi (Redis/DB) |

Panah padat untuk pencarian sesi |

| Berdasarkan Token (JWT) | Validasi kriptografi | Validator Token + Manajer Kunci |

Panah putus-putus untuk transmisi token |

| OAuth 2.0 / OIDC | Orkestrasi redirect/callback | Penyedia Identitas (Eksternal) |

Panah melingkar untuk alur kode otentikasi |

| Tanpa Kata Sandi (WebAuthn) | Protokol tantangan/respons | Layanan Sertifikasi Autentikasi |

Ikon untuk kunci perangkat keras / biometrik |

🔍 Wawasan Profesional: Alat berbasis AI kini dapat menghasilkan diagram C4 dari deskripsi dalam bahasa alami, mengikuti konvensi model secara otomatis [[7]]. Pertimbangkan untuk memanfaatkannya dalam draf awal—tetapi selalu tinjau untuk akurasi keamanan.

🚀 Kesimpulan: Visualisasi sebagai Praktik Keamanan

Menggambarkan alur otentikasi melampaui aspek estetika—ini adalah disiplin komunikasi keamanan. Dengan menetapkan diagram pada C4 Component View, Anda menciptakan dokumentasi hidup yang berfungsi untuk:

-

✅ Pengembang: Panduan implementasi yang jelas

-

✅ Insinyur Keamanan: Batas kepercayaan yang dapat diaudit

-

✅ Pegawai Baru: Onboarding yang dipercepat

-

✅ Penanggap Insiden: Konteks cepat saat terjadi pelanggaran

Daftar Periksa Akhir Sebelum Menerbitkan Diagram:

-

Apakah setiap panah yang melintasi batas kepercayaan menunjukkan enkripsi?

-

Apakah rahasia tidak pernah diasumsikan berada dalam kode?

-

Apakah ketergantungan eksternal secara eksplisit ditandai?

-

Apakah diagram ini mencerminkan saat ini logika otentikasi (bukan warisan)?

-

Apakah ada versi/timestamp untuk dapat dilacak?

🌟 Ingat: Saat Anda menggambar garis koneksi, tanyakan: “Apakah ini mewakili saluran yang dapat dipercaya?” Saat Anda menggambar kotak, tanyakan: “Apakah komponen ini menangani data sensitif?”Pertanyaan-pertanyaan ini mengubah diagram dari benda statis menjadi alat keamanan aktif.

Dengan mengadopsi praktik-praktik ini, dokumentasi arsitektur Anda menjadi sebuah aset proaktif—mendorong kesadaran keamanan, mengurangi kesalahpahaman, dan memastikan alur otentikasi Anda tetap kuat, mudah dipahami, dan dapat dipelihara seiring perkembangan sistem Anda.

📚 Daftar Referensi

- Alat Diagram C4 oleh Visual Paradigm – Visualisasikan Arsitektur Perangkat Lunak dengan Mudah: Sumber ini menyoroti alat yang memungkinkan arsitek perangkat lunak membuat diagram sistem yang jelas, dapat diskalakan, dan dapat dipelihara menggunakan teknik pemodelan C4.

- Panduan Utama untuk Visualisasi Model C4 Menggunakan Alat AI Visual Paradigm: Panduan ini menjelaskan cara memanfaatkan kecerdasan buatan untuk mengotomatisasi dan meningkatkan visualisasi model C4 agar desain arsitektur menjadi lebih cerdas.

- Memanfaatkan AI C4 Studio Visual Paradigm untuk Dokumentasi Arsitektur yang Lebih Efisien: Penjelajahan terhadap C4 Studio yang ditingkatkan dengan AI, yang memungkinkan tim membuat dokumentasi arsitektur perangkat lunak yang bersih, dapat diskalakan, dan sangat dapat dipelihara.

- Panduan Pemula untuk Diagram Model C4: Tutorial langkah demi langkah yang dirancang untuk membantu pemula membuat diagram model C4 di semua empat tingkat abstraksi: Konteks, Wadah, Komponen, dan Kode.

- Panduan Utama untuk C4-PlantUML Studio: Mengubah Desain Arsitektur Perangkat Lunak: Artikel ini membahas integrasi otomatisasi berbasis AI dengan fleksibilitas PlantUML untuk menyederhanakan proses desain arsitektur perangkat lunak.

- Panduan Komprehensif untuk C4 PlantUML Studio Berbasis AI dari Visual Paradigm: Panduan rinci yang menjelaskan bagaimana studio khusus ini mengubah bahasa alami menjadi diagram C4 yang akurat dan berlapis.

- C4-PlantUML Studio: Pembuat Diagram C4 Berbasis AI: Ringkasan fitur ini menjelaskan alat AI yang secara otomatis menghasilkan diagram arsitektur perangkat lunak C4 langsung dari deskripsi teks sederhana.

- Tutorial Komprehensif: Membuat dan Memodifikasi Diagram Komponen C4 dengan Chatbot Berbasis AI: Tutorial praktis yang menunjukkan cara menggunakan chatbot berbasis AI untuk membuat dan menyempurnakan diagram komponen C4 melalui studi kasus dunia nyata.

- Rilis Dukungan Penuh Model C4 oleh Visual Paradigm: Pengumuman resmi mengenai penyertaan dukungan model C4 yang komprehensif untuk mengelola diagram arsitektur pada berbagai tingkat abstraksi dalam platform.

- Pembuat AI Model C4: Otomatisasi Diagram untuk Tim DevOps dan Cloud: Artikel ini membahas bagaimana petunjuk AI percakapan mengotomatisasi seluruh siklus pemodelan C4, memastikan konsistensi dan kecepatan bagi tim teknis.