Architekturdiagramme dienen als Baupläne für Software-Systeme. Sie übersetzen abstrakte Logik in visuelle Strukturen, die Teams verstehen, diskutieren und weiterentwickeln können.

Kurzübersicht: Dieser Leitfaden bietet praktische, toolspezifische Strategien zur Darstellung von Authentifizierungslogik im C4-Komponentenansicht – und unterstützt Teams dabei, sicherheitskritische Prozesse klar, präzise und langfristig wartbar zu dokumentieren.

🧩 Verständnis des Kontexts des C4-Modells

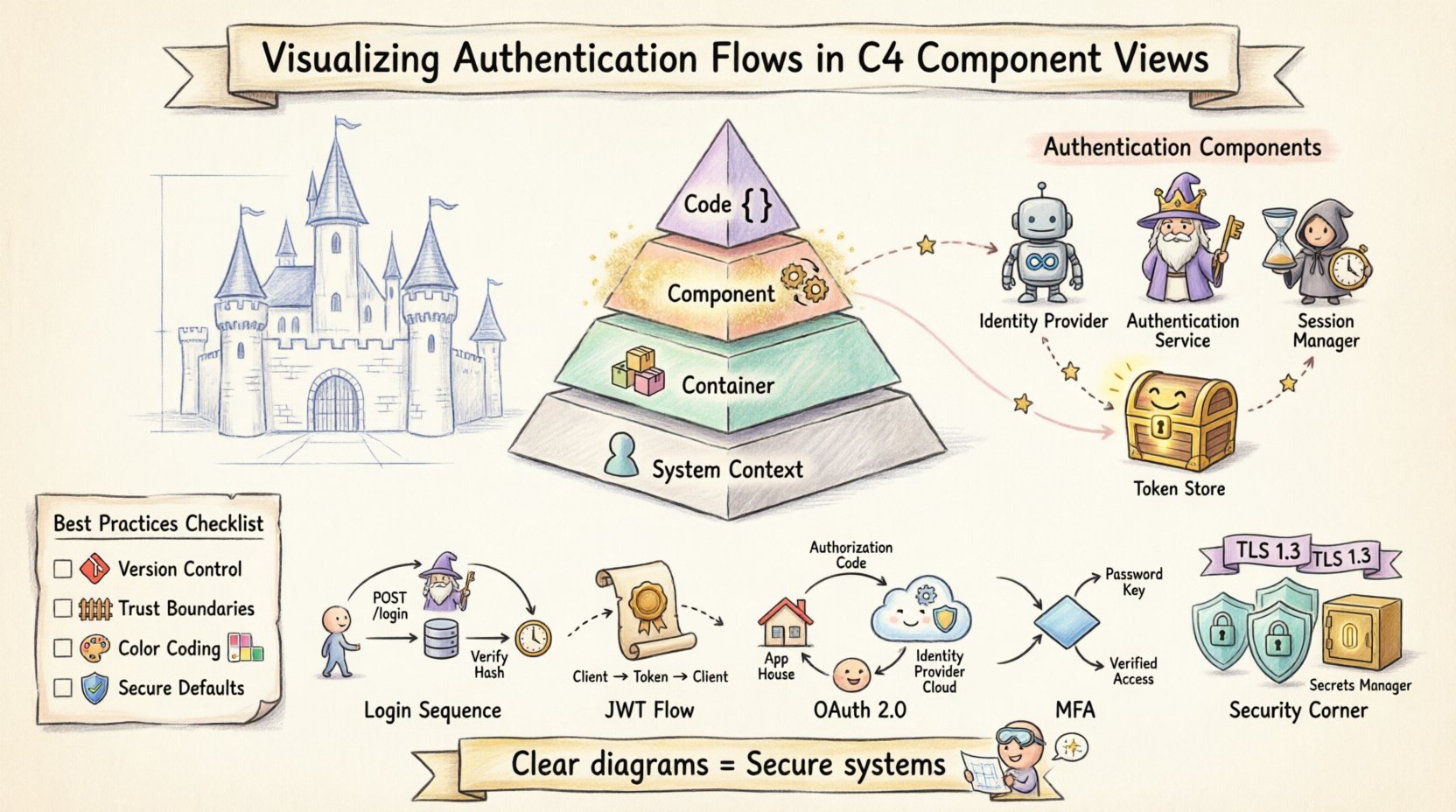

Das C4-Modell ordnet die Architekturdokumentation in vier fortschreitende Abstraktionsstufen ein [[8]]:

| Ebene | Schwerpunkt | Typische Zielgruppe |

|---|---|---|

| Systemkontext | Das System als einzelnes Feld + Beziehungen zu Personen/externen Systemen | Führungskräfte, Interessenten |

| Container | Hochlevel-Software-Container (Webanwendungen, APIs, Datenbanken, Mobile Apps) | Architekten, DevOps |

| Komponente | Zusammenhängende funktionale EinheiteninnerhalbContainer | Entwickler, Sicherheitsexperten |

| Code | Klassen, Schnittstellen und interne Struktur | Entwickler, die Funktionen implementieren |

Die Authentifizierungslogik ist kritisch genug, um Aufmerksamkeit auf beiden Ebenen, Container und Komponente, zu erlangen. Während die Container-Ansicht möglicherweise zeigt wo die Authentifizierungs-Endpunkte existieren, zeigt die Komponenten-Ansicht die internes Funktionieren daran, wie Anmeldeinformationen verarbeitet, überprüft und gesichert werden.

💡 Pro-Tipp: Beginnen Sie auf Ebene 1 (Systemkontext) und arbeiten Sie nach unten – dadurch bleibt Ihre Komponentendiagramme im geschäftlichen Kontext verankert [[2]].

🔍 Warum die Komponentenansicht für die Authentifizierung?

Die Komponentenansicht findet die ideale Balance für die Dokumentation der Authentifizierung: fein genug, um Sicherheitslogik sichtbar zu machen, aber abstrakt genug, um wartbar zu bleiben.

Wichtige Vorteile:

| Vorteil | Warum es für die Authentifizierung wichtig ist |

|---|---|

| Sichtbarkeit der Logik | Zeigt Dienste sichtbar, die Anmeldung, Tokenerzeugung und Sitzungsüberprüfung verarbeiten |

| Klarheit der Interaktion | Klärt die Kommunikation zwischen Frontend und Backend-Sicherheitsdiensten |

| Grenzdefinition | Markiert explizit vertrauenswürdige Systemgrenzen gegenüber externen Abhängigkeiten |

| Sicherheitsprüfungen | Bietet eine Referenz für Bedrohungsmodellierung und Compliance-Prüfungen |

Beim Dokumentieren der Authentifizierung zeichnen Sie nicht nur Kästchen – Sie dokumentieren den Fluss sensibler Daten. Ein gut gestaltetes Komponentendiagramm reduziert die Unklarheit darüber, wo Geheimnisse liegen, wie sie reisen und wer auf sie zugreifen kann.

🎯 Best Practice: Begrenzen Sie den Umfang auf 6 bis 12 Komponenten pro Diagramm. Wenn Ihr Authentifizierungssystem komplex ist, erstellen Sie fokussierte Unterdarstellungen (z. B. „Authentifizierungs-Slice“) [[1]].

📦 Definition von Authentifizierungskomponenten

Um die Authentifizierung effektiv darzustellen, identifizieren Sie unterschiedliche Komponenten nach Funktion, nicht nach Implementierung.

Kernkomponenten der Identität

| Komponente | Verantwortung | Typische Interaktionen |

|---|---|---|

| Identitätsanbieter | Stellt Berechtigungen/Token aus (extern oder intern) | OAuth-Umleitungen, Token-Ausstellung |

| Authentifizierungsdienst | Überprüft Anmeldeinformationen (Passwort-Hashing, MFA) | Abfragen des Benutzer-Speichers, Signale an den Sitzungs-Manager |

| Sitzungs-Manager | Erstellt, verwaltet und beendet Benutzersitzungen | Liest/schreibt Sitzungsstatus, integriert sich mit dem Cache |

| Token-Speicher | Repository für Refresh-Tokens, Sperrlisten | Überprüft die Aufhebung von Tokens, unterstützt Rotation |

| Benutzer-Anmeldeinformationen-Speicher | Sichere Speicherung für gehashte Passwörter, Profildaten | Wird vom Authentifizierungsdienst während der Anmeldung abgefragt |

Externe Abhängigkeiten: Visuelle Darstellungshilfe

| Komponententyp | Diagrammdarstellung | Beispielbeschriftung |

|---|---|---|

| Externes System | Rechteck mit „Extern“-Rand/Icon | Identitätsanbieter (Auth0) |

| Datenbank | Zylindrische Form | Benutzer-Anmeldeinformationen-Speicher (PostgreSQL) |

| API-Endpunkt | Kasten mit Pfeilindikatoren | POST /auth/login |

| Geheimnis-Manager | Schloss-Box-Icon | Vault / AWS Secrets Manager |

⚠️ Kritisch: Zeigen Sie immer externe Identitätsquellen an – selbst Drittanbieter wie Auth0 oder Okta – um Vertrauensgrenzen zu klären [[28]].

🔄 Visualisierung spezifischer Authentifizierungsabläufe

Statische Diagramme zeigen die Struktur; Abläufe fügen dynamischen Kontext hinzu. Verwenden Sie gerichtete, beschriftete Pfeile um Anfragen/Antworten darzustellen.

1️⃣ Der Anmeldevorgang (basierend auf Anmeldeinformationen)

[Frontend] --POST /login--> [Authentifizierungsdienst]

[Authentifizierungsdienst] --Abfrage--> [Speicher für Benutzeranmeldeinformationen]

[Speicher für Benutzeranmeldeinformationen] --Rückgabe Hash--> [Authentifizierungsdienst]

[Authentifizierungsdienst] --Validierung--> [Authentifizierungsdienst]

[Authentifizierungsdienst] --Sitzung erstellen--> [Sitzungsmanager]

[Sitzungsmanager] --Rückgabe Sitzungs-ID--> [Frontend]

Diagrammbezeichnungen:

-

Pfeile:

POST /login,Hash überprüfen (bcrypt),Sitzung erstellen -

Datenhinweise:

Passwort (verschlüsselt im Transport),Sitzungs-ID (HTTP-only-Cookie)

2️⃣ Tokenbasierte Authentifizierung (JWT)

[Frontend] --POST /login--> [Authentifizierungsdienst]

[Authentifizierungsdienst] --JWT generieren--> [Token-Generator]

[Authentifizierungsdienst] --JWT zurückgeben--> [Frontend]

[Frontend] --GET /api/data + JWT--> [API-Gateway]

[API-Gateway] --Signatur überprüfen--> [Token-Validierer]

[Token-Validierer] --Zulassen/Ablehnen--> [API-Gateway]

Visuelle Konventionen:

-

Verwenden Sie gestrichelte Pfeile für die Übertragung von Tokens (Client-bereitgestelltes Zertifikat)

-

Validierungs-Schritte beschriften:

RS256-Signatur überprüfen,Ablauf prüfen -

Unterscheiden erste Authentifizierung gegenüber anschließende geschützte Anfragen

3️⃣ OAuth 2.0-Flows (Drittanbieter-Integration)

[Frontend] -Weiterleitung-> [Identitätsanbieter (extern)]

[Identitätsanbieter] -Benutzer authentifiziert sich-> [Identitätsanbieter]

[Identitätsanbieter] -Rückruf + Authentifizierungscode-> [Frontend]

[Frontend] -POST /token + Code-> [Authentifizierungsdienst]

[Authentifizierungsdienst] -Code tauschen-> [Identitätsanbieter]

[Identitätsanbieter] -gibt Zugangstoken zurück-> [Authentifizierungsdienst]

[Authentifizierungsdienst] -gibt Sitzung aus-> [Frontend]

Diagramm-Tipps:

-

Stellen Sie den Identitätsanbieter als ein externes Komponente mit eindeutigem Randstil

-

Zeichnen Sie eine Schleifenpfeil für Weiterleitungs-/Rückruf-Zyklus

-

Klare Beschriftung:

Autorisierungscode,Token-Austausch,Bereich: read:user

4️⃣ Mehrfaktor-Authentifizierung (MFA)

[Frontend] --POST /login--> [Authentifizierungsdienst]

[Authentifizierungsdienst] --Passwort überprüfen--> [Benutzeranmeldeinformationen-Speicher]

[Authentifizierungsdienst] --MFA erforderlich?--> {Entscheidungsknoten}

{Entscheidungsknoten} --Ja--> [MFA-Komponente]

[MFA-Komponente] --Code senden--> [E-Mail/SMS-Dienst]

[Frontend] --POST /mfa/verify + Code--> [MFA-Komponente]

[MFA-Komponente] --überprüfen--> [Authentifizierungsdienst]

[Authentifizierungsdienst] --Sitzung erstellen--> [Sitzungsmanager]

Visuelle Best Practices:

-

Verwenden Sie eine Diamant-Entscheidungsknoten für bedingte MFA-Logik

-

Farbcodieren sensibler Pfade (z. B. rot für MFA-Überprüfung)

-

Zeitüberschreitungs-/Ablaufhinweise bei MFA-Tokens einbeziehen

🔒 Sicherheitsaspekte in Diagrammen

Ein Diagramm ist eine Karte von Vertrauen, nicht nur Daten. Sicherheitsgrenzen explizit markieren.

Verschlüsselung und Transportsicherheit

| Verbindungstyp | Visueller Indikator | Beschriftungsbeispiel |

|---|---|---|

| Im Transport (intern) | Schlosssymbol + durchgezogene Linie | TLS 1.3 |

| Im Transport (extern) | Schlosssymbol + gestrichelte Linie | HTTPS + mTLS |

| Im Ruhezustand (Datenbank) | Zylinder mit Schloss-Overlay | AES-256-verschlüsselt |

✅ Regel: Alle Pfeile, die Vertrauensgrenzen überschreiten müssen Verschlüsselungsindikatoren anzeigen.

Visualisierung der Geheimnisverwaltung

| Geheimnistyp | Empfohlene Diagrammdarstellung |

|---|---|

| API-Schlüssel / Client-Geheimnisse | Link zu Secrets Manager Komponente |

| Datenbankanmeldeinformationen | Hinweis: Wird zur Laufzeit über Umgebungsvariablen injiziert |

| JWT-Signaturen-Schlüssel | Anzeigen als Schlüsselverwaltungsdienst Abhängigkeit |

| Nie | Hartkodierte Werte in Komponentenfeldern |

🚫 Anti-Muster: Vermeiden Sie den Eindruck, dass Geheimnisse im Code gespeichert sind. Verwenden Sie eine generische

KonfigurationsquelleKomponente, wenn die Injektionsdetails implementationspezifisch sind.

🛑 Häufige Fehler, die vermieden werden sollten

| Fehlerquelle | Warum es problematisch ist | Korrektur |

|---|---|---|

Generische Bezeichnungen ("Verarbeiten", "Behandeln") |

Verdeckt sicherheitskritische Aktionen | Verwenden Sie präzise Verben: "JWT-Signatur validieren", "Passwort hashen (argon2)" |

| Fehlende externe Abhängigkeiten | Erzeugt ein falsches Gefühl der Selbstständigkeit | Identitätsanbieter, E-Mail-Dienste usw. immer anzeigen |

| Ignoriert den Token-Lebenszyklus | Übersieht die Aktualisierungs-/Aufhebungslogik | Enthalten Token-Aktualisierung und Schwarze Liste Prüfung Flows |

| Überkomplexität der Ansicht | Verringert Lesbarkeit und Wartbarkeit | Halten Sie die Komponentenansicht auf Logik; verschieben Sie Klassendetails in die Code-Ansicht [[5]] |

| Inkonsistente Notation | Verwirrt Leser über Diagramme hinweg | Dokumentieren und durchsetzen Sie eine Team-Stilrichtlinie [[3]] |

📝 Best Practices für wartbare Dokumentation

-

Standardisieren Sie die Notation

Definieren Sie Pfeilstile, Symbole und Farbbedeutungen in einer gemeinsamen Legende. Konsistenz reduziert die kognitive Belastung [[4]]. -

Behandeln Sie Diagramme wie Code

Speichern Sie Diagramme in der Versionskontrolle (z. B. PlantUML, Structurizr DSL). Verfolgen Sie Änderungen gemeinsam mit Änderungen der Authentifizierungslogik [[24]]. -

Integrieren Sie in Überprüfungsprozesse

Erfordern Sie Diagramm-Updates in Pull Requests, die Authentifizierungsflüsse ändern. „Wenn sich der Code ändert, ändert sich auch das Diagramm.“ -

Markieren Sie Vertrauensgrenzen

Verwenden Sie fett umrandete Ränder oder Hintergrundfarbe, um zu markieren, wo das Systemvertrauen endet. Dies unterstützt die Bedrohungsmodellierung [[14]]. -

Verwenden Sie Farben sparsam und semantisch

Reservieren Sie Farben für Sicherheitszustände:-

🔴 Rot: Sensible Daten / hochriskante Operationen

-

🟢 Grün: Öffentliche Endpunkte / geringes Risiko

-

🔵 Blau: Interne vertrauenswürdige Kommunikation

Vermeide es, Farbe als einzigen Unterscheidungsmerkmal zu verwenden (Barrierefreiheit).nurUnterscheidungsmerkmal (Barrierefreiheit).

-

-

Füge einen „Zuletzt aktualisiert“-Zeitstempel hinzu

Authentifizierungsanforderungen entwickeln sich schnell. Zeitstempel signalisieren die Aktualität des Diagramms.

🧠 Detaillierte Flussbeispiele

Beispiel 1: Benutzerregistrierungsfluss

[Frontend] --POST /register--> [Registrierungs-Component]

[Registrierungs-Component] --Format überprüfen--> [Validierungsregeln]

[Registrierungs-Component] --Einzigartigkeit prüfen--> [Benutzeranmelde-Datenbank]

[Registrierungs-Component] --Passwort hashen--> [Passwort-Hasher (argon2)]

[Registrierungs-Component] --Benutzerdatensatz schreiben--> [Benutzeranmelde-Datenbank]

[Registrierungs-Component] --Bestätigung senden--> [E-Mail-Service (extern)]

[E-Mail-Service] --Benutzer klickt Link--> [Bestätigungs-Endpoint]

[Bestätigungs-Endpoint] --Konto aktivieren--> [Benutzeranmelde-Datenbank]

Wichtige Diagrammhinweise:

-

Zeige

E-Mail-Serviceals extern – klärt die asynchrone Abhängigkeit -

Algorithmenbezeichnung für Hashing: kritisch für Sicherheitsprüfungen

-

Füge Validierungsregeln als Komponente hinzu, wenn sie komplex sind (z. B. Passwortsicherheits-Engine)

Beispiel 2: Token-Refresh mit Rotation

[Frontend] --POST /refresh + refresh_token--> [Authentifizierungsdienst]

[Authentifizierungsdienst] --Signatur überprüfen--> [Token-Validator]

[Authentifizierungsdienst] --Widerruf prüfen--> [Token-Speicher (Schwarze Liste)]

[Authentifizierungsdienst] --neue Tokens generieren--> [Token-Generator]

[Authentifizierungsdienst] --alten Refresh-Token ungültig machen--> [Token-Speicher]

[Authentifizierungsdienst] --neue Zugriffs- und Refresh-Tokens zurückgeben--> [Frontend]

Sicherheits-Highlights:

-

Zeige explizitToken-Rotation (alter Refresh-Token ungültig gemacht)

-

Widerrufsprüfung kennzeichnen: verhindert Replay-Angriffe

-

Notiere Token-Ablaufzeiten in den Komponentenbeschreibungen

Beispiel 3: Sitzungsinvalidierung (Abmelden)

[Frontend] --POST /logout + session_id--> [Sitzungs-Manager]

[Sitzungs-Manager] --zur Schwarzen Liste hinzufügen--> [Token-Speicher]

[Sitzungs-Manager] --Sitzungsdaten löschen--> [Sitzungs-Cache (Redis)]

[Sitzungs-Manager] --Beendigung bestätigen--> [Frontend]

[API-Gateway] --zukünftige Anfrage + schwarzer Liste-Token--> [Token-Validator]

[Token-Validator] --ablehnen--> [API-Gateway] --401 Unberechtigt--> [Frontend]

Warum das wichtig ist:

Die Visualisierung der serverseitigen Bereinigung verhindert die Verwechslung, dass „Abmelden = nur clientseitig“ ist. Kritisch für den Schutz vor Token-Diebstahl.

📊 Vergleich von Authentifizierungsstrategien: Leitfaden für den Diagrammfokus

| Strategie | Hauptfokus des Diagramms | Wichtiger Bestandteil, der hervorgehoben werden soll | Visueller Hinweis |

|---|---|---|---|

| Sitzungs-basiert | Serverseitige Zustandsverwaltung | Sitzungsspeicher (Redis/Datenbank) |

Fester Pfeil für die Sitzungsabfrage |

| Token-basiert (JWT) | Kryptografische Überprüfung | Token-Validierer + Schlüsselmanager |

Punktiertes Pfeil für die Tokenübertragung |

| OAuth 2.0 / OIDC | Umleitung/Callback-Orchestrierung | Identitätsanbieter (extern) |

Schleifenpfeil für den Authentifizierungscode-Fluss |

| Passwortlos (WebAuthn) | Challenge/Response-Protokoll | Authentifizierungs-Attestationsdienst |

Symbol für Hardware-Schlüssel / Biometrie |

🔍 Pro-Tipp: KI-gestützte Tools können nun C4-Diagramme automatisch aus natürlichen Sprachbeschreibungen generieren, wobei Modellkonventionen automatisch beachtet werden [[7]]. Berücksichtigen Sie diese für erste Entwürfe – aber überprüfen Sie immer die Sicherheitsgenauigkeit.

🚀 Schlussfolgerung: Visualisierung als Sicherheitspraxis

Die Visualisierung von Authentifizierungsabläufen geht über Ästhetik hinaus – es ist eineSicherheitskommunikationsdisziplin. Indem Sie Diagramme in der C4-Komponentenansicht verankern, erstellen Sie lebendige Dokumentation, die dient:

-

✅ Entwickler: Klare Implementierungsanleitung

-

✅ Sicherheitstechniker: Nachvollziehbare Vertrauensgrenzen

-

✅ Neue Mitarbeiter: Beschleunigtes Onboarding

-

✅ Ereignisreaktions-Teams: Schneller Kontext bei Verletzungen

Letzte Prüfliste vor der Veröffentlichung eines Diagramms:

-

Zeigt jeder Pfeil, der eine Vertrauensgrenze überschreitet, eine Verschlüsselung an?

-

Sind Geheimnisse niemals impliziert, in Code zu leben?

-

Sind externe Abhängigkeiten explizit gekennzeichnet?

-

Spiegelt das Diagramm die aktuelle Authentifizierungslogik wider (nicht veraltet)?

-

Gibt es eine Versions- oder Zeitstempelangabe für Nachvollziehbarkeit?

🌟 Denken Sie daran: Wenn Sie eine Verbindungsline zeichnen, fragen Sie: „Stellt dies einen vertrauenswürdigen Kanal dar?“ Wenn Sie ein Feld zeichnen, fragen Sie: „Verarbeitet diese Komponente sensible Daten?“Diese Fragen verwandeln Diagramme von statischen Artefakten in aktive Sicherheitstools.

Durch die Einführung dieser Praktiken wird Ihre Architekturdokumentation zu einerproaktiven Ressource—die Sicherheitsbewusstsein fördert, Missverständnisse reduziert und sicherstellt, dass Ihre Authentifizierungsabläufe auch bei der Weiterentwicklung Ihres Systems stabil, verständlich und wartbar bleiben.

📚 Referenzliste

- C4-Diagramm-Tool von Visual Paradigm – Visualisieren Sie Softwarearchitekturen einfach: Diese Ressource hebt ein Werkzeug hervor, das Softwarearchitekten ermöglicht, klare, skalierbare und wartbare Systemdiagramme mit der C4-Modellierungstechnik zu erstellen.

- Der ultimative Leitfaden zur Visualisierung des C4-Modells mit den KI-Tools von Visual Paradigm: Dieser Leitfaden erklärt, wie künstliche Intelligenz genutzt werden kann, um die Visualisierung des C4-Modells zu automatisieren und zu verbessern, um intelligentere Architekturdesigns zu ermöglichen.

- Nutzen Sie Visual Paradigms AI C4 Studio für eine vereinfachte Architekturdokumentation: Eine Erkundung des künstlich intelligenten C4 Studio, das Teams ermöglicht, saubere, skalierbare und hochwartbare Dokumentationen der Softwarearchitektur zu erstellen.

- Einführung in C4-Modell-Diagramme: Ein Schritt-für-Schritt-Tutorial, das Anfängern hilft, C4-Modell-Diagramme auf allen vier Abstraktionsstufen zu erstellen: Kontext, Container, Komponenten und Code.

- Der ultimative Leitfaden zum C4-PlantUML Studio: Die Revolutionierung des Softwarearchitektur-Designs: Dieser Artikel diskutiert die Integration von künstlich-intelligenten Automatisierungen mit der Flexibilität von PlantUML, um den Prozess des Softwarearchitektur-Designs zu vereinfachen.

- Ein umfassender Leitfaden zu Visual Paradigms KI-gesteuertem C4-PlantUML Studio: Ein detaillierter Leitfaden, der erklärt, wie dieses spezialisierte Studio natürliche Sprache in genaue, mehrschichtige C4-Diagramme umwandelt.

- C4-PlantUML Studio: KI-gesteuerter C4-Diagramm-Generator: Diese Funktionsübersicht beschreibt ein KI-Tool, das C4-Softwarearchitektur-Diagramme automatisch direkt aus einfachen Textbeschreibungen generiert.

- Umfassender Leitfaden: Erzeugen und Ändern von C4-Komponentendiagrammen mit einem KI-Chatbot: Ein praktischer Leitfaden, der zeigt, wie ein KI-gestützter Chatbot genutzt wird, um C4-Komponentendiagramme anhand eines realen Fallbeispiels zu generieren und zu verfeinern.

- Veröffentlichung der vollständigen C4-Modellunterstützung von Visual Paradigm: Eine offizielle Ankündigung zur Einführung umfassender C4-Modellunterstützung zur Verwaltung von Architekturdiagrammen auf mehreren Abstraktionsstufen innerhalb der Plattform.

- C4-Modell-KI-Generator: Automatisierung von Diagrammen für DevOps- und Cloud-Teams: Dieser Artikel diskutiert, wie conversationelle KI-Aufforderungen den gesamten C4-Modellierungs-Lebenszyklus automatisieren, um Konsistenz und Geschwindigkeit für technische Teams zu gewährleisten.