Architekturdiagramme dienen als Baupläne für Software-Systeme. Sie übersetzen abstrakte Logik in visuelle Strukturen, die Teams verstehen, diskutieren und weiterentwickeln können. Während das C4-Modell einen strukturierten Ansatz zur Dokumentation der Software-Architektur bietet, ergeben sich spezifische Herausforderungen bei der Darstellung sicherheitskritischer Prozesse wie der Authentifizierung. Ein generisches Komponentendiagramm übersieht oft die Feinheiten der Identitätsprüfung, des Token-Austauschs und der Sitzungsverwaltung.

Diese Anleitung beschreibt, wie Authentifizierungsabläufe innerhalb der C4-Komponentenansicht dargestellt werden können. Wir werden die semantische Bedeutung von Diagrammelementen untersuchen, wie Sicherheitsgrenzen abgegrenzt werden können, und die besten Praktiken für die Abbildung komplexer Identitätslogik ohne Abhängigkeit von proprietären Werkzeugen erläutern. Ziel ist Klarheit, Präzision und Wartbarkeit Ihrer Dokumentation.

🧩 Verständnis des Kontexts des C4-Modells

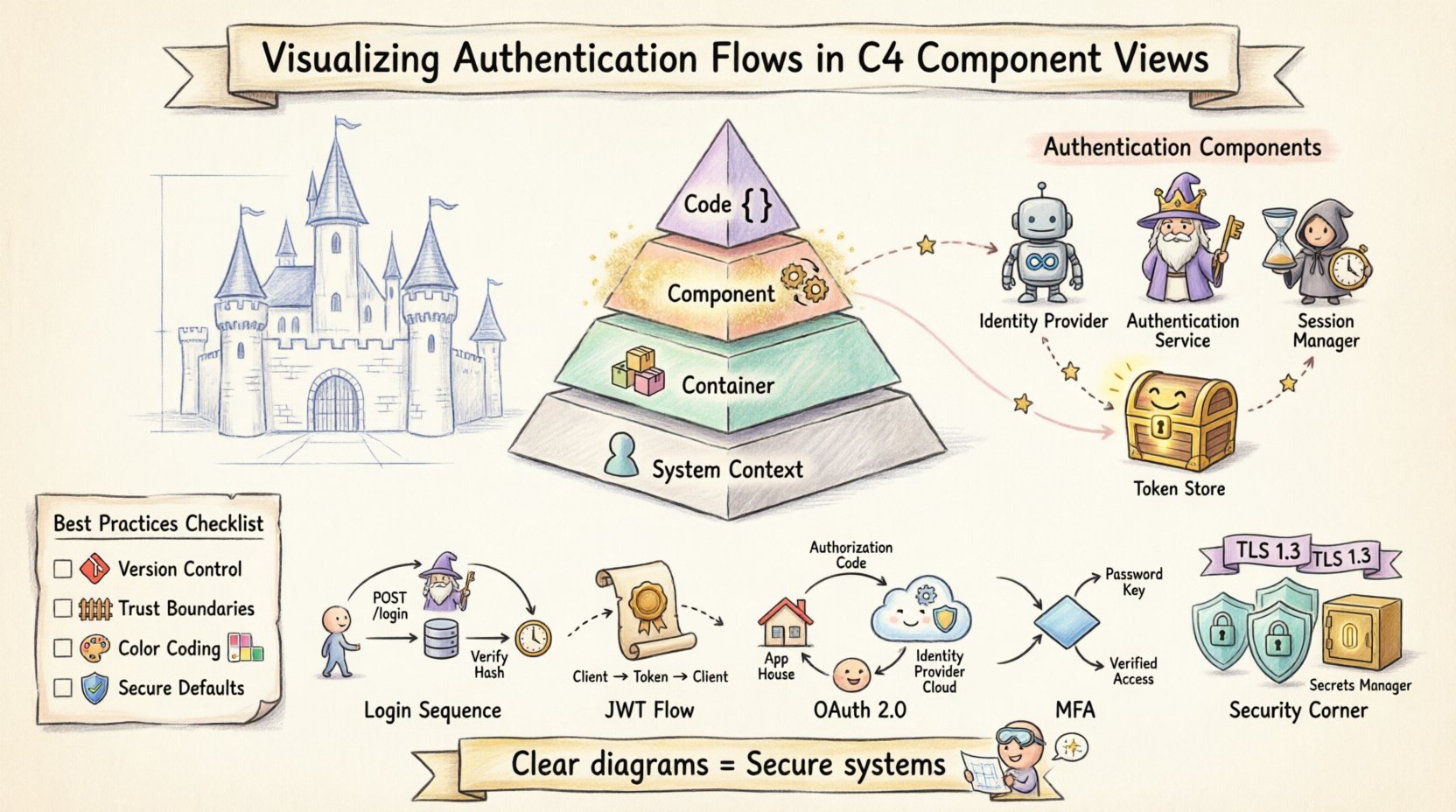

Das C4-Modell ordnet die Architekturdokumentation in vier Abstraktionsstufen ein:

- Systemkontext:Zeigt das System als ein einzelnes Feld und seine Beziehungen zu Personen und anderen Systemen.

- Container:Teilt das System in hochgradige Software-Container auf (z. B. Webanwendungen, Mobile Apps, Mikrodienste, Datenbanken).

- Komponente:Zerlegt Container in kleinere, zusammenhängende Einheiten der Funktionalität.

- Code:Beschreibt die interne Struktur von Klassen und Schnittstellen innerhalb von Komponenten.

Die Authentifizierungslogik ist von solcher Bedeutung, dass sie oft auf Ebene von Container und Komponente Beachtung erfordert. Die Container-Ansicht könnte zeigen, wo Authentifizierungs-Endpunkte existieren, aber die Komponenten-Ansicht offenbart die internen Mechanismen, wie Anmeldeinformationen verarbeitet und überprüft werden.

🔍 Warum die Komponenten-Ansicht für die Authentifizierung?

Die Komponenten-Ansicht ist die feinste Ebene, die für die Dokumentation der Architektur auf hoher Ebene geeignet ist. Sie eignet sich besonders gut für die Authentifizierung aus mehreren Gründen:

- Sichtbarkeit der Logik:Sie macht die spezifischen Dienste sichtbar, die Anmeldeanfragen, Token-Erzeugung und Sitzungsüberprüfung verarbeiten.

- Klarheit der Interaktionen:Sie klärt, wie die Frontend-Systeme mit Backend-Sicherheitsdiensten interagieren.

- Abgrenzung von Grenzen:Sie hilft dabei, festzulegen, was innerhalb des vertrauenswürdigen Systems liegt und was extern ist.

Beim Dokumentieren der Authentifizierung zeichnen Sie nicht nur Felder. Sie dokumentieren den Fluss sensibler Daten. Ein gut gezeichnetes Komponentendiagramm reduziert die Unklarheit darüber, wo Geheimnisse gespeichert werden und wie sie sich bewegen.

📦 Definition von Authentifizierungskomponenten

Um die Authentifizierung effektiv darzustellen, müssen Sie zunächst die unterschiedlichen Komponenten identifizieren, die am Prozess beteiligt sind. Diese Komponenten sollten nach ihrer Funktion benannt werden, nicht nach ihrer Implementierung.

Kernkomponenten der Identität

- Identitätsanbieter:Ein externes System, das für die Ausstellung von Anmeldeinformationen oder Tokens verantwortlich ist. Dies könnte ein Drittanbieterdienst oder ein interner Dienst sein.

- Authentifizierungsdienst:Die interne Komponente, die für die Überprüfung von Anmeldeinformationen verantwortlich ist (z. B. Überprüfung von Passwörtern anhand eines Hashes).

- Sitzungs-Manager: Eine Komponente, die für die Erstellung, Pflege und Zerstörung von Benutzersitzungen verantwortlich ist.

- Token-Speicher: Eine Datenbank zum Speichern ausgestellter Tokens, häufig verwendet für Refresh-Tokens oder Blacklisting.

Externe Abhängigkeiten

Authentifizierung findet selten isoliert statt. Ihr Diagramm muss die Beziehung zwischen Ihren Komponenten und externen Identitätsquellen zeigen.

| Komponententyp | Diagrammdarstellung | Beispielbeschriftung |

|---|---|---|

| Externes System | Rechteck mit „Extern“-Symbol oder Randstil | Identitätsanbieter |

| Datenbank | Zylindrische Form | Speicher für Benutzeranmeldeinformationen |

| API-Endpunkt | Kasten mit Pfeilindikatoren | Auth-Endpunkt |

🔄 Visualisierung spezifischer Authentifizierungsabläufe

Ein statisches Diagramm zeigt die Struktur, aber ein Ablauf fügt dynamischen Kontext hinzu. Bei der Authentifizierung müssen Sie zeigen, wie Daten zwischen Komponenten fließen. Verwenden Sie gerichtete Pfeile, um Anfragen und Antworten darzustellen.

1. Der Anmeldevorgang

Der häufigste Ablauf beinhaltet, dass ein Benutzer Anmeldeinformationen bereitstellt. In einem Komponentendiagramm sieht dies wie eine Abfolge von Interaktionen aus.

- Schritt 1: Die Frontend-Komponente sendet eine Anfrage an den Authentifizierungsdienst.

- Schritt 2: Der Authentifizierungsdienst fragt den Benutzerspeicher ab.

- Schritt 3: Der Benutzerspeicher gibt das gehashte Anmeldezeichen zurück.

- Schritt 4: Der Authentifizierungsdienst überprüft den Hash.

- Schritt 5: Der Authentifizierungsdienst signalisiert dem Sitzungsmanager, eine Sitzung zu erstellen.

Beschriften Sie diese Pfeile im Diagramm mit dem Protokoll oder der Aktion, beispielsweisePOST /login oder Hash überprüfen.

2. Tokenbasierte Authentifizierung (JWT)

Moderne Systeme stützen sich oft auf JSON-Web-Token (JWT). Hierfür ist die Darstellung des Ausstellungs- und Überprüfungsprozesses erforderlich.

- Ausstellung: Der Authentifizierungsdienst generiert das Token nach einer erfolgreichen Anmeldung.

- Übertragung: Das Token wird an den Client (Frontend) gesendet.

- Überprüfung: Nachfolgende Anfragen enthalten das Token.

- Verifizierung: Der API-Gateway oder ein spezifischer Authentifizierungs-Component überprüft die Signatur.

Zeichnen Sie bei der Darstellung den Unterschied zwischen der ursprünglichen Anfrage und den nachfolgenden geschützten Anfragen deutlich. Verwenden Sie gestrichelte Linien für die Tokenübertragung, um anzudeuten, dass es sich um ein vom Client übergebenes Zugangsdatum handelt, nicht um einen direkten System-zu-System-Aufruf.

3. OAuth 2.0-Flows

Bei der Integration mit externen Anbietern ist der Ablauf komplexer. Sie müssen die Umleitung des Benutzeragents darstellen.

- Umleitung: Die Anwendung leitet den Benutzer an den Identitätsanbieter weiter.

- Rückruf: Der Identitätsanbieter leitet den Benutzer mit einem Autorisierungscode zurück.

- Token-Austausch: Die Anwendung tauscht den Code gegen ein Zugriffstoken aus.

Stellen Sie den Identitätsanbieter im Diagramm als externen Komponenten dar. Zeichnen Sie eine Schleife von der Anwendung zum Anbieter und zurück. Beschriften Sie den Rückruf-Pfeil deutlich mitAutorisierungscode.

4. Mehrfaktor-Authentifizierung (MFA)

MFA führt einen bedingten Pfad in Ihrem Diagramm ein. Sie sollten dies mithilfe eines Entscheidungsknotens oder einer separaten Verzweigung darstellen.

- Primärer Prüfungscheck: Passwortüberprüfung.

- Sekundärer Prüfungscheck: Wenn MFA aktiviert ist, leiten Sie an die MFA-Komponente weiter.

- Überprüfung: Die MFA-Komponente überprüft den Code.

- Abschluss: Erst dann aktiviert sich der Sitzungs-Manager.

Die Visualisierung dieses Ablaufs verhindert, dass Entwickler davon ausgehen, dass ein einziger Schritt ausreicht, um Sicherheit zu gewährleisten. Sie hebt die zusätzliche Komponente hervor, die für den zweiten Faktor erforderlich ist.

🔒 Sicherheitsaspekte in Diagrammen

Ein Diagramm ist nicht nur eine Karte der Daten; es ist eine Karte des Vertrauens. Sie müssen explizit markieren, wo Sicherheitsgrenzen bestehen.

Verschlüsselung und Übertragung

Geben Sie immer an, wenn Daten im Übertragungsweg verschlüsselt sind. Sie können ein Schlosssymbol neben der Verbindungslinie verwenden oder den Pfeil mit HTTPS oder TLS 1.3.

- Im Übertragungsweg: Alle Kommunikation zwischen Komponenten und externen Systemen sollte als verschlüsselt gekennzeichnet werden.

- Im Ruhezustand: Geben Sie an, ob der Benutzerspeicher Daten im Ruhezustand verschlüsselt.

Speicherung von Geheimnissen

Einer der wichtigsten Aspekte von Authentifizierungsdiagrammen ist die Darstellung, wo Geheimnisse gespeichert werden.

- Geheimnis-Manager: Wenn Sie einen speziellen Dienst für API-Schlüssel oder Client-Geheimnisse verwenden, fügen Sie ihn als Komponente hinzu.

- Umgebungsvariablen: Wenn Geheimnisse zur Laufzeit injiziert werden, vermerken Sie dies in der Komponentenbeschreibung.

- Niemals im Code: Stellen Sie sicher, dass das Diagramm nicht suggeriert, dass Geheimnisse im Code hartcodiert sind. Verwenden Sie gegebenenfalls eine generische Komponente „Konfigurationsquelle“.

🛑 Häufige Fehler, die vermieden werden sollten

Beim Dokumentieren von Authentifizierungsabläufen ist es leicht, Verwirrung zu stiften. Hier sind häufige Fehler und wie man sie behebt.

| Fehlerquelle | Korrektur |

|---|---|

| Generische Bezeichnungen | Verwenden Sie spezifische Begriffe wie „Token validieren“ anstelle von „Verarbeiten“. |

| Fehlende externe Abhängigkeiten | Zeigen Sie immer, wo die Tokens herkommen, auch wenn es ein externer Anbieter ist. |

| Ignorieren von Refresh-Tokens | Schließen Sie den Ablauf zur Tokenerneuerung ein, um die Lebenszyklusverwaltung zu zeigen. |

| Überkomplizierung der Ansicht | Halten Sie die Komponentenansicht auf die Logik fokussiert. Verschieben Sie codebasierte Details in die Codeansicht. |

📝 Best Practices für die Dokumentation

Konsistenz ist entscheidend für wartbare Dokumentation. Folgen Sie diesen Richtlinien, um sicherzustellen, dass Ihre Diagramme über die Zeit hinweg nützlich bleiben.

- Standardisieren Sie die Notation:Wählen Sie einen spezifischen Stil für Pfeile, Felder und Symbole. Dokumentieren Sie diese Stilrichtlinie.

- Versionskontrolle:Behandeln Sie Diagramme wie Code. Speichern Sie sie in der Versionskontrolle, um Änderungen an der Logik nachzuverfolgen.

- Überprüfungszyklen:Schließen Sie Diagramm-Updates in Ihren Code-Review-Prozess ein. Wenn sich die Authentifizierungslogik ändert, muss auch das Diagramm geändert werden.

- Fokussieren Sie sich auf Vertrauensgrenzen:Markieren Sie deutlich, wo das Systemvertrauen endet und die externe Umgebung beginnt.

- Verwenden Sie Farben sparsam:Wenn Farben verwendet werden, beschränken Sie sie auf die Kennzeichnung von Sicherheitszuständen (z. B. rot für sensible Daten, grün für öffentliche). Vermeiden Sie die Verwendung von Farben als primäres Mittel der Unterscheidung.

🧠 Detailliertes Flussbeispiel: Benutzerregistrierung

Um die erforderliche Tiefe zu veranschaulichen, betrachten Sie den Registrierungsablauf. Dabei handelt es sich um die Erstellung einer neuen Identität.

- Benutzereingabe: Die Registrierungskomponente empfängt E-Mail-Adresse und Passwort.

- Validierung: Die Komponente prüft das Format (E-Mail-Regex, Passwortsicherheit).

- Überprüfung der Eindeutigkeit: Der Komponente fragt die Benutzerdatenbank ab, um sicherzustellen, dass die E-Mail-Adresse nicht existiert.

- Hashing: Der Komponente generiert einen gesalzenen Hash des Passworts.

- Speicherung: Der Komponente schreibt den neuen Datensatz in die Benutzerdatenbank.

- Überprüfung: Der Komponente sendet einen Überprüfungs-Token über den E-Mail-Service.

Stellen Sie auf dem Diagramm sicher, dass der E-Mail-Service als externe Abhängigkeit sichtbar ist. Dies verdeutlicht, dass der Benutzer auf das Konto nicht zugreifen kann, bis der externe Schritt abgeschlossen ist.

🧠 Detailliertes Flussbeispiel: Token-Refresh

Zugriffstoken laufen ab. Der Refresh-Mechanismus wird oft in Diagrammen übersehen, ist aber entscheidend für die Benutzererfahrung und Sicherheit.

- Anfrage: Der Client sendet einen Refresh-Token an den Auth-Service.

- Überprüfung: Der Auth-Service überprüft die Gültigkeit des Tokens und das Nicht-Vor-Verfallsdatum.

- Widerruf: Wenn der Token bereits verwendet oder widerrufen wurde, wird die Anfrage abgelehnt.

- Ausstellung: Neue Zugriffs- und Refresh-Tokens werden generiert.

- Rotation: Der alte Refresh-Token wird ungültig gemacht, um Wiedergabeangriffe zu verhindern.

Beschriften Sie den Schritt „Rotation“ deutlich. Dies zeigt eine Sicherheitsbestpraxis an, bei der Tokens nicht nur wiederverwendet, sondern rotiert werden.

🧠 Detailliertes Flussbeispiel: Sitzungsinvalidierung

Abmelden ist nicht nur das Schließen eines Fensters. Es beinhaltet die Bereinigung des Server-zustands.

- Anfrage: Der Client sendet eine Abmeldeanfrage.

- Token-Schwarze Liste: Der Auth-Service fügt den Token einer Schwarzliste hinzu.

- Sitzung löschen: Der Sitzungs-Manager entfernt die Sitzungsdaten.

- Antwort: Der Client wird darüber informiert, dass die Sitzung beendet wurde.

Dieser Ablauf stellt sicher, dass ein gestohlenes Token nach der Abmeldung des Benutzers nicht mehr verwendet werden kann. Es ist eine entscheidende Komponente der Sicherheitsarchitektur.

📊 Vergleich von Authentifizierungsstrategien in Diagrammen

Unterschiedliche Strategien erfordern unterschiedliche diagrammatische Darstellungen. Das Verständnis dieser Unterschiede hilft Ihnen, die richtige Ansicht auszuwählen.

| Strategie | Diagrammfokus | Wichtiger Bestandteil |

|---|---|---|

| Sitzungs-basiert | Server-seitige Speicherung | Sitzungsspeicher |

| Token-basiert | Kryptografisches Signieren | Token-Generator |

| Drittanbieter | Weiterleitung und Rückruf | Identitätsanbieter |

🚀 Schlussfolgerung zur Visualisierung

Die Visualisierung von Authentifizierungsabläufen geht über das bloße Zeichnen von Feldern hinaus. Es geht darum, die Sicherheitsposition und die Datenintegrität zu kommunizieren. Indem Sie sich an das C4-Modell halten und sich auf die Komponentenansicht konzentrieren, erstellen Sie ein Dokument, das sowohl für Entwickler als auch für Sicherheitsaudits nutzbar ist.

Denken Sie daran, das Diagramm aktuell zu halten. Sobald die Anforderungen an die Authentifizierung sich weiterentwickeln, muss auch Ihre visuelle Darstellung mitentwickelt werden. Klare Diagramme verringern die kognitive Belastung für neue Teammitglieder und bieten einen Bezugspunkt während der Incident-Behandlung.

Wenn Sie eine Verbindungsline zeichnen, fragen Sie sich: „Stellt diese Linie einen vertrauenswürdigen Kommunikationskanal dar?“ Wenn Sie ein Feld zeichnen, fragen Sie: „Verarbeitet diese Komponente vertrauliche Daten?“ Diese Fragen leiten Sie zu Diagrammen, die nicht nur ansprechend, sondern auch sicher und genau sind.

Durch die Einhaltung dieser Richtlinien stellen Sie sicher, dass Ihre Architekturdokumentation ein lebendiges Gut bleibt. Sie wird zu einem Werkzeug zur Verständnis, nicht nur zu einer Aufzeichnung der Vergangenheit. Dieser Ansatz fördert eine Kultur der Sicherheitsbewusstheit innerhalb des Entwicklungsteams.

- C4-Diagramm-Tool von Visual Paradigm – Visualisieren Sie Softwarearchitekturen einfach: Diese Ressource hebt ein Werkzeug hervor, das Softwarearchitekten ermöglicht, klare, skalierbare und wartbare Systemdiagramme mit der C4-Modellierungstechnik zu erstellen.

- Ultimativer Leitfaden zur C4-Modell-Visualisierung mit den KI-Tools von Visual Paradigm: Dieser Leitfaden erklärt, wie Sie künstliche Intelligenz nutzen, um die Visualisierung des C4-Modells zu automatisieren und zu verbessern, um intelligenteres Architekturdesign zu ermöglichen.

- Nutzen Sie Visual Paradigms AI C4 Studio für eine vereinfachte Architekturdokumentation: Eine Erkundung des künstlich-intelligenten C4 Studio, das Teams ermöglicht, saubere, skalierbare und hochwirksame Dokumentationen für die Softwarearchitektur zu erstellen.

- Einführung in C4-Modell-Diagramme: Ein Schritt-für-Schritt-Tutorial, das Anfängern hilft, C4-Modell-Diagramme auf allen vier Abstraktionsstufen zu erstellen: Kontext, Container, Komponenten und Code.

- Der ultimative Leitfaden für C4-PlantUML Studio: Die Revolutionierung der Software-Architektur-Design-Prozesse: Dieser Artikel beschreibt die Integration von künstlicher Intelligenz-gesteuerter Automatisierung mit der Flexibilität von PlantUML, um den Prozess der Software-Architektur-Design zu optimieren.

- Ein umfassender Leitfaden zu Visual Paradigms künstlich-intelligentem C4 PlantUML Studio: Ein detaillierter Leitfaden, der erklärt, wie dieses spezialisierte Studio natürliche Sprache in genaue, mehrschichtige C4-Diagramme umwandelt.

- C4-PlantUML Studio: KI-gesteuerter C4-Diagramm-Generator: Diese Funktionsübersicht beschreibt ein KI-Tool, das C4-Softwarearchitektur-Diagramme automatisch direkt aus einfachen Textbeschreibungen generiert.

- Umfassender Leitfaden: Generieren und Modifizieren von C4-Komponentendiagrammen mit einem KI-Chatbot: Ein praktischer Leitfaden, der zeigt, wie man einen KI-gesteuerten Chatbot nutzt, um C4-Komponentendiagramme anhand eines realen Fallbeispiels zu generieren und zu verfeinern.

- Veröffentlichung der vollständigen C4-Modellunterstützung von Visual Paradigm: Eine offizielle Ankündigung zur Einbeziehung umfassender C4-Modellunterstützung zur Verwaltung von Architekturdiagrammen auf mehreren Abstraktionsstufen innerhalb der Plattform.

- C4-Modell-KI-Generator: Automatisierung von Diagrammen für DevOps- und Cloud-Teams: Dieser Artikel beschreibt, wie konversationelle KI-Aufforderungen den gesamten C4-Modellierungs-Lebenszyklus automatisieren und so Konsistenz und Geschwindigkeit für technische Teams sicherstellen.