Diagramas de arquitetura servem como o projeto para sistemas de software. Eles traduzem lógica abstrata em estruturas visuais que equipes podem entender, discutir e aprimorar. Embora o modelo C4 ofereça uma abordagem estruturada para documentar arquitetura de software, desafios específicos surgem ao representar processos críticos de segurança, como autenticação. Um diagrama de componente genérico frequentemente ignora os detalhes da verificação de identidade, troca de tokens e gerenciamento de sessões.

Este guia detalha como representar fluxos de autenticação na Visualização de Componentes C4. Exploraremos o significado semântico dos elementos do diagrama, como delimitar fronteiras de segurança e as melhores práticas para mapear lógica de identidade complexa sem depender de ferramentas proprietárias. O objetivo é clareza, precisão e manutenibilidade na sua documentação.

🧩 Compreendendo o Contexto do Modelo C4

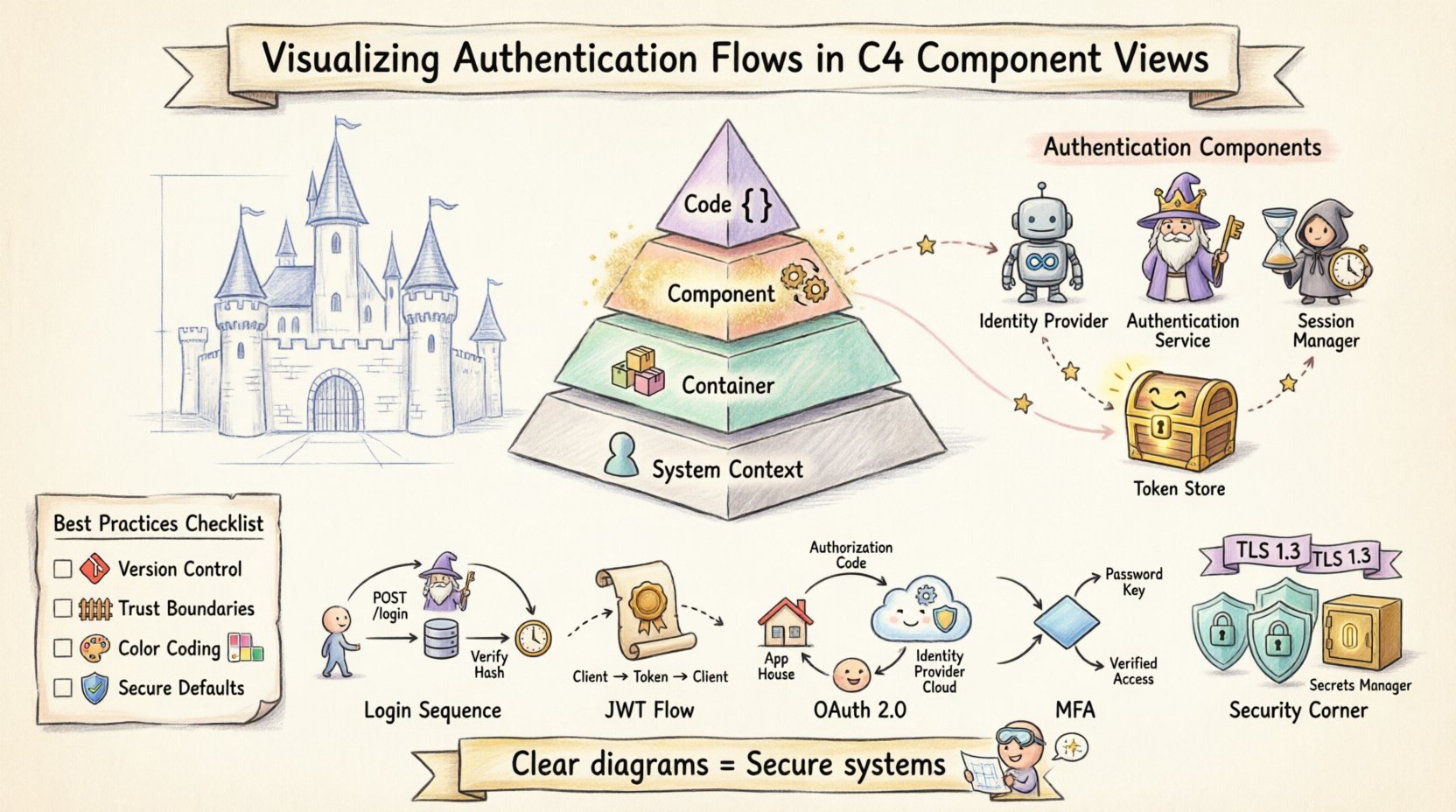

O modelo C4 organiza a documentação de arquitetura em quatro níveis de abstração:

- Contexto do Sistema:Mostra o sistema como uma única caixa e suas relações com pessoas e outros sistemas.

- Container:Divide o sistema em contêineres de software de alto nível (por exemplo, aplicações web, aplicações móveis, microserviços, bancos de dados).

- Componente:Decompõe contêineres em unidades menores e coesas de funcionalidade.

- Código:Detalha a estrutura interna de classes e interfaces dentro dos componentes.

A lógica de autenticação é crítica o suficiente para exigir atenção nos níveis de Container e Componente. A Visualização de Container pode mostrar onde os pontos de extremidade de autenticação existem, mas a Visualização de Componente revela os mecanismos internos de como as credenciais são processadas e validadas.

🔍 Por que a Visualização de Componente para Autenticação?

A Visualização de Componente é a camada mais granular adequada para documentação de arquitetura de alto nível. É ideal para autenticação por vários motivos:

- Visibilidade da Lógica:Exibe os serviços específicos que lidam com solicitações de login, geração de tokens e validação de sessão.

- Clareza nas Interações:Ela esclarece como o front-end interage com os serviços de segurança do back-end.

- Definição de Fronteiras:Ajuda a definir o que está dentro do sistema confiável em comparação com o que é externo.

Ao documentar autenticação, você não está apenas desenhando caixas. Está documentando o fluxo de dados sensíveis. Um diagrama de componente bem elaborado reduz a ambiguidade sobre onde os segredos são armazenados e como eles se deslocam.

📦 Definindo Componentes de Autenticação

Para visualizar a autenticação de forma eficaz, você deve primeiro identificar os componentes distintos que participam do processo. Esses componentes devem ser nomeados para refletir sua função, e não sua implementação.

Componentes Principais de Identidade

- Provedor de Identidade:Um sistema externo responsável por emitir credenciais ou tokens. Pode ser um serviço de terceiros ou um serviço interno.

- Serviço de Autenticação:O componente interno responsável por verificar credenciais (por exemplo, verificar senhas em comparação com um hash).

- Gerenciador de Sessão: Um componente responsável por criar, manter e destruir sessões de usuários.

- Armazenamento de Tokens: Um repositório para armazenar tokens emitidos, frequentemente usado para tokens de atualização ou blacklist.

Dependências Externas

A autenticação raramente ocorre isoladamente. Seu diagrama deve mostrar a relação entre seus componentes e fontes de identidade externas.

| Tipo de Componente | Representação no Diagrama | Rótulo de Exemplo |

|---|---|---|

| Sistema Externo | Retângulo com ícone ou estilo de borda ‘Externo’ | Provedor de Identidade |

| Banco de Dados | Forma de cilindro | Armazenamento de Credenciais do Usuário |

| Ponto de Extremidade da API | Caixa com indicadores de seta | Ponto de Extremidade de Autenticação |

🔄 Visualizando Fluxos Específicos de Autenticação

Um diagrama estático mostra a estrutura, mas um fluxo adiciona contexto dinâmico. Na autenticação, você precisa mostrar como os dados se movem entre os componentes. Use setas direcionais para representar solicitações e respostas.

1. A Sequência de Login

O fluxo mais comum envolve um usuário fornecendo credenciais. Em um diagrama de componentes, isso parece uma sequência de interações.

- Passo 1: O componente Frontend envia uma solicitação ao Serviço de Autenticação.

- Passo 2: O Serviço de Autenticação consulta o Armazenamento de Usuários.

- Passo 3: O Armazenamento de Usuários retorna a credencial com hash.

- Passo 4: O Serviço de Autenticação valida o hash.

- Passo 5: O Serviço de Autenticação sinaliza ao Gerenciador de Sessões para criar uma sessão.

No diagrama, rotule essas setas com o protocolo ou a ação, comoPOST /login ou Verificar Hash.

2. Autenticação Baseada em Token (JWT)

Sistemas modernos frequentemente dependem de Tokens Web JSON (JWT). Isso exige mostrar o fluxo de emissão e validação.

- Emissão: O Serviço de Autenticação gera o token após o login bem-sucedido.

- Transmissão: O token é enviado para o cliente (Frontend).

- Validação: As requisições subsequentes incluem o token.

- Verificação: O Gateway de API ou um componente de Autenticação específico valida a assinatura.

Ao desenhar isso, distinga entre a requisição inicial e as requisições protegidas subsequentes. Use linhas tracejadas para a transmissão do token para indicar que se trata de uma credencial passada pelo cliente, e não uma chamada direta entre sistemas.

3. Fluxos do OAuth 2.0

Ao integrar com provedores externos, o fluxo é mais complexo. Você deve mostrar a redirecionamento do agente do usuário.

- Redirecionamento: O Aplicativo envia o usuário para o Provedor de Identidade.

- Callback: O Provedor de Identidade envia o usuário de volta com um código de autorização.

- Troca de Token: O Aplicativo troca o código por um token de acesso.

No diagrama, represente o Provedor de Identidade como um componente externo. Desenhe um laço do Aplicativo para o Provedor e de volta. Rotule claramente a seta de callback comCódigo de Autorização.

4. Autenticação Multifator (MFA)

O MFA introduz um caminho condicional no seu diagrama. Você deve representar isso usando um nó de decisão ou uma ramificação separada.

- Verificação Primária: Verificação de senha.

- Verificação Secundária: Se o MFA estiver habilitado, redirecione para o Componente de MFA.

- Verificação: O Componente de MFA valida o código.

- Conclusão: Apenas então o Gerenciador de Sessões é ativado.

Visualizar isso evita que desenvolvedores assumam que um único passo é suficiente para segurança. Isso destaca o componente adicional necessário para o segundo fator.

🔒 Considerações de Segurança em Diagramas

Um diagrama não é apenas um mapa de dados; é um mapa de confiança. Você deve marcar explicitamente onde existem fronteiras de segurança.

Criptografia e Transporte

Sempre indique quando os dados estão criptografados em trânsito. Você pode usar um ícone de cadeado ao lado da linha de conexão ou rotular a seta comHTTPS ou TLS 1.3.

- Em Trânsito: Todas as comunicações entre componentes e sistemas externos devem ser marcadas como criptografadas.

- Em Repouso: Indique se o Armazenamento de Usuários criptografa dados em repouso.

Armazenamento de Segredos

Uma das partes mais críticas dos diagramas de autenticação é mostrar onde os segredos são armazenados.

- Gerenciador de Segredos: Se você usar um serviço dedicado para chaves da API ou segredos do cliente, inclua-o como um componente.

- Variáveis de Ambiente: Se os segredos forem injetados em tempo de execução, mencione isso na descrição do componente.

- Nunca no Código: Certifique-se de que o diagrama não implique que segredos estão codificados. Use um componente genérico de “Fonte de Configuração” se necessário.

🛑 Armadilhas Comuns a Evitar

Ao documentar fluxos de autenticação, é fácil introduzir confusão. Aqui estão erros comuns e como corrigi-los.

| Armadilha | Correção |

|---|---|

| Rótulos Genéricos | Use termos específicos como “Validar Token” em vez de “Processar”. |

| Dependências Externas Ausentes | Sempre mostre de onde os tokens vêm, mesmo que seja um provedor externo. |

| Ignorar Tokens de Atualização | Inclua o fluxo de renovação de token para mostrar a gestão do ciclo de vida. |

| Sobrecomplicar a Visualização | Mantenha a Visualização do Componente focada na lógica. Mova os detalhes de nível de código para a Visualização de Código. |

📝 Melhores Práticas para Documentação

A consistência é fundamental para documentação sustentável. Siga estas diretrizes para garantir que seus diagramas permaneçam úteis ao longo do tempo.

- Padronize a Notação: Decida por um estilo específico para setas, caixas e ícones. Documente este guia de estilo.

- Controle de Versão: Trate diagramas como código. Armazene-os em controle de versão para rastrear mudanças na lógica.

- Ciclos de Revisão: Inclua atualizações de diagramas no seu processo de revisão de código. Se a lógica de autenticação mudar, o diagrama também deve mudar.

- Foque nas Fronteiras de Confiança: Marque claramente onde a confiança do sistema termina e o ambiente externo começa.

- Use Cores com Moderação: Se usar cores, limite-as para indicar estados de segurança (por exemplo, vermelho para dados sensíveis, verde para públicos). Evite usar cor como meio principal de distinção.

🧠 Exemplo Detalhado de Fluxo: Registro de Usuário

Para ilustrar a profundidade necessária, considere o fluxo de registro. Isso envolve a criação de uma nova identidade.

- Entrada do Usuário: O Componente de Registro recebe o e-mail e a senha.

- Validação: O componente verifica o formato (expressão regular de e-mail, força da senha).

- Verificação de unicidade: O componente consulta o Armazenamento de Usuários para garantir que o e-mail não exista.

- Hashing: O componente gera um hash salgado da senha.

- Armazenamento: O componente grava o novo registro no Armazenamento de Usuários.

- Verificação: O componente envia um token de verificação por meio do Serviço de E-mail.

No diagrama, certifique-se de que o Serviço de E-mail seja visível como uma dependência externa. Isso esclarece que o usuário não pode acessar a conta até que a etapa externa seja concluída.

🧠 Exemplo detalhado de fluxo: Atualização de token

Tokens de acesso expiram. O mecanismo de atualização é frequentemente ignorado em diagramas, mas é vital para a experiência do usuário e para a segurança.

- Solicitação: O cliente envia um token de atualização para o Serviço de Autenticação.

- Validação: O Serviço de Autenticação verifica a validade do token e o tempo não anterior.

- Revogação: Se o token tiver sido usado ou revogado, a solicitação será rejeitada.

- Emissão: Novos tokens de acesso e atualização são gerados.

- Rotação: O antigo token de atualização é invalidado para evitar ataques de reprodução.

Rotule claramente a etapa de “Rotação”. Isso indica uma prática recomendada de segurança em que os tokens não são apenas reutilizados, mas também rotacionados.

🧠 Exemplo detalhado de fluxo: Invalidação de sessão

Sair não é apenas fechar uma janela. Envolve a limpeza do estado do lado do servidor.

- Solicitação: O cliente envia uma solicitação de saída.

- Lista negra de tokens: O Serviço de Autenticação adiciona o token a uma lista negra de armazenamento.

- Exclusão de sessão: O Gerenciador de Sessões remove os dados da sessão.

- Resposta:O cliente é notificado de que a sessão foi encerrada.

Este fluxo garante que um token roubado não possa ser usado após o usuário fazer logout. É um componente crítico da arquitetura de segurança.

📊 Comparando Estratégias de Autenticação em Diagramas

Estratégias diferentes exigem representações diagramáticas diferentes. Compreender essas diferenças ajuda você a escolher a visualização correta.

| Estratégia | Foco do Diagrama | Componente Chave |

|---|---|---|

| Baseado em Sessão | Armazenamento do lado do servidor | Armazenador de Sessão |

| Baseado em Token | Assinatura criptográfica | Gerador de Token |

| Terceiros | Redirecionamento e Callback | Provedor de Identidade |

🚀 Conclusão sobre Visualização

Visualizar fluxos de autenticação vai além de desenhar caixas. Trata-se de comunicar a postura de segurança e a integridade dos dados. Ao seguir o modelo C4 e focar na Visão de Componentes, você cria um documento que serve tanto para desenvolvedores quanto para auditores de segurança.

Lembre-se de manter o diagrama atualizado. À medida que os requisitos de autenticação evoluírem, sua representação visual deve evoluir junto. Diagramas claros reduzem a sobrecarga cognitiva para membros novos da equipe e fornecem um ponto de referência durante a resposta a incidentes.

Quando você desenha uma linha de conexão, pergunte a si mesmo: ‘Essa linha representa um canal de comunicação confiável?’ Quando você desenha uma caixa, pergunte: ‘Este componente manipula dados sensíveis?’ Essas perguntas o guiarão para diagramas que não são apenas bonitos, mas seguros e precisos.

Ao seguir estas diretrizes, você garante que sua documentação de arquitetura permaneça um ativo vivo. Ela se torna uma ferramenta para compreensão, e não apenas um registro do passado. Essa abordagem promove uma cultura de conscientização sobre segurança dentro da equipe de desenvolvimento.

- Ferramenta de Diagramas C4 pela Visual Paradigm – Visualize Arquitetura de Software com Facilidade: Este recurso destaca uma ferramenta que permite aos arquitetos de software criar diagramas de sistemas claros, escaláveis e mantíveis usando a técnica de modelagem C4.

- Guia Definitivo para a Visualização do Modelo C4 usando as Ferramentas de IA da Visual Paradigm: Este guia explica como aproveitar a inteligência artificial para automatizar e aprimorar a visualização do modelo C4 para um design de arquitetura mais inteligente.

- Aproveitando o AI C4 Studio da Visual Paradigm para Documentação de Arquitetura Simplificada: Uma exploração do C4 Studio aprimorado por IA, que permite às equipes criar documentação de arquitetura de software limpa, escalável e altamente mantível.

- Guia para Iniciantes em Diagramas do Modelo C4: Um tutorial passo a passo projetado para ajudar iniciantes a criar diagramas do modelo C4 em todos os quatro níveis de abstração: Contexto, Contêineres, Componentes e Código.

- O Guia Definitivo para o C4-PlantUML Studio: Revolucionando o Design de Arquitetura de Software: Este artigo discute a integração da automação impulsionada por IA com a flexibilidade do PlantUML para simplificar o processo de design de arquitetura de software.

- Um Guia Completo para o Estúdio C4 PlantUML com IA do Visual Paradigm: Um guia detalhado explicando como este estúdio especializado transforma linguagem natural em diagramas C4 precisos e em camadas.

- Estúdio C4-PlantUML: Gerador de Diagramas C4 com IA: Esta visão geral das funcionalidades descreve uma ferramenta de IA que gera automaticamente diagramas de arquitetura de software C4 diretamente a partir de descrições de texto simples.

- Tutorial Completo: Gerando e Modificando Diagramas de Componentes C4 com Chatbot com IA: Um tutorial prático que demonstra como usar um chatbot com IA para gerar e aprimorar diagramas de componentes C4 por meio de um estudo de caso do mundo real.

- Lançamento do Suporte Completo ao Modelo C4 do Visual Paradigm: Um anúncio oficial sobre a inclusão do suporte abrangente ao modelo C4 para gerenciar diagramas de arquitetura em múltiplos níveis de abstração dentro da plataforma.

- Gerador de Modelo C4 com IA: Automatizando Diagramas para Equipes de DevOps e Nuvem: Este artigo discute como prompts de IA conversacional automatizam todo o ciclo de vida da modelagem C4, garantindo consistência e agilidade para equipes técnicas.