Les diagrammes d’architecture servent de plan directeur pour les systèmes logiciels. Ils transforment la logique abstraite en structures visuelles que les équipes peuvent comprendre, discuter et exploiter. Bien que le modèle C4 propose une approche structurée pour documenter l’architecture logicielle, des défis spécifiques apparaissent lors de la représentation de processus critiques en matière de sécurité tels que l’authentification. Un diagramme de composants générique passe souvent sous silence les subtilités de la vérification d’identité, de l’échange de jetons et de la gestion des sessions.

Ce guide détaille la manière de représenter les flux d’authentification dans la vue de composants C4. Nous explorerons le sens sémantique des éléments du diagramme, la manière de délimiter les frontières de sécurité, ainsi que les meilleures pratiques pour représenter une logique d’identité complexe sans dépendre d’outils propriétaires. L’objectif est d’assurer clarté, précision et maintenabilité dans votre documentation.

🧩 Comprendre le contexte du modèle C4

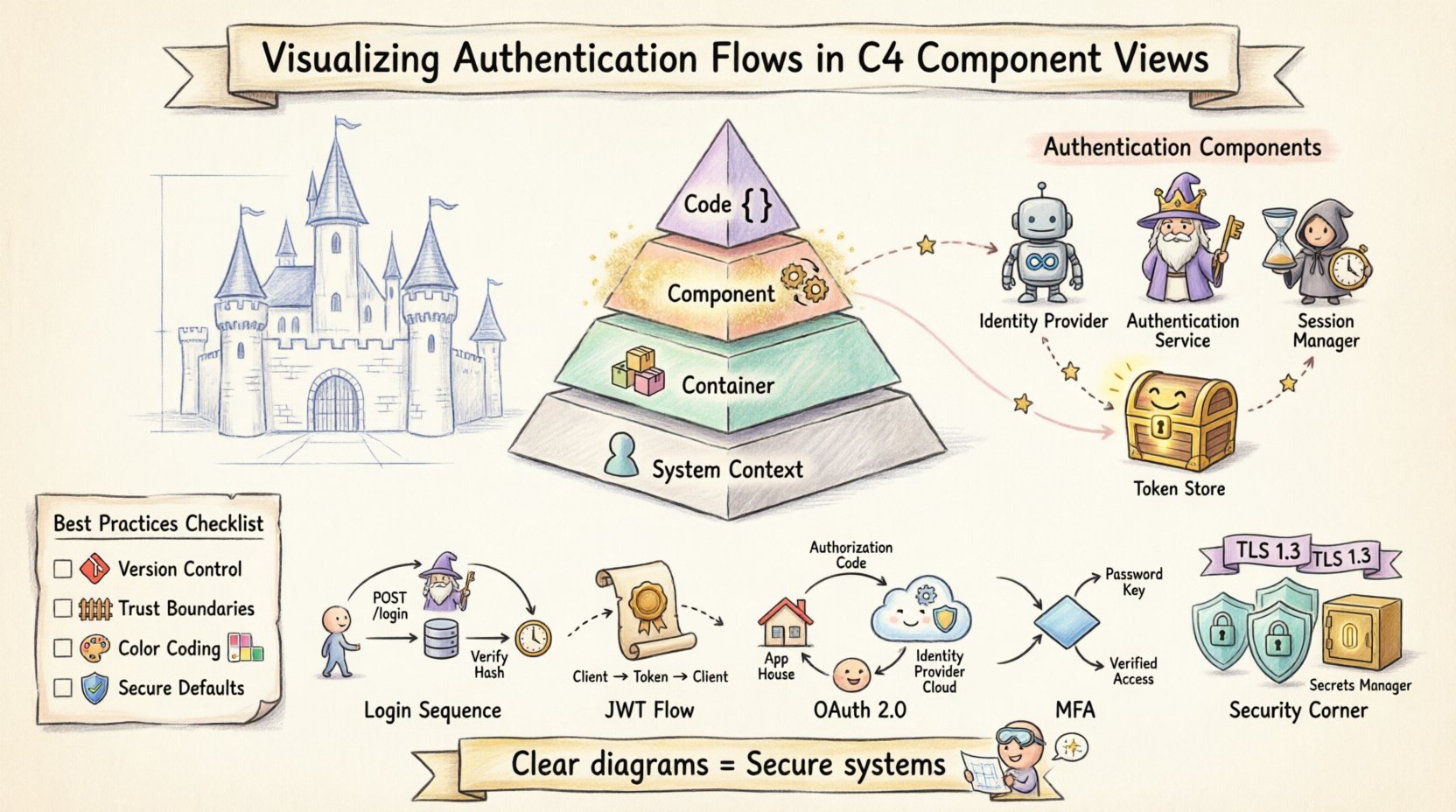

Le modèle C4 organise la documentation d’architecture en quatre niveaux d’abstraction :

- Contexte du système :Montre le système sous la forme d’une seule boîte et ses relations avec les personnes et les autres systèmes.

- Conteneur :Découpe le système en conteneurs logiciels de haut niveau (par exemple, applications web, applications mobiles, microservices, bases de données).

- Composant :Décompose les conteneurs en unités fonctionnelles plus petites et cohérentes.

- Code :Détaille la structure interne des classes et des interfaces au sein des composants.

La logique d’authentification est suffisamment critique pour exiger souvent une attention aux niveaux Conteneur et Composant. La vue Conteneur peut indiquer l’emplacement des points d’entrée d’authentification, mais la vue Composant révèle les mécanismes internes du traitement et de la validation des identifiants.

🔍 Pourquoi la vue Composant pour l’authentification ?

La vue Composant est le niveau le plus granulaire adapté à la documentation d’architecture de haut niveau. Elle est idéale pour l’authentification pour plusieurs raisons :

- Visibilité de la logique :Elle met en évidence les services spécifiques chargés des requêtes de connexion, de la génération de jetons et de la validation des sessions.

- Clarté des interactions :Elle clarifie la manière dont le front-end interagit avec les services de sécurité back-end.

- Définition des frontières :Elle aide à définir ce qui se trouve à l’intérieur du système fiable par rapport à ce qui est externe.

Lorsque vous documentez l’authentification, vous ne dessinez pas seulement des boîtes. Vous documentez le flux de données sensibles. Un diagramme de composants bien conçu réduit l’ambiguïté quant à l’emplacement de stockage des secrets et à leur trajet.

📦 Définition des composants d’authentification

Pour visualiser efficacement l’authentification, vous devez d’abord identifier les composants distincts participant au processus. Ces composants doivent être nommés en fonction de leur fonction plutôt que de leur implémentation.

Composants fondamentaux d’identité

- Fournisseur d’identité :Un système externe chargé de délivrer des identifiants ou des jetons. Il peut s’agir d’un service tiers ou d’un service interne.

- Service d’authentification :Le composant interne chargé de vérifier les identifiants (par exemple, vérifier les mots de passe par rapport à un hachage).

- Gestionnaire de session : Un composant chargé de créer, maintenir et détruire les sessions utilisateur.

- Magasin de jetons : Un référentiel pour stocker les jetons émis, souvent utilisé pour les jetons de rafraîchissement ou le blocage.

Dépendances externes

L’authentification se produit rarement en isolation. Votre schéma doit montrer la relation entre vos composants et les sources d’identité externes.

| Type de composant | Représentation du schéma | Étiquette d’exemple |

|---|---|---|

| Système externe | Rectangle avec icône « externe » ou style de bordure | Fournisseur d’identité |

| Base de données | Forme cylindrique | Magasin des identifiants utilisateur |

| Point d’entrée API | Boîte avec des indicateurs de flèches | Point d’entrée d’authentification |

🔄 Visualisation des flux d’authentification spécifiques

Un schéma statique montre la structure, mais un flux ajoute un contexte dynamique. Pour l’authentification, vous devez montrer comment les données circulent entre les composants. Utilisez des flèches orientées pour représenter les requêtes et les réponses.

1. La séquence de connexion

Le flux le plus courant implique qu’un utilisateur fournit ses identifiants. Dans un schéma de composants, cela ressemble à une séquence d’interactions.

- Étape 1 : Le composant frontend envoie une requête au service d’authentification.

- Étape 2 : Le service d’authentification interroge le magasin utilisateur.

- Étape 3 : Le magasin utilisateur retourne les identifiants hachés.

- Étape 4 : Le service d’authentification valide le hachage.

- Étape 5 : Le service d’authentification signale au gestionnaire de session de créer une session.

Sur le diagramme, étiquetez ces flèches avec le protocole ou l’action, par exemplePOST /login ou Vérifier le hachage.

2. Authentification basée sur les jetons (JWT)

Les systèmes modernes s’appuient souvent sur les jetons web JSON (JWT). Cela nécessite de montrer le flux d’émission et de validation.

- Émission : Le service d’authentification génère le jeton après une connexion réussie.

- Transmission : Le jeton est envoyé au client (frontend).

- Validation : Les requêtes ultérieures incluent le jeton.

- Vérification : La passerelle d’API ou un composant d’authentification spécifique valide la signature.

Lors du dessin, distinguez la requête initiale des requêtes protégées ultérieures. Utilisez des lignes pointillées pour la transmission du jeton afin de suggérer qu’il s’agit d’un identifiant transmis par le client et non d’un appel direct système à système.

3. Flux OAuth 2.0

Lors de l’intégration avec des fournisseurs externes, le flux est plus complexe. Vous devez montrer la redirection de l’agent utilisateur.

- Redirection : L’application envoie l’utilisateur vers le fournisseur d’identité.

- Appel de retour : Le fournisseur d’identité renvoie l’utilisateur avec un code d’autorisation.

- Échange de jeton : L’application échange le code contre un jeton d’accès.

Sur le diagramme, représentez le fournisseur d’identité comme un composant externe. Dessinez une boucle allant de l’application au fournisseur et retour. Étiquetez clairement la flèche de retour avecCode d’autorisation.

4. Authentification multifacteur (MFA)

L’authentification multifacteur introduit un chemin conditionnel dans votre diagramme. Vous devez le représenter à l’aide d’un nœud de décision ou d’une branche séparée.

- Vérification principale : Vérification du mot de passe.

- Vérification secondaire : Si l’authentification multifacteur est activée, redirigez vers le composant MFA.

- Vérification : Le composant MFA valide le code.

- Finalisation : Ce n’est qu’alors que le gestionnaire de session s’active.

Visualiser cela empêche les développeurs de supposer qu’une seule étape est suffisante pour la sécurité. Cela met en évidence le composant supplémentaire nécessaire pour le deuxième facteur.

🔒 Considérations de sécurité dans les diagrammes

Un diagramme n’est pas seulement une carte des données ; c’est une carte de la confiance. Vous devez explicitement indiquer où se trouvent les frontières de sécurité.

Chiffrement et transport

Indiquez toujours lorsque les données sont chiffrées en transit. Vous pouvez utiliser une icône de serrure à côté de la ligne de connexion ou étiqueter la flèche avecHTTPS ou TLS 1.3.

- En transit : Toute communication entre les composants et les systèmes externes doit être marquée comme chiffrée.

- Au repos : Indiquez si le magasin d’utilisateurs chiffre les données au repos.

Stockage des secrets

L’un des aspects les plus critiques des diagrammes d’authentification est de montrer où les secrets sont stockés.

- Gestionnaire de secrets : Si vous utilisez un service dédié pour les clés API ou les secrets clients, incluez-le en tant que composant.

- Variables d’environnement : Si les secrets sont injectés en temps réel, indiquez-le dans la description du composant.

- Jamais dans le code : Assurez-vous que le diagramme ne suggère pas que les secrets sont codés en dur. Utilisez un composant générique « Source de configuration » si nécessaire.

🛑 Pièges courants à éviter

Lors de la documentation des flux d’authentification, il est facile d’introduire de la confusion. Voici les erreurs courantes et la manière de les corriger.

| Piège | Correction |

|---|---|

| Libellés génériques | Utilisez des termes précis comme « Valider le jeton » au lieu de « Traiter ». |

| Dépendances externes manquantes | Montrez toujours d’où proviennent les jetons, même s’il s’agit d’un fournisseur externe. |

| Ignorer les jetons de rafraîchissement | Incluez le flux de renouvellement des jetons pour illustrer la gestion du cycle de vie. |

| Surcharger la vue | Gardez la vue du composant centrée sur la logique. Déplacez les détails au niveau du code vers la vue du code. |

📝 Meilleures pratiques pour la documentation

La cohérence est essentielle pour une documentation maintenable. Suivez ces directives pour garantir que vos diagrammes restent utiles dans le temps.

- Standardisez la notation :Choisissez un style spécifique pour les flèches, les boîtes et les icônes. Documentez ce guide de style.

- Contrôle de version :Traitez les diagrammes comme du code. Stockez-les dans un système de contrôle de version pour suivre les modifications de logique.

- Cycles de revue :Incluez les mises à jour des diagrammes dans votre processus de revue de code. Si la logique d’authentification change, le diagramme doit être mis à jour.

- Concentrez-vous sur les frontières de confiance :Marquez clairement où la confiance du système s’arrête et où commence l’environnement externe.

- Utilisez la couleur avec parcimonie :Si vous utilisez des couleurs, limitez-les à l’indication des états de sécurité (par exemple, rouge pour les données sensibles, vert pour les données publiques). Évitez d’utiliser la couleur comme moyen principal de distinction.

🧠 Exemple détaillé de flux : Inscription utilisateur

Pour illustrer la profondeur nécessaire, considérez le flux d’inscription. Cela implique la création d’une nouvelle identité.

- Entrée utilisateur : Le composant d’inscription reçoit l’email et le mot de passe.

- Validation : Le composant vérifie le format (expression régulière pour l’email, force du mot de passe).

- Vérification d’unicité : Le composant interroge le magasin d’utilisateurs pour s’assurer que l’email n’existe pas.

- Hachage : Le composant génère un hachage salé du mot de passe.

- Stockage : Le composant écrit la nouvelle entrée dans le magasin d’utilisateurs.

- Vérification : Le composant envoie un jeton de vérification via le service de messagerie.

Sur le diagramme, assurez-vous que le service de messagerie est visible comme une dépendance externe. Cela précise que l’utilisateur ne peut pas accéder au compte tant que l’étape externe n’est pas terminée.

🧠 Exemple détaillé du flux : Rafraîchissement du jeton

Les jetons d’accès expirent. Le mécanisme de rafraîchissement est souvent négligé dans les diagrammes, mais il est essentiel pour l’expérience utilisateur et la sécurité.

- Demande : Le client envoie un jeton de rafraîchissement au service d’authentification.

- Validation : Le service d’authentification vérifie la validité du jeton et la date de non-avant.

- Révocation : Si le jeton a été utilisé ou révoqué, la demande est rejetée.

- Émission : De nouveaux jetons d’accès et de rafraîchissement sont générés.

- Rotation : Le vieux jeton de rafraîchissement est invalidé pour prévenir les attaques par rejeu.

Marquez clairement l’étape « Rotation ». Cela indique une bonne pratique de sécurité où les jetons ne sont pas simplement réutilisés, mais tournés.

🧠 Exemple détaillé du flux : Invalidation de session

La déconnexion n’est pas seulement la fermeture d’une fenêtre. Elle implique un nettoyage de l’état côté serveur.

- Demande : Le client envoie une demande de déconnexion.

- Liste noire des jetons : Le service d’authentification ajoute le jeton à un magasin de liste noire.

- Suppression de session : Le gestionnaire de session supprime les données de session.

- Réponse : Le client est informé que la session est terminée.

Ce flux garantit qu’un jeton volé ne peut pas être utilisé après que l’utilisateur s’est déconnecté. Il s’agit d’un composant essentiel de l’architecture de sécurité.

📊 Comparaison des stratégies d’authentification dans les diagrammes

Les différentes stratégies nécessitent des représentations diagrammatiques différentes. Comprendre ces différences vous aide à choisir la bonne vue.

| Stratégie | Focus du diagramme | Composant clé |

|---|---|---|

| Basé sur la session | Stockage côté serveur | Magasin de session |

| Basé sur les jetons | Signature cryptographique | Générateur de jetons |

| Tierce partie | Redirection et rappel | Fournisseur d’identité |

🚀 Conclusion sur la visualisation

Visualiser les flux d’authentification, c’est plus que dessiner des boîtes. C’est communiquer la posture de sécurité et l’intégrité des données. En suivant le modèle C4 et en vous concentrant sur la vue des composants, vous créez un document utile à la fois aux développeurs et aux auditeurs de sécurité.

N’oubliez pas de tenir le diagramme à jour. Au fur et à mesure que les exigences d’authentification évoluent, votre représentation visuelle doit évoluer avec elles. Des diagrammes clairs réduisent la charge cognitive des nouveaux membres de l’équipe et fournissent un point de référence pendant la réponse aux incidents.

Lorsque vous dessinez une ligne de connexion, demandez-vous : « Cette ligne représente-t-elle un canal de communication fiable ? » Lorsque vous dessinez une boîte, demandez-vous : « Ce composant traite-t-il des données sensibles ? » Ces questions vous guideront vers des diagrammes qui ne sont pas seulement esthétiques, mais aussi sécurisés et précis.

En suivant ces directives, vous vous assurez que votre documentation d’architecture reste un actif vivant. Elle devient un outil de compréhension, et non seulement un registre du passé. Cette approche favorise une culture de sensibilisation à la sécurité au sein de l’équipe de développement.

- Outil de diagrammes C4 par Visual Paradigm – Visualisez l’architecture logicielle facilement: Cette ressource met en évidence un outil qui permet aux architectes logiciels de créer des diagrammes de systèmes clairs, évolutifs et maintenables en utilisant la technique de modélisation C4.

- Guide ultime pour la visualisation du modèle C4 à l’aide des outils d’IA de Visual Paradigm: Ce guide explique comment tirer parti de l’intelligence artificielle pour automatiser et améliorer la visualisation du modèle C4 afin de concevoir une architecture plus intelligente.

- Mise à profit de l’AI C4 Studio de Visual Paradigm pour une documentation d’architecture simplifiée: Une exploration de l’AI C4 Studio améliorée, qui permet aux équipes de créer une documentation d’architecture logicielle propre, évolutif et hautement maintenable.

- Guide pour débutants sur les diagrammes du modèle C4: Un tutoriel étape par étape conçu pour aider les débutants à créer des diagrammes du modèle C4 à tous les quatre niveaux d’abstraction : Contexte, Conteneurs, Composants et Code.

- Le guide ultime de C4-PlantUML Studio : révolutionner la conception de l’architecture logicielle: Cet article traite de l’intégration de l’automatisation pilotée par l’IA avec la flexibilité de PlantUML afin de simplifier le processus de conception de l’architecture logicielle.

- Un guide complet du studio C4 PlantUML alimenté par l’IA de Visual Paradigm: Un guide détaillé expliquant comment ce studio spécialisé transforme le langage naturel en diagrammes C4 précis et multicouches.

- Studio C4-PlantUML : générateur de diagrammes C4 alimenté par l’IA: Cette présentation des fonctionnalités décrit un outil d’IA qui génère automatiquement des diagrammes d’architecture logicielle C4 directement à partir de descriptions textuelles simples.

- Tutoriel complet : génération et modification de diagrammes de composants C4 avec un chatbot alimenté par l’IA: Un tutoriel pratique démontrant comment utiliser un chatbot alimenté par l’IA pour générer et affiner des diagrammes de composants C4 à travers une étude de cas réelle.

- Sortie de la prise en charge complète du modèle C4 dans Visual Paradigm: Un communiqué officiel concernant l’inclusion d’une prise en charge complète du modèle C4 pour gérer des diagrammes d’architecture à plusieurs niveaux d’abstraction au sein de la plateforme.

- Générateur d’IA du modèle C4 : automatisation des diagrammes pour les équipes DevOps et cloud: Cet article explique comment les invites conversationnelles d’IA automatisent l’intégralité du cycle de vie du modèle C4, assurant ainsi cohérence et rapidité pour les équipes techniques.