アーキテクチャ図はソフトウェアシステムの設計図として機能します。抽象的な論理を、チームが理解し、議論し、基盤として構築できる視覚的な構造に変換します。C4モデルはソフトウェアアーキテクチャを文書化するための構造的なアプローチを提供しますが、認証のようなセキュリティが重要なプロセスを表現する際には、特定の課題が生じます。一般的なコンポーネント図は、アイデンティティの検証、トークンの交換、セッション管理といった細部を無視しがちです。

このガイドでは、C4コンポーネントビュー内で認証フローをどのように表現するかを詳しく説明します。図の要素の意味的な含意、セキュリティ境界の明確化方法、独自のツールに依存せずに複雑なアイデンティティロジックをマッピングするベストプラクティスについて探求します。目的は、ドキュメントの明確性、正確性、保守性を高めることです。

🧩 C4モデルの文脈を理解する

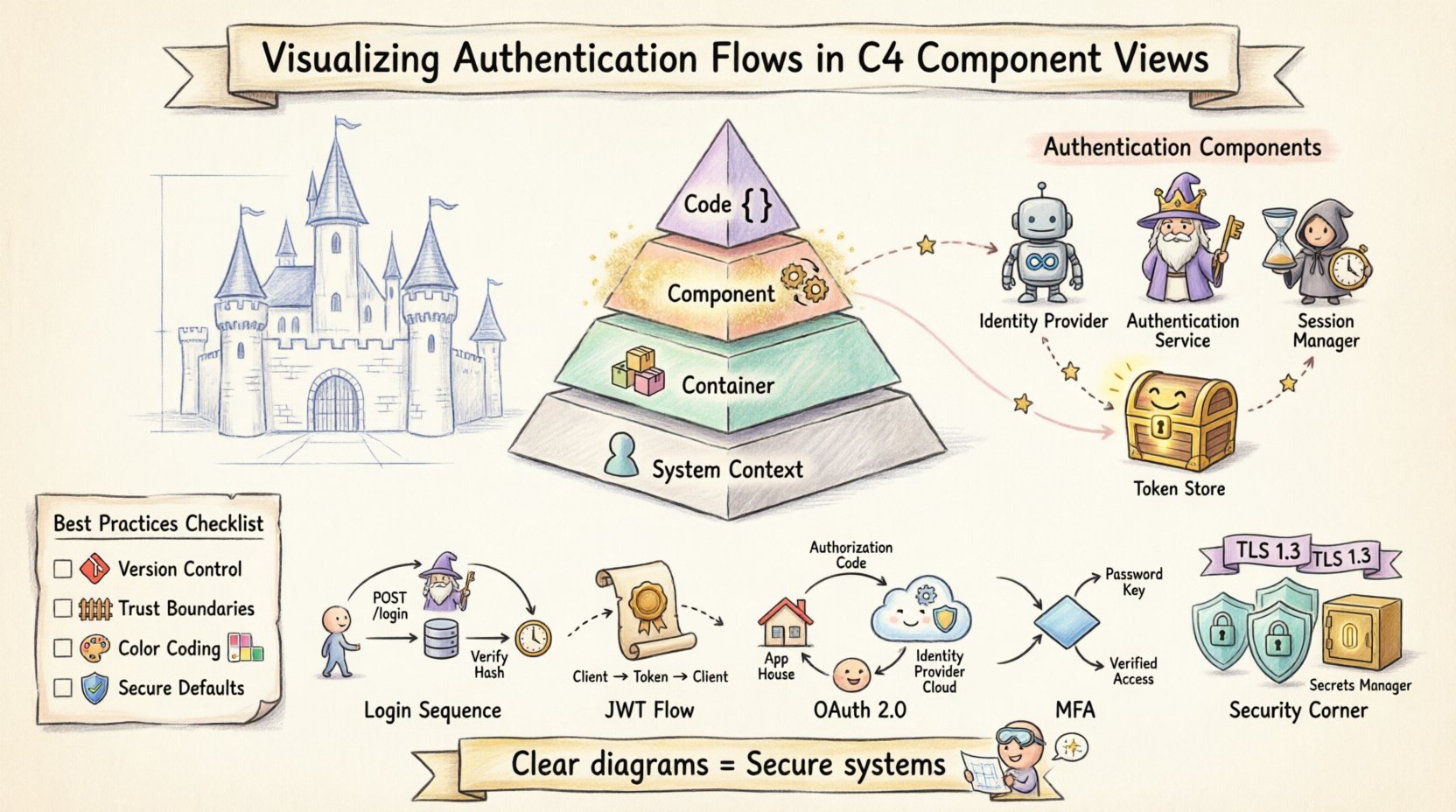

C4モデルは、アーキテクチャドキュメントを4つの抽象レベルに分類します:

- システムコンテキスト:システムを1つのボックスとして示し、人間や他のシステムとの関係を表します。

- コンテナ:システムを高レベルのソフトウェアコンテナ(例:ウェブアプリ、モバイルアプリ、マイクロサービス、データベース)に分割します。

- コンポーネント:コンテナを、より小さな機能的な一貫性のある単位に分解します。

- コード:コンポーネント内のクラスやインターフェースの内部構造を詳細に示します。

認証ロジックは重要度が高いため、しばしばコンテナレベルおよびコンポーネントレベルでの注目を要します。コンテナビューでは認証エンドポイントの位置を示すことができますが、コンポーネントビューは、資格情報がどのように処理され、検証されるかという内部メカニズムを明らかにします。

🔍 認証にコンポーネントビューを使う理由は?

コンポーネントビューは、高レベルのアーキテクチャドキュメントに適した最も詳細なレイヤーです。認証に適している理由はいくつかあります:

- ロジックの可視化:ログインリクエスト、トークン生成、セッション検証を処理する特定のサービスを明らかにします。

- 相互作用の明確化:フロントエンドがバックエンドのセキュリティサービスとどのように相互作用するかを明確にします。

- 境界の定義:信頼できるシステムの内部と外部を明確に定義するのに役立ちます。

認証をドキュメント化する際には、単にボックスを描くだけではありません。機密データの流れを記録しているのです。適切に描かれたコンポーネント図は、シークレットがどこに保存され、どのように移動するかという曖昧さを減らします。

📦 認証コンポーネントの定義

認証を効果的に可視化するためには、まずプロセスに参加する明確なコンポーネントを特定する必要があります。これらのコンポーネントは、実装ではなく機能を反映した名前を付けるべきです。

コアアイデンティティコンポーネント

- アイデンティティプロバイダー:資格情報やトークンを発行する責任を持つ外部システムです。これはサードパーティサービスまたは内部サービスである可能性があります。

- 認証サービス:資格情報を検証する責任を持つ内部コンポーネントです(例:パスワードをハッシュと照合する)。

- セッションマネージャー:ユーザーのセッションを作成・維持・破棄する責任を持つコンポーネント。

- トークンストア:発行されたトークンを格納するリポジトリで、リフレッシュトークンやブラックリスト処理に使用されることが多い。

外部依存関係

認証はほとんどが孤立して行われない。図には、自らのコンポーネントと外部のアイデンティティソースとの関係を示す必要がある。

| コンポーネントの種類 | 図の表現 | 例のラベル |

|---|---|---|

| 外部システム | 「外部」アイコンまたはボーダースタイルを備えた長方形 | アイデンティティプロバイダー |

| データベース | 円筒形 | ユーザー資格情報ストア |

| APIエンドポイント | 矢印の指示があるボックス | 認証エンドポイント |

🔄 特定の認証フローの可視化

静的な図は構造を示すが、フローは動的な文脈を加える。認証の場合、コンポーネント間をデータがどのように移動するかを示す必要がある。リクエストとレスポンスを表すために、方向性のある矢印を使用する。

1. ログインシーケンス

最も一般的なフローは、ユーザーが資格情報を提供するものである。コンポーネント図では、この流れは相互作用の連続として見える。

- ステップ1:フロントエンドコンポーネントが認証サービスにリクエストを送信する。

- ステップ2:認証サービスがユーザー保管所を照会する。

- ステップ3:ユーザー保管所がハッシュ化された資格情報を返す。

- ステップ4:認証サービスがハッシュを検証する。

- ステップ5:認証サービスは、セッションマネージャにセッションを作成するよう通知する。

図において、これらの矢印にプロトコルまたはアクション(例:)をラベル付けする。POST /loginまたはハッシュの検証.

2. トークンベースの認証(JWT)

現代のシステムはしばしばJSON Web Tokens(JWT)に依存する。これには発行および検証のフローを示す必要がある。

- 発行:認証サービスは、ログインが成功した後にトークンを生成する。

- 送信:トークンはクライアント(フロントエンド)に送信される。

- 検証:以降のリクエストにはトークンが含まれる。

- 検証:APIゲートウェイまたは特定の認証コンポーネントが署名を検証する。

この図を描く際には、初期のリクエストとその後の保護されたリクエストを区別する。トークンの送信には破線を使用し、クライアントが渡す資格情報であることを示す。

3. OAuth 2.0 フロー

外部プロバイダーと統合する際には、フローがより複雑になる。ユーザーエージェントのリダイレクトを示す必要がある。

- リダイレクト:アプリケーションはユーザーをアイデンティティプロバイダーに送信する。

- コールバック:アイデンティティプロバイダーは、承認コードとともにユーザーを戻す。

- トークン交換:アプリケーションはコードを交換してアクセストークンを取得する。

図では、アイデンティティプロバイダーを外部コンポーネントとして表現する。アプリケーションからプロバイダーへ、そして戻ってくるループを描く。コールバックの矢印には明確に「承認コード」とラベルを付ける。承認コード.

4. マルチファクタ認証(MFA)

MFAは、図に条件付きパスを導入します。このパスは、決定ノードまたは別々の分岐を使って表現する必要があります。

- プライマリチェック:パスワードの検証。

- セカンダリチェック: MFAが有効な場合、MFAコンポーネントへルーティングする。

- 検証: MFAコンポーネントはコードの検証を行います。

- 完了: その上で、セッションマネージャーがアクティブ化される。

このように可視化することで、開発者がセキュリティに単一のステップで十分だと誤解するのを防ぎます。これにより、第二要因に必要な追加コンポーネントが強調されます。

🔒 図におけるセキュリティ上の考慮事項

図はデータの地図にすぎません。それは信頼の地図でもあります。セキュリティ境界が存在する場所を明示的にマークしなければなりません。

暗号化と転送

データが転送中に暗号化されていることを常に示してください。接続線の隣にロックアイコンを使用するか、矢印に「HTTPSまたはTLS 1.3.

- 転送中: コンポーネントと外部システム間のすべての通信は、暗号化済みとしてマークする必要があります。

- 静止中: ユーザーストアが静止中のデータを暗号化しているかどうかを示してください。

シークレットの保存

認証図の最も重要な側面の一つは、シークレットがどこに保存されているかを示すことです。

- シークレットマネージャー: APIキーまたはクライアントシークレット用の専用サービスを使用する場合、それをコンポーネントとして含めるべきです。

- 環境変数: シークレットが実行時に入力される場合、コンポーネントの説明にそのことを記載してください。

- コード内には絶対に: 図がシークレットがハードコードされていることを示してはいけません。必要に応じて、汎用的な「設定ソース」コンポーネントを使用してください。

🛑 避けるべき一般的な落とし穴

認証フローを文書化する際には、混乱を招きやすい。ここでは一般的な誤りとその修正方法を紹介する。

| 落とし穴 | 修正 |

|---|---|

| 一般的なラベル | 「Process」の代わりに「Tokenを検証」などの具体的な用語を使用する。 |

| 外部依存関係の欠落 | トークンの発行元を常に明示する。外部プロバイダーであっても同様である。 |

| リフレッシュトークンの無視 | トークンの更新フローを含めることで、ライフサイクル管理を示す。 |

| ビューの複雑化 | コンポーネントビューは論理に集中させる。コードレベルの詳細はコードビューに移動する。 |

📝 文書化のためのベストプラクティス

保守可能な文書化の鍵は一貫性である。図を長期間にわたり有用な状態に保つために、以下のガイドラインに従う。

- 表記を統一する:矢印、ボックス、アイコンの特定のスタイルを決定する。このスタイルガイドを文書化する。

- バージョン管理:図をコードと同様に扱う。論理の変更を追跡するために、バージョン管理に保存する。

- レビューのサイクル:コードレビューのプロセスに図の更新を含める。認証ロジックが変更された場合、図も変更されなければならない。

- 信頼境界に注目する:システムの信頼が終わる場所と外部環境が始まる場所を明確にマークする。

- 色の使用は控えめに:色を使用する場合は、セキュリティ状態を示すものに限定する(例:機密データは赤、公開データは緑)。色を主な区別手段として使用しない。

🧠 詳細なフロー例:ユーザー登録

必要な詳細さを示すために、登録フローを検討する。これは新しいIDの作成を含む。

- ユーザー入力: 登録コンポーネントはメールアドレスとパスワードを受け取る。

- 検証: コンポーネントはフォーマットをチェックする(メールアドレスの正規表現、パスワードの強度)。

- 一意性チェック:コンポーネントは、メールアドレスが存在しないことを確認するためにユーザーストアに問い合わせます。

- ハッシュ化:コンポーネントはパスワードに対してソルト付きハッシュを生成します。

- ストレージ:コンポーネントは新しいレコードをユーザーストアに書き込みます。

- 検証:コンポーネントはメールサービスを介して検証トークンを送信します。

図面上で、メールサービスが外部依存として可視化されていることを確認してください。これにより、外部ステップが完了するまでユーザーがアカウントにアクセスできないことが明確になります。

🧠 詳細フロー例:トークンの更新

アクセストークンは有効期限が切れます。リフレッシュメカニズムは図面でしばしば見過ごされますが、ユーザー体験とセキュリティにとって不可欠です。

- リクエスト:クライアントはリフレッシュトークンを認証サービスに送信します。

- 検証:認証サービスはトークンの有効性および有効開始時刻を確認します。

- 無効化:トークンが使用済みまたは無効化されている場合、リクエストは拒否されます。

- 発行:新しいアクセストークンとリフレッシュトークンが生成されます。

- ローテーション:古いリフレッシュトークンは無効化され、リプレイ攻撃を防止します。

「ローテーション」ステップを明確にラベル付けしてください。これはトークンが単に再利用されるのではなく、ローテーションされるというセキュリティのベストプラクティスを示しています。

🧠 詳細フロー例:セッションの無効化

ログアウトは単にウィンドウを閉じるだけではありません。サーバーサイドの状態のクリーンアップを含みます。

- リクエスト:クライアントはログアウトリクエストを送信します。

- トークンブラックリスト:認証サービスはトークンをブラックリストストアに追加します。

- セッション削除:セッションマネージャーはセッションデータを削除します。

- 応答:クライアントにセッションが終了したことが通知されます。

このフローにより、ユーザーがログアウトした後も盗まれたトークンが使用されないことが保証されます。これはセキュリティアーキテクチャの重要な構成要素です。

📊 図で比較する認証戦略

異なる戦略には、それぞれ異なる図式表現が必要です。これらの違いを理解することで、適切な視点を選択できます。

| 戦略 | 図の焦点 | 主要な構成要素 |

|---|---|---|

| セッションベース | サーバーサイドのストレージ | セッションストア |

| トークンベース | 暗号化署名 | トークンジェネレータ |

| 第三者 | リダイレクトとコールバック | IDプロバイダ |

🚀 可視化に関する結論

認証フローを可視化することは、箱を描くこと以上のことです。セキュリティポジションとデータ整合性を伝えることが目的です。C4モデルに従い、コンポーネントビューに注目することで、開発者とセキュリティ監査担当者双方に役立つ文書を作成できます。

図を常に最新の状態に保つことを忘れないでください。認証要件が進化するにつれて、視覚的表現もそれに合わせて進化しなければなりません。明確な図は、新規メンバーの認知負荷を軽減し、インシデント対応時の参照ポイントを提供します。

接続線を描く際には、「この線は信頼できる通信チャネルを表していますか?」と自問してください。ボックスを描く際には、「このコンポーネントは機密データを扱っていますか?」と自問してください。これらの問いは、単に見栄えが良いだけでなく、安全で正確な図へと導いてくれます。

これらのガイドラインに従うことで、アーキテクチャドキュメントが常に動的な資産のまま保たれます。過去の記録ではなく、理解を助けるツールとなるのです。このアプローチは、開発チーム内にセキュリティ意識の文化を育てます。

- Visual ParadigmによるC4図ツール – ソフトウェアアーキテクチャを簡単に可視化:このリソースは、C4モデリング手法を用いて、明確でスケーラブルかつ保守可能なシステム図を作成できるツールを紹介しています。

- Visual ParadigmのAIツールを活用したC4モデル可視化の究極のガイド:このガイドでは、人工知能を活用してC4モデルの可視化を自動化・強化し、よりスマートなアーキテクチャ設計を実現する方法を説明しています。

- Visual ParadigmのAI C4 Studioを活用したスムーズなアーキテクチャドキュメント作成:AI強化型C4 Studioの活用についての探求であり、チームがクリーンでスケーラブルかつ高保守性のソフトウェアアーキテクチャドキュメントを作成できるようにします。

- C4モデル図のための初心者ガイド:抽象化の4段階(コンテキスト、コンテナ、コンポーネント、コード)すべてにおいてC4モデル図を作成できるように、初心者向けにステップバイステップで説明したチュートリアル。

- C4-PlantUML Studioの究極のガイド:ソフトウェアアーキテクチャ設計を変革する: この記事では、AI駆動の自動化とPlantUMLの柔軟性を統合することで、ソフトウェアアーキテクチャ設計プロセスを簡素化する方法について説明しています。

- Visual ParadigmのAI搭載C4 PlantUML Studioの包括的ガイド: この専門的なスタジオが自然言語を正確で階層的なC4図に変換する仕組みを詳しく説明するガイドです。

- C4-PlantUML Studio:AI搭載C4図生成ツール: この機能概要では、シンプルなテキスト記述から直接C4ソフトウェアアーキテクチャ図を自動生成するAIツールについて説明しています。

- 包括的なチュートリアル:AIチャットボットを活用したC4コンポーネント図の生成と編集: 実際の事例研究を通じて、AI搭載チャットボットを使ってC4コンポーネント図を生成・改善する方法を実践的に紹介するチュートリアルです。

- Visual Paradigmの完全なC4モデルサポートリリース: プラットフォーム内で複数の抽象レベルのアーキテクチャ図を管理するための包括的なC4モデルサポートの導入に関する公式発表です。

- C4モデルAIジェネレーター:DevOpsおよびクラウドチーム向けの図の自動化: この記事では、会話型AIプロンプトがC4モデルのライフサイクル全体を自動化し、技術チームの整合性とスピードを確保する方法について説明しています。