Диаграммы архитектуры служат чертежом для программных систем. Они преобразуют абстрактную логику в визуальные структуры, которые команды могут понять, обсудить и использовать для дальнейшей разработки. Хотя модель C4 предоставляет структурированный подход к документированию архитектуры программных систем, при представлении критически важных по безопасности процессов, таких как аутентификация, возникают определённые сложности. Обычная диаграмма компонентов часто игнорирует тонкости проверки личности, обмена токенами и управления сессиями.

В этом руководстве подробно описывается, как отображать потоки аутентификации в компонентном представлении C4. Мы рассмотрим семантическое значение элементов диаграммы, как определять границы безопасности и лучшие практики для отображения сложной логики идентификации без использования проприетарных инструментов. Цель — ясность, точность и поддерживаемость вашей документации.

🧩 Понимание контекста модели C4

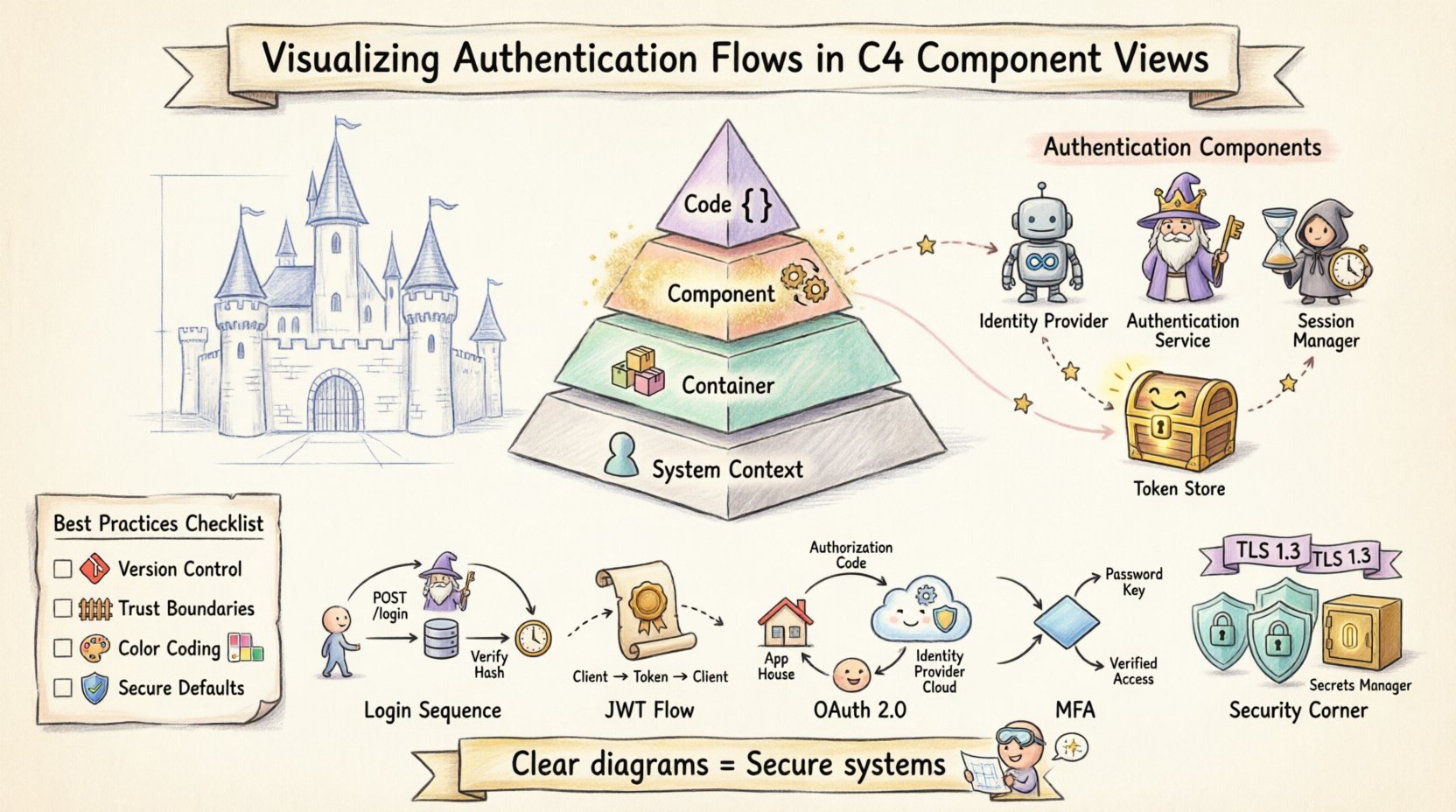

Модель C4 структурирует документацию архитектуры на четыре уровня абстракции:

- Контекст системы:Показывает систему как единую коробку и её взаимосвязи с людьми и другими системами.

- Контейнер:Разбивает систему на высокие уровни программных контейнеров (например, веб-приложения, мобильные приложения, микросервисы, базы данных).

- Компонент:Разбивает контейнеры на более мелкие, согласованные единицы функциональности.

- Код:Детализирует внутреннюю структуру классов и интерфейсов внутри компонентов.

Логика аутентификации настолько важна, что часто требует внимания на уровнях контейнера и компонента. Вид контейнера может показать, где находятся конечные точки аутентификации, но вид компонента раскрывает внутренние механизмы обработки и проверки учётных данных.

🔍 Почему компонентный вид для аутентификации?

Вид компонентов — это наиболее детализированный уровень, подходящий для документирования высокого уровня архитектуры. Он идеально подходит для аутентификации по нескольким причинам:

- Видимость логики:Он раскрывает конкретные службы, отвечающие за обработку запросов на вход, генерацию токенов и проверку сессий.

- Чёткость взаимодействия:Он уточняет, как фронтенд взаимодействует с бэкенд-сервисами безопасности.

- Определение границ:Он помогает определить, что находится внутри доверенной системы, а что — снаружи.

При документировании аутентификации вы не просто рисуете коробки. Вы документируете поток конфиденциальных данных. Хорошо составленная диаграмма компонентов снижает неоднозначность относительно того, где хранятся секреты и как они перемещаются.

📦 Определение компонентов аутентификации

Чтобы эффективно визуализировать аутентификацию, сначала необходимо определить отдельные компоненты, участвующие в процессе. Эти компоненты следует называть в соответствии с их функцией, а не с реализацией.

Основные компоненты идентификации

- Поставщик удостоверений:Внешняя система, ответственная за выдачу учётных данных или токенов. Это может быть сторонний сервис или внутренний сервис.

- Сервис аутентификации:Внутренний компонент, ответственный за проверку учётных данных (например, проверка паролей по хешу).

- Менеджер сессий: Компонент, ответственный за создание, поддержание и уничтожение пользовательских сессий.

- Хранилище токенов: Хранилище для хранения выданных токенов, часто используется для обновления токенов или блокировки.

Внешние зависимости

Аутентификация редко происходит изолированно. Ваша диаграмма должна показывать взаимосвязь между вашими компонентами и внешними источниками идентификации.

| Тип компонента | Представление диаграммы | Пример метки |

|---|---|---|

| Внешняя система | Прямоугольник с иконкой «Внешний» или стилем границы | Поставщик удостоверений |

| База данных | Форма цилиндра | Хранилище учетных данных пользователя |

| Точка входа API | Коробка с указателями стрелок | Точка входа аутентификации |

🔄 Визуализация конкретных сценариев аутентификации

Статическая диаграмма показывает структуру, но поток добавляет динамический контекст. Для аутентификации необходимо показать, как данные перемещаются между компонентами. Используйте направленные стрелки для представления запросов и ответов.

1. Последовательность входа

Наиболее распространенный сценарий включает предоставление пользователем учетных данных. На диаграмме компонентов это выглядит как последовательность взаимодействий.

- Шаг 1: Компонент пользовательского интерфейса отправляет запрос в службу аутентификации.

- Шаг 2: Служба аутентификации запрашивает данные из хранилища пользователей.

- Шаг 3: Хранилище пользователей возвращает хешированные учетные данные.

- Шаг 4: Служба аутентификации проверяет хеш.

- Шаг 5: Служба аутентификации сигнализирует менеджеру сессий о создании сессии.

На диаграмме обозначьте эти стрелки протоколом или действием, напримерPOST /login или Проверить хэш.

2. Аутентификация на основе токенов (JWT)

Современные системы часто полагаются на веб-токены JSON (JWT). Это требует отображения процесса выдачи и проверки токенов.

- Выдача: Служба аутентификации генерирует токен после успешного входа.

- Передача: Токен отправляется клиенту (фронтенд).

- Проверка: Последующие запросы включают токен.

- Проверка: Шлюз API или специальный компонент аутентификации проверяет подпись.

При рисовании диаграммы различайте первоначальный запрос и последующие защищенные запросы. Используйте пунктирные линии для передачи токена, чтобы подчеркнуть, что это учетные данные, передаваемые клиентом, а не прямой вызов между системами.

3. Потоки OAuth 2.0

При интеграции с внешними поставщиками поток более сложный. Необходимо показать перенаправление пользователя.

- Перенаправление: Приложение отправляет пользователя к поставщику удостоверений.

- Обратный вызов: Поставщик удостоверений отправляет пользователя обратно с кодом авторизации.

- Обмен токеном: Приложение обменивает код на токен доступа.

На диаграмме изобразите поставщика удостоверений как внешний компонент. Нарисуйте петлю от приложения к поставщику и обратно. Четко обозначьте стрелку обратного вызова какКод авторизации.

4. Многофакторная аутентификация (MFA)

MFA вводит условный путь на вашей диаграмме. Вы должны представить это с помощью узла принятия решения или отдельного ответвления.

- Основная проверка: Проверка пароля.

- Вторичная проверка: Если MFA включено, направьте к компоненту MFA.

- Проверка: Компонент MFA проверяет код.

- Завершение: Только тогда активируется менеджер сессий.

Визуализация этого предотвращает предположение разработчиками, что один шаг достаточен для обеспечения безопасности. Это подчеркивает необходимость дополнительного компонента для второго фактора.

🔒 Аспекты безопасности на диаграммах

Диаграмма — это не просто карта данных; это карта доверия. Вы должны явно указать, где находятся границы безопасности.

Шифрование и транспортировка

Всегда указывайте, когда данные шифруются при передаче. Вы можете использовать значок замка рядом с линией соединения или пометить стрелку какHTTPS или TLS 1.3.

- В процессе передачи: Все коммуникации между компонентами и внешними системами должны быть помечены как зашифрованные.

- В состоянии покоя: Укажите, шифрует ли хранилище пользователей данные в состоянии покоя.

Хранение секретов

Одним из наиболее важных аспектов диаграмм аутентификации является указание мест хранения секретов.

- Менеджер секретов: Если вы используете специализированный сервис для ключей API или клиентских секретов, включите его как компонент.

- Переменные среды: Если секреты вводятся во время выполнения, укажите это в описании компонента.

- Никогда в коде: Убедитесь, что диаграмма не подразумевает, что секреты жестко закодированы. При необходимости используйте обобщенный компонент «Источник конфигурации».

🛑 Распространённые ошибки, которые следует избегать

При документировании потоков аутентификации легко внести путаницу. Вот распространённые ошибки и способы их исправления.

| Ошибки | Исправление |

|---|---|

| Общие метки | Используйте конкретные термины, такие как «Проверка токена», вместо «Обработка». |

| Отсутствующие внешние зависимости | Всегда показывайте, откуда берутся токены, даже если это внешний поставщик. |

| Пренебрежение токенами обновления | Включите поток обновления токенов, чтобы показать управление жизненным циклом. |

| Излишняя сложность в представлении | Сохраняйте фокус представления компонента на логике. Детали на уровне кода перемещайте в представление кода. |

📝 Лучшие практики документирования

Согласованность — ключ к поддерживаемой документации. Следуйте этим рекомендациям, чтобы обеспечить полезность ваших диаграмм в долгосрочной перспективе.

- Стандартизируйте обозначения:Выберите конкретный стиль для стрелок, рамок и иконок. Документируйте этот руководство по стилю.

- Контроль версий:Рассматривайте диаграммы как код. Храните их в системе контроля версий, чтобы отслеживать изменения в логике.

- Циклы проверки:Включайте обновления диаграмм в процесс проверки кода. Если логика аутентификации изменяется, диаграмма также должна измениться.

- Фокусируйтесь на границах доверия:Чётко обозначьте, где заканчивается доверие к системе и начинается внешняя среда.

- Используйте цвета умеренно:Если используете цвета, ограничьте их указанием состояний безопасности (например, красный — для конфиденциальных данных, зелёный — для публичных). Избегайте использования цвета как основного способа различения.

🧠 Подробный пример потока: Регистрация пользователя

Чтобы проиллюстрировать необходимую глубину, рассмотрим поток регистрации. Это включает создание нового идентификатора.

- Ввод пользователя: Компонент регистрации получает электронную почту и пароль.

- Проверка: Компонент проверяет формат (регулярное выражение для электронной почты, сложность пароля).

- Проверка уникальности: Компонент запрашивает хранилище пользователей, чтобы убедиться, что электронный адрес не существует.

- Хеширование: Компонент генерирует хеш пароля с солью.

- Хранение: Компонент записывает новую запись в хранилище пользователей.

- Проверка: Компонент отправляет токен подтверждения через сервис электронной почты.

На диаграмме убедитесь, что сервис электронной почты отображается как внешняя зависимость. Это уточняет, что пользователь не сможет получить доступ к учетной записи, пока не будет завершена внешняя операция.

🧠 Подробный пример потока: Обновление токена

Токены доступа истекают. Механизм обновления часто игнорируется на диаграммах, но имеет решающее значение для удобства использования и безопасности.

- Запрос: Клиент отправляет токен обновления в службу аутентификации.

- Проверка: Служба аутентификации проверяет действительность токена и время «не ранее».

- Аннулирование: Если токен уже использовался или аннулирован, запрос отклоняется.

- Выдача: Генерируются новые токены доступа и обновления.

- Смена: Старый токен обновления отменяется, чтобы предотвратить атаки повторной передачи.

Четко обозначьте шаг «Смена». Это указывает на лучшую практику безопасности, при которой токены не просто повторно используются, а сменяются.

🧠 Подробный пример потока: Отмена сессии

Выход из системы — это не просто закрытие окна. Это включает очистку состояния на стороне сервера.

- Запрос: Клиент отправляет запрос на выход из системы.

- Черный список токенов: Служба аутентификации добавляет токен в хранилище черного списка.

- Удаление сессии: Менеджер сессий удаляет данные сессии.

- Ответ: Клиент уведомляется о том, что сеанс завершен.

Этот процесс гарантирует, что украденный токен не может быть использован после выхода пользователя. Это критически важный элемент архитектуры безопасности.

📊 Сравнение стратегий аутентификации на диаграммах

Разные стратегии требуют различных диаграммных представлений. Понимание этих различий помогает выбрать правильный вид.

| Стратегия | Фокус диаграммы | Ключевой компонент |

|---|---|---|

| На основе сессии | Хранение на стороне сервера | Хранилище сессий |

| На основе токенов | Криптографическая подпись | Генератор токенов |

| Третьи стороны | Перенаправление и обратный вызов | Поставщик удостоверений |

🚀 Заключение по визуализации

Визуализация потоков аутентификации — это больше, чем просто рисование прямоугольников. Это способ коммуникации положения в области безопасности и целостности данных. Следуя модели C4 и фокусируясь на представлении компонентов, вы создаете документ, полезный как для разработчиков, так и для аудиторов безопасности.

Помните, что нужно поддерживать диаграмму в актуальном состоянии. По мере того как требования к аутентификации меняются, ваше визуальное представление должно развиваться вместе с ними. Четкие диаграммы снижают когнитивную нагрузку для новых членов команды и служат опорной точкой при реагировании на инциденты.

Когда вы рисуете линию соединения, задайте себе вопрос: «Представляет ли эта линия доверенный канал связи?» Когда вы рисуете прямоугольник, задайте себе вопрос: «Обрабатывает ли этот компонент конфиденциальные данные?» Эти вопросы помогут вам создавать диаграммы, которые не просто выглядят красиво, но и безопасны и точны.

Следуя этим рекомендациям, вы обеспечиваете, что документация архитектуры остается живым активом. Она превращается в инструмент понимания, а не просто в запись прошлого. Такой подход способствует формированию культуры осознанности безопасности в команде разработчиков.

- Инструмент диаграмм C4 от Visual Paradigm — легко визуализируйте архитектуру программного обеспечения: Этот ресурс подчеркивает инструмент, который позволяет архитекторам программного обеспечения создавать четкие, масштабируемые и поддерживаемые диаграммы систем с использованием методологии моделирования C4.

- Полное руководство по визуализации модели C4 с использованием инструментов искусственного интеллекта от Visual Paradigm: Это руководство объясняет, как использовать искусственный интеллект для автоматизации и улучшения визуализации модели C4 для более умного проектирования архитектуры.

- Использование AI C4 Studio от Visual Paradigm для упрощения документации архитектуры: Исследование AI-улучшенной C4 Studio, которая позволяет командам создавать чистую, масштабируемую и легко поддерживаемую документацию архитектуры программного обеспечения.

- Руководство для начинающих по диаграммам модели C4: Пошаговое руководство, разработанное для помощи начинающим в создании диаграмм модели C4 на всех четырех уровнях абстракции: Контекст, Контейнеры, Компоненты и Код.

- Идеальный гид по C4-PlantUML Studio: революция в проектировании архитектуры программного обеспечения: В этой статье рассматривается интеграция автоматизации, управляемой ИИ, с гибкостью PlantUML, чтобы упростить процесс проектирования архитектуры программного обеспечения.

- Полное руководство по C4-PlantUML Studio с ИИ от Visual Paradigm: Подробное руководство, объясняющее, как эта специализированная студия преобразует естественный язык в точные многослойные диаграммы C4.

- C4-PlantUML Studio: генератор диаграмм C4 с ИИ: Обзор функций описывает инструмент ИИ, который автоматически генерирует диаграммы архитектуры программного обеспечения C4 непосредственно из простых текстовых описаний.

- Полное руководство: генерация и редактирование диаграмм компонентов C4 с помощью чат-бота с ИИ: Практическое руководство, демонстрирующее, как использовать чат-бота с ИИ для генерации и улучшения диаграмм компонентов C4 на основе реального примера.

- Выпуск поддержки полной модели C4 от Visual Paradigm: Официальное сообщение о включении полной поддержки модели C4 для управления диаграммами архитектуры на нескольких уровнях абстракции в рамках платформы.

- Генератор модели C4 с ИИ: автоматизация диаграмм для команд DevOps и облачных команд: В этой статье рассматривается, как диалоговые запросы ИИ автоматизируют весь жизненный цикл моделирования C4, обеспечивая согласованность и скорость для технических команд.