आर्किटेक्चर आरेख सॉफ्टवेयर प्रणालियों के लिए ब्लूप्रिंट के रूप में कार्य करते हैं। वे टीमों द्वारा समझने, चर्चा करने और आधार बनाने के लिए अमूर्त तर्क को दृश्य संरचनाओं में बदलते हैं। जबकि C4 मॉडल सॉफ्टवेयर आर्किटेक्चर के दस्तावेजीकरण के लिए एक संरचित दृष्टिकोण प्रदान करता है, सुरक्षा-महत्वपूर्ण प्रक्रियाओं जैसे प्रमाणीकरण का प्रतिनिधित्व करते समय विशिष्ट चुनौतियाँ उत्पन्न होती हैं। एक सामान्य घटक आरेख आइडेंटिटी सत्यापन, टोकन आदान-प्रदान और सत्र प्रबंधन के तार्किक विवरणों को छोड़ देता है।

यह मार्गदर्शिका C4 घटक दृश्य के भीतर प्रमाणीकरण प्रवाहों के प्रतिनिधित्व करने के तरीकों को विस्तार से बताती है। हम आरेख तत्वों के अर्थपूर्ण अर्थ, सुरक्षा सीमाओं को परिभाषित करने के तरीके और विशेष उपकरणों पर निर्भर न करते हुए जटिल पहचान तर्क को मानचित्रित करने के उत्तम व्यवहारों का अध्ययन करेंगे। लक्ष्य आपके दस्तावेजीकरण में स्पष्टता, सटीकता और रखरखाव योग्यता है।

🧩 C4 मॉडल के संदर्भ को समझना

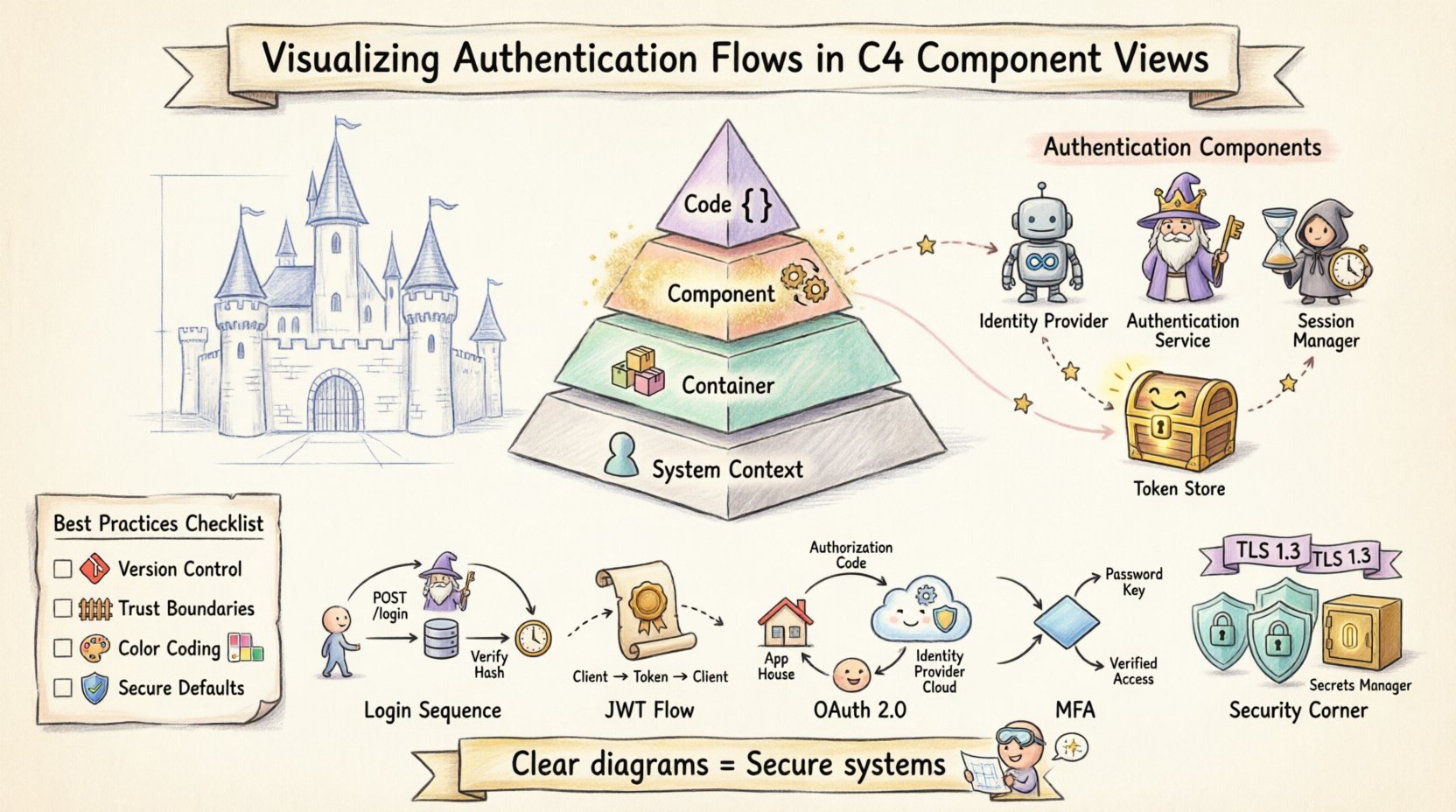

C4 मॉडल आर्किटेक्चर दस्तावेजीकरण को चार स्तरों के अमूर्तता में व्यवस्थित करता है:

- प्रणाली संदर्भ:प्रणाली को एक एकल बॉक्स के रूप में दिखाता है और लोगों और अन्य प्रणालियों के साथ इसके संबंधों को दर्शाता है।

- कंटेनर:प्रणाली को उच्च-स्तरीय सॉफ्टवेयर कंटेनरों (उदाहरण के लिए, वेब एप्लिकेशन, मोबाइल एप्लिकेशन, माइक्रोसर्विसेज, डेटाबेस) में बांटता है।

- घटक:कंटेनरों को कार्यक्षमता के छोटे, संगठित इकाइयों में विघटित करता है।

- कोड:घटकों के भीतर क्लासेज और इंटरफेस की आ inter्निर्माण संरचना का विवरण देता है।

प्रमाणीकरण तर्क इतना महत्वपूर्ण है कि इसे अक्सर कंटेनर और घटक स्तरों पर ध्यान देने की आवश्यकता होती है। कंटेनर दृश्य बता सकता है कि प्रमाणीकरण एंडपॉइंट कहाँ स्थित हैं, लेकिन घटक दृश्य यह बताता है कि प्रमाणपत्रों को कैसे प्रसंस्कृत और सत्यापित किया जाता है।

🔍 प्रमाणीकरण के लिए घटक दृश्य क्यों?

घटक दृश्य उच्च-स्तरीय आर्किटेक्चर दस्तावेजीकरण के लिए उपयुक्त सबसे विस्तृत स्तर है। इसे प्रमाणीकरण के लिए आदर्श बनाते हैं कई कारणों से:

- तर्क दृश्यता:यह विशिष्ट सेवाओं को उजागर करता है जो लॉगिन अनुरोधों, टोकन उत्पादन और सत्र सत्यापन को संभालती हैं।

- अंतरक्रिया स्पष्टता:यह स्पष्ट करता है कि फ्रंट-एंड बैक-एंड सुरक्षा सेवाओं के साथ कैसे बातचीत करता है।

- सीमा परिभाषा:यह यह परिभाषित करने में मदद करता है कि विश्वसनीय प्रणाली के भीतर क्या है और क्या बाहरी है।

जब आप प्रमाणीकरण के बारे में दस्तावेजीकरण करते हैं, तो आप सिर्फ बॉक्स बना रहे हैं। आप संवेदनशील डेटा के प्रवाह को दस्तावेजीकृत कर रहे हैं। एक अच्छी तरह से बनाया गया घटक आरेख यह स्पष्ट करता है कि रहस्य कहाँ संग्रहीत हैं और वे कैसे यात्रा करते हैं।

📦 प्रमाणीकरण घटकों को परिभाषित करना

प्रमाणीकरण को प्रभावी ढंग से दृश्यीकृत करने के लिए, आपको प्रक्रिया में भाग लेने वाले अलग-अलग घटकों की पहचान करना होगा। इन घटकों के नाम उनके कार्य को दर्शाना चाहिए, उनके कार्यान्वयन को नहीं।

मूल पहचान घटक

- पहचान प्रदाता:प्रमाणपत्र या टोकन जारी करने के लिए उत्तरदायी बाहरी प्रणाली। यह एक तीसरे पक्ष की सेवा या आंतरिक सेवा हो सकती है।

- प्रमाणीकरण सेवा:प्रमाणपत्रों के सत्यापन के लिए उत्तरदायी आंतरिक घटक (उदाहरण के लिए, पासवर्ड को हैश के खिलाफ जांचना)।

- सत्र प्रबंधक: एक घटक जो उपयोगकर्ता सत्रों के निर्माण, बनाए रखने और नष्ट करने के लिए जिम्मेदार है।

- टोकन स्टोर: जारी किए गए टोकनों को संग्रहीत करने के लिए एक भंडार, जिसका उपयोग अक्सर रिफ्रेश टोकन या ब्लैकलिस्टिंग के लिए किया जाता है।

बाहरी निर्भरताएं

प्रामाणीकरण अक्सर स्वतंत्र रूप से नहीं होता है। आपके चित्र में आपके घटकों और बाहरी पहचान स्रोतों के बीच संबंध को दिखाना आवश्यक है।

| घटक प्रकार | आरेख प्रतिनिधित्व | उदाहरण लेबल |

|---|---|---|

| बाहरी प्रणाली | “बाहरी” आइकन या सीमा शैली वाला आयत | पहचान प्रदाता |

| डेटाबेस | सिलेंडर आकृति | उपयोगकर्ता प्रमाण पत्र स्टोर |

| एपीआई एंडपॉइंट | तीर संकेतक वाला बॉक्स | प्रामाणीकरण एंडपॉइंट |

🔄 विशिष्ट प्रामाणीकरण प्रवाहों का दृश्यीकरण

एक स्थिर आरेख संरचना दिखाता है, लेकिन एक प्रवाह गतिशील संदर्भ जोड़ता है। प्रामाणीकरण के लिए, आपको घटकों के बीच डेटा के आवागमन को दिखाने की आवश्यकता है। कॉल और प्रतिक्रिया का प्रतिनिधित्व करने के लिए दिशात्मक तीरों का उपयोग करें।

1. लॉगिन क्रम

सबसे आम प्रवाह में उपयोगकर्ता प्रमाण पत्र प्रदान करना शामिल होता है। घटक आरेख में, यह बातचीत के क्रम के रूप में दिखाई देता है।

- चरण 1: फ्रंटएंड घटक प्रामाणीकरण सेवा को एक अनुरोध भेजता है।

- चरण 2: प्रामाणीकरण सेवा उपयोगकर्ता स्टोर से प्रश्न करती है।

- चरण 3: उपयोगकर्ता स्टोर हैश किए गए प्रमाण पत्र लौटाता है।

- चरण 4: प्रामाणीकरण सेवा हैश की पुष्टि करती है।

- चरण 5: प्रामाणिकता सेवा सत्र प्रबंधक को एक सत्र बनाने के लिए संकेत भेजती है।

आरेख में, इन तीरों को प्रोटोकॉल या क्रिया, जैसे कि, के साथ लेबल करेंPOST /login या हैश की पुष्टि करें.

2. टोकन-आधारित प्रामाणिकता (JWT)

आधुनिक प्रणालियाँ अक्सर JSON वेब टोकन (JWT) पर निर्भर करती हैं। इसके लिए जारीकरण और प्रमाणीकरण प्रवाह को दिखाने की आवश्यकता होती है।

- जारीकरण: प्रामाणिकता सेवा सफल लॉगिन के बाद टोकन उत्पन्न करती है।

- स्थानांतरण: टोकन क्लाइंट (फ्रंटएंड) को भेजा जाता है।

- प्रमाणीकरण: बाद के अनुरोधों में टोकन शामिल होता है।

- पुष्टि: API गेटवे या एक विशिष्ट प्रामाणिकता घटक हस्ताक्षर की पुष्टि करता है।

जब इसे बनाते हैं, तो प्रारंभिक अनुरोध और बाद के सुरक्षित अनुरोधों के बीच अंतर करें। टोकन स्थानांतरण के लिए बिंदीदार रेखाओं का उपयोग करें ताकि यह संकेत मिले कि यह क्लाइंट द्वारा पारित एक प्रमाणपत्र है, न कि सीधे सिस्टम-टू-सिस्टम कॉल।

3. OAuth 2.0 प्रवाह

बाहरी प्रदाताओं के साथ एकीकरण करते समय, प्रवाह अधिक जटिल होता है। आपको उपयोगकर्ता एजेंट के पुनर्निर्देशन को दिखाना होगा।

- पुनर्निर्देश: एप्लिकेशन उपयोगकर्ता को पहचान प्रदाता के पास भेजता है।

- कॉलबैक: पहचान प्रदाता उपयोगकर्ता को एक प्राधिकरण कोड के साथ वापस भेजता है।

- टोकन विनिमय: एप्लिकेशन कोड का विनिमय एक पहुंच टोकन के लिए करता है।

आरेख में, पहचान प्रदाता को एक बाहरी घटक के रूप में दर्शाएं। एप्लिकेशन से प्रदाता तक और वापस एक लूप बनाएं। कॉलबैक तीर को स्पष्ट रूप से इसके साथ लेबल करेंप्राधिकरण कोड.

4. बहु-कारक प्रामाणिकता (MFA)

एमएफए आपके आरेख में एक शर्ती रास्ता लाता है। आप इसे निर्णय नोड या अलग शाखा के उपयोग से दर्शाना चाहिए।

- प्राथमिक जांच: पासवर्ड सत्यापन।

- द्वितीयक जांच: यदि एमएफए सक्षम है, तो एमएफए कंपोनेंट की ओर रास्ता बनाएं।

- सत्यापन: एमएफए कंपोनेंट कोड की सत्यापन करता है।

- पूर्णता: केवल उसी समय सेशन मैनेजर सक्रिय होता है।

इसका दृश्यीकरण विकासकर्ताओं को यह मानने से रोकता है कि सुरक्षा के लिए एक ही चरण पर्याप्त है। यह दूसरे कारक के लिए आवश्यक अतिरिक्त घटक को उजागर करता है।

🔒 आरेखों में सुरक्षा पर विचार

एक आरेख केवल डेटा का नक्शा नहीं है; यह विश्वास का नक्शा है। आपको स्पष्ट रूप से चिह्नित करना होगा कि सुरक्षा सीमाएं कहाँ मौजूद हैं।

एन्क्रिप्शन और परिवहन

हमेशा इंगित करें जब डेटा प्रसार में एन्क्रिप्ट किया जाता है। आप कनेक्शन लाइन के पास एक ताला आइकन का उपयोग कर सकते हैं या तीर को लेबल कर सकते हैं HTTPS या TLS 1.3.

- प्रसार में: कंपोनेंट्स और बाहरी प्रणालियों के बीच सभी संचार को एन्क्रिप्ट किया गया चिह्नित किया जाना चाहिए।

- आराम करते समय: इंगित करें कि क्या यूजर स्टोर डेटा को आराम करते समय एन्क्रिप्ट करता है।

रहस्यों का भंडारण

प्रमाणीकरण आरेखों के सबसे महत्वपूर्ण पहलुओं में से एक यह दिखाना है कि रहस्यों को कहाँ भंडारित किया जाता है।

- रहस्य प्रबंधक: यदि आप API कुंजियों या क्लाइंट रहस्यों के लिए एक निर्दिष्ट सेवा का उपयोग करते हैं, तो इसे एक कंपोनेंट के रूप में शामिल करें।

- पर्यावरण चर: यदि रहस्य समय पर निवेश किए जाते हैं, तो इसे कंपोनेंट विवरण में नोट करें।

- कभी कोड में नहीं: सुनिश्चित करें कि आरेख रहस्यों के हार्डकोड किए जाने का इशारा न करे। आवश्यकता पड़ने पर एक सामान्य “कॉन्फ़िगरेशन स्रोत” कंपोनेंट का उपयोग करें।

🛑 बचने के लिए सामान्य गलतियाँ

प्रमाणीकरण प्रवाह के दस्तावेजीकरण के समय भ्रम उत्पन्न करना आसान है। यहाँ सामान्य गलतियाँ और उन्हें सुधारने के तरीके हैं।

| गलती | सुधार |

|---|---|

| सामान्य लेबल | “Process” के बजाय “Validate Token” जैसे विशिष्ट शब्दों का उपयोग करें। |

| बाहरी निर्भरताओं का अभाव | हमेशा यह दिखाएं कि टोकन कहाँ से आते हैं, भले ही यह एक बाहरी प्रदाता हो। |

| रिफ्रेश टोकन को नजरअंदाज करना | जीवनचक्र प्रबंधन को दिखाने के लिए टोकन नवीनीकरण के प्रवाह को शामिल करें। |

| दृश्य को अत्यधिक जटिल बनाना | कंपोनेंट दृश्य को तर्क पर केंद्रित रखें। कोड स्तर की विवरणों को कोड दृश्य में स्थानांतरित करें। |

📝 दस्तावेजीकरण के लिए सर्वोत्तम प्रथाएँ

रखरखाव योग्य दस्तावेजीकरण के लिए सुसंगतता महत्वपूर्ण है। आपके आरेखों को समय के साथ उपयोगी बनाए रखने के लिए इन दिशानिर्देशों का पालन करें।

- नोटेशन को मानकीकृत करें:तीरों, बॉक्स और आइकन के लिए एक विशिष्ट शैली तय करें। इस शैली गाइड को दस्तावेज़ित करें।

- संस्करण नियंत्रण:आरेखों को कोड के रूप में मानें। तर्क में परिवर्तनों को ट्रैक करने के लिए उन्हें संस्करण नियंत्रण में स्टोर करें।

- समीक्षा चक्र:अपनी कोड समीक्षा प्रक्रिया में आरेख अपडेट शामिल करें। यदि प्रमाणीकरण तर्क में परिवर्तन होता है, तो आरेख में भी परिवर्तन होना चाहिए।

- विश्वास सीमाओं पर ध्यान केंद्रित करें:स्पष्ट रूप से चिह्नित करें कि सिस्टम विश्वास कहाँ समाप्त होता है और बाहरी पर्यावरण कहाँ शुरू होता है।

- रंग का संतुलित उपयोग करें:यदि रंगों का उपयोग कर रहे हैं, तो उन्हें सुरक्षा स्थितियों को दर्शाने के लिए सीमित रखें (उदाहरण के लिए, संवेदनशील डेटा के लिए लाल, सार्वजनिक के लिए हरा)। रंग का प्राथमिक अंतर बनाने के लिए उपयोग न करें।

🧠 विस्तृत प्रवाह उदाहरण: उपयोगकर्ता पंजीकरण

आवश्यक गहराई को समझाने के लिए, पंजीकरण प्रवाह को देखें। इसमें एक नई पहचान बनाना शामिल है।

- उपयोगकर्ता इनपुट: पंजीकरण कंपोनेंट ईमेल और पासवर्ड प्राप्त करता है।

- सत्यापन: कंपोनेंट फॉर्मेट की जाँच करता है (ईमेल रेगेक्स, पासवर्ड की ताकत)।

- अद्वितीयता जांच: घटक उपयोगकर्ता स्टोर को प्रश्न करता है ताकि सुनिश्चित किया जा सके कि ईमेल मौजूद नहीं है।

- हैशिंग: घटक पासवर्ड का नमक युक्त हैश उत्पन्न करता है।

- स्टोरेज: घटक नई रिकॉर्ड को उपयोगकर्ता स्टोर में लिखता है।

- सत्यापन: घटक ईमेल सेवा के माध्यम से सत्यापन टोकन भेजता है।

आरेख में सुनिश्चित करें कि ईमेल सेवा बाहरी निर्भरता के रूप में दिखाई दे। इससे स्पष्ट होता है कि उपयोगकर्ता खाते तक पहुंच तब तक नहीं कर सकता जब तक बाहरी चरण पूरा नहीं हो जाता।

🧠 विस्तृत प्रवाह उदाहरण: टोकन ताजा करना

एक्सेस टोकन समाप्त हो जाते हैं। ताजा करने की तकनीक आरेखों में अक्सर नजरअंदाज की जाती है, लेकिन यह उपयोगकर्ता अनुभव और सुरक्षा के लिए आवश्यक है।

- अनुरोध: क्लाइंट ऑथ सेवा को एक ताजा करने वाला टोकन भेजता है।

- सत्यापन: ऑथ सेवा टोकन की वैधता और नहीं-पहले समय की जांच करती है।

- रद्द करना: यदि टोकन का उपयोग किया गया है या रद्द कर दिया गया है, तो अनुरोध को अस्वीकार कर दिया जाता है।

- जारी करना: नए एक्सेस और ताजा करने वाले टोकन उत्पन्न किए जाते हैं।

- घूर्णन: पुराने ताजा करने वाले टोकन को अमान्य कर दिया जाता है ताकि पुनरावृत्ति हमले को रोका जा सके।

“घूर्णन” चरण को स्पष्ट रूप से लेबल करें। इससे सुरक्षा बेस्ट प्रैक्टिस का संकेत मिलता है जहां टोकनों का उपयोग केवल दोहराया नहीं जाता बल्कि घूमाया जाता है।

🧠 विस्तृत प्रवाह उदाहरण: सत्र अमान्य करना

लॉगआउट केवल एक विंडो बंद करना नहीं है। इसमें सर्वर-साइड राज्य साफ करना शामिल होता है।

- अनुरोध: क्लाइंट लॉगआउट अनुरोध भेजता है।

- टोकन ब्लैकलिस्ट: ऑथ सेवा टोकन को ब्लैकलिस्ट स्टोर में जोड़ती है।

- सत्र हटाना: सत्र प्रबंधक सत्र डेटा को हटा देता है।

- प्रतिक्रिया: क्लाइंट को सूचित किया जाता है कि सत्र समाप्त कर दिया गया है।

इस प्रवाह सुनिश्चित करता है कि चोरी किए गए टोकन का उपयोग उपयोगकर्ता लॉग आउट करने के बाद नहीं किया जा सकता है। यह सुरक्षा संरचना का एक महत्वपूर्ण घटक है।

📊 आरेखों में प्रमाणीकरण रणनीतियों की तुलना

विभिन्न रणनीतियों के लिए विभिन्न आरेखीय प्रतिनिधित्व की आवश्यकता होती है। इन अंतरों को समझने में आपको सही दृश्य चुनने में मदद मिलती है।

| रणनीति | आरेख का केंद्र | मुख्य घटक |

|---|---|---|

| सत्र-आधारित | सर्वर-पक्ष भंडारण | सत्र भंडारण |

| टोकन-आधारित | क्रिप्टोग्राफिक हस्ताक्षर | टोकन उत्पादक |

| तृतीय पक्ष | पुनर्निर्देशन और कॉलबैक | पहचान प्रदाता |

📊 दृश्यीकरण पर निष्कर्ष

प्रमाणीकरण प्रवाह को दृश्यीकृत करना बॉक्स बनाने से अधिक है। यह सुरक्षा स्थिति और डेटा अखंडता को संचारित करने के बारे में है। C4 मॉडल का पालन करने और घटक दृश्य पर ध्यान केंद्रित करने से आप एक दस्तावेज बनाते हैं जो डेवलपर्स और सुरक्षा ऑडिटर्स दोनों के लिए उपयोगी होता है।

आरेख को अपडेट रखने का ध्यान रखें। जैसे-जैसे प्रमाणीकरण आवश्यकताएं विकसित होती हैं, आपके दृश्य प्रतिनिधित्व को उनके साथ विकसित होना चाहिए। स्पष्ट आरेख नए सदस्यों के लिए मानसिक भार को कम करते हैं और घटना प्रतिक्रिया के दौरान एक संदर्भ बिंदु प्रदान करते हैं।

जब आप एक संबंध रेखा बनाते हैं, तो खुद से पूछें: ‘क्या यह रेखा एक विश्वसनीय संचार चैनल का प्रतिनिधित्व करती है?’ जब आप एक बॉक्स बनाते हैं, तो पूछें: ‘क्या इस घटक को संवेदनशील डेटा का संभाल करना है?’ इन प्रश्नों के जवाब आपको ऐसे आरेखों की ओर ले जाएंगे जो सिर्फ सुंदर नहीं, बल्कि सुरक्षित और सटीक हों।

इन दिशानिर्देशों का पालन करने से आप सुनिश्चित करते हैं कि आपका आर्किटेक्चर दस्तावेज एक जीवंत संपत्ति बना रहे। यह एक समझ के उपकरण बन जाता है, केवल अतीत के रिकॉर्ड के रूप में नहीं। इस दृष्टिकोण से विकास टीम में सुरक्षा जागरूकता की संस्कृति विकसित होती है।

- विजुअल पैराडाइम द्वारा C4 आरेख टूल – सॉफ्टवेयर आर्किटेक्चर को आसानी से दृश्यीकृत करें: इस संसाधन में एक उपकरण की ओर ध्यान आकर्षित किया गया है जो सॉफ्टवेयर आर्किटेक्ट्स को C4 मॉडलिंग तकनीक का उपयोग करके स्पष्ट, स्केलेबल और रखरखाव योग्य प्रणाली आरेख बनाने में सक्षम बनाता है।

- विजुअल पैराडाइम के AI उपकरणों का उपयोग करके C4 मॉडल दृश्यीकरण का अंतिम मार्गदर्शिका: इस मार्गदर्शिका में बताया गया है कि कृत्रिम बुद्धिमत्ता का उपयोग करके C4 मॉडल के दृश्यीकरण को स्वचालित और बढ़ाया जा सकता है, जिससे बेहतर आर्किटेक्चर डिजाइन हो सके।

- सुगम आर्किटेक्चर दस्तावेजीकरण के लिए विजुअल पैराडाइम के AI C4 स्टूडियो का उपयोग करना: AI-सुधारित C4 स्टूडियो का अन्वेषण, जो टीमों को साफ, स्केलेबल और बहुत अधिक रखरखाव योग्य सॉफ्टवेयर आर्किटेक्चर दस्तावेजीकरण बनाने की अनुमति देता है।

- C4 मॉडल आरेखों के लिए शुरुआती गाइड: शुरुआती उपयोगकर्ताओं को सभी चार स्तरों पर C4 मॉडल आरेख बनाने में मदद करने के लिए चरण-दर-चरण ट्यूटोरियल, जैसे: संदर्भ, कंटेनर, घटक और कोड।

- C4-PlantUML Studio का अंतिम मार्गदर्शिका: सॉफ्टवेयर आर्किटेक्चर डिज़ाइन को बदलना: यह लेख AI-चालित स्वचालन के एकीकरण और PlantUML की लचीलापन के बारे में बात करता है, जो सॉफ्टवेयर आर्किटेक्चर डिज़ाइन प्रक्रिया को सुगम बनाता है।

- Visual Paradigm के AI-संचालित C4 PlantUML स्टूडियो के लिए एक व्यापक मार्गदर्शिका: एक विस्तृत मार्गदर्शिका जो बताती है कि इस विशेष स्टूडियो कैसे प्राकृतिक भाषा को सटीक, परतदार C4 आरेखों में बदलता है।

- C4-PlantUML स्टूडियो: AI-संचालित C4 आरेख जनरेटर: इस फीचर ओवरव्यू में एक AI टूल का वर्णन किया गया है जो सरल पाठ विवरणों से सीधे C4 सॉफ्टवेयर आर्किटेक्चर आरेख बनाता है।

- व्यापक ट्यूटोरियल: AI चैटबॉट के साथ C4 कंपोनेंट आरेख बनाना और संपादित करना: एक हाथ से काम करने वाला ट्यूटोरियल जो एक वास्तविक दुनिया के केस स्टडी के माध्यम से AI-संचालित चैटबॉट का उपयोग करके C4 कंपोनेंट आरेख बनाने और सुधारने के तरीके को दिखाता है।

- Visual Paradigm पूर्ण C4 मॉडल समर्थन रिलीज़: प्लेटफॉर्म के भीतर विभिन्न स्तरों पर अबstraction के स्तरों पर आर्किटेक्चर आरेखों को प्रबंधित करने के लिए व्यापक C4 मॉडल समर्थन के शामिल होने के संबंध में एक आधिकारिक घोषणा।

- C4 मॉडल AI जनरेटर: DevOps और क्लाउड टीमों के लिए आरेखों को स्वचालित करना: यह लेख बताता है कि बातचीत वाले AI प्रॉम्प्ट्स पूरी C4 मॉडलिंग जीवनचक्र को स्वचालित कैसे करते हैं, तकनीकी टीमों के लिए सुसंगतता और गति सुनिश्चित करते हैं।