Диаграммы архитектуры служат чертежом для программных систем. Они преобразуют абстрактную логику в визуальные структуры, которые команды могут понять, обсудить и использовать для дальнейшей разработки.

Краткий вывод: Это руководство предлагает практические стратегии, не зависящие от инструментов, для представления логики аутентификации в рамках представления компонентов C4 — помогая командам документировать критически важные процессы безопасности с ясностью, точностью и долгосрочной поддерживаемостью.

🧩 Понимание контекста модели C4

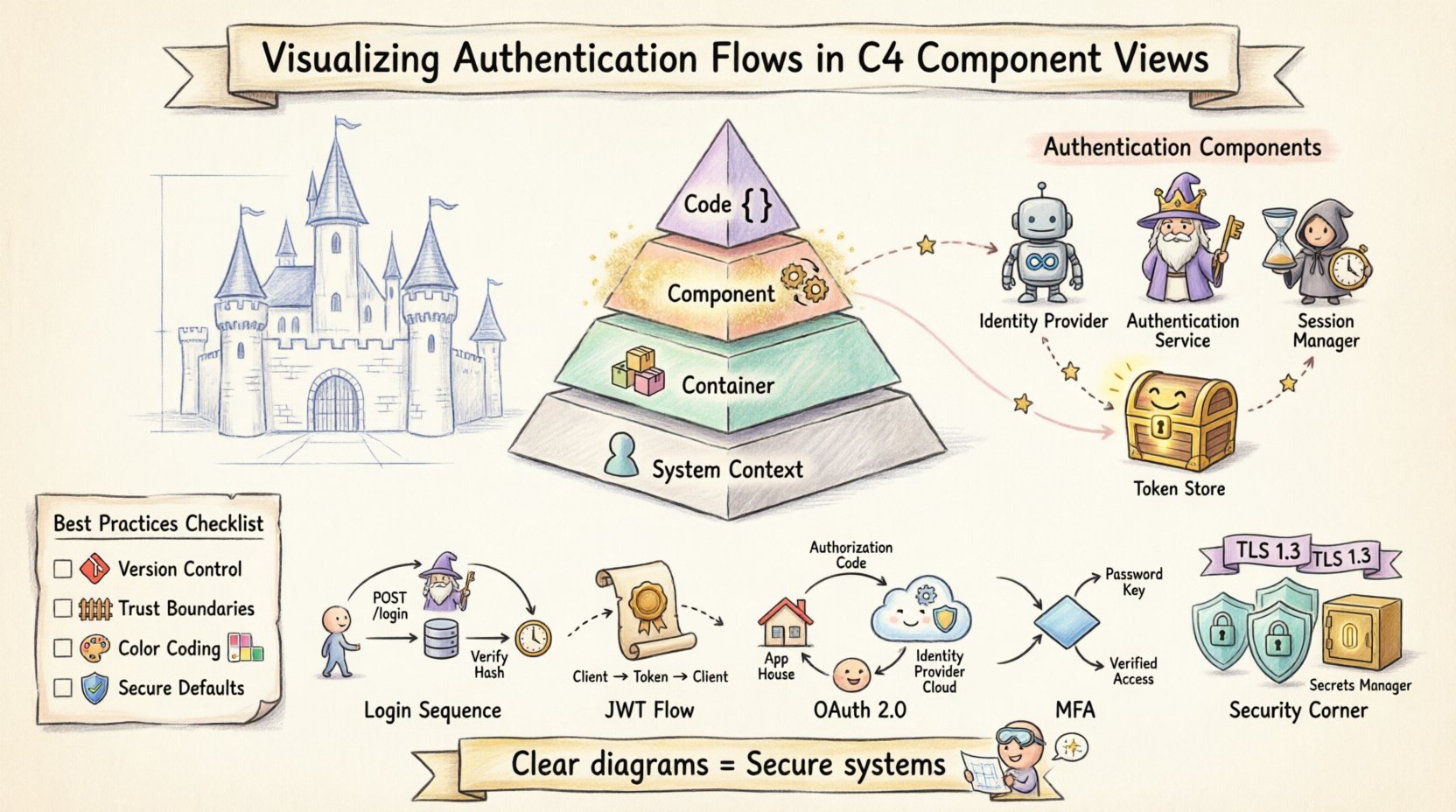

Модель C4 структурирует документацию архитектуры по четырем постепенно усложняющимся уровням абстракции [[8]]:

| Уровень | Фокус | Типичная аудитория |

|---|---|---|

| Контекст системы | Система как единый блок + отношения с людьми/внешними системами | Руководители, заинтересованные стороны |

| Контейнер | Высокоуровневые программные контейнеры (веб-приложения, API, базы данных, мобильные приложения) | Архитекторы, DevOps-инженеры |

| Компонент | Связные функциональные единицывнутриконтейнеров | Разработчики, инженеры по безопасности |

| Код | Классы, интерфейсы и внутренняя структура | Разработчики, реализующие функции |

Логика аутентификации настолько важна, что требует внимания на уровнеи уровня контейнера, и уровня компонента. Хотя представление контейнера может показатьгденаходятся точки входа аутентификации, представление компонентов раскрываетвнутреннюю механикутого, как обрабатываются, проверяются и защищаются учетные данные.

💡 Совет профессионала: Начните с уровня 1 (контекст системы) и переходите вниз — это гарантирует, что ваши диаграммы компонентов будут оставаться в рамках делового контекста [[2]].

🔍 Почему именно вид компонентов для аутентификации?

Вид компонентов обеспечивает идеальный баланс при документировании аутентификации: достаточно детализированный, чтобы раскрыть логику безопасности, но при этом достаточно абстрактный, чтобы оставаться поддерживаемым.

Ключевые преимущества:

| Выгода | Почему это важно для аутентификации |

|---|---|

| Видимость логики | Выявляет службы, отвечающие за вход, генерацию токенов и проверку сессий |

| Четкость взаимодействия | Уточняет коммуникацию между клиентской частью и службами безопасности на стороне сервера |

| Определение границ | Явно обозначает границы доверенных систем по сравнению с внешними зависимостями |

| Аудит безопасности | Предоставляет ориентир для моделирования угроз и проверок соответствия |

При документировании аутентификации вы не просто рисуете прямоугольники — вы документируете поток конфиденциальных данных. Хорошо составленная диаграмма компонентов снижает неоднозначность относительно того, где хранятся секреты, как они перемещаются и кто может к ним получить доступ.

🎯 Наилучшая практика: Ограничьте охват до 6–12 компонентов на диаграмму. Если ваша система аутентификации сложная, создайте специализированные поддиаграммы (например, «Срез аутентификации») [[1]].

📦 Определение компонентов аутентификации

Чтобы эффективно визуализировать аутентификацию, выявите отдельные компоненты по функции, а не по реализации.

Основные компоненты идентификации

| Компонент | Ответственность | Типичные взаимодействия |

|---|---|---|

| Поставщик удостоверений | Выдает учетные данные/токены (внешние или внутренние) | Перенаправления OAuth, выдача токенов |

| Служба аутентификации | Проверяет учетные данные (хеширование паролей, двухфакторная аутентификация) | Запрашивает хранилище пользователей, сигнализирует менеджеру сессий |

| Менеджер сессий | Создает, поддерживает и уничтожает сессии пользователей | Читает/записывает состояние сессии, интегрируется с кэшем |

| Хранилище токенов | Хранилище для обновления токенов, черные списки | Проверяет отзыв токенов, поддерживает смену |

| Хранилище учетных данных пользователя | Защищенное хранилище для хешированных паролей, данных профиля | Запрашивается службой аутентификации во время входа |

Внешние зависимости: руководство по визуальному представлению

| Тип компонента | Представление на диаграмме | Пример метки |

|---|---|---|

| Внешняя система | Прямоугольник с границей/иконкой «Внешняя» | Поставщик удостоверений (Auth0) |

| База данных | Форма цилиндра | Хранилище учетных данных пользователя (PostgreSQL) |

| Точка входа API | Коробка с указателями стрелок | POST /auth/login |

| Менеджер секретов | Иконка замкнутой коробки | Vault / Менеджер секретов AWS |

⚠️ Критически важный: Всегда отображайте внешние источники удостоверения — даже сторонние поставщики, такие как Auth0 или Okta, — чтобы уточнить границы доверия [[28]].

🔄 Визуализация конкретных потоков аутентификации

Статические диаграммы показывают структуру; потоки добавляют динамический контекст. Используйте направленные, помеченные стрелки для представления запросов/ответов.

1️⃣ Последовательность входа (на основе учетных данных)

[Фронтенд] --POST /login--> [Сервис аутентификации]

[Сервис аутентификации] --запрос--> [Хранилище учетных данных пользователя]

[Хранилище учетных данных пользователя] --возврат хэша--> [Сервис аутентификации]

[Сервис аутентификации] --проверка--> [Сервис аутентификации]

[Сервис аутентификации] --создание сессии--> [Менеджер сессий]

[Менеджер сессий] --возврат идентификатора сессии--> [Фронтенд]

Метки диаграммы:

-

Стрелки:

POST /login,Проверка хэша (bcrypt),Создание сессии -

Примечания по данным:

Пароль (зашифрован в процессе передачи),Идентификатор сессии (cookie только для HTTP)

2️⃣ Аутентификация на основе токенов (JWT)

[Фронтенд] --POST /login--> [Сервис аутентификации]

[Сервис аутентификации] --генерация JWT--> [Генератор токенов]

[Сервис аутентификации] --возврат JWT--> [Фронтенд]

[Фронтенд] --GET /api/data + JWT--> [Шлюз API]

[Шлюз API] --проверка подписи--> [Валидатор токенов]

[Валидатор токенов] --разрешить/запретить--> [Шлюз API]

Визуальные соглашения:

-

Используйте штриховые стрелки для передачи токена (учетные данные, хранящиеся у клиента)

-

Метки шагов проверки:

Проверить подпись RS256,Проверить срок действия -

Различать первоначальная аутентификация против последующие защищенные запросы

3️⃣ Потоки OAuth 2.0 (интеграция с третьей стороной)

[Фронтенд] -перенаправление-> [Поставщик удостоверений (внешний)]

[Поставщик удостоверений] -пользователь аутентифицируется-> [Поставщик удостоверений]

[Поставщик удостоверений] -обратный вызов + код аутентификации-> [Фронтенд]

[Фронтенд] -POST /token + код-> [Сервис аутентификации]

[Сервис аутентификации] -обмен кода-> [Поставщик удостоверений]

[Поставщик удостоверений] -возврат токена доступа-> [Сервис аутентификации]

[Сервис аутентификации] -выпуск сессии-> [Фронтенд]

Советы по диаграмме:

-

Представьте поставщика удостоверений как внешний компонент с отличающимся стилем рамки

-

Нарисуйте замкнутую стрелку для цикла перенаправления/обратного вызова

-

Четко обозначьте:

Код авторизации,Обмен токенами,Область действия: read:user

4️⃣ Многофакторная аутентификация (MFA)

[Фронтенд] --POST /login--> [Сервис аутентификации]

[Сервис аутентификации] --проверка пароля--> [Хранилище учетных данных пользователя]

[Сервис аутентификации] --требуется MFA?--> {Узел принятия решения}

{Узел принятия решения} --Да--> [Компонент MFA]

[Компонент MFA] --отправка кода--> [Сервис электронной почты/СМС]

[Фронтенд] --POST /mfa/verify + код--> [Компонент MFA]

[Компонент MFA] --проверка--> [Сервис аутентификации]

[Сервис аутентификации] --создание сессии--> [Менеджер сессий]

Лучшие визуальные практики:

-

Используйте алмазообразный узел принятия решения для условной логики MFA

-

Цветовая кодировка чувствительных путей (например, красный для проверки MFA)

-

Включите заметки о таймауте/сроке действия токенов MFA

🔒 Вопросы безопасности в диаграммах

Диаграмма — это карта доверия, а не только данных. Четко обозначьте границы безопасности.

Шифрование и защита транспорта

| Тип соединения | Визуальный индикатор | Пример метки |

|---|---|---|

| В процессе передачи (внутренняя) | Значок замка + сплошная линия | TLS 1.3 |

| В процессе передачи (внешняя) | Значок замка + пунктирная линия | HTTPS + mTLS |

| В состоянии покоя (база данных) | Цилиндр с наложенным замком | Зашифровано с помощью AES-256 |

✅ Правило: Все стрелки, пересекающие границы доверия должны отображать индикаторы шифрования.

Визуализация управления секретами

| Тип секрета | Рекомендуемое представление диаграммы |

|---|---|

| Ключи API / Секреты клиента | Ссылка на Средство управления секретамикомпонент |

| Учетные данные базы данных | Примечание: Внедряется через переменные среды во время выполнения |

| Ключи подписи JWT | Показать как Служба управления ключамизависимость |

| Никогда | Жестко закодированные значения в блоках компонентов |

🚫 Антипаттерн: Избегайте намека на то, что секреты хранятся в коде. Используйте обобщенный

Источник конфигурациикомпонент, если детали внедрения зависят от реализации.

🛑 Распространенные ошибки, которые следует избегать

| Ошибки | Почему это проблематично | Исправление |

|---|---|---|

Общие метки ("Обработать", "Обработать") |

Замаскированы критически важные действия в области безопасности | Используйте точные глаголы: "Проверить подпись JWT", "Хешировать пароль (argon2)" |

| Отсутствующие внешние зависимости | Создает ложное ощущение самодостаточности | Всегда отображайте поставщиков удостоверений, службы электронной почты и т.д. |

| Пренебрежение жизненным циклом токена | Не учитывает логику обновления/аннулирования | Включить Обновление токена и Проверка в чёрном списке потоки |

| Избыточное усложнение вида | Снижает читаемость и сопровождаемость | Держите вид компонента сосредоточенным на логике; перенесите детали класса в вид кода [[5]] |

| Несогласованная нотация | Сбивает с толку читателей на разных диаграммах | Документируйте и соблюдайте руководство по стилю команды [[3]] |

📝 Лучшие практики для поддерживаемой документации

-

Стандартизируйте нотацию

Определите стили стрелок, иконки и значения цветов в общей легенде. Согласованность снижает когнитивную нагрузку [[4]]. -

Рассматривайте диаграммы как код

Храните диаграммы в системе контроля версий (например, PlantUML, Structurizr DSL). Отслеживайте изменения вместе с обновлениями логики аутентификации [[24]]. -

Интегрируйте с процессами проверки

Требуйте обновления диаграмм в пул-реквестах, которые изменяют потоки аутентификации. «Если код изменился, диаграмма должна измениться». -

Выделяйте границы доверия

Используйте жирные границы или затенение фона, чтобы отметить, где заканчивается доверие к системе. Это помогает моделированию угроз [[14]]. -

Используйте цвета умеренно и семантически

Выделяйте цвета для состояний безопасности:-

🔴 Красный: конфиденциальные данные / операции с высоким риском

-

🟢 Зеленый: публичные конечные точки / низкий риск

-

🔵 Синий: внутреннее доверенное взаимодействие

Избегайте использования цвета как единственного признака различия (доступность).единственногопризнака различия (доступность).

-

-

Включите метку времени «Последнее обновление»

Требования к аутентификации быстро меняются. Метки времени сигнализируют о свежести диаграммы.

🧠 Подробные примеры потоков

Пример 1: Поток регистрации пользователя

[Фронтенд] --POST /register--> [Компонент регистрации]

[Компонент регистрации] --проверить формат--> [Правила валидации]

[Компонент регистрации] --проверить уникальность--> [Хранилище учетных данных пользователя]

[Компонент регистрации] --хешировать пароль--> [Хешировщик паролей (argon2)]

[Компонент регистрации] --записать данные пользователя--> [Хранилище учетных данных пользователя]

[Компонент регистрации] --отправить подтверждение--> [Сервис электронной почты (внешний)]

[Сервис электронной почты] --пользователь нажимает ссылку--> [Конечная точка подтверждения]

[Конечная точка подтверждения] --активировать учетную запись--> [Хранилище учетных данных пользователя]

Ключевые замечания по диаграмме:

-

Покажите

Сервис электронной почтыкак внешний — уточняет асинхронную зависимость -

Укажите алгоритм хеширования: критически важно для аудита безопасности

-

Включите правила валидации как компонент, если они сложные (например, движок политики паролей)

Пример 2: Обновление токена с вращением

[Фронтенд] --POST /refresh + refresh_token--> [Сервис аутентификации]

[Сервис аутентификации] --проверить подпись--> [Валидатор токенов]

[Сервис аутентификации] --проверить отзыв--> [Хранилище токенов (черный список)]

[Сервис аутентификации] --сгенерировать новые токены--> [Генератор токенов]

[Сервис аутентификации] --отозвать старый refresh-токен--> [Хранилище токенов]

[Сервис аутентификации] --вернуть новые access- и refresh-токены--> [Фронтенд]

Особенности безопасности:

-

Явно покажитевращение токенов (старый refresh-токен отозван)

-

Укажите проверку отзыва: предотвращает атаки повторного воспроизведения

-

Укажите время истечения срока действия токенов в описаниях компонентов

Пример 3: Отмена сессии (выход)

[Фронтенд] --POST /logout + session_id--> [Менеджер сессий]

[Менеджер сессий] --добавить в черный список--> [Хранилище токенов]

[Менеджер сессий] --удалить данные сессии--> [Кэш сессий (Redis)]

[Менеджер сессий] --подтвердить завершение--> [Фронтенд]

[Шлюз API] --будущий запрос + токен из черного списка--> [Валидатор токенов]

[Валидатор токенов] --отклонить--> [Шлюз API] --401 Не авторизовано--> [Фронтенд]

Почему это важно:

Визуализация очистки на стороне сервера предотвращает заблуждение, что «выход из системы = только на стороне клиента». Критически важно для защиты от кражи токенов.

📊 Сравнение стратегий аутентификации: руководство по фокусировке диаграмм

| Стратегия | Основное внимание на диаграмме | Ключевой компонент для выделения | Визуальная подсказка |

|---|---|---|---|

| На основе сессии | Управление состоянием на стороне сервера | Хранилище сессий (Redis/БД) |

Сплошная стрелка для поиска сессии |

| На основе токенов (JWT) | Криптографическая проверка | Валидатор токенов + Менеджер ключей |

Пунктирная стрелка для передачи токена |

| OAuth 2.0 / OIDC | Оркестрация перенаправления/обратного вызова | Поставщик удостоверений (внешний) |

Петлевая стрелка для потока кода аутентификации |

| Безпарольная аутентификация (WebAuthn) | Протокол вызов-ответ | Сервис подтверждения аутентификатора |

Иконка для аппаратного ключа / биометрии |

🔍 Профессиональный совет: Инструменты, основанные на ИИ, теперь могут генерировать диаграммы C4 на основе описаний на естественном языке, автоматически следуя конвенциям модели [[7]]. Рассмотрите возможность использования их для первоначальных черновиков — но всегда проверяйте точность с точки зрения безопасности.

🚀 Заключение: визуализация как практика обеспечения безопасности

Визуализация потоков аутентификации выходит за рамки эстетики — этодисциплина безопасности коммуникации. Закрепляя диаграммы в представлении компонентов C4, вы создаете живую документацию, которая служит:

-

✅ Разработчики: Четкое руководство по реализации

-

✅ Инженеры по безопасности: Аудируемая граница доверия

-

✅ Новые сотрудники: Ускоренная интеграция

-

✅ Специалисты по реагированию на инциденты: Быстрое понимание контекста при нарушениях

Финальный чек-лист перед публикацией диаграммы:

-

Показывает ли каждый стрелка, пересекающая границу доверия, шифрование?

-

Секреты находятсяникогдав коде?

-

Явно ли обозначены внешние зависимости?

-

Отражает ли диаграмма текущуюлогику аутентификации (не устаревшую)?

-

Есть ли версия/метка времени для отслеживаемости?

🌟 Помните: Когда вы рисуете линию соединения, спросите: «Представляет ли это доверенный канал?»Когда вы рисуете прямоугольник, спросите: «Обрабатывает ли этот компонент конфиденциальные данные?»Эти вопросы превращают диаграммы из статических артефактов в активные инструменты безопасности.

Принимая эти практики, ваша документация архитектуры становитсяпрогнозируемым активом— способствует повышению осведомленности в области безопасности, снижает вероятность недопонимания и обеспечивает, чтобы ваши потоки аутентификации оставались надежными, понятными и поддерживаемыми по мере развития вашей системы.

📚 Список источников

- Инструмент диаграмм C4 от Visual Paradigm — легко визуализируйте архитектуру программного обеспечения: Этот ресурс выделяет инструмент, который позволяет архитекторам программного обеспечения создавать четкие, масштабируемые и поддерживаемые диаграммы систем с использованием методологии моделирования C4.

- Полное руководство по визуализации модели C4 с использованием инструментов искусственного интеллекта от Visual Paradigm: Это руководство объясняет, как использовать искусственный интеллект для автоматизации и улучшения визуализации модели C4 для более умного проектирования архитектуры.

- Использование AI-студии C4 от Visual Paradigm для упрощения документации архитектуры: Исследование AI-усовершенствованной студии C4, которая позволяет командам создавать чистую, масштабируемую и легко поддерживаемую документацию по архитектуре программного обеспечения.

- Руководство для начинающих по диаграммам модели C4: Пошаговое руководство, разработанное для помощи начинающим в создании диаграмм модели C4 на всех четырех уровнях абстракции: Контекст, Контейнеры, Компоненты и Код.

- Полное руководство по студии C4-PlantUML: революция в проектировании архитектуры программного обеспечения: В этой статье обсуждается интеграция автоматизации, управляемой искусственным интеллектом, с гибкостью PlantUML, чтобы упростить процесс проектирования архитектуры программного обеспечения.

- Полное руководство по AI-мощной студии C4 PlantUML от Visual Paradigm: Подробное руководство, объясняющее, как эта специализированная студия преобразует естественный язык в точные, многослойные диаграммы C4.

- Студия C4-PlantUML: генератор диаграмм C4 с искусственным интеллектом: В этом обзоре функций описывается инструмент искусственного интеллекта, который автоматически генерирует диаграммы архитектуры программного обеспечения C4 непосредственно из простых текстовых описаний.

- Полное руководство: создание и редактирование диаграмм компонентов C4 с помощью чат-бота с искусственным интеллектом: Практическое руководство, демонстрирующее, как использовать чат-бота с искусственным интеллектом для создания и улучшения диаграмм компонентов C4 на основе реального примера.

- Выпуск поддержки полной модели C4 от Visual Paradigm: Официальное сообщение о включении полной поддержки модели C4 для управления диаграммами архитектуры на нескольких уровнях абстракции в рамках платформы.

- Генератор AI модели C4: автоматизация диаграмм для команд DevOps и облачных команд: В этой статье обсуждается, как диалоговые запросы искусственного интеллекта автоматизируют весь жизненный цикл моделирования C4, обеспечивая согласованность и скорость для технических команд.