アーキテクチャ図はソフトウェアシステムの設計図として機能します。抽象的な論理を、チームが理解し、議論し、さらに発展させられる視覚的な構造に変換します。

即効ポイント:このガイドは、C4コンポーネントビュー内での認証ロジックの表現に向けた実用的でツールに依存しない戦略を提供します。セキュリティが重要なプロセスを明確で正確に、長期的に維持可能な形でドキュメント化するのをチームに支援します。

🧩 C4モデルの文脈を理解する

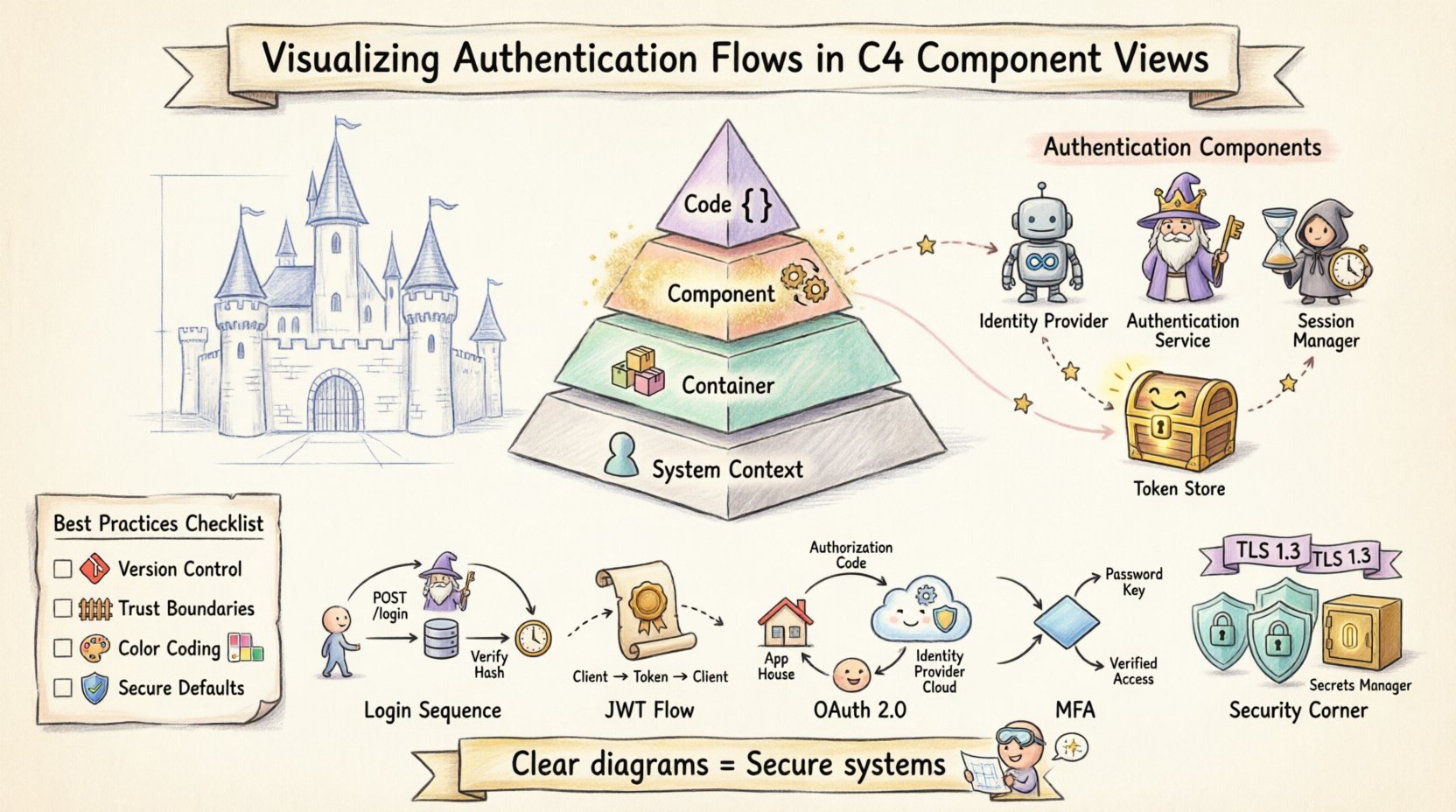

C4モデルは、アーキテクチャドキュメントを、抽象度が段階的に上がる4つのレベルに整理します [[8]]:

| レベル | 焦点 | 一般的な対象読者 |

|---|---|---|

| システムコンテキスト | システムを1つのボックスとして表し、人や外部システムとの関係を示す | 経営陣、ステークホルダー |

| コンテナ | 高レベルのソフトウェアコンテナ(ウェブアプリ、API、データベース、モバイルアプリ) | アーキテクト、DevOps担当者 |

| コンポーネント | 一貫した機能単位コンテナ内コンテナ内 | 開発者、セキュリティエンジニア |

| コード | クラス、インターフェース、内部構造 | 機能を実装する開発者 |

認証ロジックは非常に重要であり、コンテナレベルとコンポーネントレベルの両方で注目を要する。コンテナビューでは認証エンドポイントが存在する場所を示すかもしれませんが、どこに認証エンドポイントが存在する場所を示す一方で、コンポーネントビューは、資格情報がどのように処理され、検証され、保護されているかという内部メカニズムを明らかにします。

💡 プロテク: レベル1(システムコンテキスト)から始め、下へと進んでください。これにより、コンポーネント図がビジネスコンテキストに基づいた状態を保つことができます [[2]]。

🔍 認証にコンポーネントビューを使う理由は?

コンポーネントビューは、認証を文書化する上で理想的なバランスをとっています。セキュリティロジックを明らかにするのに十分な詳細さを持ちつつ、保守性を保つために十分に抽象化されています。

主な利点:

| 利点 | 認証においてなぜ重要か |

|---|---|

| ロジックの可視化 | ログイン、トークン生成、セッション検証を処理するサービスを明らかにする |

| 相互作用の明確化 | フロントエンドとバックエンドのセキュリティサービス間の通信を明確にする |

| 境界の定義 | 信頼できるシステム境界と外部依存関係を明確にマークする |

| セキュリティ監査 | 脅威モデル化およびコンプライアンスレビューのための参照を提供する |

認証を文書化する際には、単にボックスを描いているだけではありません。敏感なデータの流れを記録しているのです。適切に作成されたコンポーネント図は、秘密情報がどこに存在し、どのように移動し、誰がアクセスできるかという点での曖昧さを軽減します。

🎯 ベストプラクティス: 図ごとの範囲を6~12のコンポーネントに制限してください。認証システムが複雑な場合は、焦点を絞ったサブビュー(例:「認証スライス」)を作成してください [[1]]。

📦 認証コンポーネントの定義

認証を効果的に可視化するためには、実装ではなく、機能に基づいて、明確なコンポーネントを特定してください。

コアアイデンティティコンポーネント

| コンポーネント | 責任 | 一般的な相互作用 |

|---|---|---|

| アイデンティティプロバイダー | 資格情報/トークンを発行する(外部または内部) | OAuthのリダイレクト、トークン発行 |

| 認証サービス | 資格情報を検証する(パスワードハッシュ化、MFA) | ユーザー・ストアを照会し、セッション・マネージャーに通知 |

| セッション・マネージャー | ユーザー・セッションの作成、維持、破棄 | セッション状態の読み書き、キャッシュとの統合 |

| トークン・ストア | リフレッシュ・トークンおよびブラックリストのリポジトリ | トークンの無効化を検証し、ローテーションをサポート |

| ユーザー資格情報ストア | ハッシュ化されたパスワード、プロファイルデータのセキュアなストレージ | ログイン時に認証サービスによって照会される |

外部依存関係:視覚的表現ガイド

| コンポーネントの種類 | 図表現 | 例のラベル |

|---|---|---|

| 外部システム | 「外部」の枠線/アイコンを備えた長方形 | IDプロバイダー(Auth0) |

| データベース | 円筒形 | ユーザー資格情報ストア(PostgreSQL) |

| APIエンドポイント | 矢印の指示を備えたボックス | POST /auth/login |

| シークレットマネージャー | ロックされたボックスのアイコン | Vault / AWS Secrets Manager |

⚠️ 重大: 外部のアイデンティティソース(Auth0やOktaなどのサードパーティプロバイダーを含む)を常に表示して、信頼境界を明確にする [[28]]。

🔄 特定の認証フローの可視化

静的な図は構造を示す;フロー動的な文脈を追加する。使用するには方向性のあるラベル付き矢印リクエスト/レスポンスを表す。

1️⃣ ログインシーケンス(資格情報ベース)

[フロントエンド] --POST /login--> [認証サービス]

[認証サービス] --照会--> [ユーザー資格情報ストア]

[ユーザー資格情報ストア] --ハッシュを返却--> [認証サービス]

[認証サービス] --検証--> [認証サービス]

[認証サービス] --セッション作成--> [セッションマネージャ]

[セッションマネージャ] --セッションIDを返却--> [フロントエンド]

図のラベル:

-

矢印:

POST /login,ハッシュの検証(bcrypt),セッションの作成 -

データノート:

パスワード(送信中は暗号化),セッションID(HTTPのみクッキー)

2️⃣ トークンベースの認証(JWT)

[フロントエンド] --POST /login--> [認証サービス]

[認証サービス] --JWT生成--> [トークンジェネレータ]

[認証サービス] --JWTを返却--> [フロントエンド]

[フロントエンド] --GET /api/data + JWT--> [APIゲートウェイ]

[APIゲートウェイ] --署名の検証--> [トークン検証者]

[トークン検証者] --許可/拒否--> [APIゲートウェイ]

視覚的表記の規則:

-

使用するには破線の矢印トークンの送信(クライアントが保持する資格情報)に使用

-

検証ステップにラベルを付ける:

RS256署名の検証,有効期限の確認 -

区別する初期認証対比その後の保護されたリクエスト

3️⃣ OAuth 2.0フロー(第三者統合)

[フロントエンド] -リダイレクト-> [IDプロバイダー(外部)]

[IDプロバイダー] -ユーザー認証-> [IDプロバイダー]

[IDプロバイダー] -コールバック + 認証コード-> [フロントエンド]

[フロントエンド] -POST /token + コード-> [認証サービス]

[認証サービス] -コード交換-> [IDプロバイダー]

[IDプロバイダー] -アクセストークン返送-> [認証サービス]

[認証サービス] -セッション発行-> [フロントエンド]

図のヒント:

-

IDプロバイダーを として表現する外部コンポーネント明確な枠線スタイルを用いる

-

を描くループ矢印リダイレクト/コールバックのサイクル用

-

明確にラベルを付ける:

認証コード,トークン交換,スコープ:read:user

4️⃣ マルチファクターサインイン(MFA)

[フロントエンド] --POST /login--> [認証サービス]

[認証サービス] --パスワード検証-> [ユーザー資格情報ストア]

[認証サービス] --MFA必須?--> {決定ノード}

{決定ノード} --はい--> [MFAコンポーネント]

[MFAコンポーネント] --コード送信-> [メール/SMSサービス]

[フロントエンド] --POST /mfa/verify + コード-> [MFAコンポーネント]

[MFAコンポーネント] --検証-> [認証サービス]

[認証サービス] --セッション作成-> [セッションマネージャ]

視覚的ベストプラクティス:

-

を用いるダイヤモンド型の決定ノード条件付きMFAロジック用

-

機密パスを色分けする(例:MFA検証は赤)

-

MFAトークンにタイムアウト/有効期限のメモを含める

🔒 ダイアグラムにおけるセキュリティ上の考慮事項

図は の地図である信頼、データだけでなく。セキュリティ境界を明示的にマークする。

暗号化とトランスポートセキュリティ

| 接続タイプ | 視覚的インジケータ | ラベルの例 |

|---|---|---|

| 転送中(内部) | ロックアイコン+実線 | TLS 1.3 |

| 転送中(外部) | ロックアイコン+破線 | HTTPS + mTLS |

| 静止中(データベース) | ロックを重ねた円筒 | AES-256 暗号化済み |

✅ ルール:信頼境界を横切るすべての矢印 は暗号化インジケータを表示する。

シークレット管理の可視化

| シークレットの種類 | 推奨される図表現 |

|---|---|

| APIキー/クライアントシークレット | リンク: Secrets Managerコンポーネント |

| データベースの資格情報 | 注意:実行時、環境変数経由で注入される |

| JWT署名キー | 次のように表示:キー管理サービス依存関係 |

| 決して | コンポーネントボックス内のハードコードされた値 |

🚫 アンチパターン:シークレットがコード内に存在すると誤解を与えないようにする。一般的なものを使用する:

構成ソース注入の詳細が実装固有の場合は、コンポーネントを使用する。

🛑 避けるべき一般的な落とし穴

| 落とし穴 | なぜ問題なのか | 修正 |

|---|---|---|

一般的なラベル (「処理」, 「ハンドル」) |

セキュリティ上重要な操作を隠蔽する | 明確な動詞を使用する:「JWT署名の検証」, 「パスワードのハッシュ化(argon2)」 |

| 外部依存関係の欠落 | 自己完結しているという誤った感覚を生む | 常にIDプロバイダー、メールサービスなどを表示する |

| トークンのライフサイクルを無視する | リフレッシュ/失効のロジックを無視する | 含める トークンのリフレッシュ および ブラックリストチェック フロー |

| ビューの過剰設計 | 可読性と保守性を低下させる | コンポーネントビューを に集中させるロジック;クラスの詳細をコードビューに移動する [[5]] |

| 不整合な表記 | 図の間で読者を混乱させる | チームのスタイルガイドを文書化し、遵守させる [[3]] |

📝 ドキュメントの保守性を高めるためのベストプラクティス

-

表記を標準化する

矢印のスタイル、アイコン、色の意味を共有する凡例に定義する。一貫性があることで認知負荷が軽減される [[4]]。 -

図をコードとして扱う

図をバージョン管理に保存する(例:PlantUML、Structurizr DSL)。認証ロジックの更新と併せて変更を追跡する [[24]]。 -

レビュープロセスと統合する

認証フローを変更するPRでは、図の更新を必須とする。「コードが変われば、図も変わる。」 -

信頼境界を強調する

システムの信頼が終わる場所を太い枠線または背景の陰影でマークする。これにより脅威モデリングが容易になる [[14]]。 -

色の使用は控えめかつ意味的に使う

色はセキュリティ状態に限定して使用する:-

🔴 赤:機密データ/高リスク操作

-

🟢 グリーン:パブリックエンドポイント / 低リスク

-

🔵 ブルー:内部信頼通信

色を唯一の区別要素として使用しない(アクセシビリティの観点から)唯一の区別要素(アクセシビリティ)

-

-

「最終更新日時」を含める

認証要件は急速に変化する。タイムスタンプは図の新鮮さを示す。

🧠 詳細なフロー例

例1:ユーザー登録フロー

[フロントエンド] --POST /register--> [登録コンポーネント]

[登録コンポーネント] --フォーマットの検証--> [検証ルール]

[登録コンポーネント] --一意性の確認--> [ユーザー資格情報ストア]

[登録コンポーネント] --パスワードのハッシュ化--> [パスワードハッシャー(argon2)]

[登録コンポーネント] --ユーザー記録の書き込み--> [ユーザー資格情報ストア]

[登録コンポーネント] --確認メールの送信--> [メールサービス(外部)]

[メールサービス] --ユーザーがリンクをクリック--> [確認エンドポイント]

[確認エンドポイント] --アカウントの有効化--> [ユーザー資格情報ストア]

図のポイント:

-

表示する

メールサービスを外部として表示する—非同期依存関係を明確にする -

ハッシュアルゴリズムにラベルを付ける:セキュリティ監査において重要

-

検証ルールが複雑な場合は、コンポーネントとして含める(例:パスワードポリシーエンジン)

例2:トークンの更新とローテーション

[フロントエンド] --POST /refresh + refresh_token--> [認証サービス]

[認証サービス] --署名の検証--> [トークン検証者]

[認証サービス] --無効化チェック--> [トークンストア(ブラックリスト)]

[認証サービス] --新しいトークンの生成--> [トークンジェネレーター]

[認証サービス] --古いリフレッシュトークンの無効化--> [トークンストア]

[認証サービス] --新しいアクセスおよびリフレッシュトークンを返却--> [フロントエンド]

セキュリティのポイント:

-

明示的に表示するトークンローテーション(古いリフレッシュトークンが無効化される)

-

無効化チェックにラベルを付ける:リプレイ攻撃を防止する

-

コンポーネントの説明にトークンの有効期限を記載する

例3:セッションの無効化(ログアウト)

[フロントエンド] --POST /logout + session_id--> [セッションマネージャー]

[セッションマネージャー] --ブラックリストに追加--> [トークンストア]

[セッションマネージャー] --セッションデータの削除--> [セッションキャッシュ(Redis)]

[セッションマネージャー] --終了の確認--> [フロントエンド]

[APIゲートウェイ] --将来のリクエスト + ブラックリスト登録済みトークン--> [トークン検証者]

[トークン検証者] --拒否--> [APIゲートウェイ] --401 Unauthorized--> [フロントエンド]

なぜこれが重要なのか:

サーバーサイドのクリーンアップを可視化することで、「ログアウト = クライアント側のみ」であるという誤解を防ぐ。トークン盗難に対する防御において不可欠である。

📊 認証戦略の比較:図の注目ポイントガイド

| 戦略 | 主な図の注目ポイント | 強調すべき主要なコンポーネント | 視覚的サイン |

|---|---|---|---|

| セッションベース | サーバーサイドの状態管理 | セッションストア (Redis/DB) |

セッション検索用の実線矢印 |

| トークンベース(JWT) | 暗号化検証 | トークン検証者 + 鍵マネージャ |

トークン送信用の破線矢印 |

| OAuth 2.0 / OIDC | リダイレクト/コールバックの調整 | IDプロバイダー(外部) |

認証コードフロー用のループ矢印 |

| パスワードレス(WebAuthn) | チャレンジ/レスポンスプロトコル | 認証器証明サービス |

ハードウェアキー/生体認証用のアイコン |

🔍 プロの洞察:AI駆動のツールは、自然言語の記述からC4図を自動的に生成できるようになった。モデルの規約に従って自動的に作成される[[7]]。初期ドラフトにはこれらを活用することを検討すべきだが、常にセキュリティの正確性を確認すること。

🚀 結論:可視化をセキュリティ実践として

認証フローを可視化することは、美学を越えるものである——それはセキュリティコミュニケーションの規律。図をC4コンポーネントビューに固定することで、次のような役割を果たす動的ドキュメントが作成されます:

-

✅ 開発者:明確な実装ガイドライン

-

✅ セキュリティエンジニア:監査可能な信頼境界

-

✅ 新入社員:オンボーディングの加速

-

✅ インシデント対応担当者:侵害発生時の迅速な状況把握

図を公開する前の最終チェックリスト:

-

信頼境界を横切るすべての矢印が暗号化を示していますか?

-

シークレットは決してコード内に存在すると暗黙に示されていますか?

-

外部依存関係は明示的にマークされていますか?

-

図は 現在の認証ロジック(レガシーではない)を反映していますか?

-

トレーサビリティのためにバージョン/タイムスタンプがありますか?

🌟 思い出してください:接続線を描くときには、次のように尋ねてください:「これは信頼できるチャネルを表していますか?」 ボックスを描くときには、次のように尋ねてください:「このコンポーネントは機密データを扱っていますか?」これらの質問は、図を静的な資産から積極的なセキュリティツールへと変換します。

これらの実践を採用することで、あなたのアーキテクチャドキュメントは 積極的な資産—セキュリティ意識を育み、誤解を減らし、システムの進化に伴って認証フローが堅牢で、理解しやすく、保守可能であることを保証します。

📚 参考文献リスト

- Visual ParadigmによるC4図ツール – ソフトウェアアーキテクチャを簡単に可視化:このリソースは、C4モデリング手法を用いて、明確でスケーラブルかつ保守可能なシステム図を作成できるツールを紹介しています。

- Visual ParadigmのAIツールを活用したC4モデル可視化の究極のガイド:このガイドでは、人工知能を活用してC4モデルの可視化を自動化・強化し、よりスマートなアーキテクチャ設計を実現する方法を説明します。

- Visual ParadigmのAI C4 Studioを活用したスムーズなアーキテクチャドキュメント作成:AI強化されたC4 Studioの活用についての探求であり、チームがクリーンでスケーラブルかつ非常に保守可能なソフトウェアアーキテクチャドキュメントを作成できるようにします。

- C4モデル図の入門ガイド:初学者がC4モデル図を、抽象化の4つのレベル(コンテキスト、コンテナ、コンポーネント、コード)すべてで作成できるように設計されたステップバイステップのチュートリアル。

- C4-PlantUML Studioの究極のガイド:ソフトウェアアーキテクチャ設計を革命化する:この記事では、AI駆動の自動化とPlantUMLの柔軟性を統合することで、ソフトウェアアーキテクチャ設計プロセスをスムーズにする方法について説明しています。

- Visual ParadigmのAI搭載C4 PlantUML Studioの包括的ガイド:この専門的なスタジオが自然言語を正確で階層的なC4図に変換する仕組みを詳しく説明するガイド。

- C4-PlantUML Studio:AI搭載C4図生成ツール:この機能概要では、シンプルなテキスト記述から直接C4ソフトウェアアーキテクチャ図を自動生成するAIツールについて説明しています。

- 包括的なチュートリアル:AIチャットボットを活用したC4コンポーネント図の生成と修正:実際の事例研究を通じて、AI搭載チャットボットを使ってC4コンポーネント図を生成・改善する方法を実践的に紹介するチュートリアル。

- Visual Paradigmの完全C4モデルサポートリリース:プラットフォーム内で複数の抽象化レベルでのアーキテクチャ図を管理するための包括的なC4モデルサポートの導入に関する公式発表。

- C4モデルAIジェネレーター:DevOpsおよびクラウドチーム向けの図の自動化:この記事では、会話型AIプロンプトがC4モデリングライフサイクル全体を自動化し、技術チームの一貫性とスピードを確保する方法について説明しています。