現代のデジタル環境において、データは業務の生命線である一方で、セキュリティおよびプライバシーに関する義務を伴う重要な要素である。組織は、情報がどこから来ているか、どのように移動しているか、どこに保存されているかを理解する必要がある。これにより規制要件を満たすことができる。データフローダイアグラム(DFD)は、この複雑さを視覚的に示すためのブループリントを提供する。これらは単なる技術的なスケッチではなく、プライバシーガバナンスに不可欠な文書である。

本ガイドは、データフローダイアグラムとプライバシー準拠の重要な関係を検討する。データの流れを可視化することで、法的基準の遵守、リスクの特定、ユーザーとの信頼関係の維持がどのように支援されるかを検証する。これらのメカニズムを理解することは、グローバルな規制の複雑なネットワークを対応するデータ保護責任者、アーキテクト、コンプライアンスチームにとって不可欠である。

📊 データフローダイアグラムの理解

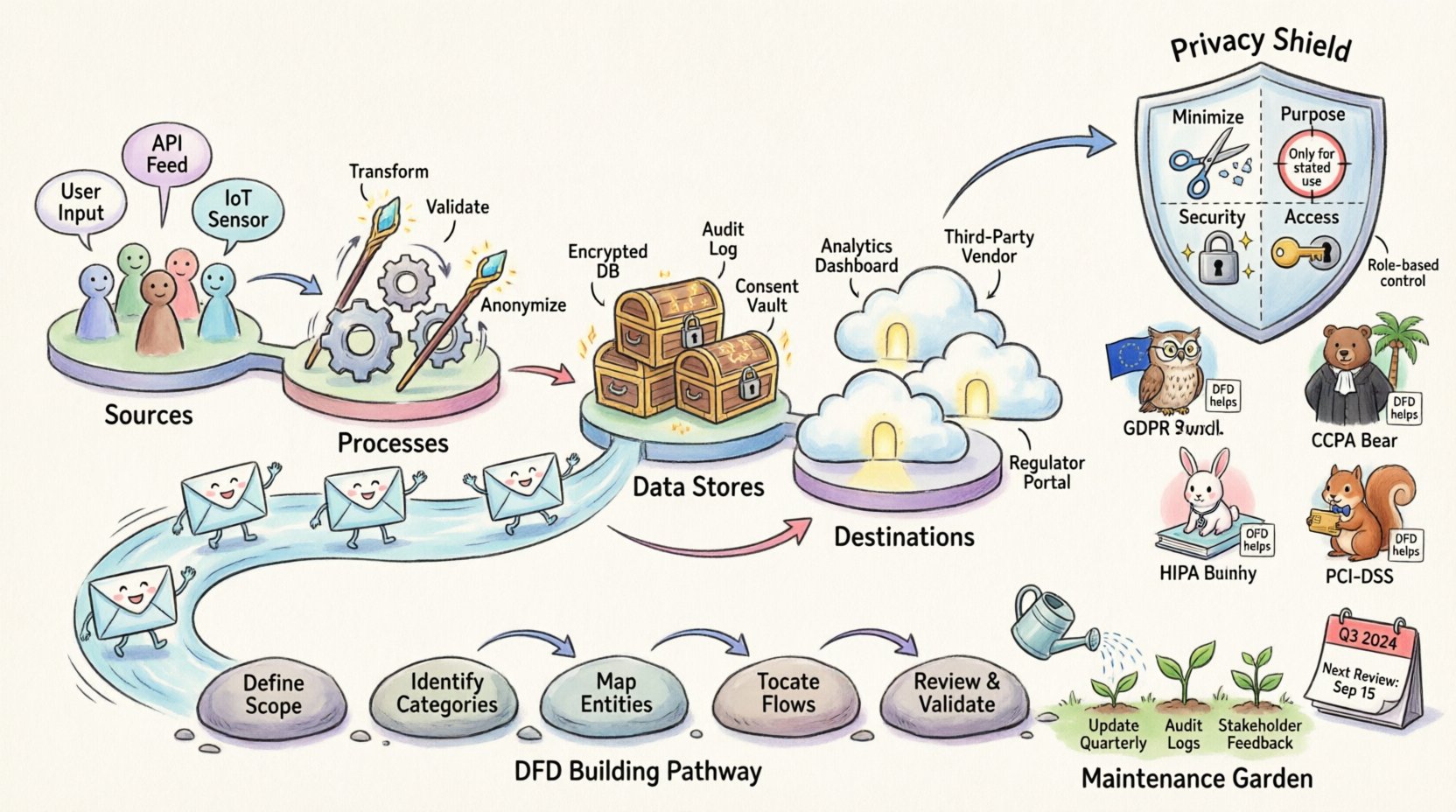

データフローダイアグラムとは、情報システム内を通過するデータの流れを図式化したものである。データがシステムに入り、どのように移動し、最終的にどこから出るかに注目する。フローチャートとは異なり、論理や意思決定のステップを示すものではなく、情報資産の移動にのみ焦点を当てる。

プライバシーの観点から、これらの図は個人識別情報(PII)および機密データのマップとして機能する。根本的な問いに答える。

- データはどこから来るのか?(ソース)

- 誰がデータを処理しているのか?(関数)

- データはどこに保存されているのか?(データストア)

- 誰がデータを受け取っているのか?(宛先)

- データは転送中に暗号化されているか?

DFDは通常、4つの主要な構成要素で構成される。

- 外部エンティティ:システムとやり取りする人々、組織、またはシステム(例:ユーザー、サードパーティベンダー)。

- プロセス:データをある形式から別の形式に変換する処理(例:検証、暗号化、計算)。

- データストア:データが一時的に保管される場所(例:データベース、ファイルシステム、クラウドバケット)。

- データフロー: 上記の構成要素間をデータが移動する経路。

プライバシーの観点で適用する場合、これらの構成要素にはデータ分類ラベルを付与する必要がある。顧客名を移動させるデータフローは、システムログを移動させるフローと比べて異なる検査を要する。この細かさにより、コンプライアンスチームは機密情報がどこに存在し、どのように移動しているかを正確に特定できる。

⚖️ DFDとプライバシー法の交差点

プライバシー規制はしばしば透明性と責任の確保を義務づける。組織が保有するデータとその理由を把握していることを要求する。データフローダイアグラムは、この知識を示す実用的なツールである。これらは「データマッピング」という原則を支援する。これは多くのフレームワークにおいて基盤となる要件である。

DFDが支援する重要なプライバシー原則

- データ最小化:データの流れを可視化することで、不要なデータ収集ポイントを特定できる。データストアが満タンだが使用されていない場合、削除可能である。

- 目的限定:DFDは、ある機能のために収集されたデータが、同意が得られていない別の機能に移動されているかどうかを明確にする。

- セキュリティ: それらは転送中の弱点を強調します。データが暗号化されていないチャネルを通過する場合、リスクはすぐに明らかになります。

- アクセス制御: どの外部エンティティがデータを受け取っているかを示し、特定のアクセスレビューを可能にします。

📜 主要な規制枠組みとDFDの要件

異なる地域や業界では、データ取り扱いに関する特定の義務があります。以下は、データフローダイアグラムが主要なコンプライアンス基準とどのように整合しているかの概要です。

| 規制 | 主要な要件 | DFDがどのように支援するか |

|---|---|---|

| GDPR(一般データ保護規則) | 第30条:処理活動の記録(RoPA) | 処理ライフサイクルを可視化し、法的根拠と保存場所を示します。 |

| CCPA(カリフォルニア消費者プライバシー法) | 知る権利および削除を求める権利 | 削除リクエストに対応するために、システム全体にわたる消費者データのすべてのコピーを特定します。 |

| HIPAA(健康保険の移転性および責任に関する法) | セキュリティおよびプライバシー規則 | 保護された健康情報(PHI)の流れをマッピングし、適切な暗号化およびアクセス制御を確保します。 |

| PCI-DSS(決済カード業界データセキュリティ基準) | カードホルダーのデータ保護 | カードホルダーのデータがどこから入力され、どこから出力されるかを特定し、ネットワークセグメンテーションを強制します。 |

たとえばGDPRでは、組織は処理活動の記録を維持する必要があります。スプレッドシートで技術的には対応可能ですが、DFDはデータライフサイクルのより明確な物語を提供します。リストよりも、データコントローラーとデータプロセッサの関係を直感的に示します。

🛠️ プライバシー中心のDFD作成のステップバイステップガイド

コンプライアンス用のDFDを作成するには、体系的なアプローチが必要です。システム図を描くだけでは不十分です。図は現実とプライバシー制御を反映しなければなりません。コンプライアンスに適合するアーティファクトを構築するには、以下のステップに従ってください。

1. 範囲を定義する

まず、システムの境界を特定することから始めます。どのシステムが含まれますか?どのサードパーティ統合が関係していますか?正確に指定してください。小さなベンダー統合を除外すると、コンプライアンスの穴が生じる可能性があります。

- 関与するすべての内部システムをリストアップします。

- すべての外部APIまたはパートナーをリストアップします。

- 地理的境界を定義します(例:EUデータ対USデータ)。

2. データカテゴリを特定する

すべてのデータが同じように扱われるわけではない。システムを流れているデータを分類する。一般的なカテゴリには以下が含まれる:

- 個人識別情報(PII)

- 金融データ

- 健康情報

- 認証資格情報

- システムログ(PIIを含む可能性がある)

DFD上でのこれらのラベル付けは非常に重要である。”ユーザー情報”という流れはあまりに曖昧である。代わりに”ログイン資格情報”や”メールアドレス”と明確にすべきである。

3. 外部エンティティをマッピングする

すべての情報源と宛先を特定する。これには以下が含まれる:

- エンドユーザー

- マーケティングパートナー

- 分析プロバイダー

- クラウドストレージプロバイダー

- 政府機関(該当する場合)

すべてのエンティティがデータ処理の明確な法的根拠を持っていることを確認する。データの流れが第三者に送られる場合は、契約が存在することを確認する。

4. データストアを文書化する

データはどこに保存されているのか?リレーショナルデータベース、NoSQLストア、またはスプレッドシートにあるのか?各ストアの暗号化状態をメモする。コンプライアンスの観点から、静止状態のデータが暗号化されているかどうかを把握することが求められることがある。ストレージの場所にそのセキュリティポジション(例:「静止時に暗号化」)をラベル付けする。

5. データフローに注釈を付ける

これは最も重要なステップである。すべての矢印はリスクベクトルを表す。各フローに以下を注釈する:

- プロトコル:HTTPS、FTP、APIなど

- 暗号化:TLS 1.2、AES-256など

- 頻度:リアルタイム、バッチ、毎日。

- 同意:この特定のフローに対してユーザーの同意が必要か?

6. レビューと検証

図を描き、エンジニアリングチームと一緒に確認する。コードと一致しているか?開発者は文書化されたフローを回避するための回避策を頻繁に作成する。図が意図された設計ではなく、実際の実装を反映していることを確認する。

🛑 一般的な課題と解決策

正確なデータフローダイアグラムの構築と維持は困難です。チームはしばしばコンプライアンス活動に悪影響を及ぼす特定の障害に直面します。

- 古くなった図面:最大のリスクは、現在のシステムと一致しない図面です。ソフトウェアの更新、新しい機能、インフラ構成の変更は、しばしば視覚的なマップを破壊します。解決策:DFDの更新を変更管理プロセスに統合する。

- シャドウIT:チームはしばしば中央の承認なしにツールを展開します。これらのシステムはネットワーク上に存在しますが、公式の図面には記載されていません。解決策:定期的なネットワークスキャンと資産発見を実施する。

- サードパーティの複雑さ:ベンダーがデータをどのように処理しているかを理解するのは難しいです。彼らはしばしば詳細なフローマップを提供しません。解決策:彼らのSOC 2報告書やプライバシー影響評価を要求し、内部のフローを理解する。

- 粒度:図面は複雑になりすぎたり、単純になりすぎたりする可能性があります。解決策:マルチレベルアプローチを使用する。レベル0は概要視図、レベル1は特定のサブシステム用。

- 人的ミス:手作業による描画はミスを招きます。解決策:標準を強制する図面作成ツールを使用するが、特定のベンダー名を挙げない。

🔄 メンテナンスとライフサイクル管理

データフローダイアグラムは動的な文書です。コンプライアンスアーティファクトとして有効であるためには継続的なメンテナンスが必要です。動的な環境では年1回の更新では不十分です。以下のメンテナンス戦略を検討してください。

トリガーに基づく更新

特定のイベントが発生した際に図面を更新する。例として:

- 新しいソフトウェアモジュールの追加

- インフラを新しいクラウド領域に移動する

- ベンダー契約の変更

- 新しいデータフィールドの導入

定期的な監査

図面を実際のシステム構成と比較する定期的なレビューをスケジュールする。これは内部監査サイクルの一部となる可能性があります。監査は以下の点を確認すべきです:

- すべてのデータストアがリストされているか?

- すべてのフローが宣言された通りに暗号化されているか?

- すべての外部関係者が依然として承認されているか?

インシデント対応との統合

データ漏”データ漏洩が発生した際、迅速さが不可欠です。最新のDFDはインシデント対応チームが影響範囲を理解するのを助けます。データベースが侵害された場合、図面はそのデータに依存している他のシステムを示します。これにより、対応と通知プロセスが迅速化されます。”

教育と文化

エンジニアが図面の重要性を理解していることを確認する。新しい開発者がプロジェクトに参加する際には、データフローとプライバシー制約について認識しているべきです。この文化的な変化により、将来にわたって文書化されていないフローが作成される可能性が低くなります。

🔍 グローバルコンプライアンスのための高度な考慮事項

組織がグローバルに拡大するにつれて、データ主権が重要な要素になります。データフローダイアグラムは国境を越えたデータ移転を可視化するのに役立ちます。データが欧州連合(EU)を出る場合、特定の保護措置が必要です。図面は管轄区域間の境界を明確にマークすべきです。

グローバルなシナリオについて以下の点を検討してください:

- クラウド領域: 図面がデータセンターの物理的位置を明確に指定していることを確認してください。

- サブプロセッサ: サプライヤーがサブプロセッサを使用する場合は、その流れにマッピングする必要があります。

- 標準契約条項(SCC): SCC またはその他の移転メカニズムを要する流れにマークを付けてください。

さらに、自動化されたデータ発見ツールは図面の検証を支援できます。これらのツールはネットワークをスキャンして機密データのパターンを検出します。その出力結果を手動で作成したDFDと比較することで、不一致を発見できます。

📝 ベストプラクティスの要約

データフローダイアグラムがプライバシー準拠を効果的に支援するためには、以下の原則に従ってください:

- 正確性: 図面は理論ではなく、現実を反映している必要があります。

- 明確さ: 標準的な記号と明確なラベルを使用してください。

- 詳細度: リスクを特定できるだけの十分な詳細を含みつつ、不要なごちゃごちゃを避けてください。

- バージョン管理: 図面をコードのように扱ってください。変更履歴を保持してください。

- アクセス性: 要求された際に監査担当者や法務チームが図面にアクセスできるようにしてください。

- レビュー: 図面を最新の状態に保つために、定期的なレビューをスケジュールしてください。

データフローダイアグラムをプライバシーガバナンスの中心的要素として扱うことで、組織はリスクを低減し、責任を証明できます。これらは抽象的なコンプライアンス要件を、データ管理の具体的な視覚的証拠に変換します。