In der modernen digitalen Landschaft ist Daten der Lebenssaft von Betriebstätigkeiten, birgt jedoch erhebliche Verpflichtungen hinsichtlich Sicherheit und Datenschutz. Organisationen müssen verstehen, wo Informationen herkommen, wie sie sich bewegen und wo sie gespeichert sind, um regulatorische Anforderungen zu erfüllen. Datennflussdiagramme (DFDs) bieten eine visuelle Grundlage für diese Komplexität. Sie sind nicht bloß technische Skizzen, sondern essenzielle Dokumente für die Datenschutzgovernance.

Dieser Leitfaden untersucht die entscheidende Beziehung zwischen Datennflussdiagrammen und der Einhaltung von Datenschutzvorschriften. Wir werden untersuchen, wie die Visualisierung von Datenpfaden dabei hilft, gesetzliche Standards zu erfüllen, Risiken zu identifizieren und das Vertrauen der Nutzer zu wahren. Das Verständnis dieser Mechanismen ist für Datenschutzbeauftragte, Architekten und Compliance-Teams von entscheidender Bedeutung, die sich im komplexen Netz globaler Vorschriften bewegen.

📊 Verständnis von Datennflussdiagrammen

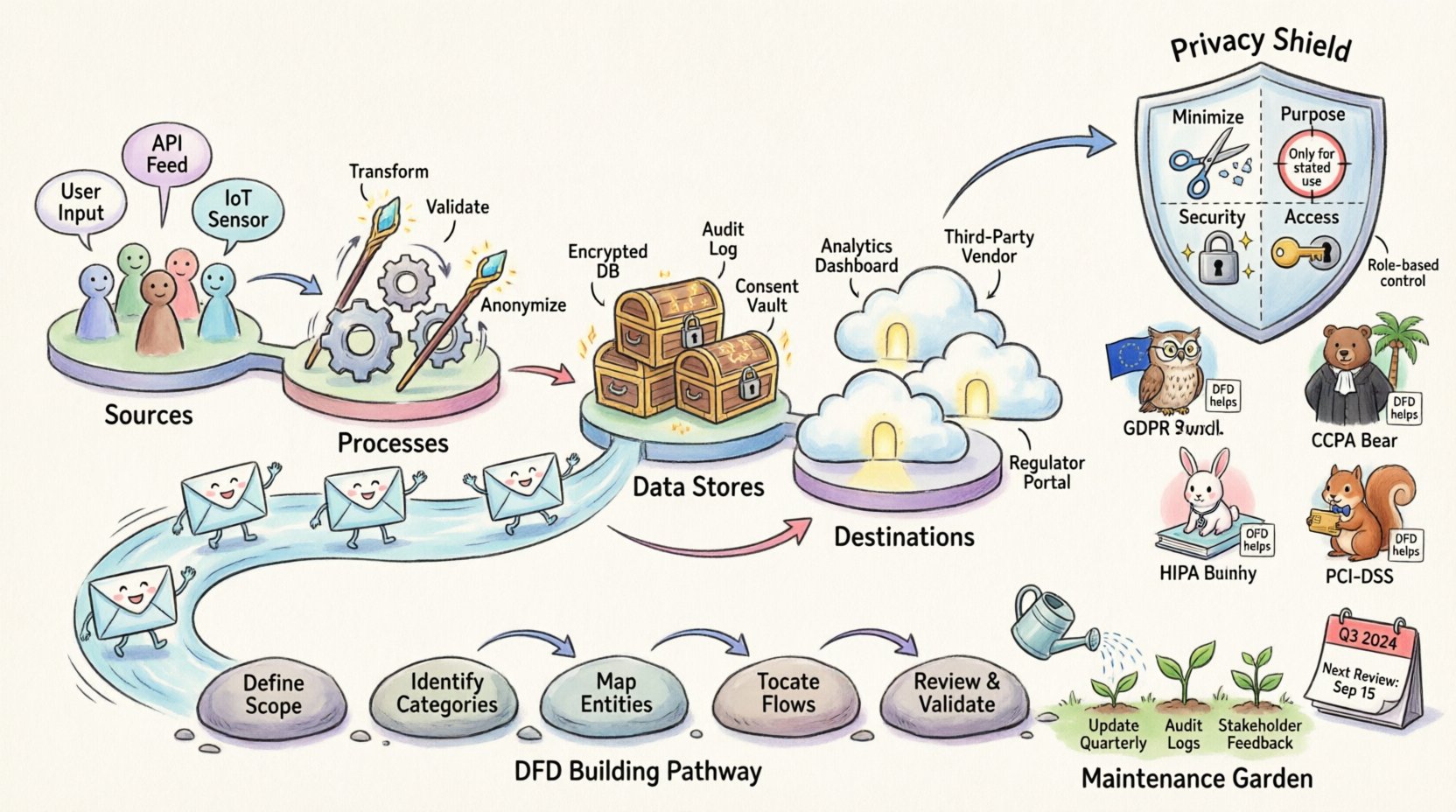

Ein Datennflussdiagramm ist eine grafische Darstellung des Datenflusses durch ein Informationssystem. Es konzentriert sich darauf, wie Daten in das System eintreten, durch es hindurchfließen und es verlassen. Im Gegensatz zu einem Ablaufdiagramm, das Logik und Entscheidungsschritte darstellt, konzentriert sich ein DFD ausschließlich auf die Bewegung von Informationsressourcen.

Zwecks Datenschutz dienen diese Diagramme als Karte für personenbezogene Informationen (PII) und sensible Daten. Sie beantworten grundlegende Fragen:

- Woher stammt die Daten? (Quellen)

- Wer verarbeitet die Daten? (Funktionen)

- Wo werden die Daten gespeichert? (Datenbanken)

- Wer erhält die Daten? (Empfänger)

- Wird die Daten während der Übertragung verschlüsselt?

DFDs bestehen typischerweise aus vier Hauptkomponenten:

- Externe Entitäten: Personen, Organisationen oder Systeme, die mit dem System interagieren (z. B. Nutzer, Drittanbieter).

- Prozesse: Transformationen, die Daten von einer Form in eine andere umwandeln (z. B. Überprüfung, Verschlüsselung, Berechnung).

- Datenbanken: Orte, an denen Daten gespeichert werden (z. B. Datenbanken, Dateisysteme, Cloud-Container).

- Datenflüsse: Die Wege, die Daten zwischen den oben genannten Komponenten zurücklegen.

Bei Anwendung auf Datenschutz müssen diese Komponenten mit Klassifizierungsbezeichnungen für Daten versehen werden. Ein Datenfluss, der Kundennamen transportiert, erfordert eine andere Prüfung als ein Fluss, der Systemprotokolle überträgt. Diese Feinabstimmung ermöglicht es Compliance-Teams, genau zu bestimmen, wo sensible Informationen gespeichert und übertragen werden.

⚖️ Der Schnittpunkt von DFDs und Datenschutzgesetzen

Datenschutzvorschriften verlangen oft Transparenz und Rechenschaftspflicht. Sie verlangen von Organisationen, zu wissen, welche Daten sie halten und warum. Datennflussdiagramme sind praktische Werkzeuge, um dieses Wissen nachzuweisen. Sie unterstützen das Prinzip derDatenkarte, das in vielen Rahmenwerken eine grundlegende Voraussetzung darstellt.

Wichtige Datenschutzprinzipien, die durch DFDs unterstützt werden

- Datenminimierung: Durch die Visualisierung von Flüssen können Teams überflüssige Datenerfassungspunkte identifizieren. Wenn eine Datenbank gefüllt ist, aber nicht genutzt wird, kann sie entfernt werden.

- Zweckbeschränkung: DFDs klären, ob Daten, die für eine Funktion erfasst wurden, in eine andere Funktion übertragen werden, für die keine Einwilligung erteilt wurde.

- Sicherheit: Sie zeigen Schwachstellen im Transportsystem auf. Wenn Daten über einen unverschlüsselten Kanal fließen, ist das Risiko sofort sichtbar.

- Zugriffssteuerung: Sie zeigen, welche externen Entitäten Daten erhalten, was gezielte Zugriffsüberprüfungen ermöglicht.

📜 Schlüsselregulierungsrahmen und DFD-Anforderungen

Verschiedene Regionen und Branchen haben spezifische Vorgaben zur Datenverarbeitung. Im Folgenden finden Sie eine Übersicht darüber, wie Datenflussdiagramme mit den wichtigsten Compliance-Standards übereinstimmen.

| Vorschrift | Wesentliche Anforderung | Wie DFDs helfen |

|---|---|---|

| DSGVO (Allgemeine Datenschutzverordnung) | Artikel 30: Aufzeichnungen über Verarbeitungstätigkeiten (RoPA) | Visualisiert den Verarbeitungslebenszyklus und zeigt rechtliche Grundlagen sowie Speicherorte an. |

| CCPA (Gesetz zum Verbraucherschutz in Kalifornien) | Recht auf Auskunft und Recht auf Löschung | Ermittelt alle Kopien von Verbraucherdaten über Systeme hinweg, um Löschanforderungen zu erfüllen. |

| HIPAA (Gesetz über die Portabilität und Verantwortlichkeit von Gesundheitsversicherungen) | Sicherheits- und Datenschutzvorschriften | Zeichnet den Fluss von Gesundheitsinformationen (PHI) auf, um eine ordnungsgemäße Verschlüsselung und Zugriffssteuerung sicherzustellen. |

| PCI-DSS (Datensicherheitsstandard der Zahlungskartenindustrie) | Datenschutz für Karteninhaber | Identifiziert, wo Daten von Karteninhabern eintreten und verlassen, um eine Netzsegmentierung durchzusetzen. |

Zum Beispiel müssen Organisationen im Rahmen der DSGVO Aufzeichnungen über Verarbeitungstätigkeiten führen. Obwohl eine Tabellenkalkulation technisch ausreichen könnte, bietet ein DFD eine klarere Darstellung des Datenlebenszyklus. Er zeigt die Beziehung zwischen Datenverantwortlichem und Datenverarbeiter intuitiver als eine Liste.

🛠️ Schritt-für-Schritt-Anleitung für datenschutzorientierte DFDs

Die Erstellung eines DFDs für die Compliance erfordert einen systematischen Ansatz. Es reicht nicht aus, ein Systemdiagramm zu zeichnen; das Diagramm muss die Realität und Datenschutzmaßnahmen widerspiegeln. Folgen Sie diesen Schritten, um ein konformes Dokument zu erstellen.

1. Definieren Sie den Umfang

Beginnen Sie damit, die Grenzen des Systems zu identifizieren. Welche Systeme sind eingeschlossen? Welche Drittanbieter-Integrationen sind beteiligt? Seien Sie präzise. Die Auslassung einer kleinen Anbieter-Integration kann zu Compliance-Lücken führen.

- Listen Sie alle beteiligten internen Systeme auf.

- Listen Sie alle externen APIs oder Partner auf.

- Definieren Sie die geografischen Grenzen (z. B. EU-Daten im Vergleich zu US-Daten).

2. Identifizieren Sie Datensorten

Nicht alle Daten werden gleich behandelt. Klassifizieren Sie die Daten, die durch das System fließen. Häufige Kategorien sind:

- Persönlich identifizierbare Informationen (PII)

- Finanzdaten

- Gesundheitsinformationen

- Authentifizierungsdaten

- Systemprotokolle (die PII enthalten können)

Die Kennzeichnung dieser Elemente in der DFD ist entscheidend. Ein Fluss von „Benutzerdaten“ ist zu ungenau. Es sollte „Anmeldeinformationen“ oder „E-Mail-Adresse“ lauten.

3. Externe Entitäten abbilden

Identifizieren Sie jede Quelle und jedes Ziel. Dazu gehören:

- Endbenutzer

- Marketingpartner

- Analytikdienstleister

- Cloud-Speicheranbieter

- Regierungsbehörden (falls zutreffend)

Stellen Sie sicher, dass jede Entität eine festgelegte rechtliche Grundlage für die Datenverarbeitung hat. Wenn ein Datenfluss an einen Dritten geht, überprüfen Sie, ob der Vertrag besteht.

4. Datenbanken dokumentieren

Wo befinden sich die Daten? In einer relationalen Datenbank, einer NoSQL-Datenbank oder einer Tabellenkalkulation? Notieren Sie den Verschlüsselungsstatus jeder Speicherstelle. Compliance erfordert oft die Kenntnis, ob ruhende Daten verschlüsselt sind. Kennzeichnen Sie den Speicherort mit seinem Sicherheitsstatus (z. B. „Verschlüsselt ruhend“).

5. Datenflüsse annotieren

Dies ist der kritischste Schritt. Jeder Pfeil stellt einen Risikovektor dar. Kennzeichnen Sie jeden Fluss mit:

- Protokoll: HTTPS, FTP, API, usw.

- Verschlüsselung: TLS 1.2, AES-256, usw.

- Häufigkeit: Echtzeit, Batch, täglich.

- Einwilligung: Ist die Einwilligung des Nutzers für diesen spezifischen Fluss erforderlich?

6. Überprüfen und Validieren

Zeichnen Sie das Diagramm und gehen Sie es mit dem Entwicklerteam durch. Stimmt es mit dem Code überein? Oft erstellen Entwickler Workarounds, die dokumentierte Flüsse umgehen. Stellen Sie sicher, dass das Diagramm die tatsächliche Implementierung widerspiegelt, nicht nur das beabsichtigte Design.

🛑 Häufige Herausforderungen und Lösungen

Die Erstellung und Pflege genauer Datenflussdiagramme ist schwierig. Teams stoßen oft auf spezifische Hürden, die die Compliance-Bemühungen gefährden können.

- Veraltete Diagramme:Das größte Risiko ist ein Diagramm, das nicht dem aktuellen System entspricht. Software-Updates, neue Funktionen und Infrastrukturänderungen brechen die visuelle Karte oft. Lösung: Integrieren Sie DFD-Updates in den Änderungsmanagementprozess.

- Shadow IT:Teams stellen oft Tools ohne zentrale Genehmigung bereit. Diese Systeme erscheinen im Netzwerk, erscheinen aber nicht im offiziellen Diagramm. Lösung: Führen Sie regelmäßige Netzwerkscans und Asset-Entdeckung durch.

- Komplexität durch Drittanbieter:Verstehen, wie ein Anbieter Daten verarbeitet, ist schwierig. Sie stellen oft keine detaillierten Flusskarten zur Verfügung. Lösung: Fordern Sie ihre SOC-2-Berichte oder Datenschutzfolgenabschätzungen an, um ihre internen Abläufe zu verstehen.

- Granularität:Diagramme können zu komplex oder zu einfach werden. Lösung: Verwenden Sie einen mehrstufigen Ansatz. Ebene 0 für eine Übersicht, Ebene 1 für spezifische Untereinheiten.

- Menschliches Versagen:Manuelles Zeichnen führt zu Fehlern. Lösung: Verwenden Sie Diagramm-Tools, die Standards durchsetzen, wobei spezifische Anbieter nicht genannt werden sollten.

🔄 Wartung und Lebenszyklus-Management

Ein Datenflussdiagramm ist ein lebendiges Dokument. Es erfordert kontinuierliche Wartung, um als gültiges Compliance-Dokument zu bleiben. Einmal jährlich reicht für dynamische Umgebungen nicht aus. Berücksichtigen Sie die folgenden Wartungsstrategien.

Aktivierungsbasierte Aktualisierungen

Aktualisieren Sie das Diagramm bei jedem Auftreten eines bestimmten Ereignisses. Beispiele sind:

- Hinzufügen eines neuen Softwaremoduls

- Verschieben der Infrastruktur in eine neue Cloud-Region

- Ändern eines Anbietervertrags

- Einführen eines neuen Datenfelds

Regelmäßige Audits

Planen Sie periodische Überprüfungen, bei denen das Diagramm mit der tatsächlichen Systemkonfiguration verglichen wird. Dies kann Teil des internen Auditzyklus sein. Der Audit sollte prüfen:

- Sind alle Datenbanken aufgeführt?

- Sind alle Flüsse wie behauptet verschlüsselt?

- Sind alle externen Parteien weiterhin autorisiert?

Integration mit der Incident-Response-Abteilung

Bei einem Datenleck ist Geschwindigkeit entscheidend. Ein aktuelles DFD hilft dem Incident-Response-Team, den Umfang des Schadens zu verstehen. Wenn eine Datenbank kompromittiert ist, zeigt das Diagramm, welche anderen Systeme auf diese Daten angewiesen sind. Dies beschleunigt die Einschränkung und die Benachrichtigungsprozesse.

Schulung und Kultur

Stellen Sie sicher, dass Ingenieure die Bedeutung des Diagramms verstehen. Wenn ein neuer Entwickler ein Projekt beitreten, sollte er die Datenflüsse und Datenschutzbeschränkungen kennen. Diese kulturelle Veränderung verringert die Wahrscheinlichkeit, dass in Zukunft dokumentationslose Flüsse entstehen.

🔍 Fortgeschrittene Überlegungen für globale Compliance

Wenn Organisationen global wachsen, wird die Datenhoheit zu einem Faktor. Datenflussdiagramme helfen dabei, grenzüberschreitende Übertragungen zu visualisieren. Wenn Daten die Europäische Union verlassen, sind bestimmte Schutzmaßnahmen erforderlich. Das Diagramm sollte die Grenze zwischen den Rechtsgebieten deutlich markieren.

Berücksichtigen Sie die folgenden Punkte für globale Szenarien:

- Cloud-Regionen: Stellen Sie sicher, dass das Diagramm die physische Lage der Rechenzentren angibt.

- Unterunternehmer: Wenn ein Anbieter Unterunternehmer nutzt, müssen diese in der Flussdarstellung erfasst werden.

- Standardvertragsklauseln: Kennzeichnen Sie Flüsse, die SCCs oder andere Übertragungsmechanismen erfordern.

Darüber hinaus können automatisierte Datenentdeckungstools bei der Überprüfung des Diagramms unterstützen. Diese Tools scannen Netzwerke nach sensiblen Datenmustern. Die Ausgabe kann mit dem manuell erstellten DFD verglichen werden, um Abweichungen zu finden.

📝 Zusammenfassung der Best Practices

Um sicherzustellen, dass Ihre Datenflussdiagramme die Datenschutzkonformität effektiv unterstützen, halten Sie sich an diese Prinzipien:

- Genauigkeit: Das Diagramm muss der Realität entsprechen, nicht der Theorie.

- Klarheit: Verwenden Sie Standard-Symbole und klare Beschriftungen.

- Feinheit: Fügen Sie ausreichend Details hinzu, um Risiken zu identifizieren, vermeiden Sie jedoch unnötigen Aufwand.

- Versionskontrolle: Behandeln Sie das Diagramm wie Code. Bewahren Sie eine Historie der Änderungen auf.

- Zugänglichkeit: Stellen Sie sicher, dass das Diagramm bei Bedarf für Prüfer und Rechtsabteilungen verfügbar ist.

- Überprüfung: Planen Sie regelmäßige Überprüfungen, um das Diagramm aktuell zu halten.

Indem Datenflussdiagramme als zentraler Bestandteil der Datenschutzgovernance betrachtet werden, können Organisationen Risiken reduzieren und Verantwortlichkeit nachweisen. Sie verwandeln abstrakte Compliance-Anforderungen in konkrete visuelle Beweise für die Datenverwaltung.