En el entorno digital moderno, los datos son la sangre de las operaciones, pero conllevan una responsabilidad significativa en materia de seguridad y privacidad. Las organizaciones deben comprender de dónde proviene la información, cómo se mueve y dónde se almacena para cumplir con los requisitos regulatorios. Los diagramas de flujo de datos (DFD) proporcionan un plano visual de esta complejidad. No son meros esbozos técnicos; son documentos esenciales para la gobernanza de privacidad.

Esta guía explora la relación crítica entre los diagramas de flujo de datos y el cumplimiento de privacidad. Examinaremos cómo visualizar los caminos de los datos ayuda a cumplir con los estándares legales, identificar riesgos y mantener la confianza de los usuarios. Comprender estas mecánicas es vital para los responsables de protección de datos, arquitectos y equipos de cumplimiento que navegan por la red compleja de regulaciones globales.

📊 Comprendiendo los diagramas de flujo de datos

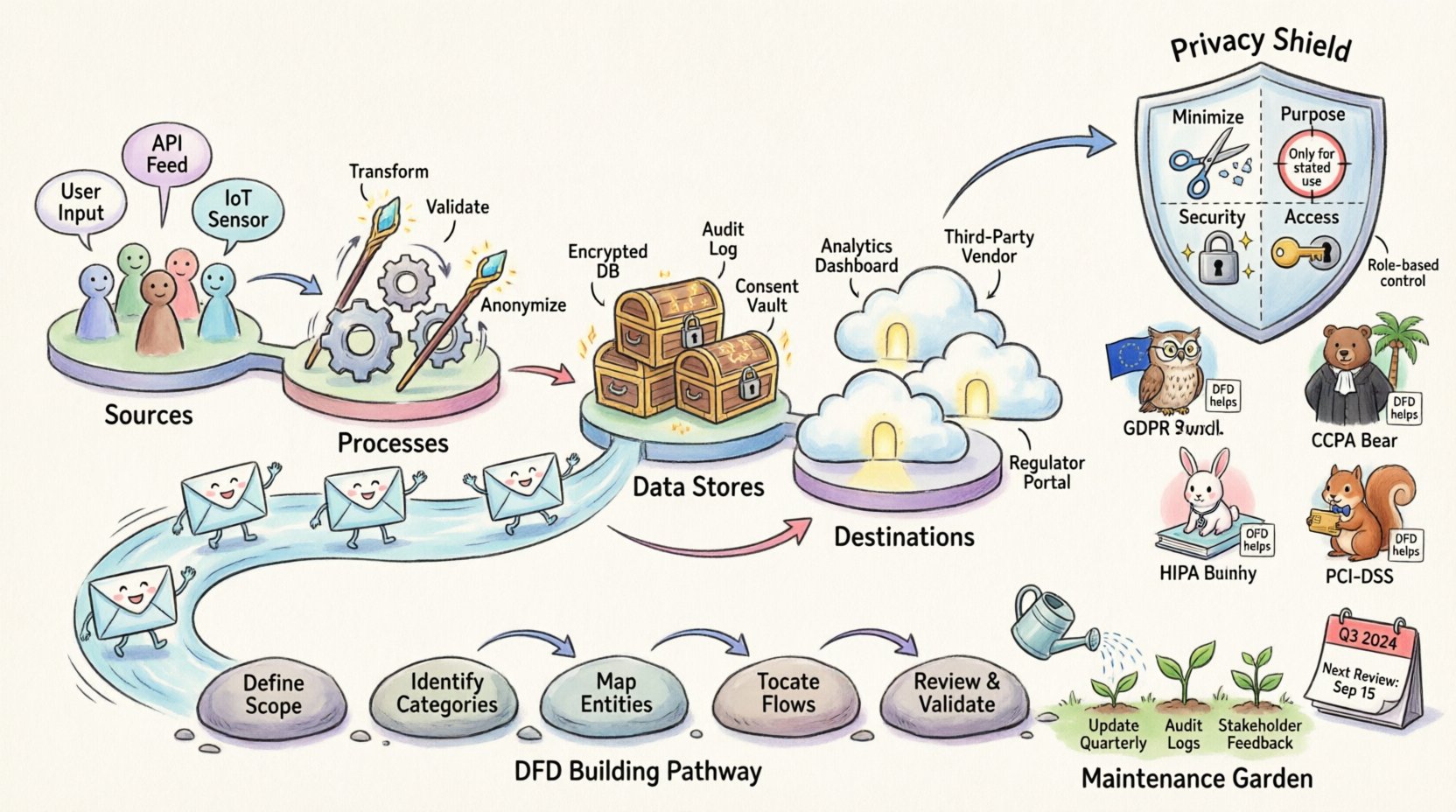

Un diagrama de flujo de datos es una representación gráfica del flujo de datos a través de un sistema de información. Se centra en cómo los datos entran, se mueven a través y salen del sistema. A diferencia de un diagrama de flujo, que representa pasos lógicos y de toma de decisiones, un DFD se enfoca estrictamente en el movimiento de los activos de información.

Para fines de privacidad, estos diagramas sirven como un mapa de la información personal identificable (PII) y los datos sensibles. Responden preguntas fundamentales:

- ¿De dónde proviene el dato? (Fuentes)

- ¿Quién procesa los datos? (Funciones)

- ¿Dónde se almacena el dato? (Almacenes de datos)

- ¿Quién recibe los datos? (Destinos)

- ¿El dato está cifrado durante el tránsito?

Los DFD normalmente constan de cuatro componentes principales:

- Entidades externas:Personas, organizaciones o sistemas que interactúan con el sistema (por ejemplo, usuarios, proveedores externos).

- Procesos:Transformaciones que cambian los datos de una forma a otra (por ejemplo, validación, cifrado, cálculo).

- Almacenes de datos:Lugares donde los datos permanecen (por ejemplo, bases de datos, sistemas de archivos, cubos en la nube).

- Flujos de datos:Los caminos que recorren los datos entre los componentes anteriores.

Cuando se aplican a la privacidad, estos componentes deben estar anotados con etiquetas de clasificación de datos. Un flujo de datos que transporta nombres de clientes requiere una supervisión diferente a la de un flujo que transporta registros del sistema. Esta granularidad permite a los equipos de cumplimiento identificar exactamente dónde reside y se desplaza la información sensible.

⚖️ La intersección entre DFD y leyes de privacidad

Las regulaciones de privacidad suelen exigir transparencia y responsabilidad. Exigen a las organizaciones conocer qué datos poseen y por qué. Los diagramas de flujo de datos son herramientas prácticas para demostrar este conocimiento. Apoyan el principio deMapa de datos, que es un requisito fundamental en muchos marcos.

Principios clave de privacidad respaldados por DFD

- Minimización de datos:Al visualizar los flujos, los equipos pueden identificar puntos de recopilación de datos innecesarios. Si un almacén de datos está lleno pero no se utiliza, puede eliminarse.

- Limitación de propósito:Los DFD aclaran si los datos recopilados para una función se están moviendo a otra función para la cual no se otorgó consentimiento.

- Seguridad: Resaltan los puntos débiles en tránsito. Si los datos fluyen a través de un canal no cifrado, el riesgo es inmediatamente visible.

- Control de acceso: Muestran qué entidades externas reciben datos, lo que permite revisiones de acceso dirigidas.

📜 Marcos regulatorios clave y requisitos de los diagramas de flujo de datos

Diferentes regiones e industrias tienen mandatos específicos respecto al manejo de datos. A continuación se presenta una visión general de cómo los Diagramas de Flujo de Datos se alinean con los principales estándares de cumplimiento.

| Regulación | Requisito clave | Cómo ayudan los DFD |

|---|---|---|

| GDPR (Reglamento General de Protección de Datos) | Artículo 30: Registros de actividades de tratamiento (RoPA) | Visualiza el ciclo de vida del tratamiento, mostrando las bases legales y las ubicaciones de almacenamiento. |

| CCPA (Ley de Privacidad del Consumidor de California) | Derecho a saber y derecho a eliminar | Localiza todas las copias de los datos del consumidor en los sistemas para cumplir con las solicitudes de eliminación. |

| HIPAA (Ley de Portabilidad y Responsabilidad de Seguros Médicos) | Normas de seguridad y privacidad | Mapa del flujo de la Información de Salud Protegida (PHI) para garantizar un cifrado adecuado y controles de acceso. |

| PCI-DSS (Norma de Seguridad de Datos de la Industria de Tarjetas de Pago) | Protección de datos para titulares de tarjetas | Identifica dónde los datos del titular de tarjeta entran y salen para aplicar la segmentación de red. |

Por ejemplo, bajo el GDPR, las organizaciones deben mantener un Registro de Actividades de Tratamiento. Aunque una hoja de cálculo puede cumplir técnicamente con el requisito, un DFD ofrece una narrativa más clara del ciclo de vida de los datos. Muestra la relación entre el controlador de datos y el procesador de datos de forma más intuitiva que una lista.

🛠️ Guía paso a paso para DFD centrados en la privacidad

Crear un DFD para cumplimiento requiere un enfoque metódico. No basta con dibujar un diagrama del sistema; el diagrama debe reflejar la realidad y los controles de privacidad. Siga estos pasos para crear un artefacto conforme.

1. Define el alcance

Comience identificando los límites del sistema. ¿Qué sistemas están incluidos? ¿Qué integraciones con terceros están involucradas? Sea preciso. Excluir una integración con un pequeño proveedor puede generar brechas de cumplimiento.

- Liste todos los sistemas internos involucrados.

- Liste todas las API externas o socios.

- Defina los límites geográficos (por ejemplo, datos de la UE frente a datos de EE. UU.).

2. Identifique las categorías de datos

No toda la data se trata por igual. Clasifique la data que fluye a través del sistema. Las categorías comunes incluyen:

- Información de Identificación Personal (PII)

- Datos Financieros

- Información de Salud

- Credenciales de Autenticación

- Registros del Sistema (que pueden contener PII)

Etiquetar estos elementos en el DFD es crucial. Un flujo de «Datos del Usuario» es demasiado vago. Debería ser «Credenciales de Inicio de Sesión» o «Dirección de Correo Electrónico».

3. Mapear las Entidades Externas

Identifique cada fuente y destino. Esto incluye:

- Usuarios Finales

- Socios de Marketing

- Proveedores de Análisis

- Proveedores de Almacenamiento en la Nube

- Agencias Gubernamentales (si aplica)

Asegúrese de que cada entidad tenga una base legal definida para el procesamiento de datos. Si un flujo de datos va a una tercera parte, verifique que el contrato exista.

4. Documentar los Almacenes de Datos

¿Dónde se encuentra la data? ¿Está en una base de datos relacional, una tienda NoSQL o una hoja de cálculo? Anote el estado de cifrado de cada almacén. La conformidad a menudo requiere saber si los datos en reposo están cifrados. Etiquete la ubicación de almacenamiento con su postura de seguridad (por ejemplo, «Cifrado en Reposo»).

5. Anotar los Flujos de Datos

Este es el paso más crítico. Cada flecha representa un vector de riesgo. Anote cada flujo con:

- Protocolo:HTTPS, FTP, API, etc.

- Cifrado:TLS 1.2, AES-256, etc.

- Frecuencia:En tiempo real, por lotes, diario.

- Consentimiento:¿Se requiere el consentimiento del usuario para este flujo específico?

6. Revisar y Validar

Dibuje el diagrama y revísalo con el equipo de ingeniería. ¿Coincide con el código? A menudo, los desarrolladores crean soluciones alternativas que evitan los flujos documentados. Asegúrese de que el diagrama refleje la implementación real, no solo el diseño previsto.

🛑 Desafíos Comunes y Soluciones

Construir y mantener Diagramas de Flujo de Datos precisos es difícil. Los equipos a menudo se enfrentan a obstáculos específicos que pueden comprometer los esfuerzos de cumplimiento.

- Diagramas obsoletos:El mayor riesgo es un diagrama que no coincide con el sistema actual. Las actualizaciones de software, las nuevas funciones y los cambios en la infraestructura a menudo rompen el mapa visual. Solución: Integrar las actualizaciones del DFD en el proceso de Gestión de Cambios.

- IT de sombra:Los equipos a menudo implementan herramientas sin aprobación central. Estos sistemas aparecen en la red pero no en el diagrama oficial. Solución: Realizar escaneos de red y descubrimiento de activos de forma regular.

- Complejidad de terceros:Comprender cómo un proveedor procesa los datos es difícil. A menudo no proporcionan mapas de flujo detallados. Solución: Solicite sus informes SOC 2 o Evaluaciones de Impacto en la Privacidad para comprender sus flujos internos.

- Granularidad:Los diagramas pueden volverse demasiado complejos o demasiado simples. Solución: Utilice un enfoque de múltiples niveles. Nivel 0 para una vista de alto nivel, Nivel 1 para subsistemas específicos.

- Errores humanos:El dibujo manual conduce a errores. Solución: Utilice herramientas de diagramación que impongan estándares, aunque evite nombrar proveedores específicos.

🔄 Mantenimiento y gestión del ciclo de vida

Un Diagrama de Flujo de Datos es un documento vivo. Requiere mantenimiento continuo para seguir siendo un artefacto válido de cumplimiento. Una vez al año es insuficiente para entornos dinámicos. Considere las siguientes estrategias de mantenimiento.

Actualizaciones basadas en desencadenantes

Actualice el diagrama cada vez que ocurra un evento específico. Ejemplos incluyen:

- Agregar un nuevo módulo de software

- Mover la infraestructura a una nueva región en la nube

- Cambiar un contrato con un proveedor

- Introducir un nuevo campo de datos

Auditorías regulares

Programar revisiones periódicas en las que el diagrama se compare con la configuración real del sistema. Esto puede formar parte del ciclo de auditoría interna. La auditoría debe verificar:

- ¿Están todos los almacenes de datos listados?

- ¿Todos los flujos están encriptados como se afirma?

- ¿Todas las partes externas aún están autorizadas?

Integración con la respuesta a incidentes

Cuando ocurre una violación de datos, la rapidez es esencial. Un DFD actual ayuda al equipo de respuesta a incidentes a comprender el radio de daño. Si se compromete una base de datos, el diagrama muestra qué otros sistemas dependen de esos datos. Esto acelera los procesos de contención y notificación.

Capacitación y cultura

Asegúrese de que los ingenieros comprendan la importancia del diagrama. Cuando un nuevo desarrollador se incorpora a un proyecto, debe estar al tanto de los flujos de datos y de las restricciones de privacidad. Este cambio cultural reduce la probabilidad de crear flujos no documentados en el futuro.

🔍 Consideraciones avanzadas para el cumplimiento global

A medida que las organizaciones se expanden a nivel global, la soberanía de los datos se convierte en un factor. Los Diagramas de Flujo de Datos ayudan a visualizar las transferencias transfronterizas. Si los datos salen de la Unión Europea, se requieren salvaguardas específicas. El diagrama debe marcar claramente la frontera entre jurisdicciones.

Considere los siguientes puntos para escenarios globales:

- Regiones en la nube:Asegúrese de que el diagrama especifique la ubicación física de los centros de datos.

- Subprocesadores:Si un proveedor utiliza subprocesadores, estos deben ser mapeados en el flujo.

- Cláusulas Contratuales Estándar:Marque los flujos que requieren SCCs u otros mecanismos de transferencia.

Además, las herramientas automatizadas de descubrimiento de datos pueden ayudar a verificar el diagrama. Estas herramientas escanean las redes en busca de patrones de datos sensibles. La salida puede compararse con el DFD manual para detectar discrepancias.

📝 Resumen de las mejores prácticas

Para garantizar que sus diagramas de flujo de datos apoyen eficazmente la conformidad con la privacidad, adhiera a estos principios:

- Precisión:El diagrama debe reflejar la realidad, no la teoría.

- Claridad:Utilice símbolos estándar y etiquetas claras.

- Granularidad:Incluya suficiente detalle para identificar riesgos, pero evite el desorden innecesario.

- Control de versiones:Trate el diagrama como código. Mantenga un historial de cambios.

- Accesibilidad:Asegúrese de que el diagrama esté disponible para auditores y equipos legales cuando se solicite.

- Revisión:Programa revisiones regulares para mantener el diagrama actualizado.

Al tratar los diagramas de flujo de datos como un componente fundamental de la gobernanza de la privacidad, las organizaciones pueden reducir riesgos y demostrar responsabilidad. Transforman los requisitos abstractos de cumplimiento en evidencia visual concreta de la custodia de datos.