Архитектура предприятия требует точности при решении вопросов, связанных с основой информационных систем. Слой технологий выступает в качестве аппаратно-программной инфраструктуры, поддерживающей приложения и бизнес-процессы. В рамках этого слоя безопасность не является дополнительной функцией, а представляет собой фундаментальный элемент, требующий явного моделирования. Визуализация архитектуры безопасности в ArchiMate обеспечивает видимость, отслеживаемость и интеграцию механизмов защиты в общую архитектурную схему системы. Данное руководство рассматривает особенности представления средств защиты, сервисов и угроз в слое технологий с использованием стандарта ArchiMate.

Моделирование безопасности часто становится фрагментированным, когда команды полагаются на нестандартизированные диаграммы или текстовые спецификации. Стандартизированный подход позволяет заинтересованным сторонам понять, как политики безопасности трансформируются в технические реализации. Используя фреймворк ArchiMate, архитекторы могут отслеживать поток данных, размещение криптографических функций и применение прав доступа на различных устройствах и системах. Такая прозрачность способствует оценке рисков, отчетности по соблюдению требований и управлению изменениями без использования проприетарных инструментов или стороннего программного обеспечения.

Понимание слоя технологий 🖥️

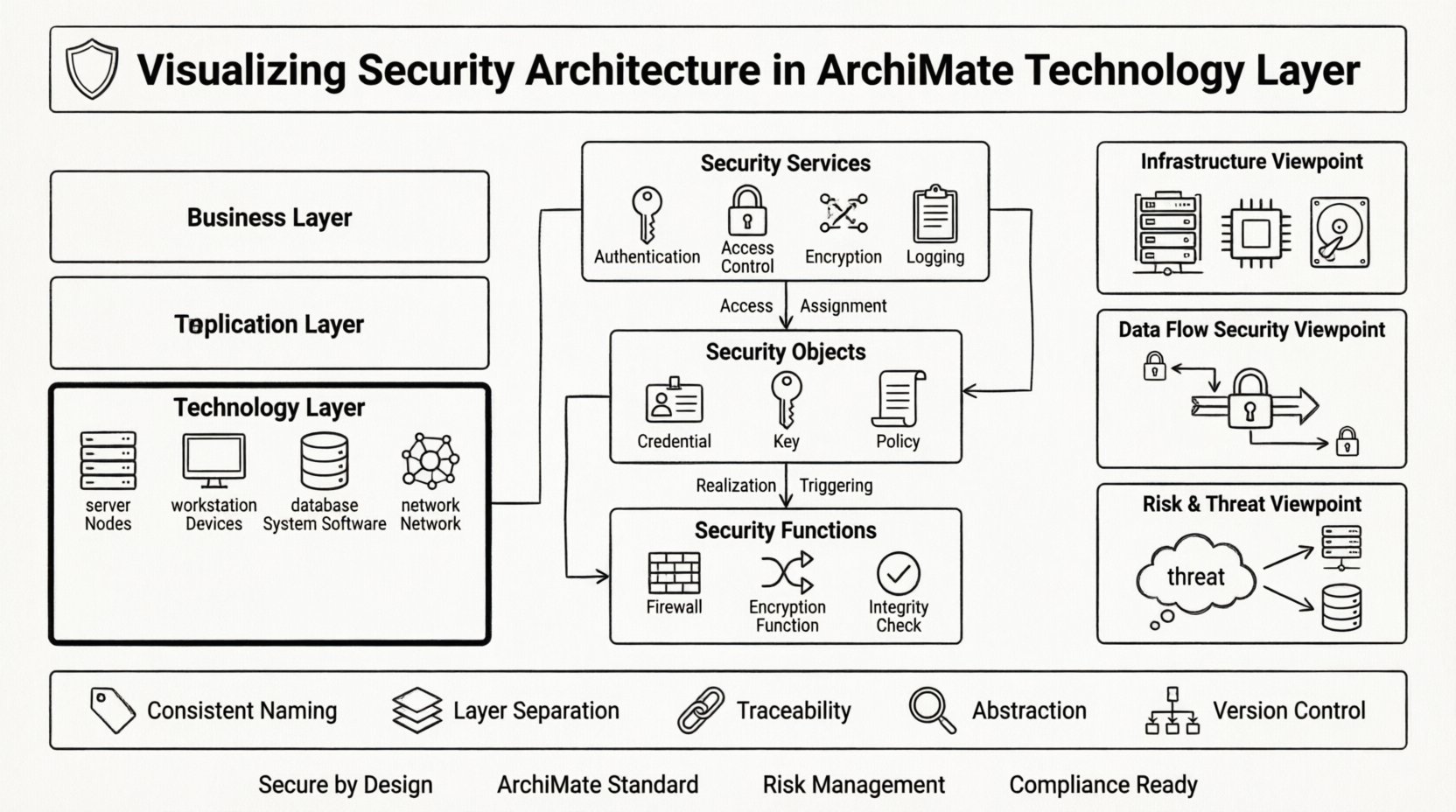

Слой технологий находится в нижней части трехслойной структуры ArchiMate. Он представляет собой физические и виртуальные ресурсы, поддерживающие выполнение приложений. При визуализации безопасности в этом слое акцент смещается с логических бизнес-правил на физические и логические ограничения. В этот слой входят узлы, устройства, системное программное обеспечение и сети. Каждый элемент может содержать функции безопасности или подлежать политикам безопасности.

- Узлы: Представляют физические или логические вычислительные ресурсы.

- Устройства: Конкретные аппаратные компоненты, такие как серверы, рабочие станции или датчики.

- Системное программное обеспечение: Операционные системы, базы данных и промежуточное программное обеспечение, управляющее ресурсами.

- Сеть: Коммуникационная инфраструктура, соединяющая узлы и устройства.

Безопасность в этом контексте включает защиту целостности, доступности и конфиденциальности этих ресурсов. Недостаточно просто утверждать, что сервер «безопасен». Модель должна определять какон защищен. Это включает методы шифрования, физические средства контроля доступа и стратегии сегментации сети.

Основные элементы безопасности в ArchiMate 🛡️

Для эффективного моделирования безопасности необходимо использовать специфические элементы метамодели, предназначенные для решения вопросов безопасности. ArchiMate предоставляет выделенный набор элементов для безопасности, в основном в слоях приложений и технологий. Эти элементы позволяют различать сервисы безопасности, объекты безопасности и функции безопасности.

Сервисы безопасности

Сервисы безопасности представляют собой возможности, предоставляемые инфраструктурой для защиты данных и ресурсов. В слое технологий эти сервисы часто реализуются с помощью системного программного обеспечения или специализированных аппаратных модулей.

- Сервис аутентификации: Проверяет подлинность пользователей или систем, обращающихся к технологии.

- Сервис контроля доступа: Управляет разрешениями и политиками авторизации.

- Сервис шифрования: Обеспечивает криптографические функции для данных, хранящихся на месте, и данных, передаваемых по каналам.

- Сервис ведения журнала: Записывает события, связанные с безопасностью, для аудита и мониторинга.

Объекты безопасности

Объекты безопасности — это артефакты или ресурсы, содержащие информацию о безопасности или выступающие в качестве объекта мер безопасности. В слое технологий они часто проявляются в виде данных, хранящихся на устройствах, или ключей, хранящихся в системном программном обеспечении.

- Удостоверение безопасности:Пароли, токены или сертификаты, используемые для аутентификации.

- Ключ безопасности:Криптографические ключи, используемые для шифрования или подписи.

- Политика безопасности:Правила, определяющие требования и ограничения в области безопасности.

Функции безопасности

Функции безопасности — это конкретные действия или процессы, обеспечивающие безопасность. Они часто реализуются в системном программном обеспечении или специализированных устройствах безопасности.

- Функция брандмауэра: Фильтрует сетевой трафик на основе правил.

- Функция шифрования: Преобразует данные для предотвращения несанкционированного доступа.

- Проверка целостности: Проверяет, не был ли изменён данный.

Связи и зависимости 🔗

Моделирование безопасности — это не просто размещение элементов; это определение связей, которые их соединяют. Связи показывают, как службы безопасности защищают объекты, как функции реализуют службы, и как угрозы взаимодействуют с активами. В следующей таблице перечислены ключевые связи, относящиеся к уровню технологии.

| Тип связи | Источник | Цель | Описание |

|---|---|---|---|

| Доступ | Служба безопасности | Объект безопасности | Описывает, какая служба защищает или получает доступ к какому объекту. |

| Назначение | Функция безопасности | Служба безопасности | Связывает конкретную функцию со службой, которую она обеспечивает. |

| Реализация | Объект безопасности | Служба безопасности | Указывает, что объект реализует или поддерживает службу. |

| Запуск | Угроза | Функция безопасности | Показывает, что угроза запускает конкретную меру безопасности. |

Понимание этих связей имеет решающее значение для анализа последствий. Если определенная служба шифрования будет удалена, модель покажет, какие объекты безопасности подвергаются риску. Если сетевое устройство скомпрометировано, связи покажут, какие потоки данных находятся под угрозой. Такая детализация способствует проактивному управлению рисками, а не реактивному исправлению уязвимостей.

Точки зрения в области безопасности 👁️

Точка зрения определяет перспективу, с которой рассматривается модель. Она определяет, какие элементы и отношения включаются для решения конкретных интересов заинтересованных сторон. На уровне технологий архитекторы безопасности нуждаются в специфических точках зрения, чтобы эффективно взаимодействовать с командами инфраструктуры и аудиторами.

Точка зрения на инфраструктуру безопасности

Эта точка зрения фокусируется на физических и логических компонентах, обеспечивающих безопасность. Она выделяет устройства, системное программное обеспечение и сетевые сегменты.

- Заинтересованные стороны:Менеджеры инфраструктуры, архитекторы оборудования.

- Фокус:Размещение брандмауэров, модулей шифрования и точек контроля доступа.

- Ключевые элементы:Узлы, устройства, системное программное обеспечение, службы безопасности.

Точка зрения на безопасность потоков данных

Эта точка зрения отслеживает, как данные перемещаются по уровню технологий и где применяются меры защиты. Это необходимо для понимания происхождения данных и точек их уязвимости.

- Заинтересованные стороны:Офицеры по защите данных, команды соответствия требованиям.

- Фокус:Точки шифрования, места хранения данных, маршруты передачи.

- Ключевые элементы:Объекты данных, потоки связи, службы шифрования.

Точка зрения на риски и угрозы

Эта точка зрения отображает угрозы по отношению к технологическим активам и соответствующим функциям безопасности. Она помогает в оценке рисков и планировании мер по их снижению.

- Заинтересованные стороны:Менеджеры рисков, аналитики безопасности.

- Фокус: Уязвимости, угрозы, меры безопасности, остаточный риск.

- Ключевые элементы: Угрозы, функции безопасности, объекты безопасности.

Наилучшие практики моделирования ✅

Создание надежной модели безопасности требует дисциплины и соблюдения установленных шаблонов. Следующие практики помогают сохранить ясность и полезность архитектуры.

- Согласованное наименование: Используйте четкие, описательные имена для служб и объектов безопасности. Избегайте общих терминов, таких как «Security1».

- Разделение уровней: Держите вопросы безопасности отдельно от бизнес-логики. Хотя они взаимодействуют, технологический уровень должен сосредоточиться на техническом обеспечении.

- Следуемость: Убедитесь, что каждое требование к безопасности может быть отслежено до бизнес-цели или регуляторного требования. Такая связь оправдывает вложение средств в конкретные меры безопасности.

- Уровни абстракции: Не моделируйте каждое отдельное правило брандмауэра. Используйте абстракцию для отображения высоких уровней зон безопасности и границ доверия.

- Контроль версий: Архитектуры безопасности часто меняются. Ведите версии модели, чтобы отслеживать, как меняется состояние безопасности с течением времени.

Интеграция с бизнес- и прикладными уровнями 🔄

Безопасность не может существовать изолированно. Технологический уровень взаимодействует с прикладным и бизнес-уровнями. Понимание этих взаимодействий критически важно для комплексного представления безопасности предприятия.

Технология к приложению

Приложения полагаются на технологические службы для безопасной работы. Приложение может требовать службы аутентификации, предоставляемой технологическим уровнем. Модель должна показывать, какие приложения используют какие службы безопасности.

- Отношение использования: Элементы приложения используют службы безопасности технологического уровня.

- Управление доступом: Приложения обеспечивают соблюдение бизнес-правил, но технология обеспечивает доступ к системе.

Технология к бизнесу

Бизнес-процессы имеют требования к безопасности, которые должны быть выполнены базовой технологией. Например, процесс финансовой транзакции может требовать шифрования «от начала до конца». Модель должна связывать бизнес-процесс с технологической службой, выполняющей это требование.

- Назначение: Назначение бизнес-процессов функциям безопасности технологического уровня.

- Соответствие: Сопоставление регуляторных требований с конкретными технологическими мерами контроля.

Распространённые проблемы и решения ⚠️

Моделирование безопасности на уровне технологии представляет определенные трудности. Признание этих вызовов помогает архитекторам ориентироваться в сложности корпоративных сред.

Вызов 1: Перегрузка сложностью

Проблема:Включение каждого устройства безопасности и каждого правила приводит к непонятной диаграмме.

Решение:Используйте несколько точек зрения. Создайте обзорный уровень для руководства и детальные подмодели для технических команд. Используйте группировку для объединения похожих устройств в зоны безопасности.

Вызов 2: Динамические среды

Проблема:Облачные и виртуальные среды быстро меняются, что быстро делает статические модели устаревшими.

Решение:Сосредоточьтесь на логических связях, а не на физических местоположениях. Моделируйте функциюбезопасности, а не конкретного экземпляра сервера. Используйте теги или атрибуты для обозначения динамических свойств, таких как «хостинг в облаке».

Вызов 3: Отсутствие стандартизации

Проблема:Разные команды используют разную терминологию для одних и тех же концепций безопасности.

Решение:Создайте словарь терминов в хранилище архитектуры. Убедитесь, что все службы безопасности соответствуют определениям метамодели ArchiMate, чтобы обеспечить согласованность на уровне всей компании.

Вызов 4: Видимость угроз

Проблема:Угрозы часто внешние и трудно моделируются внутри внутренней архитектуры.

Решение:Вводите злоумышленников и события угроз как внешние элементы. Подключайте их к уровню технологии, чтобы показать потенциальные точки воздействия. Это четко визуализирует поверхность атаки.

Постепенный подход к моделированию 📝

Реализация модели безопасности следует логической последовательности. Такой подход гарантирует, что все необходимые элементы будут учтены без пропуска критически важных деталей.

- Определите активы:Определите критически важные данные и устройства на уровне технологии, которые требуют защиты.

- Определите службы:Перечислите службы безопасности, необходимые для защиты этих активов (например, аутентификация, шифрование).

- Сопоставьте функции: Укажите, какие функции системного программного обеспечения или аппаратного обеспечения будут обеспечивать эти услуги.

- Установите связи:Соедините услуги с объектами, а функции — с услугами, используя соответствующие отношения ArchiMate.

- Проверьте с точки зрения интересов:Просмотрите модель с разных точек зрения заинтересованных сторон, чтобы обеспечить ясность и полноту.

- Документируйте предположения:Запишите любые предположения, сделанные относительно среды, например, уровни доверия между сетевыми сегментами.

Обеспечение соответствия и аудитоспособности 🔍

Одним из основных преимуществ визуализации архитектуры безопасности является возможность продемонстрировать соответствие. Регуляторы и аудиторы часто требуют доказательств наличия и функционирования мер безопасности.

- Сопоставление контрольных мер:Свяжите конкретные объекты безопасности ArchiMate со стандартами соответствия (например, ISO 27001, NIST).

- Отчеты по следуемости:Создавайте отчеты, показывающие происхождение бизнес-требования до технологического контроля.

- Анализ пробелов:Используйте модель для выявления отсутствующих контрольных мер. Если бизнес-процесс требует шифрования, модель должна показывать службу шифрования. Если она отсутствует, выявляется пробел.

Этот структурированный подход превращает безопасность из черного ящика в видимый и управляемый компонент архитектуры предприятия. Это позволяет архитекторам принимать обоснованные решения по распределению ресурсов и уровню терпимости к рискам.

Роль данных в безопасности 📊

Данные часто являются основным активом, который защищается. На уровне технологий объекты данных находятся на устройствах или внутри системного программного обеспечения. Модель безопасности должна явно показывать, где хранятся чувствительные данные и как они защищаются.

- Классификация данных:Маркируйте объекты данных уровнями чувствительности (например, Публичные, Конфиденциальные, Ограниченные).

- Безопасность хранения:Укажите, зашифрованы ли данные в состоянии покоя. Моделируйте службу шифрования, связанную с устройством хранения.

- Безопасность передачи:Покажите, как данные перемещаются между узлами. Моделируйте сетевые службы безопасности, применяемые к этим маршрутам.

Интегрируя классификацию данных в модель, архитекторы могут приоритизировать усилия по защите. Данные высокой ценности получают более строгие меры безопасности, тогда как данные низкой ценности могут иметь более легкие ограничения. Это согласует расходы на безопасность с бизнес-ценностью.

Заключение по визуализации 🔚

Визуализация архитектуры безопасности на уровне технологий ArchiMate предоставляет структурированный метод понимания и управления рисками. Она устраняет разрыв между высоким уровнем бизнес-требований и низким уровнем технической реализации. Используя стандартизированные элементы, отношения и точки зрения, архитекторы могут создавать модели, которые одновременно технически точны и эффективны в коммуникации.

Процесс требует внимания к деталям и приверженности поддержанию модели по мере эволюции среды. Однако результат — четкое понимание того, где существуют меры безопасности, где они отсутствуют, и как они взаимодействуют с остальной частью предприятия. Эта ясность необходима для создания устойчивых систем, способных противостоять современным угрозам, одновременно поддерживая бизнес-цели.

Принятие этих практик гарантирует, что архитектура безопасности — это не просто теоретическое упражнение, а практический инструмент для принятия решений. Это дает командам возможность проектировать системы, которые безопасны по умолчанию, а не по случайности. Благодаря дисциплинированному моделированию уровень технологий становится основой доверия внутри предприятия.