Unternehmensarchitektur erfordert Präzision, wenn es um die Grundlage von Informationssystemen geht. Die Technologieebene dient als Hardware- und Software-Infrastruktur, die Anwendungen und Geschäftsprozesse unterstützt. Innerhalb dieser Ebene ist Sicherheit kein nachträglicher Gedanke, sondern ein grundlegendes Element, das eine explizite Modellierung erfordert. Die Visualisierung der Sicherheitsarchitektur in ArchiMate stellt sicher, dass Schutzmaßnahmen sichtbar, nachvollziehbar und in das umfassendere Systemdesign integriert sind. Dieser Leitfaden untersucht die spezifischen Aspekte der Darstellung von Sicherheitskontrollen, -diensten und Bedrohungen innerhalb der Technologieebene unter Verwendung des ArchiMate-Standards.

Die Sicherheitsmodellierung wird oft fragmentiert, wenn Teams auf ad-hoc-Diagramme oder textbasierte Spezifikationen angewiesen sind. Ein standardisierter Ansatz ermöglicht es den Stakeholdern, zu verstehen, wie Sicherheitsrichtlinien in technische Implementierungen übersetzt werden. Durch die Verwendung des ArchiMate-Frameworks können Architekten den Datenfluss, die Platzierung kryptografischer Funktionen und die Durchsetzung von Zugriffsrechten über Geräte und Systeme hinweg abbilden. Diese Transparenz unterstützt die Risikobewertung, die Compliance-Berichterstattung und das Änderungsmanagement, ohne auf proprietäre Tools oder externe Softwareprodukte angewiesen zu sein.

Verständnis der Technologieebene 🖥️

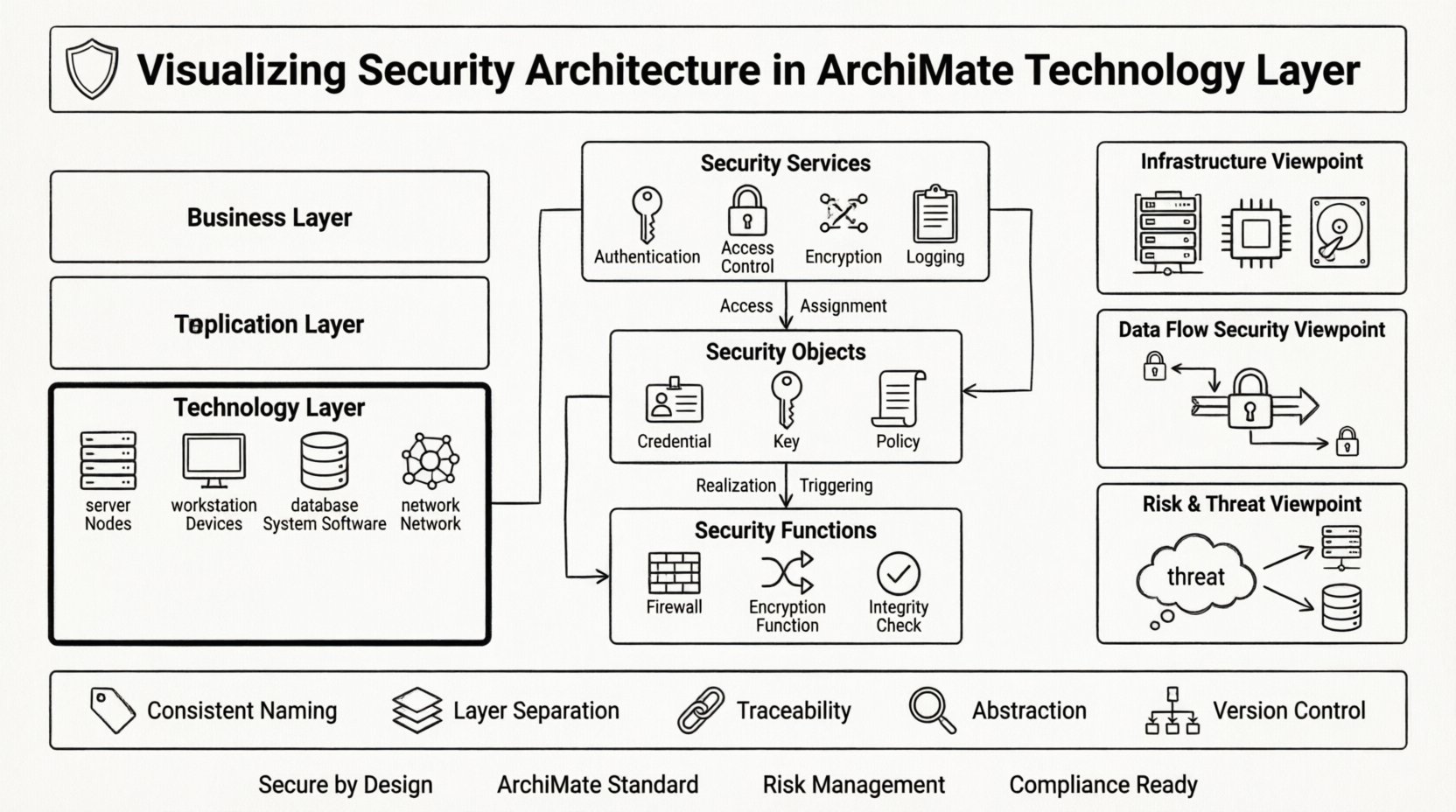

Die Technologieebene befindet sich unten im ArchiMate-Dreischicht-Stack. Sie stellt die physischen und virtuellen Ressourcen dar, die die Ausführung von Anwendungen unterstützen. Bei der Visualisierung der Sicherheit hier verschiebt sich der Fokus von logischen Geschäftsregeln hin zu physischen und logischen Beschränkungen. Diese Ebene umfasst Knoten, Geräte, Systemsoftware und Netzwerke. Jedes Element kann Sicherheitsfunktionen hosten oder Sicherheitsrichtlinien unterliegen.

- Knoten: Stellen physische oder logische Rechenressourcen dar.

- Geräte: Spezifische Hardwarekomponenten wie Server, Arbeitsstationen oder Sensoren.

- Systemsoftware: Betriebssysteme, Datenbanken und Middleware, die Ressourcen verwalten.

- Netzwerk: Kommunikationsinfrastruktur, die Knoten und Geräte verbindet.

Sicherheit in diesem Kontext beinhaltet den Schutz der Integrität, Verfügbarkeit und Vertraulichkeit dieser Ressourcen. Es reicht nicht aus, lediglich zu behaupten, dass ein Server „sicher“ ist. Das Modell muss definieren, dasswieer geschützt wird. Dazu gehören Verschlüsselungsverfahren, physische Zugriffskontrollen und Strategien zur Netzwerksegmentierung.

Kernsicherheits-Elemente in ArchiMate 🛡️

Um Sicherheit effektiv zu modellieren, müssen spezifische Metamodell-Elemente eingesetzt werden, die für Sicherheitsanliegen konzipiert sind. ArchiMate bietet eine spezielle Teilmenge von Elementen für Sicherheit, vor allem innerhalb der Anwendungs- und Technologieebene. Diese Elemente ermöglichen die Unterscheidung zwischen Sicherheitsdiensten, Sicherheitsobjekten und Sicherheitsfunktionen.

Sicherheitsdienste

Sicherheitsdienste stellen Fähigkeiten dar, die von der Infrastruktur bereitgestellt werden, um Daten und Ressourcen zu schützen. In der Technologieebene werden diese Dienste oft über Systemsoftware oder spezialisierte Hardware-Module implementiert.

- Authentifizierungsdienst: Überprüft die Identität von Benutzern oder Systemen, die auf die Technologie zugreifen.

- Zugriffssteuerungsdienst: Verwaltet Berechtigungen und Autorisierungsrichtlinien.

- Verschlüsselungsdienst: Bietet kryptografische Funktionen für Daten im Ruhezustand und Daten im Transport.

- Protokollierungsdienst: Erfasst sicherheitsrelevante Ereignisse zur Überwachung und Prüfung.

Sicherheitsobjekte

Sicherheitsobjekte sind Artefakte oder Ressourcen, die Sicherheitsinformationen enthalten oder als Ziel von Sicherheitsmaßnahmen dienen. In der Technologieebene manifestieren sie sich oft als Daten, die auf Geräten gespeichert sind, oder als Schlüssel, die innerhalb der Systemsoftware gehalten werden.

- Sicherheitszertifikat:Passwörter, Tokens oder Zertifikate, die zur Authentifizierung verwendet werden.

- Sicherheitsschlüssel:Kryptografische Schlüssel, die zur Verschlüsselung oder Signierung verwendet werden.

- Sicherheitsrichtlinie:Regeln, die Sicherheitsanforderungen und -beschränkungen definieren.

Sicherheitsfunktionen

Sicherheitsfunktionen sind spezifische Aktionen oder Prozesse, die Sicherheit durchsetzen. Sie werden oft innerhalb von Systemsoftware oder spezialisierten Sicherheitsgeräten realisiert.

- Firewall-Funktion: Filtert Netzwerkverkehr basierend auf Regeln.

- Verschlüsselungsfunktion:Transformiert Daten, um unbefugten Zugriff zu verhindern.

- Integritätsprüfung:Stellt sicher, dass Daten nicht verändert wurden.

Beziehungen und Abhängigkeiten 🔗

Die Modellierung von Sicherheit geht nicht nur darum, Elemente zu platzieren; es geht darum, die Beziehungen zu definieren, die sie verbinden. Beziehungen zeigen, wie Sicherheitsdienste Objekte schützen, wie Funktionen Dienste realisieren und wie Bedrohungen mit Vermögenswerten interagieren. Die folgende Tabelle fasst die wichtigsten Beziehungen zusammen, die für die Technologieebene relevant sind.

| Beziehungstyp | Quelle | Ziel | Beschreibung |

|---|---|---|---|

| Zugriff | Sicherheitsdienst | Sicherheitsobjekt | Beschreibt, welcher Dienst welches Objekt schützt oder zugreift. |

| Zuordnung | Sicherheitsfunktion | Sicherheitsdienst | Verknüpft eine spezifische Funktion mit dem Dienst, den sie ermöglicht. |

| Realisierung | Sicherheitsobjekt | Sicherheitsdienstleistung | Gibt an, dass ein Objekt einen Dienst implementiert oder unterstützt. |

| Auslösen | Bedrohung | Sicherheitsfunktion | Zeigt an, dass eine Bedrohung eine spezifische Sicherheitsmaßnahme auslöst. |

Das Verständnis dieser Verbindungen ist für die Auswirkungsanalyse entscheidend. Wenn ein bestimmter Verschlüsselungsdienst entfernt wird, zeigt das Modell auf, welche Sicherheitsobjekte offengelegt sind. Wenn ein Netzwerkgerät kompromittiert wird, zeigen die Beziehungen, welche Datenströme gefährdet sind. Diese Feinheit unterstützt proaktives Risikomanagement anstelle reaktiver Patches.

Sicherheitsperspektiven 👁️

Eine Perspektive definiert die Sichtweise, aus der ein Modell betrachtet wird. Sie bestimmt, welche Elemente und Beziehungen enthalten sind, um spezifische Interessen von Stakeholdern zu berücksichtigen. In der Technologieebene benötigen Sicherheitsarchitekten spezifische Perspektiven, um effektiv mit Infrastrukturteams und Auditeuren zu kommunizieren.

Sicherheitsinfrastruktur-Perspektive

Diese Perspektive konzentriert sich auf die physischen und logischen Komponenten, die Sicherheit gewährleisten. Sie hebt Geräte, Systemsoftware und Netzwerkkomponenten hervor.

- Interessenten:Infrastrukturmanager, Hardwarearchitekten.

- Schwerpunkt:Platzierung von Firewalls, Verschlüsselungsmodulen und Zugriffskontrollpunkten.

- Wichtige Elemente:Knoten, Geräte, Systemsoftware, Sicherheitsdienstleistungen.

Perspektive zur Sicherheit von Datenflüssen

Diese Perspektive verfolgt, wie Daten durch die Technologieebene fließen und wo Schutzmaßnahmen angewendet werden. Sie ist entscheidend für das Verständnis der Datenherkunft und Expositionsstellen.

- Interessenten:Datenschutzbeauftragte, Compliance-Teams.

- Schwerpunkt:Verschlüsselungspunkte, Speicherorte von Daten, Übertragungspfade.

- Wichtige Elemente:Datenobjekte, Kommunikationsflüsse, Verschlüsselungsdienstleistungen.

Perspektive für Risiken und Bedrohungen

Diese Perspektive ordnet Bedrohungen technologischen Assets und ihren entsprechenden Sicherheitsfunktionen zu. Sie unterstützt die Risikobewertung und die Planung zur Risikominderung.

- Interessenten:Risikomanager, Sicherheitsanalysten.

- Schwerpunkt: Schwachstellen, Bedrohungen, Sicherheitsmaßnahmen, verbleibendes Risiko.

- Wichtige Elemente: Bedrohungen, Sicherheitsfunktionen, Sicherheitsobjekte.

Modellierungsbest Practices ✅

Die Erstellung eines robusten Sicherheitsmodells erfordert Disziplin und die Einhaltung etablierter Muster. Die folgenden Praktiken helfen, Klarheit und Nutzen in der Architektur zu bewahren.

- Konsistente Benennung:Verwenden Sie klare, beschreibende Namen für Sicherheitsdienste und Objekte. Vermeiden Sie generische Begriffe wie „Security1“.

- Schichtentrennung:Halten Sie Sicherheitsaspekte von der Geschäftslogik getrennt. Obwohl sie interagieren, sollte die Technologie-Schicht sich auf die technische Durchsetzung konzentrieren.

- Nachvollziehbarkeit:Stellen Sie sicher, dass jede Sicherheitsanforderung auf ein Geschäftsziel oder eine regulatorische Vorgabe zurückverfolgt werden kann. Diese Verknüpfung rechtfertigt die Investition in bestimmte Sicherheitsmaßnahmen.

- Abstraktionsstufen:Modellieren Sie nicht jede einzelne Firewall-Regel. Verwenden Sie Abstraktion, um Sicherheitszonen auf hoher Ebene und Vertrauensgrenzen darzustellen.

- Versionskontrolle:Sicherheitsarchitekturen ändern sich häufig. Führen Sie Versionen des Modells auf, um zu verfolgen, wie sich die Sicherheitsposition im Laufe der Zeit entwickelt.

Integration mit Geschäfts- und Anwendungsschichten 🔄

Sicherheit kann nicht isoliert existieren. Die Technologie-Schicht interagiert mit der Anwendungs- und Geschäfts-Schicht. Das Verständnis dieser Interaktionen ist entscheidend für ein ganzheitliches Bild der Unternehmenssicherheit.

Technologie zu Anwendung

Anwendungen verlassen sich auf Technologiedienste, um sicher zu funktionieren. Eine Anwendung kann beispielsweise einen Authentifizierungsdienst benötigen, der von der Technologie-Schicht bereitgestellt wird. Das Modell sollte zeigen, welche Anwendungen welche Sicherheitsdienste nutzen.

- Nutzungsbeziehung:Anwendungselemente nutzen Technologie-Sicherheitsdienste.

- Zugriffssteuerung:Anwendungen setzen Geschäftsregeln durch, während die Technologie die Systemzugriffe durchsetzt.

Technologie zu Geschäftsprozessen

Geschäftsprozesse haben Sicherheitsanforderungen, die von der zugrundeliegenden Technologie erfüllt werden müssen. Beispielsweise kann ein Finanztransaktionsprozess eine Ende-zu-Ende-Verschlüsselung erfordern. Das Modell muss den Geschäftsprozess mit dem Technologiedienst verknüpfen, der die Anforderung erfüllt.

- Zuordnung:Zuordnung von Geschäftsprozessen zu technologischen Sicherheitsfunktionen.

- Compliance:Zuordnung regulatorischer Anforderungen zu spezifischen technologischen Kontrollen.

Häufige Herausforderungen und Lösungen ⚠️

Die Modellierung von Sicherheit in der Technologieebene birgt spezifische Schwierigkeiten. Die Erkennung dieser Herausforderungen hilft Architekten, sich in der Komplexität unternehmensweiter Umgebungen zurechtzufinden.

Herausforderung 1: Komplexitätsüberlastung

Problem:Die Einbeziehung jedes Sicherheitsgeräts und jeder Regel führt zu einer unlesbaren Darstellung.

Lösung:Verwenden Sie mehrere Blickwinkel. Erstellen Sie eine übersichtliche Darstellung für Führungskräfte und detaillierte Untermodelle für technische Teams. Nutzen Sie Gruppierungen, um ähnliche Geräte zu Sicherheitszonen zusammenzufassen.

Herausforderung 2: Dynamische Umgebungen

Problem:Cloud- und virtuelle Umgebungen verändern sich schnell, wodurch statische Modelle rasch veraltet sind.

Lösung:Konzentrieren Sie sich auf logische Beziehungen statt auf physische Standorte. Modellieren Sie die Funktionder Sicherheit statt der spezifischen Serverinstanz. Verwenden Sie Tags oder Attribute, um dynamische Eigenschaften wie „Cloud-basiert“ zu kennzeichnen.

Herausforderung 3: Fehlende Standardisierung

Problem:Verschiedene Teams verwenden unterschiedliche Begriffe für dieselben Sicherheitskonzepte.

Lösung:Legen Sie ein Begriffswörterbuch innerhalb des Architektur-Repositories an. Stellen Sie sicher, dass alle Sicherheitsdienste die Definitionen des ArchiMate-Metamodells befolgen, um Konsistenz über das gesamte Unternehmen hinweg zu gewährleisten.

Herausforderung 4: Sichtbarkeit von Bedrohungen

Problem:Bedrohungen sind oft extern und schwer innerhalb der internen Architektur zu modellieren.

Lösung:Führen Sie Bedrohungsakteure und Bedrohungsereignisse als externe Elemente ein. Verbinden Sie sie mit der Technologieebene, um potenzielle Einflusspunkte zu zeigen. Dadurch wird die Angriffsfläche klar sichtbar.

Schritt-für-Schritt-Modellierungsansatz 📝

Die Implementierung eines Sicherheitsmodells folgt einer logischen Abfolge. Dieser Ansatz stellt sicher, dass alle notwendigen Elemente erfasst werden, ohne kritische Details zu übergehen.

- Identifizieren Sie Vermögenswerte:Bestimmen Sie die kritischen Daten und Geräte innerhalb der Technologieebene, die geschützt werden müssen.

- Definieren Sie Dienstleistungen:Listen Sie die Sicherheitsdienstleistungen auf, die zur Sicherung dieser Vermögenswerte erforderlich sind (z. B. Authentifizierung, Verschlüsselung).

- Funktionen abbilden: Geben Sie an, welche Systemsoftware- oder Hardwarefunktionen diese Dienste liefern werden.

- Beziehungen herstellen: Verbinden Sie Dienste mit Objekten und Funktionen mit Diensten unter Verwendung der geeigneten ArchiMate-Beziehungen.

- Mit Blickwinkeln validieren: Überprüfen Sie das Modell aus verschiedenen Blickwinkeln der Interessenten, um Klarheit und Vollständigkeit zu gewährleisten.

- Annahmen dokumentieren: Dokumentieren Sie alle Annahmen bezüglich der Umgebung, beispielsweise Vertrauensniveaus zwischen Netzwerkknoten.

Sicherstellen der Konformität und Nachvollziehbarkeit 🔍

Ein wesentlicher Vorteil der Visualisierung der Sicherheitsarchitektur ist die Fähigkeit, die Konformität nachzuweisen. Aufsichtsbehörden und Prüfer verlangen häufig Beweise dafür, dass Sicherheitsmaßnahmen vorhanden und wirksam sind.

- Steuerungen abbilden: Verknüpfen Sie spezifische ArchiMate-Sicherheitsobjekte mit Konformitätsstandards (z. B. ISO 27001, NIST).

- Nachverfolgbarkeitsberichte: Erstellen Sie Berichte, die die Herkunft von einer Geschäftsanforderung bis hin zu einer technischen Steuerung zeigen.

- Lückenanalyse: Verwenden Sie das Modell, um fehlende Steuerungen zu identifizieren. Wenn ein Geschäftsprozess Verschlüsselung erfordert, sollte das Modell den Verschlüsselungsdienst anzeigen. Ist er fehlend, wird eine Lücke erkannt.

Dieser strukturierte Ansatz verwandelt Sicherheit von einer undurchsichtigen Blackbox in eine sichtbare, steuerbare Komponente der Unternehmensarchitektur. Er ermöglicht Architekten, fundierte Entscheidungen über die Ressourcenallokation und die Risikobereitschaft zu treffen.

Die Rolle von Daten in der Sicherheit 📊

Daten sind oft das primäre zu schützende Gut. In der Technologieebene befinden sich Datenobjekte auf Geräten oder innerhalb der Systemsoftware. Das Sicherheitsmodell muss explizit zeigen, wo sensible Daten gespeichert werden und wie sie geschützt werden.

- Datenklassifizierung: Kennzeichnen Sie Datenobjekte mit Sensibilitätsstufen (z. B. Öffentlich, Vertraulich, Eingeschränkt).

- Speichersicherheit: Geben Sie an, ob Daten im Ruhezustand verschlüsselt sind. Modellieren Sie den mit dem Speichergerät verbundenen Verschlüsselungsdienst.

- Übertragungssicherheit: Zeigen Sie, wie Daten zwischen Knoten bewegt werden. Modellieren Sie die Netzwerksicherheitsdienste, die auf diesen Pfaden angewendet werden.

Durch die Integration der Datenklassifizierung in das Modell können Architekten Schutzmaßnahmen priorisieren. Hochwertige Daten erhalten stärkere Sicherheitskontrollen, während Daten mit geringerem Wert möglicherweise leichtere Beschränkungen aufweisen. Dies stellt sicher, dass die Sicherheitsausgaben mit dem Geschäftswert übereinstimmen.

Schlussfolgerung zur Visualisierung 🔚

Die Visualisierung der Sicherheitsarchitektur in der ArchiMate-Technologieebene bietet eine strukturierte Methode zur Verständnis und Steuerung von Risiken. Sie schließt die Lücke zwischen hochwertigen Geschäftsanforderungen und tiefgreifenden technischen Implementierungen. Durch die Verwendung standardisierter Elemente, Beziehungen und Blickwinkel können Architekten Modelle erstellen, die sowohl technisch genau als auch kommunikativ wirksam sind.

Der Prozess erfordert Aufmerksamkeit für Details und ein Engagement, das Modell im Laufe der Entwicklung der Umgebung aufrechtzuerhalten. Der Gewinn ist jedoch ein klares Verständnis dafür, wo Sicherheitskontrollen vorhanden sind, wo sie fehlen und wie sie mit dem Rest des Unternehmens interagieren. Diese Klarheit ist entscheidend für die Entwicklung widerstandsfähiger Systeme, die modernen Bedrohungen standhalten können, während sie Geschäftsziele unterstützen.

Die Einführung dieser Praktiken stellt sicher, dass die Sicherheitsarchitektur nicht nur eine theoretische Übung ist, sondern ein praktisches Werkzeug für die Entscheidungsfindung. Sie befähigt Teams, Systeme zu entwerfen, die von Grund auf sicher sind, anstatt zufällig sicher zu sein. Durch diszipliniertes Modellieren wird die Technologieebene zu einer Grundlage des Vertrauens innerhalb des Unternehmens.