企業アーキテクチャは、情報システムの基盤に対処する際、正確さを要求する。テクノロジー層は、アプリケーションおよびビジネスプロセスを支援するハードウェアおよびソフトウェアインフラとして機能する。この層において、セキュリティは後から考えるものではなく、明示的なモデル化を要する基盤的な要素である。ArchiMateにおけるセキュリティアーキテクチャの可視化により、保護メカニズムが可視化され、追跡可能であり、広範なシステム設計に統合されることが保証される。このガイドでは、ArchiMate標準を用いて、テクノロジー層内でのセキュリティ制御、サービス、脅威を表現する具体的な方法について探求する。

セキュリティモデリングは、チームが臨時の図やテキストベースの仕様に依存する場合、しばしば断片化しやすい。標準化されたアプローチにより、ステークホルダーはセキュリティポリシーが技術的実装にどのように変換されるかを理解できる。ArchiMateフレームワークを用いることで、アーキテクトはデータの流れ、暗号化機能の配置、デバイスおよびシステム間でのアクセス権の強制をマッピングできる。この可視性は、独自のツールや外部ソフトウェア製品に依存せずに、リスク評価、コンプライアンス報告、変更管理を支援する。

テクノロジー層の理解 🖥️

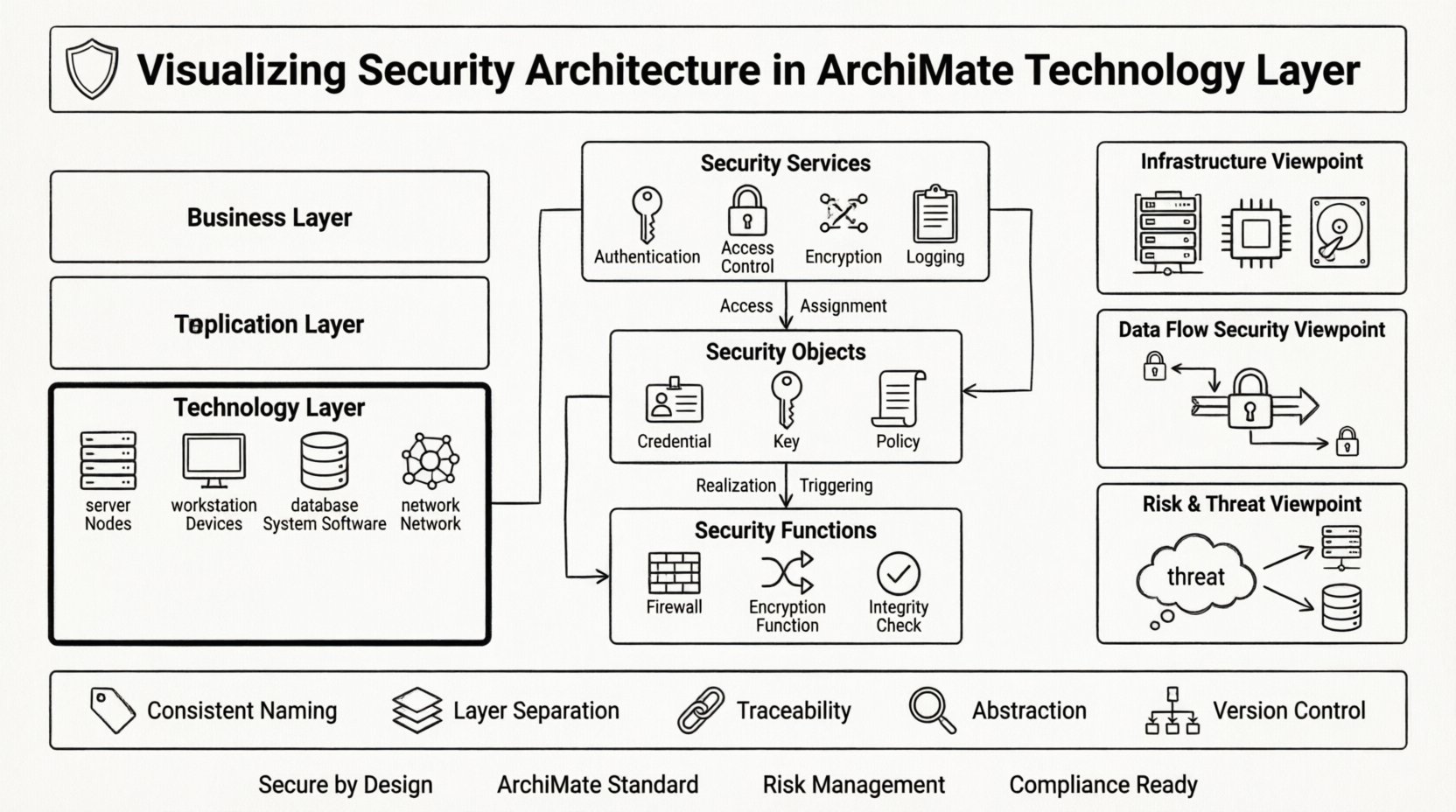

テクノロジー層は、ArchiMateの三層構造の最下層に位置する。これはアプリケーションの実行を支援する物理的および仮想的なリソースを表す。ここでのセキュリティの可視化においては、論理的なビジネスルールから物理的および論理的な制約へと焦点が移る。この層にはノード、デバイス、システムソフトウェア、ネットワークが含まれる。各要素はセキュリティ機能をホストするか、セキュリティポリシーの対象となることができる。

- ノード:物理的または論理的な計算リソースを表す。

- デバイス:サーバー、ワークステーション、センサーなどの特定のハードウェアコンポーネント。

- システムソフトウェア:リソースを管理するオペレーティングシステム、データベース、ミドルウェア。

- ネットワーク:ノードおよびデバイスを接続する通信インフラ。

この文脈におけるセキュリティは、これらのリソースの完全性、可用性、機密性を保護することを含む。サーバーが「安全である」と述べるだけでは不十分である。モデルは、どのようにそれがどのように保護されているかを定義しなければならない。これには暗号化手法、物理的アクセス制御、ネットワークセグメンテーション戦略が含まれる。

ArchiMateにおけるコアセキュリティ要素 🛡️

セキュリティを効果的にモデル化するためには、セキュリティに関する懸念を目的とした特定のメタモデル要素を活用しなければならない。ArchiMateは、主にアプリケーション層およびテクノロジー層に位置するセキュリティ専用の要素セットを提供している。これらの要素により、セキュリティサービス、セキュリティオブジェクト、セキュリティ機能の区別が可能になる。

セキュリティサービス

セキュリティサービスは、データおよびリソースを保護するためにインフラストラクチャが提供する機能を表す。テクノロジー層では、これらのサービスはシステムソフトウェアまたは専用のハードウェアモジュールを通じて実装されることが多い。

- 認証サービス:技術にアクセスするユーザーまたはシステムの身元を検証する。

- アクセス制御サービス:権限および承認ポリシーを管理する。

- 暗号化サービス:保存中のデータおよび送信中のデータに対する暗号化機能を提供する。

- ログ記録サービス:監査および監視のためにセキュリティ関連イベントを記録する。

セキュリティオブジェクト

セキュリティオブジェクトは、セキュリティ情報を保持するか、セキュリティ対策の対象となるアーティファクトまたはリソースである。テクノロジー層では、これらは通常、デバイスに格納されたデータやシステムソフトウェア内に保持される鍵として現れる。

- セキュリティ資格情報:認証に使用されるパスワード、トークン、または証明書。

- セキュリティキー:暗号化または署名に使用される暗号鍵。

- セキュリティポリシー:セキュリティ要件や制約を定義するルール。

セキュリティ機能

セキュリティ機能とは、セキュリティを強制するための特定のアクションまたはプロセスである。これらはしばしばシステムソフトウェアまたは専用のセキュリティデバイス内で実現される。

- ファイアウォール機能:ルールに基づいてネットワークトラフィックをフィルタリングする。

- 暗号化機能:不正なアクセスを防ぐためにデータを変換する。

- 整合性チェック:データが改ざんされていないことを確認する。

関係性と依存関係 🔗

セキュリティをモデリングすることは、要素を配置することだけではない。それらを結ぶ関係性を定義することにある。関係性は、セキュリティサービスがオブジェクトをどのように保護するか、関数がサービスをどのように実現するか、脅威が資産とどのように相互作用するかを示す。以下の表は、テクノロジー層に関連する重要な関係性を概説している。

| 関係性の種類 | ソース | ターゲット | 説明 |

|---|---|---|---|

| アクセス | セキュリティサービス | セキュリティオブジェクト | どのサービスがどのオブジェクトを保護またはアクセスするかを説明する。 |

| 割当 | セキュリティ機能 | セキュリティサービス | 特定の機能が有効にするサービスにリンクする。 |

| 実現 | セキュリティオブジェクト | セキュリティサービス | オブジェクトがサービスを実装またはサポートしていることを示す。 |

| トリガー | 脅威 | セキュリティ機能 | 脅威が特定のセキュリティ対応を引き起こすことを示す。 |

これらの関係を理解することは、影響分析にとって不可欠である。特定の暗号化サービスが削除された場合、モデルはどのセキュリティオブジェクトが暴露されるかを明らかにする。ネットワークデバイスが侵害された場合、関係性がどのデータフローが危険にさらされているかを示す。この詳細さは、反応型のパッチ適用ではなく、予防的なリスク管理を支援する。

セキュリティ視点 👁️

視点とは、モデルがどの視点から見られるかを定義するものである。特定のステークホルダーの懸念に応じて、どの要素や関係性を含めるかを決定する。技術層では、セキュリティアーキテクトはインフラチームや監査担当者と効果的にコミュニケーションするために、特定の視点を必要とする。

セキュリティインフラ構造視点

この視点は、セキュリティを強制する物理的および論理的構成要素に注目する。デバイス、システムソフトウェア、ネットワークセグメントを強調する。

- ステークホルダー:インフラ管理担当者、ハードウェアアーキテクト。

- 焦点:ファイアウォール、暗号化モジュール、アクセス制御ポイントの配置。

- 主要な要素:ノード、デバイス、システムソフトウェア、セキュリティサービス。

データフローのセキュリティ視点

この視点は、データが技術層をどのように移動するか、そして保護がどこに適用されるかを追跡する。データのルートと暴露ポイントを理解する上で不可欠である。

- ステークホルダー:データ保護責任者、コンプライアンスチーム。

- 焦点:暗号化ポイント、データ保存場所、送信経路。

- 主要な要素:データオブジェクト、通信フロー、暗号化サービス。

リスクおよび脅威視点

この視点は、技術資産に対する脅威とそれに対応するセキュリティ機能をマッピングする。リスク評価および軽減計画の支援に役立つ。

- ステークホルダー:リスク管理者、セキュリティアナリスト。

- 焦点: 脆弱性、脅威、セキュリティコントロール、残余リスク。

- 主要な要素: 脅威、セキュリティ機能、セキュリティオブジェクト。

モデリングのベストプラクティス ✅

堅牢なセキュリティモデルを構築するには、規律と既存のパターンへの従従性が必要です。以下の実践は、アーキテクチャにおける明確性と実用性を維持するのに役立ちます。

- 一貫した命名規則: セキュリティサービスおよびオブジェクトには、明確で説明的な名前を使用する。 「Security1」のような汎用的な用語を避ける。

- レイヤーの分離: セキュリティ上の懸念をビジネスロジックから明確に分離する。相互作用は存在するが、テクノロジー層は技術的実行に焦点を当てるべきである。

- トレーサビリティ: すべてのセキュリティ要件がビジネス目標または規制要件に遡ることを保証する。このリンクは、特定のセキュリティ対策への投資を正当化する。

- 抽象化レベル: すべてのファイアウォールルールをモデル化しないでください。高レベルのセキュリティゾーンおよび信頼境界を示すために抽象化を使用する。

- バージョン管理: セキュリティアーキテクチャは頻繁に変化する。セキュリティポジションの時間的変化を追跡するために、モデルのバージョンを維持する。

ビジネス層およびアプリケーション層との統合 🔄

セキュリティは孤立して存在できない。テクノロジー層はアプリケーション層およびビジネス層と相互作用する。これらの相互作用を理解することは、企業のセキュリティ全体像を把握するために不可欠である。

テクノロジーからアプリケーションへ

アプリケーションは、安全に機能するためにテクノロジー・サービスに依存している。アプリケーションは、テクノロジー層が提供する認証サービスを必要とする場合がある。モデルは、どのアプリケーションがどのセキュリティサービスを消費しているかを示すべきである。

- 使用関係: アプリケーション要素は、テクノロジーのセキュリティサービスを使用する。

- アクセス制御: アプリケーションはビジネスルールを強制するが、テクノロジーはシステムアクセスを強制する。

テクノロジーからビジネスへ

ビジネスプロセスには、下位のテクノロジーが満たさなければならないセキュリティ要件がある。たとえば、金融取引プロセスはエンドツーエンドの暗号化を要する場合がある。モデルは、ビジネスプロセスと要件を満たすテクノロジー・サービスをリンクしなければならない。

- 割当: ビジネスプロセスのテクノロジー・セキュリティ機能への割当。

- コンプライアンス: 規制要件を特定のテクノロジー制御にマッピングする。

一般的な課題と解決策 ⚠️

技術層におけるセキュリティのモデリングは、特定の困難を伴う。これらの課題を認識することで、アーキテクトは企業環境の複雑さを乗り越えることができる。

課題1:複雑性の過負荷

問題:すべてのセキュリティデバイスとルールを含めると、図が読みにくくなる。

解決策:複数の視点を使用する。リーダーシップ向けに高レベルの概要を作成し、技術チーム向けに詳細なサブモデルを構築する。類似したデバイスをセキュリティゾーンに集約するために、グループ化を活用する。

課題2:動的な環境

問題:クラウドおよび仮想環境は急速に変化するため、静的モデルはすぐに陳腐化してしまう。

解決策:物理的な位置ではなく、論理的な関係に注目する。セキュリティの「機能」をモデル化する。特定のサーバインスタンスではなく、セキュリティの機能をモデル化する。動的な属性(例:「クラウドホスト」)を示すために、タグや属性を使用する。

課題3:標準化の欠如

問題:異なるチームが、同じセキュリティ概念に対して異なる用語を使用している。

解決策:アーキテクチャリポジトリ内に用語の用語集を整備する。すべてのセキュリティサービスがArchiMateメタモデルの定義に従うことを確認し、企業全体で一貫性を保つ。

課題4:脅威の可視化

問題:脅威はしばしば外部にあり、内部アーキテクチャ内にモデル化するのが難しい。

解決策:脅威の実行者と脅威イベントを外部要素として導入する。それらを技術層に接続して、潜在的な影響ポイントを示す。これにより、攻撃表面を明確に可視化できる。

ステップバイステップのモデリングアプローチ 📝

セキュリティモデルの実装は論理的な段階を踏む。このアプローチにより、重要な詳細を省くことなく、すべての必要な要素を捉えることができる。

- 資産の特定:保護が必要な技術層内の重要なデータおよびデバイスを特定する。

- サービスの定義:これらの資産を保護するために必要なセキュリティサービスをリストアップする(例:認証、暗号化)。

- 機能のマッピング: これらのサービスを提供するシステムソフトウェアまたはハードウェア機能を指定する。

- 関係の確立: 適切なArchiMateの関係を使用して、サービスをオブジェクトに接続し、関数をサービスに接続する。

- 視点による検証: ステークホルダーの異なる視点からモデルを検討し、明確性と完全性を確保する。

- 仮定の文書化: 環境に関するすべての仮定を記録する。たとえば、ネットワークセグメント間の信頼レベルなど。

コンプライアンスおよび監査可能性の確保 🔍

セキュリティアーキテクチャを可視化する主な利点の一つは、コンプライアンスを証明できる点である。規制当局や監査担当者は、セキュリティコントロールが設置され、正常に機能している証拠をしばしば求めている。

- コントロールのマッピング: 特定のArchiMateセキュリティオブジェクトをコンプライアンス基準(例:ISO 27001、NIST)にリンクする。

- トレーサビリティレポート: ビジネス要件から技術的コントロールへの履歴を示すレポートを生成する。

- ギャップ分析: モデルを用いて欠落しているコントロールを特定する。ビジネスプロセスに暗号化が必要な場合、モデルには暗号化サービスが表示されるべきである。それが欠落している場合、ギャップが特定される。

この構造化されたアプローチにより、セキュリティはブラックボックスから可視化され、管理可能な企業アーキテクチャの一部へと変化する。これにより、アーキテクトはリソース配分やリスク許容度に関する情報に基づいた意思決定が可能になる。

セキュリティにおけるデータの役割 📊

データはしばしば保護対象となる主要な資産である。テクノロジー層では、データオブジェクトはデバイス上またはシステムソフトウェア内に存在する。セキュリティモデルは、機密データがどこに保存されているか、そしてどのように保護されているかを明示的に示さなければならない。

- データ分類: データオブジェクトに機密度レベル(例:公開、機密、制限)を付与する。

- ストレージセキュリティ: データが静止状態で暗号化されているかどうかを示す。ストレージデバイスに関連する暗号化サービスをモデル化する。

- 送信セキュリティ: データがノード間をどのように移動するかを示す。これらの経路に適用されるネットワークセキュリティサービスをモデル化する。

データ分類をモデルに統合することで、アーキテクトは保護活動の優先順位を明確にできる。高価値のデータにはより強力なセキュリティコントロールが適用され、低価値のデータには緩い制限が適用される場合がある。これにより、セキュリティ投資がビジネス価値と一致する。

可視化に関する結論 🔚

ArchiMateテクノロジー層におけるセキュリティアーキテクチャの可視化は、リスクを理解し管理するための構造化された方法を提供する。上位のビジネス要件と下位の技術的実装の間のギャップを埋める。標準化された要素、関係、視点を用いることで、アーキテクトは技術的に正確でありながら、効果的なコミュニケーションが可能なモデルを作成できる。

このプロセスは細部への注意と、環境の変化に伴ってモデルを維持するコミットメントを要する。しかし、その報酬は、セキュリティコントロールが存在する場所、欠落している場所、および企業全体との相互作用の仕方を明確に理解できることにある。この明確さは、現代の脅威に耐えうるレジリエンスのあるシステムを構築する上で不可欠である。

これらの実践を採用することで、セキュリティアーキテクチャが単なる理論的演習ではなく、意思決定のための実用的なツールであることが保証される。チームが設計の段階からセキュアなシステムを構築できるようにし、偶然のセキュリティではなく、意図的なセキュリティを実現する。厳密なモデル化を通じて、テクノロジー層は企業内での信頼の基盤となる。