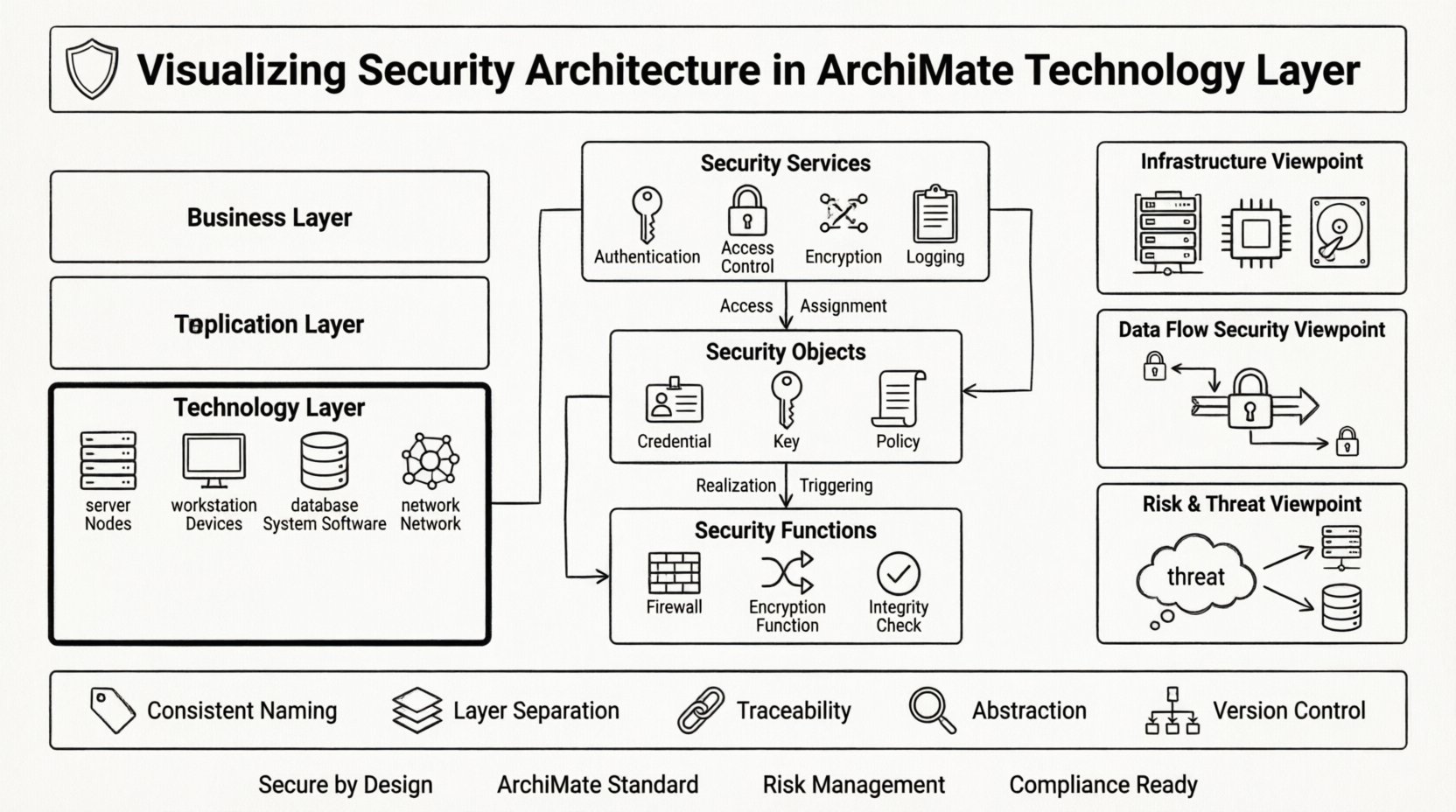

A arquitetura empresarial exige precisão ao abordar o backbone dos sistemas de informação. A Camada de Tecnologia atua como a infraestrutura de hardware e software que suporta aplicações e processos de negócios. Nesta camada, a segurança não é uma consideração posterior, mas um elemento fundamental que exige modelagem explícita. Visualizar a arquitetura de segurança no ArchiMate garante que os mecanismos de proteção sejam visíveis, rastreáveis e integrados ao projeto mais amplo do sistema. Este guia explora os detalhes da representação de controles de segurança, serviços e ameaças na Camada de Tecnologia utilizando o padrão ArchiMate.

O modelamento de segurança muitas vezes se torna fragmentado quando equipes dependem de diagramas improvisados ou especificações baseadas em texto. Uma abordagem padronizada permite que os interessados compreendam como as políticas de segurança se traduzem em implementações técnicas. Ao utilizar o framework ArchiMate, arquitetos podem mapear o fluxo de dados, a localização de funções criptográficas e a aplicação de direitos de acesso entre dispositivos e sistemas. Essa visibilidade apoia a avaliação de riscos, a elaboração de relatórios de conformidade e a gestão de mudanças, sem depender de ferramentas proprietárias ou produtos de software externos.

Compreendendo a Camada de Tecnologia 🖥️

A Camada de Tecnologia está na base da pilha de três camadas do ArchiMate. Ela representa os recursos físicos e virtuais que suportam a execução de aplicações. Ao visualizar a segurança aqui, o foco muda das regras lógicas de negócios para restrições físicas e lógicas. Esta camada inclui nós, dispositivos, software de sistema e redes. Cada elemento pode hospedar funções de segurança ou estar sujeito a políticas de segurança.

- Nós: Representam recursos computacionais físicos ou lógicos.

- Dispositivos: Componentes de hardware específicos, como servidores, estações de trabalho ou sensores.

- Software de Sistema: Sistemas operacionais, bancos de dados e middleware que gerenciam recursos.

- Rede: Infraestrutura de comunicação que conecta nós e dispositivos.

A segurança neste contexto envolve proteger a integridade, disponibilidade e confidencialidade desses recursos. Não basta afirmar que um servidor é “seguro”. O modelo deve definir como ele é protegido. Isso inclui métodos de criptografia, controles de acesso físico e estratégias de segmentação de rede.

Elementos Principais de Segurança no ArchiMate 🛡️

Para modelar a segurança de forma eficaz, é necessário utilizar elementos específicos do metamodelo projetados para questões de segurança. O ArchiMate fornece um subconjunto dedicado de elementos para segurança, principalmente nas camadas de Aplicação e Tecnologia. Esses elementos permitem distinguir entre serviços de segurança, objetos de segurança e funções de segurança.

Serviços de Segurança

Serviços de segurança representam capacidades fornecidas pela infraestrutura para proteger dados e recursos. Na Camada de Tecnologia, esses serviços são frequentemente implementados por meio de software de sistema ou módulos de hardware dedicados.

- Serviço de Autenticação: Verifica a identidade de usuários ou sistemas que acessam a tecnologia.

- Serviço de Controle de Acesso: Gerencia permissões e políticas de autorização.

- Serviço de Criptografia: Fornece funções criptográficas para dados em repouso e dados em trânsito.

- Serviço de Registro: Registra eventos relacionados à segurança para auditoria e monitoramento.

Objetos de Segurança

Objetos de segurança são artefatos ou recursos que armazenam informações de segurança ou servem como alvo de medidas de segurança. Na Camada de Tecnologia, eles frequentemente se manifestam como dados armazenados em dispositivos ou chaves mantidas dentro do software de sistema.

- Credencial de Segurança:Senhas, tokens ou certificados usados para autenticação.

- Chave de Segurança:Chaves criptográficas usadas para criptografia ou assinatura.

- Política de Segurança:Regras que definem requisitos e restrições de segurança.

Funções de Segurança

Funções de segurança são ações ou processos específicos que garantem a segurança. Elas são frequentemente implementadas em software do sistema ou dispositivos de segurança especializados.

- Função de Firewall:Filtra o tráfego de rede com base em regras.

- Função de Criptografia:Transforma dados para impedir o acesso não autorizado.

- Verificação de Integridade:Verifica se os dados não foram alterados.

Relacionamentos e Dependências 🔗

Modelar segurança não se limita apenas a posicionar elementos; trata-se de definir os relacionamentos que os conectam. Os relacionamentos mostram como os serviços de segurança protegem objetos, como as funções realizam serviços e como as ameaças interagem com ativos. A tabela a seguir apresenta os principais relacionamentos relevantes para a Camada de Tecnologia.

| Tipo de Relacionamento | Fonte | Destino | Descrição |

|---|---|---|---|

| Acesso | Serviço de Segurança | Objeto de Segurança | Descreve qual serviço protege ou acessa qual objeto. |

| Atribuição | Função de Segurança | Serviço de Segurança | Vincula uma função específica ao serviço que ela habilita. |

| Realização | Objeto de Segurança | Serviço de Segurança | Indica que um objeto implementa ou suporta um serviço. |

| Disparo | Ameaça | Função de Segurança | Mostra que uma ameaça ativa uma resposta de segurança específica. |

Compreender essas conexões é vital para a análise de impacto. Se um serviço de criptografia específico for removido, o modelo revela quais objetos de segurança ficam expostos. Se um dispositivo de rede for comprometido, as relações mostram quais fluxos de dados estão em risco. Essa granularidade apoia a gestão proativa de riscos em vez de correções reativas.

Ponto de Vista de Segurança 👁️

Um ponto de vista define a perspectiva a partir da qual um modelo é visualizado. Ele determina quais elementos e relações são incluídos para abordar preocupações específicas dos interessados. Na Camada de Tecnologia, arquitetos de segurança precisam de pontos de vista específicos para se comunicar eficazmente com equipes de infraestrutura e auditores.

Ponto de Vista da Infraestrutura de Segurança

Este ponto de vista foca nos componentes físicos e lógicos que impõem segurança. Destaca dispositivos, software de sistema e segmentos de rede.

- Interessados:Gerentes de infraestrutura, arquitetos de hardware.

- Foco:Localização de firewalls, módulos de criptografia e pontos de controle de acesso.

- Elementos-chave:Nós, dispositivos, software de sistema, serviços de segurança.

Ponto de Vista de Segurança de Fluxo de Dados

Este ponto de vista rastreia como os dados se movem pela camada de tecnologia e onde as proteções são aplicadas. É essencial para compreender a linhagem de dados e os pontos de exposição.

- Interessados:Responsáveis pela proteção de dados, equipes de conformidade.

- Foco:Pontos de criptografia, locais de armazenamento de dados, caminhos de transmissão.

- Elementos-chave:Objetos de dados, fluxos de comunicação, serviços de criptografia.

Ponto de Vista de Risco e Ameaça

Este ponto de vista mapeia ameaças contra ativos de tecnologia e suas funções de segurança correspondentes. Auxilia na avaliação de riscos e no planejamento de mitigação.

- Interessados:Gerentes de risco, analistas de segurança.

- Foco: Vulnerabilidades, ameaças, controles de segurança, risco residual.

- Elementos Principais: Ameaças, funções de segurança, objetos de segurança.

Melhores Práticas de Modelagem ✅

Criar um modelo de segurança robusto exige disciplina e aderência a padrões estabelecidos. As seguintes práticas ajudam a manter clareza e utilidade na arquitetura.

- Nomenclatura Consistente: Use nomes claros e descritivos para serviços e objetos de segurança. Evite termos genéricos como “Segurança1”.

- Separação de Camadas: Mantenha as preocupações de segurança distintas da lógica de negócios. Embora interajam, a Camada de Tecnologia deve se concentrar na aplicação técnica.

- Rastreabilidade: Garanta que cada requisito de segurança possa ser rastreado até uma meta de negócios ou uma exigência regulatória. Essa ligação justifica o investimento em medidas de segurança específicas.

- Níveis de Abstração: Não modele cada regra individual de firewall. Use abstração para mostrar zonas de segurança de alto nível e fronteiras de confiança.

- Controle de Versão: Arquiteturas de segurança mudam frequentemente. Mantenha versões do modelo para acompanhar como a postura de segurança evolui ao longo do tempo.

Integração com Camadas de Negócios e Aplicação 🔄

A segurança não pode existir em isolamento. A Camada de Tecnologia interage com as Camadas de Aplicação e de Negócios. Compreender essas interações é essencial para uma visão abrangente da segurança empresarial.

Tecnologia para Aplicação

Aplicações dependem de serviços de tecnologia para funcionar com segurança. Uma aplicação pode exigir um serviço de autenticação fornecido pela camada de tecnologia. O modelo deve mostrar quais aplicações utilizam quais serviços de segurança.

- Relação de Uso: Elementos de aplicação utilizam serviços de segurança de tecnologia.

- Controle de Acesso: Aplicações aplicam regras de negócios, mas a tecnologia aplica o acesso ao sistema.

Tecnologia para Negócios

Processos de negócios têm requisitos de segurança que devem ser atendidos pela tecnologia subjacente. Por exemplo, um processo de transação financeira pode exigir criptografia de ponta a ponta. O modelo deve vincular o processo de negócios ao serviço de tecnologia que atende ao requisito.

- Atribuição: Atribuições de processos de negócios às funções de segurança de tecnologia.

- Conformidade: Mapeamento de exigências regulatórias para controles de tecnologia específicos.

Desafios Comuns e Soluções ⚠️

Modelar segurança na Camada de Tecnologia apresenta dificuldades específicas. Reconhecer esses desafios ajuda arquitetos a navegar pela complexidade dos ambientes empresariais.

Desafio 1: Sobrecarga de Complexidade

Problema:Incluir todos os dispositivos de segurança e regras resulta em um diagrama ilegível.

Solução:Use múltiplos pontos de vista. Crie uma visão geral de alto nível para a liderança e submodelos detalhados para equipes técnicas. Aproveite o agrupamento para agrupar dispositivos semelhantes em zonas de segurança.

Desafio 2: Ambientes Dinâmicos

Problema:Ambientes em nuvem e virtuais mudam rapidamente, tornando modelos estáticos obsoletos em pouco tempo.

Solução: Foque nas relações lógicas em vez de localizações físicas. Modele o função da segurança em vez da instância específica do servidor. Use tags ou atributos para indicar propriedades dinâmicas, como “Hospedado em Nuvem”.

Desafio 3: Falta de Padronização

Problema:Diferentes equipes usam terminologias diferentes para os mesmos conceitos de segurança.

Solução: Estabeleça um glossário de termos dentro do repositório de arquitetura. Certifique-se de que todos os serviços de segurança sigam as definições do metamodelo ArchiMate para manter a consistência em toda a empresa.

Desafio 4: Visibilidade de Ameaças

Problema:Ameaças são frequentemente externas e difíceis de modelar dentro da arquitetura interna.

Solução:Introduza atores de ameaça e eventos de ameaça como elementos externos. Conecte-os à camada de tecnologia para mostrar pontos de impacto potenciais. Isso visualiza claramente a superfície de ataque.

Abordagem de Modelagem Passo a Passo 📝

Implementar um modelo de segurança segue uma progressão lógica. Essa abordagem garante que todos os elementos necessários sejam capturados sem ignorar detalhes críticos.

- Identifique Ativos: Determine os dados críticos e dispositivos na Camada de Tecnologia que precisam de proteção.

- Defina Serviços: Liste os serviços de segurança necessários para proteger esses ativos (por exemplo, autenticação, criptografia).

- Mapeie Funções: Especifique quais funções de software ou hardware do sistema fornecerão esses serviços.

- Estabeleça Relacionamentos:Conecte serviços a objetos e funções a serviços usando os relacionamentos ArchiMate apropriados.

- Valide com Pontos de Vista:Revise o modelo por meio de diferentes pontos de vista dos interessados para garantir clareza e completude.

- Documente Suposições:Registre quaisquer suposições feitas sobre o ambiente, como níveis de confiança entre segmentos de rede.

Garantia de Conformidade e Auditabilidade 🔍

Uma das principais vantagens de visualizar a arquitetura de segurança é a capacidade de demonstrar conformidade. Reguladores e auditores frequentemente exigem evidências de que os controles de segurança estão em vigor e funcionando.

- Mapeamento de Controles:Vincule objetos de segurança ArchiMate específicos a padrões de conformidade (por exemplo, ISO 27001, NIST).

- Relatórios de Rastreabilidade:Gere relatórios que mostrem a trajetória desde um requisito de negócios até um controle tecnológico.

- Análise de Lacunas:Use o modelo para identificar controles ausentes. Se um processo de negócios exigir criptografia, o modelo deve mostrar o serviço de criptografia. Se estiver ausente, uma lacuna será identificada.

Esta abordagem estruturada transforma a segurança de uma caixa-preta em um componente visível e gerenciável da arquitetura empresarial. Permite que arquitetos tomem decisões informadas sobre alocação de recursos e tolerância a riscos.

O Papel dos Dados na Segurança 📊

Os dados são frequentemente o ativo principal sendo protegido. Na Camada de Tecnologia, os objetos de dados residem em dispositivos ou dentro de software de sistema. O modelo de segurança deve mostrar explicitamente onde os dados sensíveis são armazenados e como são protegidos.

- Classificação de Dados:Marque objetos de dados com níveis de sensibilidade (por exemplo, Público, Confidencial, Restrito).

- Segurança de Armazenamento:Indique se os dados estão criptografados em repouso. Modele o serviço de criptografia associado ao dispositivo de armazenamento.

- Segurança de Transmissão:Mostre como os dados se movem entre nós. Modele os serviços de segurança de rede aplicados a esses caminhos.

Ao integrar a classificação de dados ao modelo, os arquitetos podem priorizar os esforços de proteção. Dados de alto valor recebem controles de segurança mais robustos, enquanto dados de menor valor podem ter restrições mais leves. Isso alinha o gasto com segurança ao valor do negócio.

Conclusão sobre a Visualização 🔚

Visualizar a arquitetura de segurança na Camada de Tecnologia ArchiMate fornece um método estruturado para compreender e gerenciar riscos. Ela fecha a lacuna entre requisitos de negócios de alto nível e implementação técnica de baixo nível. Ao usar elementos, relacionamentos e pontos de vista padronizados, os arquitetos podem criar modelos que são tecnicamente precisos e eficazes na comunicação.

O processo exige atenção aos detalhes e compromisso em manter o modelo à medida que o ambiente evolui. No entanto, o benefício é uma compreensão clara de onde os controles de segurança existem, onde estão ausentes e como interagem com o restante da empresa. Essa clareza é essencial para construir sistemas resilientes que possam resistir às ameaças modernas, ao mesmo tempo em que apoiam os objetivos do negócio.

Adotar essas práticas garante que a arquitetura de segurança não seja apenas um exercício teórico, mas uma ferramenta prática para a tomada de decisões. Permite que as equipes projetem sistemas seguros por design, e não por acidente. Por meio de modelagem disciplinada, a Camada de Tecnologia torna-se uma base de confiança dentro da empresa.