Диаграммы архитектуры программного обеспечения служат чертежом для команд разработки. Они передают, как взаимодействуют системы, где протекает поток данных и как структурированы компоненты. Однако стандартная диаграмма модели C4 часто не учитывает критически важный аспект — безопасность. Без визуализации границ безопасности архитекторы и разработчики могут случайно создать системы, в которых предположения о доверии неясны, что приводит к уязвимостям, дорогостоящим в исправлении на поздних этапах. Включение границ безопасности в диаграммы контейнеров C4 обеспечивает встраивание управления рисками на этапе проектирования, а не добавление его в качестве дополнительной меры.

В этом руководстве рассматривается, как эффективно отображать средства обеспечения безопасности, зоны доверия и механизмы защиты данных в рамках модели C4. Следуя установленным стандартам, команды могут создавать диаграммы, которые не только структурно понятны, но и учитывают аспекты безопасности. Такой подход способствует более эффективной коммуникации между инженерами по безопасности, разработчиками и бизнес-заинтересованными сторонами.

🏗️ Контекст модели C4 для безопасности

Модель C4 предоставляет иерархический подход к документированию архитектуры программного обеспечения. Она состоит из четырех уровней: контекст системы, контейнер, компонент и код. Для визуализации безопасности, Уровень контейнеровобычно является наиболее важным. На этом уровне отображаются высокие уровни программных блоков, таких как веб-приложения, мобильные приложения, API и базы данных.

При введении границ безопасности цель заключается в том, чтобы четко определить, где заканчивается доверие и начинается ненадежная среда. Диаграмма контейнеров без контекста безопасности может показать, что система A взаимодействует с системой B, но не раскрывает, зашифровано ли это соединение, аутентифицировано ли оно или проходит через публичную сеть. Добавление границ безопасности заполняет этот пробел в информации.

- Уровень 1 (Контекст системы):Полезно для выявления внешних зависимостей и высокого уровня отношений доверия между вашей системой и пользователями или сторонними лицами.

- Уровень 2 (Контейнер): Основное внимание в этом руководстве. Здесь вы определяете внутренние зоны, сетевые сегменты и уровни классификации данных.

- Уровень 3 (Компонент): Может использоваться для детальной логики безопасности, например, модулей аутентификации, но часто становится слишком детализированным для высокого уровня обзора безопасности.

Фокусируясь на уровне контейнеров, архитекторы могут поддерживать баланс между абстракцией и детализацией. Это обеспечивает видимость решений по безопасности без перегрузки диаграммы конкретикой реализации.

🧱 Определение границ безопасности

Граница безопасности представляет собой периметр, где меняется уровень доверия. Переход через границу требует специальных мер контроля, таких как аутентификация, авторизация или шифрование. На диаграмме эти границы группируют контейнеры, которые имеют общую безопасностную позицию или находятся в одном и том же сетевом сегменте.

Типы границ

Понимание различных типов границ помогает выбрать правильное визуальное представление:

- Сетевые границы:Различают внутренние частные сети, доступ к публичному интернету и изолированные среды, такие как зоны демилитаризации (DMZ).

- Зоны доверия:Различают полностью доверенные внутренние службы и частично доверенные внешние интерфейсы.

- Классификация данных:Группируют контейнеры, обрабатывающие конфиденциальные данные (личная информация, финансовые записи), отдельно от сервисов, открытых для публики.

- Зоны соответствия:Разделяют системы в зависимости от регуляторных требований, например, системы, требующие соответствия GDPR, и общие операционные инструменты.

Доверие и поток данных

Безопасность в первую очередь — это доверие. Каждое соединение между контейнерами подразумевает отношение доверия. Если контейнер A отправляет данные контейнеру B, A доверяет B правильно обрабатывать эти данные. Если B скомпрометирован, A находится под угрозой.

Визуализация этого доверия имеет решающее значение. Стрелки на диаграмме C4 представляют поток данных, но они также должны указывать направление доверия. Линия границы означает, что переход через неё требует проверки безопасности. Например, переход из «Общедоступная зона к Внутренняя зона должен запускать этап аутентификации.

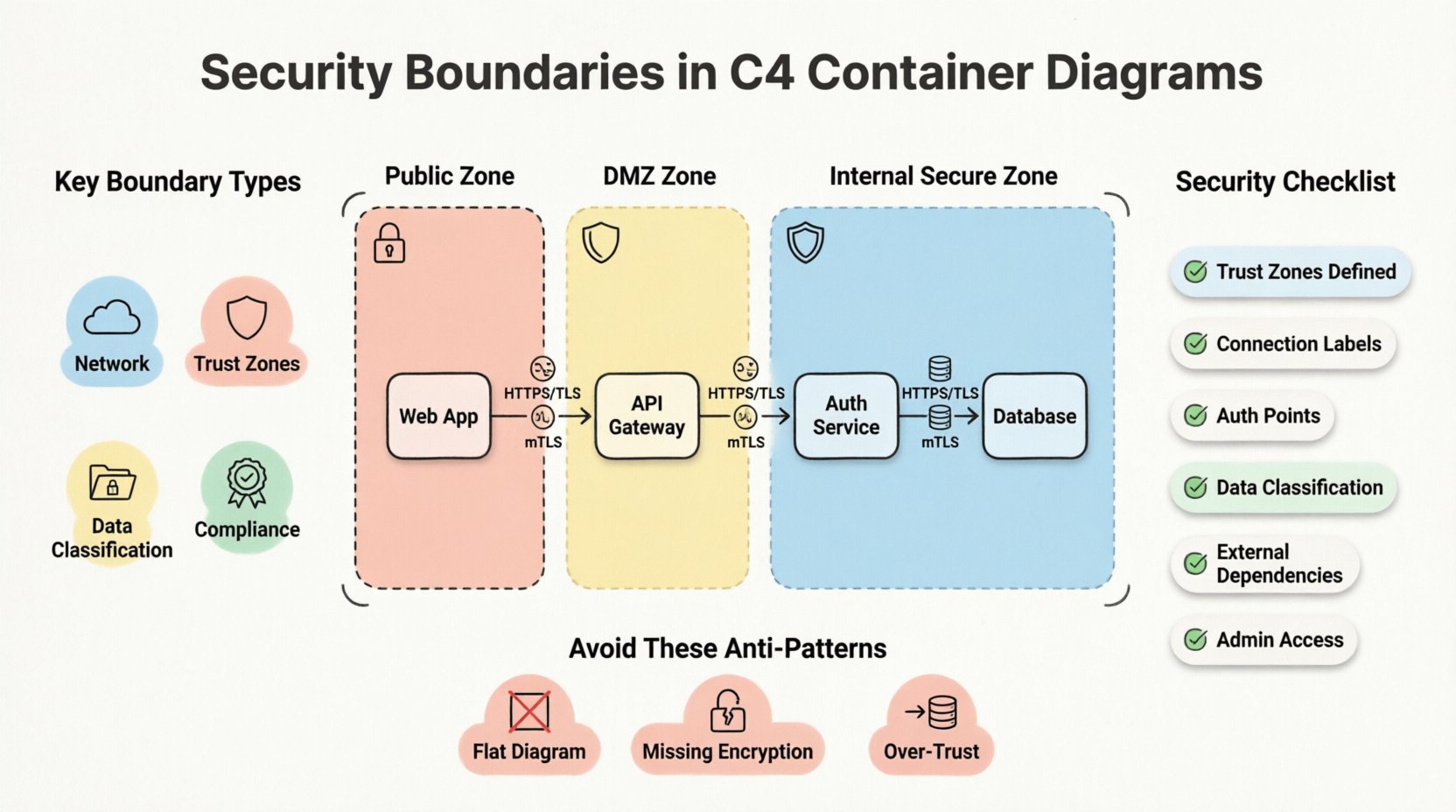

🎨 Визуализация границ на диаграммах контейнеров

Согласованность в визуальном языке имеет ключевое значение для эффективной документации. При рисовании границ безопасности нотация должна быть интуитивно понятной. Не существует единого универсального стандарта, но в отрасли сложились практики, которые хорошо работают в рамках модели C4.

Стандарты нотации

Большинство инструментов, используемых для создания диаграмм C4, поддерживают пользовательские формы и стили. Чтобы отобразить границы безопасности, рассмотрите следующие стандартные практики:

- Штриховые линии: Используйте штриховые линии для обозначения группы контейнеров. Это указывает на логическую группировку, а не на физическую стену.

- Закрашенные области: Светлый цвет фона может указывать на зону. Например, светло-красный фон может указывать на зону с высоким риском, открытую для публики, а зелёный — на доверенную внутреннюю зону.

- Значки: Добавьте небольшой значок замка или щита рядом с меткой границы, чтобы указать, что активны меры безопасности.

- Метки: Чётко обозначьте границу. Используйте термины, такие какПубличная сеть, Защищённая зона, или DMZ.

Стратегии цветового кодирования

Цвет — мощный сигнал. Однако он должен использоваться осознанно. Избегайте произвольного использования цветов. Вместо этого сопоставьте цвета с состояниями безопасности:

- Красный/оранжевый: Высокий риск, открытые для публики, источники ненадёжных входных данных.

- Жёлтый: Умеренный риск, DMZ или полузависимые интерфейсы.

- Зелёный/синий: Низкий риск, внутренние, доверенные службы.

- Серый:Устаревшие системы или устаревшие компоненты, которые требуют тщательного обращения.

Убедитесь, что выбор цветов доступен. Используйте узоры или метки в дополнение к цвету, чтобы обеспечить читаемость диаграммы для пользователей с нарушениями цветового восприятия.

🔒 Реализация контрольных мер безопасности на диаграммах

Как только границы обозначены, следующим шагом является аннотирование соединений, пересекающих эти границы. Линия, пересекающая границу безопасности, является событием безопасности. Для нее требуются специфические меры контроля.

Шифрование и протоколы

Обозначьте соединения используемыми протоколами. Это информирует читателя о состоянии безопасности данных в процессе передачи.

- HTTPS/TLS: Стандарт для веб-трафика. Укажите версию, если она актуальна (например, TLS 1.3).

- mTLS: Взаимное TLS распространено в архитектурах микросервисов. Это указывает на сильную проверку подлинности.

- SSH: Для административного доступа или внутренних передач файлов.

- Нешифрованные: Явно обозначьте любой нешифрованный трафик. Это выделяет риск, который необходимо устранить.

Аутентификация и авторизация

Где пользователь проходит аутентификацию? Какой сервис проверяет токен? Эти вопросы должны быть понятны из диаграммы.

- Шлюзы API: Часто выступают точкой входа. Обозначьте их как границу, где происходит аутентификация.

- OAuth/SSO: Покажите поток токенов между пользователем, шлюзом и сервисами на заднем плане.

- Служебные аккаунты: Укажите, используют ли сервисы машинные идентичности вместо токенов пользователей для аутентификации.

🔄 Распространённые архитектурные паттерны

Некоторые архитектурные паттерны часто встречаются в современных программных системах. Эти паттерны имеют особые соображения по безопасности границ.

1. Паттерн DMZ

Зона демилитаризации расположена между публичным интернетом и внутренней сетью. В ней размещаются компоненты, которые должны быть доступны извне, но не должны иметь прямого доступа к конфиденциальным данным.

- Граница: Окружите веб-серверы или балансировщики нагрузки зоной DMZ.

- Соединение: DMZ обменивается данными с внутренней зоной через ограниченный порт или конечную точку API.

- Цель безопасности:Ограничить зону поражения, если компонент с публичным интерфейсом будет скомпрометирован.

2. Микросервисы с сервисной сетью

В архитектурах микросервисов сервисы часто обмениваются данными. Сервисная сеть управляет трафиком и обеспечивает безопасность.

- Граница: Каждый сервис — это собственный контейнер. Сеть создает логическое наложение.

- Подключение: Весь внутренний трафик зашифрован (mTLS).

- Цель безопасности: Нулевое доверие. Каждый сервис должен проверять каждый другой сервис.

3. Сегментация баз данных

Не все базы данных следует рассматривать одинаково. Хранение чувствительных данных должно быть изолировано.

- Граница: Разместите чувствительные базы данных в выделенной подсети или зоне безопасности.

- Подключение: К базе данных могут подключаться только определенные контейнеры приложений.

- Цель безопасности: Предотвратить горизонтальное перемещение. Если контейнер приложения будет скомпрометирован, злоумышленник не сможет напрямую получить доступ к базе данных.

📊 Чек-лист проверки безопасности

Перед окончательным оформлением диаграммы выполните проверку безопасности. Используйте следующий чек-лист, чтобы убедиться, что на диаграмме представлены все необходимые границы и контрольные механизмы.

| Пункт проверки | Критерии | Почему это важно |

|---|---|---|

| Определены зоны доверия | Назначены ли все контейнеры зоне доверия? | Уточняет, где необходимы меры безопасности. |

| Метки подключения | Метки протоколов и методов шифрования указаны? | Обеспечивает безопасность данных в процессе передачи. |

| Точки аутентификации | Является ли точка входа для аутентификации очевидной? | Определяет, где происходит контроль доступа. |

| Классификация данных | Выделены ли хранилища чувствительных данных? | Защищает активы высокой ценности. |

| Внешние зависимости | Отмечены ли сторонние службы? | Выявляет риски цепочки поставок. |

| Доступ администратора | Ограничен ли административный доступ? | Предотвращает несанкционированный контроль над системой. |

Эта таблица служит быстрой справкой во время проверки кода или записи решений по архитектуре (ADRs). Она обеспечивает, чтобы безопасность не была упущена на этапе проектирования.

⚠️ Антипаттерны безопасности

Избегание ошибок так же важно, как и соблюдение лучших практик. Следующие антипаттерны часто появляются на диаграммах, которые не имеют границ безопасности.

- Плоская диаграмма:Рисование всех контейнеров в одной коробке без зон. Это означает, что все компоненты одинаково доверяются, что редко бывает правдой.

- Отсутствуют метки шифрования: Отображение стрелок без указания HTTPS. Это создает неоднозначность в вопросе защиты данных.

- Чрезмерное доверие: Подключение контейнера с публичным интерфейсом непосредственно к контейнеру базы данных без промежуточного компонента. Это классический вектор уязвимости.

- Статические границы: Не обновление диаграммы при изменении инфраструктуры. Диаграмма, показывающая устаревшую топологию сети, хуже, чем отсутствие диаграммы вообще.

- Пренебрежение потоком данных: Фокусировка только на статической структуре и игнорирование того, как данные перемещаются через границы. Безопасность — это динамический процесс.

📈 Обслуживание и эволюция

Границы безопасности не являются статичными. По мере развития систем добавляются новые службы, и меняются угрозы. Диаграммы должны развиваться вместе с ними. Рассматривать диаграмму как живой документ — это необходимо для долгосрочной безопасности.

Система контроля версий

Храните диаграммы в системе контроля версий вместе с кодом. Это позволяет командам отслеживать, как менялись границы безопасности с течением времени. При возникновении инцидента в области безопасности просмотр истории диаграмм может показать, была ли граница отсутствующей или неправильно настроенной.

Автоматическая генерация

Где это возможно, создавайте диаграммы из кода или конфигураций инфраструктуры как кода. Это сокращает разрыв между документацией и фактической системой. Если инфраструктура изменяется, диаграмма обновляется автоматически, обеспечивая точность границ безопасности.

Регулярные аудиты

Планируйте периодические обзоры архитектурных диаграмм. Во время этих обзоров задавайте конкретные вопросы по безопасности:

- Был ли добавлен новый зависимый компонент, пересекающий границу?

- Стандарты шифрования по-прежнему актуальны?

- Соответствуют ли зоны доверия текущей топологии сети?

- Есть ли неиспользуемые контейнеры, которые следует удалить для сокращения поверхности атаки?

🔍 Заключение

Интеграция границ безопасности в диаграммы контейнеров C4 превращает их из простых структурных схем в всесторонние руководства по безопасности. Эта практика уточняет отношения доверия, выделяет требования к защите данных и способствует лучшему взаимодействию между командами. Соблюдая единые обозначения, протоколы маркировки и поддерживая диаграммы в актуальном состоянии, организации могут создавать более устойчивые системы.

Безопасность — это не продукт, а процесс. Диаграммы — это инструмент в этом процессе. Они делают невидимое видимым, позволяя архитекторам выявлять риски до того, как они превратятся в инциденты. Вложение времени в точную документацию, ориентированную на безопасность, окупается снижением уязвимости и более быстрым реагированием на инциденты.

Начните с аудита ваших текущих диаграмм. Определите, где отсутствуют границы доверия. Добавьте необходимые зоны, метки и цвета. Со временем эта привычка станет второй натурой, внедряя безопасность в сам язык, которым вы описываете свою архитектуру.