Software-Architektur-Diagramme dienen als Bauplan für Entwicklungsteams. Sie vermitteln, wie Systeme miteinander interagieren, wo Datenflüsse verlaufen und wie Komponenten strukturiert sind. Ein Standard-C4-Modell-Diagramm fehlt jedoch oft einer entscheidenden Dimension: Sicherheit. Ohne die Visualisierung von Sicherheitsgrenzen können Architekten und Entwickler versehentlich Systeme erstellen, bei denen Vertrauensannahmen unklar sind, was zu Sicherheitslücken führt, die später kostspielig zu beheben sind. Die Einbeziehung von Sicherheitsgrenzen in C4-Container-Diagrammen stellt sicher, dass Risikomanagement bereits in die Entwurfsphase integriert wird und nicht erst nachträglich hinzugefügt wird.

Diese Anleitung untersucht, wie Sicherheitsmaßnahmen, Vertrauenszonen und Daten-Schutzmechanismen innerhalb des C4-Modellrahmens effektiv dargestellt werden können. Durch die Einhaltung etablierter Konventionen können Teams Diagramme erstellen, die nicht nur strukturell klar sind, sondern auch sicherheitsbewusst. Dieser Ansatz fördert eine bessere Kommunikation zwischen Sicherheitstechnikern, Entwicklern und Geschäftssachverständigen.

🏗️ Der Kontext des C4-Modells für Sicherheit

Das C4-Modell bietet einen hierarchischen Ansatz zur Dokumentation von Software-Architekturen. Es besteht aus vier Ebenen: Systemkontext, Container, Komponente und Code. Für die Sicherheitsvisualisierung ist dieContainer-Ebeneist typischerweise die kritischste Ebene. Diese Ebene zeigt hochwertige Software-Bausteine wie Webanwendungen, Mobile Apps, APIs und Datenbanken.

Beim Einführen von Sicherheitsgrenzen geht es darum, klarzustellen, wo das Vertrauen endet und unvertrauenswürdige Umgebungen beginnen. Ein Container-Diagramm ohne Sicherheitskontext könnte zeigen, dass System A mit System B kommuniziert, aber nicht offenlegen, ob diese Verbindung verschlüsselt ist, authentifiziert wird oder über ein öffentliches Netzwerk verläuft. Die Hinzufügung von Sicherheitsgrenzen schließt diese Informationslücke.

- Ebene 1 (Systemkontext):Nützlich zur Identifizierung externer Abhängigkeiten und von hochwertigen Vertrauensbeziehungen zwischen Ihrem System und Benutzern oder Dritten.

- Ebene 2 (Container):Der primäre Fokus dieser Anleitung. Hier definieren Sie interne Zonen, Netzwerksegmente und Ebenen der Datenklassifizierung.

- Ebene 3 (Komponente):Kann für detaillierte Sicherheitslogik, wie beispielsweise Authentifizierungsmodulen, verwendet werden, wird aber oft zu fein für hochwertige Sicherheitsüberprüfungen.

Durch die Fokussierung auf die Container-Ebene können Architekten ein Gleichgewicht zwischen Abstraktion und Detail halten. Dadurch wird sichergestellt, dass Sicherheitsentscheidungen sichtbar sind, ohne das Diagramm mit Implementierungsdetails zu überlasten.

🧱 Definition von Sicherheitsgrenzen

Eine Sicherheitsgrenze stellt eine Perimeter dar, an der sich das Vertrauen ändert. Das Überqueren einer Grenze erfordert spezifische Kontrollen, wie Authentifizierung, Autorisierung oder Verschlüsselung. In einem Diagramm gruppieren diese Grenzen Container, die eine gemeinsame Sicherheitsposition haben oder sich innerhalb desselben Netzwerksegments befinden.

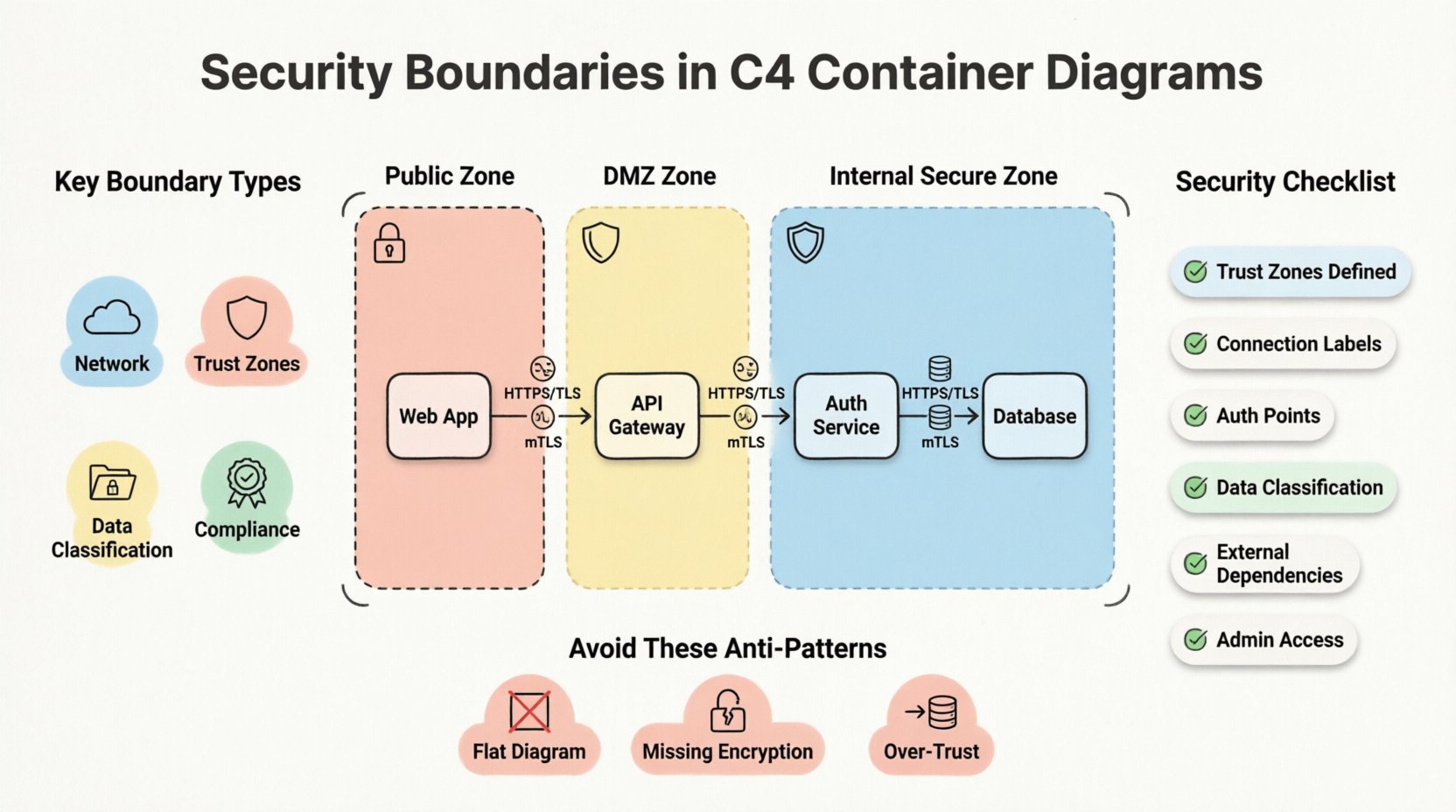

Arten von Grenzen

Das Verständnis der verschiedenen Arten von Grenzen hilft bei der Auswahl der richtigen visuellen Darstellung:

- Netzwerk-Grenzen:Unterscheidet zwischen internen privaten Netzwerken, öffentlichem Internetzugang und isolierten Umgebungen wie DMZs (Demilitarisierte Zonen).

- Vertrauenszonen:Unterscheidet zwischen voll vertrauenswürdigen internen Diensten und teilweise vertrauenswürdigen externen Schnittstellen.

- Datenklassifizierung:Gruppiert Container, die sensible Daten (PII, Finanzdaten) verarbeiten, getrennt von öffentlich zugänglichen Diensten.

- Compliance-Zonen:Trennt Systeme basierend auf regulatorischen Anforderungen, wie beispielsweise Systeme, die GDPR-Konformität erfordern, gegenüber allgemeinen betrieblichen Werkzeugen.

Vertrauen und Datenfluss

Sicherheit ist grundlegend eine Frage des Vertrauens. Jede Verbindung zwischen Containern impliziert eine Vertrauensbeziehung. Wenn Container A Daten an Container B sendet, vertraut A darauf, dass B diese Daten korrekt verarbeitet. Wenn B kompromittiert ist, ist A gefährdet.

Die Visualisierung dieses Vertrauens ist entscheidend. Pfeile in einem C4-Diagramm stellen den Datenfluss dar, sollten aber auch die Vertrauensrichtung anzeigen. Eine Grenzlinie zeigt an, dass das Überqueren eine Sicherheitsprüfung erfordert. Zum Beispiel beim Wechsel von der “Öffentlicher Bereich zu dem Interner Bereich sollte einen Authentifizierungsschritt auslösen.

🎨 Visualisierung von Grenzen in Container-Diagrammen

Konsistenz in der visuellen Sprache ist entscheidend für eine effektive Dokumentation. Bei der Darstellung von Sicherheitsgrenzen sollte die Notation intuitiv sein. Es gibt kein einziges universelles Standard, aber Branchenkonventionen haben sich entwickelt, die innerhalb des C4-Modells gut funktionieren.

Notationsstandards

Die meisten Tools, die zur Erstellung von C4-Diagrammen verwendet werden, unterstützen benutzerdefinierte Formen und Stile. Um Sicherheitsgrenzen darzustellen, sollten folgende Standardpraktiken berücksichtigt werden:

- Punktierte Linien:Verwenden Sie punktierte Linien, um eine Gruppe von Containern einzuschließen. Dies deutet auf eine logische Gruppierung hin, nicht auf eine physische Wand.

- Schraffierte Bereiche:Eine helle Hintergrundfarbe kann einen Bereich anzeigen. Zum Beispiel könnte ein helles rotes Hintergrundfarbe einen hochriskanten öffentlichen Bereich anzeigen, während Grün einen vertrauenswürdigen internen Bereich anzeigt.

- Symbole:Fügen Sie ein kleines Schloss- oder Schildsymbol neben der Grenzbezeichnung hinzu, um anzuzeigen, dass Sicherheitskontrollen aktiv sind.

- Beschriftungen:Benennen Sie die Grenze eindeutig. Verwenden Sie Begriffe wie Öffentliches Netzwerk, Sicherer Bereich, oder DMZ.

Farbcodierungsstrategien

Farbe ist ein mächtiges Signal. Sie muss jedoch bewusst eingesetzt werden. Vermeiden Sie die beliebige Verwendung von Farben. Stattdessen weisen Sie Farben Sicherheitszuständen zu:

- Rot/Orange:Hohe Gefahr, öffentlich zugänglich, nicht vertrauenswürdige Eingabedatenquellen.

- Gelb:Mittleres Risiko, DMZ oder halbvertrauenswürdige Schnittstellen.

- Grün/Blau:Niedriges Risiko, intern, vertrauenswürdige Dienste.

- Grau:Veraltete Systeme oder veraltete Komponenten, die sorgfältiger Behandlung bedürfen.

Stellen Sie sicher, dass die Farbauswahl zugänglich ist. Verwenden Sie Muster oder Beschriftungen zusätzlich zu Farben, um sicherzustellen, dass das Diagramm für Benutzer mit Farbsehstörungen lesbar bleibt.

🔒 Implementierung von Sicherheitskontrollen in Diagrammen

Sobald Grenzen gezogen sind, ist der nächste Schritt die Beschriftung der Verbindungen, die diese Grenzen überschreiten. Eine Linie, die eine Sicherheitsgrenze überschreitet, ist ein Sicherheitsereignis. Dafür sind spezifische Kontrollen erforderlich.

Verschlüsselung und Protokolle

Beschriften Sie die Verbindungen mit den verwendeten Protokollen. Dies informiert den Leser über den Sicherheitsstatus der übertragenden Daten.

- HTTPS/TLS: Standard für Webverkehr. Geben Sie die Version an, falls relevant (z. B. TLS 1.3).

- mTLS:Mutual TLS ist in Mikrodienstarchitekturen üblich. Dies weist auf eine starke Identitätsüberprüfung hin.

- SSH: Für administrative Zugriffe oder interne Dateiübertragungen.

- Unverschlüsselt: Kennzeichnen Sie jeglichen unverschlüsselten Datenverkehr explizit. Dies hebt ein Risiko hervor, das behoben werden muss.

Authentifizierung und Autorisierung

Wo authentifiziert der Benutzer sich? Welcher Dienst überprüft den Token? Diese Fragen sollten aus dem Diagramm beantwortbar sein.

- API-Gateways: Sie fungieren oft als Einstiegspunkt. Kennzeichnen Sie sie als Grenze, an der die Authentifizierung stattfindet.

- OAuth/SSO: Zeigen Sie den Fluss der Tokens zwischen Benutzer, Gateway und Backend-Diensten an.

- Dienstkonten: Geben Sie an, ob Dienste mithilfe von Maschinenidentitäten anstelle von Benutzertokens authentifiziert werden.

🔄 Häufige Architekturmuster

Bestimmte Architekturmuster treten häufig in modernen Software-Systemen auf. Diese Muster haben spezifische Überlegungen bezüglich Sicherheitsgrenzen.

1. Das DMZ-Muster

Eine Demilitarisierte Zone (DMZ) befindet sich zwischen dem öffentlichen Internet und dem internen Netzwerk. Sie beherbergt Komponenten, die extern zugänglich sein müssen, aber keinen direkten Zugriff auf sensible Daten haben sollten.

- Grenze: Schließen Sie die Webserver oder Lastverteilungseinheiten in einer DMZ-Zone ein.

- Verbindung: Die DMZ kommuniziert mit dem internen Bereich über einen eingeschränkten Port oder einen API-Endpunkt.

- Sicherheitsziel: Begrenzen Sie den Schadensradius, falls der öffentlich zugängliche Bestandteil kompromittiert wird.

2. Mikrodienste mit Service Mesh

In Mikrodienstarchitekturen kommunizieren Dienste häufig miteinander. Ein Service Mesh verwaltet den Datenverkehr und die Sicherheit.

- Grenze: Jeder Dienst ist seine eigene Container. Der Mesh erstellt eine logische Überlagerung.

- Verbindung: Der gesamte interne Datenverkehr ist verschlüsselt (mTLS).

- Sicherheitsziel: Zero Trust. Jeder Dienst muss jeden anderen Dienst verifizieren.

3. Datenbanksegmentierung

Nicht alle Datenbanken sollten gleich behandelt werden. Sensible Datenbanken sollten isoliert werden.

- Grenze: Platzieren Sie sensible Datenbanken in einer dedizierten Subnetz oder Sicherheitszone.

- Verbindung: Nur bestimmte Anwendungscontainer dürfen mit der Datenbank verbunden werden.

- Sicherheitsziel: Verhindern Sie seitliches Voranschreiten. Wenn ein Anwendungscontainer kompromittiert wird, kann der Angreifer die Datenbank nicht direkt zugreifen.

📊 Sicherheitsüberprüfungs-Checkliste

Führen Sie vor der finalen Abwicklung eines Diagramms eine Sicherheitsüberprüfung durch. Verwenden Sie die folgende Checkliste, um sicherzustellen, dass alle notwendigen Grenzen und Kontrollen dargestellt sind.

| Prüfpunkt | Kriterien | Warum es wichtig ist |

|---|---|---|

| Vertrauenszonen definiert | Sind alle Container einer Vertrauenszone zugeordnet? | Klärt, wo Sicherheitskontrollen benötigt werden. |

| Verbindungsbezeichnungen | Sind Protokolle und Verschlüsselungsmethoden gekennzeichnet? | Stellt sicher, dass Daten im Transit sicher sind. |

| Authentifizierungspunkte | Ist der Eintrittspunkt für die Authentifizierung klar? | Identifiziert, wo die Zugriffssteuerung erfolgt. |

| Datenklassifizierung | Sind sensible Datenbanken getrennt? | Schützt hochwertige Assets. |

| Externe Abhängigkeiten | Sind Drittanbieterdienste gekennzeichnet? | Hebt Lieferkettenrisiken hervor. |

| Administrativer Zugriff | Ist der administrative Zugriff begrenzt? | Verhindert unbefugten Systemzugriff. |

Diese Tabelle dient als schnelle Referenz während Code-Reviews oder Architekturentscheidungsprotokollen (ADRs). Sie stellt sicher, dass Sicherheit während der Entwurfsphase nicht übersehen wird.

⚠️ Sicherheits-Anti-Muster

Das Vermeiden von Fehlern ist genauso wichtig wie die Einhaltung bester Praktiken. Die folgenden Anti-Muster tauchen häufig in Diagrammen auf, die keine Sicherheitsgrenzen aufweisen.

- Das flache Diagramm:Alle Container werden in einer Box ohne Zonen gezeichnet. Dies bedeutet, dass alle Komponenten gleich vertrauenswürdig sind, was selten der Fall ist.

- Fehlende Verschlüsselungsbezeichnungen:Pfeile werden gezeigt, ohne HTTPS anzugeben. Dies erzeugt Unsicherheit bezüglich des Datenschutzes.

- Übervertrauen:Ein öffentlich zugänglicher Container wird direkt mit einem Datenbankcontainer ohne Zwischenschaltung verbunden. Dies ist ein klassischer Schwachstellenvektor.

- Statische Grenzen:Das Diagramm wird nicht aktualisiert, wenn sich die Infrastruktur ändert. Ein Diagramm mit einer alten Netztopologie ist schlimmer als gar kein Diagramm.

- Ignorieren des Datenflusses:Nur auf die statische Struktur fokussieren und den Datenfluss über Grenzen hinweg ignorieren. Sicherheit ist dynamisch.

📈 Wartung und Evolution

Sicherheitsgrenzen sind nicht statisch. Mit der Entwicklung von Systemen werden neue Dienste hinzugefügt und Bedrohungen ändern sich. Die Diagramme müssen sich mit ihnen entwickeln. Die Behandlung des Diagramms als lebendiges Dokument ist für die langfristige Sicherheit unerlässlich.

Versionskontrolle

Speichern Sie Diagramme gemeinsam mit dem Code in der Versionskontrolle. Dies ermöglicht es Teams, nachzuverfolgen, wie sich die Sicherheitsgrenzen im Laufe der Zeit verändert haben. Bei einem Sicherheitsvorfall kann die Überprüfung der Diagrammhistorie aufzeigen, ob die Grenze fehlte oder falsch konfiguriert war.

Automatisierte Generierung

Sofern möglich, generieren Sie Diagramme aus Code oder Infrastructure-as-Code-Konfigurationen. Dadurch wird die Lücke zwischen der Dokumentation und dem tatsächlichen System verkleinert. Wenn sich die Infrastruktur ändert, aktualisiert sich das Diagramm automatisch und stellt sicher, dass die Sicherheitsgrenzen genau bleiben.

Regelmäßige Audits

Planen Sie regelmäßige Überprüfungen der Architekturdiagramme. Stellen Sie während dieser Überprüfungen spezifische Sicherheitsfragen:

- Wurde eine neue Abhängigkeit hinzugefügt, die eine Grenze überschreitet?

- Sind die Verschlüsselungsstandards weiterhin aktuell?

- Stimmen die Vertrauenszonen weiterhin mit der aktuellen Netztopologie überein?

- Gibt es nicht verwendete Container, die entfernt werden sollten, um die Angriffsfläche zu verkleinern?

🔍 Schlussfolgerung

Die Integration von Sicherheitsgrenzen in C4-Containerdiagramme verwandelt sie von einfachen Strukturkarten in umfassende Sicherheitsleitfäden. Diese Praxis klärt Vertrauensbeziehungen, hebt Anforderungen zum Daten- und Schutz hervor und fördert eine bessere Kommunikation zwischen Teams. Durch die Einhaltung konsistenter Notationen, Kennzeichnungsprotokolle und die fortlaufende Pflege der Diagramme können Organisationen widerstandsfähigere Systeme aufbauen.

Sicherheit ist kein Produkt; es ist ein Prozess. Diagramme sind ein Werkzeug in diesem Prozess. Sie machen das Unsichtbare sichtbar und ermöglichen es Architekten, Risiken zu erkennen, bevor sie zu Vorfällen werden. Die Investition von Zeit in genaue, sicherheitsorientierte Dokumentation zahlt sich in Form reduzierter Anfälligkeit und schnellerer Reaktion auf Vorfälle aus.

Beginnen Sie mit der Überprüfung Ihrer aktuellen Diagramme. Identifizieren Sie, wo Vertrauensgrenzen fehlen. Fügen Sie die notwendigen Zonen, Beschriftungen und Farben hinzu. Im Laufe der Zeit wird diese Gewohnheit zur zweiten Natur und verankert Sicherheit in der Sprache, die Sie verwenden, um Ihre Architektur zu beschreiben.