Diagramas de arquitetura de software servem como planta baixa para equipes de desenvolvimento. Eles comunicam como os sistemas interagem, onde os dados fluem e como os componentes são estruturados. No entanto, um diagrama padrão do modelo C4 frequentemente carece de uma dimensão crítica: segurança. Sem visualizar fronteiras de segurança, arquitetos e desenvolvedores podem inadvertidamente criar sistemas em que as suposições de confiança são ambiguamente definidas, levando a vulnerabilidades que são caras para corrigir posteriormente. Integrar fronteiras de segurança em diagramas de contêineres C4 garante que a gestão de riscos seja incorporada na fase de design, em vez de ser adicionada como uma consideração posterior.

Este guia explora como representar efetivamente controles de segurança, zonas de confiança e mecanismos de proteção de dados dentro do framework do modelo C4. Ao seguir convenções estabelecidas, as equipes podem criar diagramas que não são apenas estruturalmente claros, mas também conscientes de segurança. Essa abordagem facilita uma comunicação melhor entre engenheiros de segurança, desenvolvedores e partes interessadas do negócio.

🏗️ O Contexto do Modelo C4 para Segurança

O modelo C4 fornece uma abordagem hierárquica para documentar a arquitetura de software. Ele consiste em quatro níveis: Contexto do Sistema, Contêiner, Componente e Código. Para visualização de segurança, o Nível de Contêineré tipicamente o mais crítico. Este nível representa blocos de construção de software de alto nível, como aplicações web, aplicativos móveis, APIs e bancos de dados.

Ao introduzir fronteiras de segurança, o objetivo é esclarecer onde a confiança termina e onde começam os ambientes não confiáveis. Um diagrama de contêineres sem contexto de segurança pode mostrar que o Sistema A se comunica com o Sistema B, mas não revela se essa conexão é criptografada, autenticada ou atravessa uma rede pública. A adição de fronteiras de segurança preenche essa lacuna de informação.

- Nível 1 (Contexto do Sistema):Útil para identificar dependências externas e relacionamentos de confiança de alto nível entre o seu sistema e usuários ou terceiros.

- Nível 2 (Contêiner):O foco principal deste guia. Aqui, você define zonas internas, segmentos de rede e níveis de classificação de dados.

- Nível 3 (Componente):Pode ser usado para lógica de segurança detalhada, como módulos de autenticação, mas frequentemente se torna muito granular para revisões de segurança de alto nível.

Ao focar no nível de contêiner, arquitetos podem manter um equilíbrio entre abstração e detalhe. Isso garante que as decisões de segurança sejam visíveis sem sobrecarregar o diagrama com detalhes de implementação.

🧱 Definindo Fronteiras de Segurança

Uma fronteira de segurança representa um perímetro onde a confiança muda. Cruzar uma fronteira exige controles específicos, como autenticação, autorização ou criptografia. Em um diagrama, essas fronteiras agrupam contêineres que compartilham uma postura de segurança comum ou residem no mesmo segmento de rede.

Tipos de Fronteiras

Compreender os diferentes tipos de fronteiras ajuda na escolha da representação visual adequada:

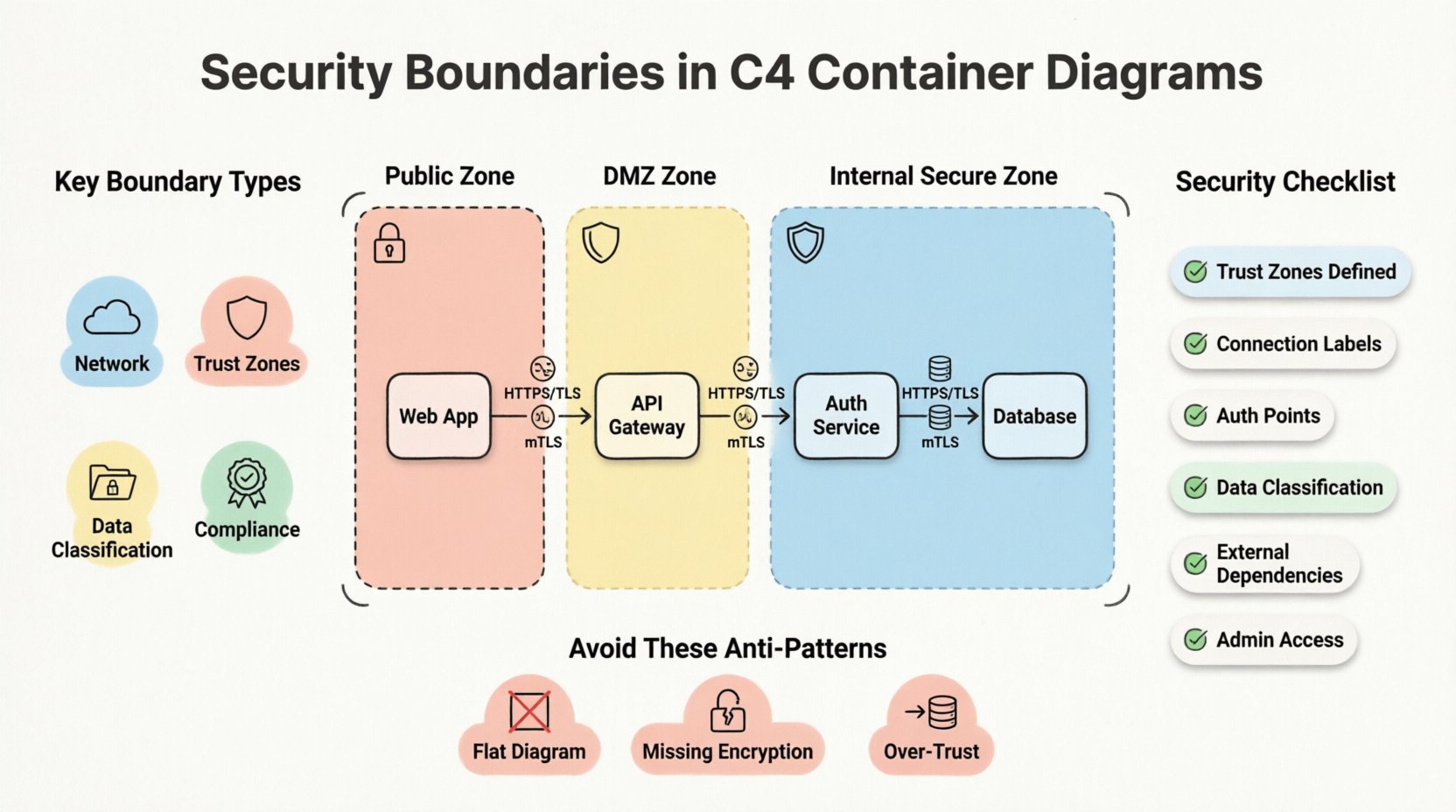

- Fronteiras de Rede:Distingue entre redes privadas internas, acesso à internet pública e ambientes isolados, como DMZs (Zonas Desmilitarizadas).

- Zonas de Confiança:Distingue entre serviços internos totalmente confiáveis e interfaces externas parcialmente confiáveis.

- Classificação de Dados:Agrupa contêineres que lidam com dados sensíveis (PII, registros financeiros) separadamente dos serviços voltados para o público.

- Zonas de Conformidade:Separa sistemas com base em requisitos regulatórios, como sistemas que exigem conformidade com a GDPR em comparação com ferramentas operacionais gerais.

Confiança e Fluxo de Dados

A segurança é fundamentalmente sobre confiança. Cada conexão entre contêineres implica uma relação de confiança. Se o Contêiner A envia dados para o Contêiner B, A confia em B para lidar com esses dados corretamente. Se B for comprometido, A está em risco.

Visualizar essa confiança é vital. As setas em um diagrama C4 representam o fluxo de dados, mas também devem indicar a direção da confiança. Uma linha de fronteira indica que cruzá-la exige uma verificação de segurança. Por exemplo, mover-se do “Zona Pública para a Zona Internadeve acionar uma etapa de autenticação.

🎨 Visualizando Fronteiras em Diagramas de Contêineres

A consistência na linguagem visual é fundamental para uma documentação eficaz. Ao desenhar fronteiras de segurança, a notação deve ser intuitiva. Não existe um único padrão universal, mas convenções da indústria surgiram e funcionam bem dentro do modelo C4.

Padrões de Notação

A maioria das ferramentas usadas para criar diagramas C4 suporta formas e estilos personalizados. Para representar fronteiras de segurança, considere as seguintes práticas padrão:

- Linhas Tracejadas:Use linhas tracejadas para delimitar um grupo de contêineres. Isso sugere um agrupamento lógico, e não uma parede física.

- Áreas Sombreadas:Uma cor de fundo clara pode indicar uma zona. Por exemplo, um fundo vermelho claro pode indicar uma zona pública de alto risco, enquanto o verde indica uma zona interna confiável.

- Ícones:Adicione um pequeno ícone de cadeado ou escudo ao lado da etiqueta da fronteira para indicar que os controles de segurança estão ativos.

- Rótulos:Nomeie claramente a fronteira. Use termos como Rede Pública, Zona Segura, ou DMZ.

Estratégias de Codificação por Cor

A cor é um sinal poderoso. No entanto, deve ser usada deliberadamente. Evite usar cores arbitrariamente. Em vez disso, mapeie as cores para estados de segurança:

- Vermelho/Laranja:Alto risco, voltado para o público, fontes de entrada não confiáveis.

- Amarelo:Risco intermediário, DMZ ou interfaces parcialmente confiáveis.

- Verde/Azul:Baixo risco, interno, serviços confiáveis.

- Cinza:Sistemas legados ou componentes obsoletos que exigem manuseio cuidadoso.

Garanta que as escolhas de cor sejam acessíveis. Use padrões ou rótulos além da cor para garantir que o diagrama permaneça legível para usuários com deficiência de visão colorida.

🔒 Implementando Controles de Segurança em Diagramas

Uma vez que os limites são traçados, o próximo passo é anotar as conexões que cruzam esses limites. Uma linha que cruza uma fronteira de segurança é um evento de segurança. Exige controles específicos.

Criptografia e Protocolos

Rotule as conexões com os protocolos utilizados. Isso informa o leitor sobre a postura de segurança dos dados em trânsito.

- HTTPS/TLS: Padrão para tráfego web. Indique a versão se relevante (por exemplo, TLS 1.3).

- mTLS: O TLS mútuo é comum em arquiteturas de microserviços. Isso indica verificação de identidade robusta.

- SSH: Para acesso administrativo ou transferências internas de arquivos.

- Não criptografado: Rotule explicitamente qualquer tráfego não criptografado. Isso destaca um risco que precisa ser corrigido.

Autenticação e Autorização

Onde o usuário se autentica? Qual serviço valida o token? Essas perguntas devem ser respondidas a partir do diagrama.

- Gateways de API: Geralmente atuam como ponto de entrada. Marque-os como a fronteira onde a autenticação ocorre.

- OAuth/SSO: Mostre o fluxo de tokens entre o usuário, o gateway e os serviços de backend.

- Contas de serviço: Indique se os serviços se autenticam usando identidades de máquina em vez de tokens de usuário.

🔄 Padrões Comuns de Arquitetura

Certos padrões arquitetônicos aparecem com frequência em sistemas de software modernos. Esses padrões têm considerações específicas sobre fronteiras de segurança.

1. O Padrão DMZ

Uma Zona Desmilitarizada fica entre a internet pública e a rede interna. Ela hospeda componentes que devem ser acessíveis externamente, mas não devem ter acesso direto a dados sensíveis.

- Fronteira: Encerre os servidores web ou balanceadores de carga na zona DMZ.

- Conexão: A DMZ comunica-se com a zona interna por meio de uma porta restrita ou ponto de extremidade da API.

- Objetivo de Segurança: Limitar o raio de impacto caso o componente voltado para o público seja comprometido.

2. Microserviços com Service Mesh

Em arquiteturas de microserviços, os serviços se comunicam frequentemente entre si. Um service mesh gerencia o tráfego e a segurança.

- Fronteira: Cada serviço é seu próprio contêiner. A malha cria uma sobreposição lógica.

- Conexão: Todo o tráfego interno é criptografado (mTLS).

- Objetivo de Segurança: Zero Trust. Cada serviço deve verificar todos os outros serviços.

3. Segmentação de Banco de Dados

Nem todos os bancos de dados devem ser tratados da mesma forma. Armazenamentos de dados sensíveis devem ser isolados.

- Fronteira: Coloque bancos de dados sensíveis em uma sub-rede dedicada ou zona de segurança.

- Conexão: Apenas contêineres de aplicativos específicos podem se conectar ao banco de dados.

- Objetivo de Segurança: Prevenir movimentação lateral. Se um contêiner de aplicativo for comprometido, o atacante não poderá acessar o banco de dados diretamente.

📊 Checklist de Revisão de Segurança

Antes de finalizar um diagrama, realize uma revisão de segurança. Use a seguinte lista de verificação para garantir que todas as fronteiras e controles necessários estejam representados.

| Item de Verificação | Critérios | Por que isso importa |

|---|---|---|

| Zonas de Confiança Definidas | Todos os contêineres foram atribuídos a uma zona de confiança? | Deixa claro onde os controles de segurança são necessários. |

| Rótulos de Conexão | Os protocolos e métodos de criptografia estão rotulados? | Garante que os dados em trânsito sejam seguros. |

| Pontos de Autenticação | O ponto de entrada para autenticação está claro? | Identifica onde ocorre o controle de acesso. |

| Classificação de Dados | Os armazenamentos de dados sensíveis estão separados? | Protege ativos de alto valor. |

| Dependências Externas | Os serviços de terceiros estão marcados? | Destaca riscos na cadeia de suprimentos. |

| Acesso de Administração | O acesso administrativo está limitado? | Evita o controle não autorizado do sistema. |

Esta tabela serve como referência rápida durante revisões de código ou registros de decisões arquitetônicas (ADRs). Garante que a segurança não seja negligenciada na fase de design.

⚠️ Anti-padrões de Segurança

Evitar erros é tão importante quanto seguir boas práticas. Os seguintes anti-padrões frequentemente aparecem em diagramas que não possuem fronteiras de segurança.

- O Diagrama Plano:Desenhando todos os contêineres em uma única caixa sem zonas. Isso implica que todos os componentes são igualmente confiáveis, o que raramente é verdadeiro.

- Rótulos de Criptografia Ausentes:Mostrando setas sem especificar HTTPS. Isso cria ambiguidade sobre a proteção de dados.

- Confiança Excessiva:Conectando um contêiner voltado para o público diretamente a um contêiner de banco de dados sem um intermediário. Este é um vetor de vulnerabilidade clássico.

- Fronteiras Estáticas:Falhar em atualizar o diagrama quando a infraestrutura muda. Um diagrama que mostra uma topologia de rede antiga é pior do que não ter diagrama algum.

- Ignorando o Fluxo de Dados:Focar apenas na estrutura estática e ignorar como os dados se movem entre fronteiras. A segurança é dinâmica.

📈 Manutenção e Evolução

As fronteiras de segurança não são estáticas. À medida que os sistemas evoluem, novos serviços são adicionados e as ameaças mudam. Os diagramas devem evoluir junto com eles. Tratar o diagrama como um documento vivo é essencial para a segurança de longo prazo.

Controle de Versão

Armazene os diagramas no controle de versão junto com o código. Isso permite que as equipes acompanhem como as fronteiras de segurança mudaram ao longo do tempo. Quando ocorre um incidente de segurança, revisar o histórico do diagrama pode revelar se a fronteira estava ausente ou mal configurada.

Geração Automatizada

Onde possível, gere diagramas a partir de código ou configurações de infraestrutura como código. Isso reduz a lacuna entre a documentação e o sistema real. Se a infraestrutura mudar, o diagrama será atualizado automaticamente, garantindo que os limites de segurança permaneçam precisos.

Auditorias Regulares

Agende revisões periódicas dos diagramas de arquitetura. Durante essas revisões, faça perguntas específicas de segurança:

- Alguma nova dependência foi adicionada que cruza um limite?

- Os padrões de criptografia ainda estão atualizados?

- As zonas de confiança ainda estão alinhadas com a topologia de rede atual?

- Há algum contêiner inativo que deveria ser removido para reduzir a superfície de ataque?

🔍 Conclusão

Integrar limites de segurança nos diagramas de contêineres C4 transforma-os de mapas estruturais simples em guias abrangentes de segurança. Essa prática esclarece as relações de confiança, destaca os requisitos de proteção de dados e facilita uma melhor comunicação entre equipes. Ao seguir uma notação consistente, protocolos de rótulos e manter os diagramas ao longo do tempo, as organizações podem construir sistemas mais resilientes.

Segurança não é um produto; é um processo. Diagramas são uma ferramenta nesse processo. Eles tornam o invisível visível, permitindo que arquitetos identifiquem riscos antes que se tornem incidentes. Investir tempo em documentação precisa e voltada para segurança traz dividendos em vulnerabilidades reduzidas e resposta mais rápida a incidentes.

Comece auditando seus diagramas atuais. Identifique onde os limites de confiança estão ausentes. Adicione as zonas, rótulos e cores necessárias. Com o tempo, esse hábito se tornará natural, incorporando segurança na própria linguagem que você usa para descrever sua arquitetura.