Diagramy architektury oprogramowania są projektami dla zespołów deweloperskich. Przekazują, jak systemy się ze sobą komunikują, gdzie przepływa dane oraz jak są zbudowane komponenty. Jednak typowy diagram modelu C4 często pomija kluczowy wymiar: bezpieczeństwo. Bez wizualizacji granic bezpieczeństwa architekci i programiści mogą niechcący tworzyć systemy, w których założenia zaufania są niejasne, co prowadzi do luk, które są kosztowne do naprawienia w późniejszym etapie. Wprowadzenie granic bezpieczeństwa do diagramów kontenerów C4 zapewnia, że zarządzanie ryzykiem jest zintegrowane z fazą projektowania, a nie dodawane jako połączenie po fakcie.

Ten przewodnik omawia, jak skutecznie przedstawić kontrole bezpieczeństwa, strefy zaufania oraz mechanizmy ochrony danych w ramach modelu C4. Przestrzegając ustanowionych zasad, zespoły mogą tworzyć diagramy, które są nie tylko strukturalnie przejrzyste, ale także świadome bezpieczeństwa. Ten podejście ułatwia lepszą komunikację między inżynierami bezpieczeństwa, programistami oraz stakeholderami biznesowymi.

🏗️ Kontekst modelu C4 w zakresie bezpieczeństwa

Model C4 zapewnia hierarchiczny sposób dokumentowania architektury oprogramowania. Składa się z czterech poziomów: Kontekst systemu, Kontener, Komponent i Kod. W zakresie wizualizacji bezpieczeństwa, Poziom kontenerajest zazwyczaj najważniejszy. Ten poziom przedstawia wysokiego poziomu elementy budowlane oprogramowania, takie jak aplikacje internetowe, aplikacje mobilne, interfejsy API oraz bazy danych.

Podczas wprowadzania granic bezpieczeństwa celem jest wyjaśnienie, gdzie kończy się zaufanie, a zaczyna się niezaufane środowisko. Diagram kontenera bez kontekstu bezpieczeństwa może pokazywać, że System A komunikuje się z Systemem B, ale nie ujawnia, czy ta komunikacja jest szyfrowana, uwierzytelniona czy odbywa się przez publiczny sieć. Dodanie granic bezpieczeństwa zapełnia tę lukę informacyjną.

- Poziom 1 (Kontekst systemu):Użyteczne do identyfikacji zależności zewnętrznych oraz ogólnych relacji zaufania między systemem a użytkownikami lub stronami trzecimi.

- Poziom 2 (Kontener):Główny punkt tego przewodnika. Tutaj definiujesz wewnętrzne strefy, odcinki sieciowe oraz poziomy klasyfikacji danych.

- Poziom 3 (Komponent):Może służyć do szczegółowej logiki bezpieczeństwa, takiej jak moduły uwierzytelniania, ale często staje się zbyt szczegółowy dla przeglądów bezpieczeństwa na najwyższym poziomie.

Skupiając się na poziomie kontenera, architekci mogą utrzymać równowagę między abstrakcją a szczegółami. Zapewnia to, że decyzje dotyczące bezpieczeństwa są widoczne, bez przesycania diagramu szczegółami implementacji.

🧱 Definiowanie granic bezpieczeństwa

Granica bezpieczeństwa reprezentuje obszar, w którym zmienia się zaufanie. Przekroczenie granicy wymaga określonych kontrole, takich jak uwierzytelnianie, autoryzacja lub szyfrowanie. Na diagramie te granice grupują kontenery, które mają wspólną postawę bezpieczeństwa lub znajdują się w tym samym odcinku sieciowym.

Rodzaje granic

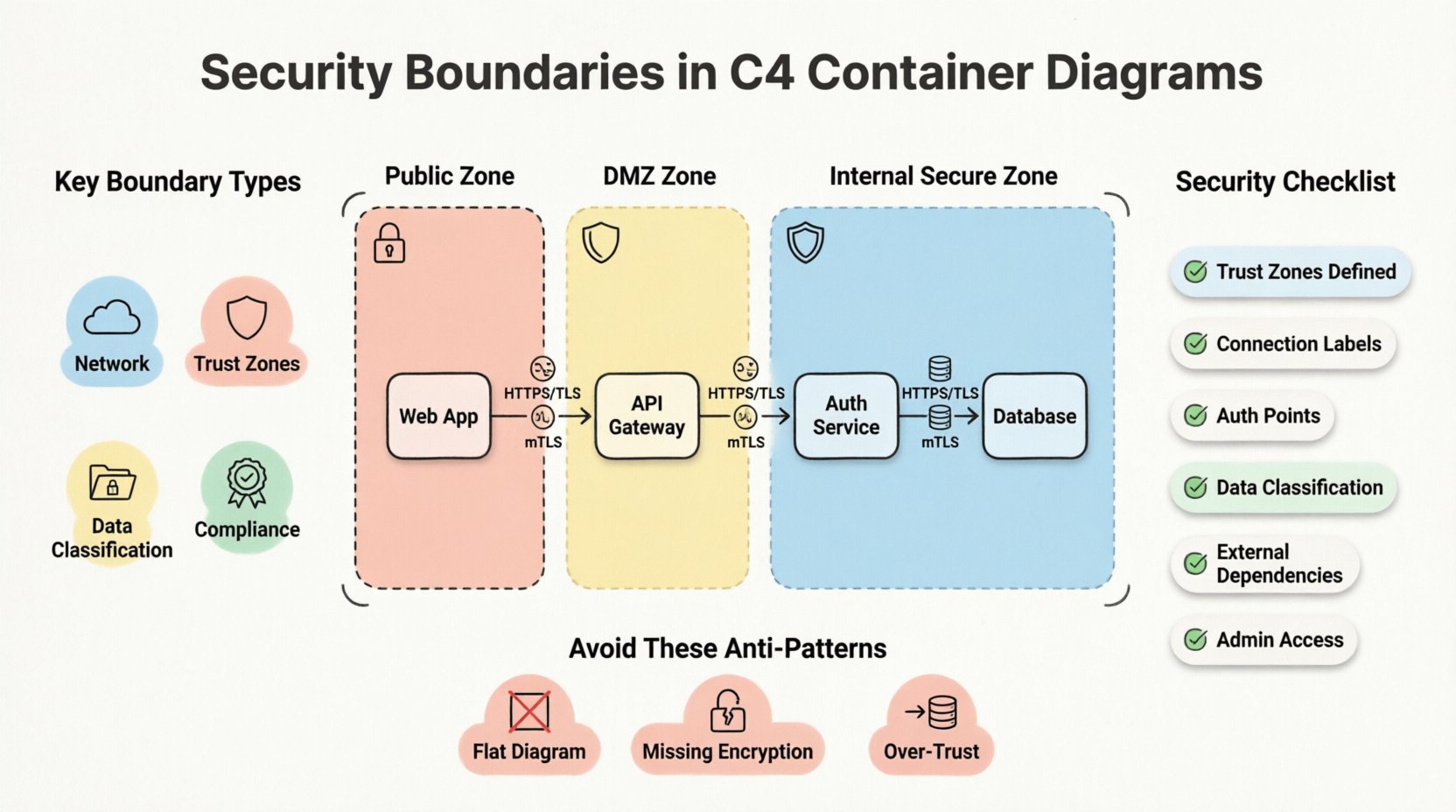

Zrozumienie różnych rodzajów granic pomaga w wyborze odpowiedniego przedstawienia wizualnego:

- Granice sieciowe:Rozróżnij między wewnętrznymi sieciami prywatnymi, dostępem do publicznego internetu oraz izolowanymi środowiskami, takimi jak DMZ (strefy demilitaryzowane).

- Strefy zaufania:Rozróżnij między całkowicie zaufanymi wewnętrznymi usługami a częściowo zaufanymi zewnętrznymi interfejsami.

- Klasyfikacja danych:Grupuj kontenery obsługujące poufne dane (PII, rekordy finansowe) osobno od usług dostępnych publicznie.

- Strefy zgodności:Rozdzielaj systemy na podstawie wymogów regulacyjnych, takich jak systemy wymagające zgodności z GDPR w porównaniu do ogólnych narzędzi operacyjnych.

Zaufanie i przepływ danych

Bezpieczeństwo w zasadzie dotyczy zaufania. Każda połączenie między kontenerami oznacza relację zaufania. Jeśli kontener A przesyła dane do kontenera B, A zaufa B, aby poprawnie obsłużyć te dane. Jeśli B zostanie naruszony, A jest narażone.

Wizualizacja tego zaufania jest kluczowa. Strzałki na diagramie C4 reprezentują przepływ danych, ale powinny również sugerować kierunek zaufania. Linia granicy wskazuje, że jej przekroczenie wymaga kontroli bezpieczeństwa. Na przykład przechodzenie z “Strefa publiczna do Strefa wewnętrzna powinien wyzwolić krok uwierzytelniania.

🎨 Wizualizacja granic na diagramach kontenerów

Spójność w języku wizualnym jest kluczowa dla skutecznej dokumentacji. Podczas rysowania granic bezpieczeństwa notacja powinna być intuicyjna. Nie ma jednego uniwersalnego standardu, ale wykształciły się konwencje branżowe, które dobrze działają w modelu C4.

Standardy notacji

Większość narzędzi używanych do tworzenia diagramów C4 obsługuje niestandardowe kształty i stylizację. Aby przedstawić granice bezpieczeństwa, rozważ następujące standardowe praktyki:

- Linie przerywane:Używaj linii przerywanych do otoczenia grupy kontenerów. Oznacza to grupowanie logiczne, a nie fizyczną ścianę.

- Zacieniowane obszary:Świetlisty kolor tła może wskazywać na strefę. Na przykład jasny czerwony tło może wskazywać na strefę publiczną o wysokim ryzyku, podczas gdy zielony oznacza zaufaną strefę wewnętrzną.

- Ikony:Dodaj małą ikonę zamka lub tarczy obok etykiety granicy, aby wskazać, że kontrola bezpieczeństwa jest aktywna.

- Etykiety: Jasną nazwę granicy. Używaj słów takich jak Sieć publiczna, Zabezpieczona strefa, lub DMZ.

Strategie kodowania kolorowego

Kolor to silny sygnał. Jednak musi być używany celowo. Unikaj dowolnego używania kolorów. Zamiast tego przypisz kolory stanom bezpieczeństwa:

- Czerwony/oranżowy:Wysokie ryzyko, publiczne, niezaufane źródła danych wejściowych.

- Żółty:Średnie ryzyko, DMZ lub półzaufane interfejsy.

- Zielony/ niebieski:Niskie ryzyko, wewnętrzne, zaufane usługi.

- Szary:Systemy dziedziczne lub przestarzałe składniki wymagające ostrożnego traktowania.

Upewnij się, że wybory kolorów są dostępne. Używaj wzorów lub etykiet dodatkowo do kolorów, aby zapewnić czytelność diagramu dla użytkowników z zaburzeniami widzenia kolorów.

🔒 Wdrażanie kontrolek bezpieczeństwa w diagramach

Po narysowaniu granic kolejnym krokiem jest oznaczenie połączeń przekraczających te granice. Linia przekraczająca granicę bezpieczeństwa to zdarzenie bezpieczeństwa. Wymaga ona określonych kontrolek.

Szyfrowanie i protokoły

Oznacz połączenia protokołami używanymi. Informuje to czytelnika o poziomie bezpieczeństwa danych w tranzycie.

- HTTPS/TLS:Standard dla ruchu internetowego. Wskaż wersję, jeśli jest istotna (np. TLS 1.3).

- mTLS:Wzajemne TLS jest powszechne w architekturach mikroserwisów. Wskazuje to na silne potwierdzenie tożsamości.

- SSH: Do dostępu administracyjnego lub transferów plików wewnętrznych.

- Bez szyfrowania:Jawnie oznacz każdy ruch niezaszyfrowany. Wskazuje to na ryzyko wymagające naprawy.

Uwierzytelnianie i autoryzacja

Gdzie użytkownik się uwierzytelnia? Który serwis weryfikuje token? Te pytania powinny być możliwe do odpowiedzenia na podstawie diagramu.

- Bramy interfejsów API:Często działają jako punkt wejścia. Oznacz je jako granicę, na której odbywa się uwierzytelnianie.

- OAuth/SSO: Pokaż przepływ tokenów między użytkownikiem, bramą i usługami backendowymi.

- Konta usług: Wskaż, czy usługi uwierzytelniają się przy użyciu tożsamości maszynowych zamiast tokenów użytkownika.

🔄 Powszechne wzorce architektury

Niektóre wzorce architektoniczne pojawiają się często w nowoczesnych systemach oprogramowania. Te wzorce mają szczególne rozważania dotyczące granic bezpieczeństwa.

1. Wzorzec DMZ

Zona demilitaryzowana znajduje się między publicznym internetem a siecią wewnętrzną. Hostuje składniki, które muszą być dostępne z zewnątrz, ale nie powinny mieć bezpośredniego dostępu do poufnych danych.

- Granica:Zamknij serwery internetowe lub balansery obciążenia w strefie DMZ.

- Połączenie: Strefa DMZ komunikuje się ze strefą wewnętrzną przez ograniczony port lub punkt końcowy interfejsu API.

- Cel bezpieczeństwa: Ogranicz promień działania, jeśli komponent widoczny dla publiczności zostanie naruszony.

2. Mikroserwisy z meshem usług

W architekturach mikroserwisów usługi często komunikują się ze sobą. Mesh usług obsługuje zarządzanie ruchem i bezpieczeństwo.

- Granica: Każda usługa to osobny kontener. Mesh tworzy logiczne nakładanie.

- Połączenie: Wszystkie ruchy wewnętrzne są szyfrowane (mTLS).

- Cel bezpieczeństwa: Zero Trust. Każda usługa musi zweryfikować każdą inną usługę.

3. Segmentacja bazy danych

Nie wszystkie bazy danych powinny być traktowane jednakowo. Wrażliwe magazyny danych powinny być izolowane.

- Granica: Umieść wrażliwe bazy danych w dedykowanej podsieci lub strefie bezpieczeństwa.

- Połączenie: Do bazy danych może się łączyć tylko określone kontenery aplikacji.

- Cel bezpieczeństwa: Zapobiegaj ruchom poziomym. Jeśli kontener aplikacji zostanie naruszony, atakujący nie może uzyskać bezpośredniego dostępu do bazy danych.

📊 Lista kontrolna przeglądu bezpieczeństwa

Zanim zakończysz rysunek, wykonaj przegląd bezpieczeństwa. Użyj poniższej listy kontrolnej, aby upewnić się, że wszystkie niezbędne granice i kontrole są przedstawione.

| Punkt sprawdzania | Kryteria | Dlaczego to ma znaczenie |

|---|---|---|

| Zdefiniowane strefy zaufania | Czy wszystkie kontenery zostały przypisane do strefy zaufania? | Ustala, gdzie są potrzebne kontrole bezpieczeństwa. |

| Etykiety połączeń | Czy protokoły i metody szyfrowania są oznaczone? | Zapewnia, że dane w tranzycji są bezpieczne. |

| Punkty uwierzytelniania | Czy punkt wejściowy uwierzytelniania jest jasny? | Określa, gdzie odbywa się kontrola dostępu. |

| Klasyfikacja danych | Czy magazyny danych poufnych są oddzielone? | Chroni wysokowartościowe aktywa. |

| Zewnętrzne zależności | Czy usługi zewnętrzne są oznaczone? | Wyróżnia ryzyka łańcucha dostaw. |

| Dostęp administratora | Czy dostęp administracyjny jest ograniczony? | Zapobiega nieautoryzowanemu zarządzaniu systemem. |

Ta tabela służy jako szybki przewodnik podczas przeglądów kodu lub zapisów decyzji architektonicznych (ADRs). Zapewnia, że bezpieczeństwo nie zostanie pominięte w fazie projektowania.

⚠️ Antypatrony bezpieczeństwa

Unikanie błędów jest równie ważne jak przestrzeganie najlepszych praktyk. Poniższe antypatryki często pojawiają się na diagramach, które nie mają wyznaczonych granic bezpieczeństwa.

- Diagram płaski: Rysowanie wszystkich kontenerów w jednym pudełku bez stref. Oznacza to, że wszystkie składniki są równie zaufane, co rzadko jest prawdą.

- Brak etykiet szyfrowania: Pokazywanie strzałek bez wskazania HTTPS. Powoduje to niepewność co do ochrony danych.

- Zbyt duże zaufanie: Łączenie kontenera publicznego bezpośrednio z kontenerem bazy danych bez pośrednika. Jest to klasyczny wektor wykorzystania.

- Stałe granice: Nieaktualizowanie diagramu przy zmianach infrastruktury. Diagram przedstawiający stary układ sieciowy jest gorszy niż żaden diagram.

- Ignorowanie przepływu danych: Skupianie się wyłącznie na strukturze statycznej i ignorowanie przepływu danych przez granice. Bezpieczeństwo jest dynamiczne.

📈 Konserwacja i ewolucja

Granice bezpieczeństwa nie są stałe. Wraz z rozwojem systemów dodawane są nowe usługi, a zagrożenia się zmieniają. Diagramy muszą ewoluować razem z nimi. Traktowanie diagramu jako żyjącego dokumentu jest kluczowe dla długoterminowego bezpieczeństwa.

Kontrola wersji

Przechowuj diagramy w kontrolie wersji razem z kodem. Pozwala to zespołom śledzić zmiany granic bezpieczeństwa w czasie. W przypadku incydentu bezpieczeństwa przegląd historii diagramu może ujawnić, czy granica była brakująca lub niepoprawnie skonfigurowana.

Generowanie automatyczne

Gdy to możliwe, generuj diagramy z kodu lub konfiguracji infrastruktury jako kodu. Zmniejsza to różnicę między dokumentacją a rzeczywistym systemem. Jeśli infrastruktura ulegnie zmianie, diagram aktualizuje się automatycznie, zapewniając, że granice bezpieczeństwa pozostają poprawne.

Regularne audyty

Zaplanuj okresowe przeglądy diagramów architektury. Podczas tych przeglądów zadawaj konkretne pytania dotyczące bezpieczeństwa:

- Czy dodano nową zależność, która przekracza granicę?

- Czy standardy szyfrowania są nadal aktualne?

- Czy strefy zaufania nadal odpowiadają aktualnej topologii sieciowej?

- Czy istnieją nieużywane kontenery, które powinny zostać usunięte w celu zmniejszenia powierzchni ataku?

🔍 Wnioski

Zintegrowanie granic bezpieczeństwa w diagramach kontenerów C4 przekształca je z prostych map strukturalnych w kompleksowe przewodniki bezpieczeństwa. Ta praktyka wyjaśnia relacje zaufania, wyróżnia wymagania dotyczące ochrony danych i ułatwia lepszą komunikację między zespołami. Przestrzeganie spójnej notacji, protokołów etykietowania oraz utrzymywanie diagramów w czasie pozwala organizacjom budować bardziej odpornych systemów.

Bezpieczeństwo to nie produkt; to proces. Diagramy są narzędziem w tym procesie. Robią z niewidzialnego coś widzialnego, pozwalając architektom identyfikować ryzyka przed ich przekształceniem się w incydenty. Inwestowanie czasu w dokładną dokumentację skupioną na bezpieczeństwie przynosi korzyści w postaci zmniejszonej podatności i szybszej reakcji na incydenty.

Zacznij od audytu obecnych diagramów. Zidentyfikuj miejsca, w których brakuje granic zaufania. Dodaj niezbędne strefy, etykiety i kolory. Z czasem ta praktyka stanie się naturalna, wbudowując bezpieczeństwo w sam język, którym opisujesz architekturę.