Los diagramas de arquitectura de software sirven como plano de construcción para los equipos de desarrollo. Comunican cómo interactúan los sistemas, dónde fluye la información y cómo están estructurados los componentes. Sin embargo, un diagrama estándar del modelo C4 a menudo carece de una dimensión crítica: la seguridad. Al no visualizar los límites de seguridad, los arquitectos y desarrolladores pueden crear inadvertidamente sistemas donde las suposiciones de confianza no están claras, lo que conduce a vulnerabilidades que resultan costosas de corregir más adelante. Integrar límites de seguridad en los diagramas de contenedores C4 asegura que la gestión de riesgos se incorpore en la fase de diseño en lugar de añadirse como una consideración posterior.

Esta guía explora cómo representar de forma efectiva los controles de seguridad, las zonas de confianza y los mecanismos de protección de datos dentro del marco del modelo C4. Al seguir convenciones establecidas, los equipos pueden crear diagramas que no solo sean claramente estructurados, sino también conscientes de la seguridad. Este enfoque facilita una mejor comunicación entre ingenieros de seguridad, desarrolladores y actores del negocio.

🏗️ El contexto del modelo C4 para la seguridad

El modelo C4 proporciona un enfoque jerárquico para documentar la arquitectura de software. Está compuesto por cuatro niveles: contexto del sistema, contenedor, componente y código. Para la visualización de seguridad, el Nivel de contenedores típicamente el más crítico. Este nivel representa bloques de software de alto nivel, como aplicaciones web, aplicaciones móviles, APIs y bases de datos.

Cuando se introducen límites de seguridad, el objetivo es aclarar dónde termina la confianza y comienza un entorno no confiable. Un diagrama de contenedores sin contexto de seguridad podría mostrar que el Sistema A se comunica con el Sistema B, pero no revela si esa conexión está cifrada, autenticada o atraviesa una red pública. La adición de límites de seguridad cubre esta brecha de información.

- Nivel 1 (Contexto del sistema):Útil para identificar dependencias externas y relaciones de confianza de alto nivel entre su sistema y usuarios o terceros.

- Nivel 2 (Contenedor):El enfoque principal de esta guía. Aquí, define zonas internas, segmentos de red y niveles de clasificación de datos.

- Nivel 3 (Componente):Puede usarse para lógica de seguridad detallada, como módulos de autenticación, pero a menudo resulta demasiado detallado para revisiones de seguridad de alto nivel.

Al centrarse en el nivel de contenedor, los arquitectos pueden mantener un equilibrio entre abstracción y detalle. Esto asegura que las decisiones de seguridad sean visibles sin saturar el diagrama con detalles de implementación.

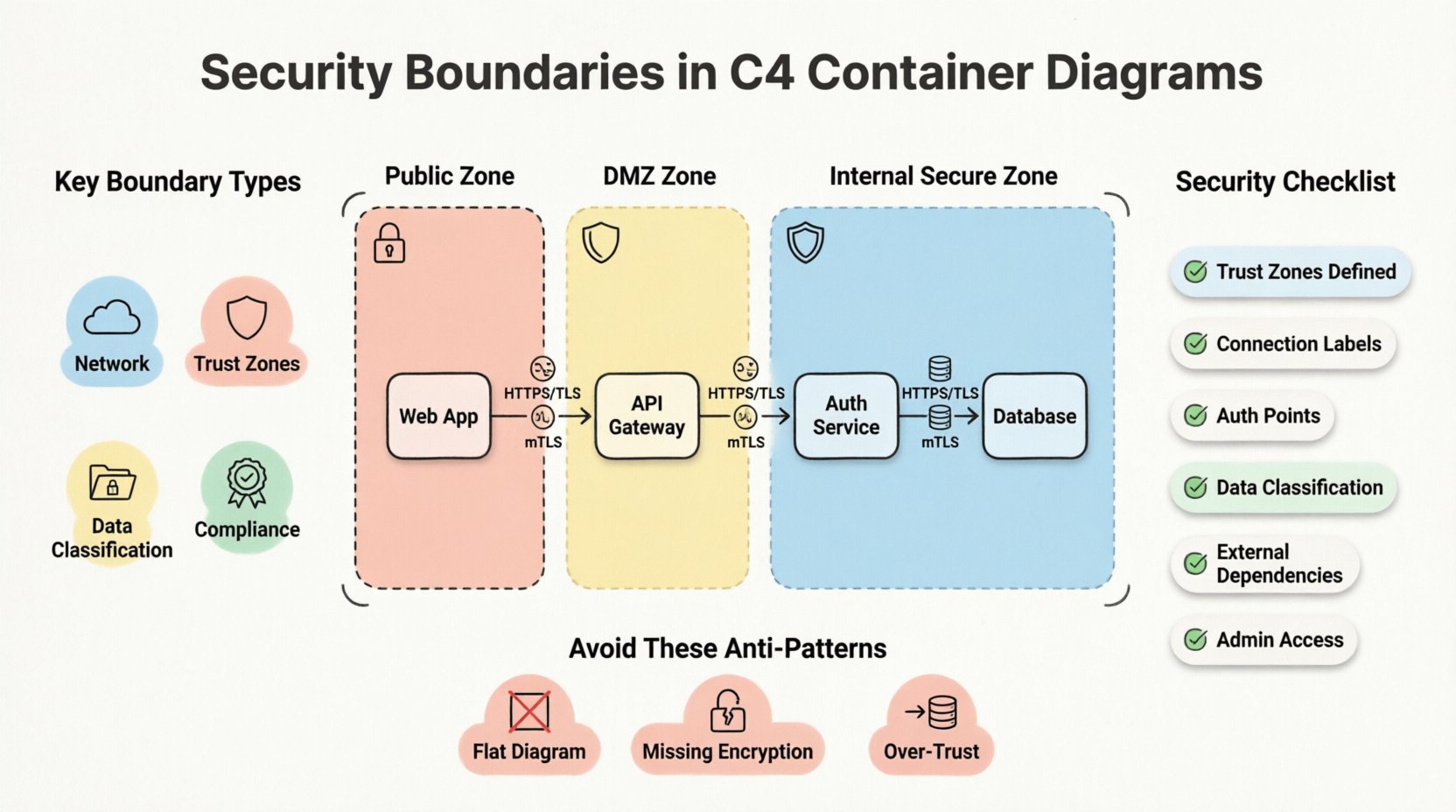

🧱 Definir límites de seguridad

Un límite de seguridad representa un perímetro donde cambia la confianza. Cruzar un límite requiere controles específicos, como autenticación, autorización o cifrado. En un diagrama, estos límites agrupan contenedores que comparten una postura de seguridad común o se encuentran dentro del mismo segmento de red.

Tipos de límites

Comprender los diferentes tipos de límites ayuda a elegir la representación visual adecuada:

- Límites de red:Distingue entre redes privadas internas, acceso público a internet y entornos aislados como las Zonas Desmilitarizadas (DMZ).

- Zonas de confianza:Distingue entre servicios internos completamente confiables y interfaces externas parcialmente confiables.

- Clasificación de datos:Agrupa contenedores que manejan datos sensibles (PII, registros financieros) por separado de los servicios de acceso público.

- Zonas de cumplimiento:Separa sistemas según los requisitos regulatorios, como sistemas que requieren cumplimiento con el RGPD frente a herramientas operativas generales.

Confianza y flujo de datos

La seguridad gira fundamentalmente en torno a la confianza. Cada conexión entre contenedores implica una relación de confianza. Si el contenedor A envía datos al contenedor B, A confía en que B manejará esos datos correctamente. Si B se ve comprometido, A está en riesgo.

Visualizar esta confianza es vital. Las flechas en un diagrama C4 representan el flujo de datos, pero también deben indicar la dirección de la confianza. Una línea de límite indica que cruzarla requiere una verificación de seguridad. Por ejemplo, al pasar del “Zona Pública a la Zona Interna debería desencadenar un paso de autenticación.

🎨 Visualización de límites en diagramas de contenedores

La consistencia en el lenguaje visual es clave para una documentación efectiva. Al dibujar límites de seguridad, la notación debe ser intuitiva. No existe una única norma universal, pero han surgido convenciones de la industria que funcionan bien dentro del modelo C4.

Normas de notación

La mayoría de las herramientas utilizadas para crear diagramas C4 admiten formas y estilos personalizados. Para representar límites de seguridad, considere las siguientes prácticas estándar:

- Líneas punteadas:Utilice líneas punteadas para encerrar un grupo de contenedores. Esto sugiere un agrupamiento lógico en lugar de una pared física.

- Áreas sombreadas:Un color de fondo claro puede indicar una zona. Por ejemplo, un fondo rojo claro podría indicar una zona pública de alto riesgo, mientras que el verde indica una zona interna de confianza.

- Iconos:Agregue un pequeño icono de candado o escudo junto a la etiqueta del límite para indicar que los controles de seguridad están activos.

- Etiquetas:Nombre claramente el límite. Utilice términos como Red Pública, Zona Segura, o DMZ.

Estrategias de codificación por colores

El color es una señal poderosa. Sin embargo, debe usarse deliberadamente. Evite usar colores arbitrariamente. En su lugar, asocie colores con estados de seguridad:

- Rojo/Naranja:Alto riesgo, expuesto al público, fuentes de entrada no confiables.

- Amarillo:Riesgo intermedio, DMZ, o interfaces semi-confiables.

- Verde/Azul:Bajo riesgo, interno, servicios de confianza.

- Gris:Sistemas heredados o componentes obsoletos que requieren un manejo cuidadoso.

Asegúrese de que las elecciones de color sean accesibles. Utilice patrones o etiquetas además del color para garantizar que el diagrama siga siendo legible para usuarios con deficiencias de visión del color.

🔒 Implementación de controles de seguridad en diagramas

Una vez dibujadas las fronteras, el siguiente paso es anotar las conexiones que cruzan esas fronteras. Una línea que cruza una frontera de seguridad es un evento de seguridad. Requiere controles específicos.

Cifrado y protocolos

Etiquete las conexiones con los protocolos utilizados. Esto informa al lector sobre la postura de seguridad de los datos en tránsito.

- HTTPS/TLS: Estándar para el tráfico web. Indique la versión si es relevante (por ejemplo, TLS 1.3).

- mTLS:El TLS mutuo es común en arquitecturas de microservicios. Esto indica una verificación de identidad sólida.

- SSH: Para acceso administrativo o transferencias internas de archivos.

- Sin cifrar: Etiquete explícitamente cualquier tráfico sin cifrar. Esto resalta un riesgo que requiere corrección.

Autenticación y autorización

¿Dónde se autentica el usuario? ¿Qué servicio valida el token? Estas preguntas deben poder responderse a partir del diagrama.

- Pasarelas de API: A menudo actúan como punto de entrada. Marqué estas como la frontera donde ocurre la autenticación.

- OAuth/SSO: Muestre el flujo de tokens entre el usuario, la pasarela y los servicios de fondo.

- Cuentas de servicio: Indique si los servicios se autentican utilizando identidades de máquina en lugar de tokens de usuario.

🔄 Patrones arquitectónicos comunes

Ciertos patrones arquitectónicos aparecen con frecuencia en los sistemas de software modernos. Estos patrones tienen consideraciones específicas de fronteras de seguridad.

1. El patrón DMZ

Una Zona Desmilitarizada se encuentra entre internet público y la red interna. Alberga componentes que deben ser accesibles desde el exterior, pero que no deben tener acceso directo a datos sensibles.

- Frontera: Encierre los servidores web o los equilibradores de carga en una zona DMZ.

- Conexión: La DMZ se comunica con la zona interna a través de un puerto restringido o un punto final de API.

- Objetivo de seguridad:Limitar el radio de daño si el componente expuesto al público es comprometido.

2. Microservicios con Service Mesh

En arquitecturas de microservicios, los servicios se comunican entre sí con frecuencia. Un service mesh gestiona la gestión del tráfico y la seguridad.

- Límite:Cada servicio es su propio contenedor. La red crea una superposición lógica.

- Conexión:Todo el tráfico interno está cifrado (mTLS).

- Objetivo de seguridad:Zero Trust. Cada servicio debe verificar a todos los demás servicios.

3. Segmentación de bases de datos

No todas las bases de datos deben tratarse por igual. Los almacenes de datos sensibles deben aislarse.

- Límite:Coloque las bases de datos sensibles en una subred dedicada o zona de seguridad.

- Conexión:Solo contenedores de aplicaciones específicos pueden conectarse a la base de datos.

- Objetivo de seguridad:Prevenir el movimiento lateral. Si un contenedor de aplicación es comprometido, el atacante no podrá acceder directamente a la base de datos.

📊 Lista de verificación de revisión de seguridad

Antes de finalizar un diagrama, realice una revisión de seguridad. Utilice la siguiente lista de verificación para asegurarse de que se representen todas las fronteras y controles necesarios.

| Elemento de verificación | Criterios | ¿Por qué importa? |

|---|---|---|

| Zonas de confianza definidas | ¿Se han asignado todos los contenedores a una zona de confianza? | Aclara dónde se necesitan los controles de seguridad. |

| Etiquetas de conexión | ¿Las protocolos y métodos de cifrado están etiquetados? | Asegura que los datos en tránsito estén seguros. |

| Puntos de autenticación | ¿Es claro el punto de entrada para la autenticación? | Identifica dónde tiene lugar el control de acceso. |

| Clasificación de datos | ¿Están separados los almacenes de datos sensibles? | Protege los activos de alto valor. |

| Dependencias externas | ¿Están marcados los servicios de terceros? | Destaca los riesgos de la cadena de suministro. |

| Acceso de administrador | ¿Está limitado el acceso de administración? | Evita el control no autorizado del sistema. |

Esta tabla sirve como referencia rápida durante las revisiones de código o los registros de decisiones arquitectónicas (ADRs). Asegura que la seguridad no se pase por alto durante la fase de diseño.

⚠️ Anti-patrones de seguridad

Evitar errores es tan importante como seguir las mejores prácticas. Los siguientes anti-patrones suelen aparecer en diagramas que carecen de límites de seguridad.

- El diagrama plano:Dibujar todos los contenedores en una sola caja sin zonas. Esto implica que todos los componentes son igualmente de confianza, lo cual rara vez es cierto.

- Etiquetas de cifrado faltantes:Mostrar flechas sin especificar HTTPS. Esto genera ambigüedad sobre la protección de los datos.

- Demasiada confianza:Conectar un contenedor expuesto al público directamente a un contenedor de base de datos sin un intermediario. Este es un vector de vulnerabilidad clásico.

- Límites estáticos:No actualizar el diagrama cuando cambia la infraestructura. Un diagrama que muestra una topología de red antigua es peor que no tener ningún diagrama.

- Ignorar el flujo de datos:Centrarse únicamente en la estructura estática e ignorar cómo los datos se mueven a través de los límites. La seguridad es dinámica.

📈 Mantenimiento y evolución

Los límites de seguridad no son estáticos. A medida que los sistemas evolucionan, se añaden nuevos servicios y cambian las amenazas. Los diagramas deben evolucionar con ellos. Tratar el diagrama como un documento vivo es esencial para la seguridad a largo plazo.

Control de versiones

Almacene los diagramas en el control de versiones junto con el código. Esto permite a los equipos rastrear cómo cambiaron los límites de seguridad con el tiempo. Cuando ocurre un incidente de seguridad, revisar el historial del diagrama puede revelar si el límite faltaba o estaba mal configurado.

Generación automatizada

Donde sea posible, genere diagramas a partir del código o de las configuraciones de infraestructura como código. Esto reduce la brecha entre la documentación y el sistema real. Si cambia la infraestructura, el diagrama se actualiza automáticamente, asegurando que los límites de seguridad permanezcan precisos.

Revisiones regulares

Programa revisiones periódicas de los diagramas de arquitectura. Durante estas revisiones, formula preguntas de seguridad específicas:

- ¿Se ha agregado alguna nueva dependencia que cruza una frontera?

- ¿Las normas de cifrado aún están actualizadas?

- ¿Las zonas de confianza aún coinciden con la topología de red actual?

- ¿Hay contenedores sin usar que deberían eliminarse para reducir la superficie de ataque?

🔍 Conclusión

Incorporar límites de seguridad en los diagramas de contenedores C4 los transforma de mapas estructurales simples en guías de seguridad completas. Esta práctica aclarar las relaciones de confianza, destaca los requisitos de protección de datos y facilita una mejor comunicación entre los equipos. Al adherirse a una notación consistente, protocolos de etiquetado y mantener los diagramas con el tiempo, las organizaciones pueden construir sistemas más resilientes.

La seguridad no es un producto; es un proceso. Los diagramas son una herramienta en ese proceso. Hacen visible lo invisible, permitiendo a los arquitectos identificar riesgos antes de que se conviertan en incidentes. Invertir tiempo en documentación precisa y centrada en la seguridad genera dividendos en la reducción de vulnerabilidades y una respuesta más rápida a incidentes.

Comience auditando sus diagramas actuales. Identifique dónde faltan los límites de confianza. Agregue las zonas, etiquetas y colores necesarios. Con el tiempo, este hábito se volverá natural, integrando la seguridad en el mismo lenguaje que utiliza para describir su arquitectura.