В современной разработке программного обеспечения обеспечение соблюдения норм, таких как GDPR, HIPAA или SOC 2, уже не является добровольным. Это фундаментальное требование для функционирования. Однако соблюдение часто рассматривается как проверка по списку, проводимая аудиторами в конце проекта. Такой подход часто приводит к пробелам, когда архитектурные решения не соответствуют юридическим требованиям. Более эффективная стратегия заключается в непосредственной интеграции проверки соответствия в процесс проектирования архитектуры.

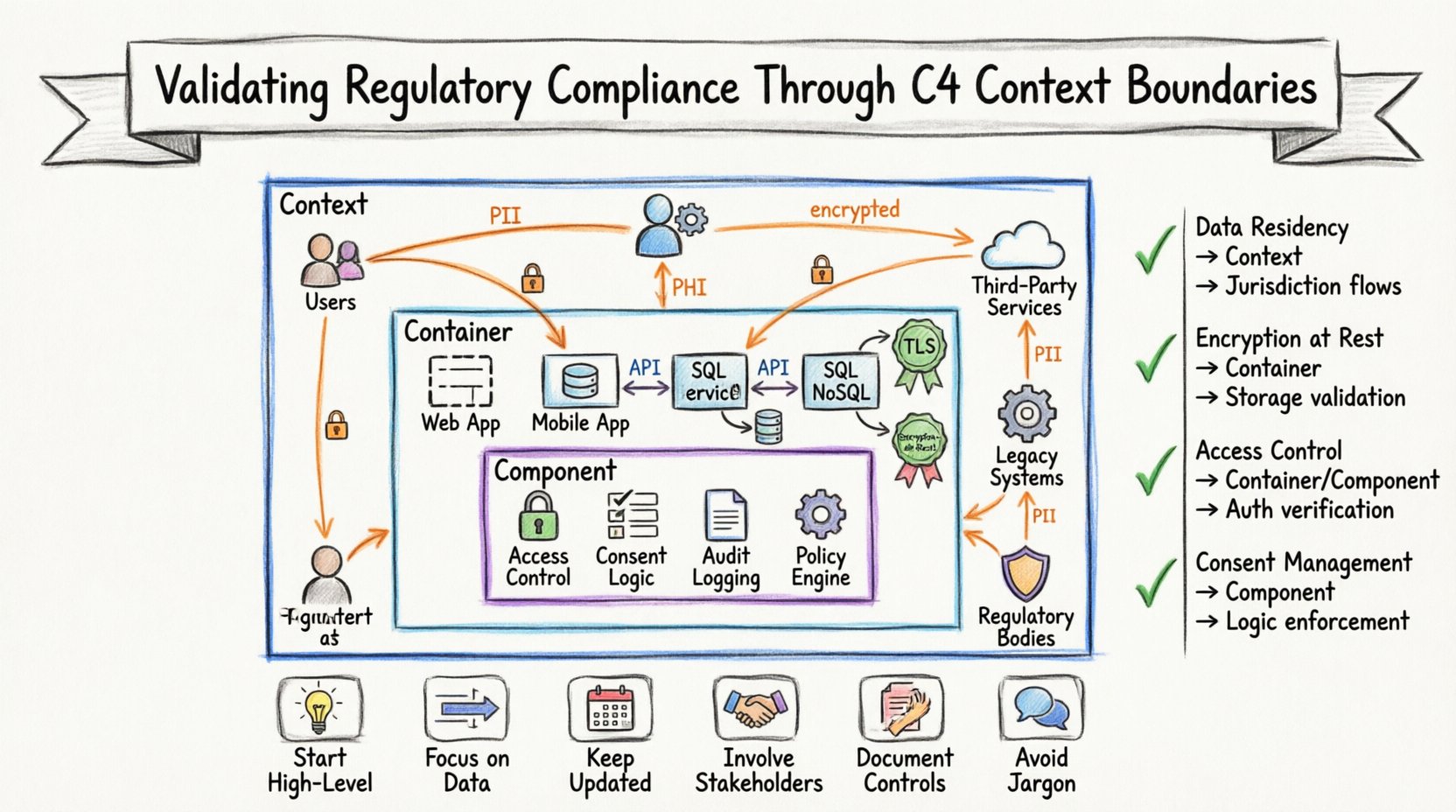

Модель C4 предлагает структурированный способ визуализации и документирования архитектуры программного обеспечения на разных уровнях абстракции. Используя диаграммы контекста, контейнеров и компонентов, организации могут отслеживать потоки данных, выявлять внешние сущности и проверять контрольные механизмы безопасности, не уходя в детали реализации. В этом руководстве рассматривается, как использовать эти диаграммные границы для эффективной проверки соответствия регуляторным требованиям.

Пересечение архитектуры и регулирования 📜

Регуляторные рамки изначально ориентированы на данные, доступ и целостность системы. Они определяют, как информация должна храниться, кто может к ней получать доступ и как она должна защищаться во время передачи. Когда архитектура документируется с использованием модели C4, эти абстрактные концепции становятся конкретными визуальными элементами.

- Видимость потоков данных:Аудиты соответствия часто требуют доказательств того, куда перемещаются данные. Диаграммы контекста явно показывают внешние системы и потоки данных, что упрощает выявление мест, где конфиденциальная информация пересекает сетевые границы.

- Определение границ:Нормативные требования часто предусматривают конкретные меры контроля для «периметральной» безопасности. Модель C4 определяет чёткие границы между системой и внешним миром, предоставляя визуальную основу для этих зон контроля.

- Коммуникация с заинтересованными сторонами:Аудиторы и юридические команды могут не понимать технической реализации. Диаграмма контекста предоставляет общий язык, позволяющий не техническим заинтересованным сторонам проверять требования к соответствию на основе архитектуры системы.

Интеграция проверок соответствия в процесс создания диаграмм C4 гарантирует, что каждое архитектурное решение учитывает регуляторные ограничения с самого начала. Такой проактивный подход снижает технический долг и предотвращает дорогостоящие исправления в будущем.

Понимание уровней модели C4 для аудиторов 🧩

Для эффективной проверки соответствия необходимо понимать, какую информацию каждый уровень модели C4 раскрывает. Каждый уровень выполняет определённую функцию в цепочке аудита, выделяя различные аспекты поведения системы и её состояния безопасности.

1. Диаграмма контекста: Обзор на высоком уровне 🌍

Диаграмма контекста является отправной точкой для проверки соответствия. Она представляет всю программную систему в виде одного блока в её среде. Эта диаграмма фокусируется на:

- Внешние сущности:Это люди, системы или организации, взаимодействующие с программным обеспечением. Для соблюдения требований идентификация этих сущностей имеет решающее значение. Например, в соответствии с законами о защите персональных данных, необходимо точно знать, какие третьи стороны получают персональные данные.

- Взаимодействия системы:Стрелки между системой и внешними сущностями представляют потоки данных. Эти потоки подлежат регулированию в отношении шифрования, согласия и местоположения данных.

- Назначение системы:Краткое описание того, что делает система, помогает аудиторам понять охват требований к соответствию, применимых к конкретной функциональности.

2. Диаграмма контейнеров: Вид на компоненты 🗄️

Когда система выходит за рамки одного исполняемого файла, диаграмма контекста становится недостаточной. Диаграмма контейнеров разбивает систему на более крупные блоки, такие как веб-приложения, мобильные приложения, базы данных или микросервисы. Этот уровень имеет решающее значение для:

- Определение мест хранения данных:Требования к соблюдению часто требуют специальной защиты данных в состоянии покоя. Определение конкретных контейнеров, ответственных за хранение, позволяет проводить целенаправленную проверку контрольных мер.

- Видимость стека технологий:Хотя конкретные названия программного обеспечения следует избегать в публичной документации, знание типа технологии (например, «SQL-база данных» против «NoSQL-кэш») помогает оценить встроенные возможности безопасности и риски соответствия.

- Управление интерфейсами:Контейнеры обмениваются данными через API или протоколы. Аудиторам необходимо проверить, соответствуют ли эти интерфейсы стандартам безопасности, таким как OAuth или TLS.

3. Диаграмма компонентов: функциональный взгляд 🧱

Диаграмма компонентов глубже исследует конкретный контейнер, показывая внутреннюю логику. Хотя она менее распространена при высоком уровне соответствия, она полезна для:

- Проверка логики:Обеспечение правильной реализации конкретной бизнес-логики, требуемой регулированием (например, сроки хранения данных).

- Контроль доступа:Проверка того, что внутренние функции обеспечивают необходимые разрешения перед предоставлением доступа к чувствительным операциям.

Сопоставление требований соответствия с уровнями диаграмм 🗺️

Разные регуляторные требования влияют на разные части архитектуры. В таблице ниже описано, как конкретные требования к соответствию отображаются на слоях модели C4, обеспечивая структурированный подход к проверке.

| Требование соответствия | Слой C4 | Фокус проверки |

|---|---|---|

| Размещение данных и суверенитет | Контекст | Определить, где данные покидают юрисдикцию через внешние потоки сущностей. |

| Шифрование данных при хранении | Контейнер | Проверить, что хранилища используют утвержденные методы шифрования. |

| Обмен данными с третьими сторонами | Контекст | Создать карту всех внешних систем, которые получают данные от основной системы. |

| Контроль доступа и аутентификация | Контейнер/Компонент | Обеспечить, чтобы точки входа и внутренние функции требовали действительных учетных данных. |

| Журналирование аудита | Контейнер | Подтвердить наличие механизмов журналирования в соответствующих контейнерах. |

| Управление согласием | Компонент | Проверить, что логика выбора пользователя применяется до обработки данных. |

Диаграмма контекста как граница соответствия 🌐

Диаграмма контекста, пожалуй, является наиболее важным инструментом для первоначальной проверки соответствия. Она заставляет команду определить границы системы. Без четкого определения того, что находится внутри и что снаружи, соответствие невозможно измерить.

Определение внешних сущностей

При регуляторной проверке определение «внешней сущности» имеет решающее значение. К ним относятся:

- Конечные пользователи:Лица, данные которых обрабатываются. Их согласие и права должны соблюдаться.

- Сервисы сторонних организаций:Провайдеры облачных услуг, платежные процессоры или инструменты аналитики. Договоры с этими сущностями должны соответствовать соглашениям об обработке данных.

- Устаревшие системы:Старые системы, которые могут по-прежнему взаимодействовать с новой архитектурой. Они часто создают значительные риски соответствия, если не документированы должным образом.

- Регуляторные органы:В некоторых случаях государственные органы являются внешними сущностями, которым требуется предоставление отчетов по данным.

Анализ потоков данных

Каждая стрелка на диаграмме контекста представляет поток данных. Каждый поток должен быть проанализирован на соответствие:

- Направление:Данные перемещаются внутрь системы, из системы или в обоих направлениях? Передача данных из системы часто вызывает более строгие требования.

- Тип:Какие данные перемещаются? Это ПИ (персональные данные), ФИ (защищенная медицинская информация) или финансовые данные?

- Частота:Речь идет о потоке в реальном времени или о пакетной передаче? Передача в реальном времени может потребовать других мер безопасности.

- Шифрование:Поток зашифрован при передаче? Стандарты соответствия обычно требуют использования протоколов TLS или эквивалентных для данных в движении.

Контейнеры и местоположение данных 🗄️

Как только контекст установлен, диаграмма контейнеров детально описывает, где на самом деле хранятся данные. Именно здесь часто требуются конкретные технические меры контроля.

Контроли хранения

Нормативные акты, такие как GDPR и CCPA, требуют от организаций точно знать, где хранятся персональные данные. Диаграмма контейнеров должна явно помечать контейнеры хранения. Это позволяет аудиторам проверить:

- Местоположение:Находятся ли контейнеры хранения в регионах, разрешенных законом?

- Доступ:Кто имеет административный доступ к этим контейнерам?

- Срок хранения: Сколько времени данные хранятся до удаления?

Безопасность API

Современные системы в значительной степени полагаются на API для подключения контейнеров. Эти интерфейсы являются распространенными точками отказа при соблюдении требований. Диаграмма помогает выявить:

- Механизмы аутентификации: Защищены ли API ключами, токенами или сертификатами?

- Ограничение скорости: Есть ли контрольные механизмы для предотвращения злоупотреблений или отказа в обслуживании?

- Валидация входных данных: Настроены ли API на отклонение вредоносных данных для предотвращения атак внедрения?

Аудит границ 🔍

Как только диаграммы созданы и поддерживаются, они становятся частью пакета доказательств во время аудита. Однако создание диаграммы недостаточно; она должна быть точной и актуальной.

Следуемость

Аудиторы ищут следуемость между требованиями и реализацией. Модель C4 поддерживает это, связывая высокие бизнес-цели с техническими компонентами. Например, требование к «минимизации данных» может быть прослежено от диаграммы контекста (какие данные собираются) до диаграммы компонентов (как эти данные обрабатываются).

Сбор доказательств

Цифровые артефакты являются мощным доказательством. Сама диаграмма служит доказательством того, что архитектура была разработана с учетом соблюдения требований. Для укрепления этого:

- Контроль версий: Храните диаграммы в репозитории с контролем версий. Это показывает эволюцию системы и как со временем решались требования к соблюдению.

- Метаданные: Добавьте метаданные в диаграммы, указывающие, когда они были проверены и кем. Это демонстрирует активную программу соблюдения.

- Примечания: Используйте примечания в диаграммах для выделения конкретных контрольных мер соблюдения, например, «Шифрование при хранении» или «Требуется MFA».

Распространенные ошибки в документации по соблюдению 🚫

Даже при наличии прочной основы команды часто допускают ошибки, которые подрывают их усилия по соблюдению. Избегание этих ошибок является обязательным для успешной аудиторской проверки.

- Устаревшие диаграммы: Самая распространенная ошибка — допускать, чтобы диаграммы устаревали. Если система изменяется, а диаграммы нет, документация становится вводящей в заблуждение и потенциально несоответствующей требованиям.

- Чрезмерная детализация: Создание диаграмм компонентов для каждого микросервиса не требуется для высокого уровня соблюдения. Остаётесь на уровнях контекста и контейнера для большинства аудитов.

- Пренебрежение потоками данных: Сосредоточение только на хранении данных и игнорирование того, как данные перемещаются между системами, может привести к пробелам в безопасности.

- Предположение о безопасности Не предполагайте, что контейнер безопасен только потому, что он существует. Диаграмма должна явно указывать на установленные меры безопасности.

- Спутанные уровни: Смешивание контекста и деталей контейнера может запутать аудиторов. Держите уровни раздельными, чтобы сохранить ясность.

Поддержание соответствия с течением времени 🔄

Соответствие — это не разовое событие; это непрерывное состояние. Правила меняются, а технологии развиваются. Модель C4 предоставляет гибкую структуру, которая может адаптироваться к этим изменениям.

Управление изменениями

Когда добавляется новая функция или изменяется существующая, диаграммы должны быть обновлены. Это должно быть частью стандартного рабочего процесса разработки. Интеграция обновлений диаграмм в процесс запроса на вливание (pull request) гарантирует, что документация будет синхронизирована с кодом.

Регулярные проверки

Планируйте периодические проверки архитектурной документации. Эти проверки должны включать как технических руководителей, так и сотрудников по соответствию. Такое сотрудничество гарантирует, что диаграммы отражают текущие бизнес-правила и ожидания регулирования.

Автоматическая проверка

Там, где это возможно, используйте автоматизированные инструменты для проверки диаграмм на соответствие правилам соответствия. Например, скрипты могут сканировать диаграммы, чтобы убедиться, что все внешние потоки данных помечены требованиями к шифрованию. Это снижает объем ручной работы и ошибки человека.

Обзор лучших практик ✅

Чтобы успешно проверить соответствие регуляторным требованиям с использованием модели C4, придерживайтесь этих основных принципов:

- Начните с высокого уровня: Начните с диаграммы контекста, чтобы определить границы системы и внешние взаимодействия.

- Сосредоточьтесь на данных: Приоритетом являются отображение потоков данных и мест хранения, а не детали реализации.

- Держите его в актуальном состоянии: Рассматривайте диаграммы как живые документы, которые должны развиваться вместе с системой.

- Привлекайте заинтересованные стороны: Убедитесь, что юридические и команды по соответствию проверяют диаграммы, а не только разработчики.

- Документируйте контрольные меры: Явно помечайте меры безопасности на диаграммах, чтобы помочь аудиторам.

- Избегайте жаргона: Используйте четкие метки и описания, чтобы не технические аудиторы могли понять архитектуру.

Внедряя проверку соответствия в процесс архитектурной документации, организации могут создавать системы, которые безопасны, соответствуют требованиям и устойчивы. Модель C4 предоставляет структуру, необходимую для визуализации и управления этими сложными взаимосвязями. Она превращает абстрактные регуляторные требования в конкретные архитектурные решения, преодолевая разрыв между юридическими обязательствами и технической реальностью.

В конечном счете, цель — не просто пройти аудит, а построить доверие. Когда заинтересованные стороны могут четко увидеть, как обрабатывается и защищается информация с помощью ясных и хорошо поддерживаемых диаграмм, доверие к системе растет. Эта прозрачность является основой зрелой программы соответствия.