現代のソフトウェア開発において、GDPR、HIPAA、またはSOC 2などの規制への準拠を確保することは、もはや選択肢ではなく、運用の基本的な要件です。しかし、コンプライアンスはしばしばプロジェクトの終盤に監査担当者がチェックリスト形式で行う作業として扱われます。このアプローチは、アーキテクチャ上の意思決定が法的要件と一致しないギャップを生じがちです。より効果的な戦略は、コンプライアンス検証をアーキテクチャ設計プロセスそのものに組み込むことです。

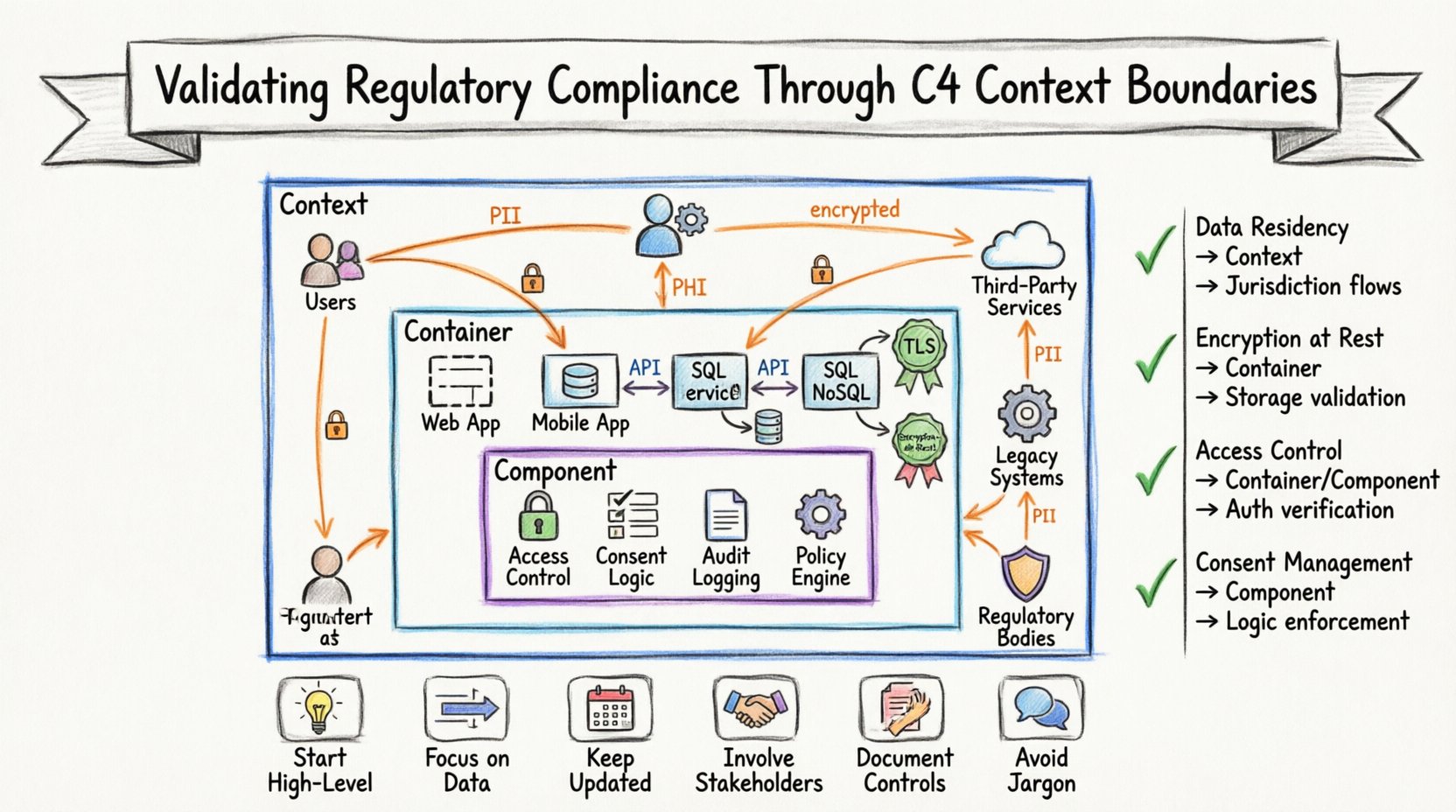

C4モデルは、抽象度の異なるレベルでソフトウェアアーキテクチャを可視化し、文書化する構造的な方法を提供します。コンテキスト図、コンテナ図、コンポーネント図を活用することで、組織はデータフローをマッピングし、外部エンティティを特定し、実装の詳細に迷うことなくセキュリティ制御を検証できます。このガイドでは、これらの図式的境界を活用して、規制準拠を効果的に検証する方法を探ります。

アーキテクチャと規制の交差点 📜

規制フレームワークは本質的にデータ、アクセス、システムの整合性に注目しています。情報の保存方法、誰がアクセスできるか、送信中にどのように保護されるべきかを規定しています。アーキテクチャがC4モデルを使って文書化されると、これらの抽象的な概念が具体的な視覚的要素になります。

- データフローの可視化:コンプライアンス監査では、データがどこへ移動するかを証明することが求められます。コンテキスト図は外部システムとデータフローを明確に表示するため、機密情報がネットワーク境界を越える場所を特定しやすくなります。

- 境界の定義:規制ではしばしば「境界」セキュリティに対する特定の制御を義務付けています。C4モデルはシステムと外部世界の間の明確な境界を定義し、これらの制御ゾーンを視覚的に参照できるようにします。

- ステークホルダーとのコミュニケーション:監査担当者や法務チームは技術的な実装を理解できないことがあります。コンテキスト図は、非技術的なステークホルダーがシステム設計に対してコンプライアンス要件を検証できる共通の言語を提供します。

C4図の作成過程にコンプライアンスチェックを統合することで、すべてのアーキテクチャ的決定が初期段階から規制上の制約を考慮するようになります。この予防的なアプローチにより、技術的負債を削減し、後での高コストな是正作業を回避できます。

監査担当者のためのC4モデルのレイヤーの理解 🧩

効果的にコンプライアンスを検証するためには、C4モデルの各レイヤーが何を明らかにするかを理解する必要があります。各レベルは監査トレースにおいて特定の役割を果たし、システムの動作やセキュリティ状態の異なる側面を強調します。

1. コンテキスト図:高レベルの視点 🌍

コンテキスト図はコンプライアンス検証の入り口です。これは、環境内に1つのボックスとして全体のソフトウェアシステムを表します。この図は以下の点に注目します:

- 外部エンティティ:これらはソフトウェアとやり取りする人、システム、または組織です。コンプライアンスの観点から、これらのエンティティを特定することは重要です。たとえば、データプライバシー法の下では、個人データを受け取る第三者が誰であるかを正確に把握する必要があります。

- システムの相互作用:システムと外部エンティティの間の矢印はデータフローを表します。これらのフローは、暗号化、同意、データ所在に関する規制の対象となります。

- システムの目的:システムの機能を簡潔に説明することで、監査担当者がその特定の機能に適用されるコンプライアンス要件の範囲を理解しやすくなります。

2. コンテナ図:コンポーネントビュー 🗄️

システムが単一の実行可能ファイルを超える規模になると、コンテキスト図だけでは不十分になります。コンテナ図は、ウェブアプリケーション、モバイルアプリ、データベース、マイクロサービスなどの大きな構成要素にシステムを分解します。このレイヤーは以下の点で重要です:

- データ保存場所の特定:コンプライアンス規制では、保存中のデータに対する特定の保護が求められることがよくあります。保存を担当する特定のコンテナを特定することで、対象的な制御検証が可能になります。

- 技術スタックの可視化:公開文書では具体的なソフトウェア名は避けるべきですが、技術の種類(例:「SQLデータベース」対「NoSQLキャッシュ」)を把握することで、内在するセキュリティ機能やコンプライアンスリスクを評価できます。

- インターフェース管理:コンテナはAPIやプロトコルを通じて通信します。監査担当者は、これらのインターフェースがOAuthやTLSなどのセキュリティ標準に準拠していることを確認する必要があります。

3. コンポーネント図:機能的ビュー 🧱

コンポーネント図は特定のコンテナにさらに深く掘り下げ、内部の論理を示します。高レベルのコンプライアンスにはあまり使われませんが、以下の用途で有用です:

- 論理の検証:規制で求められる特定のビジネス論理(例:データ保持期間)が正しく実装されていることを確認する。

- アクセス制御:内部関数が、機密操作へのアクセスを許可する前に必要な権限を強制していることを検証する。

コンプライアンス要件を図のレベルにマッピングする 🗺️

異なる規制はアーキテクチャの異なる部分に影響を与えます。以下の表は、特定のコンプライアンス要件がC4モデルのレイヤーにどのように対応するかを示しており、検証のための構造的なアプローチを提供します。

| コンプライアンス要件 | C4レイヤー | 検証の焦点 |

|---|---|---|

| データの所在性および主権 | コンテキスト | 外部エンティティのフローを通じてデータが管轄区域を離れる場所を特定する。 |

| 静止状態のデータ暗号化 | コンテナ | ストレージコンテナが承認された暗号化手法を使用していることを確認する。 |

| 第三者へのデータ共有 | コンテキスト | 主システムからデータを受け取るすべての外部システムをマッピングする。 |

| アクセス制御および認証 | コンテナ/コンポーネント | エントリーポイントおよび内部関数が有効な資格情報を必要とすることを確保する。 |

| 監査ログ | コンテナ | 関連するコンテナ内にログ記録メカニズムが存在することを確認する。 |

| 同意管理 | コンポーネント | データ処理の前に、ユーザーの選択に関する論理が強制されていることを検証する。 |

コンテキスト図をコンプライアンス境界として 🌐

コンテキスト図は、初期のコンプライアンス検証において arguably 最も重要なツールである。システムの境界を明確に定義するようチームに強いる。内部と外部の明確な定義がなければ、コンプライアンスは測定できない。

外部エンティティの特定

規制監査において、「外部エンティティ」の定義は極めて重要である。これには以下が含まれる:

- エンドユーザー:データが処理されている個人。その同意および権利は尊重されなければならない。

- サードパーティサービス:クラウドプロバイダー、決済処理業者、または分析ツール。これらのエンティティとの契約は、データ処理契約と整合している必要がある。

- レガシーシステム:新しいアーキテクチャとまだやり取りしている可能性のある古いシステム。適切に文書化されていない場合、これらは重大なコンプライアンスリスクを引き起こすことがある。

- 規制機関:場合によっては、政府機関がデータ報告を要請する外部エンティティとなる。

データフローの分析

コンテキスト図のすべての矢印はデータフローを表す。各フローはコンプライアンスの観点から分析されなければならない:

- 方向:データはシステム内に流入しているか、システム外に流出しているか、あるいはその両方か?システム外にデータが流出する場合、より厳格な規制が発動されることが多い。

- 種類:どの種類のデータが移動しているのか?PII(個人識別情報)、PHI(保護された健康情報)、または財務データか?

- 頻度:これはリアルタイムストリームか、バッチ転送か?リアルタイム転送は、異なるセキュリティ制御を要することがある。

- 暗号化:このフローは転送中に暗号化されているか?コンプライアンス基準では、移動中のデータに対してTLSまたは同等のプロトコルの使用が通常求められる。

コンテナとデータ所在地 🗄️

コンテキストが確立されると、コンテナ図はデータが実際にどこに存在するかを詳細に示す。ここでは、特定の技術的制御がしばしば義務付けられる。

ストレージ制御

GDPRやCCPAなどの規制は、組織が個人データが正確にどこに保存されているかを把握していることを求めている。コンテナ図はストレージコンテナを明示的にラベル付けすべきである。これにより監査官が確認できる:

- 場所:ストレージコンテナは、法律で許可された地域に配置されているか?

- アクセス:これらのコンテナに管理者アクセス権を持つのは誰か?

- 保持期間:データの削除前にどのくらいの期間保持されますか?

APIのセキュリティ

現代のシステムはコンテナを接続するためにAPIに大きく依存しています。これらのインターフェースはコンプライアンスにおける一般的な障害点です。図は以下の点を特定するのに役立ちます:

- 認証メカニズム:APIはキー、トークン、または証明書によって保護されていますか?

- レート制限:悪用やサービス拒否を防ぐための制御が導入されていますか?

- 入力検証:APIは悪意のある入力を拒否するように設定されており、インジェクション攻撃を防止していますか?

境界の監査 🔍

図が作成され、維持されると、監査中に証拠資料の一部になります。しかし、図を作成するだけでは不十分です。正確で最新の状態である必要があります。

トレーサビリティ

監査担当者は、要件と実装の間のトレーサビリティを求める。C4モデルは、高レベルのビジネス目標を技術的コンポーネントとリンクすることで、これを支援する。たとえば、「データ最小化」の要件は、コンテキスト図(どのデータが収集されるか)からコンポーネント図(そのデータがどのように処理されるか)までトレースできる。

証拠収集

デジタルアーティファクトは強力な証拠です。図自体が、アーキテクチャがコンプライアンスを考慮して設計されたことを証明します。これを強化するために:

- バージョン管理:図をバージョン管理されたリポジトリに保管してください。これにより、システムの進化と、時間とともにコンプライアンス要件がどのように対応されたかが示されます。

- メタデータ:図に、いつ誰によってレビューされたかを示すメタデータを追加してください。これにより、積極的なコンプライアンスプログラムが示されます。

- 注釈:図内に注記を使用して、「静止時暗号化」や「MFA必須」などの特定のコンプライアンス制御を強調してください。

コンプライアンス文書作成における一般的な落とし穴 🚫

堅固なフレームワークがあっても、チームはしばしばコンプライアンス努力を損なうミスを犯します。成功した監査を実現するためには、これらの落とし穴を避けることが不可欠です。

- 古くなった図:最も一般的な誤りは、図が古くなりがちな状態を許してしまうことです。システムが変更されたのに図が更新されていない場合、文書は誤解を招き、コンプライアンス不備の可能性があります。

- 過剰設計:すべてのマイクロサービスに対してコンポーネント図を作成することは、高レベルのコンプライアンスにおいて不要です。ほとんどの監査では、コンテキストレベルとコンテナレベルに留まるべきです。

- データフローを無視する:保存のみに注目し、データがシステム間をどのように移動するかを無視すると、セキュリティ上の穴が生じる可能性があります。

- セキュリティを前提とする: コンテナが存在するからといって、それが安全であると仮定してはいけません。図には、配置されているセキュリティ制御を明示的に記載しなければなりません。

- レイヤーの混同: コンテキストとコンテナの詳細を混同すると、監査担当者が混乱する可能性があります。明確さを保つために、レイヤーを明確に分けるようにしてください。

時間の経過に伴うコンプライアンスの維持 🔄

コンプライアンスは一度きりの出来事ではなく、継続的な状態です。規制は変化し、技術は進化します。C4モデルは、こうした変化に適応できる柔軟な構造を提供します。

変更管理

新しい機能が追加されたり、既存の機能が変更されたりした際には、図を更新しなければなりません。これは標準的な開発ワークフローの一部でなければなりません。図の更新をプルリクエストプロセスに組み込むことで、ドキュメントがコードと同期された状態を保つことができます。

定期的なレビュー

アーキテクチャドキュメントの定期的なレビューをスケジュールしてください。これらのレビューには、技術リーダーとコンプライアンス担当者が参加する必要があります。この連携により、図が現在のビジネスルールおよび規制要件を正確に反映していることを保証できます。

自動チェック

可能な限り、自動化ツールを用いて図のコンプライアンスルールへの適合を検証してください。たとえば、スクリプトで図をスキャンし、すべての外部データフローが暗号化要件でマークされていることを確認できます。これにより、人的作業とミスが削減されます。

ベストプラクティスの要約 ✅

C4モデルを用いて規制コンプライアンスを成功裏に検証するためには、以下の基本原則に従ってください:

- 高レベルから始める:システムの境界と外部との相互作用を定義するために、まずコンテキスト図から始めましょう。

- データに注目する:実装の詳細よりも、データフローと保存場所のマッピングを優先してください。

- 常に最新の状態を保つ:図を、システムと共に進化しなければならない動的な文書として扱いましょう。

- ステークホルダーを関与させる:開発者だけでなく、法務およびコンプライアンスチームが図をレビューすることを確実にしてください。

- 制御を文書化する:監査担当者が理解しやすいように、図内にセキュリティ制御を明示的に注記してください。

- 専門用語を避ける:非技術的な監査担当者がアーキテクチャを理解できるように、明確なラベルと説明を使用してください。

コンプライアンス検証をアーキテクチャドキュメント作成プロセスに組み込むことで、組織は安全で、コンプライアンスを満たし、回復力のあるシステムを構築できます。C4モデルは、こうした複雑な関係を可視化し、管理可能にするための構造を提供します。抽象的な規制要件を具体的なアーキテクチャ意思決定に変換し、法的義務と技術的現実の間のギャップを埋めます。

最終的な目的は、単に監査を通過することではなく、信頼を築くことです。ステークホルダーが、明確で適切に管理された図を通じて、データがどのように扱われ、保護されているかを正確に把握できるようになると、システムに対する信頼が高まります。この透明性こそが、成熟したコンプライアンスプログラムの基盤です。