Dans le développement logiciel moderne, garantir le respect des réglementations telles que le RGPD, la HIPAA ou le SOC 2 n’est plus une option. C’est une exigence fondamentale pour l’exploitation. Toutefois, la conformité est souvent traitée comme une simple vérification sur liste effectuée par les auditeurs à la fin d’un projet. Cette approche entraîne fréquemment des lacunes où les décisions architecturales ne sont pas alignées avec les exigences légales. Une stratégie plus efficace consiste à intégrer directement la validation de la conformité dans le processus de conception architecturale.

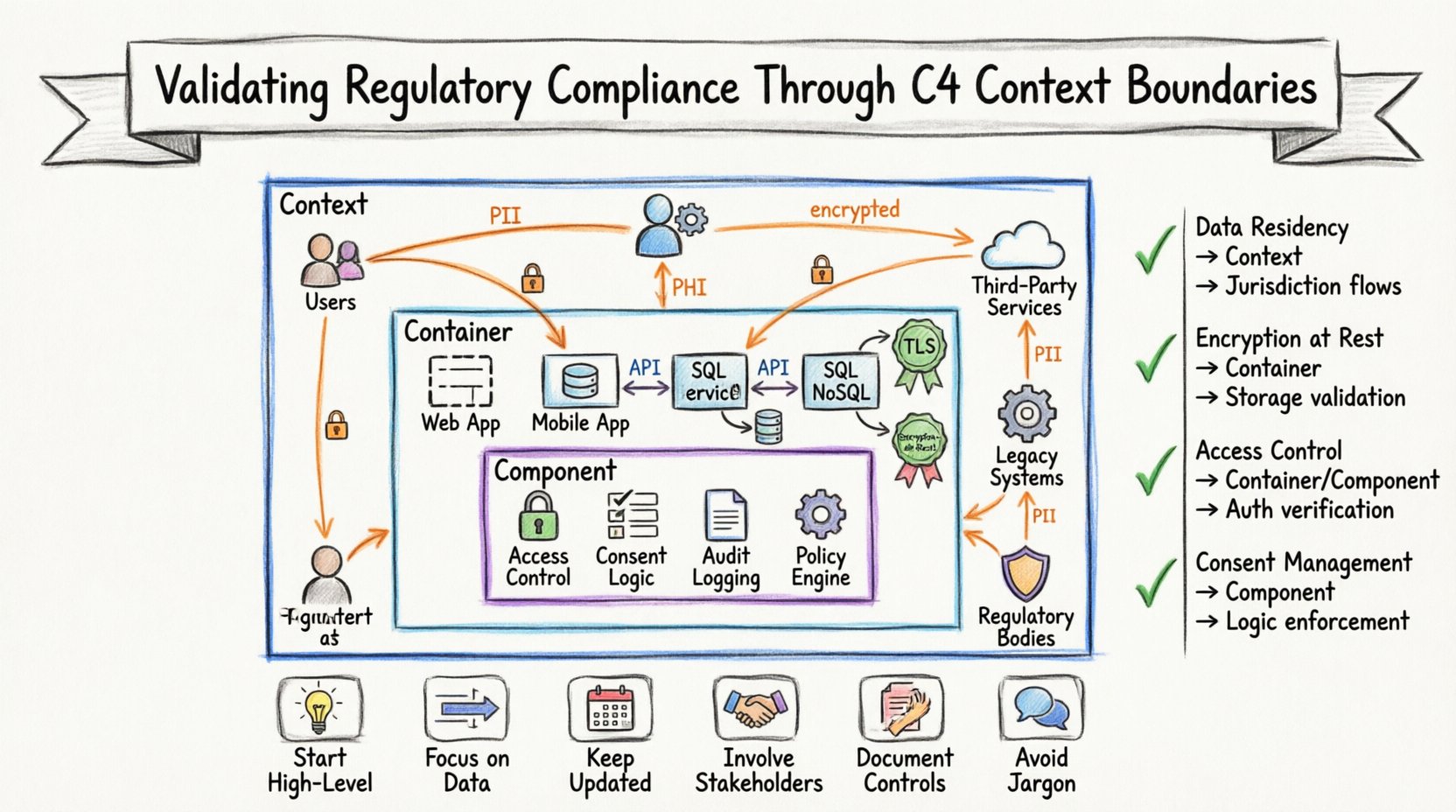

Le modèle C4 offre une méthode structurée pour visualiser et documenter l’architecture logicielle à différents niveaux d’abstraction. En utilisant les diagrammes de Contexte, de Conteneur et de Composant, les organisations peuvent cartographier les flux de données, identifier les entités externes et vérifier les contrôles de sécurité sans se perdre dans les détails d’implémentation. Ce guide explore comment tirer parti de ces limites diagrammatiques pour valider efficacement la conformité réglementaire.

L’intersection entre l’architecture et la réglementation 📜

Les cadres réglementaires sont intrinsèquement préoccupés par les données, l’accès et l’intégrité du système. Ils définissent comment les informations doivent être stockées, qui peut y accéder et comment elles doivent être protégées lors de leur transmission. Lorsqu’une architecture est documentée à l’aide du modèle C4, ces concepts abstraits deviennent des éléments visuels concrets.

- Visibilité des flux de données :Les audits de conformité exigent souvent une preuve du parcours des données. Les diagrammes de contexte montrent explicitement les systèmes externes et les flux de données, ce qui facilite l’identification des points où des informations sensibles franchissent les frontières du réseau.

- Définition des limites :Les réglementations exigent souvent des contrôles spécifiques pour la sécurité « périphérique ». Le modèle C4 définit des limites claires entre le système et le monde extérieur, offrant une référence visuelle pour ces zones de contrôle.

- Communication avec les parties prenantes :Les auditeurs et les équipes juridiques peuvent ne pas comprendre les implémentations techniques. Un diagramme de contexte fournit un langage commun qui permet aux parties prenantes non techniques de vérifier les exigences de conformité par rapport à la conception du système.

Intégrer les vérifications de conformité à la création des diagrammes C4 garantit que chaque décision architecturale tient compte des contraintes réglementaires dès le départ. Cette approche proactive réduit la dette technique et évite des corrections coûteuses ultérieurement.

Comprendre les couches du modèle C4 pour les auditeurs 🧩

Pour valider efficacement la conformité, il faut comprendre quelles informations chaque couche du modèle C4 révèle. Chaque niveau remplit une fonction spécifique dans la traçabilité de l’audit, mettant en évidence des aspects différents du comportement du système et de son état de sécurité.

1. Diagramme de contexte : la vue d’ensemble 🌍

Le diagramme de contexte est le point d’entrée pour la validation de la conformité. Il représente l’ensemble du système logiciel sous la forme d’une seule boîte dans son environnement. Ce diagramme se concentre sur :

- Entités externes :Ce sont des personnes, des systèmes ou des organisations qui interagissent avec le logiciel. Pour la conformité, identifier ces entités est crucial. Par exemple, en vertu des lois sur la protection des données, il faut savoir exactement quels tiers reçoivent des données personnelles.

- Interactions du système :Les flèches entre le système et les entités externes représentent les flux de données. Ces flux sont soumis à des réglementations concernant le chiffrement, le consentement et le lieu de stockage des données.

- Objectif du système :Une brève description de ce que fait le système aide les auditeurs à comprendre le périmètre des exigences de conformité applicables à cette fonctionnalité spécifique.

2. Diagramme de conteneur : la vue des composants 🗄️

Lorsque le système dépasse une seule application exécutable, le diagramme de contexte devient insuffisant. Le diagramme de conteneur décompose le système en blocs plus importants, tels que des applications web, des applications mobiles, des bases de données ou des microservices. Ce niveau est essentiel pour :

- Identification du stockage des données :Les réglementations de conformité exigent souvent des protections spécifiques pour les données au repos. Identifier les conteneurs spécifiques responsables du stockage permet une validation ciblée des contrôles.

- Visibilité de la pile technologique :Bien que les noms spécifiques de logiciels doivent être évités dans la documentation publique, connaître le type de technologie (par exemple, « base de données SQL » vs. « cache NoSQL ») aide à évaluer les capacités de sécurité intrinsèques et les risques liés à la conformité.

- Gestion des interfaces :Les conteneurs communiquent via des API ou des protocoles. Les auditeurs doivent vérifier que ces interfaces respectent des normes de sécurité telles que OAuth ou TLS.

3. Diagramme de composants : la vue fonctionnelle 🧱

Le diagramme de composants approfondit un conteneur spécifique, en montrant la logique interne. Bien qu’il soit moins courant pour la conformité de haut niveau, il est utile pour :

- Vérification de la logique :S’assurer que la logique métier spécifique exigée par la réglementation (par exemple, les périodes de rétention des données) est correctement mise en œuvre.

- Contrôle d’accès :Vérifier que les fonctions internes imposent les autorisations nécessaires avant d’autoriser l’accès à des opérations sensibles.

Cartographie des exigences de conformité aux niveaux de diagramme 🗺️

Différentes réglementations ont des impacts sur différentes parties de l’architecture. Le tableau ci-dessous décrit comment des exigences spécifiques de conformité s’alignent sur les couches du modèle C4, offrant une approche structurée pour la validation.

| Exigence de conformité | Couche C4 | Objectif de validation |

|---|---|---|

| Résidence des données et souveraineté | Contexte | Identifier où les données quittent la juridiction via les flux d’entités externes. |

| Chiffrement des données au repos | Conteneur | Vérifier que les conteneurs de stockage utilisent des méthodes de chiffrement approuvées. |

| Partage de données avec des tiers | Contexte | Cartographier tous les systèmes externes qui reçoivent des données du système principal. |

| Contrôle d’accès et authentification | Conteneur/Composant | S’assurer que les points d’entrée et les fonctions internes exigent des identifiants valides. |

| Journalisation d’audit | Conteneur | Confirmer que des mécanismes de journalisation existent au sein des conteneurs pertinents. |

| Gestion du consentement | Composant | Valider que la logique du choix de l’utilisateur est appliquée avant le traitement des données. |

Le diagramme de contexte comme frontière de conformité 🌐

Le diagramme de contexte est sans doute l’outil le plus important pour la validation initiale de la conformité. Il oblige l’équipe à définir le périmètre du système. Sans une définition claire de ce qui est à l’intérieur et de ce qui est à l’extérieur, la conformité ne peut être mesurée.

Identification des entités externes

Lors d’un audit réglementaire, la définition d’une « entité externe » est cruciale. Cela inclut :

- Utilisateurs finaux :Des individus dont les données sont traitées. Leur consentement et leurs droits doivent être respectés.

- Services tiers :Fournisseurs de cloud, processeurs de paiement ou outils d’analyse. Les contrats avec ces entités doivent être conformes aux accords de traitement des données.

- Systèmes hérités :Des systèmes anciens qui peuvent encore interagir avec l’architecture nouvelle. Ils posent souvent des risques importants de conformité s’ils ne sont pas correctement documentés.

- Organismes de régulation :Dans certains cas, les agences gouvernementales sont des entités externes qui exigent des rapports de données.

Analyse des flux de données

Chaque flèche dans un diagramme de contexte représente un flux de données. Chaque flux doit être analysé en termes de conformité :

- Direction :Les données entrent-elles dans le système, en sortent-elles, ou les deux ? Le fait que les données quittent le système déclenche souvent des réglementations plus strictes.

- Type :Quel type de données circule ? S’agit-il de PII (informations personnelles identifiables), de PHI (informations de santé protégées) ou de données financières ?

- Fréquence :S’agit-il d’un flux en temps réel ou d’un transfert par lots ? Les transferts en temps réel peuvent nécessiter des contrôles de sécurité différents.

- Chiffrement :Le flux est-il chiffré en transit ? Les normes de conformité exigent généralement TLS ou des protocoles équivalents pour les données en mouvement.

Conteneurs et résidence des données 🗄️

Une fois le contexte établi, le diagramme de conteneurs précise où les données se trouvent réellement. C’est là que des contrôles techniques spécifiques sont souvent exigés.

Contrôles de stockage

Des réglementations comme le RGPD et le CCPA exigent que les organisations connaissent exactement où les données personnelles sont stockées. Le diagramme de conteneurs doit explicitement étiqueter les conteneurs de stockage. Cela permet aux auditeurs de vérifier :

- Localisation :Les conteneurs de stockage sont-ils situés dans des régions autorisées par la loi ?

- Accès :Qui a accès administratif à ces conteneurs ?

- Durée de conservation : Pendant combien de temps les données sont-elles conservées avant suppression ?

Sécurité des API

Les systèmes modernes dépendent fortement des API pour connecter les conteneurs. Ces interfaces sont des points courants de défaillance en matière de conformité. Le diagramme aide à identifier :

- Mécanismes d’authentification :Les API sont-elles protégées par des clés, des jetons ou des certificats ?

- Limitation de débit :Des contrôles sont-ils en place pour prévenir les abus ou les attaques par déni de service ?

- Validation des entrées :Les API sont-elles configurées pour rejeter les entrées malveillantes afin de prévenir les attaques d’injection ?

Vérification des limites 🔍

Une fois les diagrammes créés et maintenus, ils font partie du dossier de preuves lors d’un audit. Toutefois, la création d’un diagramme ne suffit pas ; il doit être précis et à jour.

Traçabilité

Les vérificateurs cherchent la traçabilité entre les exigences et la mise en œuvre. Le modèle C4 soutient cela en reliant les objectifs métier de haut niveau aux composants techniques. Par exemple, une exigence de « minimisation des données » peut être suivie du diagramme de contexte (quelles données sont collectées) au diagramme de composants (comment ces données sont traitées).

Collecte de preuves

Les artefacts numériques sont des preuves puissantes. Les diagrammes eux-mêmes servent de preuve que l’architecture a été conçue en tenant compte de la conformité. Pour renforcer cela :

- Contrôle de version :Gardez les diagrammes dans un dépôt contrôlé en version. Cela montre l’évolution du système et la manière dont les exigences de conformité ont été traitées au fil du temps.

- Métadonnées :Ajoutez des métadonnées aux diagrammes indiquant quand ils ont été revus et par qui. Cela démontre un programme de conformité actif.

- Annotations :Utilisez des notes dans les diagrammes pour mettre en évidence des contrôles spécifiques de conformité, tels que « Chiffré au repos » ou « MFA requis ».

Péchés courants dans la documentation de conformité 🚫

Même avec un cadre solide, les équipes commettent souvent des erreurs qui compromettent leurs efforts de conformité. Éviter ces pièges est essentiel pour un audit réussi.

- Diagrammes obsolètes :L’erreur la plus courante est de laisser les diagrammes devenir obsolètes. Si le système évolue mais que les diagrammes ne sont pas mis à jour, la documentation est trompeuse et potentiellement non conforme.

- Surconception :Créer des diagrammes de composants pour chaque microservice est inutile pour la conformité de haut niveau. Restez aux niveaux Contexte et Conteneur pour la plupart des audits.

- Ignorer les flux de données :Se concentrer uniquement sur le stockage et ignorer la manière dont les données circulent entre les systèmes peut entraîner des failles de sécurité.

- Supposer la sécurité : Ne supposez pas qu’un conteneur est sécurisé simplement parce qu’il existe. Le diagramme doit indiquer explicitement les contrôles de sécurité en place.

- Niveaux confus :Mélanger les détails du contexte et du conteneur peut induire en erreur les auditeurs. Gardez les niveaux distincts pour maintenir la clarté.

Maintien de la conformité au fil du temps 🔄

La conformité n’est pas un événement ponctuel ; c’est un état continu. Les réglementations évoluent, ainsi que la technologie. Le modèle C4 fournit une structure souple pouvant s’adapter à ces changements.

Gestion des modifications

Lorsqu’une nouvelle fonctionnalité est ajoutée ou qu’une fonctionnalité existante est modifiée, les diagrammes doivent être mis à jour. Cela doit faire partie du flux de développement standard. Intégrer la mise à jour des diagrammes au processus de demande de fusion garantit que la documentation reste synchronisée avec le code.

Revue régulière

Planifiez des revues périodiques de la documentation d’architecture. Ces revues doivent impliquer à la fois les responsables techniques et les responsables de la conformité. Cette collaboration garantit que les diagrammes reflètent les règles commerciales actuelles et les attentes réglementaires.

Vérifications automatisées

Lorsque cela est possible, utilisez des outils automatisés pour valider les diagrammes par rapport aux règles de conformité. Par exemple, des scripts peuvent analyser les diagrammes pour s’assurer que tous les flux de données externes sont marqués avec des exigences de chiffrement. Cela réduit les efforts manuels et les erreurs humaines.

Résumé des meilleures pratiques ✅

Pour valider avec succès la conformité réglementaire à l’aide du modèle C4, suivez ces principes fondamentaux :

- Commencez au niveau élevé :Commencez par le diagramme de contexte pour définir la frontière du système et les interactions externes.

- Concentrez-vous sur les données :Priorisez la cartographie des flux de données et des emplacements de stockage par rapport aux détails d’implémentation.

- Tenez-le à jour :Traitez les diagrammes comme des documents vivants qui doivent évoluer avec le système.

- Impliquez les parties prenantes :Assurez-vous que les équipes juridiques et de conformité examinent les diagrammes, et non seulement les développeurs.

- Documentez les contrôles :Annotez explicitement les contrôles de sécurité dans les diagrammes afin d’aider les auditeurs.

- Évitez le jargon :Utilisez des étiquettes et des descriptions claires afin que les auditeurs non techniques puissent comprendre l’architecture.

En intégrant la validation de la conformité au processus de documentation architecturale, les organisations peuvent construire des systèmes sécurisés, conformes et résilients. Le modèle C4 fournit la structure nécessaire pour rendre ces relations complexes visibles et gérables. Il transforme les exigences réglementaires abstraites en décisions architecturales concrètes, comblant ainsi l’écart entre les obligations légales et la réalité technique.

En fin de compte, l’objectif n’est pas seulement de réussir une vérification, mais de construire la confiance. Lorsque les parties prenantes peuvent voir exactement comment les données sont traitées et protégées grâce à des diagrammes clairs et bien entretenus, la confiance dans le système augmente. Cette transparence est la fondation d’un programme de conformité mûr.