En el desarrollo de software moderno, garantizar el cumplimiento de regulaciones como el RGPD, HIPAA o SOC 2 ya no es opcional. Es un requisito fundamental para la operación. Sin embargo, el cumplimiento a menudo se trata como un ejercicio de lista de verificación realizado por auditores al final de un proyecto. Este enfoque con frecuencia genera brechas donde las decisiones arquitectónicas no se alinean con los requisitos legales. Una estrategia más efectiva consiste en integrar directamente la validación del cumplimiento en el proceso de diseño arquitectónico.

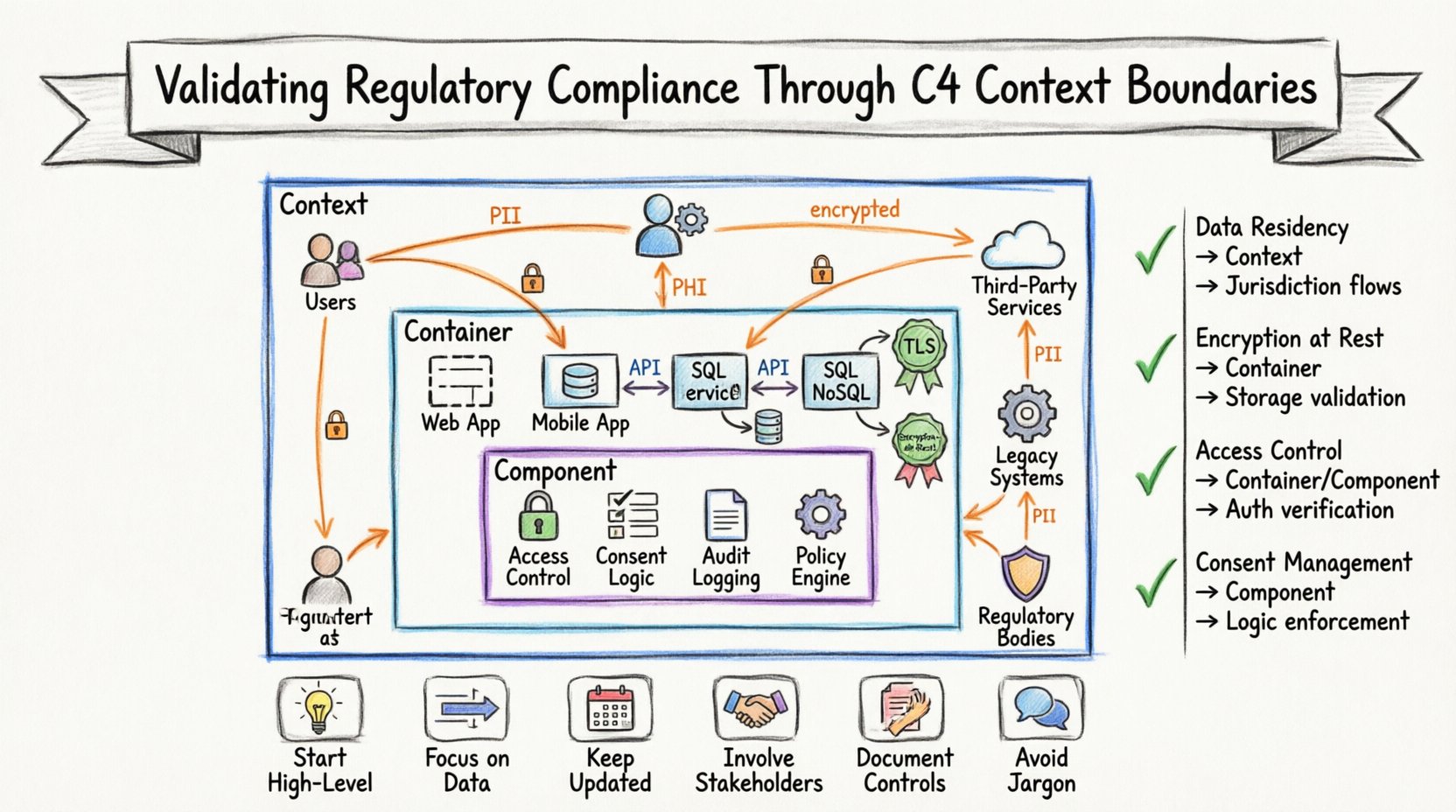

El modelo C4 ofrece una forma estructurada de visualizar y documentar la arquitectura de software a diferentes niveles de abstracción. Mediante el uso de los diagramas de Contexto, Contenedor y Componente, las organizaciones pueden mapear flujos de datos, identificar entidades externas y verificar controles de seguridad sin perderse en los detalles de implementación. Esta guía explora cómo aprovechar estos límites diagramáticos para validar eficazmente el cumplimiento regulador.

La intersección entre arquitectura y regulación 📜

Los marcos reguladores están inherentemente preocupados por los datos, el acceso y la integridad del sistema. Establecen cómo debe almacenarse la información, quién puede acceder a ella y cómo debe protegerse durante la transmisión. Cuando una arquitectura se documenta utilizando el modelo C4, estos conceptos abstractos se convierten en elementos visuales concretos.

- Visibilidad del flujo de datos:Las auditorías de cumplimiento requieren con frecuencia prueba de dónde viaja la información. Los diagramas de contexto muestran explícitamente sistemas externos y flujos de datos, lo que facilita identificar dónde la información sensible cruza los límites de la red.

- Definición de límites:Las regulaciones suelen exigir controles específicos para la seguridad de la “periferia”. El modelo C4 define límites claros entre el sistema y el mundo exterior, proporcionando una referencia visual para estas zonas de control.

- Comunicación con los interesados:Los auditores y los equipos legales pueden no entender la implementación técnica. Un diagrama de contexto proporciona un lenguaje compartido que permite a los interesados no técnicos verificar los requisitos de cumplimiento frente al diseño del sistema.

Integrar las verificaciones de cumplimiento en la creación de diagramas C4 garantiza que cada decisión arquitectónica considere las restricciones regulatorias desde el inicio. Este enfoque proactivo reduce la deuda técnica y evita correcciones costosas más adelante.

Comprender las capas del modelo C4 para auditores 🧩

Para validar el cumplimiento de forma efectiva, uno debe comprender qué información revela cada capa del modelo C4. Cada nivel cumple una función específica en la traza de auditoría, destacando aspectos diferentes del comportamiento del sistema y su postura de seguridad.

1. Diagrama de contexto: la vista de alto nivel 🌍

El diagrama de contexto es el punto de entrada para la validación del cumplimiento. Representa todo el sistema de software como una sola caja dentro de su entorno. Este diagrama se centra en:

- Entidades externas:Son personas, sistemas u organizaciones que interactúan con el software. Para el cumplimiento, identificar estas entidades es crucial. Por ejemplo, según las leyes de privacidad de datos, debe saber exactamente qué terceros reciben datos personales.

- Interacciones del sistema:Las flechas entre el sistema y las entidades externas representan flujos de datos. Estos flujos están sujetos a regulaciones sobre cifrado, consentimiento y residencia de datos.

- Propósito del sistema:Una breve descripción de lo que hace el sistema ayuda a los auditores a comprender el alcance de los requisitos de cumplimiento aplicables a esa funcionalidad específica.

2. Diagrama de contenedores: la vista de componentes 🗄️

Cuando el sistema crece más allá de un solo ejecutable, el diagrama de contexto resulta insuficiente. El diagrama de contenedores descompone el sistema en bloques de construcción más grandes, como aplicaciones web, aplicaciones móviles, bases de datos o microservicios. Esta capa es vital para:

- Identificación del almacenamiento de datos:Las regulaciones de cumplimiento suelen exigir protecciones específicas para los datos en reposo. Identificar los contenedores específicos responsables del almacenamiento permite una validación de controles dirigida.

- Visibilidad de la pila tecnológica:Aunque los nombres específicos de software deben evitarse en la documentación pública, conocer el tipo de tecnología (por ejemplo, “base de datos SQL” frente a “almacén NoSQL”) ayuda a evaluar las capacidades inherentes de seguridad y los riesgos de cumplimiento.

- Gestión de interfaces:Los contenedores se comunican mediante APIs o protocolos. Los auditores deben verificar que estas interfaces cumplan con estándares de seguridad como OAuth o TLS.

3. Diagrama de Componentes: La Vista Funcional 🧱

El diagrama de componentes profundiza en un contenedor específico, mostrando la lógica interna. Aunque es menos común para el cumplimiento de alto nivel, es útil para:

- Verificación de Lógica:Asegurar que la lógica empresarial específica requerida por la regulación (por ejemplo, períodos de retención de datos) se implemente correctamente.

- Control de Acceso:Verificar que las funciones internas impongan los permisos necesarios antes de permitir el acceso a operaciones sensibles.

Mapa de Requisitos de Cumplimiento a Niveles de Diagrama 🗺️

Diferentes regulaciones afectan distintas partes de la arquitectura. La tabla a continuación describe cómo los requisitos específicos de cumplimiento se asignan a las capas del modelo C4, proporcionando un enfoque estructurado para la validación.

| Requisito de Cumplimiento | Capa C4 | Enfoque de Validación |

|---|---|---|

| Residencia y Soberanía de Datos | Contexto | Identificar dónde los datos salen de la jurisdicción a través de flujos con entidades externas. |

| Cifrado de Datos en Reposo | Contenedor | Verificar que los contenedores de almacenamiento utilicen métodos de cifrado aprobados. |

| Compartición de Datos con Terceros | Contexto | Mapear todos los sistemas externos que reciben datos del sistema principal. |

| Control de Acceso y Autenticación | Contenedor/Componente | Asegurar que los puntos de entrada y las funciones internas requieran credenciales válidas. |

| Registro de Auditoría | Contenedor | Confirmar que existan mecanismos de registro dentro de los contenedores relevantes. |

| Gestión de Consentimiento | Componente | Validar que la lógica de elección del usuario se aplique antes del procesamiento de datos. |

El Diagrama de Contexto como Límite de Cumplimiento 🌐

El diagrama de contexto es posiblemente la herramienta más importante para la validación inicial de cumplimiento. Obliga al equipo a definir el perímetro del sistema. Sin una definición clara de lo que está dentro y lo que está fuera, el cumplimiento no puede medirse.

Identificación de Entidades Externas

En una auditoría regulatoria, la definición de una “Entidad Externa” es crítica. Esto incluye:

- Usuarios Finales:Individuos cuyos datos están siendo procesados. Su consentimiento y derechos deben respetarse.

- Servicios de Terceros:Proveedores de nube, procesadores de pagos o herramientas de análisis. Los contratos con estas entidades deben alinearse con los acuerdos de procesamiento de datos.

- Sistemas Heredados:Sistemas antiguos que aún pueden interactuar con la nueva arquitectura. A menudo representan riesgos significativos de cumplimiento si no se documentan adecuadamente.

- Órganos Reguladores:En algunos casos, las agencias gubernamentales son entidades externas que requieren informes de datos.

Análisis de Flujos de Datos

Cada flecha en un diagrama de contexto representa un flujo de datos. Cada flujo debe analizarse para cumplimiento:

- Dirección:¿Los datos se están moviendo hacia el sistema, fuera del sistema o en ambos sentidos? El hecho de que los datos salgan del sistema suele desencadenar regulaciones más estrictas.

- Tipo:¿Qué tipo de datos están en movimiento? ¿Es información personal identificable (PII), información de salud protegida (PHI) o datos financieros?

- Frecuencia:¿Es una transmisión en tiempo real o una transferencia por lotes? Las transferencias en tiempo real pueden requerir controles de seguridad diferentes.

- Cifrado:¿El flujo está cifrado durante la transmisión? Las normas de cumplimiento suelen exigir el uso de TLS o protocolos equivalentes para datos en tránsito.

Contenedores y Residencia de Datos 🗄️

Una vez establecido el contexto, el diagrama de contenedores detalla dónde reside realmente la data. Es aquí donde a menudo se exigen controles técnicos específicos.

Controles de Almacenamiento

Regulaciones como el GDPR y el CCPA exigen que las organizaciones conozcan exactamente dónde se almacena la información personal. El diagrama de contenedores debe etiquetar explícitamente los contenedores de almacenamiento. Esto permite a los auditores verificar:

- Ubicación:¿Los contenedores de almacenamiento se encuentran en regiones permitidas por la ley?

- Acceso:¿Quién tiene acceso administrativo a estos contenedores?

- Retención:¿Cuánto tiempo se retiene los datos antes de su eliminación?

Seguridad de la API

Los sistemas modernos dependen en gran medida de las API para conectar contenedores. Estas interfaces son puntos comunes de falla en materia de cumplimiento. El diagrama ayuda a identificar:

- Mecanismos de autenticación:¿Las API están protegidas mediante claves, tokens o certificados?

- Límite de tasa:¿Existen controles en lugar para prevenir el abuso o el ataque de denegación de servicio?

- Validación de entrada:¿Las API están configuradas para rechazar entradas maliciosas y prevenir ataques de inyección?

Auditoría de los límites 🔍

Una vez que los diagramas se crean y mantienen, forman parte del paquete de evidencia durante una auditoría. Sin embargo, crear un diagrama no es suficiente; debe ser preciso y actualizado.

Rastreabilidad

Los auditores buscan rastreabilidad entre los requisitos y la implementación. El modelo C4 apoya esto al vincular objetivos empresariales de alto nivel con componentes técnicos. Por ejemplo, un requisito de «minimización de datos» puede rastrearse desde el diagrama de contexto (qué datos se recopilan) hasta el diagrama de componentes (cómo se procesan esos datos).

Recopilación de evidencia

Los artefactos digitales son una evidencia poderosa. Los propios diagramas sirven como prueba de que la arquitectura fue diseñada con el cumplimiento en mente. Para fortalecer esto:

- Control de versiones:Mantenga los diagramas en un repositorio con control de versiones. Esto muestra la evolución del sistema y cómo se abordaron los requisitos de cumplimiento con el tiempo.

- Metadatos:Agregue metadatos a los diagramas que indiquen cuándo fueron revisados y por quién. Esto demuestra un programa de cumplimiento activo.

- Anotaciones:Utilice notas dentro de los diagramas para resaltar controles específicos de cumplimiento, como «Encriptado en reposo» o «MFA requerido».

Errores comunes en la documentación de cumplimiento 🚫

Aunque se cuente con un marco sólido, los equipos a menudo cometen errores que debilitan sus esfuerzos de cumplimiento. Evitar estos errores es esencial para una auditoría exitosa.

- Diagramas desactualizados:El error más común es permitir que los diagramas se vuelvan obsoletos. Si el sistema cambia pero los diagramas no, la documentación es engañosa y potencialmente no conforme.

- Sobrediseño:Crear diagramas de componentes para cada microservicio no es necesario para el cumplimiento de alto nivel. Adhírase a los niveles de contexto y contenedor para la mayoría de las auditorías.

- Ignorar los flujos de datos:Centrarse únicamente en el almacenamiento y ignorar cómo los datos se mueven entre los sistemas puede generar brechas en la seguridad.

- Asumir seguridad: No asumas que un contenedor es seguro solo porque existe. El diagrama debe indicar explícitamente los controles de seguridad en vigor.

- Capas confusas: Mezclar detalles de contexto y contenedores puede confundir a los auditores. Mantén las capas separadas para mantener la claridad.

Mantener la conformidad con el tiempo 🔄

La conformidad no es un evento único; es un estado continuo. Las regulaciones cambian y la tecnología evoluciona. El modelo C4 proporciona una estructura flexible que puede adaptarse a estos cambios.

Gestión de cambios

Cuando se agrega una nueva característica o se modifica una existente, los diagramas deben actualizarse. Esto debe formar parte del flujo de trabajo estándar de desarrollo. Integrar las actualizaciones de diagramas en el proceso de solicitud de extracción garantiza que la documentación permanezca sincronizada con el código.

Revisiones periódicas

Programa revisiones periódicas de la documentación de arquitectura. Estas revisiones deben incluir tanto a líderes técnicos como a oficiales de cumplimiento. Esta colaboración garantiza que los diagramas reflejen las reglas empresariales actuales y las expectativas regulatorias.

Verificaciones automatizadas

Donde sea posible, utiliza herramientas automatizadas para validar los diagramas frente a las reglas de cumplimiento. Por ejemplo, scripts pueden escanear los diagramas para asegurarse de que todos los flujos de datos externos estén marcados con requisitos de cifrado. Esto reduce el esfuerzo manual y los errores humanos.

Resumen de las mejores prácticas ✅

Para validar con éxito el cumplimiento regulatorio utilizando el modelo C4, sigue estos principios fundamentales:

- Empieza a nivel alto:Comienza con el diagrama de contexto para definir el límite del sistema y las interacciones externas.

- Enfócate en los datos:Prioriza el mapeo de flujos de datos y ubicaciones de almacenamiento sobre los detalles de implementación.

- Mantén actualizado:Trata los diagramas como documentos vivos que deben evolucionar junto con el sistema.

- Involucra a los interesados:Asegúrate de que los equipos legales y de cumplimiento revisen los diagramas, no solo los desarrolladores.

- Documenta los controles:Anota explícitamente los controles de seguridad dentro de los diagramas para ayudar a los auditores.

- Evita el jergón:Utiliza etiquetas y descripciones claras para que los auditores no técnicos puedan entender la arquitectura.

Al integrar la validación de cumplimiento en el proceso de documentación arquitectónica, las organizaciones pueden construir sistemas seguros, conformes y resilientes. El modelo C4 proporciona la estructura necesaria para hacer visibles y manejables estas relaciones complejas. Transforma los requisitos regulatorios abstractos en decisiones arquitectónicas concretas, cerrando la brecha entre las obligaciones legales y la realidad técnica.

En última instancia, el objetivo no es solo aprobar una auditoría, sino construir confianza. Cuando los interesados pueden ver exactamente cómo se maneja y protege la información mediante diagramas claros y bien mantenidos, crece la confianza en el sistema. Esta transparencia es la base de un programa de cumplimiento maduro.