W nowoczesnej rozwoju oprogramowania zapewnienie zgodności z przepisami, takimi jak RODO, HIPAA lub SOC 2, nie jest już opcją. Jest to podstawowe wymaganie dla działania. Jednak zgodność często traktowana jest jako zadanie z listy kontrolnej wykonane przez audytorów na końcu projektu. Ten podejście często prowadzi do luk, w których decyzje architektoniczne nie są zgodne z wymogami prawno-ustawowymi. Skuteczniejszą strategią jest włączenie weryfikacji zgodności bezpośrednio do procesu projektowania architektury.

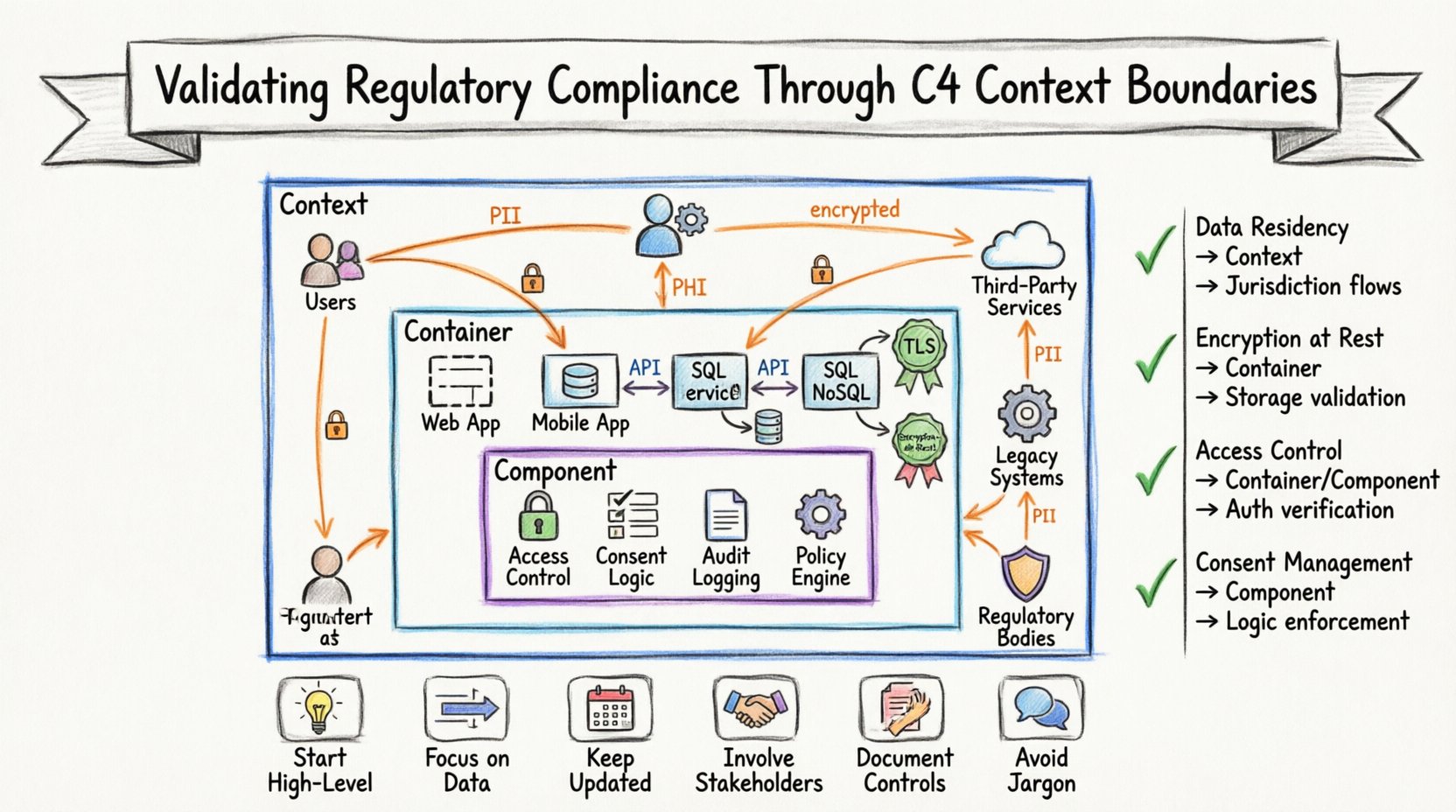

Model C4 oferuje zorganizowany sposób wizualizacji i dokumentowania architektury oprogramowania na różnych poziomach abstrakcji. Wykorzystując diagramy Kontekstu, Kontenerów i Komponentów, organizacje mogą mapować przepływy danych, identyfikować jednostki zewnętrzne i weryfikować kontrole bezpieczeństwa, nie zagłębiając się w szczegóły implementacji. Niniejszy przewodnik omawia sposób wykorzystania tych granic diagramowych do skutecznej weryfikacji zgodności z przepisami.

Przecięcie architektury i przepisów 📜

Ramowce regulacyjne są z natury zajmowane danymi, dostępem i integralnością systemu. Określają, jak informacje powinny być przechowywane, kto może do nich mieć dostęp i jak powinny być chronione podczas przesyłania. Gdy architektura jest dokumentowana przy użyciu modelu C4, te abstrakcyjne pojęcia stają się konkretnymi elementami wizualnymi.

- Widoczność przepływu danych:Audyty zgodności często wymagają dowodu, gdzie dane się poruszają. Diagramy kontekstowe jasno pokazują systemy zewnętrzne i przepływy danych, co ułatwia identyfikację miejsc, w których wrażliwe informacje przekraczają granice sieci.

- Definicja granic:Przepisy często wymagają określonych kontrole dla bezpieczeństwa „perymetru”. Model C4 definiuje jasne granice między systemem a światem zewnętrznym, zapewniając wizualną odniesienie do tych stref kontroli.

- Komunikacja z zaangażowanymi stronami:Audytorzy i zespoły prawne mogą nie rozumieć szczegółów implementacji technicznej. Diagram kontekstowy zapewnia wspólny język, który pozwala osobom nietechnicznym weryfikować wymagania zgodności wobec projektu systemu.

Wprowadzanie sprawdzania zgodności w proces tworzenia diagramów C4 gwarantuje, że każda decyzja architektoniczna uwzględnia ograniczenia regulacyjne od samego początku. To proaktywne podejście zmniejsza dług techniczny i unika kosztownych napraw w przyszłości.

Zrozumienie warstw modelu C4 dla audytorów 🧩

Aby skutecznie zweryfikować zgodność, należy zrozumieć, jakie informacje odsłania każda warstwa modelu C4. Każda poziom pełni określoną rolę w śladzie audytowym, podkreślając różne aspekty zachowania systemu i jego stanu bezpieczeństwa.

1. Diagram kontekstowy: Widok ogólny 🌍

Diagram kontekstowy jest punktem wejścia do weryfikacji zgodności. Reprezentuje całe oprogramowanie jako pojedynczy pudełko w swoim środowisku. Ten diagram skupia się na:

- Jednostki zewnętrzne:Są to osoby, systemy lub organizacje, które interakcjonują z oprogramowaniem. Dla zgodności identyfikacja tych jednostek jest kluczowa. Na przykład zgodnie z przepisami o prywatności danych musisz dokładnie wiedzieć, które strony trzecie otrzymują dane osobowe.

- Interakcje systemu:Strzałki między systemem a jednostkami zewnętrznymi reprezentują przepływy danych. Te przepływy podlegają przepisom dotyczącym szyfrowania, zgody oraz lokalizacji danych.

- Cel systemu:Krótki opis tego, co system robi, pomaga audytorom zrozumieć zakres wymagań zgodności dotyczących konkretnej funkcjonalności.

2. Diagram kontenerów: Widok komponentów 🗄️

Gdy system rośnie poza pojedynczy plik wykonywalny, diagram kontekstowy staje się niewystarczający. Diagram kontenerów dzieli system na większe bloki konstrukcyjne, takie jak aplikacje internetowe, aplikacje mobilne, bazy danych lub mikroserwisy. Ta warstwa jest kluczowa dla:

- Identyfikacja przechowywania danych:Przepisy zgodności często wymagają określonych ochron dla danych w spoczynku. Identyfikacja konkretnych kontenerów odpowiedzialnych za przechowywanie pozwala na skierowaną weryfikację kontroli.

- Widoczność stosu technologicznego:Choć konkretne nazwy oprogramowania powinny być unikane w dokumentacji publicznej, znając typ technologii (np. „Baza danych SQL” vs. „Bufor NoSQL”) można ocenić zewnętrzne możliwości bezpieczeństwa i ryzyko zgodności.

- Zarządzanie interfejsami:Kontenery komunikują się za pomocą interfejsów API lub protokołów. Audytorzy muszą zweryfikować, czy te interfejsy przestrzegają standardów bezpieczeństwa, takich jak OAuth lub TLS.

3. Diagram komponentów: widok funkcjonalny 🧱

Diagram komponentów głębiej analizuje określony kontener, pokazując logikę wewnętrzną. Choć rzadziej stosowany do wysokiego poziomu zgodności, jest przydatny do:

- Weryfikacja logiki:Zapewnienie, że określona logika biznesowa wymagana przez przepisy (np. okresy przechowywania danych) została poprawnie zaimplementowana.

- Kontrola dostępu:Weryfikacja, czy funkcje wewnętrzne wymuszają niezbędne uprawnienia przed umożliwieniem dostępu do wrażliwych operacji.

Mapowanie wymagań zgodności do poziomów diagramów 🗺️

Różne przepisy wpływają na różne części architektury. Poniższa tabela przedstawia, jak konkretne wymagania zgodności są przyporządkowane do warstw modelu C4, zapewniając strukturalny sposób weryfikacji.

| Wymóg zgodności | Warstwa C4 | Obszar weryfikacji |

|---|---|---|

| Miejsce zamieszkania danych i suwerenność danych | Kontekst | Zidentyfikuj, gdzie dane opuszczają jurysdykcję poprzez przepływy zewnętrznych jednostek. |

| Szyfrowanie danych w spoczynku | Kontener | Zweryfikuj, czy kontenery przechowywania danych używają zatwierdzonych metod szyfrowania. |

| Współdzielenie danych z trzecimi stronami | Kontekst | Zmapuj wszystkie systemy zewnętrzne odbierające dane z systemu głównego. |

| Kontrola dostępu i uwierzytelnianie | Kontener/komponent | Upewnij się, że punkty wejścia i funkcje wewnętrzne wymagają ważnych poświadczeń. |

| Rejestrowanie audytu | Kontener | Potwierdź, że mechanizmy rejestrowania istnieją w odpowiednich kontenerach. |

| Zarządzanie zgody | Komponent | Weryfikuj, czy logika wyboru użytkownika jest wymuszana przed przetwarzaniem danych. |

Diagram kontekstu jako granica zgodności 🌐

Diagram kontekstowy jest najprawdopodobniej najważniejszym narzędziem do początkowej weryfikacji zgodności. Zmusza zespół do zdefiniowania granic systemu. Bez jasnej definicji tego, co znajduje się wewnątrz, a co na zewnątrz, zgodność nie może być zmierzona.

Identyfikacja jednostek zewnętrznych

W trakcie audytu regulacyjnego definicja jednostki „zewnętrznej” jest kluczowa. Obejmuje to:

- Użytkownicy końcowi: Osoby, których dane są przetwarzane. Ich zgodę i prawa należy szanować.

- Usługi trzecich stron: Dostawcy chmury, procesory płatności lub narzędzia analityczne. Umowy z tymi jednostkami muszą być zgodne z umowami przetwarzania danych.

- Stare systemy: Starsze systemy, które mogą nadal współpracować z nową architekturą. Często stanowią one istotne ryzyko zgodności, jeśli nie są odpowiednio zarejestrowane.

- Organizacje regulacyjne: W niektórych przypadkach agencje rządowe są jednostkami zewnętrznymi wymagającymi raportowania danych.

Analiza przepływów danych

Każyna strzałka na diagramie kontekstowym reprezentuje przepływ danych. Każdy przepływ musi zostać przeanalizowany pod kątem zgodności:

- Kierunek: Dane poruszają się do systemu, z systemu, czy oba kierunki? Dane opuszczające system często wywołują surowsze przepisy.

- Typ: Jakiego rodzaju dane się przemieszczają? Czy są to dane osobowe (PII), chronione informacje medyczne (PHI) czy dane finansowe?

- Częstotliwość: Czy jest to strumień czasu rzeczywistego czy przesyłka partii? Przesyłki czasu rzeczywistego mogą wymagać innych środków bezpieczeństwa.

- Szyfrowanie: Czy przepływ jest szyfrowany podczas przesyłania? Standardy zgodności zazwyczaj wymagają protokołów TLS lub równoważnych dla danych w ruchu.

Kontenery i lokalizacja danych 🗄️

Po ustaleniu kontekstu diagram kontenerów szczegółowo opisuje, gdzie dane faktycznie się znajdują. To właśnie tam często wymagane są konkretne kontrole techniczne.

Kontrole przechowywania

Przepisy takie jak RODO i CCPA wymagają od organizacji dokładnego określenia, gdzie przechowywane są dane osobowe. Diagram kontenerów powinien jasno oznaczać kontenery przechowywania. Pozwala to audytorom zweryfikować:

- Lokalizacja: Czy kontenery przechowywania znajdują się w regionach dozwolonych przez prawo?

- Dostęp: Kto ma dostęp administracyjny do tych kontenerów?

- Zachowanie: Jak długo dane są przechowywane przed usunięciem?

Bezpieczeństwo interfejsów API

Nowoczesne systemy mocno opierają się na interfejsach API w celu łączenia kontenerów. Te interfejsy są częstymi punktami awarii pod względem zgodności. Diagram pomaga zidentyfikować:

- Mechanizmy uwierzytelniania:Czy interfejsy API są chronione kluczami, tokenami lub certyfikatami?

- Ograniczanie szybkości:Czy istnieją kontrole zapobiegające nadużywaniu lub atakom typu „odmowa usługi”?

- Weryfikacja danych wejściowych:Czy interfejsy API są skonfigurowane w taki sposób, aby odrzucać szkodliwe dane wejściowe i zapobiegać atakom typu „wstrzyknięcie”?

Audyt granic 🔍

Po stworzeniu i utrzymaniu diagramów stają się one częścią pakietu dowodowego podczas audytu. Jednak stworzenie diagramu nie wystarcza; musi być dokładne i aktualne.

Śledzenie

Audytorzy poszukują śledzenia pomiędzy wymaganiami a ich realizacją. Model C4 wspiera to łącząc wysokie poziomy celów biznesowych z komponentami technicznymi. Na przykład wymaganie dotyczące „minimalizacji danych” może być śledzone od diagramu kontekstu (jakie dane są zbierane) do diagramu komponentów (jak te dane są przetwarzane).

Zbieranie dowodów

Cyfrowe artefakty są potężnym dowodem. Same diagramy stanowią dowód, że architektura została zaprojektowana z myślą o zgodności. Aby to wzmocnić:

- Kontrola wersji:Przechowuj diagramy w repozytorium z kontrolą wersji. Pokazuje to ewolucję systemu oraz sposób, w jaki wymagania zgodności były realizowane w czasie.

- Metadane:Dodaj metadane do diagramów wskazujące, kiedy zostały one przejrzane i przez kogo. Pokazuje to aktywny program zgodności.

- Uwagi:Używaj notatek wewnątrz diagramów w celu wyróżnienia konkretnych kontrolek zgodności, takich jak „zaszyfrowane w spoczynku” lub „wymagane MFA”.

Typowe pułapki w dokumentacji zgodności 🚫

Nawet przy solidnym ramie, zespoły często popełniają błędy, które osłabiają ich wysiłki w zakresie zgodności. Unikanie tych pułapek jest kluczowe dla sukcesu audytu.

- Zestawienia przestarzałe: Najczęstszy błąd polega na pozwalaniu diagramom na zanikanie. Jeśli system ulega zmianie, a diagramy nie, dokumentacja jest myląca i potencjalnie niezgodna.

- Zbyt duża złożoność: Tworzenie diagramów komponentów dla każdego mikroserwisu jest niepotrzebne przy zgodności najwyższego poziomu. Przy większości audytów zachowaj poziomy Kontekst i Kontener.

- Ignorowanie przepływów danych: Skupianie się wyłącznie na przechowywaniu danych i ignorowanie sposobu przepływu danych między systemami może prowadzić do luk w bezpieczeństwie.

- Zakładanie bezpieczeństwa Nie zakładaj, że kontener jest bezpieczny tylko dlatego, że istnieje. Diagram musi jasno wskazać zastosowane kontrole bezpieczeństwa.

- Płynne warstwy: Połączenie szczegółów kontekstu i kontenera może wprowadzić zamieszanie audytorów. Zachowaj jasne rozgraniczenie warstw, aby zachować przejrzystość.

Utrzymanie zgodności w czasie 🔄

Zgodność to nie jednorazowy wydarzenie; to ciągły stan. Przepisy się zmieniają, a technologia ewoluuje. Model C4 zapewnia elastyczny szkielet, który może się dostosować do tych zmian.

Zarządzanie zmianami

Gdy dodawana jest nowa funkcja lub modyfikowana istniejąca, diagramy muszą zostać zaktualizowane. Powinno to być częścią standardowego przepływu pracy rozwojowej. Wprowadzanie aktualizacji diagramów do procesu żądań zmian zapewnia, że dokumentacja pozostaje zsynchronizowana z kodem.

Regularne przeglądy

Zaplanuj okresowe przeglądy dokumentacji architektury. Przeglądy te powinny obejmować zarówno liderów technicznych, jak i specjalistów ds. zgodności. Ta współpraca zapewnia, że diagramy odzwierciedlają aktualne zasady biznesowe i oczekiwania regulacyjne.

Automatyczne sprawdzanie

Tam, gdzie to możliwe, używaj narzędzi automatycznych do weryfikacji diagramów pod kątem zgodności z zasadami. Na przykład skrypty mogą skanować diagramy, aby upewnić się, że wszystkie przepływy danych zewnętrznych są oznaczone wymogami szyfrowania. Zmniejsza to wysiłek ręczny i błędy ludzkie.

Podsumowanie najlepszych praktyk ✅

Aby pomyślnie zweryfikować zgodność z przepisami przy użyciu modelu C4, postępuj zgodnie z tymi podstawowymi zasadami:

- Zacznij na wysokim poziomie: Zacznij od diagramu kontekstu, aby określić granice systemu i interakcje zewnętrzne.

- Skup się na danych: Najpierw zmapuj przepływy danych i lokalizacje przechowywania, a nie szczegóły implementacji.

- Trzymaj to aktualne: Traktuj diagramy jako żywe dokumenty, które muszą ewoluować wraz z systemem.

- Zaangażuj zaangażowanych stron: Upewnij się, że zespoły prawne i ds. zgodności przeglądarką diagramy, a nie tylko programiści.

- Dokumentuj kontrole: Jawnie oznaczaj kontrole bezpieczeństwa w diagramach, aby wspomóc audytorów.

- Unikaj żargonu: Używaj jasnych etykiet i opisów, aby audytorzy niezawodni technicznie mogli zrozumieć architekturę.

Wprowadzając weryfikację zgodności do procesu dokumentacji architektonicznej, organizacje mogą budować systemy bezpieczne, zgodne i odporne. Model C4 zapewnia strukturę niezbędną do zrobienia tych skomplikowanych relacji widocznych i zarządzalnych. Przekształca abstrakcyjne wymagania regulacyjne w konkretne decyzje architektoniczne, łącząc lukę między obowiązkami prawno-etycznymi a rzeczywistością techniczną.

W końcu celem nie jest tylko zaliczenie audytu, ale budowanie zaufania. Gdy zaangażowane strony mogą dokładnie zobaczyć, jak dane są przetwarzane i chronione dzięki jasnym, dobrze utrzymywanym diagramom, zaufanie do systemu rośnie. Ta przejrzystość jest fundamentem dojrzałego programu zgodności.