В современной среде разработки программного обеспечения ни одно приложение не существует в изоляции. Каждая система полагается на сложную сеть внешних входных данных, варьирующихся от сторонних API и открытых библиотек до облачных сервисов и устаревших интеграций. Хотя эти зависимости ускоряют разработку, они создают значительные риски в области безопасности, лицензирования, стабильности и технического долга. Без четкого отображения этих взаимосвязей организации действуют вслепую, не замечая потенциальных уязвимостей и пробелов в соблюдении требований.

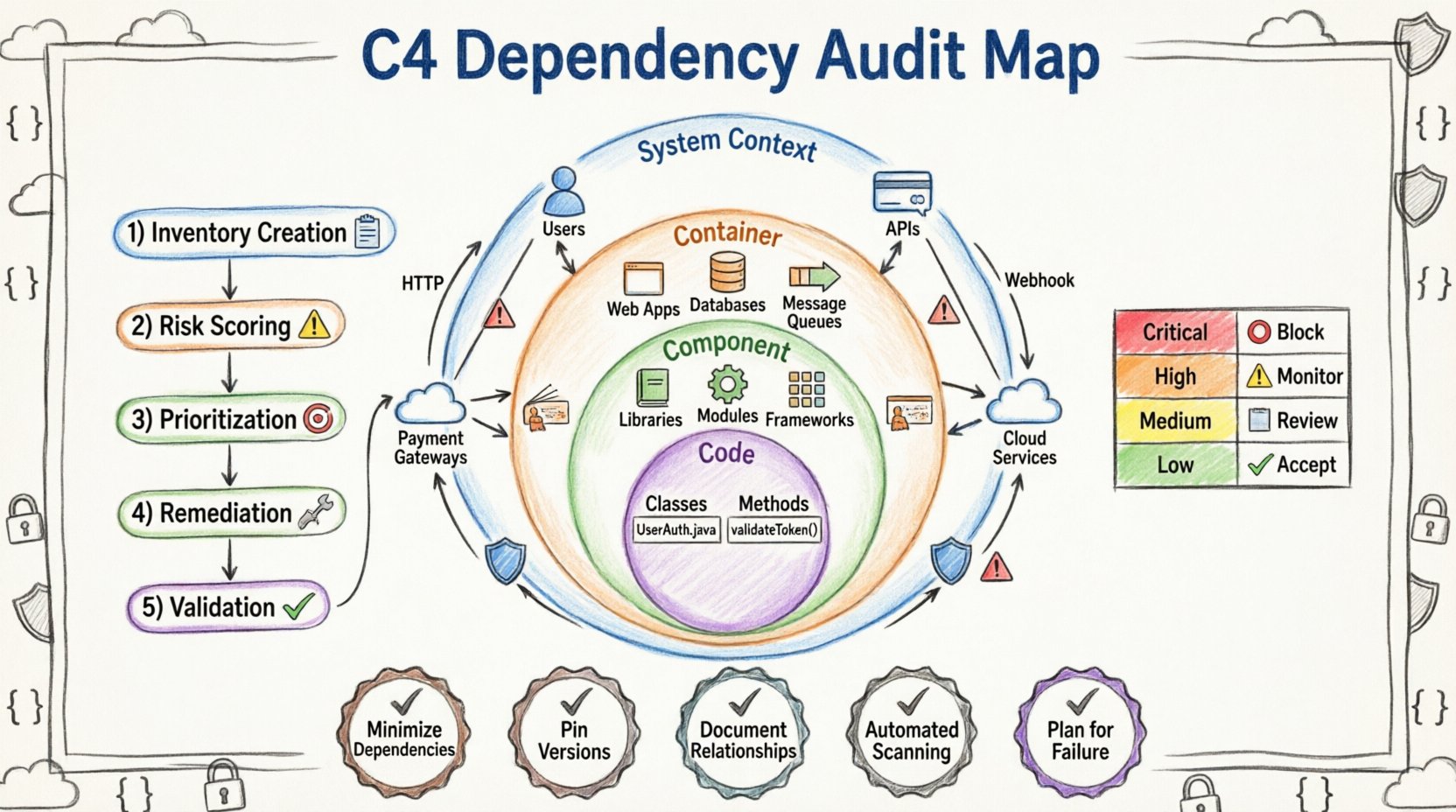

Модель C4 предоставляет структурированный подход к визуализации архитектуры программного обеспечения. Используя уровни контекста, контейнеров, компонентов и кода, команды могут систематически аудировать внешние зависимости. В этом руководстве описывается, как использовать карты отношений C4 для выявления, оценки и управления рисками, связанными с внешними входными данными.

🧩 Зачем аудировать внешние зависимости? 🛡️

Управление зависимостями часто рассматривается как второстепенный вопрос, пока не будет обнаружена критическая уязвимость. Однако проактивный аудит обеспечивает долгосрочное здоровье системы. Основные причины аудита включают:

- Состояние безопасности:Внешние библиотеки могут содержать известные уязвимости (CVE). Их отображение позволяет проводить целенаправленное исправление.

- Соблюдение лицензионных условий:Программное обеспечение с открытым исходным кодом имеет лицензии. Смешивание несовместимых лицензий может привести к юридическим спорам.

- Риск поставщика:Если сторонний API будет отключен или изменит свои условия, ваша система перестанет работать. Аудит выявляет узкие места, являющиеся точками отказа.

- Технический долг:Зависимости, которые больше не поддерживаются, становятся активами. Их раннее выявление предотвращает необходимость будущей рефакторинга.

- Влияние на производительность:Тяжелые внешние вызовы могут создавать узкие места в внутренних системах. Визуализация этих потоков помогает оптимизировать задержку.

🏗️ Понимание иерархии модели C4 📊

Модель C4 организует архитектуру программного обеспечения по четырем иерархическим уровням. При аудите зависимостей каждый уровень раскрывает разные типы внешних взаимосвязей. Понимание этих различий критически важно для всестороннего аудита.

- Диаграмма контекста системы: Это самый высокий уровень. Он показывает систему, которая разрабатывается, а также людей и другие системы, с которыми она взаимодействует. Внешние зависимости на этом уровне обычно представляют собой сторонние сервисы, пользователи или внешняя инфраструктура.

- Диаграмма контейнеров: На этом уровне система разбивается на экземпляры во время выполнения (например, веб-приложения, мобильные приложения, базы данных). Зависимости здесь часто представляют собой протоколы, API или хранилища данных.

- Диаграмма компонентов: На этом уровне происходит углубленный анализ внутренней структуры контейнера. Зависимости здесь — это библиотеки, фреймворки или модули.

- Диаграмма кода: На этом уровне акцентируется внимание на конкретных классах и методах. Зависимости здесь редко являются внешними в традиционном смысле, а скорее представляют собой внутреннюю связь.

Для целей аудита внешних зависимостей наиболее критичными являются уровни контекста системы и контейнеров. Они определяют границы, через которые внешние риски проникают в систему.

🌐 Отображение внешних систем на уровне контекста 🔗

Диаграмма контекста системы определяет периметр. Аудит на этом уровне отвечает на вопрос: «Кто или что находится за пределами этой границы и взаимодействует с этой системой?»

1. Выявление внешних участников и систем

Начните с составления списка всех внешних сущностей, взаимодействующих с системой. К ним могут относиться:

- Порталы, ориентированные на клиентов

- Внутренние корпоративные системы

- Платежные шлюзы

- Поставщики услуг электронной почты

- Поставщики аутентификации (SSO)

2. Анализ потоков данных

Для каждого соединительного элемента на диаграмме проанализируйте данные, передаваемые по нему. Это включает:

- Направленность:Данные отправляются, принимаются или оба варианта? Односторонние потоки могут указывать на пакетную обработку или логирование, что несет иные риски по сравнению с двусторонними транзакциями.

- Чувствительность данных: Получает ли внешняя система персональную информацию (PII)? Это влияет на требования к соблюдению нормативных актов.

- Аутентификация: Как внешняя система проверяет соединение? API-ключи, токены OAuth или взаимный TLS?

3. Оценка критичности зависимостей

Не все внешние системы одинаковы. Некоторые являются критически важными, а другие — опциональными. Матрица помогает их классифицировать:

| Категория | Определение | Приоритет аудита |

|---|---|---|

| Критически важные | Система не может функционировать без этой зависимости. | Высокий |

| Важные | Функциональность ухудшается, но основные функции сохраняются. | Средний |

| Опциональные | Улучшает опыт, но не является обязательным. | Низкий |

Критически важные зависимости требуют наиболее строгого мониторинга и разработки планов по смягчению последствий. Если критически важный внешний сервис выходит из строя, команда должна иметь документированный план резервного решения.

📦 Определение библиотек и сервисов на уровне контейнера 🧱

Уровень контейнера представляет среду выполнения. На этом уровне зависимости часто являются техническими интерфейсами. Аудит на этом этапе требует более глубокого изучения инфраструктуры.

1. Каталогизация зависимостей во время выполнения

Каждый контейнер зависит от базовой инфраструктуры для работы. К ней относятся:

- Образы операционных систем

- ПО промежуточного слоя (например, веб-серверы, очереди сообщений)

- Системы управления базами данных

- Платформы оркестрации контейнеров

Эти компоненты часто получают исправления безопасности от внешних поставщиков. Аудит включает проверку того, что используемые версии поддерживаются и не содержат известных уязвимостей.

2. Аудит API и протоколов

Контейнеры обмениваются данными через API. Это основные цели для рисков, связанных с зависимостями. При проверке взаимодействий API:

- Версионирование:Версия API по-прежнему поддерживается? API с окончанием срока поддержки необходимо перенести.

- Ограничение скорости:Внешний поставщик ограничивает запросы? Резкие всплески могут привести к ограничению скорости.

- Точки доступа:Все точки доступа необходимы? Неиспользуемые точки доступа увеличивают поверхность атаки.

3. Инфраструктура как код (IaC)

Современные системы определяют инфраструктуру с помощью кода. Сам код содержит зависимости от репозиториев конфигураций или библиотек шаблонов. Аудит IaC гарантирует, что чертеж системы безопасен и актуален до развертывания.

🔧 Анализ зависимостей на уровне компонентов 🧩

В то время как уровни Контекст и Контейнер занимаются макросами, уровень Компонентов касается самой логики программного обеспечения. Именно здесь находятся большинство библиотек с открытым исходным кодом.

1. Проблема транзитивных зависимостей

Компонент может зависеть от библиотеки A. Библиотека A зависит от библиотеки B. Это транзитивная зависимость. Эти скрытые цепочки часто являются местом, где скрываются уязвимости.

- Видимость:Убедитесь, что процесс сборки генерирует полную дерево зависимостей.

- Извлечение:Определите все библиотеки — прямые и транзитивные.

- Удаление:Если транзитивная библиотека не используется, удалите родительскую зависимость, которая её подтягивает.

2. Проверка лицензий

Каждый компонент имеет лицензию. Смешивание разрешающих лицензий (например, MIT) с лицензиями с «копирайтом» (например, GPL) может создать юридические риски. В чек-лист аудита следует включить:

- Проверьте лицензию каждого компонента.

- Проверьте наличие конфликтов между компонентами.

- Убедитесь, что юридическая политика организации разрешает использование каждого типа лицензии.

3. Целостность цепочки поставок

Убедитесь, что программное обеспечение поступило из надежного источника. Аудит включает проверку происхождения компонентов. Это включает проверку цифровых подписей и обеспечение того, что реестр пакетов не был скомпрометирован.

🔄 Процесс аудита: пошагово ⚙️

Проведение аудита зависимостей — это процесс, а не разовое событие. Следующий рабочий процесс обеспечивает последовательность и полноту.

Шаг 1: Создание инвентаря

Создайте полный список всех зависимостей. По возможности этот процесс должен быть автоматизированным. Экспортируйте данные в центральное хранилище. Включите метаданные, такие как версия, лицензия и дата последнего обновления.

Шаг 2: Оценка рисков

Назначьте оценку риска для каждой зависимости на основе:

- Статус уязвимости:Имеются ли известные CVE?

- Статус поддержки:Проект активно поддерживается?

- Уровень распространения:Сколько других организаций используют этот компонент? Высокий уровень распространения часто указывает на лучшую безопасность.

- Сложность:Вносит ли зависимость значительную сложность в кодовую базу?

Шаг 3: Приоритизация

Не все риски можно устранить немедленно. Приоритизируйте на основе оценки риска и критичности компонента. Сначала направьте ресурсы на критические системы с высокорисковыми зависимостями.

Шаг 4: Устранение

Выполните исправления. Это может включать обновление версий, замену библиотек или рефакторинг кода для полного удаления зависимости. Зафиксируйте каждое внесённое изменение.

Шаг 5: Проверка

После устранения убедитесь, что система по-прежнему работает корректно. Запустите автоматизированные тесты, чтобы убедиться, что изменения зависимостей не привели к регрессии.

🛠️ Матрица оценки рисков 📉

Для облегчения принятия решений используйте стандартизированную матрицу для классификации серьёзности проблем с зависимостями. Это помогает заинтересованным сторонам понять срочность.

| Уровень риска | Критерии | Требуемые действия |

|---|---|---|

| Критический | Активное использование уязвимости, критическое раскрытие данных или сбой системы. | Требуется немедленное исправление или замена. |

| Высокий | Известная уязвимость, неподдерживаемая версия или конфликт лицензирования. | Исправить в следующем спринте или цикле выпуска. |

| Средний | Устаревшие функции, незначительные предупреждения по безопасности. | Контролировать и планировать обновление в будущем. |

| Низкий | Незначительные проблемы с документацией, визуальные баги. | Устранять во время обычного технического обслуживания. |

🔄 Обслуживание и непрерывный мониторинг 🔄

Аудит — это не конечная цель, а контрольная точка. Зависимости развиваются. Новые уязвимости обнаруживаются ежедневно. Непрерывный мониторинг обеспечивает безопасность системы на протяжении всего времени.

1. Автоматическое сканирование

Интегрируйте инструменты сканирования в процесс сборки. Каждый раз, когда код фиксируется, система должна проверять дерево зависимостей по базе данных уязвимостей. Это предотвращает введение новых рисков.

2. Плановые проверки

Даже при наличии автоматизации, планируйте ежеквартальные проверки карты зависимостей. Это позволяет проводить анализ архитектуры человеком, чтобы выявить проблемы, которые могут упустить сканеры, например, риски бизнес-логики или привязку к поставщику.

3. Управление изменениями

Требуется одобрение для любого обновления зависимости в продакшене. Небольшие изменения версий могут иметь серьезные последствия. Карта аудита должна обновляться каждый раз, когда зависимость добавляется, удаляется или изменяется.

🚫 Распространённые ошибки при аудите зависимостей 🙅

Аудит подвержен человеческим ошибкам. Знание распространённых ошибок помогает избежать их.

- Пренебрежение транзитивными зависимостями:Фокусировка только на прямых зависимостях оставляет систему уязвимой к уязвимостям, скрытым глубоко в дереве библиотек.

- Только статические карты:Создание карты один раз и никогда не обновление делает её бесполезной. Карта должна быть живым документом.

- Отсутствие контекста:Знание того, что библиотека имеет уязвимость, недостаточно. Знание того, используется ли эта библиотека на критическом пути, определяет реальный риск.

- Чрезмерная зависимость от автоматизации:Инструменты мощные, но они не могут понимать бизнес-логику. Человеческий анализ необходим для архитектурных решений.

- Пренебрежение лицензированием: Безопасность — не единственный риск. Юридические риски, связанные с лицензированием, могут так же эффективно остановить продукт, как и ошибка.

✅ Лучшие практики устойчивой проверки ✅

Чтобы построить устойчивую систему, внедрите эти лучшие практики в культуру разработки.

- Минимизируйте зависимости: Каждая зависимость — это риск. При возможности предпочтите стандартные библиотеки сторонним пакетам.

- Фиксируйте версии: Всегда указывайте точные версии в файлах конфигурации, чтобы предотвратить автоматические обновления до нестабильных версий.

- Документируйте отношения: Держите диаграммы C4 в актуальном состоянии. Если зависимость изменяется, обновите карту.

- Привлекайте команды безопасности: Сделайте проверку совместным усилием разработчиков, архитекторов и специалистов по безопасности.

- Планируйте отказы: Предполагайте, что зависимости могут выйти из строя. Включите в архитектуру механизмы отключения и резервные решения.

🏁 Заключительные мысли о прозрачности архитектуры 🎯

Внешние зависимости неизбежны в инженерии программного обеспечения. Цель не в том, чтобы устранить их, а в том, чтобы понять их. Используя модель C4 для визуализации этих взаимосвязей, команды получают прозрачность скрытых затрат своей архитектуры.

Этот подход переводит управление зависимостями с реактивной задачи на проактивную стратегию. Он позволяет командам принимать обоснованные решения о том, какие инструменты использовать, как их защищать и когда выводить из эксплуатации. В мире растущей сложности чёткая карта — самый ценный актив, который может иметь команда.

Начните картографировать свои зависимости уже сегодня. Используйте уровни C4 для структурирования проверки. Убедитесь, что каждое внешнее соединение учтено, оценено и контролируется. Эта дисциплина формирует основу безопасной и поддерживаемой экосистемы программного обеспечения.