在现代软件开发环境中,没有任何应用程序是孤立存在的。每个系统都依赖于一个复杂的外部输入网络,从第三方API和开源库到云服务和遗留集成。尽管这些依赖项加速了开发进程,但也带来了安全、许可、稳定性和技术债务方面的重大风险。如果没有清晰的关系图,组织将无法察觉潜在的漏洞和合规性缺口。

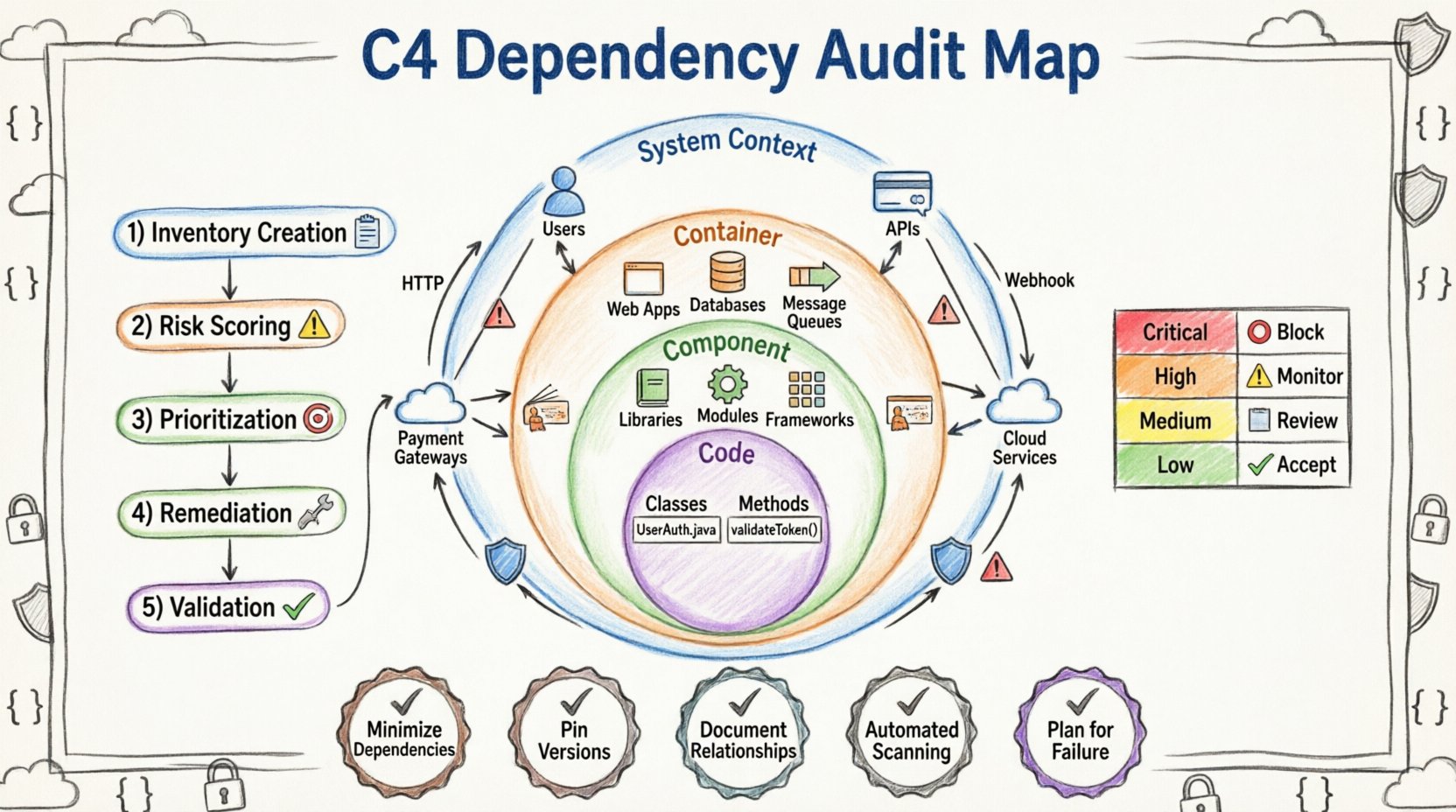

C4模型提供了一种结构化的方法来可视化软件架构。通过利用上下文(Context)、容器(Container)、组件(Component)和代码(Code)四个层级,团队可以系统地审计外部依赖。本指南详细说明了如何利用C4关系图来识别、评估并管理外部输入相关的风险。

🧩 为什么要审计外部依赖?🛡️

依赖管理通常在发现关键漏洞之前被视为次要问题。然而,主动审计能够确保系统的长期健康。审计的主要动机包括:

- 安全态势:外部库可能包含已知漏洞(CVE)。通过映射这些库,可以实现有针对性的补丁修复。

- 许可合规性:开源软件带有许可证。混合不兼容的许可证可能导致法律纠纷。

- 供应商风险:如果第三方API停止服务或更改其合同,你的系统将崩溃。审计可以揭示单点故障。

- 技术债务:不再维护的依赖项会变成负债。及早识别它们可以避免未来的重构工作。

- 性能影响:大量的外部调用可能导致内部系统瓶颈。可视化这些数据流有助于优化延迟。

🏗️ 理解C4模型的层级结构 📊

C4模型将软件架构分为四个层级。在审计依赖关系时,每一层级都会揭示不同类型的外部关系。理解这些差异对于全面审计至关重要。

- 系统上下文图: 这是最高层级。它展示了正在构建的系统以及与其交互的人和其他系统。这里的外部依赖通常是第三方服务、用户或外部基础设施。

- 容器图: 这一层将系统分解为运行时实例(例如,Web应用、移动应用、数据库)。这里的依赖通常是协议、API或数据存储。

- 组件图: 这一层深入探讨容器的内部结构。这里的依赖是库、框架或模块。

- 代码图: 这一层聚焦于特定的类和方法。这里的依赖很少是传统意义上的外部依赖,而更多是内部耦合。

为了审计外部依赖,系统上下文层和容器层最为关键。它们定义了外部风险进入系统的边界。

🌐 在上下文层级映射外部系统 🔗

系统上下文图定义了边界。在此层级进行审计,回答的问题是:“哪些外部实体正在接触这个系统?”

1. 识别外部参与者和系统

首先列出与系统交互的所有外部实体。这些可能包括:

- 面向客户的门户

- 内部企业系统

- 支付网关

- 电子邮件服务提供商

- 身份验证提供方(单点登录)

2. 分析数据流

对于图表中的每一个连接箭头,分析其传输的数据。这包括:

- 方向性:数据是发送、接收,还是两者兼有?单向流可能表示批处理或日志记录,其风险与双向事务不同。

- 数据敏感性:外部系统是否接收个人身份信息(PII)?这会影响合规性要求。

- 身份验证:外部系统如何验证连接?是使用API密钥、OAuth令牌,还是双向TLS?

3. 评估依赖关系的关键性

并非所有外部系统都同等重要。有些是关键的,而有些则是可选的。一个矩阵有助于对它们进行分类:

| 类别 | 定义 | 审计优先级 |

|---|---|---|

| 关键 | 系统若无此依赖则无法运行。 | 高 |

| 重要 | 功能退化,但核心功能仍可运行。 | 中 |

| 可选 | 提升体验,但非必需。 | 低 |

关键依赖关系需要最严格的监控和应急规划。如果关键的外部服务中断,团队必须具备已记录的备用策略。

📦 在容器级别识别库和服务 🧱

容器级别代表运行时环境。在此级别,依赖关系通常是技术接口。在此阶段进行审计需要更深入地了解基础设施。

1. 编目运行时依赖

每个容器都依赖于底层基础设施来运行。这包括:

- 操作系统镜像

- 中间件(例如:Web服务器、消息队列)

- 数据库引擎

- 容器编排平台

这些组件通常会从外部供应商接收安全补丁。审计工作包括验证正在使用的版本是否仍受支持且没有已知漏洞。

2. API与协议审计

容器通过API进行通信。这些API是依赖风险的主要目标。在审查API交互时:

- 版本控制:该API版本是否仍受支持?已停止维护的API必须进行迁移。

- 速率限制:外部提供方是否限制请求?突发的请求激增可能导致限流。

- 端点:所有端点都是必需的吗?未使用的端点会增加攻击面。

3. 基础设施即代码(IaC)

现代系统通过代码定义基础设施。这些代码本身依赖于配置仓库或模板库。审计IaC可确保系统蓝图在部署前是安全且最新的。

🔧 组件级依赖分析 🧩

虽然上下文和容器层级处理的是宏观层面,但组件层级关注的是软件逻辑本身。这正是大多数开源库所处的位置。

1. 传递依赖问题

一个组件可能依赖于库A。而库A又依赖于库B。这就是传递依赖。这些隐藏的依赖链往往是漏洞藏身之处。

- 可见性:确保构建过程生成完整的依赖树。

- 提取:识别所有库,包括直接依赖和传递依赖。

- 移除:如果某个传递依赖的库未被使用,则移除引入该库的父级依赖。

2. 许可证验证

每个组件都带有许可证。将宽松许可证(如MIT)与强 copyleft 许可证(如GPL)混合使用可能引发法律责任。审计清单应包括:

- 验证每个组件的许可证。

- 检查组件之间的冲突。

- 确保组织的法律政策允许使用每种许可证类型。

3. 供应链完整性

确保软件来自可信来源。审计包括验证组件的来源。这包括检查数字签名,并确保包注册表未被篡改。

🔄 审计工作流程:逐步指南 ⚙️

进行依赖项审计是一个过程,而不是一次性事件。以下工作流程可确保一致性和全面性。

步骤 1:创建清单

生成所有依赖项的完整列表。尽可能实现自动化。将数据导出到中央存储库。包括版本、许可证和最后更新日期等元数据。

步骤 2:风险评分

根据以下标准为每个依赖项分配风险评分:

- 漏洞状态:是否存在已知的CVE?

- 维护状态:该项目是否正在积极维护?

- 采用率:有多少其他组织在使用它?高采用率通常意味着更好的安全性。

- 复杂性:该依赖项是否给代码库带来了显著的复杂性?

步骤 3:优先级排序

并非所有风险都能立即修复。应根据风险评分和组件的关键性进行优先级排序。首先将资源集中在具有高风险依赖项的关键系统上。

步骤 4:修复

执行修复操作。这可能涉及升级版本、替换库,或重构代码以完全移除依赖项。记录所做的每一项更改。

步骤 5:验证

修复后,验证系统是否仍能正常运行。运行自动化测试,以确保依赖项更改未引入回归问题。

🛠️ 风险评估矩阵 📉

为便于决策,使用标准化矩阵对依赖项问题的严重程度进行分类。这有助于利益相关者理解紧急程度。

| 风险等级 | 标准 | 所需采取的行动 |

|---|---|---|

| 严重 | 活跃的利用、关键数据泄露或系统崩溃。 | 需要立即打补丁或替换。 |

| 高 | 已知漏洞、不支持的版本或许可证冲突。 | 在下一个冲刺或发布周期内修复。 |

| 中 | 已弃用的功能,轻微的安全警告。 | 监控并安排未来更新。 |

| 低 | 轻微的文档问题,外观性错误。 | 在常规维护期间处理。 |

🔄 维护与持续监控 🔄

审计不是终点,而是一个检查点。依赖项在不断演变,新的漏洞每天都会被发现。持续监控确保系统长期保持安全。

1. 自动化扫描

将扫描工具集成到构建流水线中。每次提交代码时,系统都应将依赖关系树与漏洞数据库进行比对。这可以防止引入新的风险。

2. 定期审查

即使有自动化,也应安排每季度对依赖关系图进行审查。这使得人工能够分析架构,发现扫描工具可能遗漏的问题,例如业务逻辑风险或供应商锁定。

3. 变更管理

生产环境中任何依赖项的更新都需经过审批。小版本升级也可能带来重大影响。每当添加、移除或修改依赖项时,审计图都应随之更新。

🚫 依赖审计中的常见陷阱 🙅

审计容易受到人为错误的影响。了解常见错误有助于避免它们。

- 忽略传递依赖: 只关注直接依赖会使系统暴露在库树深处隐藏的漏洞之下。

- 仅使用静态地图: 只创建一次地图且从不更新,会使地图变得毫无用处。地图必须是动态更新的文档。

- 缺乏上下文: 知道某个库存在漏洞并不足够。要知道该库是否实际上在关键路径上使用,才能确定真实风险。

- 过度依赖自动化: 工具功能强大,但无法理解业务逻辑。人工审查对于架构决策至关重要。

- 忽略许可证: 安全不是唯一的风险。许可方面的法律风险可能像漏洞一样有效地让产品停摆。

✅ 可持续审计的最佳实践 ✅

为了构建一个有韧性的系统,应将这些最佳实践融入开发文化中。

- 最小化依赖: 每一个依赖都是一种风险。在可能的情况下,优先使用标准库而非第三方包。

- 锁定版本: 始终在配置文件中指定确切的版本,以防止自动更新到不稳定的版本。

- 记录关系: 保持C4图的更新。如果依赖项发生变化,及时更新地图。

- 参与安全团队: 将审计作为开发人员、架构师和安全专家之间的协作任务。

- 为失败做好计划: 假设依赖项会失败。在架构中构建熔断器和备用机制。

🏁 关于架构可见性的最后思考 🎯

在软件工程中,外部依赖是不可避免的。目标不是消除它们,而是理解它们。通过使用C4模型来可视化这些关系,团队能够洞察架构中隐藏的成本。

这种方法将依赖管理从被动任务转变为积极策略。它使团队能够就使用哪些工具、如何保护它们以及何时淘汰它们做出明智决策。在日益复杂的环境中,一张清晰的地图是团队所能拥有的最有价值的资产。

从今天开始绘制你的依赖关系图。使用C4的层级结构来组织你的审计。确保每一个外部连接都得到记录、评估和监控。这种纪律性构成了安全且可维护的软件生态系统的基石。