Dans le paysage actuel du développement logiciel, aucune application n’existe en isolation. Chaque système dépend d’un réseau complexe d’entrées externes, allant des API tierces et des bibliothèques open source aux services cloud et aux intégrations héritées. Bien que ces dépendances accélèrent le développement, elles introduisent des risques importants en matière de sécurité, de conformité des licences, de stabilité et de dette technique. Sans une cartographie claire de ces relations, les organisations agissent à l’aveugle face à des vulnérabilités potentielles et des lacunes en matière de conformité.

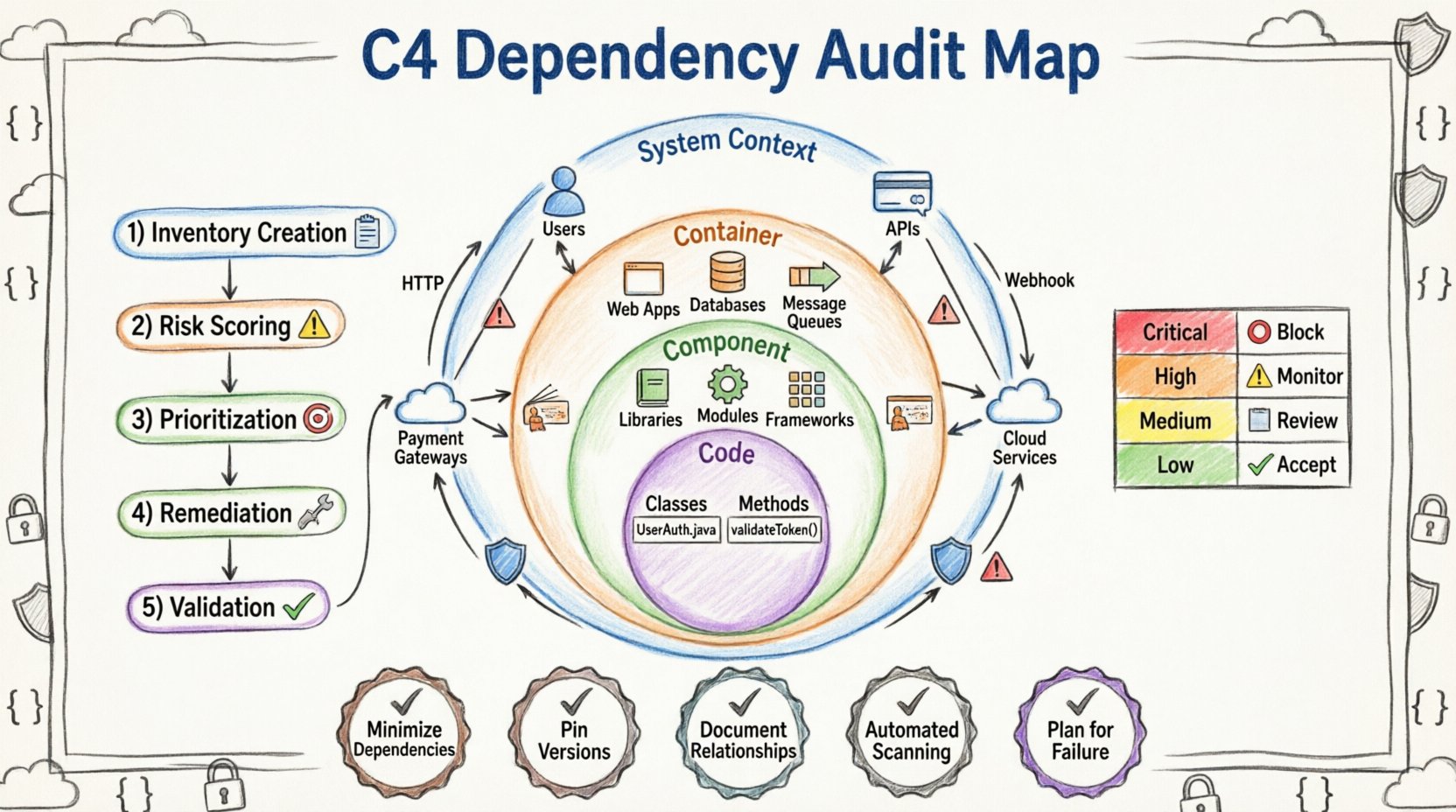

Le modèle C4 propose une approche structurée pour visualiser l’architecture logicielle. En exploitant les niveaux Contexte, Conteneur, Composant et Code, les équipes peuvent auditer de manière systématique les dépendances externes. Ce guide détaille comment utiliser les cartes de relations C4 pour identifier, évaluer et gérer les risques liés aux entrées externes.

🧩 Pourquoi auditer les dépendances externes ? 🛡️

La gestion des dépendances est souvent considérée comme une préoccupation secondaire jusqu’à ce qu’une vulnérabilité critique soit découverte. Toutefois, une vérification proactive garantit la santé à long terme du système. Les principales motivations pour effectuer une audit incluent :

- Posture de sécurité :Les bibliothèques externes peuvent contenir des vulnérabilités connues (CVE). Les cartographier permet un correctif ciblé.

- Conformité des licences :Le logiciel open source est soumis à des licences. Mélanger des licences incompatibles peut entraîner des litiges juridiques.

- Risque fournisseur :Si une API tierce est fermée ou modifie son contrat, votre système tombe en panne. L’audit révèle les points de défaillance uniques.

- Dette technique :Les dépendances qui ne sont plus maintenues deviennent des fardeaux. Les identifier tôt évite des refacturations futures.

- Impact sur les performances :Les appels externes lourds peuvent créer des goulets d’étranglement au sein des systèmes internes. Visualiser ces flux permet d’optimiser la latence.

🏗️ Comprendre la hiérarchie du modèle C4 📊

Le modèle C4 organise l’architecture logicielle en quatre niveaux hiérarchiques. Lors de l’audit des dépendances, chaque niveau révèle des types différents de relations externes. Comprendre ces distinctions est essentiel pour un audit complet.

- Diagramme de contexte du système : C’est le niveau le plus élevé. Il montre le système en cours de construction ainsi que les personnes et les autres systèmes avec lesquels il interagit. Les dépendances externes ici sont généralement des services tiers, des utilisateurs ou des infrastructures externes.

- Diagramme de conteneur : Ce niveau décompose le système en instances d’exécution (par exemple, applications web, applications mobiles, bases de données). Les dépendances ici sont souvent des protocoles, des API ou des magasins de données.

- Diagramme de composant : Il explore la structure interne d’un conteneur. Les dépendances ici sont des bibliothèques, des frameworks ou des modules.

- Diagramme de code : Il se concentre sur des classes et des méthodes spécifiques. Les dépendances ici sont rarement externes au sens traditionnel, mais plutôt des couplages internes.

Dans le cadre de l’audit des dépendances externes, les niveaux Contexte du système et Conteneur sont les plus critiques. Ils définissent les frontières où le risque externe pénètre dans le système.

🌐 Cartographier les systèmes externes au niveau de contexte 🔗

Le diagramme de contexte du système définit la périphérie. L’audit à ce niveau répond à la question : « Qui ou quoi se trouve à l’extérieur de cette frontière et interagit avec ce système ? »

1. Identifier les acteurs et systèmes externes

Commencez par établir la liste de toutes les entités externes interagissant avec le système. Celles-ci peuvent inclure :

- Portails orientés vers le client

- Systèmes internes d’entreprise

- Passerelles de paiement

- Fournisseurs de services de messagerie

- Fournisseurs d’authentification (SSO)

2. Analyse des flux de données

Pour chaque flèche de connexion dans le diagramme, analysez les données qui s’y déplacent. Cela implique :

- Directionnalité :Les données sont-elles envoyées, reçues ou les deux ? Les flux unidirectionnels pourraient indiquer un traitement par lots ou une journalisation, ce qui comporte des risques différents des transactions bidirectionnelles.

- Sensibilité des données :Le système externe reçoit-il des informations personnelles identifiables (PII) ? Cela a un impact sur les exigences de conformité.

- Authentification :Comment le système externe vérifie-t-il la connexion ? Clés API, jetons OAuth ou TLS mutuel ?

3. Évaluation de la criticité des dépendances

Tous les systèmes externes ne sont pas équivalents. Certains sont critiques, tandis que d’autres sont optionnels. Un tableau aide à les catégoriser :

| Catégorie | Définition | Priorité d’audit |

|---|---|---|

| Critique | Le système ne peut pas fonctionner sans cette dépendance. | Élevée |

| Important | Les fonctionnalités se dégradent mais les fonctions essentielles restent opérationnelles. | Moyenne |

| Optionnel | Améliore l’expérience mais n’est pas obligatoire. | Faible |

Les dépendances critiques exigent une surveillance la plus rigoureuse et une planification de contingence. Si un service externe critique tombe en panne, l’équipe doit disposer d’une stratégie de secours documentée.

📦 Identification des bibliothèques et des services au niveau du conteneur 🧱

Le niveau conteneur représente l’environnement d’exécution. Ici, les dépendances sont souvent des interfaces techniques. L’audit à ce stade nécessite une analyse plus approfondie de l’infrastructure.

1. Catalogage des dépendances d’exécution

Chaque conteneur dépend d’une infrastructure sous-jacente pour fonctionner. Cela inclut :

- Images du système d’exploitation

- Middleware (par exemple, serveurs web, files de messages)

- Moteurs de base de données

- Plateformes d’orchestration de conteneurs

Ces composants reçoivent souvent des correctifs de sécurité provenant de fournisseurs externes. L’audit consiste à vérifier que les versions utilisées sont prises en charge et libres de vulnérabilités connues.

2. Audits des API et des protocoles

Les conteneurs communiquent via des API. Ce sont des cibles privilégiées pour les risques liés aux dépendances. Lors de la revue des interactions API :

- Gestion des versions :La version de l’API est-elle toujours prise en charge ? Les API obsolètes doivent être migrées.

- Limitation de débit :Le fournisseur externe limite-t-il les requêtes ? Des pics soudains pourraient entraîner une limitation du débit.

- Points de terminaison :Tous les points de terminaison sont-ils nécessaires ? Les points de terminaison inutilisés augmentent la surface d’attaque.

3. Infrastructure comme code (IaC)

Les systèmes modernes définissent l’infrastructure dans du code. Ce code contient lui-même des dépendances vers des référentiels de configuration ou des bibliothèques de modèles. L’audit de l’IaC garantit que le plan directeur du système est sécurisé et à jour avant le déploiement.

🔧 Analyse des dépendances au niveau des composants 🧩

Alors que les niveaux Contexte et Conteneur traitent des macro-éléments, le niveau Composant traite de la logique logicielle elle-même. C’est là que se trouvent la majorité des bibliothèques open source.

1. Le problème des dépendances transitives

Un composant peut dépendre de la bibliothèque A. La bibliothèque A dépend de la bibliothèque B. Il s’agit d’une dépendance transitive. Ces chaînes cachées sont souvent là où se trouvent les vulnérabilités.

- Visibilité :Assurez-vous que le processus de construction génère un arbre de dépendances complet.

- Extraction :Identifiez toutes les bibliothèques, directes et transitives.

- Suppression :Si une bibliothèque transitive est inutilisée, supprimez la dépendance parente qui la fait entrer dans le projet.

2. Vérification des licences

Chaque composant porte une licence. Mélanger des licences permissives (comme MIT) avec des licences copyleft (comme GPL) peut entraîner des responsabilités juridiques. Une liste de vérification d’audit doit inclure :

- Vérifiez la licence de chaque composant.

- Vérifiez les conflits entre les composants.

- Assurez-vous que la politique légale de l’organisation autorise l’utilisation de chaque type de licence.

3. Intégrité de la chaîne d’approvisionnement

Assurez-vous que le logiciel provient d’une source fiable. L’audit consiste à vérifier l’origine des composants. Cela inclut la vérification des signatures numériques et l’assurance que le registre des paquets n’a pas été compromis.

🔄 Le flux de travail d’audit : étape par étape ⚙️

Effectuer un audit des dépendances est un processus, et non un événement ponctuel. Le flux de travail suivant garantit la cohérence et la rigueur.

Étape 1 : Création de l’inventaire

Générez une liste complète de toutes les dépendances. Ce processus devrait être automatisé lorsque cela est possible. Exportez les données vers un référentiel central. Incluez des métadonnées telles que la version, la licence et la date de dernière mise à jour.

Étape 2 : Notation des risques

Attribuez une note de risque à chaque dépendance en fonction de :

- Statut des vulnérabilités :Y a-t-il des CVE connus ?

- Statut de maintenance :Le projet est-il activement maintenu ?

- Taux d’adoption :Combien d’autres organisations l’utilisent ? Un fort taux d’adoption implique souvent une meilleure sécurité.

- Complexité :La dépendance introduit-elle une complexité significative dans le code ?

Étape 3 : Priorisation

Tous les risques ne peuvent pas être corrigés immédiatement. Priorisez en fonction du score de risque et de la criticité du composant. Concentrez vos ressources sur les systèmes critiques présentant des dépendances à haut risque en premier lieu.

Étape 4 : Correction

Appliquez les corrections. Cela peut impliquer la mise à jour des versions, le remplacement des bibliothèques ou la refonte du code pour supprimer complètement la dépendance. Documentez chaque modification apportée.

Étape 5 : Validation

Après correction, vérifiez que le système fonctionne toujours correctement. Exécutez des tests automatisés pour vous assurer qu’aucune régression n’a été introduite par les modifications des dépendances.

🛠️ Matrice d’évaluation des risques 📉

Pour faciliter la prise de décision, utilisez une matrice standardisée pour catégoriser la gravité des problèmes liés aux dépendances. Cela aide les parties prenantes à comprendre l’urgence.

| Niveau de risque | Critères | Action requise |

|---|---|---|

| Critique | Exploitation active, exposition de données critiques ou plantage du système. | Panneau ou remplacement immédiat requis. |

| Élevé | Vulnérabilité connue, version non prise en charge ou conflit de licence. | Correction dans le prochain sprint ou cycle de publication. |

| Moyen | Fonctionnalités obsolètes, avertissements de sécurité mineurs. | Surveiller et planifier une mise à jour ultérieure. |

| Faible | Problèmes mineurs de documentation, bogues esthétiques. | Traiter lors de la maintenance régulière. |

🔄 Maintenance et surveillance continue 🔄

Une vérification n’est pas une destination ; c’est un point de contrôle. Les dépendances évoluent. De nouvelles vulnérabilités sont découvertes quotidiennement. La surveillance continue garantit que le système reste sécurisé dans le temps.

1. Analyse automatisée

Intégrez des outils d’analyse dans le pipeline de construction. À chaque fois que du code est validé, le système doit vérifier l’arbre des dépendances par rapport à une base de données de vulnérabilités. Cela empêche la introduction de nouveaux risques.

2. Revues planifiées

Même avec l’automatisation, planifiez des revues trimestrielles de la carte des dépendances. Cela permet une analyse humaine de l’architecture pour détecter des problèmes que les outils pourraient manquer, tels que des risques liés à la logique métier ou le verrouillage fournisseur.

3. Gestion des modifications

Exigez une approbation pour toute mise à jour de dépendance en production. De petits changements de version peuvent avoir de grandes conséquences. La carte d’audit doit être mise à jour chaque fois qu’une dépendance est ajoutée, supprimée ou modifiée.

🚫 Pièges courants dans les audits de dépendances 🙅

Les audits sont sujets aux erreurs humaines. Être conscient des erreurs courantes aide à les éviter.

- Ignorer les dépendances transitives :Se concentrer uniquement sur les dépendances directes laisse le système exposé aux vulnérabilités cachées profondément dans l’arbre des bibliothèques.

- Cartes statiques uniquement :Créer une carte une fois et ne jamais la mettre à jour la rend inutile. La carte doit être un document vivant.

- Manque de contexte :Savoir qu’une bibliothèque présente une vulnérabilité n’est pas suffisant. Savoir si cette bibliothèque est réellement utilisée dans un chemin critique détermine le vrai risque.

- Trop de dépendance à l’automatisation :Les outils sont puissants, mais ils ne peuvent pas comprendre la logique métier. Une revue humaine est essentielle pour les décisions architecturales.

- Ignorer les licences : La sécurité n’est pas le seul risque. Les risques juridiques liés aux licences peuvent faire cesser le fonctionnement d’un produit tout aussi efficacement qu’un bogue.

✅ Meilleures pratiques pour une vérification durable ✅

Pour construire un système résilient, intégrez ces meilleures pratiques dans la culture du développement.

- Minimiser les dépendances : Chaque dépendance est un risque. Privilégiez les bibliothèques standard plutôt que les paquets tiers lorsque cela est possible.

- Verrouiller les versions : Spécifiez toujours des versions exactes dans les fichiers de configuration pour éviter les mises à jour automatiques vers des versions instables.

- Documenter les relations : Maintenez les diagrammes C4 à jour. Si une dépendance change, mettez à jour la carte.

- Impliquer les équipes sécurité : Faites de la vérification un effort collaboratif entre développeurs, architectes et spécialistes de la sécurité.

- Prévoir les échecs : Supposons que les dépendances échoueront. Intégrez des interrupteurs de circuit et des mécanismes de secours dans l’architecture.

🏁 Réflexions finales sur la visibilité de l’architecture 🎯

Les dépendances externes sont inévitables en génie logiciel. L’objectif n’est pas de les éliminer, mais de les comprendre. En utilisant le modèle C4 pour visualiser ces relations, les équipes acquièrent une visibilité sur les coûts cachés de leur architecture.

Cette approche transforme la gestion des dépendances d’une tâche réactive en une stratégie proactive. Elle permet aux équipes de prendre des décisions éclairées sur les outils à utiliser, la manière de les sécuriser et le moment de les retirer. Dans un monde de complexité croissante, une carte claire est l’actif le plus précieux qu’une équipe puisse posséder.

Commencez à cartographier vos dépendances dès aujourd’hui. Utilisez les niveaux C4 pour structurer votre vérification. Assurez-vous que chaque connexion externe est prise en compte, évaluée et surveillée. Cette discipline forme la base d’un écosystème logiciel sécurisé et maintenable.