आधुनिक सॉफ्टवेयर विकास के परिदृश्य में, कोई भी एप्लिकेशन अकेले नहीं रहता है। प्रत्येक प्रणाली बाहरी इनपुट के जटिल जाल पर निर्भर करती है, जिसमें तीसरे पक्ष के API और ओपन-सोर्स लाइब्रेरी से लेकर क्लाउड सेवाओं और पुराने इंटीग्रेशन तक शामिल हैं। ये निर्भरताएं विकास को तेज करती हैं, लेकिन सुरक्षा, लाइसेंसिंग, स्थिरता और तकनीकी देनदारी के मामले में महत्वपूर्ण जोखिम पैदा करती हैं। इन संबंधों के स्पष्ट नक्शे के बिना, संगठन भविष्य के खतरों और संगति के अंतराल के बारे में अंधे हैं।

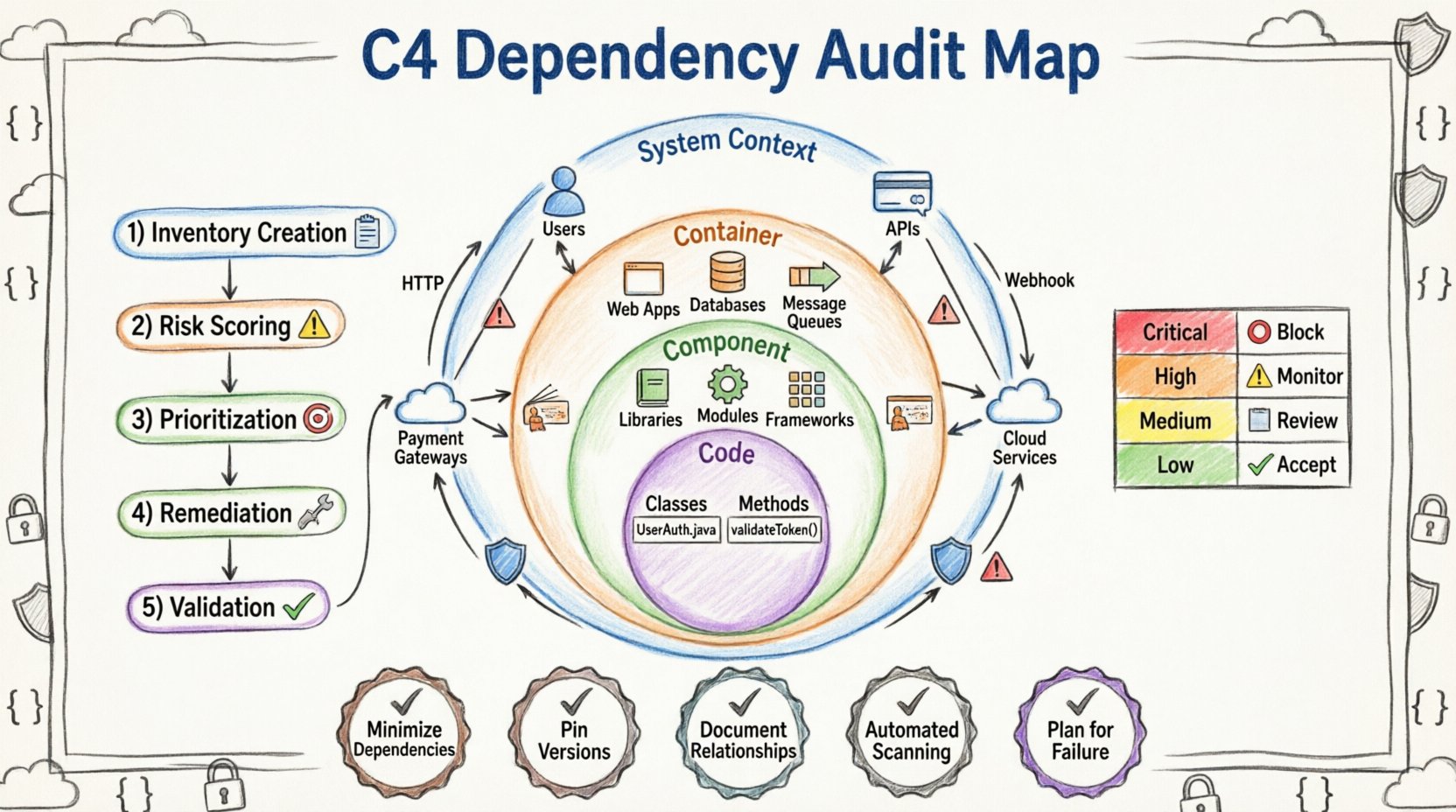

C4 मॉडल सॉफ्टवेयर आर्किटेक्चर को दृश्याकृत करने के लिए एक संरचित दृष्टिकोण प्रदान करता है। संदर्भ, कंटेनर, घटक और कोड स्तरों का उपयोग करके टीमें बाहरी निर्भरताओं का व्यवस्थित रूप से आकलन कर सकती हैं। यह मार्गदर्शिका बाहरी इनपुट से जुड़े जोखिमों की पहचान, मूल्यांकन और प्रबंधन के लिए C4 संबंध नक्शों के उपयोग कैसे करें, इसका विवरण देती है।

🧩 बाहरी निर्भरताओं का आकलन क्यों करें? 🛡️

निर्भरता प्रबंधन को आमतौर पर एक महत्वपूर्ण चिंता के रूप में नहीं लिया जाता है, जब तक कि एक महत्वपूर्ण लापता नहीं खोजी जाती है। हालांकि, सक्रिय आकलन लंबे समय तक प्रणाली के स्वास्थ्य को सुनिश्चित करता है। आकलन के प्राथमिक कारणों में शामिल हैं:

- सुरक्षा स्थिति:बाहरी लाइब्रेरी में ज्ञात लापताओं (CVEs) हो सकते हैं। उनके नक्शा बनाने से लक्षित पैचिंग संभव होती है।

- लाइसेंसिंग संगति:ओपन-सोर्स सॉफ्टवेयर के लाइसेंस होते हैं। असंगत लाइसेंसों को मिलाने से कानूनी विवाद हो सकते हैं।

- वेंडर जोखिम:यदि तीसरे पक्ष का API बंद हो जाता है या उसका संविदा बदल जाता है, तो आपकी प्रणाली बिगड़ जाती है। आकलन से एकल विफलता के बिंदु सामने आते हैं।

- तकनीकी देनदारी:वे निर्भरताएं जो अब रखरखाव नहीं की जा रही हैं, लाभहीन हो जाती हैं। उन्हें जल्दी पहचानने से भविष्य में रीफैक्टरिंग से बचा जा सकता है।

- प्रदर्शन प्रभाव:भारी बाहरी कॉल्स आंतरिक प्रणालियों को बैंडविड्थ में बाधा डाल सकती हैं। इन फ्लो को दृश्याकृत करने से लेटेंसी को अनुकूलित करने में मदद मिलती है।

🏗️ C4 मॉडल हायरार्की को समझना 📊

C4 मॉडल सॉफ्टवेयर आर्किटेक्चर को चार स्तरों में व्यवस्थित करता है। निर्भरताओं के आकलन के दौरान, प्रत्येक स्तर बाहरी संबंधों के अलग-अलग प्रकार को उजागर करता है। इन अंतरों को समझना एक व्यापक आकलन के लिए निर्णायक है।

- प्रणाली संदर्भ नक्शा: यह सबसे ऊपरी स्तर है। यह बनाई जा रही प्रणाली और उसके साथ बातचीत करने वाले लोग और अन्य प्रणालियां दिखाता है। यहां बाहरी निर्भरताएं आमतौर पर तीसरे पक्ष की सेवाएं, उपयोगकर्ता या बाहरी बुनियादी ढांचा होती हैं।

- कंटेनर नक्शा: यह स्तर प्रणाली को रनटाइम इंस्टेंसेज में बांटता है (जैसे वेब एप्लिकेशन, मोबाइल एप्लिकेशन, डेटाबेस)। यहां निर्भरताएं आमतौर पर प्रोटोकॉल, API या डेटा स्टोर होती हैं।

- घटक नक्शा: यह कंटेनर की आंतरिक संरचना में गहराई से जाता है। यहां निर्भरताएं लाइब्रेरी, फ्रेमवर्क या मॉड्यूल होती हैं।

- कोड नक्शा: यह विशिष्ट क्लासेज और विधियों पर केंद्रित होता है। यहां निर्भरताएं पारंपरिक अर्थों में बाहरी नहीं होती हैं, बल्कि आंतरिक कपलिंग होती है।

बाहरी निर्भरताओं के आकलन के उद्देश्य से, प्रणाली संदर्भ और कंटेनर स्तर सबसे महत्वपूर्ण हैं। ये स्तर उन सीमाओं को परिभाषित करते हैं जहां बाहरी जोखिम प्रणाली में प्रवेश करता है।

🌐 संदर्भ स्तर पर बाहरी प्रणालियों का नक्शा बनाना 🔗

प्रणाली संदर्भ नक्शा सीमा को परिभाषित करता है। इस स्तर पर आकलन करने से यह प्रश्न उत्तर मिलता है: ‘यह सीमा के बाहर कौन या क्या है जो इस प्रणाली को छूता है?’

1. बाहरी एक्टर्स और प्रणालियों की पहचान करना

प्रणाली के साथ बातचीत करने वाले सभी बाहरी एकाधिकारों की सूची बनाने से शुरुआत करें। इनमें शामिल हो सकते हैं:

- ग्राहक-मुखी पोर्टल

- आंतरिक उद्यम प्रणालियाँ

- भुगतान गेटवे

- ईमेल सेवा प्रदाता

- प्रमाणीकरण प्रदाता (SSO)

2. डेटा प्रवाह का विश्लेषण

आरेख में प्रत्येक संयोजन तीर के लिए, इसके माध्यम से यात्रा कर रहे डेटा का विश्लेषण करें। इसमें शामिल है:

- दिशात्मकता:क्या डेटा भेजा जाता है, प्राप्त किया जाता है, या दोनों? एकदिशीय प्रवाह बैच प्रोसेसिंग या लॉगिंग को इंगित कर सकते हैं, जो द्विदिशीय लेनदेन की तुलना में अलग जोखिम लेते हैं।

- डेटा संवेदनशीलता:क्या बाहरी प्रणाली व्यक्तिगत रूप से पहचान योग्य जानकारी (PII) प्राप्त करती है? इसका संगठन के अनुपालन आवश्यकताओं पर प्रभाव पड़ता है।

- प्रमाणीकरण:बाहरी प्रणाली संबंध की पुष्टि कैसे करती है? API की, OAuth टोकन, या द्विदिशीय TLS?

3. निर्भरता महत्व का आकलन

सभी बाहरी प्रणालियाँ समान नहीं हैं। कुछ महत्वपूर्ण हैं, जबकि अन्य वैकल्पिक हैं। एक मैट्रिक्स उन्हें वर्गीकृत करने में मदद करता है:

| श्रेणी | परिभाषा | ऑडिट प्राथमिकता |

|---|---|---|

| महत्वपूर्ण | इस निर्भरता के बिना प्रणाली कार्य नहीं कर सकती है। | उच्च |

| महत्वपूर्ण | सुविधाएँ कमजोर होती हैं लेकिन मूल कार्य बने रहते हैं। | मध्यम |

| वैकल्पिक | अनुभव को बढ़ाता है लेकिन आवश्यक नहीं है। | निम्न |

महत्वपूर्ण निर्भरताओं को सबसे कठोर निगरानी और आपातकालीन योजना की आवश्यकता होती है। यदि एक महत्वपूर्ण बाहरी सेवा बंद हो जाती है, तो टीम के एक दस्तावेजीकृत आरक्षित रणनीति होनी चाहिए।

📦 कंटेनर स्तर पर लाइब्रेरी और सेवाओं की पहचान करना 🧱

कंटेनर स्तर रनटाइम वातावरण का प्रतिनिधित्व करता है। यहाँ, निर्भरताएँ अक्सर तकनीकी इंटरफेस होती हैं। इस चरण पर ऑडिट करने के लिए बुनियादी ढांचे में गहराई से जाना आवश्यक होता है।

1. रनटाइम निर्भरताओं का पंजीकरण

प्रत्येक कंटेनर चलने के लिए नीचे की बुनियादी ढांचे पर निर्भर करता है। इसमें शामिल है:

- ऑपरेटिंग सिस्टम इमेजेस

- मिडलवेयर (उदाहरण के लिए, वेब सर्वर, संदेश भंडारण)

- डेटाबेस इंजन

- कंटेनर ऑर्केस्ट्रेशन प्लेटफॉर्म

इन घटकों को बाहरी विक्रेताओं से सुरक्षा पैच मिलते हैं। ऑडिट करने में यह सत्यापित करना शामिल है कि उपयोग की जा रही संस्करणों का समर्थन किया जा रहा है और ज्ञात खतरों से मुक्त हैं।

2. API और प्रोटोकॉल ऑडिट

कंटेनर APIs के माध्यम से संचार करते हैं। ये निर्भरता जोखिम के प्रमुख लक्ष्य हैं। API इंटरैक्शन की समीक्षा करते समय:

- संस्करण निर्धारण: क्या API संस्करण अभी भी समर्थित है? अंतिम जीवन वाले API को स्थानांतरित करना आवश्यक है।

- दर सीमा: क्या बाहरी प्रदाता अनुरोधों को सीमित करता है? अचानक बढ़ोतरी के कारण धीमा हो सकता है।

- एंडपॉइंट्स: क्या सभी एंडपॉइंट आवश्यक हैं? अनियोजित एंडपॉइंट्स हमले के अवसर को बढ़ाते हैं।

3. कोड के रूप में बुनियादी ढांचा (IaC)

आधुनिक प्रणालियाँ बुनियादी ढांचे को कोड में परिभाषित करती हैं। इस कोड में विन्यास भंडार या टेम्पलेट लाइब्रेरी पर निर्भरताएं होती हैं। IaC का ऑडिट सुनिश्चित करता है कि प्रणाली के लिए नक्शा सुरक्षित और अद्यतन है जब तक डेप्लॉयमेंट नहीं होता।

🔧 घटक स्तर का निर्भरता विश्लेषण 🧩

जबकि संदर्भ और कंटेनर स्तर मैक्रो के साथ निपटते हैं, घटक स्तर सॉफ्टवेयर तर्क के साथ सीधे निपटता है। यहीं अधिकांश ओपन सोर्स लाइब्रेरी रहती हैं।

1. ट्रांजिटिव निर्भरता समस्या

एक घटक लाइब्रेरी A पर निर्भर हो सकता है। लाइब्रेरी A लाइब्रेरी B पर निर्भर है। यह एक ट्रांजिटिव निर्भरता है। इन छिपी हुई श्रृंखलाओं में अक्सर खतरे छिपे रहते हैं।

- दृश्यता: सुनिश्चित करें कि बिल्ड प्रक्रिया एक पूर्ण निर्भरता वृक्ष उत्पन्न करे।

- निकास: सभी लाइब्रेरी को पहचानें, निर्दिष्ट और ट्रांजिटिव।

- हटाना: यदि एक ट्रांजिटिव लाइब्रेरी अनिर्वाह है, तो मूल निर्भरता को हटाएं जो इसे खींचती है।

2. लाइसेंस सत्यापन

प्रत्येक घटक के साथ एक लाइसेंस होता है। अनुमति वाले लाइसेंस (जैसे MIT) को कॉपीलाइट लाइसेंस (जैसे GPL) के साथ मिलाने से कानूनी जिम्मेदारियां उत्पन्न हो सकती हैं। ऑडिट चेकलिस्ट में शामिल होना चाहिए:

- प्रत्येक घटक के लाइसेंस की पुष्टि करें।

- घटकों के बीच संघर्षों की जांच करें।

- सुनिश्चित करें कि संगठन की कानूनी नीति प्रत्येक लाइसेंस प्रकार के उपयोग की अनुमति देती है।

3. आपूर्ति श्रृंखला अखंडता

सुनिश्चित करें कि सॉफ्टवेयर एक विश्वसनीय स्रोत से आया है। ऑडिट करने में घटकों के मूल की पुष्टि करना शामिल है। इसमें डिजिटल हस्ताक्षरों की जांच करना और यह सुनिश्चित करना शामिल है कि पैकेज रजिस्ट्री को नुकसान नहीं पहुंचा है।

🔄 ऑडिट वर्कफ्लो: चरण दर चरण ⚙️

निर्भरता ऑडिट करना एक प्रक्रिया है, एकमात्र घटना नहीं। निम्नलिखित वर्कफ्लो सुसंगतता और विस्तृतता सुनिश्चित करता है।

चरण 1: सूची निर्माण

सभी निर्भरताओं की एक पूर्ण सूची बनाएं। जहां संभव हो, इसे स्वचालित प्रक्रिया बनाएं। डेटा को एक केंद्रीय भंडार में निर्यात करें। संस्करण, लाइसेंस और अंतिम अपडेट तिथि जैसे मेटाडेटा शामिल करें।

चरण 2: जोखिम अंकन

प्रत्येक निर्भरता के लिए जोखिम अंकन निम्नलिखित आधार पर निर्धारित करें:

- कमजोरी की स्थिति:क्या ज्ञात CVEs हैं?

- रखरखाव की स्थिति:क्या परियोजना सक्रिय रूप से रखरखाव की जा रही है?

- अपनाने की दर:कितने अन्य संगठन इसका उपयोग करते हैं? उच्च अपनाने की दर अक्सर बेहतर सुरक्षा को इंगित करती है।

- जटिलता:क्या निर्भरता कोडबेस में महत्वपूर्ण जटिलता लाती है?

चरण 3: प्राथमिकता निर्धारण

सभी जोखिमों को तुरंत ठीक नहीं किया जा सकता है। जोखिम अंकन और घटक की महत्वपूर्णता के आधार पर प्राथमिकता निर्धारित करें। सबसे पहले उच्च जोखिम वाली निर्भरताओं वाले महत्वपूर्ण प्रणालियों पर संसाधनों का ध्यान केंद्रित करें।

चरण 4: उपचार

सुधार कार्यान्वयन करें। इसमें संस्करण अपग्रेड करना, लाइब्रेरी को बदलना या कोड को पुनर्गठित करना शामिल हो सकता है ताकि निर्भरता पूरी तरह से हटा दी जाए। प्रत्येक परिवर्तन का दस्तावेजीकरण करें।

चरण 5: प्रमाणीकरण

उपचार के बाद, यह सुनिश्चित करें कि प्रणाली अभी भी सही तरीके से काम कर रही है। स्वचालित परीक्षण चलाएं ताकि निर्भरता परिवर्तनों के कारण कोई प्रतिगमन न हो।

🛠️ जोखिम मूल्यांकन मैट्रिक्स 📉

निर्णय लेने में सहायता करने के लिए, निर्भरता समस्याओं की गंभीरता को वर्गीकृत करने के लिए एक मानकीकृत मैट्रिक्स का उपयोग करें। इससे स्टेकहोल्डर्स को तत्कालता को समझने में मदद मिलती है।

| जोखिम स्तर | मापदंड | आवश्यक कार्रवाई |

|---|---|---|

| महत्वपूर्ण | सक्रिय लाभान्वयन, महत्वपूर्ण डेटा उजागर, या सिस्टम क्रैश। | तुरंत पैच या प्रतिस्थापन आवश्यक है। |

| उच्च | ज्ञात दुर्लभता, समर्थित नहीं संस्करण, या लाइसेंस संघर्ष। | अगले स्प्रिंट या रिलीज चक्र के भीतर ठीक करें। |

| मध्यम | अप्रचलित विशेषताएं, नाम्य सुरक्षा सूचनाएं। | निगरानी करें और भविष्य के अपडेट के लिए योजना बनाएं। |

| निम्न | नाम्य दस्तावेज़ीकरण समस्याएं, सौंदर्य बग। | नियमित रखरखाव के दौरान निपटें। |

🔄 रखरखाव और निरंतर निगरानी 🔄

एक ऑडिट एक गंतव्य नहीं है; यह एक बिंदु है। निर्भरताएं विकसित होती हैं। नई दुर्लभताएं दैनिक रूप से खोजी जाती हैं। निरंतर निगरानी सुनिश्चित करती है कि प्रणाली समय के साथ सुरक्षित रहे।

1. स्वचालित स्कैनिंग

स्कैनिंग उपकरणों को बिल्ड पाइपलाइन में एकीकृत करें। प्रत्येक बार कोड को कमिट करने पर, प्रणाली को निर्भरता वृक्ष को एक दुर्लभता डेटाबेस के खिलाफ जांचना चाहिए। इससे नए जोखिमों के आने से रोका जा सकता है।

2. योजित समीक्षाएं

स्वचालन के साथ भी, निर्भरता मानचित्र की तिमाही समीक्षा की योजना बनाएं। इससे वास्तविक व्यवसाय तर्क के जोखिम या विक्रेता बंधन जैसी समस्याओं को छोड़े बिना मानव विश्लेषण करने की अनुमति मिलती है।

3. परिवर्तन प्रबंधन

उत्पादन में किसी भी निर्भरता अपडेट के लिए अनुमोदन की आवश्यकता है। छोटे संस्करण बढ़ोतरी के बड़े प्रभाव हो सकते हैं। जब भी कोई निर्भरता जोड़ी, हटाई या संशोधित की जाती है, ऑडिट मानचित्र को अपडेट किया जाना चाहिए।

🚫 निर्भरता ऑडिट में सामान्य गलतियां 🙅

ऑडिट में मानव त्रुटि का खतरा होता है। सामान्य गलतियों के बारे में जागरूक होने से उन्हें बचने में मदद मिलती है।

- प्रत्यक्ष निर्भरताओं को नजरअंदाज करना:केवल प्रत्यक्ष निर्भरताओं पर ध्यान केंद्रित करने से प्रणाली लाइब्रेरी वृक्ष में छिपी दुर्लभताओं के खिलाफ खुली रहती है।

- केवल स्थिर मानचित्र:एक बार मानचित्र बनाना और कभी भी अपडेट न करना इसे बेकार बना देता है। मानचित्र को एक जीवंत दस्तावेज़ होना चाहिए।

- संदर्भ की कमी:एक लाइब्रेरी में दुर्लभता होने का पता लगाना पर्याप्त नहीं है। यह जानना कि वह लाइब्रेरी वास्तव में एक महत्वपूर्ण पथ पर उपयोग की जा रही है या नहीं, वास्तविक जोखिम को निर्धारित करता है।

- अत्यधिक स्वचालन पर भरोसा:उपकरण शक्तिशाली हैं, लेकिन वे व्यावसायिक तर्क को नहीं समझ सकते। वास्तुकला निर्णयों के लिए मानव रीव्यू आवश्यक है।

- लाइसेंसिंग को नजरअंदाज करना: सुरक्षा केवल एक जोखिम नहीं है। लाइसेंसिंग से उत्पन्न कानूनी जोखिम एक बग के समान ही एक उत्पाद को बंद कर सकते हैं।

✅ स्थायी ऑडिटिंग के लिए सर्वोत्तम प्रथाएँ ✅

एक लचीला प्रणाली बनाने के लिए, विकास संस्कृति में इन सर्वोत्तम प्रथाओं को अपनाएं।

- निर्भरताओं को कम करें: प्रत्येक निर्भरता एक जोखिम है। जब संभव हो, मानक पुस्तकालयों को तीसरे पक्ष के पैकेजों के बजाय प्राथमिकता दें।

- संस्करणों को निश्चित करें: हमेशा विन्यास फ़ाइलों में सटीक संस्करणों को निर्दिष्ट करें ताकि अस्थिर संस्करणों के स्वचालित अपडेट से बचा जा सके।

- संबंधों को दस्तावेज़ीकृत करें: C4 आरेखों को अद्यतन रखें। यदि कोई निर्भरता बदलती है, तो नक्शे को अद्यतन करें।

- सुरक्षा टीमों को शामिल करें: ऑडिट को विकासकर्मियों, वास्तुकारों और सुरक्षा विशेषज्ञों के बीच सहयोगात्मक प्रयास बनाएं।

- असफलता के लिए योजना बनाएं: मान लें कि निर्भरताएँ विफल होंगी। आर्किटेक्चर में सर्किट ब्रेकर और फॉलबैक तंत्र बनाएं।

🏁 आर्किटेक्चर दृश्यता पर अंतिम विचार 🎯

सॉफ्टवेयर इंजीनियरिंग में बाहरी निर्भरताएँ अनिवार्य हैं। लक्ष्य उन्हें खत्म करना नहीं है, बल्कि उन्हें समझना है। C4 मॉडल का उपयोग करके इन संबंधों को दृश्यमान बनाने से टीमों को अपनी आर्किटेक्चर की छिपी लागतों के बारे में जानकारी मिलती है।

इस दृष्टिकोण से निर्भरता प्रबंधन को एक प्रतिक्रियाशील कार्य से एक सक्रिय रणनीति में बदल दिया जाता है। यह टीमों को यह निर्णय लेने की क्षमता देता है कि कौन से उपकरण का उपयोग करना है, उन्हें कैसे सुरक्षित करना है, और उन्हें कब बंद करना है। बढ़ती जटिलता वाली दुनिया में, स्पष्ट नक्शा एक टीम के पास सबसे मूल्यवान संपत्ति होता है।

आज ही अपनी निर्भरताओं को नक्शा बनाना शुरू करें। अपने ऑडिट को संरचित करने के लिए C4 स्तरों का उपयोग करें। सुनिश्चित करें कि प्रत्येक बाहरी संबंध को ध्यान में रखा गया है, मूल्यांकन किया गया है और निगरानी में रखा गया है। इस अनुशासन को सुरक्षित और बनाए रखने योग्य सॉफ्टवेयर प्रणाली का आधार बनाता है।