En el panorama actual del desarrollo de software, ninguna aplicación existe de forma aislada. Cada sistema depende de una red compleja de entradas externas, que van desde APIs de terceros y bibliotecas de código abierto hasta servicios en la nube e integraciones heredadas. Aunque estas dependencias aceleran el desarrollo, introducen riesgos significativos en cuanto a seguridad, licencias, estabilidad y deuda técnica. Sin un mapa claro de estas relaciones, las organizaciones operan a ciegas ante posibles vulnerabilidades y brechas de cumplimiento.

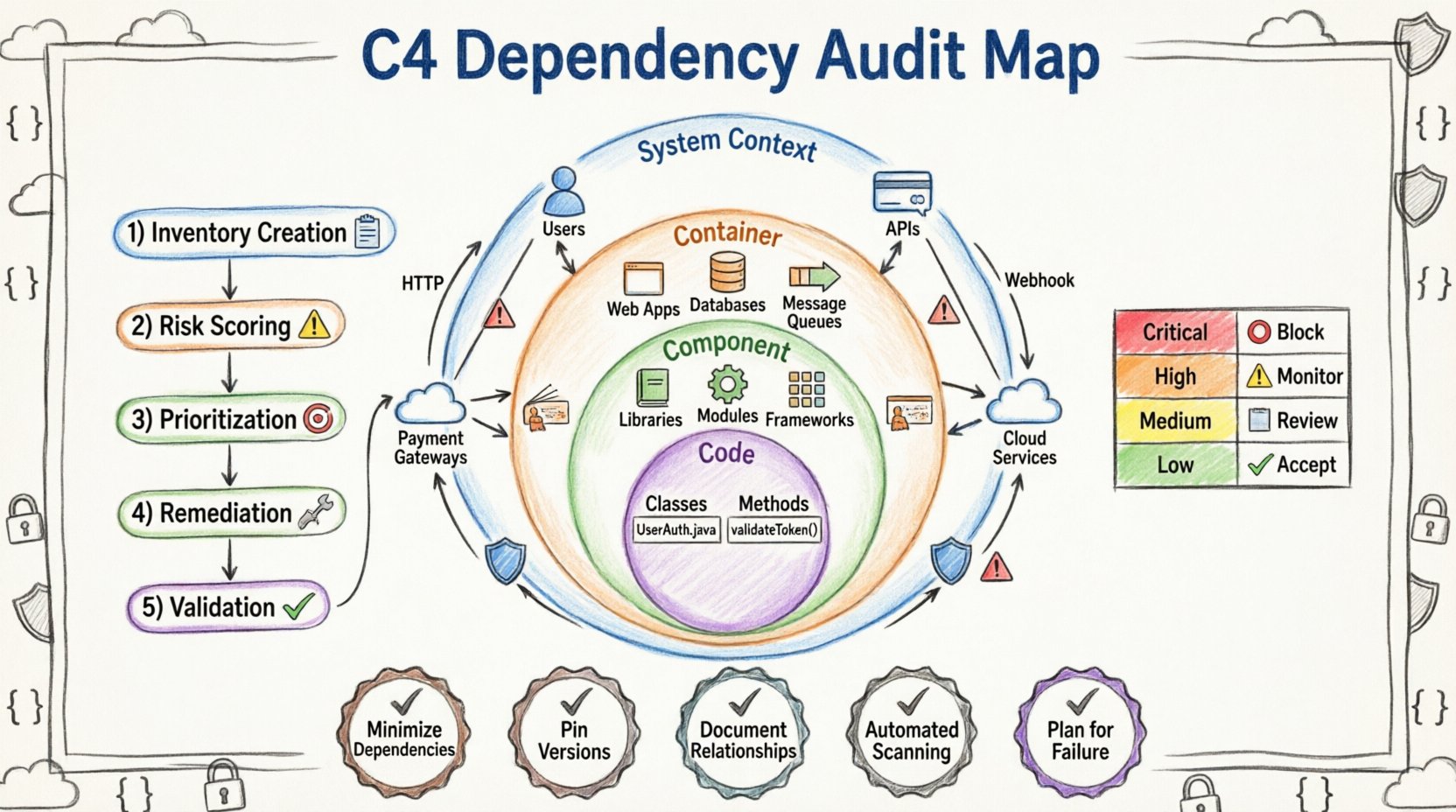

El modelo C4 proporciona un enfoque estructurado para visualizar la arquitectura de software. Aprovechando los niveles de Contexto, Contenedor, Componente y Código, los equipos pueden auditar de forma sistemática las dependencias externas. Esta guía detalla cómo utilizar los mapas de relaciones C4 para identificar, evaluar y gestionar los riesgos asociados con las entradas externas.

🧩 ¿Por qué auditar dependencias externas? 🛡️

La gestión de dependencias a menudo se trata como una preocupación secundaria hasta que se descubre una vulnerabilidad crítica. Sin embargo, la auditoría proactiva garantiza la salud a largo plazo del sistema. Las principales motivaciones para la auditoría incluyen:

- Postura de seguridad:Las bibliotecas externas pueden contener vulnerabilidades conocidas (CVE). Mapearlas permite aplicar parches de forma específica.

- Cumplimiento de licencias:El software de código abierto lleva licencias. Combinar licencias incompatibles puede generar disputas legales.

- Riesgo del proveedor:Si una API de terceros se cierra o cambia su contrato, su sistema se interrumpe. La auditoría revela puntos únicos de fallo.

- Deuda técnica:Las dependencias que ya no se mantienen se convierten en activos de riesgo. Identificarlas temprano evita la reingeniería futura.

- Impacto en el rendimiento:Las llamadas externas intensas pueden provocar cuellos de botella en los sistemas internos. Visualizar estos flujos ayuda a optimizar la latencia.

🏗️ Comprender la jerarquía del modelo C4 📊

El modelo C4 organiza la arquitectura de software en cuatro niveles jerárquicos. Al auditar dependencias, cada nivel revela tipos diferentes de relaciones externas. Comprender estas diferencias es crucial para una auditoría completa.

- Diagrama de contexto del sistema: Este es el nivel más alto. Muestra el sistema que se está construyendo y las personas y otros sistemas con los que interactúa. Aquí, las dependencias externas suelen ser servicios de terceros, usuarios o infraestructura externa.

- Diagrama de contenedores: Este nivel descompone el sistema en instancias en tiempo de ejecución (por ejemplo, aplicaciones web, aplicaciones móviles, bases de datos). Aquí, las dependencias suelen ser protocolos, APIs o almacenes de datos.

- Diagrama de componentes: Este nivel se adentra en la estructura interna de un contenedor. Aquí, las dependencias son bibliotecas, marcos o módulos.

- Diagrama de código: Este se centra en clases y métodos específicos. Aquí, las dependencias rara vez son externas en el sentido tradicional, sino más bien acoplamiento interno.

Para el propósito de auditar dependencias externas, los niveles de Contexto del sistema y Contenedor son los más críticos. Definen los límites donde entra el riesgo externo en el sistema.

🌐 Mapear sistemas externos en el nivel de contexto 🔗

El diagrama de contexto del sistema define el perímetro. La auditoría a este nivel responde a la pregunta: «¿Quién o qué está fuera de este límite y toca este sistema?»

1. Identificar actores y sistemas externos

Comience enumerando todas las entidades externas que interactúan con el sistema. Estas podrían incluir:

- Portales orientados al cliente

- Sistemas empresariales internos

- Pasarelas de pago

- Proveedores de servicios de correo electrónico

- Proveedores de autenticación (SSO)

2. Análisis de flujos de datos

Para cada flecha de conexión en el diagrama, analice los datos que viajan a través de ella. Esto implica:

- Direccionalidad:¿Los datos se envían, reciben o ambos? Los flujos unidireccionales podrían indicar procesamiento por lotes o registro, lo cual conlleva riesgos diferentes a las transacciones bidireccionales.

- Sensibilidad de los datos:¿El sistema externo recibe información personalmente identificable (PII)? Esto afecta los requisitos de cumplimiento.

- Autenticación:¿Cómo verifica el sistema externo la conexión? Claves de API, tokens OAuth o TLS mutuo?

3. Evaluación de la criticidad de las dependencias

No todos los sistemas externos son iguales. Algunos son críticos, mientras que otros son opcionales. Una matriz ayuda a categorizarlos:

| Categoría | Definición | Prioridad de auditoría |

|---|---|---|

| Crítico | El sistema no puede funcionar sin esta dependencia. | Alta |

| Importante | Las funciones se ven afectadas pero permanecen las funciones principales. | Media |

| Opcional | Mejora la experiencia pero no es obligatorio. | Baja |

Las dependencias críticas requieren la supervisión más rigurosa y planificación de contingencia. Si un servicio externo crítico deja de funcionar, el equipo debe tener una estrategia de respaldo documentada.

📦 Identificación de bibliotecas y servicios a nivel de contenedor 🧱

El nivel de contenedor representa el entorno de tiempo de ejecución. Aquí, las dependencias suelen ser interfaces técnicas. La auditoría en esta etapa requiere una exploración más profunda de la infraestructura.

1. Catalogación de dependencias en tiempo de ejecución

Cada contenedor depende de una infraestructura subyacente para funcionar. Esto incluye:

- Imágenes del sistema operativo

- Middleware (por ejemplo, servidores web, colas de mensajes)

- Motores de bases de datos

- Plataformas de orquestación de contenedores

Estos componentes a menudo reciben parches de seguridad de proveedores externos. La auditoría implica verificar que las versiones en uso están soportadas y libres de vulnerabilidades conocidas.

2. Auditorías de API y protocolos

Los contenedores se comunican mediante APIs. Estas son objetivos principales para riesgos de dependencia. Al revisar las interacciones de API:

- Versionado:¿La versión de la API aún está soportada? Las APIs de final de vida deben migrarse.

- Límite de tasa:¿El proveedor externo limita las solicitudes? Los picos repentinos podrían causar limitación de tráfico.

- Puntos finales:¿Todos los puntos finales son necesarios? Los puntos finales no utilizados aumentan la superficie de ataque.

3. Infraestructura como código (IaC)

Los sistemas modernos definen la infraestructura mediante código. Este código en sí mismo contiene dependencias de repositorios de configuración o bibliotecas de plantillas. La auditoría de IaC asegura que el plano maestro del sistema sea seguro y actualizado antes de la implementación.

🔧 Análisis de dependencias a nivel de componente 🧩

Mientras que los niveles Contexto y Contenedor tratan con macros, el nivel Componente se ocupa directamente de la lógica del software. Es aquí donde reside la mayoría de las bibliotecas de código abierto.

1. El problema de dependencias transitivas

Un componente podría depender de la Biblioteca A. La Biblioteca A depende de la Biblioteca B. Esto es una dependencia transitoria. Estas cadenas ocultas son a menudo donde se esconden las vulnerabilidades.

- Visibilidad:Asegúrese de que el proceso de compilación genere un árbol completo de dependencias.

- Extracción:Identifique todas las bibliotecas, directas e indirectas.

- Eliminación:Si una biblioteca transitoria no se utiliza, elimine la dependencia principal que la incluye.

2. Verificación de licencias

Cada componente lleva una licencia. Combinar licencias permisivas (como MIT) con licencias copyleft (como GPL) puede generar responsabilidades legales. Una lista de verificación de auditoría debería incluir:

- Verifique la licencia de cada componente.

- Verifique los conflictos entre los componentes.

- Asegúrese de que la política legal de la organización permita el uso de cada tipo de licencia.

3. Integridad de la cadena de suministro

Asegúrese de que el software provenga de una fuente confiable. La auditoría implica verificar el origen de los componentes. Esto incluye comprobar las firmas digitales y asegurarse de que el registro de paquetes no haya sido comprometido.

🔄 El flujo de trabajo de auditoría: Paso a paso ⚙️

Realizar una auditoría de dependencias es un proceso, no un evento único. El siguiente flujo de trabajo garantiza consistencia y exhaustividad.

Paso 1: Creación del inventario

Genere una lista completa de todas las dependencias. Esto debería ser un proceso automatizado siempre que sea posible. Exporte los datos a un repositorio central. Incluya metadatos como la versión, la licencia y la fecha de última actualización.

Paso 2: Puntuación de riesgo

Asigne una puntuación de riesgo a cada dependencia según:

- Estado de vulnerabilidad:¿Existen CVEs conocidos?

- Estado de mantenimiento:¿El proyecto está activamente mantenido?

- Tasa de adopción:¿Cuántas otras organizaciones lo utilizan? Una alta tasa de adopción suele implicar una mejor seguridad.

- Complejidad:¿La dependencia introduce una complejidad significativa en la base de código?

Paso 3: Priorización

No todos los riesgos pueden corregirse de inmediato. Priorice según la puntuación de riesgo y la criticalidad del componente. Enfóquese en los sistemas críticos con dependencias de alto riesgo primero.

Paso 4: Corrección

Ejecute las correcciones. Esto puede implicar actualizar versiones, reemplazar bibliotecas o refactorizar el código para eliminar la dependencia por completo. Documente cada cambio realizado.

Paso 5: Validación

Después de la corrección, verifique que el sistema siga funcionando correctamente. Ejecute pruebas automatizadas para asegurarse de que no se hayan introducido regresiones debido a los cambios en las dependencias.

🛠️ Matriz de evaluación de riesgos 📉

Para facilitar la toma de decisiones, utilice una matriz estandarizada para categorizar la gravedad de los problemas de dependencias. Esto ayuda a los interesados a comprender la urgencia.

| Nivel de riesgo | Criterios | Acción requerida |

|---|---|---|

| Crítico | Explotación activa, exposición crítica de datos o fallo del sistema. | Se requiere parche inmediato o sustitución. |

| Alto | Vulnerabilidad conocida, versión no compatible o conflicto de licencia. | Corregir en la próxima iteración o ciclo de lanzamiento. |

| Medio | Características obsoletas, avisos de seguridad menores. | Monitorear y programar para una actualización futura. |

| Bajo | Problemas menores en la documentación, errores estéticos. | Resolver durante el mantenimiento regular. |

🔄 Mantenimiento y monitoreo continuo 🔄

Una auditoría no es un destino; es un punto de control. Las dependencias evolucionan. Nuevas vulnerabilidades se descubren diariamente. El monitoreo continuo garantiza que el sistema permanezca seguro con el tiempo.

1. Escaneo automatizado

Integre herramientas de escaneo en la canalización de compilación. Cada vez que se confirme código, el sistema debe verificar el árbol de dependencias frente a una base de datos de vulnerabilidades. Esto evita que se introduzcan nuevos riesgos.

2. Revisiones programadas

Aunque haya automatización, programar revisiones trimestrales del mapa de dependencias. Esto permite un análisis humano de la arquitectura para detectar problemas que los escáneres podrían pasar por alto, como riesgos en la lógica de negocio o el bloqueo de proveedores.

3. Gestión de cambios

Requiera aprobación para cualquier actualización de dependencia en producción. Pequeños aumentos de versión pueden tener grandes impactos. El mapa de auditoría debe actualizarse cada vez que se agregue, elimine o modifique una dependencia.

🚫 Errores comunes en las auditorías de dependencias 🙅

La auditoría está sujeta a errores humanos. Conocer los errores comunes ayuda a evitarlos.

- Ignorar dependencias transitivas:Centrarse únicamente en las dependencias directas deja al sistema expuesto a vulnerabilidades ocultas profundamente en el árbol de bibliotecas.

- Mapas estáticos únicamente:Crear un mapa una vez y nunca actualizarlo lo hace inútil. El mapa debe ser un documento vivo.

- Falta de contexto:Saber que una biblioteca tiene una vulnerabilidad no es suficiente. Saber si esa biblioteca se utiliza realmente en una ruta crítica determina el riesgo real.

- Sobrerreliancia en la automatización:Las herramientas son poderosas, pero no pueden comprender la lógica de negocio. La revisión humana es esencial para las decisiones arquitectónicas.

- Ignorar licencias: La seguridad no es el único riesgo. Los riesgos legales derivados de las licencias pueden detener un producto con la misma eficacia que un error.

✅ Mejores prácticas para auditorías sostenibles ✅

Para construir un sistema resistente, adopte estas mejores prácticas en la cultura de desarrollo.

- Minimice las dependencias:Cada dependencia es un riesgo. Prefiera las bibliotecas estándar sobre los paquetes de terceros cuando sea posible.

- Fije las versiones:Especifique siempre versiones exactas en los archivos de configuración para evitar actualizaciones automáticas a versiones inestables.

- Documente las relaciones:Mantenga los diagramas C4 actualizados. Si cambia una dependencia, actualice el mapa.

- Involucre a los equipos de seguridad:Haga que la auditoría sea un esfuerzo colaborativo entre desarrolladores, arquitectos y especialistas en seguridad.

- Planee para el fracaso:Asuma que las dependencias fallarán. Incluya interruptores de circuito y mecanismos de respaldo en la arquitectura.

🏁 Reflexiones finales sobre la visibilidad de la arquitectura 🎯

Las dependencias externas son inevitables en la ingeniería de software. El objetivo no es eliminarlas, sino comprenderlas. Al utilizar el modelo C4 para visualizar estas relaciones, los equipos obtienen visibilidad sobre los costos ocultos de su arquitectura.

Este enfoque transforma la gestión de dependencias de una tarea reactiva a una estrategia proactiva. Permite a los equipos tomar decisiones informadas sobre qué herramientas utilizar, cómo protegerlas y cuándo retirarlas. En un mundo de creciente complejidad, un mapa claro es el activo más valioso que un equipo puede poseer.

Comience a mapear sus dependencias hoy. Utilice los niveles C4 para estructurar su auditoría. Asegúrese de que cada conexión externa esté contabilizada, evaluada y monitoreada. Esta disciplina forma la base de un ecosistema de software seguro y mantenible.