В современной цифровой среде данные являются жизненно важным элементом деятельности, но при этом несут значительную ответственность в области безопасности и конфиденциальности. Организациям необходимо понимать, откуда поступает информация, как она перемещается и где хранится, чтобы соответствовать требованиям регулирования. Диаграммы потоков данных (DFD) предоставляют визуальный план для этой сложности. Они не являются просто техническими эскизами; это важные документы для управления конфиденциальностью.

В этом руководстве рассматривается важная связь между диаграммами потоков данных и соответствием требованиям конфиденциальности. Мы проанализируем, как визуализация путей данных помогает соблюдать законодательные нормы, выявлять риски и поддерживать доверие со стороны пользователей. Понимание этих механизмов имеет решающее значение для специалистов по защите данных, архитекторов и команд по соблюдению норм, действующих в сложной сети глобальных регуляторных требований.

📊 Понимание диаграмм потоков данных

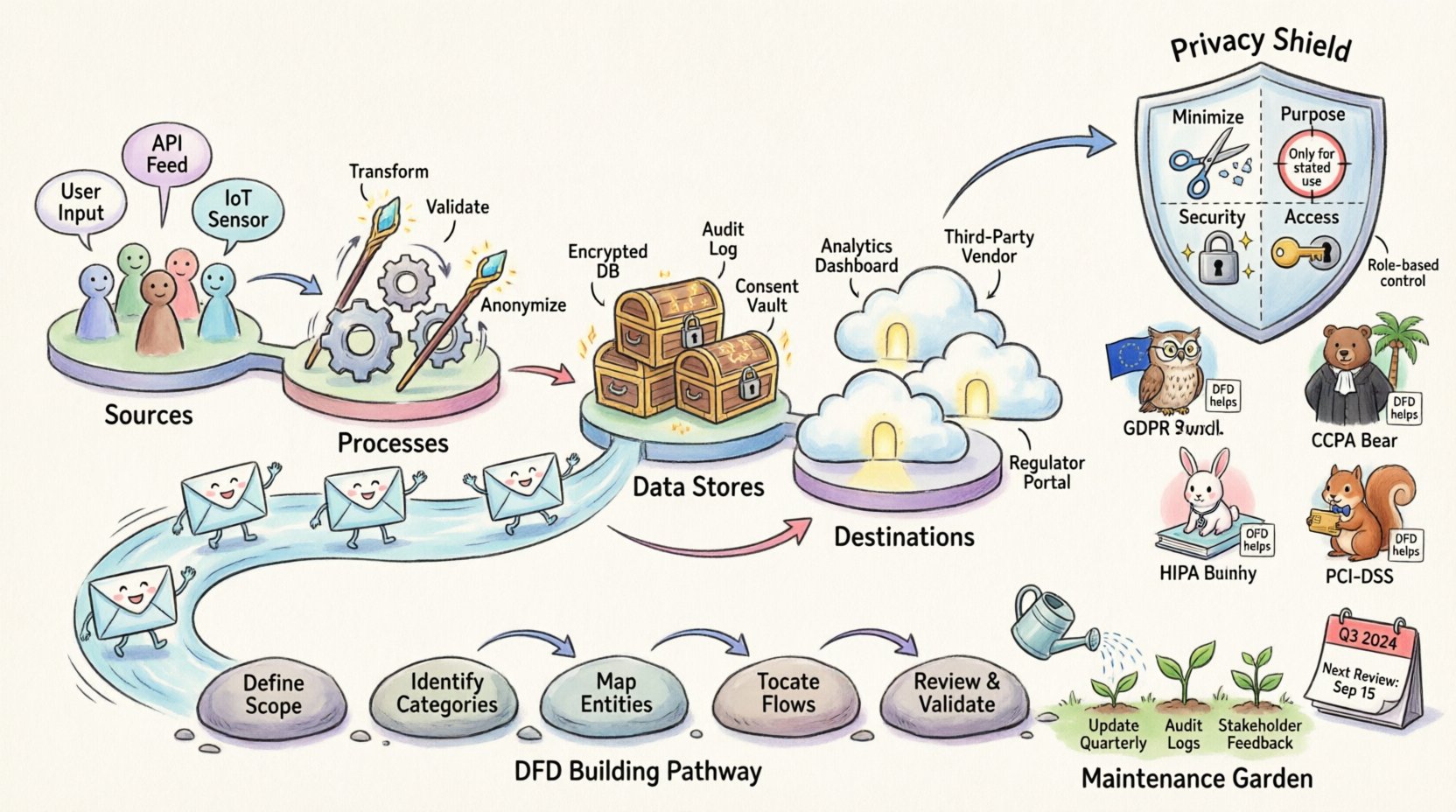

Диаграмма потоков данных — это графическое представление движения данных через информационную систему. Она фокусируется на том, как данные поступают в систему, перемещаются по ней и покидают её. В отличие от блок-схемы, которая отображает логику и шаги принятия решений, диаграмма потоков данных строго фокусируется на перемещении информационных активов.

В целях обеспечения конфиденциальности эти диаграммы служат картой персональной идентифицируемой информации (PII) и чувствительных данных. Они отвечают на фундаментальные вопросы:

- Откуда поступает данные? (Источники)

- Кто обрабатывает данные? (Функции)

- Где хранятся данные? (Хранилища данных)

- Кто получает данные? (Получатели)

- Шифруются ли данные во время передачи?

Диаграммы потоков данных обычно состоят из четырех основных компонентов:

- Внешние сущности:Люди, организации или системы, взаимодействующие с системой (например, пользователи, сторонние поставщики).

- Процессы:Преобразования, изменяющие данные из одной формы в другую (например, проверка, шифрование, вычисления).

- Хранилища данных:Места хранения данных (например, базы данных, файловые системы, облачные хранилища).

- Потоки данных: Пути, по которым перемещаются данные между вышеуказанными компонентами.

При применении к вопросам конфиденциальности эти компоненты должны сопровождаться метками классификации данных. Поток данных, передающий имена клиентов, требует иного уровня контроля, чем поток, передающий системные журналы. Такая детализация позволяет командам по соблюдению норм точно определить, где находятся и как перемещаются конфиденциальные данные.

⚖️ Пересечение диаграмм потоков данных и законодательства о конфиденциальности

Требования в области конфиденциальности часто требуют прозрачности и подотчетности. Они требуют от организаций знать, какие данные они хранят и зачем. Диаграммы потоков данных — это практические инструменты для демонстрации этого знания. Они поддерживают принципКартирование данных, который является основополагающим требованием во многих рамках.

Ключевые принципы конфиденциальности, поддерживаемые диаграммами потоков данных

- Минимизация данных: Визуализируя потоки, команды могут выявить избыточные точки сбора данных. Если хранилище данных заполнено, но не используется, его можно удалить.

- Ограничение целей: Диаграммы потоков данных позволяют определить, передаются ли данные, собранные для одной функции, в другую функцию, для которой не было получено согласие.

- Безопасность: Они выделяют слабые места при передаче. Если данные передаются по незашифрованному каналу, риск становится немедленно очевидным.

- Контроль доступа: Они показывают, какие внешние сущности получают данные, что позволяет проводить целенаправленные проверки доступа.

📜 Ключевые регуляторные рамки и требования к диаграммам потоков данных

Разные регионы и отрасли имеют конкретные требования к обработке данных. Ниже приведён обзор того, как диаграммы потоков данных соответствуют основным стандартам соответствия.

| Регулирование | Ключевое требование | Как помогают диаграммы потоков данных |

|---|---|---|

| GDPR (Общий регламент по защите данных) | Статья 30: Регистрация деятельности по обработке данных (RoPA) | Визуализирует жизненный цикл обработки данных, показывая правовые основания и места хранения. |

| CCPA (Закон штата Калифорния о конфиденциальности потребителей) | Право знать и право на удаление | Находит все копии данных потребителей во всех системах для выполнения запросов на удаление. |

| HIPAA (Закон о переносимости и ответственности в области медицинского страхования) | Правила безопасности и конфиденциальности | Создаёт карту потока защищённой медицинской информации (PHI), чтобы обеспечить правильное шифрование и контроль доступа. |

| PCI-DSS (Стандарт безопасности данных платежных карт от отрасли платежных карт) | Защита данных держателей карт | Определяет, где данные держателей карт поступают и покидают систему, чтобы обеспечить сегментацию сети. |

Например, в соответствии с GDPR организации обязаны вести Регистрацию деятельности по обработке данных. Хотя технически может хватить таблицы, диаграмма потоков данных даёт более ясное повествование о жизненном цикле данных. Она нагляднее показывает взаимосвязь между контролёром данных и обработчиком данных, чем простой список.

🛠️ Пошаговое руководство по созданию диаграмм потоков данных с фокусом на конфиденциальность

Создание диаграммы потоков данных для соответствия требует системного подхода. Недостаточно просто нарисовать схему системы; схема должна отражать реальность и меры конфиденциальности. Следуйте этим шагам, чтобы создать соответствующий документ.

1. Определите охват

Начните с определения границ системы. Какие системы включены? Какие интеграции с третьими сторонами задействованы? Будьте точны. Исключение небольшой интеграции с поставщиком может привести к пробелам в соответствии.

- Перечислите все вовлечённые внутренние системы.

- Перечислите все внешние API или партнёры.

- Определите географические границы (например, данные ЕС против данных США).

2. Определите категории данных

Не все данные обрабатываются одинаково. Классифицируйте данные, проходящие через систему. Распространенные категории включают:

- Персональная информация (PII)

- Финансовые данные

- Медицинская информация

- Учетные данные для аутентификации

- Системные журналы (которые могут содержать PII)

Метки на диаграмме потоков данных (DFD) имеют решающее значение. Поток «Данные пользователя» слишком расплывчат. Должно быть указано: «Учетные данные для входа» или «Адрес электронной почты».

3. Определите внешние сущности

Определите каждый источник и пункт назначения. Это включает:

- Конечные пользователи

- Партнеры по маркетингу

- Поставщики аналитики

- Поставщики облачного хранения

- Государственные органы (при наличии)

Убедитесь, что у каждой сущности есть определенная правовая основа для обработки данных. Если поток данных идет третьей стороне, убедитесь, что договор существует.

4. Документируйте хранилища данных

Где хранятся данные? В реляционной базе данных, NoSQL-хранилище или электронной таблице? Укажите состояние шифрования каждого хранилища. Соблюдение требований часто требует знания, зашифрованы ли данные в состоянии покоя. Обозначьте место хранения его уровнем безопасности (например, «Зашифровано в состоянии покоя»).

5. Аннотируйте потоки данных

Это самый важный этап. Каждая стрелка представляет собой вектор риска. Аннотируйте каждый поток следующими данными:

- Протокол:HTTPS, FTP, API и т.д.

- Шифрование:TLS 1.2, AES-256 и т.д.

- Частота:В реальном времени, пакетно, ежедневно.

- Согласие:Требуется ли согласие пользователя для этого конкретного потока?

6. Проверка и подтверждение

Нарисуйте диаграмму и пройдитесь по ней вместе с командой разработчиков. Соответствует ли она коду? Часто разработчики создают обходные пути, которые обходят документированные потоки. Убедитесь, что диаграмма отражает фактическую реализацию, а не только запланированный дизайн.

🛑 Распространенные проблемы и решения

Создание и поддержание точных диаграмм потоков данных является сложной задачей. Команды часто сталкиваются с конкретными трудностями, которые могут подорвать усилия по соблюдению требований.

- Устаревшие диаграммы:Наибольшую угрозу представляет диаграмма, которая не соответствует текущей системе. Обновления программного обеспечения, новые функции и изменения инфраструктуры часто нарушают визуальную карту. Решение: интегрировать обновления диаграмм потоков данных в процесс управления изменениями.

- Теневая ИТ:Команды часто развертывают инструменты без централизованного одобрения. Эти системы появляются в сети, но не отображаются на официальной диаграмме. Решение: проводить регулярные сканирования сети и выявление активов.

- Сложность с третьими сторонами:Понимание того, как поставщик обрабатывает данные, затруднено. Часто они не предоставляют подробные карты потоков. Решение: запросите их отчеты SOC 2 или оценки воздействия на конфиденциальность, чтобы понять их внутренние потоки.

- Детализация:Диаграммы могут стать слишком сложными или слишком простыми. Решение: используйте многоуровневый подход. Уровень 0 — для обзора на высоком уровне, уровень 1 — для конкретных подсистем.

- Человеческие ошибки:Ручное рисование приводит к ошибкам. Решение: используйте инструменты для создания диаграмм, которые обеспечивают соблюдение стандартов, хотя и избегайте указания конкретных поставщиков.

🔄 Обслуживание и управление жизненным циклом

Диаграмма потоков данных — это живой документ. Для того чтобы оставаться действительным элементом соответствия, она требует постоянного обслуживания. Один раз в год недостаточно для динамичных сред. Рассмотрите следующие стратегии обслуживания.

Обновления по событию

Обновляйте диаграмму каждый раз, когда происходит определённое событие. Примеры:

- Добавление нового программного модуля

- Перемещение инфраструктуры в новую облачную зону

- Изменение контракта с поставщиком

- Введение нового поля данных

Регулярные аудиты

Планируйте периодические проверки, при которых диаграмма сравнивается с фактической конфигурацией системы. Это может быть частью внутреннего аудита. Аудит должен проверить:

- Все хранилища данных перечислены?

- Все потоки зашифрованы, как заявлено?

- Все внешние стороны по-прежнему авторизованы?

Интеграция с реагированием на инциденты

Когда происходит утечка данных, скорость имеет решающее значение. Актуальная диаграмма потоков данных помогает команде реагирования на инциденты понять масштаб ущерба. Если база данных скомпрометирована, диаграмма показывает, какие другие системы зависят от этих данных. Это ускоряет процессы локализации и уведомления.

Обучение и культура

Убедитесь, что инженеры понимают важность диаграммы. Когда новый разработчик присоединяется к проекту, он должен быть осведомлён о потоках данных и ограничениях конфиденциальности. Такое культурное изменение снижает вероятность создания не документированных потоков в будущем.

🔍 Дополнительные аспекты глобального соответствия

По мере расширения организаций на глобальном уровне важным становится суверенитет данных. Диаграммы потоков данных помогают визуализировать трансграничные передачи. Если данные покидают Европейский союз, требуются определённые меры защиты. Диаграмма должна чётко обозначать границу между юрисдикциями.

Рассмотрите следующие моменты для глобальных сценариев:

- Облачные регионы: Убедитесь, что диаграмма указывает физическое расположение центров обработки данных.

- Субподрядчики: Если поставщик использует субподрядчиков, они должны быть отображены в потоке.

- Стандартные договорные условия: Отметьте потоки, для которых требуются СКК или другие механизмы передачи.

Более того, инструменты автоматического обнаружения данных могут помочь в проверке диаграммы. Эти инструменты сканируют сети на наличие паттернов чувствительных данных. Выходные данные можно сравнить с ручной DFD для выявления расхождений.

📝 Обзор лучших практик

Чтобы обеспечить, что ваши диаграммы потоков данных эффективно поддерживают соответствие требованиям конфиденциальности, придерживайтесь этих принципов:

- Точность: Диаграмма должна отражать реальность, а не теорию.

- Четкость: Используйте стандартные символы и четкие метки.

- Детализация: Включите достаточный уровень детализации для выявления рисков, но избегайте избыточной загруженности.

- Контроль версий: Обращайтесь с диаграммой как с кодом. Ведите историю изменений.

- Доступность: Убедитесь, что диаграмма доступна аудиторам и юридическим командам при запросе.

- Обзор: Планируйте регулярные обзоры, чтобы поддерживать актуальность диаграммы.

Рассматривая диаграммы потоков данных как ключевой элемент управления конфиденциальностью, организации могут снизить риски и продемонстрировать ответственность. Они превращают абстрактные требования соответствия в конкретные визуальные доказательства управления данными.