Diagramy architektury pełnią rolę projektu dla systemów oprogramowania. Przekształcają abstrakcyjną logikę w struktury wizualne, które zespoły mogą zrozumieć, omówić i rozwijać.

Szybki wniosek: Ten przewodnik zawiera praktyczne, niezależne od narzędzi strategie przedstawiania logiki uwierzytelniania w widoku komponentów C4 – pomaga zespołom dokumentować procesy krytyczne dla bezpieczeństwa z jasnością, precyzją i długoterminową utrzymywalnością.

🧩 Zrozumienie kontekstu modelu C4

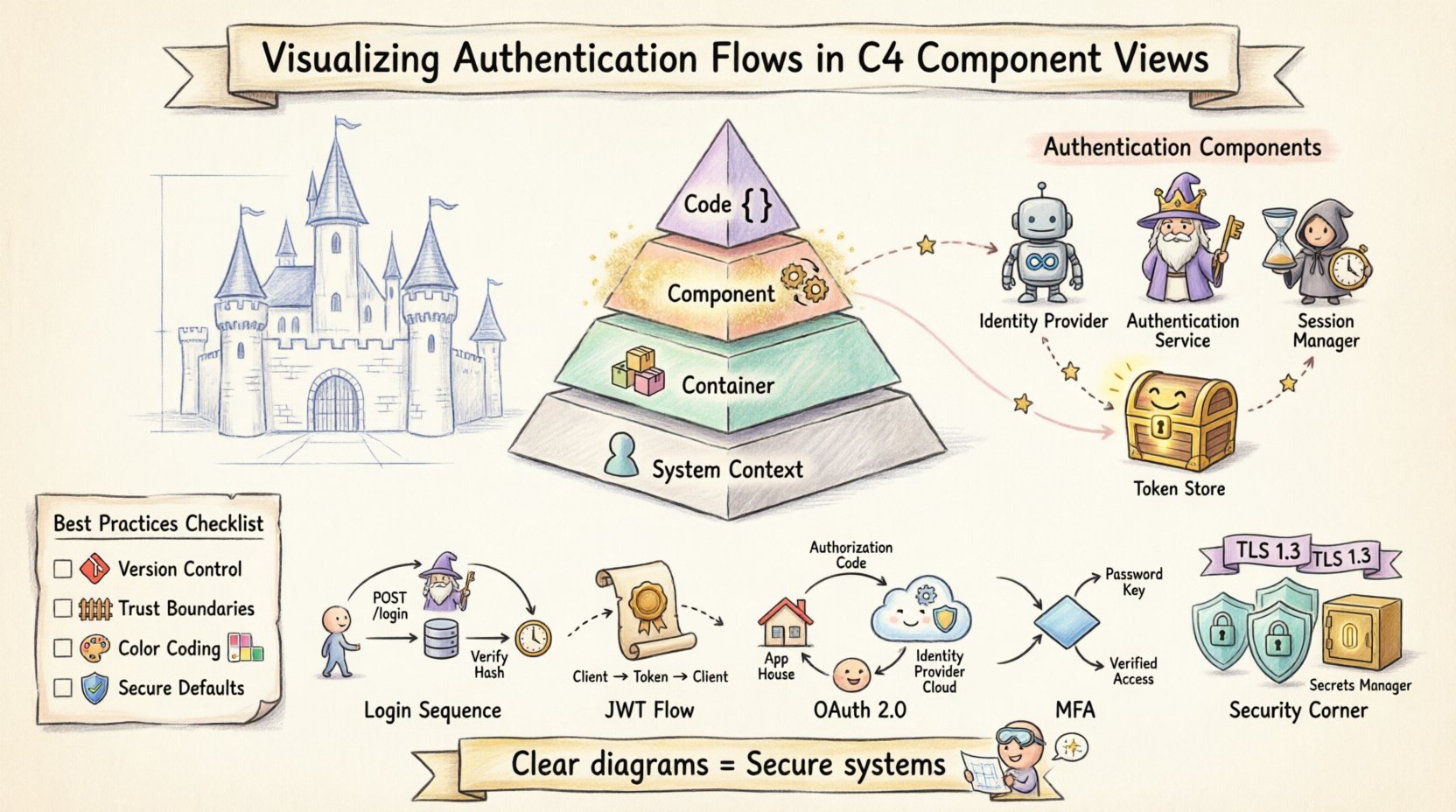

Model C4 organizuje dokumentację architektury na cztery stopnie postępującej abstrakcji [[8]]:

| Poziom | Skupienie | Typowy odbiorca |

|---|---|---|

| Kontekst systemu | System jako pojedynczy pudełko + relacje z ludźmi/systemami zewnętrznymi | Kierownicy, interesariusze |

| Pojemnik | Wysokie poziomy pojemników oprogramowania (aplikacje internetowe, interfejsy API, bazy danych, aplikacje mobilne) | Architekci, DevOps |

| Komponent | Zgodne jednostki funkcjonalnewewnątrzpojemników | Programiści, inżynierowie bezpieczeństwa |

| Kod | Klasy, interfejsy i struktura wewnętrzna | Programiści implementujący funkcje |

Logika uwierzytelniania jest wystarczająco ważna, by zasługiwać na uwagę na poziomiepoziomie pojemnika i komponentu. Choć widok pojemnika może pokazywaćgdzieistnieją punkty końcowe uwierzytelniania, widok komponentu ujawniawewnętrzne mechanizmydziałania, w jaki sposób poświadczenia są przetwarzane, weryfikowane i zabezpieczane.

💡 Wskazówka: Zaczynaj od poziomu 1 (kontekst systemu) i przechodź w dół – zapewnia to, że diagramy składników pozostaną ugruntowane w kontekście biznesowym [[2]].

🔍 Dlaczego widok składników dla uwierzytelniania?

Widok składników zapewnia idealny kompromis przy dokumentowaniu uwierzytelniania: wystarczająco szczegółowy, by ujawnić logikę bezpieczeństwa, ale jednocześnie wystarczająco abstrakcyjny, by był utrzymywany.

Kluczowe zalety:

| Zaleta | Dlaczego to ma znaczenie dla uwierzytelniania |

|---|---|

| Widoczność logiki | Ujawnia usługi obsługujące logowanie, generowanie tokenów i weryfikację sesji |

| Jasność interakcji | Ujednolica komunikację między usługami bezpieczeństwa frontendu a backendu |

| Definicja granic | Jasno wskazuje granice zaufanych systemów wobec zależności zewnętrznych |

| Audyt bezpieczeństwa | Stanowi punkt odniesienia do modelowania zagrożeń i przeglądów zgodności |

Podczas dokumentowania uwierzytelniania nie rysujesz tylko pudełek – dokumentujesz przepływ wrażliwych danych. Dobrze zaprojektowany diagram składników zmniejsza niepewność co do tego, gdzie przechowywane są tajemnice, jak się poruszają i kto może do nich uzyskać dostęp.

🎯 Najlepsza praktyka: Ogranicz zakres do 6–12 składników na diagram. Jeśli system uwierzytelniania jest złożony, stwórz skupione podwidoki (np. „Część uwierzytelniania”) [[1]].

📦 Definiowanie składników uwierzytelniania

Aby skutecznie wizualizować uwierzytelnianie, zidentyfikuj różne składniki wedługfunkcji, a nie implementacji.

Główne składniki tożsamości

| Składnik | Odpowiedzialność | Typowe interakcje |

|---|---|---|

| Dostawca tożsamości | Wydaje poświadczenia/tokeny (zewnętrzne lub wewnętrzne) | Przekierowania OAuth, wydawanie tokenów |

| Usługa uwierzytelniania | Weryfikuje dane logowania (haszowanie haseł, uwierzytelnianie wieloskładnikowe) | Zapytania do magazynu użytkowników, sygnały do menedżera sesji |

| Menedżer sesji | Tworzy, utrzymuje i niszczy sesje użytkowników | Odczytuje/zapisuje stan sesji, integruje się z pamięcią podręczną |

| Magazyn tokenów | Magazyn tokenów odświeżających, czarnych list | Weryfikuje anulowanie tokena, obsługuje rotację |

| Magazyn poświadczeń użytkownika | Bezpieczne przechowywanie zahashowanych haseł, danych profilu | Zapytywany przez usługę uwierzytelniania podczas logowania |

Zależności zewnętrzne: Przewodnik wizualny

| Typ komponentu | Reprezentacja na diagramie | Przykładowy etykietka |

|---|---|---|

| System zewnętrzny | Prostokąt z obramowaniem/ikoną „Zewnętrzny” | Dostawca tożsamości (Auth0) |

| Baza danych | Kształt walca | Magazyn poświadczeń użytkownika (PostgreSQL) |

| Punkt końcowy interfejsu API | Pudełko z wskaźnikami strzałek | POST /auth/login |

| Menadżer tajemnic | Ikona zamkniętego pudełka | Vault / Menadżer tajemnic AWS |

⚠️ Krytyczne: Zawsze pokazuj zewnętrzne źródła tożsamości — nawet dostawców zewnętrznych, takich jak Auth0 lub Okta — aby wyjaśnić granice zaufania [[28]].

🔄 Wizualizacja konkretnych przepływów uwierzytelniania

Statyczne schematy pokazują strukturę; przepływy dodają kontekst dynamiczny. Użyj strzałki skierowane i oznaczone do przedstawienia żądań/odpowiedzi.

1️⃣ Sekwencja logowania (oparta na poświadczeniach)

[Frontend] --POST /login--> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] --zapytanie--> [Magazyn poświadczeń użytkownika]

[Magazyn poświadczeń użytkownika] --zwróć skrót--> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] --weryfikuj--> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] --utwórz sesję--> [Menadżer sesji]

[Menadżer sesji] --zwróć identyfikator sesji--> [Frontend]

Etykiety schematu:

-

Strzałki:

POST /login,Weryfikuj skrót (bcrypt),Utwórz sesję -

Uwagi dotyczące danych:

Hasło (zaszyfrowane podczas przesyłania),Identyfikator sesji (ciasteczko HTTP-only)

2️⃣ Uwierzytelnianie oparte na tokenach (JWT)

[Frontend] --POST /login--> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] --wygeneruj JWT--> [Generator tokenów]

[Usługa uwierzytelniania] --zwróć JWT--> [Frontend]

[Frontend] --GET /api/data + JWT--> [Brama API]

[Brama API] --weryfikuj podpis--> [Weryfikator tokenów]

[Weryfikator tokenów] --zatwierdź/odmów--> [Brama API]

Zasady wizualne:

-

Użyj przerywane strzałki do przesyłania tokenów (poświadczenie przechowywane przez klienta)

-

Oznacz kroki weryfikacji:

Weryfikuj podpis RS256,Sprawdź datę wygaśnięcia -

Rozróżnij pierwotne uwierzytelnienie vs. późniejsze chronione żądania

3️⃣ Przepływy OAuth 2.0 (integracja z firmą trzecią)

[Frontend] -przekierowanie-> [Dostawca tożsamości (zewnętrzny)]

[Dostawca tożsamości] -użytkownik uwierzytelnia się-> [Dostawca tożsamości]

[Dostawca tożsamości] -wywołanie zwrotne + kod uwierzytelnienia-> [Frontend]

[Frontend] -POST /token + kod-> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] -wymiana kodu-> [Dostawca tożsamości]

[Dostawca tożsamości] -zwróć token dostępu-> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] -wydaj sesję-> [Frontend]

Wskazówki dotyczące diagramu:

-

Zaznacz Dostawcę tożsamości jako zewnętrzny komponent z odrębnym stylem obramowania

-

Narysuj strzałkę pętli dla cyklu przekierowania/wywołania zwrotnego

-

Jasno oznacz:

Kod autoryzacji,Wymiana tokenu,Zakres: read:user

4️⃣ Uwierzytelnianie wieloskładnikowe (MFA)

[Frontend] --POST /login--> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] --weryfikuj hasło--> [Magazyn poświadczeń użytkownika]

[Usługa uwierzytelniania] --wymagane MFA?--> {Węzeł decyzyjny}

{Węzeł decyzyjny} --Tak--> [Składnik MFA]

[Składnik MFA] --wyślij kod-> [Usługa e-mail/SMS]

[Frontend] --POST /mfa/verify + kod--> [Składnik MFA]

[Składnik MFA] --weryfikuj--> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] --utwórz sesję--> [Menadżer sesji]

Najlepsze praktyki wizualne:

-

Użyj diamentowego węzła decyzyjnego dla warunkowej logiki MFA

-

Koloruj wrażliwe ścieżki (np. czerwony dla weryfikacji MFA)

-

Dodaj notatki o czasie wygaśnięcia/czasie ważności na tokenach MFA

🔒 Uwagi dotyczące bezpieczeństwa w diagramach

Diagram to mapa zaufania, a nie tylko danych. Jasno zaznacz granice bezpieczeństwa.

Szyfrowanie i bezpieczeństwo przesyłania

| Typ połączenia | Wskaźnik wizualny | Przykład etykiety |

|---|---|---|

| W tranzycie (wewnętrzne) | Ikona zamka + ciągła linia | TLS 1.3 |

| W tranzycie (zewnętrzne) | Ikona zamka + kreska przerywana | HTTPS + mTLS |

| W spoczynku (baza danych) | Cylindryczny kształt z nadłożoną ikoną zamka | Zaszyfrowane AES-256 |

✅ Zasada: Wszystkie strzałki przekraczające granice zaufania muszą pokazywać wskaźniki szyfrowania.

Wizualizacja zarządzania tajemnicami

| Typ tajemnicy | Zalecana reprezentacja diagramu |

|---|---|

| Klucze API / tajne klucze klienta | Link do Menedżer tajemnic składnik |

| Dane dostępowe do bazy danych | Uwaga: Wstrzykiwane za pomocą zmiennych środowiskowych w czasie wykonywania |

| Klucze podpisywania JWT | Pokaż jako Usługa zarządzania kluczami zależność |

| Nigdy | Wbudowane wartości w polach składników |

🚫 Antypatron: Unikaj sugerowania, że tajne dane znajdują się w kodzie. Użyj ogólnego

Źródło konfiguracjiskładnik, jeśli szczegóły wstrzykiwania są specyficzne dla implementacji.

🛑 Powszechne pułapki do unikania

| Pułapka | Dlaczego to problematyczne | Poprawka |

|---|---|---|

Ogólne etykiety ("Przetwarzaj", "Obsługuj") |

Zakrywa krytyczne dla bezpieczeństwa działania | Używaj dokładnych czasowników: "Weryfikuj podpis JWT", "Haszuj hasło (argon2)" |

| Brak zewnętrznych zależności | Tworzy fałszywe wrażenie samodzielności | Zawsze pokazuj dostawców tożsamości, usługi e-mail itp. |

| Ignorowanie cyklu życia tokenu | Pomija logikę odnowienia/odwołania | Uwzględnij Odnowienie tokenu i Sprawdzenie w czarnej liście przepływy |

| Zbyt skomplikowane projektowanie widoku | Zmniejsza czytelność i utrzymywalność | Zachowaj widok komponentu skupiony na logice; przenieś szczegóły klasy do widoku kodu [[5]] |

| Niespójna notacja | Płynie czytelników między diagramami | Dokumentuj i stosuj przepisy stylu zespołu [[3]] |

📝 Najlepsze praktyki dla utrzymywalnej dokumentacji

-

Ujednolit notację

Zdefiniuj style strzałek, ikony i znaczenie kolorów w wspólnej legendzie. Spójność zmniejsza obciążenie poznawcze [[4]]. -

Traktuj diagramy jak kod

Przechowuj diagramy w kontrolie wersji (np. PlantUML, Structurizr DSL). Śledź zmiany razem z aktualizacjami logiki uwierzytelniania [[24]]. -

Zintegruj z procesami przeglądu

Wymagaj aktualizacji diagramów w PR, które modyfikują przepływy uwierzytelniania. „Jeśli kod się zmienia, diagram się zmienia.” -

Wyróżnij granice zaufania

Użyj pogrubionych obramowań lub cieniowania tła, aby zaznaczyć, gdzie kończy się zaufanie do systemu. Pomaga to w modelowaniu zagrożeń [[14]]. -

Używaj kolorów oszczędnie i semantycznie

Zarezerwuj kolory dla stanów bezpieczeństwa:-

🔴 Czerwony: poufne dane / operacje o wysokim ryzyku

-

🟢 Zielony: publiczne punkty końcowe / niski poziom ryzyka

-

🔵 Niebieski: wewnętrzna zaufana komunikacja

Unikaj używania koloru jako jedynego jedynego różnicownika (dostępność).

-

-

Uwzględnij znacznik czasu „Ostatnia aktualizacja”

Wymagania dotyczące uwierzytelniania szybko się zmieniają. Znaczniki czasu wskazują na aktualność schematu.

🧠 Przykłady szczegółowych przepływów

Przykład 1: Przepływ rejestracji użytkownika

[Frontend] --POST /register--> [Komponent rejestracji]

[Komponent rejestracji] --walidacja formatu--> [Zasady walidacji]

[Komponent rejestracji] --sprawdzenie unikalności--> [Magazyn poświadczeń użytkownika]

[Komponent rejestracji] --haszowanie hasła--> [Generator haszów hasła (argon2)]

[Komponent rejestracji] --zapisz rekord użytkownika--> [Magazyn poświadczeń użytkownika]

[Komponent rejestracji] --wysyłka potwierdzenia--> [Usługa e-mail (zewnętrzna)]

[Usługa e-mail] --użytkownik kliknie link--> [Punkt końcowy weryfikacji]

[Punkt końcowy weryfikacji] --aktywacja konta--> [Magazyn poświadczeń użytkownika]

Kluczowe uwagi dotyczące schematu:

-

Pokaż

Usługa e-mailjako zewnętrzną — wyjaśnia asynchroniczne zależności -

Oznacz algorytm haszowania: kluczowe dla audytów bezpieczeństwa

-

Uwzględnij zasady walidacji jako komponent, jeśli są złożone (np. silnik zasad hasła)

Przykład 2: Odświeżanie tokenu z rotacją

[Frontend] --POST /refresh + refresh_token--> [Usługa uwierzytelniania]

[Usługa uwierzytelniania] --walidacja podpisu--> [Weryfikator tokenów]

[Usługa uwierzytelniania] --sprawdzenie anulowania--> [Magazyn tokenów (czarna lista)]

[Usługa uwierzytelniania] --generowanie nowych tokenów--> [Generator tokenów]

[Usługa uwierzytelniania] --anulowanie starego tokenu odświeżania--> [Magazyn tokenów]

[Usługa uwierzytelniania] --zwrócenie nowych tokenów dostępu i odświeżania--> [Frontend]

Wyróżnienia dotyczące bezpieczeństwa:

-

Jawnie pokaż rotację tokenów (stary token odświeżania jest anulowany)

-

Oznacz sprawdzanie anulowania: zapobiega atakom powtórzeń

-

Zaznacz czas wygaśnięcia tokenu w opisach komponentów

Przykład 3: Anulowanie sesji (wylogowanie)

[Frontend] --POST /logout + id_sesji--> [Menadżer sesji]

[Menadżer sesji] --dodaj do czarnej listy--> [Magazyn tokenów]

[Menadżer sesji] --usuń dane sesji--> [Pamięć podręczna sesji (Redis)]

[Menadżer sesji] --potwierdź zakończenie--> [Frontend]

[Brama API] --przyszła prośba + token z czarnej listy--> [Weryfikator tokenów]

[Weryfikator tokenów] --odrzucenie--> [Brama API] --401 Nieautoryzowany--> [Frontend]

Dlaczego to ma znaczenie:

Wizualizacja czyszczenia po stronie serwera zapobiega błędnej koncepcji, że „wylogowanie = tylko po stronie klienta”. Kluczowe dla ochrony przed kradzieżą tokenów.

📊 Porównanie strategii uwierzytelniania: przewodnik po skupieniu się na diagramie

| Strategia | Główny punkt skupienia na diagramie | Kluczowy komponent do wyróżnienia | Wskazówka wizualna |

|---|---|---|---|

| Oparte na sesji | Zarządzanie stanem po stronie serwera | Magazyn sesji (Redis/Baza danych) |

Pełna strzałka dla wyszukiwania sesji |

| Oparte na tokenie (JWT) | Weryfikacja kryptograficzna | Weryfikator tokena + Menadżer kluczy |

Przerywana strzałka dla przesyłania tokenu |

| OAuth 2.0 / OIDC | Orkiestracja przekierowań/odpowiedzi | Dostawca tożsamości (zewnętrzny) |

Strzałka zamknięta dla przepływu kodu autoryzacyjnego |

| Bez hasła (WebAuthn) | Protokół wyzwanie/odpowiedź | Usługa potwierdzania autentyczności |

Ikona dla klucza sprzętowego / biometrii |

🔍 Zaawansowane spojrzenie: Narzędzia oparte na AI mogą teraz generować diagramy C4 na podstawie opisów w języku naturalnym, automatycznie stosując konwencje modelu [[7]]. Rozważ wykorzystanie ich do pierwszych szkiców – ale zawsze sprawdzaj poprawność pod kątem bezpieczeństwa.

🚀 Wnioski: Wizualizacja jako praktyka bezpieczeństwa

Wizualizacja przepływów uwierzytelniania przekracza aspekt estetyczny – todyscyplina komunikacji bezpieczeństwa. Umieszczając schematy w widoku komponentów C4, tworzysz żywe dokumenty, które służą:

-

✅ Deweloperzy: Jasne wskazówki dotyczące implementacji

-

✅ Inżynierowie bezpieczeństwa: Audytowalne granice zaufania

-

✅ Nowi pracownicy: Przyspieszone wdrożenie

-

✅ Odpowiadający na incydenty: Szybkie zrozumienie kontekstu podczas naruszeń

Ostateczna lista kontrolna przed opublikowaniem schematu:

-

Czy każdy strzałka przekraczająca granicę zaufania pokazuje szyfrowanie?

-

Czy tajemnice nigdy zakładane, że istnieją w kodzie?

-

Czy zależności zewnętrzne są jasno oznaczone?

-

Czy schemat odzwierciedla obecny logikę uwierzytelniania (nie przestarzałą)?

-

Czy istnieje wersja/czas zgodności do śledzenia?

🌟 Pamiętaj: Gdy rysujesz linię połączenia, zastanów się: „Czy to reprezentuje zaufany kanał?” Gdy rysujesz prostokąt, zastanów się: „Czy ten komponent obsługuje poufne dane?”Te pytania przekształcają schematy z statycznych artefaktów w aktywne narzędzia bezpieczeństwa.

Przyjęcie tych praktyk sprawia, że dokumentacja architektury staje sięaktywem proaktywnym— wspierając świadomość bezpieczeństwa, zmniejszając nieporozumienia i zapewniając, że przepływy uwierzytelniania pozostają wytrzymałe, zrozumiałe i utrzymywalne w miarę ewolucji systemu.

📚 Lista referencyjna

- Narzędzie do rysowania schematów C4 od Visual Paradigm – wizualizuj architekturę oprogramowania z łatwością: Ten zasób wyróżnia narzędzie, które pozwala architektom oprogramowania tworzyć jasne, skalowalne i utrzymywalne schematy systemów przy użyciu techniki modelowania C4.

- Ostateczny przewodnik po wizualizacji modelu C4 przy użyciu narzędzi AI od Visual Paradigm: Ten przewodnik wyjaśnia, jak wykorzystać sztuczną inteligencję do automatyzacji i poprawy wizualizacji modelu C4 w celu inteligentniejszego projektowania architektury.

- Wykorzystanie AI Studio C4 od Visual Paradigm do uproszczonej dokumentacji architektury: Przegląd AI-wzbogaconego Studio C4, które pozwala zespołom tworzyć czystą, skalowalną i bardzo utrzymywalną dokumentację architektury oprogramowania.

- Przewodnik dla początkujących w zakresie schematów modelu C4: Krok po kroku przewodnik stworzony, aby pomóc początkującym tworzyć schematy modelu C4 na wszystkich czterech poziomach abstrakcji: Kontekst, Kontenery, Komponenty i Kod.

- Ostateczny przewodnik po C4-PlantUML Studio: rewolucja w projektowaniu architektury oprogramowania: Ten artykuł omawia integrację automatyzacji opartej na sztucznej inteligencji z elastycznością PlantUML w celu ułatwienia procesu projektowania architektury oprogramowania.

- Kompletny przewodnik po AI-zasilonym Studio C4 PlantUML od Visual Paradigm: szczegółowy przewodnik wyjaśniający, jak to specjalistyczne studio przekształca język naturalny w dokładne, warstwowe schematy C4.

- Studio C4-PlantUML: generator schematów C4 zasilany sztuczną inteligencją: Ten przegląd funkcji opisuje narzędzie AI, które automatycznie generuje schematy architektury oprogramowania C4 bezpośrednio z prostych opisów tekstowych.

- Kompletny przewodnik: generowanie i modyfikowanie schematów komponentów C4 przy użyciu czatobota z AI: Praktyczny przewodnik pokazujący, jak używać czatobota z AI do generowania i doskonalenia schematów komponentów C4 na przykładzie rzeczywistego przypadku.

- Wydanie z pełną obsługą modelu C4 od Visual Paradigm: Oficjalne oświadczenie dotyczące włączenia kompleksowej obsługi modelu C4 w celu zarządzania schematami architektury na wielu poziomach abstrakcji w ramach platformy.

- Generator AI modelu C4: automatyzacja schematów dla zespołów DevOps i chmury: Ten artykuł omawia, jak zapytania oparte na rozmowie z AI automatyzują pełny cykl modelowania C4, zapewniając spójność i szybkość dla zespołów technicznych.