Diagramy architektury pełnią rolę projektu dla systemów oprogramowania. Przekładają abstrakcyjną logikę na struktury wizualne, które zespoły mogą zrozumieć, omówić i rozwijać dalej. Choć model C4 zapewnia strukturalny sposób dokumentowania architektury oprogramowania, pojawiają się konkretne wyzwania przy przedstawianiu procesów krytycznych dla bezpieczeństwa, takich jak uwierzytelnianie. Ogólny diagram komponentów często pomija subtelności weryfikacji tożsamości, wymiany tokenów i zarządzania sesjami.

Ten przewodnik szczegółowo wyjaśnia, jak przedstawić przepływy uwierzytelniania w widoku komponentów C4. Przeanalizujemy znaczenie semantyczne elementów diagramu, sposób wyznaczania granic bezpieczeństwa oraz najlepsze praktyki mapowania złożonej logiki tożsamości bez wykorzystania narzędzi własnych. Celem jest przejrzystość, precyzja i utrzymywalność dokumentacji.

🧩 Zrozumienie kontekstu modelu C4

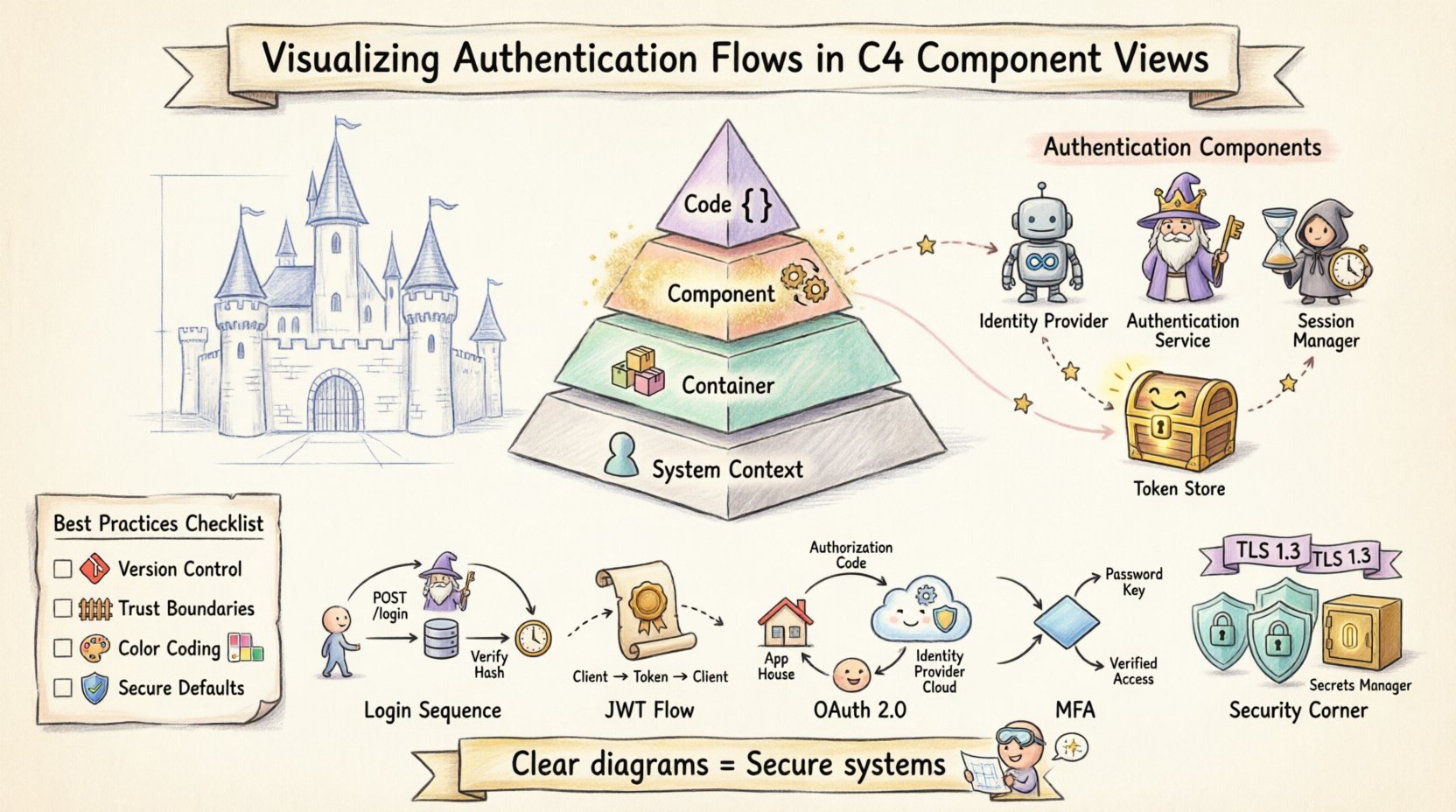

Model C4 organizuje dokumentację architektury na cztery poziomy abstrakcji:

- Kontekst systemu:Pokazuje system jako pojedynczy pudełko oraz jego relacje z ludźmi i innymi systemami.

- Pojemnik:Dzieli system na wysokie poziomy kontenerów oprogramowania (np. aplikacje internetowe, aplikacje mobilne, mikroserwisy, bazy danych).

- Komponent:Rozkłada kontenery na mniejsze, spójne jednostki funkcjonalności.

- Kod:Szczegółowo opisuje strukturę wewnętrzną klas i interfejsów wewnątrz komponentów.

Logika uwierzytelniania jest wystarczająco ważna, by często wymagać uwagi na poziomach Pojemnika i Komponentu. Widok Pojemnika może pokazywać, gdzie znajdują się punkty końcowe uwierzytelniania, ale Widok Komponentu ujawnia wewnętrzną mechanikę przetwarzania i weryfikacji poświadczeń.

🔍 Dlaczego Widok Komponentu dla uwierzytelniania?

Widok Komponentu to najbardziej szczegółowy poziom odpowiedni do dokumentacji architektury najwyższego poziomu. Jest idealny do uwierzytelniania z kilku powodów:

- Widoczność logiki:Ujawnia konkretne usługi obsługujące żądania logowania, generowanie tokenów i weryfikację sesji.

- Jasność interakcji:Ułatwia zrozumienie, jak front-end interaguje z usługami bezpieczeństwa back-endu.

- Definicja granic:Pomaga określić, co znajduje się w zaufanym systemie, a co poza nim.

Podczas dokumentowania uwierzytelniania nie rysujesz tylko pudełek. Dokumentujesz przepływ wrażliwych danych. Dobrze narysowany diagram komponentów zmniejsza niepewność co do tego, gdzie przechowywane są tajemnice i jak się poruszają.

📦 Definiowanie komponentów uwierzytelniania

Aby skutecznie wizualizować uwierzytelnianie, najpierw należy zidentyfikować różne komponenty uczestniczące w procesie. Te komponenty powinny być nazwane zgodnie z ich funkcją, a nie zgodnie z ich implementacją.

Główne komponenty tożsamości

- Dostawca tożsamości:Zewnętrzny system odpowiedzialny za wydawanie poświadczeń lub tokenów. Może to być usługa trzeciej strony lub wewnętrzna usługa.

- Usługa uwierzytelniania:Wewnętrzny komponent odpowiedzialny za weryfikację poświadczeń (np. sprawdzanie haseł względem skrótu).

- Menadżer sesji: Składnik odpowiedzialny za tworzenie, utrzymywanie i niszczenie sesji użytkownika.

- Magazyn tokenów: Repozytorium do przechowywania wydanych tokenów, często używane do odświeżania tokenów lub zablokowania.

Zależności zewnętrzne

Uwierzytelnianie rzadko zachodzi samodzielnie. Twój diagram musi pokazywać relacje między Twoimi składnikami a zewnętrznymi źródłami tożsamości.

| Typ składnika | Reprezentacja na diagramie | Przykładowy etykietka |

|---|---|---|

| System zewnętrzny | Prostokąt z ikoną „Zewnętrzny” lub stylu obramowania | Dostawca tożsamości |

| Baza danych | Kształt walca | Magazyn poświadczeń użytkownika |

| Punkt końcowy interfejsu API | Pudełko z wskaźnikami strzałek | Punkt końcowy uwierzytelniania |

🔄 Wizualizacja konkretnych przepływów uwierzytelniania

Statyczny diagram pokazuje strukturę, ale przepływ dodaje kontekst dynamiczny. W przypadku uwierzytelniania należy pokazać, jak dane przemieszczają się między składnikami. Użyj strzałek kierunkowych do przedstawienia żądań i odpowiedzi.

1. Sekwencja logowania

Najczęstszy przepływ obejmuje podanie poświadczeń przez użytkownika. Na diagramie składników wygląda to jak sekwencja interakcji.

- Krok 1: Składnik interfejsu front-end wysyła żądanie do usługi uwierzytelniania.

- Krok 2: Usługa uwierzytelniania wykonywa zapytanie do magazynu użytkowników.

- Krok 3: Magazyn użytkowników zwraca zaszyfrowane poświadczenie.

- Krok 4: Usługa uwierzytelniania weryfikuje skrót.

- Krok 5: Usługa uwierzytelniania sygnalizuje menedżerowi sesji, aby utworzył sesję.

Na schemacie oznacz te strzałki protokołem lub działaniem, takim jakPOST /loginlubWeryfikacja skrótu.

2. Uwierzytelnianie oparte na tokenie (JWT)

Nowoczesne systemy często opierają się na tokenach sieci Web JSON (JWT). Wymaga to przedstawienia przepływu wydania i weryfikacji.

- Wydanie: Usługa uwierzytelniania generuje token po pomyślnym zalogowaniu.

- Przesyłanie: Token jest wysyłany do klienta (Frontend).

- Weryfikacja: Późniejsze żądania zawierają token.

- Weryfikacja: Brama API lub określony komponent uwierzytelniania weryfikuje podpis.

Podczas rysowania rozróżnij żądanie początkowe i kolejne chronione żądania. Użyj linii przerywanych do przesyłania tokenu, aby wskazać, że jest to poświadczenie przekazywane przez klienta, a nie bezpośredni wywołanie systemu do systemu.

3. Przepływy OAuth 2.0

Podczas integracji z zewnętrznymi dostawcami przepływ jest bardziej złożony. Należy pokazać przekierowanie agenta użytkownika.

- Przekierowanie: Aplikacja przekierowuje użytkownika do dostawcy tożsamości.

- Wywołanie zwrotne: Dostawca tożsamości przekazuje użytkownika z kodem autoryzacji.

- Wymiana tokenu: Aplikacja wymienia kod na token dostępu.

Na schemacie przedstaw dostawcę tożsamości jako komponent zewnętrzny. Narysuj pętlę od aplikacji do dostawcy i z powrotem. Jasno oznacz strzałkę wywołania zwrotnego jakoKod autoryzacji.

4. Uwierzytelnianie wieloskładnikowe (MFA)

MFA wprowadza warunkowy przepływ na diagramie. Powinieneś przedstawić to za pomocą węzła decyzyjnego lub osobnej gałęzi.

- Pierwsza weryfikacja: Weryfikacja hasła.

- Drugie sprawdzenie: Jeśli MFA jest włączone, przekaż do składnika MFA.

- Weryfikacja: Składnik MFA weryfikuje kod.

- Zakończenie: Dopiero wtedy aktywuje się Menedżer Sesji.

Wizualizacja tego zapobiega programistom zakładaniu, że jedno kroku wystarczy do zapewnienia bezpieczeństwa. Wyróżnia dodatkowy składnik wymagany dla drugiego czynnika.

🔒 Zasady bezpieczeństwa na diagramach

Diagram to nie tylko mapa danych; to mapa zaufania. Musisz jasno zaznaczyć, gdzie istnieją granice bezpieczeństwa.

Szyfrowanie i przesył

Zawsze zaznaczaj, kiedy dane są szyfrowane podczas przesyłania. Możesz użyć ikony zamka obok linii połączenia lub oznaczyć strzałkę tekstemHTTPSlubTLS 1.3.

- W tranzycie: Wszystkie komunikaty między składnikami a zewnętrznymi systemami powinny być oznaczone jako zaszyfrowane.

- W spoczynku: Zaznacz, czy Magazyn Użytkowników szyfruje dane w spoczynku.

Przechowywanie tajemnic

Jednym z najważniejszych aspektów diagramów uwierzytelniania jest pokazanie, gdzie przechowywane są tajemnice.

- Menadżer tajemnic: Jeśli używasz dedykowanego serwisu do kluczy API lub tajemnic klientów, uwzględnij go jako składnik.

- Zmienne środowiskowe: Jeśli tajemnice są wstrzykiwane w czasie działania, zaznacz to w opisie składnika.

- Nigdy w kodzie: Upewnij się, że diagram nie sugeruje, że tajemnice są zakodowane. W razie potrzeby użyj ogólnego składnika „Źródło konfiguracji”.

🛑 Najczęstsze pułapki do uniknięcia

Podczas dokumentowania przepływów uwierzytelniania łatwo wprowadzić zamieszanie. Oto najczęstsze błędy i sposób ich poprawienia.

| Pułapka | Poprawka |

|---|---|

| Ogólne etykiety | Używaj konkretnych terminów, takich jak „Weryfikuj token”, zamiast „Przetwarzaj”. |

| Brakujące zależności zewnętrzne | Zawsze pokazuj, skąd pochodzą tokeny, nawet jeśli jest to dostawca zewnętrzny. |

| Ignorowanie tokenów odświeżania | Uwzględnij przepływ odświeżania tokena, aby pokazać zarządzanie cyklem życia. |

| Zbyt skomplikowana wizualizacja | Zachowaj skupienie wizualizacji komponentu na logice. Przenieś szczegóły na poziomie kodu do widoku kodu. |

📝 Najlepsze praktyki dokumentacji

Spójność to klucz dla utrzymywalnej dokumentacji. Postępuj zgodnie z tymi wytycznymi, aby zapewnić, że Twoje schematy pozostaną użyteczne przez dłuższy czas.

- Ujednolit notację: Zdecyduj się na konkretny styl strzałek, pól i ikon. Dokumentuj ten przewodnik stylu.

- Kontrola wersji: Traktuj schematy jak kod. Przechowuj je w kontrolie wersji, aby śledzić zmiany w logice.

- Cykle przeglądu: Uwzględnij aktualizacje schematów w procesie przeglądu kodu. Jeśli zmieni się logika uwierzytelniania, schemat również musi się zmienić.

- Skup się na granicach zaufania: Jasno zaznacz, gdzie kończy się zaufanie systemu, a zaczyna się środowisko zewnętrzne.

- Używaj kolorów oszczędnie: Jeśli używasz kolorów, ogranicz je do oznaczania stanów bezpieczeństwa (np. czerwony dla danych poufnych, zielony dla publicznych). Unikaj używania koloru jako głównej metody rozróżniania.

🧠 Szczegółowy przykład przepływu: Rejestracja użytkownika

Aby pokazać poziom szczegółowości wymagany, rozważ przepływ rejestracji. Obejmuje on tworzenie nowego identyfikatora.

- Wejście użytkownika: Komponent rejestracji otrzymuje adres e-mail i hasło.

- Weryfikacja: Komponent sprawdza format (wyrażenie regularne dla e-maila, moc hasła).

- Sprawdzenie unikalności: Komponent wykonywa zapytanie do magazynu użytkowników, aby upewnić się, że adres e-mail nie istnieje.

- Haszowanie: Komponent generuje zasolony hash hasła.

- Przechowywanie: Komponent zapisuje nowy rekord do magazynu użytkowników.

- Weryfikacja: Komponent wysyła token weryfikacyjny przez usługę e-mail.

Na schemacie upewnij się, że usługa e-mail jest widoczna jako zależność zewnętrzna. To wyjaśnia, że użytkownik nie może uzyskać dostępu do konta, dopóki zewnętrzny krok nie zostanie ukończony.

🧠 Szczegółowy przykład przepływu: Odświeżanie tokenu

Tokeny dostępu wygasały. Mechanizm odświeżania często pomijany na schematach, ale jest kluczowy dla doświadczenia użytkownika i bezpieczeństwa.

- Zapytanie: Klient wysyła token odświeżający do usługi uwierzytelniania.

- Weryfikacja: Usługa uwierzytelniania sprawdza ważność tokenu oraz czas nie-wcześniejszy.

- Anulowanie: Jeśli token został użyty lub anulowany, zapytanie jest odrzucane.

- Wydanie: Generowane są nowe tokeny dostępu i odświeżania.

- Obroty: Stary token odświeżania jest nieprawidłowy, aby zapobiec atakom powtórzeń.

Jasno oznacz krok „Obroty”. Wskazuje to na najlepszą praktykę bezpieczeństwa, w której tokeny nie są po prostu ponownie używane, ale obracane.

🧠 Szczegółowy przykład przepływu: Nieważność sesji

Wylogowanie to nie tylko zamknięcie okna. Dotyczy ono czyszczenia stanu po stronie serwera.

- Zapytanie: Klient wysyła żądanie wylogowania.

- Czarna lista tokenów: Usługa uwierzytelniania dodaje token do magazynu czarnej listy.

- Usuwanie sesji: Menadżer sesji usuwa dane sesji.

- Odpowiedź: Klient jest powiadamiany, że sesja została zakończona.

Ten przepływ zapewnia, że skradziony token nie może być używany po wylogowaniu użytkownika. Jest to kluczowy element architektury bezpieczeństwa.

📊 Porównanie strategii uwierzytelniania na diagramach

Różne strategie wymagają różnych przedstawień diagramatycznych. Zrozumienie tych różnic pomaga Ci wybrać odpowiedni widok.

| Strategia | Skupienie na diagramie | Kluczowy składnik |

|---|---|---|

| Oparte na sesji | Przechowywanie po stronie serwera | Magazyn sesji |

| Oparte na tokenie | Kryptograficzne podpisywanie | Generator tokenów |

| Trzecia strona | Przekierowanie i wywołanie zwrotne | Dostawca tożsamości |

🚀 Wnioski dotyczące wizualizacji

Wizualizacja przepływów uwierzytelniania to więcej niż rysowanie pudełek. Chodzi o przekazywanie postawy bezpieczeństwa i integralności danych. Przestrzegając modelu C4 i skupiając się na widoku składników, tworzysz dokument, który służy zarówno programistom, jak i audytorom bezpieczeństwa.

Pamiętaj, aby utrzymywać diagram w aktualnym stanie. W miarę jak wymagania uwierzytelniania się zmieniają, Twoje przedstawienie wizualne musi się zmieniać razem z nimi. Jasne diagramy zmniejszają obciążenie poznawcze dla nowych członków zespołu i stanowią punkt odniesienia podczas reagowania na incydenty.

Kiedy rysujesz linię połączenia, zadaj sobie pytanie: „Czy ta linia reprezentuje zaufany kanał komunikacji?” Kiedy rysujesz prostokąt, zadaj sobie pytanie: „Czy ten składnik obsługuje poufne dane?” Te pytania prowadzą Cię do diagramów, które nie są tylko estetyczne, ale również bezpieczne i dokładne.

Przestrzegając tych wytycznych, zapewnicasz, że dokumentacja architektury pozostaje żyjącym zasobem. Staje się narzędziem zrozumienia, a nie tylko zapisem przeszłości. Ten podejście wspiera kulturę świadomości bezpieczeństwa w zespole programistów.

- Narzędzie do diagramów C4 od Visual Paradigm – Wizualizuj architekturę oprogramowania z łatwością: Ten zasób wyróżnia narzędzie, które pozwala architektom oprogramowania tworzyć jasne, skalowalne i utrzymywalne diagramy systemów przy użyciu techniki modelowania C4.

- Ostateczny przewodnik po wizualizacji modelu C4 przy użyciu narzędzi AI od Visual Paradigm: Ten przewodnik wyjaśnia, jak wykorzystać sztuczną inteligencję do automatyzacji i poprawy wizualizacji modelu C4 w celu inteligentniejszego projektowania architektury.

- Wykorzystanie AI C4 Studio od Visual Paradigm do uproszczonej dokumentacji architektury: Przegląd ulepszonego AI C4 Studio, które pozwala zespołom tworzyć czystą, skalowalną i łatwo utrzymywalną dokumentację architektury oprogramowania.

- Przewodnik dla początkujących po diagramach modelu C4: Poradnik krok po kroku przeznaczony do pomocy początkującym w tworzeniu diagramów modelu C4 na wszystkich czterech poziomach abstrakcji: Kontekst, Kontenery, Składniki i Kod.

- Najlepszy przewodnik po C4-PlantUML Studio: rewolucja w projektowaniu architektury oprogramowania: Ten artykuł omawia integrację automatyzacji opartej na AI z elastycznością PlantUML w celu zoptymalizowania procesu projektowania architektury oprogramowania.

- Kompletny przewodnik po C4-PlantUML Studio z możliwością AI w Visual Paradigm: szczegółowy przewodnik wyjaśniający, jak ten specjalistyczny studio przekształca język naturalny w dokładne, warstwowe diagramy C4.

- C4-PlantUML Studio: generator diagramów C4 z możliwością AI: Ten przegląd funkcji opisuje narzędzie AI, które automatycznie generuje diagramy architektury oprogramowania C4 bezpośrednio z prostych opisów tekstowych.

- Kompletny przewodnik: generowanie i modyfikowanie diagramów komponentów C4 za pomocą czatobota z możliwością AI: Praktyczny przewodnik pokazujący, jak używać czatobota z możliwością AI do generowania i doskonalenia diagramów komponentów C4 na przykładzie rzeczywistego przypadku.

- Wydanie wsparcia dla pełnego modelu C4 w Visual Paradigm: Oficjalne oświadczenie dotyczące włączenia szczegółowego wsparcia modelu C4 do zarządzania diagramami architektury na wielu poziomach abstrakcji w ramach platformy.

- Generator modelu C4 z możliwością AI: automatyzacja diagramów dla zespołów DevOps i chmury: Ten artykuł omawia, jak zapytania oparte na rozmowie z AI automatyzują pełny cykl modelowania C4, zapewniając spójność i szybkość dla zespołów technicznych.