現代のソフトウェア開発の環境において、どのアプリケーションも孤立して存在することはない。すべてのシステムは、サードパーティAPIやオープンソースライブラリ、クラウドサービス、レガシ統合など、複雑な外部入力のネットワークに依存している。これらの依存関係は開発を加速させる一方で、セキュリティ、ライセンス、安定性、技術的負債に関する重大なリスクをもたらす。これらの関係を明確に把握しないままでは、組織は潜在的な脆弱性やコンプライアンスの穴に気づかずに運営されることになる。

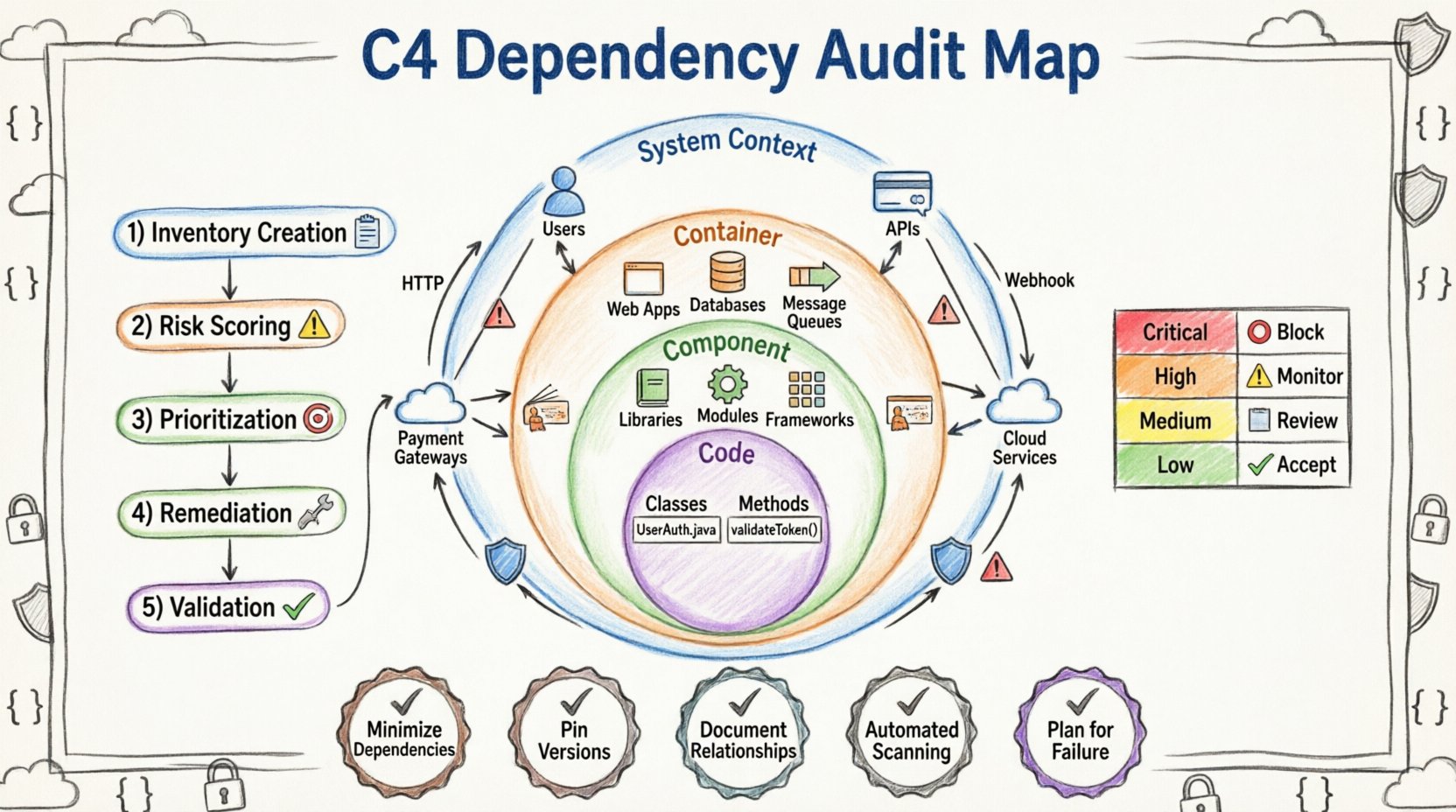

C4モデルは、ソフトウェアアーキテクチャを可視化する構造的なアプローチを提供する。コンテキスト、コンテナ、コンポーネント、コードの各レベルを活用することで、チームは外部依存関係を体系的に監査できる。このガイドでは、C4関係マップを活用して外部入力に関連するリスクを特定・評価・管理する方法を詳述する。

🧩 外部依存関係を監査する理由は? 🛡️

依存関係の管理は、重大な脆弱性が発見されるまで二次的な問題として扱われがちである。しかし、積極的な監査により、長期的なシステムの健全性が保証される。監査の主な動機は以下の通りである:

- セキュリティ体制:外部ライブラリには既知の脆弱性(CVE)が含まれる可能性がある。それらをマッピングすることで、的確なパッチ適用が可能になる。

- ライセンス準拠:オープンソースソフトウェアにはライセンスが付随する。互換性のないライセンスを混在させると、法的トラブルにつながる可能性がある。

- ベンダーリスク:サードパーティAPIが停止したり契約内容が変更されると、システムが破綻する。監査により、単一障害点が明らかになる。

- 技術的負債:保守されていない依存関係は負債となる。早期に特定することで、将来のリファクタリングを防ぐことができる。

- パフォーマンスへの影響:重い外部呼び出しは内部システムのボトルネックになる。これらのフローを可視化することで、遅延の最適化が可能になる。

🏗️ C4モデルの階層構造を理解する 📊

C4モデルは、ソフトウェアアーキテクチャを4つの階層レベルに整理する。依存関係の監査において、各レベルは異なる種類の外部関係を明らかにする。これらの違いを理解することは、包括的な監査を行う上で不可欠である。

- システムコンテキスト図: これは最も高いレベルである。構築中のシステムと、それとやり取りする人々や他のシステムを示す。ここでの外部依存関係は、通常、サードパーティサービス、ユーザー、または外部インフラである。

- コンテナ図: このレベルでは、システムを実行時インスタンス(例:ウェブアプリ、モバイルアプリ、データベース)に分解する。ここでの依存関係は、通常、プロトコル、API、またはデータストアである。

- コンポーネント図: このレベルでは、コンテナの内部構造に深く入り込む。ここでの依存関係は、ライブラリ、フレームワーク、またはモジュールである。

- コード図: このレベルは特定のクラスやメソッドに焦点を当てる。ここでの依存関係は、伝統的な意味での外部とはほとんど言えないが、むしろ内部の結合性を指す。

外部依存関係の監査を目的とする場合、システムコンテキスト図とコンテナ図が最も重要である。これらは外部リスクがシステムに侵入する境界を定義する。

🌐 コンテキストレベルでの外部システムのマッピング 🔗

システムコンテキスト図は境界を定義する。このレベルでの監査は、「この境界の外側で、このシステムに影響を与えるのは誰か、あるいは何なのか?」という問いに答える。

1. 外部のエイジェントおよびシステムの特定

まず、システムとやり取りするすべての外部エンティティをリストアップする。これらには以下のようなものがあるかもしれない:

- 顧客向けポータル

- 内部エンタープライズシステム

- 決済ゲートウェイ

- メールサービスプロバイダー

- 認証プロバイダー(SSO)

2. データフローの分析

図のすべての接続矢印について、その上を移動するデータを分析する。これには以下の点が含まれる:

- 方向性:データは送信される、受信される、または両方か?単方向のフローはバッチ処理やログ記録を示す可能性があり、双方向のトランザクションとは異なるリスクを伴う。

- データの機密性:外部システムは個人を特定できる情報(PII)を受け取るか?これはコンプライアンス要件に影響する。

- 認証:外部システムは接続をどのように検証するか?APIキー、OAuthトークン、または相互TLSか?

3. 依存関係の重要度の評価

すべての外部システムが同等というわけではない。一部は必須であり、他の一部はオプションである。マトリクスを使用すると、それらを分類しやすくなる。

| カテゴリ | 定義 | 監査の優先度 |

|---|---|---|

| 必須 | この依存関係がなければシステムは機能しない。 | 高 |

| 重要 | 機能は低下するが、コア機能は維持される。 | 中 |

| オプション | 体験を向上させるが、必須ではない。 | 低 |

必須の依存関係は、最も厳格なモニタリングと代替計画を必要とする。必須の外部サービスが停止した場合、チームは文書化されたバックアップ戦略を持たなければならない。

📦 コンテナレベルでのライブラリおよびサービスの特定 🧱

コンテナレベルは実行時環境を表す。ここでは、依存関係はしばしば技術的なインターフェースとなる。この段階での監査には、インフラ構造へのより深い掘り下げが必要となる。

1. 実行時依存関係のリスト化

すべてのコンテナは実行するために下位のインフラストラクチャに依存しています。これには以下が含まれます:

- オペレーティングシステムのイメージ

- ミドルウェア(例:ウェブサーバー、メッセージキュー)

- データベースエンジン

- コンテナオーケストレーションプラットフォーム

これらのコンポーネントはしばしば外部ベンダーからセキュリティパッチを受け取ります。監査は、使用中のバージョンがサポート対象であり、既知の脆弱性がないことを確認することを含みます。

2. APIおよびプロトコルの監査

コンテナはAPIを介して通信します。これらは依存関係リスクの主な標的です。APIの相互作用をレビューする際には、以下の点に注意します:

- バージョン管理:APIのバージョンはまだサポートされていますか?ライフサイクル終了したAPIは移行する必要があります。

- リクエスト制限:外部プロバイダーはリクエストを制限していますか?急激な増加は制限(スロットリング)を引き起こす可能性があります。

- エンドポイント:すべてのエンドポイントが必要ですか?使用されていないエンドポイントは攻撃面を広げます。

3. インフラストラクチャとしてのコード(IaC)

現代のシステムは、インフラストラクチャをコードで定義します。このコード自体は、構成リポジトリやテンプレートライブラリへの依存関係を含んでいます。IaCの監査により、展開前にシステムの設計図が安全で最新であることを確認できます。

🔧 コンポーネントレベルの依存関係分析 🧩

コンテキストおよびコンテナレベルはマクロに関わるのに対し、コンポーネントレベルはソフトウェアの論理そのものに関わります。ここにオープンソースライブラリの大部分が存在します。

1. トランジティブ依存の問題

コンポーネントがライブラリAに依存する可能性があります。ライブラリAはライブラリBに依存しています。これがトランジティブ依存です。このような隠れた連鎖は、脆弱性が隠れる場所になりがちです。

- 可視性:ビルドプロセスが完全な依存関係ツリーを生成することを確認してください。

- 抽出:すべてのライブラリ、直接的およびトランジティブなものを特定してください。

- 削除:トランジティブなライブラリが使用されていない場合、それを取り込む親の依存関係を削除してください。

2. ライセンスの検証

各コンポーネントにはライセンスが付随しています。許容的なライセンス(例:MIT)とコピーレフトライセンス(例:GPL)を混在させると、法的責任が生じる可能性があります。監査チェックリストには以下を含めるべきです:

- すべてのコンポーネントのライセンスを確認する。

- コンポーネント間の競合を確認する。

- 組織の法的ポリシーが各ライセンスタイプの使用を許可していることを確認する。

3. サプライチェーンの完全性

ソフトウェアが信頼できるソースから来ていることを確認する。監査はコンポーネントの出所を検証することを含む。これにはデジタル署名の確認や、パッケージレジストリが改ざんされていないことを確認することが含まれる。

🔄 監査ワークフロー:ステップバイステップ ⚙️

依存関係の監査は一回限りの出来事ではなく、プロセスである。以下のワークフローにより、一貫性と包括性が確保される。

ステップ1:インベントリ作成

すべての依存関係の完全なリストを作成する。可能な限り自動化プロセスとする。データを中央リポジトリにエクスポートする。バージョン、ライセンス、最終更新日などのメタデータを含める。

ステップ2:リスクスコアリング

以下の基準に基づいて、各依存関係にリスクスコアを付与する:

- 脆弱性状況:既知のCVEは存在するか?

- メンテナンス状況:プロジェクトは積極的にメンテナンスされているか?

- 採用率:他の組織はどれくらいこのものを使用しているか?高い採用率はしばしばより良いセキュリティを意味する。

- 複雑性:この依存関係はコードベースに顕著な複雑性をもたらすか?

ステップ3:優先順位付け

すべてのリスクをすぐに修正できるわけではない。リスクスコアとコンポーネントの重要度に基づいて優先順位を付ける。リスクの高い依存関係を持つ重要なシステムにまずリソースを集中させる。

ステップ4:是正

修正を実行する。バージョンのアップグレード、ライブラリの置き換え、または依存関係を完全に削除するためにコードの再構成を行う可能性がある。行ったすべての変更を文書化する。

ステップ5:検証

是正後、システムが正常に動作することを確認する。依存関係の変更によってレグレッションが導入されていないことを確認するために、自動テストを実行する。

🛠️ リスク評価マトリクス 📉

意思決定を容易にするために、標準化されたマトリクスを使用して依存関係の問題の深刻度を分類する。これによりステークホルダーが緊急度を理解しやすくなる。

| リスクレベル | 基準 | 実施すべき措置 |

|---|---|---|

| 深刻 | アクティブな攻撃、重要なデータ漏洩、またはシステムのクラッシュ。 | 即時なパッチ適用または置き換えが必要です。 |

| 高 | 既知の脆弱性、サポート終了されたバージョン、またはライセンスの衝突。 | 次のスプリントまたはリリースサイクル内に修正する。 |

| 中 | 非推奨機能、軽微なセキュリティ警告。 | 監視を行い、将来の更新スケジュールを立てる。 |

| 低 | 軽微なドキュメントの問題、外観上のバグ。 | 通常のメンテナンス時に対処する。 |

🔄 メンテナンスと継続的なモニタリング 🔄

監査は目的ではなく、チェックポイントである。依存関係は常に進化している。毎日新しい脆弱性が発見されている。継続的なモニタリングにより、システムが長期間にわたり安全であることが保証される。

1. 自動スキャン

スキャンツールをビルドパイプラインに統合する。コードがコミットされるたびに、システムは依存関係ツリーを脆弱性データベースと照合するべきである。これにより、新たなリスクが導入されるのを防ぐことができる。

2. 定期的なレビュー

自動化があっても、依存関係マップに対して四半期ごとのレビューをスケジュールする。これにより、スキャナーが見逃す可能性のある問題(ビジネスロジックのリスクやベンダー依存など)を人間の分析で発見できる。

3. 変更管理

本番環境での依存関係の更新には承認を必須とする。小さなバージョンアップでも大きな影響を及ぼすことがある。依存関係が追加、削除、または変更されるたびに、監査マップを更新するべきである。

🚫 依存関係監査における一般的な落とし穴 🙅

監査は人為的ミスのリスクが高い。一般的なミスを認識することで、それらを回避できる。

- 伝達的依存関係を無視する:直接的な依存関係だけに注目すると、ライブラリツリーの深部に隠された脆弱性に対してシステムが暴露された状態になる。

- 静的マップのみ:一度作成して更新しないと、マップは無意味になる。マップは常に更新される動的な文書でなければならない。

- 文脈の欠如:ライブラリに脆弱性があることを知っているだけでは不十分である。そのライブラリが実際に重要なパスで使用されているかどうかを知ることで、実際のリスクが判断できる。

- 自動化への過度な依存:ツールは強力だが、ビジネスロジックを理解することはできない。アーキテクチャ上の意思決定には人間によるレビューが不可欠である。

- ライセンスの無視: セキュリティは唯一のリスクではない。ライセンスに関する法的リスクは、バグと同様に製品を停止させてしまう可能性がある。

✅ サステナブルな監査のためのベストプラクティス ✅

レジリエントなシステムを構築するためには、これらのベストプラクティスを開発文化に取り入れる必要がある。

- 依存関係を最小限に抑える: すべての依存関係はリスクである。可能な限り標準ライブラリをサードパーティパッケージよりも優先する。

- バージョンを固定する: 設定ファイルに正確なバージョンを常に指定して、不安定なバージョンへの自動更新を防ぐ。

- 関係性を文書化する: C4図を常に最新の状態に保つ。依存関係が変更されたら、マップも更新する。

- セキュリティチームと連携する: 監査を開発者、アーキテクト、セキュリティ専門家との協働作業として行う。

- 故障を想定する: 依存関係は失敗すると仮定する。アーキテクチャにセパレータとフォールバックメカニズムを組み込む。

🏁 アーキテクチャの可視化についての最終的な考察 🎯

外部依存関係はソフトウェア工学において避けられない。排除することではなく、理解することを目指す。C4モデルを使ってこれらの関係を可視化することで、チームはアーキテクチャの隠れたコストを把握できる。

このアプローチにより、依存関係の管理は反応型の作業から予防型の戦略に変化する。チームがどのツールを使うか、どのようにセキュアにするか、いつ廃止するかといった、情報に基づいた意思決定を可能にする。複雑性が増す世界において、明確なマップはチームが保有できる最も価値ある資産である。

今日から依存関係のマッピングを始めよう。C4のレベルを使って監査を構造化する。すべての外部接続が記録され、評価され、監視されていることを確認する。この規律が、セキュアで保守可能なソフトウェアエコシステムの基盤を形成する。