Diagram arsitektur perangkat lunak berfungsi sebagai gambaran rancangan bagi tim pengembangan. Mereka menyampaikan bagaimana sistem berinteraksi, di mana aliran data terjadi, dan bagaimana komponen disusun. Namun, diagram model C4 standar sering kali kekurangan dimensi krusial: keamanan. Tanpa memvisualisasikan batas keamanan, arsitek dan pengembang dapat secara tidak sengaja membuat sistem di mana asumsi kepercayaan tidak jelas, yang berakibat pada kerentanan yang mahal untuk diperbaiki nanti. Mengintegrasikan batas keamanan ke dalam diagram container C4 memastikan bahwa manajemen risiko tertanam dalam tahap desain, bukan ditambahkan sebagai tambahan setelahnya.

Panduan ini mengeksplorasi cara mewakili kontrol keamanan, zona kepercayaan, dan mekanisme perlindungan data secara efektif dalam kerangka kerja model C4. Dengan mengikuti konvensi yang telah ditetapkan, tim dapat membuat diagram yang tidak hanya jelas secara struktural tetapi juga sadar akan keamanan. Pendekatan ini memfasilitasi komunikasi yang lebih baik antara insinyur keamanan, pengembang, dan pemangku kepentingan bisnis.

🏗️ Konteks Model C4 untuk Keamanan

Model C4 menyediakan pendekatan hierarkis untuk mendokumentasikan arsitektur perangkat lunak. Model ini terdiri dari empat tingkatan: Konteks Sistem, Container, Komponen, dan Kode. Untuk visualisasi keamanan, tingkatanTingkatan Containerbiasanya merupakan yang paling krusial. Tingkatan ini menggambarkan blok pembangun perangkat lunak tingkat tinggi seperti aplikasi web, aplikasi mobile, API, dan basis data.

Ketika memperkenalkan batas keamanan, tujuannya adalah menjelaskan di mana kepercayaan berakhir dan lingkungan yang tidak dipercaya dimulai. Diagram container tanpa konteks keamanan mungkin menunjukkan bahwa Sistem A berbicara dengan Sistem B, tetapi tidak mengungkapkan apakah koneksi tersebut dienkripsi, diautentikasi, atau melewati jaringan publik. Menambahkan batas keamanan mengisi celah informasi ini.

- Tingkatan 1 (Konteks Sistem):Berguna untuk mengidentifikasi ketergantungan eksternal dan hubungan kepercayaan tingkat tinggi antara sistem Anda dengan pengguna atau pihak ketiga.

- Tingkatan 2 (Container):Fokus utama panduan ini. Di sini, Anda menentukan zona internal, segmen jaringan, dan tingkat klasifikasi data.

- Tingkatan 3 (Komponen):Dapat digunakan untuk logika keamanan yang rinci, seperti modul otentikasi, tetapi sering kali terlalu rinci untuk tinjauan keamanan tingkat tinggi.

Dengan fokus pada tingkatan Container, arsitek dapat menjaga keseimbangan antara abstraksi dan detail. Ini memastikan bahwa keputusan keamanan terlihat tanpa membebani diagram dengan rincian implementasi.

🧱 Menentukan Batas Keamanan

Batas keamanan mewakili suatu batas di mana kepercayaan berubah. Melintasi batas ini memerlukan kontrol khusus, seperti otentikasi, otorisasi, atau enkripsi. Dalam diagram, batas-batas ini mengelompokkan container yang memiliki posisi keamanan bersama atau berada dalam segmen jaringan yang sama.

Jenis-Jenis Batas

Memahami berbagai jenis batas membantu dalam memilih representasi visual yang tepat:

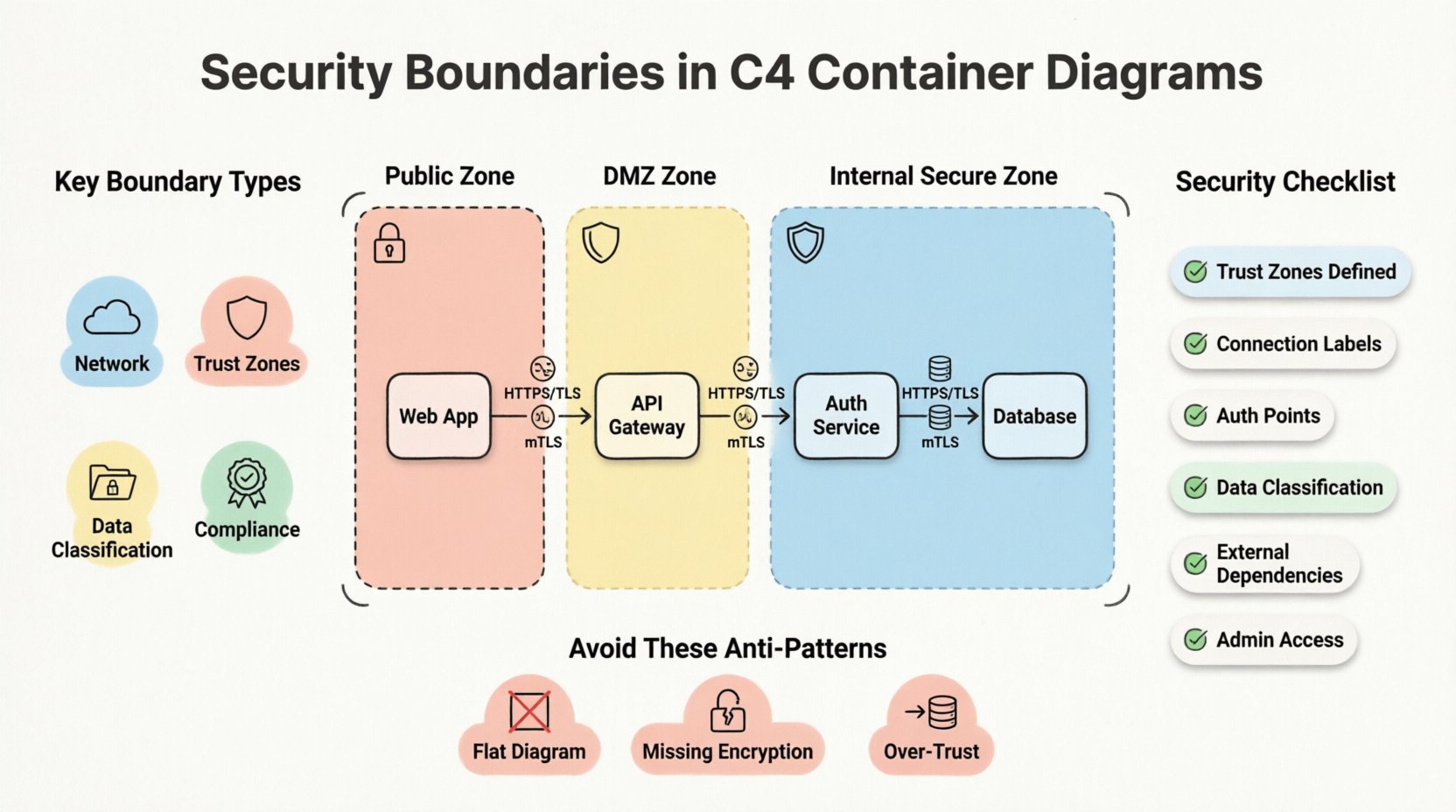

- Batas Jaringan:Membedakan antara jaringan pribadi internal, akses internet publik, dan lingkungan terisolasi seperti DMZ (Zona Tak Berperang).

- Zona Kepercayaan:Membedakan antara layanan internal yang sepenuhnya dipercaya dan antarmuka eksternal yang sebagian dipercaya.

- Klasifikasi Data:Mengelompokkan container yang menangani data sensitif (PII, catatan keuangan) secara terpisah dari layanan yang terbuka untuk publik.

- Zona Kepatuhan:Memisahkan sistem berdasarkan persyaratan regulasi, seperti sistem yang membutuhkan kepatuhan GDPR dibandingkan alat operasional umum.

Kepercayaan dan Aliran Data

Keamanan pada dasarnya tentang kepercayaan. Setiap koneksi antar container menyiratkan hubungan kepercayaan. Jika Container A mengirim data ke Container B, A mempercayai B untuk menangani data tersebut dengan benar. Jika B dirusak, A berada dalam risiko.

Memvisualisasikan kepercayaan ini sangat penting. Panah dalam diagram C4 mewakili aliran data, tetapi juga harus menyiratkan arah kepercayaan. Garis batas menunjukkan bahwa melintasinya memerlukan pemeriksaan keamanan. Misalnya, berpindah dari “Zona Publik ke Zona Internalharus memicu langkah otentikasi.

🎨 Memvisualisasikan Batas dalam Diagram Kontainer

Konsistensi dalam bahasa visual sangat penting untuk dokumentasi yang efektif. Saat menggambar batas keamanan, notasi harus intuitif. Tidak ada standar universal tunggal, tetapi telah muncul kebiasaan industri yang berjalan baik dalam model C4.

Standar Notasi

Sebagian besar alat yang digunakan untuk membuat diagram C4 mendukung bentuk dan gaya khusus. Untuk mewakili batas keamanan, pertimbangkan praktik standar berikut:

- Garis Putus-putus:Gunakan garis putus-putus untuk mengelilingi sekelompok kontainer. Ini menunjukkan pengelompokan logis daripada dinding fisik.

- Area yang Diarsir:Warna latar belakang yang ringan dapat menunjukkan suatu zona. Misalnya, latar belakang merah muda bisa menunjukkan zona publik berisiko tinggi, sementara warna hijau menunjukkan zona internal yang dipercaya.

- Ikon:Tambahkan ikon gembok kecil atau perisai di samping label batas untuk menandakan bahwa kontrol keamanan sedang aktif.

- Label:Namai batas dengan jelas. Gunakan istilah seperti Jaringan Publik, Zona Aman, atau DMZ.

Strategi Pengkodean Warna

Warna adalah sinyal yang kuat. Namun, harus digunakan secara sengaja. Hindari menggunakan warna secara sembarangan. Sebaliknya, hubungkan warna dengan status keamanan:

- Merah/Oranye:Risiko tinggi, menghadap ke publik, sumber input yang tidak dipercaya.

- Kuning:Risiko menengah, DMZ, atau antarmuka yang setengah dipercaya.

- Hijau/Biru:Risiko rendah, internal, layanan yang dipercaya.

- Abu-abu:Sistem warisan atau komponen yang sudah usang yang memerlukan penanganan hati-hati.

Pastikan pilihan warna dapat diakses. Gunakan pola atau label tambahan selain warna untuk memastikan diagram tetap dapat dibaca oleh pengguna yang mengalami kekurangan penglihatan warna.

🔒 Menerapkan Kendali Keamanan dalam Diagram

Setelah batas ditarik, langkah berikutnya adalah memberi keterangan pada koneksi yang melintasi batas-batas tersebut. Garis yang melintasi batas keamanan merupakan kejadian keamanan. Ini memerlukan kendali khusus.

Enkripsi dan Protokol

Beri label pada koneksi dengan protokol yang digunakan. Ini memberi tahu pembaca tentang posisi keamanan data yang sedang dalam perjalanan.

- HTTPS/TLS: Standar untuk lalu lintas web. Sebutkan versinya jika relevan (misalnya, TLS 1.3).

- mTLS:TLS ganda umum digunakan dalam arsitektur mikroservis. Ini menunjukkan verifikasi identitas yang kuat.

- SSH: Untuk akses administratif atau transfer file internal.

- Tidak dienkripsi: Beri label secara eksplisit pada semua lalu lintas yang tidak dienkripsi. Ini menyoroti risiko yang perlu diperbaiki.

Autentikasi dan Otorisasi

Di mana pengguna melakukan autentikasi? Layanan mana yang memvalidasi token? Pertanyaan-pertanyaan ini harus dapat dijawab dari diagram.

- Gerbang API: Sering berfungsi sebagai titik masuk. Beri tanda sebagai batas di mana autentikasi terjadi.

- OAuth/SSO: Tunjukkan alur token antara pengguna, gerbang, dan layanan backend.

- Akun Layanan: Tunjukkan apakah layanan melakukan autentikasi menggunakan identitas mesin daripada token pengguna.

🔄 Pola Arsitektur Umum

Beberapa pola arsitektur muncul secara sering dalam sistem perangkat lunak modern. Pola-pola ini memiliki pertimbangan batas keamanan khusus.

1. Pola DMZ

Zona yang tidak berperang (DMZ) terletak di antara internet publik dan jaringan internal. Ia menampung komponen yang harus dapat diakses dari luar tetapi tidak boleh memiliki akses langsung ke data sensitif.

- Batasan: Kelilingi server web atau load balancer dalam zona DMZ.

- Koneksi: DMZ berkomunikasi dengan zona internal melalui port terbatas atau titik akhir API.

- Tujuan Keamanan: Batasi jangkauan kerusakan jika komponen yang terbuka ke publik dikompromikan.

2. Mikroservis dengan Service Mesh

Dalam arsitektur mikroservis, layanan saling berkomunikasi secara rutin. Service mesh menangani manajemen lalu lintas dan keamanan.

- Batasan: Setiap layanan merupakan container tersendiri. Mesh menciptakan overlay logis.

- Koneksi: Semua lalu lintas internal dienkripsi (mTLS).

- Tujuan Keamanan: Zero Trust. Setiap layanan harus memverifikasi layanan lainnya.

3. Segmentasi Basis Data

Tidak semua basis data harus diperlakukan sama. Penyimpanan data sensitif harus dipisahkan.

- Batasan: Tempatkan basis data sensitif di subnet khusus atau zona keamanan.

- Koneksi: Hanya container aplikasi tertentu yang dapat terhubung ke basis data.

- Tujuan Keamanan: Cegah pergerakan lateral. Jika container aplikasi dibobol, penyerang tidak dapat mengakses basis data secara langsung.

📊 Daftar Periksa Tinjauan Keamanan

Sebelum menyelesaikan diagram, lakukan tinjauan keamanan. Gunakan daftar periksa berikut untuk memastikan semua batasan dan kontrol yang diperlukan terwakili.

| Item Pemeriksaan | Kriteria | Mengapa Ini Penting |

|---|---|---|

| Zona Kepercayaan Didefinisikan | Apakah semua container telah ditetapkan ke zona kepercayaan? | Mengklarifikasi di mana kontrol keamanan diperlukan. |

| Label Koneksi | Apakah protokol dan metode enkripsi telah diberi label? | Memastikan data dalam perjalanan aman. |

| Titik Autentikasi | Apakah titik masuk untuk autentikasi jelas? | Mengidentifikasi di mana kontrol akses terjadi. |

| Klasifikasi Data | Apakah penyimpanan data sensitif dipisahkan? | Melindungi aset bernilai tinggi. |

| Ketergantungan Eksternal | Apakah layanan pihak ketiga ditandai? | Menyoroti risiko rantai pasok. |

| Akses Admin | Apakah akses administratif dibatasi? | Mencegah kontrol sistem yang tidak sah. |

Tabel ini berfungsi sebagai referensi cepat selama tinjauan kode atau catatan keputusan arsitektur (ADRs). Ini memastikan bahwa keamanan tidak diabaikan selama tahap desain.

⚠️ Pola Anti-Keamanan

Menghindari kesalahan sama pentingnya dengan mengikuti praktik terbaik. Pola anti berikut sering muncul dalam diagram yang tidak memiliki batas keamanan.

- Diagram Rata:Menggambar semua kontainer dalam satu kotak tanpa zona. Ini mengimplikasikan semua komponen dipercaya secara setara, yang jarang benar.

- Label Enkripsi yang Hilang:Menampilkan panah tanpa menentukan HTTPS. Ini menciptakan keraguan tentang perlindungan data.

- Terlalu Percaya:Menghubungkan kontainer yang menghadap publik langsung ke kontainer basis data tanpa perantara. Ini merupakan vektor kerentanan klasik.

- Batas Statis:Gagal memperbarui diagram saat infrastruktur berubah. Diagram yang menunjukkan topologi jaringan lama justru lebih buruk daripada tidak ada diagram sama sekali.

- Mengabaikan Aliran Data:Hanya fokus pada struktur statis dan mengabaikan bagaimana data bergerak melintasi batas. Keamanan bersifat dinamis.

📈 Pemeliharaan dan Evolusi

Batas keamanan tidak bersifat statis. Seiring sistem berkembang, layanan baru ditambahkan, dan ancaman berubah. Diagram harus berkembang bersama mereka. Menganggap diagram sebagai dokumen hidup sangat penting untuk keamanan jangka panjang.

Kontrol Versi

Simpan diagram dalam kontrol versi bersama kode. Ini memungkinkan tim melacak bagaimana batas keamanan berubah seiring waktu. Ketika terjadi insiden keamanan, meninjau riwayat diagram dapat mengungkapkan apakah batas tersebut hilang atau salah dikonfigurasi.

Generasi Otomatis

Di tempat yang memungkinkan, hasilkan diagram dari kode atau konfigurasi infrastruktur sebagai kode. Ini mengurangi kesenjangan antara dokumentasi dan sistem yang sebenarnya. Jika infrastruktur berubah, diagram akan diperbarui secara otomatis, memastikan batas keamanan tetap akurat.

Audit Rutin

Atur tinjauan berkala terhadap diagram arsitektur. Selama tinjauan ini, ajukan pertanyaan keamanan tertentu:

- Apakah ada dependensi baru yang ditambahkan yang melintasi batas?

- Apakah standar enkripsi masih terkini?

- Apakah zona kepercayaan masih sesuai dengan topologi jaringan saat ini?

- Apakah ada kontainer yang tidak digunakan yang sebaiknya dihapus untuk mengurangi permukaan serangan?

🔍 Kesimpulan

Mengintegrasikan batas keamanan ke dalam diagram kontainer C4 mengubahnya dari peta struktural sederhana menjadi panduan keamanan yang komprehensif. Praktik ini menjelaskan hubungan kepercayaan, menyoroti persyaratan perlindungan data, dan memfasilitasi komunikasi yang lebih baik di antara tim. Dengan mematuhi notasi yang konsisten, protokol penandaan, dan menjaga diagram seiring waktu, organisasi dapat membangun sistem yang lebih tangguh.

Keamanan bukanlah produk; itu adalah proses. Diagram adalah alat dalam proses tersebut. Mereka membuat yang tak terlihat menjadi terlihat, memungkinkan arsitek untuk mengidentifikasi risiko sebelum menjadi insiden. Menginvestasikan waktu pada dokumentasi yang akurat dan berfokus pada keamanan memberi manfaat dalam mengurangi kerentanan dan mempercepat respons insiden.

Mulailah dengan meninjau diagram Anda saat ini. Identifikasi di mana batas kepercayaan hilang. Tambahkan zona, label, dan warna yang diperlukan. Seiring waktu, kebiasaan ini akan menjadi hal yang alami, menanamkan keamanan ke dalam bahasa yang Anda gunakan untuk menggambarkan arsitektur Anda.