Dalam lanskap pengembangan perangkat lunak modern, tidak ada aplikasi yang berdiri sendiri. Setiap sistem bergantung pada jaringan kompleks input eksternal, mulai dari API pihak ketiga dan perpustakaan sumber terbuka hingga layanan cloud dan integrasi warisan. Meskipun ketergantungan ini mempercepat pengembangan, mereka menimbulkan risiko signifikan terkait keamanan, lisensi, stabilitas, dan utang teknis. Tanpa peta yang jelas mengenai hubungan-hubungan ini, organisasi beroperasi dalam kegelapan terhadap kerentanan potensial dan celah kepatuhan.

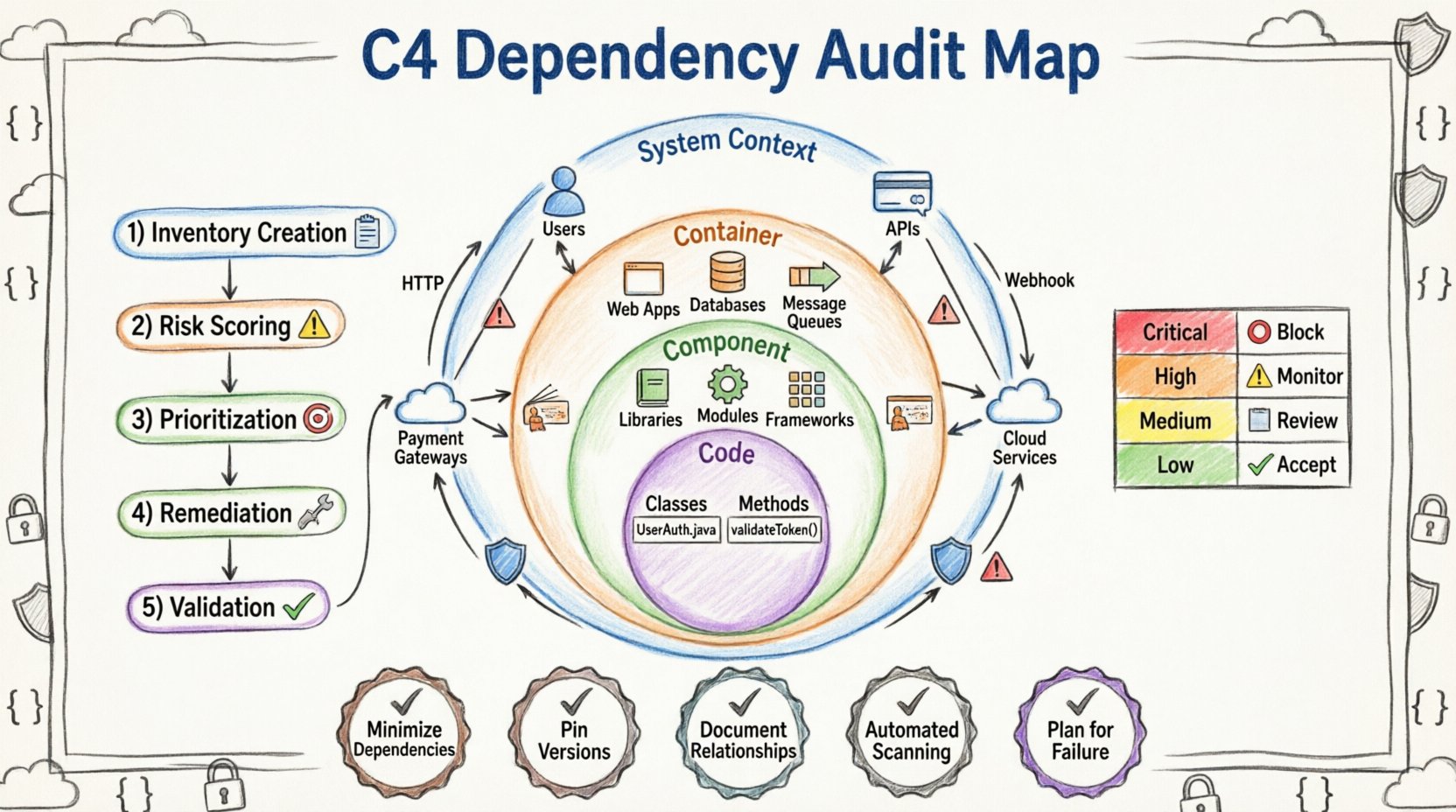

Model C4 menyediakan pendekatan terstruktur untuk memvisualisasikan arsitektur perangkat lunak. Dengan memanfaatkan tingkatan Konteks, Wadah, Komponen, dan Kode, tim dapat secara sistematis mengaudit ketergantungan eksternal. Panduan ini menjelaskan bagaimana menggunakan peta hubungan C4 untuk mengidentifikasi, menilai, dan mengelola risiko yang terkait dengan input eksternal.

🧩 Mengapa Mengaudit Ketergantungan Eksternal? 🛡️

Manajemen ketergantungan sering dianggap sebagai masalah sekunder hingga kerentanan kritis ditemukan. Namun, audit proaktif menjamin kesehatan sistem jangka panjang. Motivasi utama untuk melakukan audit antara lain:

- Posisi Keamanan:Perpustakaan eksternal mungkin mengandung kerentanan yang diketahui (CVE). Memetakan mereka memungkinkan pemperbaikan yang ditargetkan.

- Kepatuhan Lisensi:Perangkat lunak sumber terbuka membawa lisensi. Menggabungkan lisensi yang tidak kompatibel dapat menyebabkan perselisihan hukum.

- Risiko Pemasok:Jika API pihak ketiga dimatikan atau mengubah kontraknya, sistem Anda akan rusak. Audit mengungkapkan titik-titik kegagalan tunggal.

- Utang Teknis:Ketergantungan yang tidak lagi dipelihara menjadi beban. Mengidentifikasinya sejak dini mencegah refaktorasi di masa depan.

- Dampak Kinerja:Panggilan eksternal yang berat dapat menjadi penyumbat sistem internal. Memvisualisasikan aliran ini membantu mengoptimalkan latensi.

🏗️ Memahami Hierarki Model C4 📊

Model C4 mengorganisasi arsitektur perangkat lunak menjadi empat tingkatan hierarkis. Saat mengaudit ketergantungan, setiap tingkatan mengungkapkan jenis hubungan eksternal yang berbeda. Memahami perbedaan-perbedaan ini sangat penting untuk audit yang komprehensif.

- Diagram Konteks Sistem: Ini adalah tingkatan tertinggi. Menunjukkan sistem yang sedang dibangun serta orang-orang dan sistem lain yang berinteraksi dengannya. Ketergantungan eksternal di sini biasanya layanan pihak ketiga, pengguna, atau infrastruktur eksternal.

- Diagram Wadah: Tingkatan ini memecah sistem menjadi instans runtime (misalnya, aplikasi web, aplikasi mobile, basis data). Ketergantungan di sini sering berupa protokol, API, atau penyimpanan data.

- Diagram Komponen: Ini menyelami struktur internal sebuah wadah. Ketergantungan di sini adalah perpustakaan, kerangka kerja, atau modul.

- Diagram Kode: Ini berfokus pada kelas dan metode tertentu. Ketergantungan di sini jarang bersifat eksternal secara tradisional, melainkan ketergantungan internal.

Untuk tujuan mengaudit ketergantungan eksternal, tingkatan Konteks Sistem dan Wadah adalah yang paling krusial. Mereka menentukan batas-batas di mana risiko eksternal memasuki sistem.

🌐 Memetakan Sistem Eksternal pada Tingkatan Konteks 🔗

Diagram Konteks Sistem menentukan batas. Audit pada tingkatan ini menjawab pertanyaan: ‘Siapa atau apa yang berada di luar batas ini yang menyentuh sistem ini?’

1. Mengidentifikasi Aktor dan Sistem Eksternal

Mulailah dengan membuat daftar semua entitas eksternal yang berinteraksi dengan sistem. Ini mungkin mencakup:

- Portal yang berhadapan langsung dengan pelanggan

- Sistem perusahaan internal

- Gerbang pembayaran

- Penyedia layanan email

- Penyedia otentikasi (SSO)

2. Menganalisis Aliran Data

Untuk setiap panah koneksi dalam diagram, analisis data yang bergerak melaluinya. Ini melibatkan:

- Arah aliran:Apakah data dikirim, diterima, atau keduanya? Aliran satu arah mungkin menunjukkan pemrosesan batch atau pencatatan, yang membawa risiko berbeda dibandingkan transaksi dua arah.

- Sensitivitas Data:Apakah sistem eksternal menerima Informasi Identifikasi Pribadi (PII)? Hal ini memengaruhi persyaratan kepatuhan.

- Otentikasi:Bagaimana sistem eksternal memverifikasi koneksi? Kunci API, token OAuth, atau TLS mutual?

3. Menilai Kritisitas Ketergantungan

Tidak semua sistem eksternal sama. Beberapa kritis, sementara yang lain opsional. Matriks membantu mengkategorikannya:

| Kategori | Definisi | Prioritas Audit |

|---|---|---|

| Kritis | Sistem tidak dapat berfungsi tanpa ketergantungan ini. | Tinggi |

| Penting | Fitur menurun tetapi fungsi inti tetap berjalan. | Sedang |

| Opsional | Meningkatkan pengalaman tetapi tidak diperlukan. | Rendah |

Ketergantungan kritis membutuhkan pemantauan paling ketat dan perencanaan kontinjensi. Jika layanan eksternal kritis gagal, tim harus memiliki strategi cadangan yang terdokumentasi.

📦 Mengidentifikasi Perpustakaan dan Layanan pada Tingkat Container 🧱

Tingkat Container mewakili lingkungan runtime. Di sini, ketergantungan sering berupa antarmuka teknis. Audit pada tahap ini membutuhkan penyelidikan lebih dalam terhadap infrastruktur.

1. Mendata Ketergantungan Runtime

Setiap container bergantung pada infrastruktur dasar untuk berjalan. Ini mencakup:

- Gambar sistem operasi

- Middleware (misalnya, server web, antrian pesan)

- Mesin basis data

- Platform orkestrasi container

Komponen-komponen ini sering menerima pembaruan keamanan dari pihak pemasok eksternal. Audit melibatkan verifikasi bahwa versi yang digunakan didukung dan bebas dari kerentanan yang diketahui.

2. Audit API dan Protokol

Container berkomunikasi melalui API. Ini merupakan target utama risiko ketergantungan. Saat meninjau interaksi API:

- Versi:Apakah versi API masih didukung? API yang sudah tidak didukung harus dipindahkan.

- Pembatasan Kecepatan:Apakah penyedia eksternal membatasi permintaan? Lonjakan mendadak bisa menyebabkan pembatasan kecepatan.

- Titik Akhir:Apakah semua titik akhir diperlukan? Titik akhir yang tidak digunakan meningkatkan permukaan serangan.

3. Infrastruktur sebagai Kode (IaC)

Sistem modern mendefinisikan infrastruktur dalam kode. Kode ini sendiri mengandung ketergantungan pada repositori konfigurasi atau perpustakaan templat. Audit IaC memastikan bahwa rancangan sistem aman dan terkini sebelum pengembangan.

🔧 Analisis Ketergantungan Tingkat Komponen 🧩

Sementara tingkat Konteks dan Container menangani makro, tingkat Komponen menangani logika perangkat lunak itu sendiri. Di sinilah sebagian besar perpustakaan sumber terbuka berada.

1. Masalah Ketergantungan Transitif

Sebuah komponen mungkin bergantung pada Perpustakaan A. Perpustakaan A bergantung pada Perpustakaan B. Ini adalah ketergantungan transitif. Rantai tersembunyi ini sering menjadi tempat penyimpanan kerentanan.

- Visibilitas:Pastikan proses pembuatan menghasilkan pohon ketergantungan lengkap.

- Ekstraksi:Identifikasi semua perpustakaan, baik langsung maupun transitif.

- Penghapusan:Jika perpustakaan transitif tidak digunakan, hapus ketergantungan induk yang menarik perpustakaan tersebut.

2. Verifikasi Lisensi

Setiap komponen membawa lisensi. Menggabungkan lisensi yang bersifat permissive (seperti MIT) dengan lisensi copyleft (seperti GPL) dapat menimbulkan kewajiban hukum. Daftar periksa audit harus mencakup:

- Verifikasi lisensi setiap komponen.

- Periksa konflik antar komponen.

- Pastikan kebijakan hukum organisasi mengizinkan penggunaan setiap jenis lisensi.

3. Integritas Rantai Pasok

Pastikan perangkat lunak berasal dari sumber tepercaya. Audit melibatkan verifikasi asal komponen. Ini mencakup memeriksa tanda tangan digital dan memastikan repositori paket tidak telah diretas.

🔄 Alur Kerja Audit: Langkah Demi Langkah ⚙️

Melakukan audit ketergantungan adalah proses, bukan kejadian satu kali. Alur kerja berikut memastikan konsistensi dan kelengkapan.

Langkah 1: Pembuatan Inventaris

Hasilkan daftar lengkap semua ketergantungan. Proses ini sebaiknya otomatis jika memungkinkan. Ekspor data ke repositori pusat. Sertakan metadata seperti versi, lisensi, dan tanggal pembaruan terakhir.

Langkah 2: Penilaian Risiko

Tetapkan skor risiko untuk setiap ketergantungan berdasarkan:

- Status Kerentanan:Apakah ada CVE yang diketahui?

- Status Pemeliharaan:Apakah proyek ini secara aktif dipelihara?

- Tingkat Adopsi:Berapa banyak organisasi lain yang menggunakannya? Tingkat adopsi tinggi sering mengindikasikan keamanan yang lebih baik.

- Kompleksitas:Apakah ketergantungan ini menimbulkan kompleksitas signifikan pada kode?

Langkah 3: Prioritisasi

Tidak semua risiko dapat diperbaiki segera. Prioritaskan berdasarkan skor risiko dan tingkat kritis komponen. Fokuskan sumber daya pada sistem kritis dengan ketergantungan berisiko tinggi terlebih dahulu.

Langkah 4: Perbaikan

Laksanakan perbaikan. Ini mungkin melibatkan pembaruan versi, mengganti perpustakaan, atau merefaktor kode untuk menghapus ketergantungan sepenuhnya. Dokumentasikan setiap perubahan yang dibuat.

Langkah 5: Validasi

Setelah perbaikan, verifikasi bahwa sistem masih berfungsi dengan benar. Jalankan uji otomatis untuk memastikan tidak ada regresi yang ditimbulkan oleh perubahan ketergantungan.

🛠️ Matriks Penilaian Risiko 📉

Untuk memudahkan pengambilan keputusan, gunakan matriks standar untuk mengkategorikan tingkat keparahan masalah ketergantungan. Ini membantu pemangku kepentingan memahami urgensi.

| Tingkat Risiko | Kriteria | Tindakan yang Diperlukan |

|---|---|---|

| Kritis | Eksploit aktif, kebocoran data kritis, atau kegagalan sistem. | Pemutakhiran atau penggantian segera diperlukan. |

| Tinggi | Kerentanan yang diketahui, versi yang tidak didukung, atau konflik lisensi. | Perbaiki dalam sprint atau siklus rilis berikutnya. |

| Sedang | Fitur yang sudah tidak digunakan, peringatan keamanan minor. | Pantau dan jadwalkan untuk pembaruan di masa depan. |

| Rendah | Masalah dokumentasi kecil, bug tampilan. | Tangani selama pemeliharaan rutin. |

🔄 Pemeliharaan dan Pemantauan Berkelanjutan 🔄

Audit bukanlah tujuan akhir; ini adalah titik pemeriksaan. Ketergantungan berkembang. Kerentanan baru ditemukan setiap hari. Pemantauan berkelanjutan memastikan sistem tetap aman seiring waktu.

1. Pemindaian Otomatis

Integrasikan alat pemindaian ke dalam alur pembangunan. Setiap kali kode dikirim, sistem harus memeriksa pohon ketergantungan terhadap basis data kerentanan. Ini mencegah risiko baru muncul.

2. Tinjauan Berjadwal

Bahkan dengan otomasi, jadwalkan tinjauan berkala setiap tiga bulan terhadap peta ketergantungan. Ini memungkinkan analisis manusia terhadap arsitektur untuk menangkap masalah yang mungkin terlewat oleh pemindai, seperti risiko logika bisnis atau ketergantungan pada vendor tertentu.

3. Manajemen Perubahan

Mewajibkan persetujuan untuk setiap pembaruan ketergantungan di lingkungan produksi. Peningkatan versi kecil bisa berdampak besar. Peta audit harus diperbarui setiap kali ketergantungan ditambahkan, dihapus, atau diubah.

🚫 Kesalahan Umum dalam Audit Ketergantungan 🙅

Audit rentan terhadap kesalahan manusia. Mengetahui kesalahan umum membantu menghindarinya.

- Mengabaikan Ketergantungan Tidak Langsung:Hanya fokus pada ketergantungan langsung membuat sistem rentan terhadap kerentanan yang tersembunyi jauh di dalam pohon perpustakaan.

- Hanya Peta Statis:Membuat peta sekali dan tidak pernah memperbaruinya membuatnya tidak berguna. Peta harus menjadi dokumen yang hidup.

- Kurangnya Konteks:Mengetahui bahwa sebuah perpustakaan memiliki kerentanan belum cukup. Mengetahui apakah perpustakaan tersebut benar-benar digunakan dalam jalur kritis menentukan risiko sebenarnya.

- Terlalu Mengandalkan Otomasi:Alat sangat kuat, tetapi tidak dapat memahami logika bisnis. Tinjauan manusia sangat penting untuk keputusan arsitektur.

- Mengabaikan Lisensi: Keamanan bukan satu-satunya risiko. Risiko hukum dari lisensi dapat menutup produk sama efektifnya dengan bug.

✅ Praktik Terbaik untuk Audit Berkelanjutan ✅

Untuk membangun sistem yang tangguh, terapkan praktik terbaik ini ke dalam budaya pengembangan.

- Minimalkan Ketergantungan: Setiap ketergantungan merupakan risiko. Utamakan perpustakaan standar daripada paket pihak ketiga jika memungkinkan.

- Kunci Versi: Selalu tentukan versi yang tepat dalam file konfigurasi untuk mencegah pembaruan otomatis ke versi yang tidak stabil.

- Dokumentasikan Hubungan: Pertahankan diagram C4 tetap diperbarui. Jika ketergantungan berubah, perbarui peta tersebut.

- Libatkan Tim Keamanan: Jadikan audit sebagai upaya kolaboratif antara pengembang, arsitek, dan ahli keamanan.

- Rencanakan untuk Gagal: Asumsikan ketergantungan akan gagal. Bangun pemutus sirkuit dan mekanisme cadangan ke dalam arsitektur.

🏁 Pikiran Akhir tentang Visibilitas Arsitektur 🎯

Ketergantungan eksternal tidak terhindarkan dalam rekayasa perangkat lunak. Tujuannya bukan menghilangkannya, tetapi memahaminya. Dengan menggunakan model C4 untuk memvisualisasikan hubungan ini, tim mendapatkan visibilitas terhadap biaya tersembunyi dari arsitektur mereka.

Pendekatan ini menggeser manajemen ketergantungan dari tugas reaktif menjadi strategi proaktif. Ini memberdayakan tim untuk membuat keputusan yang terinformasi tentang alat mana yang digunakan, bagaimana mengamankannya, dan kapan menggantinya. Di dunia yang semakin kompleks, peta yang jelas adalah aset paling berharga yang bisa dimiliki tim.

Mulailah memetakan ketergantungan Anda hari ini. Gunakan tingkatan C4 untuk mengatur audit Anda. Pastikan setiap koneksi eksternal tercatat, dievaluasi, dan dipantau. Disiplin ini membentuk dasar dari ekosistem perangkat lunak yang aman dan dapat dipelihara.