Los diagramas de arquitectura sirven como plano de construcción para los sistemas de software. Traducen la lógica abstracta en estructuras visuales que los equipos pueden entender, discutir y sobre las que construir.

Conclusión rápida: Esta guía proporciona estrategias prácticas e independientes de herramientas para representar la lógica de autenticación dentro de la Vista de Componentes C4, ayudando a los equipos a documentar procesos críticos para la seguridad con claridad, precisión y mantenibilidad a largo plazo.

🧩 Comprendiendo el contexto del modelo C4

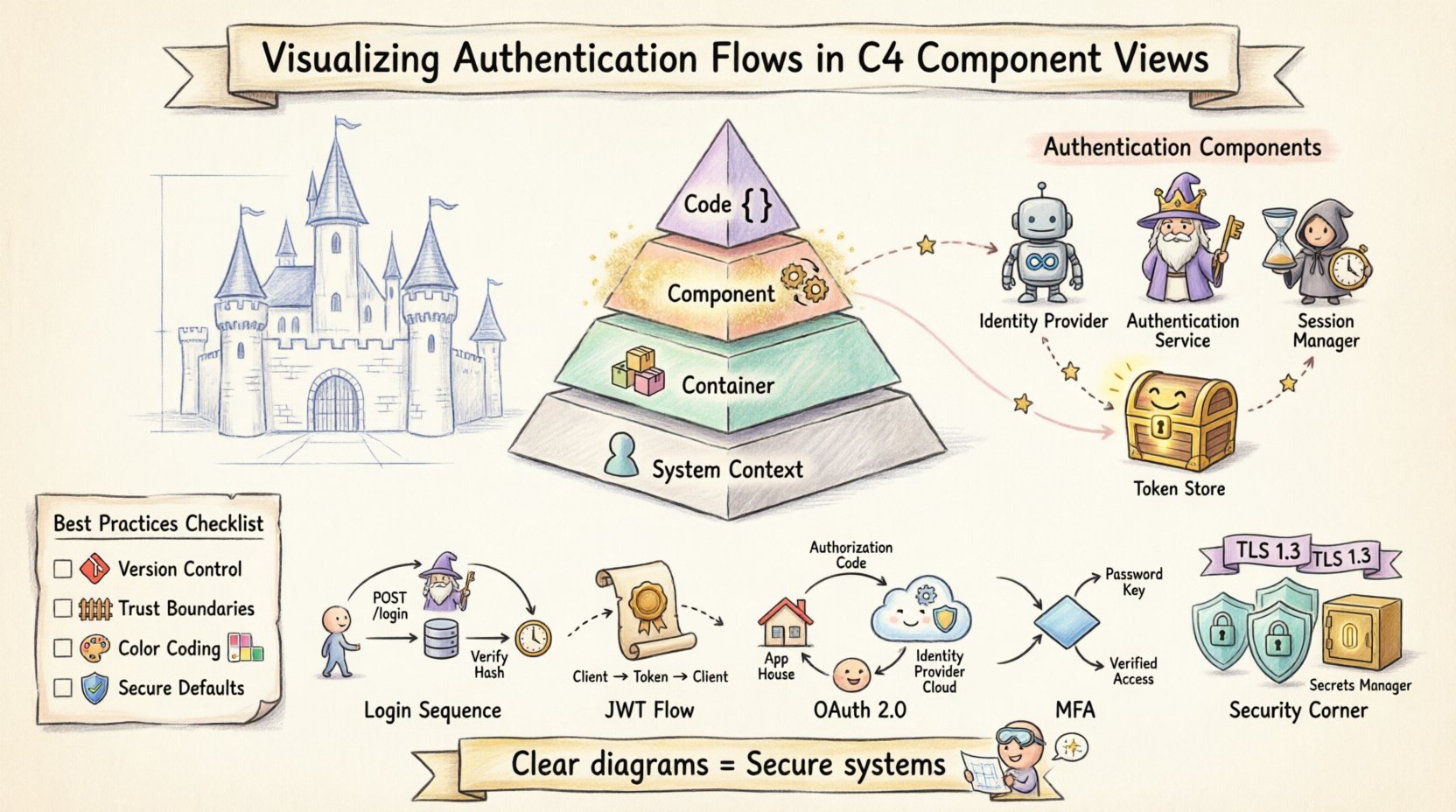

El modelo C4 organiza la documentación de arquitectura en cuatro niveles progresivos de abstracción [[8]]:

| Nivel | Enfoque | Público típico |

|---|---|---|

| Contexto del sistema | El sistema como una sola caja + relaciones con personas/sistemas externos | Directivos, partes interesadas |

| Contenedor | Contenedores de software de alto nivel (aplicaciones web, APIs, bases de datos, aplicaciones móviles) | Arquitectos, DevOps |

| Componente | Unidades funcionales cohesivasdentrocontenedores | Desarrolladores, ingenieros de seguridad |

| Código | Clases, interfaces y estructura interna | Desarrolladores que implementan funcionalidades |

La lógica de autenticación es lo suficientemente crítica como para exigir atención en los niveles deambos niveles de contenedor y componente. Mientras que la Vista de Contenedor podría mostrardóndeexisten los puntos finales de autenticación, la Vista de Componente revela losmecanismos internosde cómo se procesan, validan y protegen las credenciales.

💡 Consejo profesional: Comience en el nivel 1 (contexto del sistema) y avance hacia abajo; esto garantiza que sus diagramas de componentes permanezcan arraigados en el contexto empresarial [[2]].

🔍 ¿Por qué la vista de componentes para la autenticación?

La vista de componentes establece el equilibrio ideal para documentar la autenticación: suficientemente detallada para revelar la lógica de seguridad, pero lo suficientemente abstracta para mantenerse manejable.

Ventajas clave:

| Beneficio | ¿Por qué es importante para la autenticación? |

|---|---|

| Visibilidad de la lógica | Revela los servicios que gestionan el inicio de sesión, la generación de tokens y la validación de sesiones |

| Claridad en las interacciones | Aclara la comunicación entre los servicios de seguridad del frontend y el backend |

| Definición de límites | Marca explícitamente los límites de los sistemas de confianza frente a las dependencias externas |

| Revisión de seguridad | Proporciona una referencia para el modelado de amenazas y revisiones de cumplimiento |

Al documentar la autenticación, no está simplemente dibujando cajas; está documentando el flujo de datos sensibles. Un diagrama de componentes bien elaborado reduce la ambigüedad sobre dónde residen los secretos, cómo se trasladan y quién puede acceder a ellos.

🎯 Mejor práctica: Limite el alcance a 6 a 12 componentes por diagrama. Si su sistema de autenticación es complejo, cree vistas subfocadas (por ejemplo, “Segmento de autenticación”) [[1]].

📦 Definición de componentes de autenticación

Para visualizar la autenticación de forma efectiva, identifique componentes distintos porfunción, no por implementación.

Componentes centrales de identidad

| Componente | Responsabilidad | Interacciones típicas |

|---|---|---|

| Proveedor de identidad | Emite credenciales/tokens (externos o internos) | Redirecciones OAuth, emisión de tokens |

| Servicio de autenticación | Verifica credenciales (hash de contraseñas, autenticación multifactor) | Consulta el almacén de usuarios, envía señales al gestor de sesiones |

| Gestor de sesiones | Crea, mantiene y destruye sesiones de usuarios | Lee/escribe el estado de la sesión, se integra con la caché |

| Almacén de tokens | Almacén para tokens de actualización, listas negras | Valida la revocación de tokens, admite rotación |

| Almacén de credenciales de usuario | Almacenamiento seguro para contraseñas hasheadas, datos del perfil | Consultado por el servicio de autenticación durante el inicio de sesión |

Dependencias externas: Guía de representación visual

| Tipo de componente | Representación en diagrama | Etiqueta de ejemplo |

|---|---|---|

| Sistema externo | Rectángulo con borde/ícono de «Externo» | Proveedor de identidad (Auth0) |

| Base de datos | Forma de cilindro | Almacén de credenciales de usuario (PostgreSQL) |

| Punto final de API | Caja con indicadores de flechas | POST /auth/login |

| Gestor de secretos | Ícono de caja cerrada con llave | Vault / Gestor de secretos de AWS |

⚠️ Crítico: Muestra siempre las fuentes de identidad externas, incluso proveedores de terceros como Auth0 o Okta, para aclarar los límites de confianza [[28]].

🔄 Visualización de flujos de autenticación específicos

Los diagramas estáticos muestran la estructura; flujos añaden contexto dinámico. Usa flechas dirigidas y etiquetadas para representar solicitudes/respuestas.

1️⃣ La secuencia de inicio de sesión (basada en credenciales)

[Frontend] --POST /login--> [Servicio de autenticación]

[Servicio de autenticación] --consulta--> [Almacén de credenciales de usuario]

[Almacén de credenciales de usuario] --devuelve hash--> [Servicio de autenticación]

[Servicio de autenticación] --valida--> [Servicio de autenticación]

[Servicio de autenticación] --crear sesión--> [Gestor de sesiones]

[Gestor de sesiones] --devuelve ID de sesión--> [Frontend]

Etiquetas del diagrama:

-

Flechas:

POST /login,Verificar hash (bcrypt),Crear sesión -

Notas de datos:

Contraseña (encriptada en tránsito),ID de sesión (cookie HTTP-only)

2️⃣ Autenticación basada en tokens (JWT)

[Frontend] --POST /login--> [Servicio de autenticación]

[Servicio de autenticación] --generar JWT--> [Generador de token]

[Servicio de autenticación] --devolver JWT--> [Frontend]

[Frontend] --GET /api/data + JWT--> [Pasarela de API]

[Pasarela de API] --validar firma--> [Validador de token]

[Validador de token] --permitir/negar--> [Pasarela de API]

Convenciones visuales:

-

Usa flechas punteadas para la transmisión de tokens (credencial mantenida por el cliente)

-

Etiqueta los pasos de validación:

Verificar firma RS256,Verificar caducidad -

Distinguir autenticación inicial vs. solicitudes protegidas posteriores

3️⃣ Flujos de OAuth 2.0 (integración de terceros)

[Frontend] -redirigir-> [Proveedor de identidad (externo)]

[Proveedor de identidad] -el usuario se autentica-> [Proveedor de identidad]

[Proveedor de identidad] -llamada de retorno + código de autorización-> [Frontend]

[Frontend] -POST /token + código-> [Servicio de autenticación]

[Servicio de autenticación] -intercambiar código-> [Proveedor de identidad]

[Proveedor de identidad] -devolver token de acceso-> [Servicio de autenticación]

[Servicio de autenticación] -emitir sesión-> [Frontend]

Consejos para el diagrama:

-

Representar al Proveedor de identidad como un componente externo con un estilo de borde distinto

-

Dibujar una flecha de bucle para el ciclo de redirección/llamada de retorno

-

Etiquetar claramente:

Código de autorización,Intercambio de token,Alcance: read:user

4️⃣ Autenticación multifactor (MFA)

[Frontend] --POST /login--> [Servicio de autenticación]

[Servicio de autenticación] --verificar contraseña--> [Almacén de credenciales de usuario]

[Servicio de autenticación] --¿se requiere MFA?--> {Nodo de decisión}

{Nodo de decisión} --Sí--> [Componente MFA]

[Componente MFA] --enviar código--> [Servicio de correo electrónico/SMS]

[Frontend] --POST /mfa/verificar + código--> [Componente MFA]

[Componente MFA] --validar--> [Servicio de autenticación]

[Servicio de autenticación] --crear sesión--> [Administrador de sesiones]

Mejores prácticas visuales:

-

Usar un nodo de decisión en forma de diamante para la lógica condicional de MFA

-

Codificar por colores los caminos sensibles (por ejemplo, rojo para la verificación de MFA)

-

Incluir notas de tiempo de espera/fecha de expiración en los tokens de MFA

🔒 Consideraciones de seguridad en los diagramas

Un diagrama es un mapa de confianza, no solo datos. Marcar explícitamente los límites de seguridad.

Cifrado y seguridad en el transporte

| Tipo de conexión | Indicador visual | Ejemplo de etiqueta |

|---|---|---|

| En tránsito (interno) | Icono de candado + línea sólida | TLS 1.3 |

| En tránsito (externo) | Icono de candado + línea punteada | HTTPS + mTLS |

| En reposo (base de datos) | Cilindro con superposición de candado | Cifrado con AES-256 |

✅ Regla: Todas las flechas que cruzan los límites de confianza deben mostrar indicadores de cifrado.

Visualización de gestión de secretos

| Tipo de secreto | Representación recomendada en el diagrama |

|---|---|

| Claves de API / Secretos de cliente | Enlace a Secrets Manager componente |

| Credenciales de la base de datos | Nota: Inyectado mediante variables de entorno en tiempo de ejecución |

| Claves de firma JWT | Mostrar como Servicio de gestión de claves dependencia |

| Nunca | Valores codificados en los cuadros de componentes |

🚫 Anti-patrón: Evita sugerir que los secretos viven en el código. Usa un

Origen de configuracióncomponente si los detalles de inyección son específicos de la implementación.

🛑 Peligros comunes que deben evitarse

| Peligro | ¿Por qué es problemático? | Corrección |

|---|---|---|

Etiquetas genéricas ("Procesar", "Manejar") |

Oculta acciones críticas para la seguridad | Usa verbos precisos: "Validar firma JWT", "Cifrar contraseña (argon2)" |

| Dependencias externas faltantes | Crea una falsa sensación de autosuficiencia | Muestra siempre los proveedores de identidad, servicios de correo electrónico, etc. |

| Ignora el ciclo de vida del token | Ignora la lógica de actualización/revocación | Incluir Actualización de token y Verificación en lista negra flujos |

| Sobrediseño de la vista | Reduce la legibilidad y mantenibilidad | Mantén la vista de componente enfocada en lógica; mueve los detalles de la clase a la vista de código [[5]] |

| Notación inconsistente | Confunde a los lectores entre diagramas | Documenta y aplica una guía de estilo del equipo [[3]] |

📝 Mejores prácticas para documentación mantenible

-

Estandariza la notación

Define estilos de flechas, íconos y significados de colores en una leyenda compartida. La consistencia reduce la carga cognitiva [[4]]. -

Trata los diagramas como código

Almacena diagramas en control de versiones (por ejemplo, PlantUML, DSL de Structurizr). Rastrea los cambios junto con las actualizaciones de la lógica de autenticación [[24]]. -

Integra con los procesos de revisión

Requiere actualizaciones de diagramas en las solicitudes de pull que modifiquen flujos de autenticación. «Si el código cambia, el diagrama cambia.» -

Destaca los límites de confianza

Utiliza bordes en negrita o sombreado de fondo para marcar dónde termina la confianza del sistema. Esto ayuda en el modelado de amenazas [[14]]. -

Usa el color con moderación y con significado

Reserva los colores para estados de seguridad:-

🔴 Rojo: datos sensibles / operaciones de alto riesgo

-

🟢 Verde: puntos finales públicos / bajo riesgo

-

🔵 Azul: comunicación interna de confianza

Evite usar el color como el único diferenciador (accesibilidad).

-

-

Incluya una marca de tiempo de «Última actualización»

Los requisitos de autenticación evolucionan rápidamente. Las marcas de tiempo indican la actualidad del diagrama.

🧠 Ejemplos detallados de flujo

Ejemplo 1: Flujo de registro de usuario

[Frontend] --POST /register--> [Componente de registro]

[Componente de registro] --validar formato--> [Reglas de validación]

[Componente de registro] --verificar unicidad--> [Almacén de credenciales de usuario]

[Componente de registro] --hash de contraseña--> [Generador de hash de contraseñas (argon2)]

[Componente de registro] --escribir registro de usuario--> [Almacén de credenciales de usuario]

[Componente de registro] --enviar verificación--> [Servicio de correo electrónico (externo)]

[Servicio de correo electrónico] --el usuario hace clic en el enlace--> [Punto final de verificación]

[Punto final de verificación] --activar cuenta--> [Almacén de credenciales de usuario]

Notas clave del diagrama:

-

Muestre

Servicio de correo electrónicocomo externo—aclara la dependencia asíncrona -

Etiquete el algoritmo de hash: crítico para auditorías de seguridad

-

Incluya las reglas de validación como un componente si son complejas (por ejemplo, motor de política de contraseñas)

Ejemplo 2: Refresco de token con rotación

[Frontend] --POST /refresh + token_de_refresco--> [Servicio de autenticación]

[Servicio de autenticación] --validar firma--> [Validador de token]

[Servicio de autenticación] --verificar revocación--> [Almacén de tokens (lista negra)]

[Servicio de autenticación] --generar nuevos tokens--> [Generador de tokens]

[Servicio de autenticación] --invalidar token de refresco anterior--> [Almacén de tokens]

[Servicio de autenticación] --devolver nuevos tokens de acceso y de refresco--> [Frontend]

Resaltados de seguridad:

-

Muestre explícitamente rotación de token (el token de refresco anterior ha sido invalidado)

-

Etiquete la verificación de revocación: previene ataques de reproducción

-

Anote los tiempos de expiración de los tokens en las descripciones de los componentes

Ejemplo 3: Invalidación de sesión (cierre de sesión)

[Frontend] --POST /logout + id_de_sesión--> [Administrador de sesión]

[Administrador de sesión] --agregar a la lista negra--> [Almacén de tokens]

[Administrador de sesión] --eliminar datos de sesión--> [Caché de sesión (Redis)]

[Administrador de sesión] --confirmar finalización--> [Frontend]

[API Gateway] --solicitud futura + token en lista negra--> [Validador de token]

[Validador de token] --rechazar--> [API Gateway] --401 No autorizado--> [Frontend]

¿Por qué esto importa:

Visualizar la limpieza del lado del servidor evita el malentendido de que «cerrar sesión = solo del lado del cliente». Crítico para defenderse contra el robo de tokens.

📊 Comparación de estrategias de autenticación: Guía de enfoque del diagrama

| Estrategia | Enfoque principal del diagrama | Componente clave a resaltar | Indicador visual |

|---|---|---|---|

| Basado en sesión | Gestión de estado del lado del servidor | Almacén de sesiones (Redis/BDD) |

Flecha sólida para la búsqueda de sesión |

| Basado en token (JWT) | Validación criptográfica | Validador de token + Gestor de claves |

Flecha punteada para la transmisión de token |

| OAuth 2.0 / OIDC | Orquestación de redirección/llamada de retorno | Proveedor de identidad (externo) |

Flecha en bucle para el flujo de código de autenticación |

| Sin contraseña (WebAuthn) | Protocolo de desafío/respuesta | Servicio de certificación de autenticador |

Icono para clave de hardware / biométrico |

🔍 Consejo profesional: Las herramientas impulsadas por IA ahora pueden generar diagramas C4 a partir de descripciones en lenguaje natural, siguiendo automáticamente las convenciones del modelo [[7]]. Considere aprovecharlas para borradores iniciales, pero revise siempre la precisión en materia de seguridad.

🚀 Conclusión: La visualización como práctica de seguridad

Visualizar los flujos de autenticación va más allá de lo estético: es unadisciplina de comunicación de seguridad. Al anclar los diagramas en la Vista de Componentes C4, creas documentación viviente que sirve para:

-

✅ Desarrolladores: Orientación clara para la implementación

-

✅ Ingenieros de seguridad: Límites de confianza auditables

-

✅ Nuevos empleados: Incorporación acelerada

-

✅ Responsables de incidentes: Contexto rápido durante las brechas

Lista final antes de publicar un diagrama:

-

¿Muestra cada flecha que cruza un límite de confianza cifrado?

-

¿Se encuentran los secretosnunca implícitos en el código?

-

¿Las dependencias externas están marcadas explícitamente?

-

¿El diagrama refleja el actual lógica de autenticación (no heredada)?

-

¿Hay una versión o marca de tiempo para rastreabilidad?

🌟 Recuerda: Cuando dibujes una línea de conexión, pregúntate: “¿Esta representa un canal de confianza?” Cuando dibujes un cuadro, pregúntate: “¿Este componente maneja datos sensibles?”Estas preguntas transforman los diagramas de artefactos estáticos en herramientas de seguridad activas.

Al adoptar estas prácticas, su documentación de arquitectura se convierte en unactivo proactivo—fomentando la conciencia sobre seguridad, reduciendo malentendidos y asegurando que sus flujos de autenticación permanezcan robustos, comprensibles y mantenibles a medida que evoluciona su sistema.

📚 Lista de referencias

- Herramienta de diagramas C4 de Visual Paradigm – Visualice la arquitectura de software con facilidad: Este recurso destaca una herramienta que permite a los arquitectos de software crear diagramas de sistemas claros, escalables y mantenibles utilizando la técnica de modelado C4.

- Guía definitiva para la visualización del modelo C4 utilizando las herramientas de IA de Visual Paradigm: Esta guía explica cómo aprovechar la inteligencia artificial para automatizar y mejorar la visualización del modelo C4, para un diseño de arquitectura más inteligente.

- Aprovechando el estudio C4 de IA de Visual Paradigm para una documentación de arquitectura más ágil: Una exploración del estudio C4 mejorado con IA, que permite a los equipos crear documentación de arquitectura de software limpia, escalable y altamente mantenible.

- Guía para principiantes sobre diagramas del modelo C4: Una guía paso a paso diseñada para ayudar a los principiantes a crear diagramas del modelo C4 en los cuatro niveles de abstracción: contexto, contenedores, componentes y código.

- La guía definitiva para el estudio C4-PlantUML: Revolucionando el diseño de arquitectura de software: Este artículo discute la integración de la automatización impulsada por IA con la flexibilidad de PlantUML para agilizar el proceso de diseño de arquitectura de software.

- Una guía completa sobre el estudio C4 de PlantUML impulsado por IA de Visual Paradigm: Una guía detallada que explica cómo este estudio especializado transforma el lenguaje natural en diagramas C4 precisos y con capas.

- Estudio C4-PlantUML: Generador de diagramas C4 impulsado por IA: Esta descripción de características describe una herramienta de IA que genera automáticamente diagramas de arquitectura de software C4 directamente a partir de descripciones de texto simples.

- Tutorial completo: Generación y modificación de diagramas de componentes C4 con chatbot de IA: Un tutorial práctico que demuestra cómo usar un chatbot impulsado por IA para generar y perfeccionar diagramas de componentes C4 mediante un estudio de caso real.

- Lanzamiento de soporte completo del modelo C4 de Visual Paradigm: Un anuncio oficial sobre la inclusión de un soporte completo del modelo C4 para gestionar diagramas de arquitectura en múltiples niveles de abstracción dentro de la plataforma.

- Generador de IA del modelo C4: Automatización de diagramas para equipos de DevOps y nube: Este artículo discute cómo las instrucciones de IA conversacional automatizan todo el ciclo de vida del modelado C4, asegurando consistencia y velocidad para los equipos técnicos.