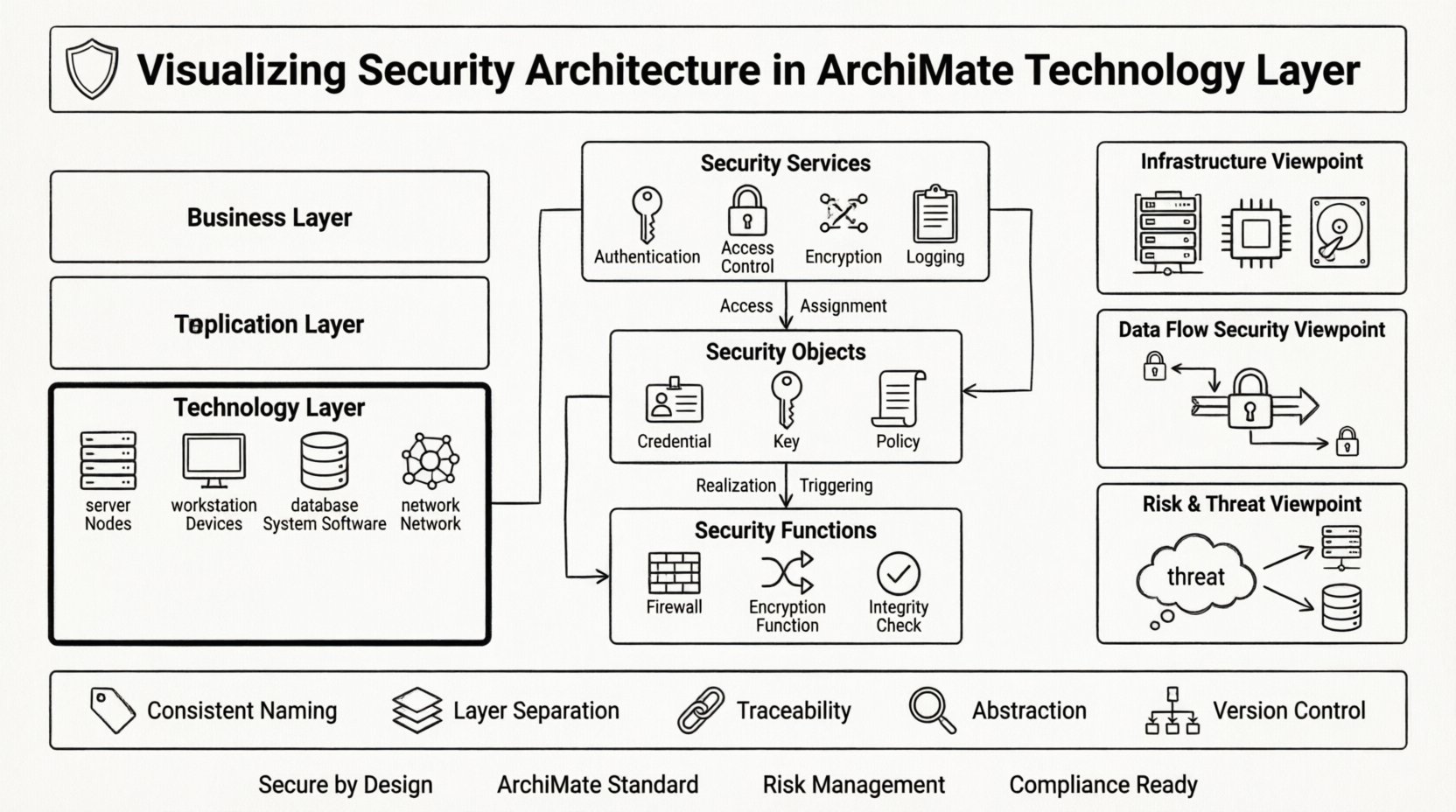

La arquitectura empresarial exige precisión al abordar el cimiento de los sistemas de información. La capa de tecnología actúa como la infraestructura de hardware y software que respalda las aplicaciones y los procesos empresariales. Dentro de esta capa, la seguridad no es un aspecto posterior, sino un elemento fundamental que requiere un modelado explícito. Visualizar la arquitectura de seguridad en ArchiMate garantiza que los mecanismos de protección sean visibles, rastreables e integrados en el diseño general del sistema. Esta guía explora los aspectos específicos de representar controles de seguridad, servicios y amenazas dentro de la capa de tecnología utilizando el estándar ArchiMate.

El modelado de seguridad a menudo se vuelve fragmentado cuando los equipos dependen de diagramas improvisados o especificaciones basadas en texto. Un enfoque estandarizado permite a los interesados comprender cómo las políticas de seguridad se traducen en implementaciones técnicas. Mediante el uso del marco ArchiMate, los arquitectos pueden mapear el flujo de datos, la ubicación de funciones criptográficas y la aplicación de derechos de acceso a través de dispositivos y sistemas. Esta visibilidad apoya la evaluación de riesgos, la elaboración de informes de cumplimiento y la gestión de cambios sin depender de herramientas propietarias ni productos de software externos.

Comprendiendo la capa de tecnología 🖥️

La capa de tecnología se encuentra en la parte inferior de la pila de tres capas de ArchiMate. Representa los recursos físicos y virtuales que respaldan la ejecución de aplicaciones. Al visualizar la seguridad aquí, el enfoque cambia de las reglas lógicas del negocio a las restricciones físicas y lógicas. Esta capa incluye nodos, dispositivos, software del sistema y redes. Cada elemento puede alojar funciones de seguridad o estar sujeto a políticas de seguridad.

- Nodos: Representan recursos computacionales físicos o lógicos.

- Dispositivos: Componentes de hardware específicos como servidores, estaciones de trabajo o sensores.

- Software del sistema: Sistemas operativos, bases de datos y middleware que gestionan los recursos.

- Red: Infraestructura de comunicación que conecta nodos y dispositivos.

La seguridad en este contexto implica proteger la integridad, disponibilidad y confidencialidad de estos recursos. No basta con afirmar que un servidor es «seguro». El modelo debe definircómo está asegurado. Esto incluye métodos de cifrado, controles de acceso físico y estrategias de segmentación de red.

Elementos centrales de seguridad en ArchiMate 🛡️

Para modelar la seguridad de forma efectiva, se debe utilizar un conjunto específico de elementos del metamodelo diseñados para cuestiones de seguridad. ArchiMate proporciona un subconjunto dedicado de elementos para seguridad, principalmente dentro de las capas de Aplicación y Tecnología. Estos elementos permiten distinguir entre servicios de seguridad, objetos de seguridad y funciones de seguridad.

Servicios de seguridad

Los servicios de seguridad representan capacidades proporcionadas por la infraestructura para proteger datos y recursos. En la capa de tecnología, estos servicios a menudo se implementan mediante software del sistema o módulos de hardware dedicados.

- Servicio de autenticación:Verifica la identidad de los usuarios o sistemas que acceden a la tecnología.

- Servicio de control de acceso:Gestiona permisos y políticas de autorización.

- Servicio de cifrado:Proporciona funciones criptográficas para datos en reposo y datos en tránsito.

- Servicio de registro:Registra eventos relacionados con la seguridad para auditoría y monitoreo.

Objetos de seguridad

Los objetos de seguridad son artefactos o recursos que almacenan información de seguridad o sirven como objetivo de medidas de seguridad. En la capa de tecnología, estos a menudo se manifiestan como datos almacenados en dispositivos o claves mantenidas dentro del software del sistema.

- Credencial de seguridad:Contraseñas, tokens o certificados utilizados para la autenticación.

- Clave de seguridad:Claves criptográficas utilizadas para cifrado o firma.

- Política de seguridad:Reglas que definen los requisitos y restricciones de seguridad.

Funciones de seguridad

Las funciones de seguridad son acciones o procesos específicos que garantizan la seguridad. A menudo se implementan dentro de software del sistema o dispositivos de seguridad especializados.

- Función de cortafuegos:Filtra el tráfico de red según reglas.

- Función de cifrado:Transforma los datos para evitar el acceso no autorizado.

- Verificación de integridad:Verifica que los datos no hayan sido alterados.

Relaciones y dependencias 🔗

Modelar la seguridad no se trata solo de colocar elementos; se trata de definir las relaciones que los conectan. Las relaciones muestran cómo los servicios de seguridad protegen objetos, cómo las funciones implementan servicios y cómo las amenazas interactúan con los activos. La siguiente tabla describe las relaciones clave relevantes para la Capa de Tecnología.

| Tipo de relación | Origen | Destino | Descripción |

|---|---|---|---|

| Acceso | Servicio de seguridad | Objeto de seguridad | Describe qué servicio protege o accede a qué objeto. |

| Asignación | Función de seguridad | Servicio de seguridad | Enlaza una función específica con el servicio que habilita. |

| Realización | Objeto de seguridad | Servicio de seguridad | Indica que un objeto implementa o apoya un servicio. |

| Activación | Amenaza | Función de seguridad | Muestra que una amenaza activa una respuesta de seguridad específica. |

Comprender estas conexiones es fundamental para el análisis de impacto. Si se elimina un servicio de cifrado específico, el modelo revela qué objetos de seguridad quedan expuestos. Si un dispositivo de red se ve comprometido, las relaciones muestran qué flujos de datos están en riesgo. Esta granularidad apoya la gestión proactiva de riesgos en lugar de parches reactivos.

Puntos de vista de seguridad 👁️

Un punto de vista define la perspectiva desde la cual se observa un modelo. Determina qué elementos y relaciones se incluyen para abordar preocupaciones específicas de los interesados. En la Capa de Tecnología, los arquitectos de seguridad requieren puntos de vista específicos para comunicarse eficazmente con los equipos de infraestructura y auditores.

Punto de vista de infraestructura de seguridad

Este punto de vista se centra en los componentes físicos y lógicos que aplican la seguridad. Destaca dispositivos, software del sistema y segmentos de red.

- Interesados:Gestores de infraestructura, arquitectos de hardware.

- Enfoque:Ubicación de firewalls, módulos de cifrado y puntos de control de acceso.

- Elementos clave:Nodos, dispositivos, software del sistema, servicios de seguridad.

Punto de vista de seguridad de flujos de datos

Este punto de vista rastrea cómo los datos se mueven a través de la capa de tecnología y dónde se aplican las protecciones. Es esencial para comprender la trazabilidad de los datos y los puntos de exposición.

- Interesados:Oficiales de protección de datos, equipos de cumplimiento.

- Enfoque:Puntos de cifrado, ubicaciones de almacenamiento de datos, rutas de transmisión.

- Elementos clave:Objetos de datos, flujos de comunicación, servicios de cifrado.

Punto de vista de riesgos y amenazas

Este punto de vista mapea amenazas contra activos tecnológicos y sus funciones de seguridad correspondientes. Ayuda en la evaluación de riesgos y la planificación de mitigación.

- Interesados:Gestores de riesgos, analistas de seguridad.

- Enfoque: Vulnerabilidades, amenazas, controles de seguridad, riesgo residual.

- Elementos clave: Amenazas, funciones de seguridad, objetos de seguridad.

Mejores prácticas de modelado ✅

Crear un modelo de seguridad sólido requiere disciplina y adherencia a patrones establecidos. Las siguientes prácticas ayudan a mantener la claridad y la utilidad en la arquitectura.

- Nomenclatura consistente:Utilice nombres claros y descriptivos para servicios y objetos de seguridad. Evite términos genéricos como «Security1».

- Separación de capas:Mantenga las preocupaciones de seguridad separadas de la lógica de negocio. Aunque interactúan, la capa de Tecnología debe centrarse en la aplicación técnica de los controles.

- Rastreabilidad:Asegúrese de que cada requisito de seguridad se remonte a un objetivo empresarial o un mandato regulatorio. Esta vinculación justifica la inversión en medidas de seguridad específicas.

- Niveles de abstracción:No modele cada regla individual del cortafuegos. Utilice la abstracción para mostrar zonas de seguridad de alto nivel y límites de confianza.

- Control de versiones:Las arquitecturas de seguridad cambian con frecuencia. Mantenga versiones del modelo para rastrear cómo evoluciona la postura de seguridad con el tiempo.

Integración con las capas de Negocio y Aplicación 🔄

La seguridad no puede existir de forma aislada. La capa de Tecnología interactúa con las capas de Aplicación y Negocio. Comprender estas interacciones es fundamental para una visión integral de la seguridad empresarial.

Tecnología a Aplicación

Las aplicaciones dependen de servicios de tecnología para funcionar de forma segura. Una aplicación puede requerir un servicio de autenticación proporcionado por la capa de tecnología. El modelo debe mostrar qué aplicaciones consumen qué servicios de seguridad.

- Relación de uso:Los elementos de la aplicación utilizan servicios de seguridad de tecnología.

- Control de acceso:Las aplicaciones hacen cumplir las reglas de negocio, pero la tecnología hace cumplir el acceso al sistema.

Tecnología a Negocio

Los procesos de negocio tienen requisitos de seguridad que deben cumplirse mediante la tecnología subyacente. Por ejemplo, un proceso de transacción financiera puede requerir cifrado de extremo a extremo. El modelo debe vincular el proceso de negocio con el servicio de tecnología que cumple con el requisito.

- Asignación:Asignación de procesos de negocio a funciones de seguridad de tecnología.

- Cumplimiento:Mapeo de los requisitos regulatorios a controles de tecnología específicos.

Desafíos comunes y soluciones ⚠️

Modelar la seguridad en la Capa de Tecnología presenta dificultades específicas. Reconocer estos desafíos ayuda a los arquitectos a navegar la complejidad de los entornos empresariales.

Desafío 1: Sobrecarga de complejidad

Problema:Incluir cada dispositivo de seguridad y regla da como resultado un diagrama ilegible.

Solución:Utilice múltiples puntos de vista. Cree una visión general de alto nivel para la dirección y modelos secundarios detallados para los equipos técnicos. Aproveche el agrupamiento para agrupar dispositivos similares en zonas de seguridad.

Desafío 2: Entornos dinámicos

Problema:Los entornos en la nube y virtuales cambian rápidamente, haciendo que los modelos estáticos se vuelvan obsoletos rápidamente.

Solución:Enfóquese en las relaciones lógicas en lugar de las ubicaciones físicas. Modele el funciónde la seguridad en lugar de la instancia específica del servidor. Utilice etiquetas o atributos para indicar propiedades dinámicas como «alojado en la nube».

Desafío 3: Falta de estandarización

Problema:Diferentes equipos utilizan terminologías diferentes para los mismos conceptos de seguridad.

Solución:Establezca un glosario de términos dentro del repositorio de arquitectura. Asegúrese de que todos los servicios de seguridad sigan las definiciones del metamodelo ArchiMate para mantener la consistencia en toda la empresa.

Desafío 4: Visibilidad de las amenazas

Problema:Las amenazas suelen ser externas y difíciles de modelar dentro de la arquitectura interna.

Solución:Introduzca actores de amenazas y eventos de amenazas como elementos externos. Conéctelos con la capa de tecnología para mostrar puntos de impacto potenciales. Esto visualiza claramente la superficie de ataque.

Enfoque paso a paso para el modelado 📝

La implementación de un modelo de seguridad sigue una progresión lógica. Este enfoque garantiza que se capturen todos los elementos necesarios sin omitir detalles críticos.

- Identifique los activos:Determine los datos críticos y dispositivos dentro de la Capa de Tecnología que requieren protección.

- Defina los servicios:Enumere los servicios de seguridad necesarios para proteger estos activos (por ejemplo, autenticación, cifrado).

- Mapa de funciones: Especifique qué funciones de software o hardware del sistema entregarán estos servicios.

- Establecer relaciones:Conecte servicios a objetos y funciones a servicios utilizando las relaciones de ArchiMate adecuadas.

- Validar con perspectivas:Revise el modelo desde diferentes perspectivas de los interesados para garantizar claridad y completitud.

- Documentar supuestos:Registre cualquier supuesto realizado sobre el entorno, como los niveles de confianza entre segmentos de red.

Garantizar el cumplimiento y la trazabilidad 🔍

Una de las principales ventajas de visualizar la arquitectura de seguridad es la capacidad de demostrar el cumplimiento. Los reguladores y auditores requieren con frecuencia evidencia de que los controles de seguridad están implementados y funcionando.

- Mapa de controles:Vincule objetos de seguridad de ArchiMate específicos con estándares de cumplimiento (por ejemplo, ISO 27001, NIST).

- Informes de trazabilidad:Genere informes que muestren la trazabilidad desde un requisito empresarial hasta un control tecnológico.

- Análisis de brechas:Utilice el modelo para identificar controles faltantes. Si un proceso empresarial requiere cifrado, el modelo debe mostrar el servicio de cifrado. Si falta, se identifica una brecha.

Este enfoque estructurado transforma la seguridad de una caja negra en un componente visible y manejable de la arquitectura empresarial. Permite a los arquitectos tomar decisiones informadas sobre la asignación de recursos y la tolerancia al riesgo.

El papel de los datos en la seguridad 📊

Los datos suelen ser el activo principal que se protege. En la capa de tecnología, los objetos de datos residen en dispositivos o dentro del software del sistema. El modelo de seguridad debe mostrar explícitamente dónde se almacenan los datos sensibles y cómo se protegen.

- Clasificación de datos:Etiquete los objetos de datos con niveles de sensibilidad (por ejemplo, Público, Confidencial, Restringido).

- Seguridad de almacenamiento:Indique si los datos están cifrados en reposo. Modele el servicio de cifrado asociado con el dispositivo de almacenamiento.

- Seguridad de transmisión:Muestre cómo los datos se mueven entre nodos. Modele los servicios de seguridad de red aplicados a estos caminos.

Al integrar la clasificación de datos en el modelo, los arquitectos pueden priorizar los esfuerzos de protección. Los datos de alto valor reciben controles de seguridad más fuertes, mientras que los datos de menor valor pueden tener restricciones más ligeras. Esto alinea el gasto en seguridad con el valor empresarial.

Conclusión sobre la visualización 🔚

Visualizar la arquitectura de seguridad en la capa de tecnología de ArchiMate proporciona un método estructurado para comprender y gestionar el riesgo. Cierra la brecha entre los requisitos empresariales de alto nivel y la implementación técnica de bajo nivel. Al utilizar elementos, relaciones y perspectivas estandarizadas, los arquitectos pueden crear modelos que sean técnicamente precisos y comunicativamente efectivos.

El proceso requiere atención al detalle y un compromiso de mantener el modelo a medida que evoluciona el entorno. Sin embargo, la recompensa es una comprensión clara de dónde existen los controles de seguridad, dónde faltan y cómo interactúan con el resto de la empresa. Esta claridad es esencial para construir sistemas resilientes que puedan resistir las amenazas modernas al mismo tiempo que apoyan los objetivos empresariales.

Adoptar estas prácticas garantiza que la arquitectura de seguridad no sea solo un ejercicio teórico, sino una herramienta práctica para la toma de decisiones. Permite a los equipos diseñar sistemas seguros por diseño, más que por casualidad. A través de un modelado disciplinado, la capa de tecnología se convierte en una base de confianza dentro de la empresa.