Los diagramas de arquitectura sirven como plano directriz para los sistemas de software. Traducen la lógica abstracta en estructuras visuales que los equipos pueden entender, discutir y utilizar como base. Aunque el modelo C4 proporciona un enfoque estructurado para documentar la arquitectura de software, surgen desafíos específicos al representar procesos críticos para la seguridad, como la autenticación. Un diagrama de componentes genérico suele pasar por alto los matices de la verificación de identidad, el intercambio de tokens y la gestión de sesiones.

Esta guía detalla cómo representar flujos de autenticación dentro de la vista de componentes C4. Exploraremos el significado semántico de los elementos del diagrama, cómo delimitar los límites de seguridad y las mejores prácticas para mapear lógica de identidad compleja sin depender de herramientas propietarias. El objetivo es claridad, precisión y mantenibilidad en su documentación.

🧩 Comprendiendo el contexto del modelo C4

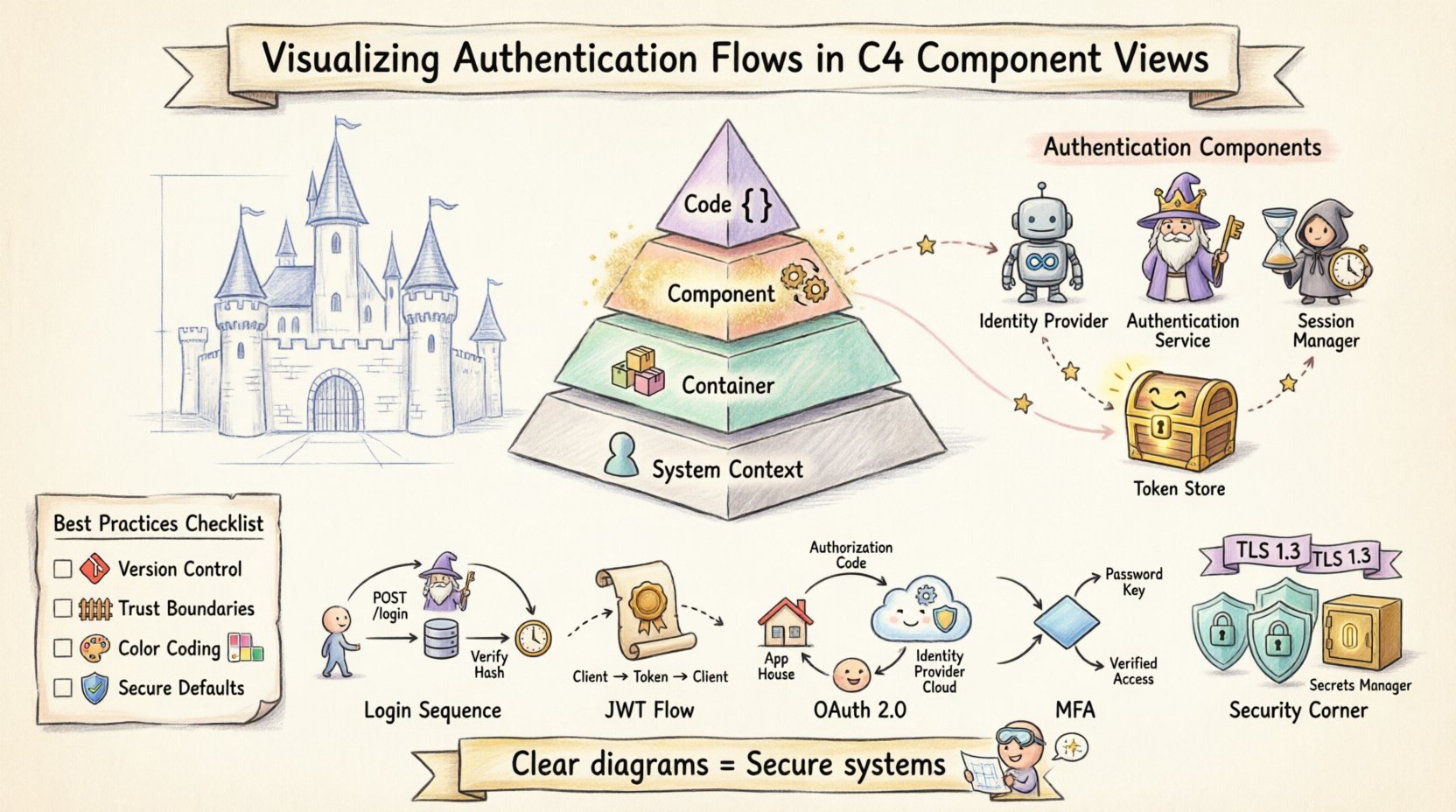

El modelo C4 organiza la documentación de arquitectura en cuatro niveles de abstracción:

- Contexto del sistema:Muestra el sistema como una sola caja y sus relaciones con personas y otros sistemas.

- Contenedor:Divide el sistema en contenedores de software de alto nivel (por ejemplo, aplicaciones web, aplicaciones móviles, microservicios, bases de datos).

- Componente:Descompone los contenedores en unidades más pequeñas y cohesivas de funcionalidad.

- Código:Detalla la estructura interna de clases e interfaces dentro de los componentes.

La lógica de autenticación es lo suficientemente crítica como para requerir atención a los niveles de contenedor y componente. La vista de contenedor podría mostrar dónde existen los puntos finales de autenticación, pero la vista de componente revela los mecanismos internos de cómo se procesan y validan las credenciales.

🔍 ¿Por qué la vista de componente para la autenticación?

La vista de componente es la capa más detallada adecuada para la documentación de arquitectura de alto nivel. Es ideal para la autenticación por varias razones:

- Visibilidad de la lógica:Exponen los servicios específicos que manejan las solicitudes de inicio de sesión, la generación de tokens y la validación de sesiones.

- Claridad en las interacciones:Clarifica cómo interactúa el front-end con los servicios de seguridad del back-end.

- Definición de límites:Ayuda a definir qué está dentro del sistema de confianza frente a lo que es externo.

Al documentar la autenticación, no se trata solo de dibujar cajas. Se trata de documentar el flujo de datos sensibles. Un diagrama de componentes bien elaborado reduce la ambigüedad sobre dónde se almacenan los secretos y cómo se trasladan.

📦 Definiendo componentes de autenticación

Para visualizar la autenticación de forma efectiva, primero debe identificar los componentes distintos que participan en el proceso. Estos componentes deben nombrarse para reflejar su función, más que su implementación.

Componentes centrales de identidad

- Proveedor de identidad:Un sistema externo responsable de emitir credenciales o tokens. Esto podría ser un servicio de terceros o un servicio interno.

- Servicio de autenticación:El componente interno responsable de verificar las credenciales (por ejemplo, comprobando contraseñas contra un hash).

- Administrador de sesiones: Un componente encargado de crear, mantener y destruir las sesiones de los usuarios.

- Almacén de tokens: Un repositorio para almacenar tokens emitidos, comúnmente utilizado para tokens de actualización o listas negras.

Dependencias externas

La autenticación rara vez ocurre de forma aislada. Su diagrama debe mostrar la relación entre sus componentes y las fuentes de identidad externas.

| Tipo de componente | Representación en el diagrama | Etiqueta de ejemplo |

|---|---|---|

| Sistema externo | Rectángulo con ícono de «Externo» o estilo de borde | Proveedor de identidad |

| Base de datos | Forma de cilindro | Almacén de credenciales de usuario |

| Punto final de API | Caja con indicadores de flechas | Punto final de autenticación |

🔄 Visualización de flujos de autenticación específicos

Un diagrama estático muestra la estructura, pero un flujo añade contexto dinámico. Para la autenticación, debe mostrar cómo se mueve la información entre los componentes. Utilice flechas dirigidas para representar solicitudes y respuestas.

1. La secuencia de inicio de sesión

El flujo más común implica que un usuario proporcione credenciales. En un diagrama de componentes, esto se ve como una secuencia de interacciones.

- Paso 1: El componente de frontend envía una solicitud al servicio de autenticación.

- Paso 2: El servicio de autenticación consulta el almacén de usuarios.

- Paso 3: El almacén de usuarios devuelve la credencial hasheada.

- Paso 4: El servicio de autenticación valida el hash.

- Paso 5: El servicio de autenticación notifica al gestor de sesiones para crear una sesión.

En el diagrama, etiquete estas flechas con el protocolo o la acción, por ejemploPOST /login o Verificar hash.

2. Autenticación basada en tokens (JWT)

Los sistemas modernos dependen a menudo de Tokens Web JSON (JWT). Esto requiere mostrar el flujo de emisión y validación.

- Emisión: El servicio de autenticación genera el token después de iniciar sesión correctamente.

- Transmisión: El token se envía al cliente (frontend).

- Validación: Las solicitudes posteriores incluyen el token.

- Verificación: La pasarela de API o un componente de autenticación específico valida la firma.

Al dibujar esto, distinga entre la solicitud inicial y las solicitudes protegidas posteriores. Utilice líneas punteadas para la transmisión del token para indicar que es una credencial pasada por el cliente, y no una llamada directa entre sistemas.

3. Flujos de OAuth 2.0

Cuando se integra con proveedores externos, el flujo es más complejo. Debe mostrar la redirección del agente de usuario.

- Redirección: La aplicación envía al usuario al proveedor de identidad.

- Callback: El proveedor de identidad envía al usuario de vuelta con un código de autorización.

- Intercambio de token: La aplicación intercambia el código por un token de acceso.

En el diagrama, represente al proveedor de identidad como un componente externo. Dibuje un bucle desde la aplicación hasta el proveedor y de vuelta. Etiquete claramente la flecha de callback conCódigo de autorización.

4. Autenticación multifactor (MFA)

MFA introduce una ruta condicional en su diagrama. Debería representar esto utilizando un nodo de decisión o una rama separada.

- Verificación primaria: Verificación de contraseña.

- Verificación secundaria: Si MFA está habilitado, enrute al componente MFA.

- Verificación: El componente MFA valida el código.

- Finalización: Solo entonces se activa el gestor de sesiones.

Visualizar esto evita que los desarrolladores asuman que un solo paso es suficiente para la seguridad. Destaca el componente adicional necesario para el segundo factor.

🔒 Consideraciones de seguridad en diagramas

Un diagrama no es solo un mapa de datos; es un mapa de confianza. Debe marcar explícitamente dónde existen los límites de seguridad.

Cifrado y transporte

Indique siempre cuándo los datos están cifrados durante el transporte. Puede usar un ícono de candado junto a la línea de conexión o etiquetar la flecha conHTTPS o TLS 1.3.

- En tránsito: Todas las comunicaciones entre componentes y sistemas externos deben marcarse como cifradas.

- En reposo: Indique si el almacén de usuarios cifra los datos en reposo.

Almacenamiento de secretos

Una de las partes más críticas de los diagramas de autenticación es mostrar dónde se almacenan los secretos.

- Gestor de secretos: Si utiliza un servicio dedicado para claves de API o secretos de cliente, inclúyalo como un componente.

- Variables de entorno: Si los secretos se inyectan en tiempo de ejecución, indíquelo en la descripción del componente.

- Nunca en el código: Asegúrese de que el diagrama no implique que los secretos están codificados. Use un componente genérico de “fuente de configuración” si es necesario.

🛑 Errores comunes que debes evitar

Al documentar flujos de autenticación, es fácil introducir confusión. Aquí tienes errores comunes y cómo corregirlos.

| Error | Corrección |

|---|---|

| Etiquetas genéricas | Utiliza términos específicos como «Validar token» en lugar de «Procesar». |

| Dependencias externas omitidas | Muestra siempre de dónde provienen los tokens, incluso si es un proveedor externo. |

| Ignorar los tokens de actualización | Incluye el flujo para la renovación de tokens para mostrar la gestión del ciclo de vida. |

| Sobrecargar la vista | Mantén la vista del componente enfocada en la lógica. Mueve los detalles a nivel de código a la vista de código. |

📝 Mejores prácticas para la documentación

La consistencia es clave para una documentación mantenible. Sigue estas directrices para asegurarte de que tus diagramas sigan siendo útiles con el tiempo.

- Estandariza la notación:Decide sobre un estilo específico para flechas, cuadros e íconos. Documenta esta guía de estilo.

- Control de versiones:Trata los diagramas como código. Guárdalos en control de versiones para rastrear los cambios en la lógica.

- Ciclos de revisión:Incluye las actualizaciones de diagramas en tu proceso de revisión de código. Si cambia la lógica de autenticación, el diagrama también debe cambiar.

- Enfócate en los límites de confianza:Marca claramente dónde termina la confianza del sistema y comienza el entorno externo.

- Usa el color con moderación:Si usas colores, limita su uso para indicar estados de seguridad (por ejemplo, rojo para datos sensibles, verde para públicos). Evita usar el color como medio principal de diferenciación.

🧠 Ejemplo detallado de flujo: Registro de usuario

Para ilustrar la profundidad requerida, considera el flujo de registro. Esto implica la creación de una nueva identidad.

- Entrada del usuario: El componente de registro recibe el correo electrónico y la contraseña.

- Validación: El componente verifica el formato (expresión regular de correo electrónico, fortaleza de la contraseña).

- Verificación de unicidad: El componente consulta el almacén de usuarios para asegurarse de que el correo electrónico no exista.

- Hashing: El componente genera un hash salado de la contraseña.

- Almacenamiento: El componente escribe el nuevo registro en el almacén de usuarios.

- Verificación: El componente envía un token de verificación a través del servicio de correo electrónico.

En el diagrama, asegúrese de que el servicio de correo electrónico sea visible como una dependencia externa. Esto aclara que el usuario no puede acceder a la cuenta hasta que se complete la tarea externa.

🧠 Ejemplo detallado de flujo: Actualización de token

Los tokens de acceso expiran. El mecanismo de actualización a menudo se pasa por alto en los diagramas, pero es vital para la experiencia del usuario y la seguridad.

- Solicitud: El cliente envía un token de actualización al servicio de autenticación.

- Validación: El servicio de autenticación verifica la validez del token y el tiempo no antes.

- Revocación: Si el token ha sido utilizado o revocado, la solicitud se rechaza.

- Emisión: Se generan nuevos tokens de acceso y de actualización.

- Rotación: El token de actualización anterior se invalida para prevenir ataques de reproducción.

Etiquete claramente el paso de “Rotación”. Esto indica una práctica recomendada de seguridad en la que los tokens no solo se reutilizan, sino que también se rotan.

🧠 Ejemplo detallado de flujo: Invalidación de sesión

Cerrar sesión no es solo cerrar una ventana. Implica la limpieza del estado del lado del servidor.

- Solicitud: El cliente envía una solicitud de cierre de sesión.

- Lista negra de tokens: El servicio de autenticación agrega el token a una lista negra de almacenamiento.

- Eliminación de sesión: El gestor de sesiones elimina los datos de la sesión.

- Respuesta:Se notifica al cliente que la sesión ha finalizado.

Este flujo garantiza que un token robado no pueda usarse después de que el usuario cierre sesión. Es un componente crítico de la arquitectura de seguridad.

📊 Comparación de estrategias de autenticación en diagramas

Las diferentes estrategias requieren representaciones diagramáticas distintas. Comprender estas diferencias te ayuda a elegir la vista adecuada.

| Estrategia | Enfoque del diagrama | Componente clave |

|---|---|---|

| Basado en sesión | Almacenamiento del lado del servidor | Almacén de sesiones |

| Basado en token | Firma criptográfica | Generador de tokens |

| Terceros | Redirección y devolución de llamada | Proveedor de identidad |

🚀 Conclusión sobre la visualización

Visualizar flujos de autenticación va más allá de dibujar cajas. Se trata de comunicar la postura de seguridad y la integridad de los datos. Al adherirse al modelo C4 y centrarse en la Vista de Componentes, creas un documento que sirve tanto a desarrolladores como a auditores de seguridad.

Recuerda mantener el diagrama actualizado. A medida que evolucionan los requisitos de autenticación, tu representación visual debe evolucionar con ellos. Los diagramas claros reducen la carga cognitiva para los nuevos miembros del equipo y proporcionan un punto de referencia durante la respuesta a incidentes.

Cuando dibujas una línea de conexión, pregúntate: «¿Esta línea representa un canal de comunicación de confianza?». Cuando dibujas un cuadro, pregúntate: «¿Este componente maneja datos sensibles?». Estas preguntas te guiarán hacia diagramas que no solo sean atractivos, sino también seguros y precisos.

Siguiendo estas pautas, garantizas que tu documentación de arquitectura permanezca un activo vivo. Se convierte en una herramienta para comprender, no solo un registro del pasado. Este enfoque fomenta una cultura de conciencia sobre seguridad dentro del equipo de desarrollo.

- Herramienta de diagramas C4 de Visual Paradigm – Visualiza la arquitectura de software con facilidad: Este recurso destaca una herramienta que permite a los arquitectos de software crear diagramas de sistemas claros, escalables y mantenibles utilizando la técnica de modelado C4.

- Guía definitiva para la visualización del modelo C4 utilizando las herramientas de IA de Visual Paradigm: Esta guía explica cómo aprovechar la inteligencia artificial para automatizar y mejorar la visualización del modelo C4, para un diseño de arquitectura más inteligente.

- Aprovechando el Estudio C4 de IA de Visual Paradigm para una documentación de arquitectura más ágil: Una exploración del Estudio C4 mejorado con IA, que permite a los equipos crear documentación de arquitectura de software limpia, escalable y altamente mantenible.

- Guía para principiantes sobre diagramas del modelo C4: Una guía paso a paso diseñada para ayudar a los principiantes a crear diagramas del modelo C4 en los cuatro niveles de abstracción: contexto, contenedores, componentes y código.

- La guía definitiva para C4-PlantUML Studio: Revolucionando el diseño de arquitectura de software: Este artículo discute la integración de la automatización impulsada por IA con la flexibilidad de PlantUML para agilizar el proceso de diseño de arquitectura de software.

- Una guía completa sobre el estudio C4 PlantUML impulsado por IA de Visual Paradigm: Una guía detallada que explica cómo este estudio especializado transforma el lenguaje natural en diagramas C4 precisos y con múltiples capas.

- Estudio C4-PlantUML: Generador de diagramas C4 impulsado por IA: Esta descripción de características presenta una herramienta de IA que genera automáticamente diagramas de arquitectura de software C4 directamente a partir de descripciones de texto simples.

- Tutorial completo: Generación y modificación de diagramas de componentes C4 con chatbot impulsado por IA: Un tutorial práctico que demuestra cómo utilizar un chatbot impulsado por IA para generar y perfeccionar diagramas de componentes C4 mediante un estudio de caso del mundo real.

- Lanzamiento de soporte completo para el modelo C4 en Visual Paradigm: Un anuncio oficial sobre la inclusión de un soporte completo para el modelo C4 para gestionar diagramas de arquitectura a múltiples niveles de abstracción dentro de la plataforma.

- Generador de IA del modelo C4: Automatización de diagramas para equipos de DevOps y nube: Este artículo discute cómo las indicaciones de IA conversacional automatizan todo el ciclo de vida de modelado C4, asegurando consistencia y velocidad para los equipos técnicos.