Die Datenintegrität ist die Grundlage jeder robusten Anwendungsarchitektur. Wenn der Bauplan dieser Architektur – das Entity-Relationship-Diagramm (ERD) – Mängel aufweist, haben die Folgen weitreichende Auswirkungen über einen einfachen Fehlerprotokoll-Eintrag hinaus. Strukturelle Inkonsistenzen bei der Datenmodellierung können zu Transaktionsfehlern, Datenkorruption und erheblichen Ausfallzeiten in der Produktion führen. Ingenieure müssen die Schema-Validierung mit strenger Sorgfalt angehen, um sicherzustellen, dass das logische Design genau in die physische Implementierung übertragen wird.

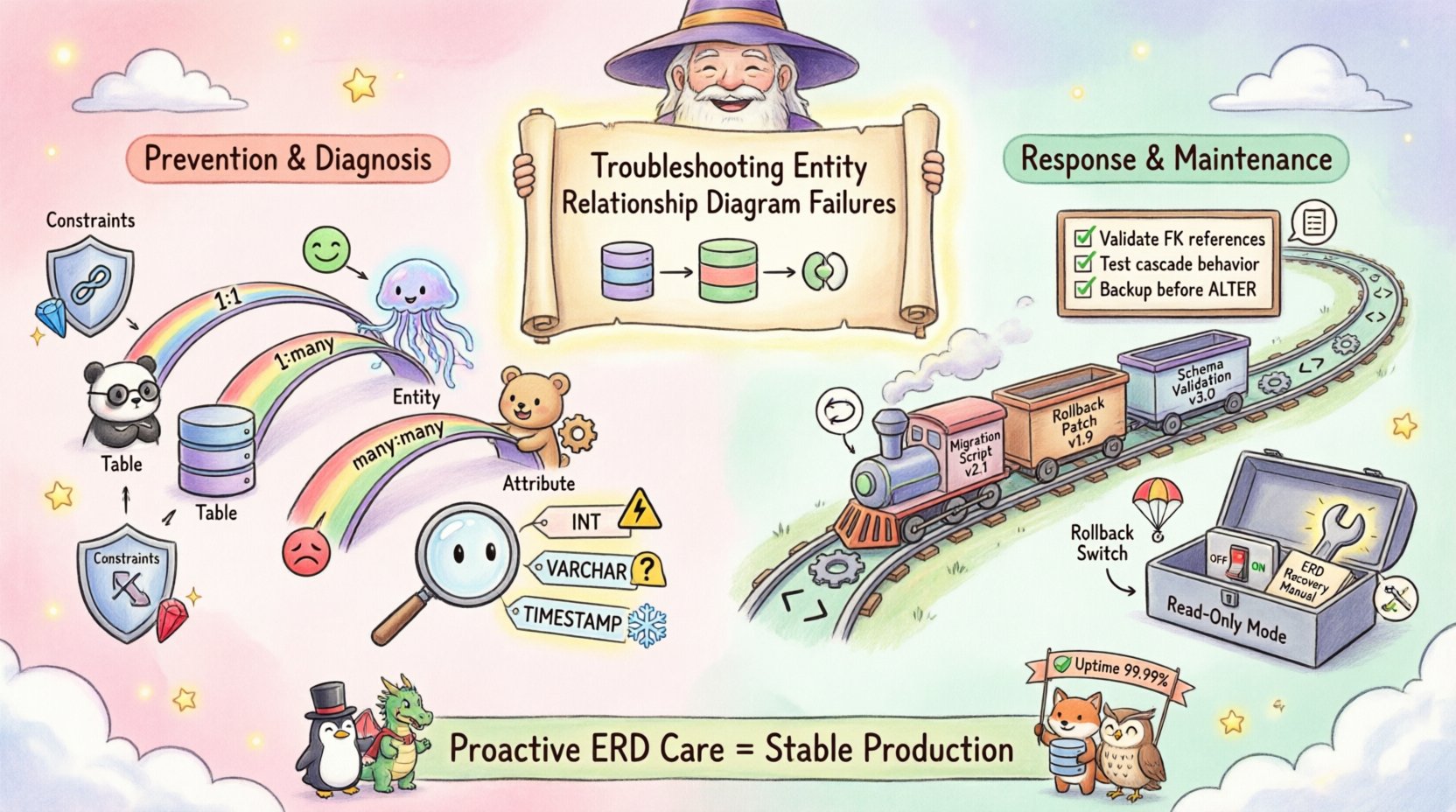

Diese Anleitung bietet eine detaillierte Untersuchung der häufigsten Fehlerstellen im ERD, diagnostische Strategien und Maßnahmen zur Minderung. Durch das Verständnis der Mechanismen, wie Beziehungen, Einschränkungen und Datentypen miteinander interagieren, können Teams Schwachstellen vor der Bereitstellung identifizieren.

Warum die Schema-Design für die Verfügbarkeit wichtig ist 🏗️

Das Entity-Relationship-Diagramm dient als Vertrag zwischen der Anwendungslogik und der Datenbank-Engine. Es definiert, wie Daten gespeichert, abgerufen und miteinander verknüpft werden. Ein Fehler in diesem Vertrag äußert sich häufig als Laufzeit-Ausnahme, die die Operationen anhält. Im Gegensatz zu Frontend-Rendernproblem führen Datenbank-Schema-Fehler häufig dazu, dass Schreibvorgänge blockiert werden, wodurch Benutzer nicht in der Lage sind, Transaktionen abzuschließen.

Wenn ein ERD nicht mit dem tatsächlichen Zustand der Datenbank übereinstimmt, ergeben sich folgende Risiken:

- Transaktions-Rollbacks: Wenn während einer Transaktion eine Fremdschlüssel-Beschränkung verletzt wird, kann die Datenbank-Engine die gesamte Operation ablehnen.

- Leistungsverschlechterung: Falsche Indexierungsstrategien, die aus fehlerhaften Beziehungen resultieren, können bei Belastung vollständige Tabellen-Scans verursachen.

- Datenverlust: Falsche Handhabung von

CASCADEoderRESTRICTRegeln kann zu unbeabsichtigtem Löschen kritischer Datensätze führen. - Anwendungsabstürze: Code, der bestimmte Spaltenstrukturen erwartet, wirft Ausnahmen, wenn das Schema abweicht.

Erkennen struktureller Mängel in Beziehungen 🔗

Der Kern eines ERD liegt in den Beziehungen zwischen Entitäten. Diese Beziehungen definieren die Kardinalität (eins-zu-eins, eins-zu-viele, viele-zu-viele) und die Beteiligung (erforderlich oder optional). Die falsche Interpretation dieser Definitionen ist eine primäre Ursache für Produktionsausfälle.

Kardinalitätsmismatch

Die Kardinalität bestimmt die Anzahl der Instanzen einer Entität, die mit einer anderen Entität verknüpft werden können. Ein häufiger Fehler tritt auf, wenn das Diagramm eine eins-zu-viele-Beziehung angibt, die Anwendungslogik aber versucht, mehrere übergeordnete Datensätze mit einem einzigen untergeordneten Datensatz zu verknüpfen.

Anzeichen eines Kardinalitätsproblems:

- Unerwartete doppelte Einträge in Kindtabellen.

- Validierungsfehler beim Speichern verwandter Daten.

- Abfragen, die weniger Zeilen zurückgeben, als erwartet, aufgrund strenger Join-Bedingungen.

Verletzungen der Referenziellen Integrität

Die referenzielle Integrität stellt sicher, dass Beziehungen konsistent bleiben. Wenn ein übergeordneter Datensatz gelöscht wird, muss das System entscheiden, was mit den untergeordneten Datensätzen geschieht. Ohne explizit im ERD definierte Regeln übernimmt die Datenbank-Engine standardmäßig restriktives Verhalten oder erlaubt verwaiste Daten.

Häufige Szenarien:

- Verwaiste Datensätze: Kind-Records bleiben bestehen, nachdem der übergeordnete Datensatz entfernt wurde, was die Anwendungslogik stört, die davon ausgeht, dass eine übergeordnete ID existiert.

- Kaskadenlöschungen: Eine Löschung in einer Primärtabelle löst eine Kettenreaktion aus, bei der verwandte Daten gelöscht werden, die für die Auditierung erhalten bleiben sollten.

- Aktualisierungskonflikte: Die Änderung eines Primärschlüssels in einer übergeordneten Tabelle ohne Aktualisierung des Fremdschlüssels in der untergeordneten Tabelle bricht die Verknüpfung.

Datenintegrität und Konflikte bei Einschränkungen ⚖️

Einschränkungen sind die Regeln, die die Datenqualität sichern. Sie sind keine bloßen Vorschläge, sondern feste Grenzen, die von der Datenbankengine durchgesetzt werden. Wenn das ERD Einschränkungen voraussetzt, die die Datenbank nicht unterstützen kann, oder wenn Einschränkungen zu lose definiert sind, entsteht die Gefahr von Datenkorruption.

Fehler bei der Zulässigkeit von NULL-Werten

Jede Spalte in einer Schema muss als entweder zulässig für NULL oder nicht zulässig für NULL definiert werden. Das ERD sollte dies eindeutig widerspiegeln. Eine Unstimmigkeit führt hier zu sofortigen Einfügefehlern.

Diagnosefragen:

- Erlaubt die Anwendung leere Werte für dieses Feld?

- Ist das ERD als

NICHT NULLwährend die Anwendungslogik NULL-Werte sendet? - Sind Standardwerte definiert, um fehlende Eingaben zu behandeln?

Datentypen-Abweichungen

Die Verwendung des falschen Datentyps kann zu stummem Abschneiden oder expliziter Ablehnung führen. Zum Beispiel führt das Speichern einer großen Ganzzahl in einer Spalte für kleine Ganzzahlen zu Überlauffehlern. Das Speichern einer Zeichenkette in einem Datumsfeld erfordert die Umwandlung, die fehlschlagen kann, wenn das Format inkonsistent ist.

Tabelle: Häufige Fehler bei Datentypen

| Datentyp | Häufiger Fehler | Auswirkung |

|---|---|---|

| Ganzzahl (feste Breite) | Überlauf während der Berechnung | Transaktionen werden abgebrochen oder laufen in negative Werte über |

| VARCHAR vs CHAR | Auffüllungsprobleme | Vergleichsfehler aufgrund nachgestellter Leerzeichen |

| Timestamp vs Datum | Zeitzone-Differenzen | Falsche Sortierung oder Filterung von Datensätzen |

| Boolesch (Bit vs. True/False) | Implizite Konvertierung | Logische Fehler in bedingten Anweisungen |

Die Sicherheitslücke im Bereitstellungspipeline 🔄

Selbst ein perfektes ERD kann Ausfallzeiten verursachen, wenn der Bereitstellungsprozess keine Berücksichtigung von Schemaänderungen vornimmt. Die Übertragung eines Schemas von der Entwicklung in die Produktion erfordert Migrierungsskripte. Diese Skripte müssen idempotent und sicher für die Ausführung auf bestehenden Daten sein.

Risiken von Migrierungsskripten

Skripte, die Tabellen ändern, während die Anwendung läuft, können Ressourcen sperren. Längere Migrationen blockieren Schreibvorgänge und führen zu Timeouts für Benutzer.

- Tabellen sperren:Das Hinzufügen einer Spalte zu einer großen Tabelle kann die Tabelle für die Dauer der Operation sperren.

- Neu erstellen von Indizes:Das Neuerstellen von Indizes kann erheblichen I/O-Verbrauch verursachen und die Datenbank verlangsamen.

- Rückwärtskompatibilität:Das Bereitstellen einer neuen Schemaversion, bevor der Anwendungscode bereit ist, führt dazu, dass die Anwendung auf nicht existierende Spalten zugreift.

Diagnose-Checkliste für Ingenieure 📋

Bevor Schemaänderungen bereitgestellt werden, ist eine systematische Überprüfung unerlässlich. Die folgende Checkliste hilft, potenzielle Ausfallpunkte zu identifizieren.

Vor-Bereitstellung-Überprüfung

- Modelle vergleichen:Stellen Sie sicher, dass das bereitgestellte ERD mit der Quelle der Wahrheit übereinstimmt. Unterschiede deuten auf Abweichungen zwischen Design und Implementierung hin.

- Einschränkungen überprüfen:Führen Sie Abfragen aus, um bestehende Daten zu überprüfen, die die neuen Einschränkungen verletzen.

- Indizes überprüfen:Stellen Sie sicher, dass den neuen Spalten in Tabellen geeignete Indizes für die Abfrageleistung hinzugefügt wurden.

- Berechtigungen prüfen:Stellen Sie sicher, dass der Datenbankbenutzer die erforderlichen Berechtigungen hat, um die Schemaänderungen auszuführen.

- Sicherungsstrategie:Stellen Sie sicher, dass ein Zeitpunkt-Sicherungskopie vorhanden ist, bevor Sie Migrierungsskripte ausführen.

Nach-Bereitstellung-Überprüfung

- Rauchtests:Führen Sie grundlegende CRUD-Operationen aus, um die Verbindung zu überprüfen.

- Integritätsprüfungen der Daten: Führen Sie Zählungen in zugehörigen Tabellen durch, um sicherzustellen, dass die Beziehungen intakt sind.

- Leistungsbaselines: Vergleichen Sie die Ausführungszeiten von Abfragen mit früheren Metriken.

- Anwendungsprotokolle: Überwachen Sie auf Verletzungsfehler von Einschränkungen oder Timeout-Ausnahmen.

Beseitigungsprotokolle und Rückgängigmachungspläne 🛠️

Trotz bester Anstrengungen treten Fehler auf. Wenn ein ERD-Fehler die Produktion beeinträchtigt, ist eine schnelle Reaktion erforderlich. Ziel ist es, den Service wiederherzustellen, während die Datenintegrität gewahrt bleibt.

Sofortige Maßnahmen zur Milderung

- Betroffene Funktionen deaktivieren: Wenn eine bestimmte Tabelle problematisch ist, deaktivieren Sie die Anwendungsmodul, die darauf zugreifen.

- Nur-Lese-Modus: Schalten Sie die Datenbank in den Nur-Lese-Modus um, um weitere Datenbeschädigung während der Untersuchung zu verhindern.

- Rückgängigmachung der Migration: Wenn ein Migrations-Skript fehlgeschlagen ist, kehren Sie mithilfe des Backups auf die vorherige Schema-Version zurück.

Root-Cause-Analyse

Sobald der Service wiederhergestellt ist, muss die Ursache identifiziert werden, um eine Wiederholung zu verhindern. Dazu gehört die Analyse der ERD-Versionen-Geschichte und der spezifischen Bereitstellungsschritte.

Wichtige Fragen, die gestellt werden müssen:

- Wurde das ERD vor oder nach der Änderung des Anwendungs-Codes aktualisiert?

- Hat das Migrations-Skript die vorhandenen Daten korrekt behandelt?

- Wurden Einschränkungen während der Entwicklungsphase durchgesetzt?

- Wurde das Schema anhand des Produktionsdatenvolumens validiert?

Langfristige Wartung und Entwicklung 📈

Die Gestaltung des Schemas ist keine einmalige Aufgabe. Wenn sich die Geschäftsanforderungen ändern, muss das Datenmodell sich weiterentwickeln. Die Pflege eines gesunden ERD erfordert kontinuierliche Disziplin und Versionskontrolle.

Versionsverwaltung des Schemas

Behandeln Sie das Datenbankschema wie Code. Jede Änderung sollte in einem Versionskontrollsystem verfolgt werden. Dadurch können Teams Änderungen überprüfen, Fehler rückgängig machen und die Geschichte der Datenstruktur nachvollziehen.

- Migrationsdateien: Speichern Sie jede Änderung als eine eindeutige, benannte Datei.

- Semantische Versionsverwaltung: Kennzeichnen Sie Schema-Versionen, um sie mit Anwendungsreleases abzustimmen.

- Dokumentation:Halten Sie das ERD-Diagramm zusammen mit dem Code aktuell.

Automatisierte Überprüfung

Integrieren Sie die Schema-Validierung in die CI/CD-Pipeline. Automatisierte Tools können auf gängige Fehler wie fehlende Indizes, nicht normalisierte Tabellen oder Verletzungen von Einschränkungen prüfen, bevor der Code die Produktion erreicht.

- Statische Analyse:Scannen Sie Migrations-Skripte auf Syntax- und logische Fehler.

- Dynamische Prüfung:Führen Sie Tests an einer Staging-Umgebung durch, die Produktionsdaten nachbildet.

- Überwachung:Richten Sie Warnungen für Zählungen von Einschränkungsverletzungen und Spitzen bei der Abfrage-Latenz ein.

Schlussfolgerung zur Stabilität

Die Verhinderung von Ausfällen in der Produktion aufgrund von Fehlern im Entity-Relationship-Diagramm erfordert einen proaktiven Ansatz bei der Datenmodellierung. Durch die Fokussierung auf Kardinalität, Einschränkungen und Sicherheit bei der Bereitstellung können Ingenieure Systeme entwickeln, die auch unter Last stabil bleiben. Die Kosten für die Behebung eines Schema-Fehlers in der Produktion sind erheblich höher als der Aufwand, ihn im Entwurfsphase zu validieren. Die Priorisierung der Datenintegrität stellt sicher, dass die Anwendung auch bei Wachstum zuverlässig funktioniert.

Die kontinuierliche Überprüfung des Datenmodells, kombiniert mit strengen Testprotokollen, bildet die Grundlage einer widerstandsfähigen Infrastruktur. Teams, die in diese Praktiken investieren, verringern das Risiko kritischer Ausfälle und bewahren das Vertrauen ihrer Nutzer.