In der modernen Landschaft der Softwareentwicklung existiert keine Anwendung isoliert. Jedes System beruht auf einem komplexen Netzwerk externer Eingaben, die von Drittanbieter-APIs und Open-Source-Bibliotheken über Cloud-Dienste bis hin zu veralteten Integrationen reichen. Während diese Abhängigkeiten die Entwicklung beschleunigen, bringen sie erhebliche Risiken im Hinblick auf Sicherheit, Lizenzierung, Stabilität und technische Schulden mit sich. Ohne eine klare Karte dieser Beziehungen operieren Organisationen blind gegenüber potenziellen Schwachstellen und Compliance-Lücken.

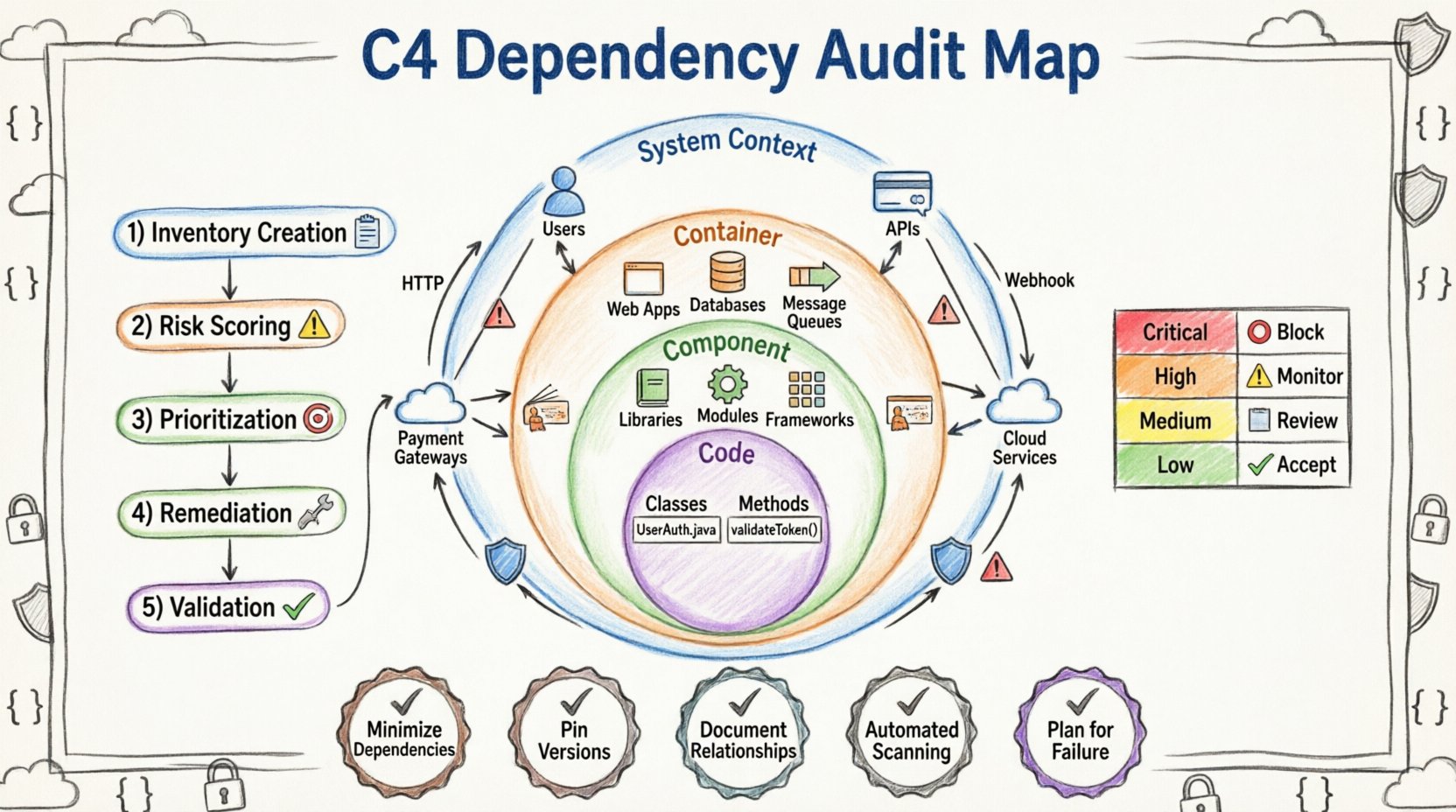

Das C4-Modell bietet einen strukturierten Ansatz zur Visualisierung von Softwarearchitekturen. Durch die Nutzung der Ebenen Kontext, Container, Komponente und Code können Teams externe Abhängigkeiten systematisch auditieren. Diese Anleitung erläutert, wie man C4-Beziehungsdiagramme nutzt, um Risiken im Zusammenhang mit externen Eingaben zu identifizieren, zu bewerten und zu managen.

🧩 Warum externe Abhängigkeiten auditieren? 🛡️

Die Abhängigkeitsverwaltung wird oft erst dann als sekundäre Sorge betrachtet, wenn eine kritische Schwachstelle entdeckt wird. Doch ein proaktives Audit sichert die langfristige Systemgesundheit. Die primären Gründe für ein Audit sind:

- Sicherheitsposition:Externe Bibliotheken können bekannte Schwachstellen (CVEs) enthalten. Die Abbildung dieser Bibliotheken ermöglicht gezieltes Patchen.

- Lizenzkonformität:Open-Source-Software ist lizenziert. Die Kombination inkompatibler Lizenzen kann zu rechtlichen Streitigkeiten führen.

- Lieferantenrisiko:Wenn eine Drittanbieter-API heruntergefahren wird oder ihren Vertrag ändert, bricht Ihr System zusammen. Ein Audit zeigt einzelne Ausfallpunkte auf.

- Technische Schulden:Abhängigkeiten, die nicht mehr gepflegt werden, werden zu Lasten. Ihre frühzeitige Identifizierung verhindert zukünftige Umgestaltungen.

- Leistungsbeeinflussung:Schwere externe Aufrufe können interne Systeme ausbremsten. Die Visualisierung dieser Abläufe hilft, die Latenz zu optimieren.

🏗️ Verständnis der C4-Modellhierarchie 📊

Das C4-Modell ordnet die Softwarearchitektur in vier hierarchische Ebenen ein. Beim Auditieren von Abhängigkeiten offenbart jede Ebene unterschiedliche Arten externer Beziehungen. Das Verständnis dieser Unterschiede ist entscheidend für ein umfassendes Audit.

- System-Kontext-Diagramm: Dies ist die höchste Ebene. Sie zeigt das zu entwickelnde System sowie die Menschen und anderen Systeme, mit denen es interagiert. Externe Abhängigkeiten hier sind typischerweise Drittanbieterdienste, Benutzer oder externe Infrastruktur.

- Container-Diagramm: Diese Ebene zerlegt das System in Laufzeitinstanzen (z. B. Web-Apps, Mobile-Apps, Datenbanken). Abhängigkeiten hier sind oft Protokolle, APIs oder Datenspeicher.

- Komponentendiagramm: Diese Ebene dringt in die interne Struktur eines Containers ein. Abhängigkeiten hier sind Bibliotheken, Frameworks oder Module.

- Code-Diagramm: Diese Ebene konzentriert sich auf spezifische Klassen und Methoden. Abhängigkeiten hier sind selten im klassischen Sinne extern, sondern vielmehr interne Kopplungen.

Zum Zweck des Audits externer Abhängigkeiten sind die Ebenen System-Kontext und Container am wichtigsten. Sie definieren die Grenzen, an denen externes Risiko in das System eindringt.

🌐 Abbildung externer Systeme auf Kontextebene 🔗

Das System-Kontext-Diagramm definiert die Peripherie. Das Auditieren auf dieser Ebene beantwortet die Frage: „Wer oder was befindet sich außerhalb dieser Grenze und berührt dieses System?“

1. Identifizierung externer Akteure und Systeme

Beginnen Sie damit, alle externen Entitäten aufzulisten, die mit dem System interagieren. Dazu könnten gehören:

- Portale für Kunden

- Interne Unternehmenssysteme

- Zahlungsgateways

- E-Mail-Serviceanbieter

- Authentifizierungsanbieter (SSO)

2. Analyse der Datenflüsse

Für jeden Verbindungs-Pfeil im Diagramm analysieren Sie die darüber fließenden Daten. Dazu gehört:

- Richtung:Wird Daten gesendet, empfangen oder beides? Einseitige Flüsse könnten Batch-Verarbeitung oder Protokollierung anzeigen, die andere Risiken bergen als bidirektionale Transaktionen.

- Daten-Sensibilität:Empfängt das externe System personenbezogene Informationen (PII)? Dies beeinflusst die Compliance-Anforderungen.

- Authentifizierung:Wie überprüft das externe System die Verbindung? API-Schlüssel, OAuth-Tokens oder gegenseitiges TLS?

3. Bewertung der Kritikalität von Abhängigkeiten

Nicht alle externen Systeme sind gleich. Einige sind kritisch, andere optional. Eine Matrix hilft dabei, sie einzuteilen:

| Kategorie | Definition | Audit-Priorität |

|---|---|---|

| Kritisch | Das System kann ohne diese Abhängigkeit nicht funktionieren. | Hoch |

| Wichtig | Funktionen verschlechtern sich, aber die Kernfunktionen bleiben erhalten. | Mittel |

| Optional | Verbessert die Erfahrung, ist aber nicht erforderlich. | Niedrig |

Kritische Abhängigkeiten erfordern die strengste Überwachung und Planung von Notfallmaßnahmen. Wenn ein kritischer externer Dienst ausfällt, muss das Team eine dokumentierte Notfallstrategie haben.

📦 Identifizierung von Bibliotheken und Diensten auf Container-Ebene 🧱

Die Container-Ebene stellt die Laufzeitumgebung dar. Hier sind Abhängigkeiten oft technische Schnittstellen. Die Prüfung auf dieser Stufe erfordert eine tiefere Untersuchung der Infrastruktur.

1. Erfassung von Laufzeitabhängigkeiten

Jeder Container beruht auf einer zugrundeliegenden Infrastruktur, um ausgeführt zu werden. Dazu gehören:

- Betriebssystem-Images

- Middleware (z. B. Webserver, Nachrichtenwarteschlangen)

- Datenbank-Engines

- Container-Orchestrierungsplattformen

Diese Komponenten erhalten häufig Sicherheitspatches von externen Anbietern. Die Prüfung beinhaltet die Überprüfung, ob die verwendeten Versionen unterstützt werden und keine bekannten Schwachstellen aufweisen.

2. Prüfung von APIs und Protokollen

Container kommunizieren über APIs. Diese sind primäre Ziele für Abhängigkeitsrisiken. Bei der Überprüfung von API-Interaktionen:

- Versionsverwaltung: Ist die API-Version weiterhin unterstützt? APIs mit Ende des Supports müssen migriert werden.

- Rate Limiting: Begrenzt der externe Anbieter Anfragen? Plötzliche Spitzen könnten zu Drosselung führen.

- Endpunkte: Sind alle Endpunkte notwendig? Unbenutzte Endpunkte erhöhen die Angriffsfläche.

3. Infrastruktur als Code (IaC)

Moderne Systeme definieren Infrastruktur in Code. Dieser Code enthält selbst Abhängigkeiten von Konfigurations-Repositories oder Vorlagelibraries. Die Prüfung von IaC stellt sicher, dass der Bauplan für das System sicher und aktuell ist, bevor die Bereitstellung erfolgt.

🔧 Analyse von Abhängigkeiten auf Komponentenebene 🧩

Während die Ebenen Kontext und Container mit Makros arbeiten, beschäftigt sich die Komponentenebene mit der Softwarelogik selbst. Hier befinden sich die meisten Open-Source-Bibliotheken.

1. Das Problem der transitiven Abhängigkeiten

Eine Komponente könnte von Bibliothek A abhängen. Bibliothek A hängt von Bibliothek B ab. Dies ist eine transitive Abhängigkeit. Diese versteckten Ketten sind oft die Stellen, an denen Schwachstellen lauern.

- Sichtbarkeit: Stellen Sie sicher, dass der Build-Prozess einen vollständigen Abhängigkeitsbaum generiert.

- Extraktion: Identifizieren Sie alle Bibliotheken, direkte und transitive.

- Entfernung: Wenn eine transitive Bibliothek nicht verwendet wird, entfernen Sie die übergeordnete Abhängigkeit, die sie einbindet.

2. Lizenzprüfung

Jede Komponente trägt eine Lizenz. Die Kombination von freizügigen Lizenzen (z. B. MIT) mit Copyleft-Lizenzen (z. B. GPL) kann rechtliche Haftungsrisiken verursachen. Eine Prüfliste sollte Folgendes enthalten:

- Überprüfen Sie die Lizenz jeder Komponente.

- Überprüfen Sie auf Konflikte zwischen Komponenten.

- Stellen Sie sicher, dass die rechtliche Richtlinie der Organisation die Nutzung jeder Lizenzart erlaubt.

3. Integrität der Lieferkette

Stellen Sie sicher, dass die Software von einer vertrauenswürdigen Quelle stammt. Die Prüfung beinhaltet die Überprüfung der Herkunft der Komponenten. Dazu gehören die Überprüfung digitaler Signaturen und die Sicherstellung, dass der Paket-Registry nicht kompromittiert wurde.

🔄 Der Prüfungsablauf: Schritt für Schritt ⚙️

Die Durchführung einer Abhängigkeitsprüfung ist ein Prozess, kein einmaliger Vorgang. Der folgende Ablauf gewährleistet Konsistenz und Gründlichkeit.

Schritt 1: Erstellung des Bestandsverzeichnisses

Erstellen Sie eine vollständige Liste aller Abhängigkeiten. Dies sollte, wo möglich, ein automatisierter Prozess sein. Exportieren Sie die Daten in eine zentrale Datenbank. Fügen Sie Metadaten wie Version, Lizenz und letztes Aktualisierungsdatum hinzu.

Schritt 2: Risikobewertung

Weisen Sie jeder Abhängigkeit auf Grundlage folgender Kriterien eine Risikobewertung zu:

- Schwachstellenstatus:Gibt es bekannte CVEs?

- Wartungsstatus:Wird das Projekt aktiv gewartet?

- Verbreitungsrate:Wie viele andere Organisationen nutzen dies? Eine hohe Verbreitung deutet oft auf bessere Sicherheit hin.

- Komplexität:Führt die Abhängigkeit erhebliche Komplexität in den Codebase ein?

Schritt 3: Priorisierung

Nicht alle Risiken können sofort behoben werden. Priorisieren Sie auf Grundlage der Risikobewertung und der Kritikalität der Komponente. Richten Sie Ihre Ressourcen zunächst auf kritische Systeme mit hochriskanten Abhängigkeiten.

Schritt 4: Beseitigung

Führen Sie die Korrekturen durch. Dazu kann die Aktualisierung von Versionen, der Austausch von Bibliotheken oder die Umgestaltung des Codes zur vollständigen Beseitigung der Abhängigkeit gehören. Dokumentieren Sie jede vorgenommene Änderung.

Schritt 5: Validierung

Nach der Beseitigung überprüfen Sie, ob das System weiterhin korrekt funktioniert. Führen Sie automatisierte Tests durch, um sicherzustellen, dass durch die Änderungen der Abhängigkeiten keine Regressionen eingeführt wurden.

🛠️ Risikobewertungsmatrix 📉

Um die Entscheidungsfindung zu erleichtern, verwenden Sie eine standardisierte Matrix, um die Schwere von Abhängigkeitsproblemen einzuteilen. Dies hilft den Beteiligten, die Dringlichkeit zu verstehen.

| Risikostufe | Kriterien | Maßnahmen erforderlich |

|---|---|---|

| Kritisch | Aktiver Exploit, kritische Datenexposition oder Systemabsturz. | Sofortiger Patch oder Ersatz erforderlich. |

| Hoch | Bekannte Schwachstelle, nicht unterstützte Version oder Lizenzkonflikt. | Beheben innerhalb des nächsten Sprints oder Release-Zyklus. |

| Mittel | Veraltete Funktionen, geringfügige Sicherheitswarnungen. | Überwachen und für zukünftige Aktualisierung planen. |

| Niedrig | Geringfügige Dokumentationsprobleme, kosmetische Fehler. | Während der regelmäßigen Wartung behandeln. |

🔄 Wartung und kontinuierliche Überwachung 🔄

Eine Prüfung ist kein Ziel; sie ist ein Meilenstein. Abhängigkeiten entwickeln sich weiter. Neue Schwachstellen werden täglich entdeckt. Die kontinuierliche Überwachung stellt sicher, dass das System über die Zeit hinweg sicher bleibt.

1. Automatisierte Scans

Integrieren Sie Scantools in die Build-Pipeline. Bei jedem Commit von Code sollte das System den Abhängigkeitsbaum mit einer Schwachstellen-Datenbank abgleichen. Dadurch werden neue Risiken verhindert.

2. Geplante Überprüfungen

Auch bei Automatisierung sollten vierteljährliche Überprüfungen der Abhängigkeitskarte geplant werden. Dadurch kann die menschliche Analyse der Architektur Probleme aufdecken, die Scanner möglicherweise übersehen, wie beispielsweise Risiken im Geschäftslogikbereich oder Vendor Lock-in.

3. Änderungsmanagement

Genehmigung für jede Abhängigkeitsaktualisierung in der Produktion erforderlich. Kleine Versionsupdates können große Auswirkungen haben. Die Prüfungsmappe sollte aktualisiert werden, sobald eine Abhängigkeit hinzugefügt, entfernt oder geändert wird.

🚫 Häufige Fehler bei Abhängigkeitsprüfungen 🙅

Bei Prüfungen ist menschliches Versagen wahrscheinlich. Durch Bewusstsein für häufige Fehler können diese vermieden werden.

- Ignorieren transitiver Abhängigkeiten:Die Fokussierung nur auf direkte Abhängigkeiten lässt das System anfällig für Schwachstellen, die tief im Bibliotheksbaum versteckt sind.

- Nur statische Karten:Eine Karte einmal anzulegen und nie zu aktualisieren macht sie nutzlos. Die Karte muss ein lebendiges Dokument sein.

- Fehlendes Kontextwissen:Nur zu wissen, dass eine Bibliothek eine Schwachstelle hat, reicht nicht aus. Ob die Bibliothek tatsächlich in einem kritischen Pfad verwendet wird, bestimmt das tatsächliche Risiko.

- Übermäßige Abhängigkeit von Automatisierung:Werkzeuge sind mächtig, können aber keine Geschäftslogik verstehen. Menschliche Überprüfung ist für architektonische Entscheidungen unverzichtbar.

- Ignorieren der Lizenzbedingungen: Sicherheit ist nicht die einzige Gefahr. Rechtliche Risiken durch Lizenzierung können ein Produkt genauso effektiv außer Betrieb setzen wie ein Fehler.

✅ Best Practices für nachhaltige Audits ✅

Um ein widerstandsfähiges System zu bauen, integrieren Sie diese Best Practices in die Entwicklungspraxis.

- Abhängigkeiten minimieren: Jede Abhängigkeit ist ein Risiko. Verwenden Sie Standardbibliotheken statt Drittanbieter-Pakete, wenn möglich.

- Versionen festlegen: Geben Sie immer genaue Versionen in Konfigurationsdateien an, um automatische Updates auf instabile Versionen zu verhindern.

- Beziehungen dokumentieren: Halten Sie die C4-Diagramme aktuell. Wenn sich eine Abhängigkeit ändert, aktualisieren Sie die Karte.

- Sicherheitsteams einbinden: Machen Sie die Prüfung zu einer kooperativen Aufgabe zwischen Entwicklern, Architekten und Sicherheitsexperten.

- Planen Sie für Ausfälle: Gehen Sie davon aus, dass Abhängigkeiten ausfallen werden. Integrieren Sie Schaltkreisbrecher und Fallback-Mechanismen in die Architektur.

🏁 Letzte Überlegungen zur Architekturtransparenz 🎯

Externe Abhängigkeiten sind in der Softwareentwicklung unvermeidlich. Das Ziel besteht nicht darin, sie zu eliminieren, sondern sie zu verstehen. Durch die Verwendung des C4-Modells zur Visualisierung dieser Beziehungen erhalten Teams Einblick in die versteckten Kosten ihrer Architektur.

Dieser Ansatz verlagert die Abhängigkeitsverwaltung von einer reaktiven Aufgabe zu einer proaktiven Strategie. Er befähigt Teams, fundierte Entscheidungen darüber zu treffen, welche Werkzeuge sie einsetzen, wie sie sie schützen und wann sie sie außer Dienst stellen. In einer Welt zunehmender Komplexität ist eine klare Karte das wertvollste Gut, das ein Team besitzen kann.

Beginnen Sie heute mit der Kartierung Ihrer Abhängigkeiten. Verwenden Sie die C4-Ebenen, um Ihre Prüfung zu strukturieren. Stellen Sie sicher, dass jede externe Verbindung erfasst, bewertet und überwacht wird. Diese Disziplin bildet die Grundlage für ein sicheres und wartbares Software-Ökosystem.