💡 Principais Pontos

- Visualização de Ameaças:Diagramas UML fornecem uma maneira padronizada de identificar vulnerabilidades de segurança potenciais antes do início da implementação.

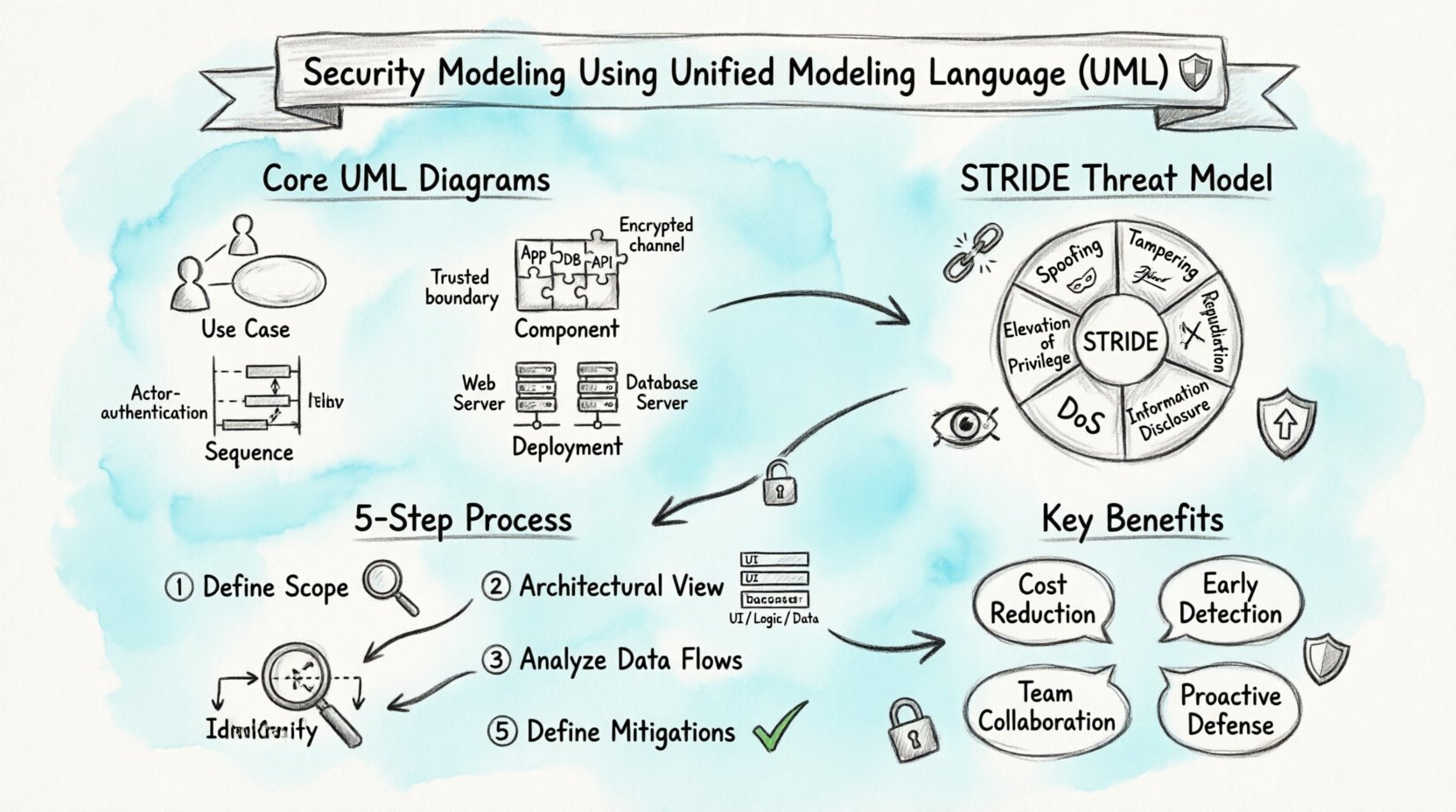

- Integração com Modelagem de Ameaças:Técnicas como STRIDE podem ser mapeadas diretamente em diagramas de Caso de Uso e de Sequência UML para uma análise eficaz de riscos.

- Ferramenta de Comunicação:Esses modelos servem como uma linguagem comum entre desenvolvedores, arquitetos e analistas de segurança para alinhar estratégias de proteção.

- Defesa Proativa:A modelagem precoce reduz o custo de correção de problemas de segurança em comparação com a abordagem durante testes ou produção.

Projetar sistemas seguros exige mais do que apenas escrever código robusto; exige uma abordagem estruturada para compreender como os dados fluem e onde os riscos surgem. A Linguagem de Modelagem Unificada (UML) oferece uma estrutura visual padronizada que pode ser adaptada para abordar essas preocupações de segurança. Ao integrar considerações de segurança na fase de modelagem, as equipes podem identificar fraquezas cedo no ciclo de vida.

🔍 Por que a Modelagem de Segurança Importa

A segurança é frequentemente tratada como uma após-reflexão, adicionada apenas após a funcionalidade principal ser construída. Esse enfoque reativo leva a custos mais altos e riscos aumentados. A modelagem de segurança inverte essa dinâmica. Ela desloca o foco para a identificação proativa de ameaças. Quando arquitetos visualizam o sistema usando UML, criam um mapa de interações. Esse mapa destaca onde os dados são armazenados, processados e transmitidos.

Sem um modelo visual, os requisitos de segurança podem se tornar abstratos. Desenvolvedores podem ignorar casos extremos, e partes interessadas podem negligenciar fluxos específicos de dados. Diagramas UML preenchem essa lacuna. Eles traduzem lógicas complexas em padrões reconhecíveis. Essa clareza permite que equipes de segurança revisem os projetos antes de uma única linha de código ser escrita.

📐 Diagramas Principais UML para Segurança

Nem todos os diagramas UML são igualmente úteis para análise de segurança. Certos tipos oferecem melhor visibilidade sobre ameaças e fluxos de dados. Compreender quais diagramas priorizar é essencial para um processo de modelagem eficaz.

1. Diagramas de Caso de Uso 🎯

Diagramas de Caso de Uso definem as interações entre atores e o sistema. Em um contexto de segurança, ajudam a identificar quem está acessando o sistema e para qual finalidade. Isso é a base para políticas de controle de acesso.

- Atores:Defina usuários, sistemas externos ou serviços. Cada ator deve ser categorizado pelo seu nível de confiança.

- Funções:Liste ações específicas que o sistema realiza. Revisões de segurança podem sinalizar funções sensíveis que exigem proteção adicional.

- Relacionamentos:Observe extensões e inclusões. Elas frequentemente revelam verificações de segurança opcionais ou etapas obrigatórias de autenticação.

2. Diagramas de Sequência 🔄

Diagramas de Sequência mostram como objetos interagem ao longo do tempo. São críticos para compreender o fluxo de dados e a troca de mensagens. Analistas de segurança usam esses diagramas para identificar onde os dados podem ser expostos durante a transmissão.

Considerações importantes incluem:

- Pontos de Autenticação:Onde o sistema verifica a identidade?

- Criptografia de Dados:As mensagens sensíveis são criptografadas antes da transmissão?

- Gerenciamento de Sessão:Como as sessões são iniciadas e encerradas?

3. Diagramas de Componentes 🧩

Diagramas de componentes ilustram as partes físicas ou lógicas de um sistema. Eles ajudam a definir limites e interfaces. Limites de segurança são frequentemente definidos no nível de componente. Por exemplo, um servidor web voltado para o público deve ser separado de um servidor de banco de dados privado.

4. Diagramas de Implantação 🖥️

Diagramas de implantação mapeiam software para hardware. Eles revelam a topologia física do sistema. Isso é vital para a segurança de rede. Se dois componentes que lidam com níveis de confiança diferentes forem hospedados no mesmo servidor, existe um risco.

🛡️ Integração de Modelagem de Ameaças

A modelagem de ameaças é o processo de identificar ameaças de segurança potenciais. Combinar isso com UML cria um método poderoso para o design de sistemas. O objetivo é entender o que pode dar errado e como preveni-lo.

O Modelo STRIDE

STRIDE é uma categorização comum para ameaças. Significa Spoofing, Alteração, Repúdio, Divulgação de Informações, Negativa de Serviço e Elevação de Privilegios. Cada categoria pode ser mapeada para elementos específicos de UML.

| Categoria de Ameaça | Área de Foco do UML | Pergunta de Segurança |

|---|---|---|

| Spoofing | Ator / Autenticação | O ator pode ser confiável? |

| Alteração | Armazenamentos de Dados / Interfaces | Os dados podem ser modificados sem autorização? |

| Repúdio | Registro / Trilhas de Auditoria | As ações podem ser rastreadas até um ator? |

| Divulgação de Informações | Fluxos de Comunicação | Os dados sensíveis são protegidos durante a transmissão? |

| Negativa de Serviço | Capacidade do Sistema | O sistema pode lidar com alta carga? |

| Elevação de Privilégio | Controle de Acesso | Um usuário pode obter permissões superiores? |

🚦 Etapas para Implementar o Modelamento de Segurança

Implementar o modelamento de segurança exige uma abordagem disciplinada. Não é uma tarefa pontual, mas um processo iterativo integrado ao desenvolvimento.

Etapa 1: Defina o Escopo 🌍

Comece definindo o que está sendo modelado. Um sistema complexo deve ser dividido em componentes gerenciáveis. Identifique os ativos críticos. São os dados ou funções que, se comprometidos, causariam o maior dano.

Etapa 2: Crie a Visão Arquitetônica 🏗️

Desenhe a arquitetura de alto nível. Use diagramas de Componente e de Implantação para estabelecer fronteiras. Marque claramente as zonas de confiança. Uma zona de confiança representa uma fronteira onde as políticas de segurança mudam. Por exemplo, a transição da internet para uma rede interna é uma fronteira de confiança crítica.

Etapa 3: Analise os Fluxos de Dados 🌊

Use diagramas de Sequência e de Atividade para rastrear o movimento de dados. Siga os dados desde a entrada até o armazenamento e de volta à saída. Procure locais onde os dados são expostos. Verifique se a criptografia é aplicada nesses pontos. Confirme que dados sensíveis não sejam registrados em texto claro.

Etapa 4: Identifique Ameaças ⚠️

Aplique a metodologia STRIDE aos diagramas. Percorra cada elemento e faça as perguntas de segurança relevantes. Documente os achados. Algumas ameaças podem ser mitigadas por mudanças no design, enquanto outras podem exigir controles específicos.

Etapa 5: Defina as Mitigações 🛠️

Para cada ameaça identificada, defina uma mitigação. Isso pode envolver adicionar uma verificação de autenticação, criptografar uma coluna do banco de dados ou isolar um serviço. Atualize os diagramas para refletir essas mudanças. Isso garante que o design evolua de acordo com os requisitos de segurança.

🔒 Questões de Segurança em Diagramas Específicos

Diagramas diferentes destacam riscos de segurança diferentes. Estar ciente dessas nuances ajuda a realizar uma revisão abrangente.

Diagramas de Classe e Integridade de Dados

Diagramas de classe definem a estrutura do sistema. Eles mostram atributos e métodos. Neste contexto, procure atributos que armazenem informações sensíveis. Certifique-se de que os métodos que manipulam esses dados imponham controles de acesso. Atributos públicos em um contexto de segurança geralmente são um sinal de alerta.

Diagramas de Máquina de Estados e Validação

Diagramas de máquina de estados mostram como um objeto muda de estado. Isso é útil para entender a segurança de sessões. Por exemplo, um estado de login deve transitar apenas após uma autenticação bem-sucedida. Certifique-se de que não haja caminhos ‘felizes’ que contornem as verificações de segurança.

Diagramas de Visão Geral de Interações

Esses diagramas combinam vários tipos de interação. São úteis para fluxos de trabalho complexos. As revisões de segurança devem focar no tratamento de erros. O que acontece se a autenticação falhar? O fluxo não deve revelar informações sensíveis ao atacante.

📊 Benefícios da Detecção Antecipada

Integrar a segurança na fase de modelamento oferece benefícios tangíveis. O mais significativo é a redução de custos. Corrigir uma vulnerabilidade na fase de design é significativamente mais barato do que corrigi-la em produção. Também reduz o tempo gasto com retrabalho.

Além disso, melhora a comunicação. As equipes de segurança podem revisar modelos sem precisar de conhecimento profundo do código de implementação. Os desenvolvedores podem entender os requisitos de segurança de forma visual. Esse entendimento compartilhado reduz a tensão durante a fase de construção.

🤝 Colaboração Entre Equipes

O modelamento de segurança é um esforço colaborativo. Exige contribuições de arquitetos, desenvolvedores e analistas de segurança. Os arquitetos fornecem a visão estrutural. Os desenvolvedores fornecem os detalhes de implementação. Os analistas de segurança fornecem a perspectiva de ameaças.

Sessões regulares de revisão são essenciais. Durante essas sessões, os diagramas são analisados. Perguntas são feitas. Riscos são debatidos. Isso garante que o design final seja robusto. Também constrói uma cultura em que a segurança é responsabilidade de todos.

⚙️ Melhores Práticas para Segurança em UML

- Mantenha simples:Diagramas complexos são difíceis de analisar. Simplifique o modelo para se concentrar nos caminhos críticos para a segurança.

- Use convenções padrão:Aplique a notação padrão do UML. Isso garante que todos os membros da equipe compreendam os diagramas.

- Controle de versão:Trate os diagramas como código. Use controle de versão para rastrear alterações. Isso ajuda na auditoria de modificações de segurança.

- Automatize sempre que possível:Use ferramentas que possam validar diagramas de acordo com regras de segurança. A automação reduz erros humanos.

- Itere:O modelamento de segurança não é uma tarefa pontual. Atualize os modelos conforme o sistema evolui.

🔗 Armadilhas comuns a evitar

Mesmo com uma abordagem estruturada, armadilhas existem. Um erro comum é focar apenas no caminho feliz. A análise de segurança também deve considerar os caminhos de erro e casos extremos. Outro erro é ignorar componentes de terceiros. Bibliotecas e serviços externos introduzem riscos que devem ser modelados e gerenciados.

Além disso, não trate o modelamento de segurança como uma tarefa mecânica. Exige engajamento genuíno com o material. Se os diagramas forem imprecisos, a análise será falha. Certifique-se de que os modelos reflitam o design real do sistema.

📝 Pensamentos finais

O modelamento de segurança usando UML é um método prático para construir sistemas seguros. Ele traz clareza para designs complexos e destaca riscos cedo. Ao seguir uma abordagem estruturada e usar os diagramas adequados, as equipes podem construir defesas robustas. O esforço investido no modelamento se traduz em riscos reduzidos e custos de manutenção menores. À medida que os sistemas se tornam mais interconectados, a necessidade de análise de design rigorosa aumenta. O UML fornece as ferramentas para enfrentar esse desafio de forma eficaz.