💡 Points clés

- Visualisation des menaces :Les diagrammes UML fournissent une méthode normalisée pour identifier les vulnérabilités potentielles de sécurité avant le début de la mise en œuvre.

- Intégration de la modélisation des menaces :Des techniques comme STRIDE peuvent être directement mappées sur les diagrammes Cas d’utilisation et Diagrammes de séquence UML pour une analyse des risques efficace.

- Outil de communication :Ces modèles servent de langage commun entre les développeurs, les architectes et les analystes de sécurité pour s’aligner sur les stratégies de protection.

- Défense proactive :La modélisation précoce réduit le coût de correction des problèmes de sécurité par rapport à leur résolution pendant les tests ou en production.

Concevoir des systèmes sécurisés exige plus que la rédaction de code robuste ; cela exige une approche structurée pour comprendre comment les données circulent et d’où proviennent les risques. Le langage de modélisation unifié (UML) offre un cadre visuel normalisé qui peut être adapté pour répondre à ces préoccupations de sécurité. En intégrant les considérations de sécurité dans la phase de modélisation, les équipes peuvent identifier les faiblesses dès les premières étapes du cycle de vie.

🔍 Pourquoi la modélisation de la sécurité est-elle importante

La sécurité est souvent traitée comme un après-pensée, ajoutée uniquement après la construction de la fonctionnalité principale. Cette approche réactive entraîne des coûts plus élevés et un risque accru. La modélisation de la sécurité inverse cette dynamique. Elle déplace l’accent sur l’identification proactive des menaces. Lorsque les architectes visualisent le système à l’aide de UML, ils créent une carte des interactions. Cette carte met en évidence les endroits où les données sont stockées, traitées et transmises.

Sans un modèle visuel, les exigences de sécurité peuvent devenir abstraites. Les développeurs pourraient manquer des cas limites, et les parties prenantes pourraient négliger des flux de données spécifiques. Les diagrammes UML combler ce fossé. Ils traduisent la logique complexe en schémas reconnaissables. Cette clarté permet aux équipes de sécurité d’examiner les conceptions avant qu’une seule ligne de code ne soit écrite.

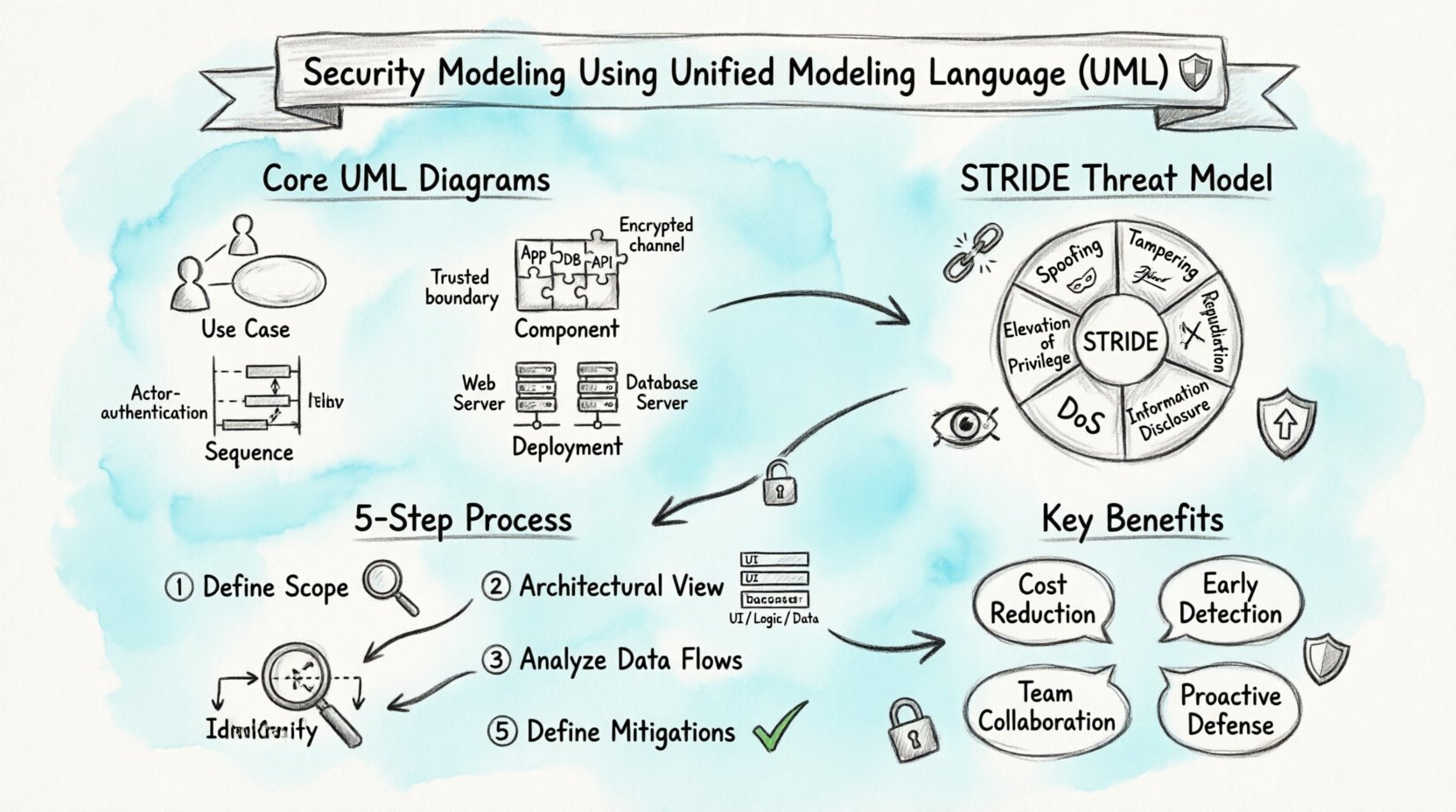

📐 Diagrammes UML fondamentaux pour la sécurité

Tous les diagrammes UML ne sont pas également utiles pour l’analyse de sécurité. Certains types offrent une meilleure visibilité sur les menaces et les flux de données. Comprendre quels diagrammes privilégier est essentiel pour un processus de modélisation efficace.

1. Diagrammes de cas d’utilisation 🎯

Les diagrammes de cas d’utilisation définissent les interactions entre les acteurs et le système. Dans un contexte de sécurité, ils aident à identifier qui accède au système et à quel but. C’est la base des politiques de contrôle d’accès.

- Acteurs : Définir les utilisateurs, les systèmes externes ou les services. Chaque acteur doit être catégorisé selon son niveau de confiance.

- Fonctions : Listez les actions spécifiques que le système effectue. Les revues de sécurité peuvent signaler les fonctions sensibles nécessitant une protection supplémentaire.

- Relations : Notez les extensions et les inclure. Elles révèlent souvent des vérifications de sécurité facultatives ou des étapes d’authentification obligatoires.

2. Diagrammes de séquence 🔄

Les diagrammes de séquence montrent comment les objets interagissent dans le temps. Ils sont essentiels pour comprendre le flux de données et l’échange de messages. Les analystes de sécurité les utilisent pour repérer où les données pourraient être exposées en transit.

Les considérations clés incluent :

- Points d’authentification :Où le système vérifie-t-il l’identité ?

- Chiffrement des données :Les messages sensibles sont-ils chiffrés avant transmission ?

- Gestion des sessions :Comment les sessions sont-elles initiées et terminées ?

3. Diagrammes de composants 🧩

Les diagrammes de composants illustrent les parties physiques ou logiques d’un système. Ils aident à définir les limites et les interfaces. Les limites de sécurité sont souvent définies au niveau du composant. Par exemple, un serveur web exposé au public doit être séparé d’un serveur de base de données privé.

4. Diagrammes de déploiement 🖥️

Les diagrammes de déploiement associent le logiciel au matériel. Ils révèlent la topologie physique du système. Cela est essentiel pour la sécurité du réseau. Si deux composants traitant des niveaux de confiance différents sont hébergés sur le même serveur, un risque existe.

🛡️ Intégration de la modélisation des menaces

La modélisation des menaces est le processus d’identification des menaces de sécurité potentielles. La combinaison de cela avec le UML crée une méthode puissante pour la conception du système. L’objectif est de comprendre ce qui peut mal se passer et comment l’éviter.

Le modèle STRIDE

STRIDE est une catégorisation courante des menaces. Elle signifie Spoofing, Altération, Répudiation, Divulgation d’informations, Refus de service et Augmentation des privilèges. Chaque catégorie peut être associée à des éléments UML spécifiques.

| Catégorie de menace | Domaine d’attention UML | Question de sécurité |

|---|---|---|

| Spoofing | Acteurs / Authentification | L’acteur peut-il être fait confiance ? |

| Altération | Stockages de données / Interfaces | Les données peuvent-elles être modifiées sans autorisation ? |

| Répudiation | Journalisation / Traçabilité | Les actions peuvent-elles être remontées à un acteur ? |

| Divulgation d’informations | Flux de communication | Les données sensibles sont-elles protégées en transit ? |

| Refus de service | Capacité du système | Le système peut-il gérer une charge élevée ? |

| Montée de privilèges | Contrôle d’accès | Un utilisateur peut-il obtenir des autorisations supérieures ? |

🚦 Étapes pour mettre en œuvre la modélisation de sécurité

Mettre en œuvre la modélisation de sécurité exige une approche rigoureuse. Ce n’est pas une tâche ponctuelle, mais un processus itératif intégré au développement.

Étape 1 : Définir le périmètre 🌍

Commencez par définir ce qui est modélisé. Un système complexe doit être décomposé en composants gérables. Identifiez les actifs critiques. Ce sont les données ou fonctions dont la compromission causerait le plus de dommages.

Étape 2 : Créer la vue architecturale 🏗️

Dessinez l’architecture de haut niveau. Utilisez les diagrammes de composants et de déploiement pour établir des frontières. Marquez clairement les zones de confiance. Une zone de confiance représente une frontière où les politiques de sécurité changent. Par exemple, la transition de l’internet vers un réseau interne est une frontière de confiance critique.

Étape 3 : Analyser les flux de données 🌊

Utilisez les diagrammes de séquence et d’activité pour suivre le déplacement des données. Suivez les données depuis l’entrée jusqu’au stockage et retour à la sortie. Recherchez les endroits où les données sont exposées. Vérifiez si le chiffrement est appliqué à ces points. Vérifiez que les données sensibles ne sont pas enregistrées en clair.

Étape 4 : Identifier les menaces ⚠️

Appliquez la méthodologie STRIDE aux diagrammes. Parcourez chaque élément et posez les questions de sécurité pertinentes. Documentez les résultats. Certaines menaces peuvent être atténuées par des modifications de conception, tandis que d’autres nécessitent des contrôles spécifiques.

Étape 5 : Définir les atténuations 🛠️

Pour chaque menace identifiée, définissez une atténuation. Cela peut impliquer l’ajout d’une vérification d’authentification, le chiffrement d’une colonne de base de données ou l’isolement d’un service. Mettez à jour les diagrammes pour refléter ces modifications. Cela garantit que la conception évolue avec les exigences de sécurité.

🔒 Préoccupations de sécurité dans des diagrammes spécifiques

Les différents diagrammes mettent en évidence des risques de sécurité différents. Être conscient de ces nuances aide à effectuer une revue approfondie.

Diagrammes de classes et intégrité des données

Les diagrammes de classes définissent la structure du système. Ils montrent les attributs et les méthodes. Dans ce contexte, recherchez les attributs qui stockent des informations sensibles. Assurez-vous que les méthodes traitant ces données appliquent des contrôles d’accès. Les attributs publics dans un contexte de sécurité sont souvent un signal d’alerte.

Diagrammes d’états et validation

Les diagrammes d’états montrent comment un objet change d’état. Cela est utile pour comprendre la sécurité des sessions. Par exemple, un état de connexion ne doit passer à un autre état qu’après une authentification réussie. Assurez-vous qu’il n’existe pas de « chemins faciles » qui contourneraient les vérifications de sécurité.

Diagrammes d’aperçu d’interaction

Ces diagrammes combinent plusieurs types d’interactions. Ils sont utiles pour les flux de travail complexes. Les revues de sécurité doivent se concentrer sur la gestion des erreurs. Que se passe-t-il si une authentification échoue ? Le flux ne doit pas révéler d’informations sensibles à l’attaquant.

📊 Avantages de la détection précoce

Intégrer la sécurité à la phase de modélisation offre des avantages concrets. Le plus important est la réduction des coûts. Corriger une vulnérabilité à la phase de conception est nettement moins coûteux qu’à la production. Cela réduit également le temps consacré aux corrections.

En outre, cela améliore la communication. Les équipes de sécurité peuvent examiner les modèles sans avoir besoin de connaissances approfondies du code d’implémentation. Les développeurs peuvent comprendre les exigences de sécurité de manière visuelle. Cette compréhension partagée réduit les frictions pendant la phase de construction.

🤝 Collaboration entre les équipes

La modélisation de sécurité est un effort collaboratif. Elle nécessite des contributions des architectes, des développeurs et des analystes de sécurité. Les architectes fournissent la vue structurelle. Les développeurs fournissent les détails d’implémentation. Les analystes de sécurité fournissent la perspective des menaces.

Des sessions de revue régulières sont essentielles. Pendant ces sessions, les diagrammes sont passés en revue. Des questions sont posées. Les risques sont discutés. Cela garantit que la conception finale est robuste. Cela favorise également une culture où la sécurité est la responsabilité de chacun.

⚙️ Meilleures pratiques pour la sécurité UML

- Gardez-le simple :Les diagrammes complexes sont difficiles à analyser. Simplifiez le modèle pour vous concentrer sur les chemins critiques en matière de sécurité.

- Utilisez des conventions standard :Restez fidèle à la notation standard UML. Cela garantit que tous les membres de l’équipe comprennent les diagrammes.

- Contrôle de version :Traitez les diagrammes comme du code. Utilisez le contrôle de version pour suivre les modifications. Cela aide à auditer les modifications de sécurité.

- Automatisez autant que possible :Utilisez des outils capables de valider les diagrammes par rapport aux règles de sécurité. L’automatisation réduit les erreurs humaines.

- Itérez :La modélisation de la sécurité n’est pas une tâche ponctuelle. Mettez à jour les modèles au fur et à mesure que le système évolue.

🔗 Les pièges courants à éviter

Même avec une approche structurée, des pièges existent. Une erreur courante consiste à se concentrer uniquement sur le chemin normal. L’analyse de sécurité doit également prendre en compte les chemins d’erreur et les cas limites. Une autre erreur consiste à ignorer les composants tiers. Les bibliothèques et services externes introduisent des risques qui doivent être modélisés et gérés.

En outre, ne traitez pas la modélisation de la sécurité comme une simple formalité. Elle exige une implication réelle avec le sujet. Si les diagrammes sont inexactes, l’analyse sera faussée. Assurez-vous que les modèles reflètent bien la conception réelle du système.

📝 Réflexions finales

La modélisation de la sécurité à l’aide de UML est une méthode pratique pour construire des systèmes sécurisés. Elle apporte de la clarté aux conceptions complexes et met en évidence les risques tôt. En suivant une approche structurée et en utilisant les bons diagrammes, les équipes peuvent construire des défenses solides. L’effort investi dans la modélisation se traduit par une réduction des risques et des coûts de maintenance plus faibles. À mesure que les systèmes deviennent de plus en plus interconnectés, la nécessité d’une analyse de conception rigoureuse augmente. UML fournit les outils nécessaires pour relever ce défi efficacement.