💡 Ключевые выводы

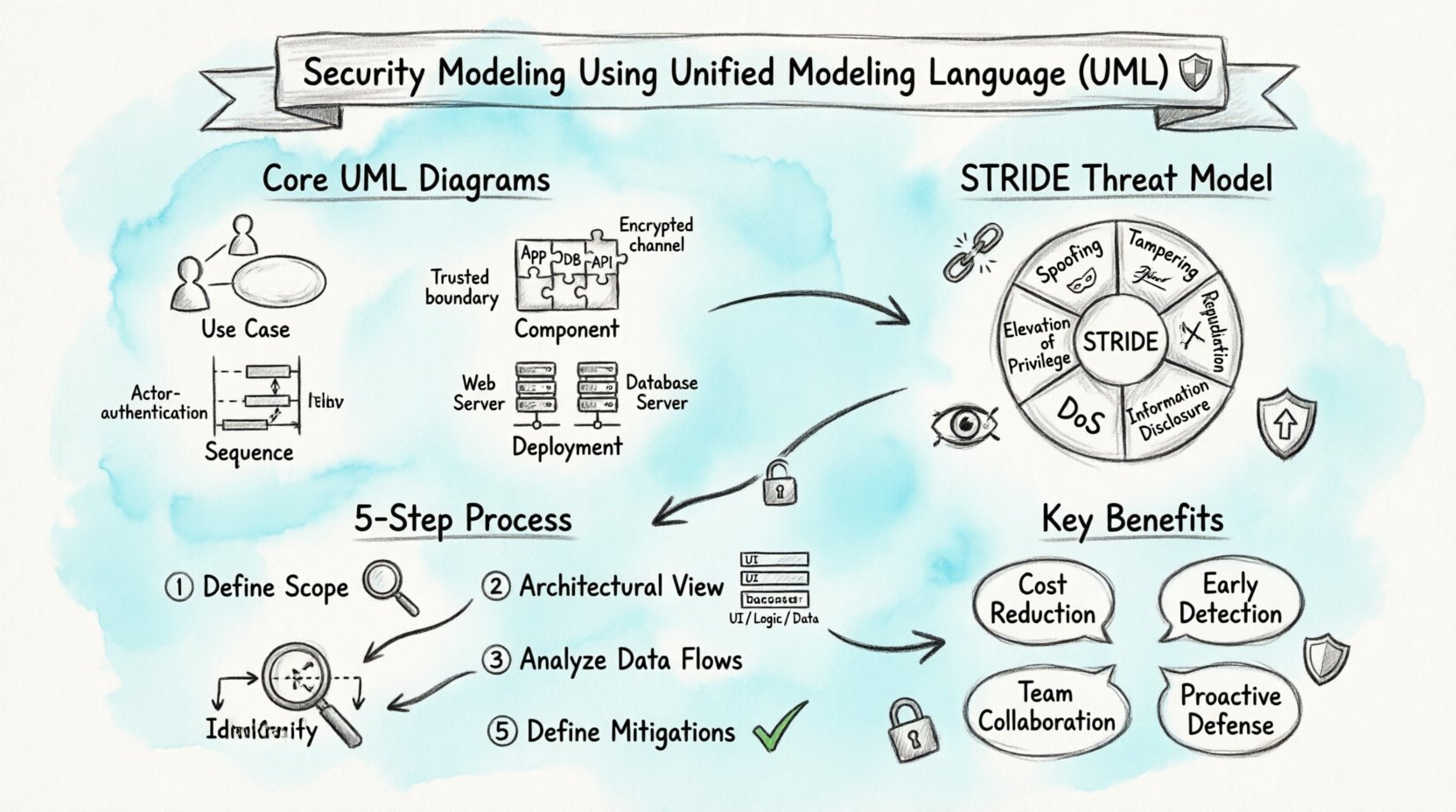

- Визуализация угроз: Диаграммы UML предоставляют стандартизированный способ выявления потенциальных уязвимостей безопасности до начала реализации.

- Интеграция моделирования угроз: Методы, такие как STRIDE, могут быть напрямую отображены на диаграммах вариантов использования и последовательности UML для эффективного анализа рисков.

- Инструмент коммуникации: Эти модели служат общим языком между разработчиками, архитекторами и специалистами по безопасности для согласования стратегий защиты.

- Превентивная защита: Раннее моделирование снижает стоимость устранения проблем безопасности по сравнению с их решением на этапах тестирования или эксплуатации.

Проектирование безопасных систем требует больше, чем просто написание надежного кода; необходимо структурированный подход к пониманию того, как данные перемещаются и откуда исходят риски. Унифицированный язык моделирования (UML) предлагает стандартизированную визуальную основу, которую можно адаптировать для решения этих вопросов безопасности. Интегрируя соображения безопасности на этапе моделирования, команды могут выявлять уязвимости на ранних стадиях жизненного цикла.

🔍 Почему моделирование безопасности имеет значение

Безопасность часто рассматривается как после мысленный этап, добавляемый только после создания основной функциональности. Такой реактивный подход приводит к более высоким затратам и увеличению рисков. Моделирование безопасности меняет эту динамику. Оно смещает акцент на превентивное выявление угроз. Когда архитекторы визуализируют систему с помощью UML, они создают карту взаимодействий. Эта карта выделяет, где хранятся, обрабатываются и передаются данные.

Без визуальной модели требования к безопасности могут стать абстрактными. Разработчики могут упустить крайние случаи, а заинтересованные стороны могут не заметить конкретные потоки данных. Диаграммы UML устраняют этот разрыв. Они преобразуют сложную логику в узнаваемые паттерны. Такая ясность позволяет командам по безопасности проверять проекты до написания первого фрагмента кода.

📐 Основные диаграммы UML для безопасности

Не все диаграммы UML одинаково полезны для анализа безопасности. Некоторые типы обеспечивают лучшую видимость угроз и потоков данных. Понимание того, какие диаграммы следует приоритизировать, является ключевым для эффективного процесса моделирования.

1. Диаграммы вариантов использования 🎯

Диаграммы вариантов использования определяют взаимодействия между участниками и системой. В контексте безопасности они помогают определить, кто получает доступ к системе и с какой целью. Это основа для политик контроля доступа.

- Участники: Определите пользователей, внешние системы или службы. Каждый участник должен быть классифицирован по уровню доверия.

- Функции: Перечислите конкретные действия, которые выполняет система. Обзоры безопасности могут выделить чувствительные функции, требующие дополнительной защиты.

- Связи: Обратите внимание на расширения и включения. Они часто выявляют опциональные проверки безопасности или обязательные этапы аутентификации.

2. Диаграммы последовательности 🔄

Диаграммы последовательности показывают, как объекты взаимодействуют во времени. Они критически важны для понимания потоков данных и обмена сообщениями. Специалисты по безопасности используют их для выявления мест, где данные могут быть раскрыты в процессе передачи.

Ключевые аспекты включают:

- Точки аутентификации: Где система проверяет личность?

- Шифрование данных:Шифруются ли чувствительные сообщения до передачи?

- Управление сессиями:Как инициируются и завершаются сессии?

3. Диаграммы компонентов 🧩

Диаграммы компонентов иллюстрируют физические или логические части системы. Они помогают определить границы и интерфейсы. Границы безопасности часто определяются на уровне компонентов. Например, веб-сервер с публичным доступом должен быть отделён от приватного сервера базы данных.

4. Диаграммы развертывания 🖥️

Диаграммы развертывания отображают программное обеспечение на аппаратных средствах. Они раскрывают физическую топологию системы. Это критически важно для сетевой безопасности. Если два компонента, обрабатывающие разные уровни доверия, размещены на одном сервере, существует риск.

🛡️ Интеграция моделирования угроз

Моделирование угроз — это процесс выявления потенциальных угроз безопасности. Сочетание этого с UML создаёт мощный метод проектирования системы. Цель — понять, что может пойти не так, и как это предотвратить.

Модель STRIDE

STRIDE — это распространённая классификация угроз. Она означает подделку, подмену, отказ в выполнении, утечку информации, отказ в обслуживании и повышение привилегий. Каждая категория может быть сопоставлена с конкретными элементами UML.

| Категория угрозы | Область фокуса UML | Вопрос безопасности |

|---|---|---|

| Подделка | Акторы / Аутентификация | Можно ли доверять актору? |

| Подмена | Хранилища данных / Интерфейсы | Может ли данные быть изменены без авторизации? |

| Отказ в выполнении | Журналирование / Трассировка аудита | Могут ли действия быть отслежены до актора? |

| Утечка информации | Потоки коммуникации | Защищены ли чувствительные данные при передаче? |

| Отказ в обслуживании | Ёмкость системы | Может ли система справляться с высокой нагрузкой? |

| Повышение привилегий | Контроль доступа | Может ли пользователь получить более высокие привилегии? |

🚦 Шаги по реализации моделирования безопасности

Реализация моделирования безопасности требует дисциплинированного подхода. Это не разовая задача, а итеративный процесс, интегрированный в разработку.

Шаг 1: Определите охват 🌍

Начните с определения того, что моделируется. Сложная система должна быть разделена на управляемые компоненты. Определите критически важные активы. Это данные или функции, повреждение которых вызовет наибольший ущерб.

Шаг 2: Создайте архитектурный вид 🏗️

Нарисуйте архитектуру на высоком уровне. Используйте диаграммы компонентов и развертывания для установления границ. Четко обозначьте зоны доверия. Зона доверия представляет собой границу, где меняются политики безопасности. Например, переход от интернета к внутренней сети — это критическая граница доверия.

Шаг 3: Проанализируйте потоки данных 🌊

Используйте диаграммы последовательности и деятельности для отслеживания перемещения данных. Следите за данными от входа до хранения и обратно к выходу. Ищите места, где данные становятся доступными. Проверьте, применяется ли шифрование в этих точках. Убедитесь, что конфиденциальные данные не записываются в открытом виде.

Шаг 4: Определите угрозы ⚠️

Примените методологию STRIDE к диаграммам. Пройдитесь по каждому элементу и задайте соответствующие вопросы по безопасности. Зафиксируйте результаты. Некоторые угрозы могут быть устранены за счет изменений в архитектуре, а другие могут потребовать специальных мер контроля.

Шаг 5: Определите меры смягчения 🛠️

Для каждой выявленной угрозы определите меры смягчения. Это может включать добавление проверки аутентификации, шифрование столбца базы данных или изоляцию сервиса. Обновите диаграммы, чтобы отразить эти изменения. Это гарантирует, что архитектура будет развиваться вместе с требованиями к безопасности.

🔒 Проблемы безопасности в конкретных диаграммах

Разные диаграммы выявляют различные риски безопасности. Осознание этих нюансов помогает провести тщательный обзор.

Диаграммы классов и целостность данных

Диаграммы классов определяют структуру системы. Они показывают атрибуты и методы. В этом контексте ищите атрибуты, хранящие конфиденциальную информацию. Убедитесь, что методы, обрабатывающие эти данные, обеспечивают контроль доступа. Публичные атрибуты в контексте безопасности часто являются тревожным сигналом.

Диаграммы конечных автоматов и проверка

Диаграммы конечных автоматов показывают, как объект изменяет состояние. Это полезно для понимания безопасности сессий. Например, состояние входа должно переходить только после успешной аутентификации. Убедитесь, что нет «счастливых путей», которые обходят проверки безопасности.

Диаграммы обзора взаимодействий

Эти диаграммы объединяют несколько типов взаимодействий. Они полезны для сложных рабочих процессов. При проверке безопасности следует сосредоточиться на обработке ошибок. Что происходит, если аутентификация не удалась? Поток не должен раскрывать конфиденциальную информацию для атакующего.

📊 Преимущества раннего выявления

Интеграция безопасности на этапе моделирования дает ощутимые преимущества. Наиболее значимым является снижение затрат. Исправление уязвимости на этапе проектирования значительно дешевле, чем исправление в производственной среде. Это также сокращает время, затрачиваемое на повторную работу.

Более того, это улучшает коммуникацию. Команды безопасности могут анализировать модели, не обладая глубокими знаниями кода реализации. Разработчики могут визуально понять требования к безопасности. Это общее понимание снижает напряженность на этапе сборки.

🤝 Сотрудничество между командами

Моделирование безопасности — это совместная работа. Для этого требуется вклад архитекторов, разработчиков и специалистов по безопасности. Архитекторы предоставляют структурный взгляд. Разработчики — детали реализации. Специалисты по безопасности — взгляд на угрозы.

Регулярные сессии обзора являются обязательными. В ходе этих сессий диаграммы рассматриваются пошагово. Задаются вопросы. Обсуждаются риски. Это гарантирует, что окончательный дизайн будет надежным. Это также способствует формированию культуры, в которой безопасность — ответственность каждого.

⚙️ Лучшие практики безопасности UML

- Делайте это просто:Сложные диаграммы трудно анализировать. Упростите модель, чтобы сосредоточиться на критически важных для безопасности путях.

- Используйте стандартные соглашения:Придерживайтесь стандартной нотации UML. Это гарантирует, что все члены команды понимают диаграммы.

- Контроль версий:Воспринимайте диаграммы как код. Используйте контроль версий для отслеживания изменений. Это помогает в аудите изменений, связанных с безопасностью.

- Автоматизируйте, где возможно:Используйте инструменты, которые могут проверять диаграммы на соответствие правилам безопасности. Автоматизация снижает количество человеческих ошибок.

- Итерируйте:Моделирование безопасности — это не разовое занятие. Обновляйте модели по мере развития системы.

🔗 Распространённые ошибки, которых следует избегать

Даже при структурированном подходе существуют подводные камни. Одна из распространённых ошибок — фокусировка исключительно на «счастливом пути». Анализ безопасности должен также учитывать пути ошибок и граничные случаи. Другая ошибка — игнорирование сторонних компонентов. Внешние библиотеки и сервисы вводят риски, которые необходимо моделировать и управлять ими.

Кроме того, не воспринимайте моделирование безопасности как формальную процедуру. Требуется настоящая вовлечённость в материал. Если диаграммы неточны, анализ будет ошибочным. Убедитесь, что модели отражают фактический дизайн системы.

📝 Заключительные мысли

Моделирование безопасности с использованием UML — это практичный метод построения защищённых систем. Оно придаёт ясность сложным проектам и выявляет риски на ранних этапах. Следуя структурированному подходу и используя правильные диаграммы, команды могут создавать надёжные защитные механизмы. Вложения в моделирование окупаются снижением рисков и уменьшением затрат на сопровождение. По мере того как системы становятся более взаимосвязанными, растёт потребность в тщательном анализе архитектуры. UML предоставляет инструменты для эффективного решения этой задачи.